नेटवर्क एक्सेस कंट्रोल सॉल्यूशंस को अपनी कंपनी के डिजिटल दरवाज़ों के लिए एक सुरक्षा नीति के रूप में सोचें, जो यह तय करती है कि कौन—और क्या—अंदर आ सकता है। वे एक बुद्धिमान बाउंसर के रूप में कार्य करते हैं, जो आपके नेटवर्क में प्रवेश देने से पहले हर एक उपयोगकर्ता और डिवाइस की जाँच करते हैं। संवेदनशील डेटा की सुरक्षा के लिए यह अत्यंत महत्वपूर्ण है।

नेटवर्क एक्सेस कंट्रोल क्या है और यह क्यों आवश्यक है?

कल्पना करें कि आपका बिज़नेस नेटवर्क एक एक्सक्लूसिव, केवल-सदस्यों वाला क्लब है, जिसमें विभिन्न क्षेत्रों के लिए अलग-अलग सुरक्षा स्तर हैं। दरवाज़े पर गार्ड के बिना, कोई भी अंदर आ सकता है, प्रतिबंधित कमरों तक पहुँच सकता है, और संभावित रूप से बहुत परेशानी पैदा कर सकता है। डिजिटल दुनिया में, एक असुरक्षित नेटवर्क बिल्कुल ऐसा ही दिखता है—कंपनी के लैपटॉप, गेस्ट स्मार्टफोन, IoT सेंसर और यहाँ तक कि दुर्भावनापूर्ण तत्वों के लिए एक खुली छूट।

नेटवर्क एक्सेस कंट्रोल (NAC) आपके डिजिटल "क्लब" के लिए वह आधुनिक सुरक्षा गार्ड और फ्रंट-डेस्क कंसीयज है। इसका मुख्य काम इस बारे में स्पष्ट नियम लागू करना है कि आपके नेटवर्क से कौन और क्या कनेक्ट हो सकता है। यह दरवाज़े पर सिर्फ़ आईडी नहीं देखता; यह हर एक एक्सेस अनुरोध के लिए पूर्ण, कठोर सत्यापन करता है。

नेटवर्क सॉल्यूशंस की बारीकियों में जाने से पहले, यह समझना मददगार है कि प्रभावी एक्सेस कंट्रोल के सामान्य सिद्धांत क्या हैं। जिस तरह एक भौतिक प्रणाली किसी इमारत को सुरक्षित करती है, उसी तरह एक NAC सॉल्यूशन आपके डिजिटल एसेट्स को सुरक्षित करने के लिए डिज़ाइन किया गया है।

अनियंत्रित एक्सेस का उदय

हाल के वर्षों में मज़बूत नेटवर्क एक्सेस कंट्रोल की आवश्यकता काफ़ी बढ़ गई है। पारंपरिक नेटवर्क परिधि—"अंदर" और "बाहर" के बीच की वह स्पष्ट रेखा—लगभग गायब हो गई है। आज के बिज़नेस परिवेश को एक बिल्कुल अलग वास्तविकता द्वारा परिभाषित किया जाता है:

- ब्रिंग योर ओन डिवाइस (BYOD): कर्मचारी अब काम के लिए अपने निजी फोन, टैबलेट और लैपटॉप का उपयोग करते हैं। यह कॉर्पोरेट नेटवर्क पर बेतहाशा अलग-अलग सुरक्षा मानकों वाले उपकरणों की बाढ़ ला देता है।

- इंटरनेट ऑफ थिंग्स (IoT) का प्रसार: स्मार्ट डिवाइस हर जगह हैं, ऑफिस के थर्मोस्टेट और सुरक्षा कैमरों से लेकर हेल्थकेयर और रिटेल में विशेष मशीनरी तक। Sygnia की एक हालिया रिपोर्ट में इस बात पर प्रकाश डाला गया है कि हमलावर विशेष रूप से इन प्रणालियों को कैसे निशाना बनाते हैं, जिनमें अक्सर मानक सुरक्षा निगरानी का अभाव होता है।

- गेस्ट और कॉन्ट्रैक्टर एक्सेस: वेन्यू, कार्यालयों और अस्पतालों को कोर नेटवर्क को जोखिम में डाले बिना आगंतुकों और ठेकेदारों को अस्थायी नेटवर्क एक्सेस प्रदान करना चाहिए।

- अत्याधुनिक साइबर ख़तरे: हमलावर पैर जमाने के लिए एक भी कमज़ोर सुरक्षित डिवाइस का फ़ायदा उठाने में माहिर हो गए हैं। एक बार अंदर आने के बाद, वे उच्च-मूल्य वाले लक्ष्यों की तलाश में पूरे नेटवर्क में लेटरल मूवमेंट कर सकते हैं।

NAC सॉल्यूशन के बिना, इनमें से हर एक कनेक्शन पॉइंट एक संभावित सुरक्षा ब्लाइंड स्पॉट और उल्लंघन के लिए एक खुला प्रवेश द्वार है।

एक NAC सॉल्यूशन आपके नेटवर्क को एक कमज़ोर खुली छूट वाली जगह से एक नियंत्रित, सुरक्षित वातावरण में बदल देता है। यह आधुनिक डिवाइस कनेक्टिविटी की अराजकता को प्रबंधित करने के लिए आवश्यक दृश्यता और नियंत्रण प्रदान करता है।

एक आम गलती यह सोचना है कि केवल फ़ायरवॉल ही पर्याप्त हैं। जबकि फ़ायरवॉल इंटरनेट से आने वाले ट्रैफ़िक का निरीक्षण करने में बहुत अच्छे हैं, वे अक्सर नेटवर्क के भीतर से उत्पन्न होने वाले ख़तरों के प्रति पूरी तरह से अंधे होते हैं। यदि कोई समझौता किया गया (compromised) डिवाइस पहले से ही कनेक्टेड है, तो फ़ायरवॉल उसे अन्य आंतरिक प्रणालियों पर हमला करने से नहीं रोक सकता है। यहीं पर NAC आंतरिक रक्षा की एक महत्वपूर्ण परत प्रदान करता है।

NAC कैसे काम करता है, यह समझने के लिए इसे इसके मुख्य कार्यों में विभाजित करना उपयोगी है। ये वे मूलभूत कार्य हैं जो एक आधुनिक NAC सॉल्यूशन हर बार किसी चीज़ के कनेक्ट होने का प्रयास करने पर करता है।

नेटवर्क एक्सेस कंट्रोल के मुख्य स्तंभ

यह तालिका उन मूलभूत कार्यों का सारांश देती है जो एक आधुनिक NAC सॉल्यूशन नेटवर्क को सुरक्षित करने के लिए करता है।

| स्तंभ | कार्य | वास्तविक दुनिया की उपमा |

|---|---|---|

| प्रमाणीकरण (Authentication) | उपयोगकर्ता या डिवाइस की पहचान सत्यापित करना। | क्लब के डोरमैन को अपनी आईडी और सदस्यता कार्ड दिखाना। |

| डिवाइस पोस्चर (Device Posture) | डिवाइस के स्वास्थ्य और सुरक्षा अनुपालन की जाँच करना। | ड्रेस कोड के अनुसार डोरमैन द्वारा आपकी पोशाक की जाँच करना। |

| प्राधिकरण (Authorisation) | पहचान और पोस्चर के आधार पर विशिष्ट एक्सेस अधिकार प्रदान करना। | आपका सदस्यता कार्ड आपको केवल विशिष्ट मंजिलों तक पहुँच प्रदान करता है। |

संक्षेप में, NAC हर एक कनेक्शन प्रयास के लिए तीन मूलभूत सुरक्षा प्रश्नों के उत्तर देता है:

- आप कौन हैं? (प्रमाणीकरण)

- आप किस डिवाइस का उपयोग कर रहे हैं? (डिवाइस पोस्चर)

- आपको क्या करने की अनुमति है? (प्राधिकरण)

इन उत्तरों के आधार पर नीतियां लागू करके, व्यवसाय यह सुनिश्चित कर सकते हैं कि केवल अनुपालक (compliant) उपकरणों वाले विश्वसनीय उपयोगकर्ता ही विशिष्ट नेटवर्क संसाधनों तक पहुँच प्राप्त कर सकें। यह हमले की सतह को नाटकीय रूप से कम करता है और आधुनिक साइबर सुरक्षा की नींव बनाता है, विशेष रूप से हॉस्पिटैलिटी, रिटेल और हेल्थकेयर जैसे उद्योगों के लिए जो विविध उपयोगकर्ता प्रकारों और अत्यधिक संवेदनशील डेटा का प्रबंधन करते हैं।

आधुनिक NAC आर्किटेक्चर को समझना

नेटवर्क एक्सेस कंट्रोल सॉल्यूशंस कैसे काम करते हैं, इसे वास्तव में समझने के लिए, हमें पर्दे के पीछे देखना होगा कि क्या हो रहा है। NAC सिस्टम को एक अकेली चीज़ के रूप में नहीं, बल्कि एक अच्छी तरह से समन्वित टीम के रूप में सोचना सबसे अच्छा है जहाँ प्रत्येक सदस्य का एक विशिष्ट काम होता है।

यह टीम तीन मुख्य घटकों से बनी है जो रीयल-टाइम में एक साथ काम करते हैं, किसी के भी नेटवर्क पर आने से पहले आपकी सुरक्षा नीतियों के विरुद्ध हर कनेक्शन प्रयास की जाँच करते हैं। आइए समझते हैं कि इस सुरक्षा लाइन-अप में प्रमुख खिलाड़ी कौन हैं।

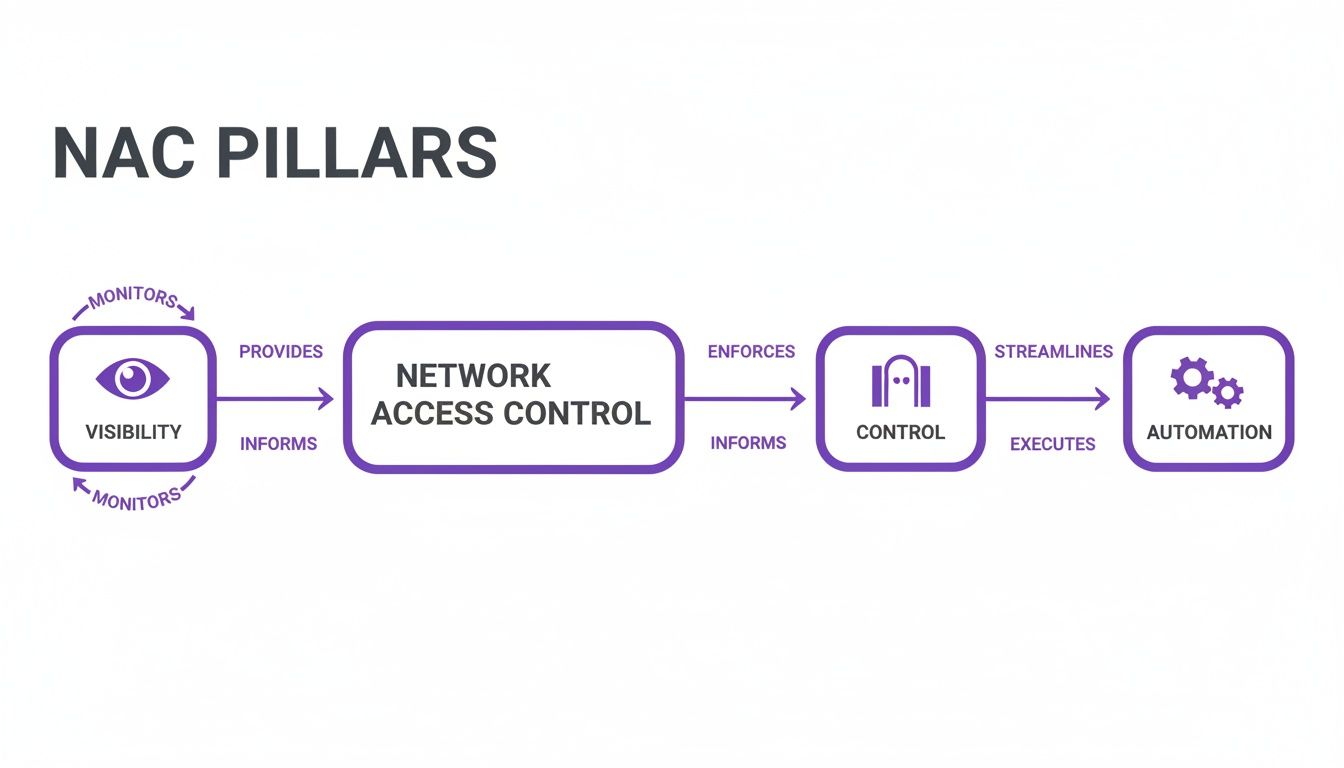

विज़िबिलिटी, कंट्रोल और ऑटोमेशन के स्तंभ दिखाते हैं कि कैसे एक NAC आर्किटेक्चर को पहले नेटवर्क पर सब कुछ देखना चाहिए, फिर सही नियम लागू करने चाहिए, और अंत में, यह सब स्वचालित रूप से करना चाहिए।

पॉलिसी सर्वर: रणनीतिक मस्तिष्क

हर NAC सिस्टम के केंद्र में पॉलिसी सर्वर होता है। यह पूरे ऑपरेशन का रणनीतिक 'मस्तिष्क' है। यह कनेक्ट होने का प्रयास करने वाले उपकरणों से सीधे बात नहीं करता है; इसके बजाय, यह मास्टर रूलबुक रखता है—वे सभी नीतियां और सेटिंग्स जो परिभाषित करती हैं कि आपके नेटवर्क के लिए "सुरक्षित" का क्या अर्थ है।

जब कोई डिवाइस कनेक्ट होने का प्रयास करता है, तो उसके बारे में जानकारी पॉलिसी सर्वर को भेजी जाती है। सर्वर तब अपने नियमों की जाँच करता है: क्या यह एक ज्ञात उपयोगकर्ता है? क्या उनका डिवाइस हमारी सुरक्षा आवश्यकताओं के अनुरूप है? उन्हें किस स्तर का एक्सेस मिलना चाहिए? यह अक्सर वह जगह होती है जहाँ Entra ID या Okta जैसे पहचान प्रदाताओं के साथ एकीकरण काम आता है, जो उपयोगकर्ता की पहचान को सीधे उनके एक्सेस अधिकारों से जोड़ता है।

नेटवर्क सेंसर: आँखें और कान

इसके बाद नेटवर्क सेंसर, या एजेंट आते हैं। इन्हें अपने नेटवर्क में तैनात 'आँखें और कान' के रूप में सोचें, जो हमेशा नए कनेक्शन प्रयासों को सुनते रहते हैं। उनका काम यह पता लगाना है कि कब कोई नया डिवाइस—चाहे वह लैपटॉप हो, स्मार्टफोन हो, या IoT सेंसर हो—प्लग इन होता है या Wi-Fi से जुड़ने का प्रयास करता है।

एक बार नया डिवाइस डिटेक्ट हो जाने पर, सेंसर कुछ प्रारंभिक जानकारी एकत्र करता है और पॉलिसी सर्वर को रिपोर्ट करता है। यह एक ऑन-द-ग्राउंड सुरक्षा गार्ड की तरह है जो किसी प्रतिबंधित क्षेत्र के पास किसी को देखता है और निर्देशों के लिए रेडियो करता है। यह पहला अलर्ट ही पूरे NAC वर्कफ़्लो को शुरू करता है।

एन्फोर्समेंट पॉइंट्स: द्वारपाल

अंत में, हमारे पास एन्फोर्समेंट पॉइंट्स हैं। ये वे 'द्वारपाल' हैं जो वास्तव में पॉलिसी सर्वर के आदेशों का पालन करते हैं। सबसे अच्छी बात? ये आमतौर पर वे नेटवर्क डिवाइस होते हैं जो आपके पास पहले से हैं, जैसे:

- वायरलेस एक्सेस पॉइंट्स (APs): यह नियंत्रित करना कि Wi-Fi से कौन जुड़ सकता है।

- नेटवर्क स्विच: आपके नेटवर्क में भौतिक रूप से प्लग की गई किसी भी चीज़ के लिए एक्सेस प्रबंधित करना।

- फ़ायरवॉल और गेटवे: सभी नेटवर्क ट्रैफ़िक पर व्यापक नियम लागू करना।

पॉलिसी सर्वर द्वारा अपना निर्णय लेने के बाद, यह संबंधित एन्फोर्समेंट पॉइंट को बताता है कि क्या करना है। वह कार्रवाई पूर्ण एक्सेस देना, डिवाइस को सीमित गेस्ट नेटवर्क पर भेजना, या इसे पूरी तरह से ब्लॉक करना हो सकती है।

एक आधुनिक NAC सॉल्यूशन का असली जादू इन टुकड़ों को निर्बाध रूप से व्यवस्थित करने की इसकी क्षमता है। उदाहरण के लिए, एक उपयोगकर्ता Wi-Fi (एन्फोर्समेंट पॉइंट) से कनेक्ट होता है, जो पॉलिसी सर्वर को सचेत करता है। सर्वर उपयोगकर्ता की पहचान और डिवाइस के स्वास्थ्य की जाँच करता है, फिर AP को उपयोगकर्ता को सही, सुरक्षित नेटवर्क सेगमेंट में ले जाने के लिए कहता है।

यह आर्किटेक्चरल मॉडल ही Purple जैसे सॉल्यूशंस को Meraki या Aruba जैसे वेंडर्स के आपके मौजूदा इंफ्रास्ट्रक्चर के साथ काम करने की अनुमति देता है। एक महंगे "रिप एंड रिप्लेस" प्रोजेक्ट के बजाय, एक स्मार्ट NAC सॉल्यूशन आपके पास पहले से मौजूद हार्डवेयर का उपयोग करता है, इसे आपकी सुरक्षा रक्षा का एक सक्रिय हिस्सा बनाता है।

इस संचार को संभव बनाने वाले प्रोटोकॉल में गहराई से जाने के लिए, आप नेटवर्क प्रमाणीकरण में RADIUS सर्वर कैसे काम करता है , इसके बारे में सब कुछ जान सकते हैं। यह अनुकूलनशीलता ही शक्तिशाली नेटवर्क एक्सेस कंट्रोल सॉल्यूशंस को तैनात करना अधिकांश व्यवसायों के लिए कहीं अधिक व्यावहारिक और लागत प्रभावी वास्तविकता बनाती है।

अग्रणी NAC सॉल्यूशंस की प्रमुख क्षमताएं

तो, एक बुनियादी नेटवर्क गेटकीपर को एक शक्तिशाली, आधुनिक सुरक्षा प्लेटफ़ॉर्म से क्या अलग करता है? जबकि पुराने सिस्टम केवल सरल अनुमति-या-अस्वीकार नियमों के बारे में थे, आज के अग्रणी नेटवर्क एक्सेस कंट्रोल सॉल्यूशंस डायनामिक, बुद्धिमान सुविधाओं से भरे हुए हैं। वे ग्रैन्युलर, पहचान-संचालित सुरक्षा प्रदान करने के लिए पुराने साझा पासवर्ड से बहुत आगे निकल चुके हैं।

ये उन्नत क्षमताएं एक साथ काम करती हैं, जिससे एक ऐसा सुरक्षा पोस्चर बनता है जो अधिक मज़बूत और अधिक लचीला दोनों है। यह एक ऐसा सिस्टम बनाने के बारे में है जो एक्सेस की आवश्यकता वाले प्रत्येक डिवाइस—कॉर्पोरेट लैपटॉप से लेकर गेस्ट के स्मार्टफोन या अस्पताल की MRI मशीन तक—के लिए रीयल-टाइम में अनुकूल हो सके। आइए उन मुख्य विशेषताओं को देखें जो एक टॉप-टियर NAC सॉल्यूशन को परिभाषित करती हैं।

पहचान-आधारित प्रमाणीकरण और पासवर्डलेस एक्सेस

किसी भी NAC का पहला, सबसे बुनियादी काम मज़बूत प्रमाणीकरण है। यह अब एक एकल, आसानी से साझा किए जाने वाले Wi-Fi पासवर्ड के बारे में नहीं है। आधुनिक NAC पहचान पर बनाया गया है, यह पता लगाता है कि कौन कनेक्ट हो रहा है, न कि केवल क्या कनेक्ट हो रहा है।

इसका मतलब है अधिक सुरक्षित और उपयोगकर्ता के अनुकूल तरीकों की ओर बढ़ना। उन्नत सॉल्यूशंस विभिन्न उपयोगकर्ता प्रकारों और सुरक्षा आवश्यकताओं से मेल खाने के लिए प्रमाणीकरण विकल्पों का एक पूरा मेनू प्रदान करते हैं, जैसे:

- पासवर्डलेस एक्सेस: बायोमेट्रिक्स, पुश नोटिफिकेशन या क्रिप्टोग्राफ़िक कुंजियों का उपयोग करके, उपयोगकर्ता बिना कोई पासवर्ड टाइप किए सुरक्षित रूप से नेटवर्क पर आ सकते हैं। यह सुरक्षा और सुविधा दोनों के लिए एक बड़ी जीत है।

- प्रमाणपत्र-आधारित प्रमाणीकरण: कंपनी के स्वामित्व वाले उपकरणों के लिए, NAC हर बार कनेक्ट होने पर डिवाइस की पहचान को चुपचाप और सुरक्षित रूप से सत्यापित करने के लिए डिजिटल प्रमाणपत्रों का उपयोग कर सकता है। यह कर्मचारियों के लिए एक सहज और अत्यधिक सुरक्षित अनुभव बनाता है।

- SSO एकीकरण: Entra ID या Okta जैसे पहचान प्रदाताओं से जुड़ने से NAC सॉल्यूशन संगठन की केंद्रीय उपयोगकर्ता निर्देशिका को इस बात के लिए सत्य के एकल स्रोत के रूप में उपयोग कर सकता है कि किसे किस चीज़ का एक्सेस मिलता है।

डिवाइस पोस्चर असेसमेंट

एक महत्वपूर्ण विशेषता जो वास्तव में आधुनिक NAC को अलग करती है, वह है डिवाइस पोस्चर असेसमेंट, जिसे अक्सर हेल्थ चेक कहा जाता है। इसे गेट से डिवाइस को अनुमति देने से पहले एक सुरक्षा स्क्रीनिंग के रूप में सोचें। NAC सॉल्यूशन कनेक्ट होने का प्रयास करने वाले किसी भी डिवाइस का निरीक्षण करता है ताकि यह सुनिश्चित हो सके कि यह आपके न्यूनतम सुरक्षा मानकों को पूरा करता है।

यह मूल्यांकन सभी प्रकार के अनुपालन मार्करों की जाँच कर सकता है:

- क्या ऑपरेटिंग सिस्टम नवीनतम सुरक्षा पैच के साथ अप टू डेट है?

- क्या एंटीवायरस सॉफ़्टवेयर इंस्टॉल है, चल रहा है और अपडेटेड है?

- क्या डिवाइस का फ़ायरवॉल चालू है?

- क्या डिवाइस में अस्वीकृत या उच्च जोखिम वाले ऐप इंस्टॉल हैं?

यदि कोई डिवाइस इस पोस्चर चेक में विफल हो जाता है, तो वह हमेशा के लिए ब्लॉक नहीं होता है। एक स्मार्ट NAC स्वचालित रूप से डिवाइस को क्वारंटाइन नेटवर्क पर भेज सकता है। यहाँ, यह उपयोगकर्ता को समस्याओं को ठीक करने में मदद करने के लिए संसाधन प्रदान कर सकता है, जैसे आवश्यक सॉफ़्टवेयर अपडेट डाउनलोड करने के लिंक। यह एन्फोर्समेंट को स्वचालित करता है और आपके IT कर्मचारियों का बहुत बड़ा बोझ कम करता है।

डायनामिक पॉलिसी एन्फोर्समेंट और माइक्रो-सेगमेंटेशन

एक बार उपयोगकर्ता और उनके डिवाइस के प्रमाणित और जाँचे जाने के बाद, NAC का अगला काम सही एक्सेस नीतियां लागू करना है। यहीं पर माइक्रो-सेगमेंटेशन काम आता है। एक सपाट, खुले नेटवर्क के बजाय जहाँ कोई ख़तरा जंगल की आग की तरह फैल सकता है, NAC छोटे, अलग-थलग ज़ोन बनाता है।

माइक्रो-सेगमेंटेशन एक गगनचुंबी इमारत में सुरक्षित, केवल-कीकार्ड वाली मंजिलों के होने जैसा है। एक गेस्ट लॉबी और सार्वजनिक क्षेत्रों तक पहुँच सकता है, लेकिन उनका कीकार्ड कार्यकारी या सर्वर रूम की मंजिलों के लिए काम नहीं करेगा। हमलावरों को आपके नेटवर्क में लेटरल मूवमेंट करने से रोकने के लिए यह रोकथाम महत्वपूर्ण है।

एक शक्तिशाली NAC सॉल्यूशन उपयोगकर्ताओं और उपकरणों को उनकी भूमिका, डिवाइस प्रकार और यहाँ तक कि स्थान के आधार पर स्वचालित रूप से सही वर्चुअल नेटवर्क (VLAN) में रख सकता है। इसका मतलब है कि Wi-Fi पर एक गेस्ट रिटेल स्टोर में संवेदनशील पॉइंट-ऑफ़-सेल सिस्टम वाले नेटवर्क सेगमेंट से पूरी तरह से अलग रहता है। आप सुरक्षित वायरलेस नेटवर्क बनाने के लिए हमारी संपूर्ण मार्गदर्शिका में इन अवधारणाओं को लागू करने के बारे में गहराई से जान सकते हैं।

इस तरह की एकीकृत सुरक्षा की मांग बढ़ रही है। अकेले यूके में, एक्सेस कंट्रोल मार्केट 2024 में USD 524.6 मिलियन तक पहुँच गया और 2030 तक इसके USD 830.7 मिलियन तक पहुँचने का अनुमान है, जो रिटेल और हॉस्पिटैलिटी जैसे क्षेत्रों द्वारा अपने सिस्टम को अपग्रेड करने से प्रेरित है।

सही NAC डिप्लॉयमेंट मॉडल चुनना

ठीक है, आपने तय कर लिया है कि NAC सॉल्यूशन ही आगे का रास्ता है। अगला बड़ा सवाल यह है: आप वास्तव में इसे कैसे रोल आउट करेंगे? यह सिर्फ़ एक तकनीकी निर्णय नहीं है; यह एक रणनीतिक निर्णय है जो सीधे आपके बजट, आपकी IT टीम के कार्यभार और आपके स्केल करने की क्षमता को प्रभावित करेगा।

आप अनिवार्य रूप से तीन मुख्य रास्तों पर विचार कर रहे हैं: सब कुछ ऑन-प्रिमाइसेस रखना, पूरी तरह से क्लाउड-आधारित होना, या हाइब्रिड दृष्टिकोण के साथ बीच का रास्ता खोजना। इसका कोई एक सही उत्तर नहीं है, लेकिन आपके संगठन के लिए निश्चित रूप से एक सही विकल्प है। आइए गहराई से जानें कि प्रत्येक विकल्प का आपके व्यवसाय के लिए वास्तव में क्या अर्थ है।

ऑन-प्रिमाइसेस NAC: पारंपरिक किला

ऑन-प्रिमाइसेस NAC को अपना खुद का किला बनाने के रूप में सोचें। आप ईंटें खरीदते हैं, आप कंक्रीट डालते हैं, और आप गार्ड तैनात करते हैं। इसका मतलब है कि अपने स्वयं के डेटा केंद्रों के ठीक अंदर समर्पित हार्डवेयर और सॉफ़्टवेयर तैनात करना। आप इसके मालिक हैं, आप इसे प्रबंधित करते हैं, और आप इसके रखरखाव के हर हिस्से के लिए ज़िम्मेदार हैं।

- पूर्ण नियंत्रण: यहाँ सबसे बड़ा आकर्षण कुल, ग्रैन्युलर नियंत्रण है। यदि आप सख्त डेटा संप्रभुता नियमों या विशिष्ट अनुपालन जनादेशों वाले उद्योग में हैं, तो अपने सभी डेटा और हार्डवेयर को अपनी छत के नीचे रखना गैर-परक्राम्य हो सकता है।

- उच्च प्रारंभिक लागत: इसका दूसरा पहलू एक भारी अग्रिम निवेश है। आप भौतिक उपकरण खरीद रहे हैं और सॉफ़्टवेयर लाइसेंस के लिए भुगतान कर रहे हैं, जो एक गंभीर पूंजीगत व्यय बन सकता है।

- रखरखाव ओवरहेड: आपकी IT टीम हर चीज़ के लिए ज़िम्मेदार है—अपडेट, पैचिंग और हार्डवेयर जीवनचक्र का प्रबंधन। इसके लिए विशेष कौशल और उनके समय के एक महत्वपूर्ण हिस्से की आवश्यकता होती है।

यह पारंपरिक मार्ग एक अच्छी तरह से सुसज्जित सुरक्षा टीम और अग्रिम लागतों को संभालने के बजट वाले बड़े, सिंगल-साइट व्यवसाय के लिए काम कर सकता है। अधिकांश आधुनिक कंपनियों के लिए, विशेष रूप से वे जो कई स्थानों का प्रबंधन कर रही हैं, लागत और जटिलता जल्दी ही एक डील-ब्रेकर बन सकती है।

क्लाउड-आधारित NAC: आधुनिक दृष्टिकोण

क्लाउड-आधारित NAC, जो आमतौर पर एक सेवा (SaaS) के रूप में प्रदान किया जाता है, स्क्रिप्ट को पूरी तरह से पलट देता है। आपके द्वारा इंफ्रास्ट्रक्चर बनाने और बनाए रखने के बजाय, प्रदाता यह सब संभालता है। ऑपरेशन का मस्तिष्क—पॉलिसी इंजन और प्रबंधन कंसोल—सभी क्लाउड में रहते हैं।

इसे एक बोझिल, घर पर बने जनरेटर को राष्ट्रीय पावर ग्रिड के सब्सक्रिप्शन से बदलने जैसा समझें। आपको स्वयं पावर स्टेशन का रखरखाव किए बिना विश्वसनीय, स्केलेबल पावर मिलती है।

Purple जैसे क्लाउड-नेटिव सॉल्यूशंस इसी वास्तविकता के लिए बनाए गए हैं। वे ऑन-साइट हार्डवेयर नियंत्रकों की आवश्यकता से छुटकारा दिलाते हैं, जो प्रबंधन को मौलिक रूप से सरल बनाता है। यह रिटेल चेन या होटल समूहों जैसे कई साइटों वाले व्यवसायों के लिए एक गेम-चेंजर है, जो उन्हें हर एक स्थान पर नेटवर्क एक्सेस प्रबंधित करने के लिए एक सिंगल पेन ऑफ़ ग्लास देता है।

| विशेषता | ऑन-प्रिमाइसेस NAC | क्लाउड-आधारित NAC |

|---|---|---|

| प्रारंभिक लागत | उच्च (हार्डवेयर खरीद) | कम (सब्सक्रिप्शन शुल्क) |

| स्केलेबिलिटी | हार्डवेयर द्वारा सीमित | लगभग असीमित |

| रखरखाव | आंतरिक IT द्वारा प्रबंधित | प्रदाता द्वारा प्रबंधित |

| डिप्लॉयमेंट की गति | धीमी (सप्ताह से महीने) | तेज़ (दिनों से सप्ताह) |

| इसके लिए सर्वोत्तम | सिंगल-साइट, उच्च-नियंत्रण आवश्यकताएं | मल्टी-साइट, चुस्त व्यवसाय |

कुछ व्यवसाय हाइब्रिड मॉडल आज़माते हैं, जिसका लक्ष्य पॉलिसी एन्फोर्समेंट को ऑन-साइट रखकर लेकिन इसे क्लाउड से प्रबंधित करके दोनों दुनिया का सर्वश्रेष्ठ प्राप्त करना है। हालाँकि यह एक व्यावहारिक समझौता हो सकता है, यह अक्सर अपनी जटिलताओं का सेट लाता है, जो आपको दो परस्पर जुड़े सिस्टम प्रबंधित करने के लिए मजबूर करता है। अधिकांश के लिए, एक शुद्ध क्लाउड सॉल्यूशन की अत्यधिक सादगी और चपलता आगे बढ़ने का अधिक सम्मोहक तरीका है।

पूर्ण NAC डिप्लॉयमेंट के लिए एक रणनीतिक मार्ग

एक नए NAC सिस्टम पर स्विच करने का विचार एक बहुत बड़े काम जैसा लग सकता है। अच्छी खबर यह है कि इसे रातोंरात एक बड़े बदलाव के रूप में करने की आवश्यकता नहीं है। चरणबद्ध रोलआउट इसे पूरा करने का सबसे स्मार्ट तरीका है, जो व्यवधान को कम करता है और एक सुचारू संक्रमण सुनिश्चित करता है। यह विज़िबिलिटी से पूर्ण, स्वचालित नियंत्रण तक की यात्रा है।

यहाँ एक सिद्ध माइग्रेशन मार्ग है जिसे हम बार-बार काम करते हुए देखते हैं:

- मॉनिटर-ओनली मोड में शुरू करें: पहला कदम केवल सुनने के बारे में है। आप NAC सॉल्यूशन को पूरी तरह से गैर-दखल देने वाले 'मॉनिटर-ओनली' मोड में तैनात करते हैं। यह आपके नेटवर्क पर चुपचाप बैठता है, बिना किसी एक चीज़ को ब्लॉक किए हर उपयोगकर्ता, डिवाइस और कनेक्शन की मैपिंग करता है। यह आपको अपने नेटवर्क की एक संपूर्ण, वास्तविक दुनिया की तस्वीर और अपनी सुरक्षा नीतियां बनाने के लिए एक ठोस आधार रेखा देता है।

- कम जोखिम वाले समूहों के लिए चरणबद्ध एन्फोर्समेंट: एक बार जब आपके पास वह स्पष्ट नक्शा हो, तो आप नियम लागू करना शुरू कर सकते हैं। कम जोखिम वाले समूह के साथ शुरुआत करें, जैसे आपका गेस्ट Wi-Fi नेटवर्क या एक विशिष्ट विभाग जो मानकीकृत उपकरणों का उपयोग करता है। यह चरण आपका परीक्षण का मैदान है, जो आपको आगे विस्तार करने से पहले एक नियंत्रित वातावरण में नीतियों को परिष्कृत करने और किसी भी समस्या को दूर करने देता है।

- पूर्ण नेटवर्क-व्यापी नियंत्रण तक विस्तार करें: प्रारंभिक चरणों से प्राप्त आत्मविश्वास और अंतर्दृष्टि के साथ, आप पूर्ण रोलआउट के लिए तैयार हैं। अब आप पूरे नेटवर्क में एन्फोर्समेंट का विस्तार कर सकते हैं। इस बिंदु पर, प्रत्येक एक्सेस अनुरोध—चाहे वह किसी कर्मचारी, गेस्ट या IoT सेंसर से हो—स्वचालित रूप से आपकी सुरक्षा नीतियों के विरुद्ध जाँचा जाता है। आपने पूर्ण, स्वचालित नेटवर्क एक्सेस कंट्रोल हासिल कर लिया है।

विभिन्न उद्योगों में नेटवर्क एक्सेस कंट्रोल का उपयोग

नेटवर्क एक्सेस कंट्रोल सॉल्यूशंस के पीछे का सिद्धांत एक बात है, लेकिन उनका असली मूल्य तब चमकता है जब आप उन्हें विशिष्ट, वास्तविक दुनिया की समस्याओं को हल करते हुए देखते हैं। हालाँकि मुख्य तकनीक समान है, इसका उपयोग कैसे किया जाता है यह एक व्यवसाय से दूसरे व्यवसाय में पूरी तरह से अलग दिख सकता है। उदाहरण के लिए, जिस तरह से एक होटल अपने गेस्ट Wi-Fi को सुरक्षित करता है, वह उस तरीके से बिल्कुल अलग है जिस तरह से एक अस्पताल को अपने जीवन रक्षक चिकित्सा उपकरणों की रक्षा करने की आवश्यकता होती है।

आइए देखें कि कुछ प्रमुख उद्योगों में NAC को कैसे काम में लाया जाता है, जो सुरक्षा को एक अमूर्त विचार से एक व्यावहारिक, दिन-प्रतिदिन के लाभ में बदल देता है।

हॉस्पिटैलिटी और वेन्यू

होटलों, स्टेडियमों और सम्मेलन केंद्रों के लिए, निर्बाध लेकिन सुरक्षित Wi-Fi की पेशकश करना ग्राहक अनुभव का एक बहुत बड़ा हिस्सा है। चुनौती हज़ारों अज्ञात गेस्ट उपकरणों को प्रबंधित करने में है, जबकि यह सुनिश्चित करना है कि उन्हें कभी भी उस सुरक्षित कॉर्पोरेट नेटवर्क की भनक न लगे जो व्यवसाय चलाता है।

यहीं पर NAC अपनी भूमिका निभाता है। यह वेन्यू को अपने नेटवर्क को विभाजित करने की अनुमति देता है, जिससे गेस्ट, कर्मचारियों और बैक-ऑफ़िस सिस्टम के लिए पूरी तरह से अलग वर्चुअल स्पेस बनते हैं। गेस्ट के लिए, Captive Portal केवल एक लॉगिन स्क्रीन से कहीं अधिक है; यह एक शक्तिशाली मार्केटिंग इंजन है।

एक साधारण ईमेल या सोशल लॉगिन मांगकर, वेन्यू मूल्यवान फ़र्स्ट-पार्टी डेटा एकत्र कर सकते हैं। यह अंतर्दृष्टि तब वैयक्तिकृत ऑफ़र और लक्षित मार्केटिंग अभियानों को बढ़ावा दे सकती है जो बार-बार आने को प्रोत्साहित करते हैं—यह सब तब होता है जब गेस्ट महत्वपूर्ण परिचालन प्रणालियों से सुरक्षित रूप से फ़ायरवॉल के पीछे होते हैं।

रिटेल परिवेश

रिटेल सेटिंग में, नेटवर्क निरंतर गतिविधि का केंद्र होता है। इसे संवेदनशील भुगतान जानकारी को संभालने वाले पॉइंट-ऑफ़-सेल (POS) सिस्टम से लेकर इन्वेंट्री चेक के लिए टैबलेट का उपयोग करने वाले कर्मचारियों तक हर चीज़ का समर्थन करना होता है। इस विविध इकोसिस्टम को सुरक्षित करना अत्यंत आवश्यक है।

NAC माइक्रो-सेगमेंटेशन लागू करता है, POS नेटवर्क के चारों ओर एक डिजिटल दीवार बनाता है ताकि इसे अन्य सभी ट्रैफ़िक से बचाया जा सके। इसलिए, यदि किसी कर्मचारी का टैबलेट या किसी गेस्ट का फ़ोन कॉम्प्रोमाइज़ हो जाता है, तो ख़तरा वहीं सीमित रहता है और भुगतान टर्मिनलों तक नहीं फैल सकता।

डेटा सुरक्षा पर यह तीव्र ध्यान यूके में भारी निवेश को बढ़ावा दे रहा है। वाणिज्यिक क्षेत्र, जिसमें रिटेल और हॉस्पिटैलिटी शामिल हैं, अब एक्सेस कंट्रोल मार्केट का नेतृत्व करता है। 2024 में इसका मूल्य USD 0.44 बिलियन था और 2029 तक इसके USD 0.62 बिलियन तक पहुँचने का अनुमान है क्योंकि व्यवसाय अपनी संपत्तियों की सुरक्षा पर दोगुना ज़ोर दे रहे हैं।

हेल्थकेयर सुविधाएं

नेटवर्क सुरक्षा के लिए दांव हेल्थकेयर से अधिक कहीं नहीं होते। अस्पताल कनेक्टेड उपकरणों का एक जटिल जाल हैं, जिसमें जीवन रक्षक इंटरनेट ऑफ मेडिकल थिंग्स (IoMT) उपकरण जैसे इन्फ्यूजन पंप और रोगी मॉनिटर से लेकर डॉक्टर के टैबलेट और सार्वजनिक रोगी Wi-Fi तक शामिल हैं।

रोगी की सुरक्षा सुनिश्चित करने और कड़े नियामक मानकों को पूरा करने के लिए एक ठोस NAC सॉल्यूशन मौलिक है। यह कनेक्ट होने का प्रयास करने वाले हर एक डिवाइस की स्वचालित रूप से पहचान, प्रोफ़ाइलिंग और सेगमेंटिंग करके काम करता है।

- IoMT सुरक्षा: चिकित्सा उपकरणों को उनके स्वयं के अलग-थलग नेटवर्क सेगमेंट में रिंग-फेंस किया जाता है, जहाँ वे केवल अधिकृत नैदानिक प्रणालियों से बात कर सकते हैं। यह उन्हें मैलवेयर का लक्ष्य बनने से रोकता है जो सामान्य नेटवर्क में घूम रहा हो सकता है।

- भूमिका-आधारित एक्सेस: डॉक्टरों, नर्सों और व्यवस्थापक कर्मचारियों को उनके काम के आधार पर एक्सेस के विभिन्न स्तर दिए जाते हैं। एक डॉक्टर को अपने टैबलेट से रोगी के रिकॉर्ड तक पहुँचने की आवश्यकता हो सकती है, जबकि एक सुविधा प्रबंधक का डिवाइस पूरी तरह से भवन प्रबंधन नेटवर्क तक सीमित होता है।

- रोगी और आगंतुक अलगाव: सार्वजनिक Wi-Fi का उपयोग करने वाले गेस्ट को सभी नैदानिक और परिचालन ट्रैफ़िक से पूरी तरह अलग रखा जाता है, जिससे संवेदनशील रोगी डेटा को किसी भी संभावित जोखिम से बचाया जा सके।

हेल्थकेयर जैसे सख्त नियमों वाले किसी भी उद्योग के लिए, डेटा सुरक्षा और एक्सेस कंट्रोल जनादेशों को पूरा करना सर्वोच्च प्राथमिकता है। HIPAA अनुपालन IT आवश्यकताओं से निपटना अक्सर अधिक उन्नत नेटवर्क नियंत्रण रणनीति की ओर बढ़ने की शुरुआत करता है। इसके वास्तविक दुनिया के उदाहरण के लिए, हमारा https://www.purple.ai/case-studies/sarasota-memorial-hospital देखें।

आवासीय और छात्र आवास

छात्र आवास या बिल्ड-टू-रेंट संपत्तियों जैसी मल्टी-टेनेंट इमारतों में, निवासी एक ऐसे इंटरनेट अनुभव की उम्मीद करते हैं जो बिल्कुल घर जैसा लगे—निजी, सुरक्षित और सरल। लेकिन सैकड़ों लोगों को एक ही, साझा नेटवर्क तक पहुँच देना एक बहुत बड़ा सुरक्षा सिरदर्द है।

आधुनिक नेटवर्क एक्सेस कंट्रोल सॉल्यूशंस के पास इसका एक चतुर समाधान है: इंडिविजुअल प्री-शेयर्ड कीज़ ( iPSK )। प्रत्येक निवासी को अपना विशिष्ट Wi-Fi पासवर्ड मिलता है, जो उनके सभी उपकरणों को एक व्यक्तिगत, निजी नेटवर्क "बबल" से जोड़ता है। यह उन्हें होम सेटअप की बेहद सरल उपयोगिता के साथ एंटरप्राइज़-ग्रेड नेटवर्क की मज़बूत सुरक्षा देता है, जिससे उनके डिवाइस कभी भी उनके पड़ोसियों को दिखाई नहीं देते हैं।

जब संगठन नेटवर्क एक्सेस कंट्रोल पर विचार करना शुरू करते हैं, तो कुछ सामान्य और बहुत व्यावहारिक प्रश्न हमेशा सामने आते हैं। स्पष्ट, सीधे उत्तर प्राप्त करना आत्मविश्वास महसूस करने और एक ऐसी रणनीति बनाने की कुंजी है जो वास्तव में आपके व्यवसाय के लिए काम करती है।

आइए कुछ सबसे लगातार पूछे जाने वाले प्रश्नों से निपटें जो IT लीडर्स और नेटवर्क एडमिन के पास होते हैं जब वे एक नए NAC प्लेटफ़ॉर्म का मूल्यांकन कर रहे होते हैं।

NAC फ़ायरवॉल से कैसे अलग है?

यह आसानी से सबसे आम सवालों में से एक है, और यह समझना वास्तव में एक महत्वपूर्ण अंतर है।

फ़ायरवॉल को अपनी इमारत की परिधि पर सुरक्षा के रूप में सोचें। यह बाहरी दुनिया (इंटरनेट) से आने वाली हर चीज़ की जाँच कर रहा है, और यह बाहरी ख़तरों को आपके सामने वाले दरवाज़े तक पहुँचने से पहले ही रोकने में शानदार है।

दूसरी ओर, एक NAC सॉल्यूशन आपकी इमारत के अंदर सुरक्षा गार्ड की तरह है। एक बार जब कोई मुख्य प्रवेश द्वार पार कर लेता है, तो गार्ड जाँचता है कि वे कौन हैं और वे क्या करने की कोशिश कर रहे हैं। NAC कनेक्ट होने के बाद हर उपयोगकर्ता और डिवाइस की जाँच करता है, यह नियंत्रित करता है कि उन्हें किन कमरों (या नेटवर्क सेगमेंट) में प्रवेश करने की अनुमति है। यह आंतरिक ख़तरों पर केंद्रित है और किसी घुसपैठिए को स्वतंत्र रूप से घूमने से रोकता है—जो अधिकांश फ़ायरवॉल के लिए एक ब्लाइंड स्पॉट है। मज़बूत सुरक्षा पोस्चर के लिए आपको वास्तव में दोनों की आवश्यकता है।

NAC अन्य सुरक्षा उपकरणों के साथ कैसे एकीकृत होता है?

एक आधुनिक नेटवर्क एक्सेस कंट्रोल सॉल्यूशन को साइलो में काम नहीं करना चाहिए। वास्तव में, इसकी असली शक्ति एक केंद्रीय एन्फोर्समेंट हब के रूप में कार्य करने से आती है जो आपके मौजूदा सुरक्षा उपकरणों को और भी बेहतर बनाती है। एक अच्छे NAC को इनके साथ सहजता से फिट होना चाहिए:

- पहचान प्रदाता (IdP): Entra ID या Okta जैसे टूल इस बात के लिए "सत्य का एकल स्रोत" बन जाते हैं कि उपयोगकर्ता कौन है। NAC प्लेटफ़ॉर्म तब इस जानकारी का उपयोग उनकी भूमिका के आधार पर स्वचालित रूप से सही एक्सेस नीतियां लागू करने के लिए करता है।

- एंडपॉइंट प्रोटेक्शन (EDR): एक्सेस देने से पहले, NAC किसी डिवाइस के स्वास्थ्य की पुष्टि करने के लिए उस पर मौजूद EDR एजेंट से जाँच कर सकता है। क्या एंटीवायरस अप टू डेट है? क्या सुरक्षा पैच इंस्टॉल हैं? यह सुनिश्चित करता है कि डिवाइस कनेक्ट होने से पहले आपके सुरक्षा मानकों को पूरा करते हैं।

- सुरक्षा सूचना और घटना प्रबंधन (SIEM): NAC आपके SIEM में प्रासंगिक डेटा (कौन, क्या, कहाँ और कब) की एक खदान भेजता है। यह ख़तरों को पहचानने और घटनाओं का जवाब देने की आपकी क्षमता में नाटकीय रूप से सुधार करता है क्योंकि आपके पास इस बात की बहुत स्पष्ट तस्वीर होती है कि आपके नेटवर्क पर क्या हो रहा है।

NAC केवल सुरक्षा की एक और परत नहीं जोड़ता है; यह उपयोगकर्ता की पहचान, डिवाइस के स्वास्थ्य और नेटवर्क एन्फोर्समेंट के बीच छूटी हुई कड़ी प्रदान करके आपके पास पहले से मौजूद उपकरणों की प्रभावशीलता को कई गुना बढ़ा देता है।

हम निवेश को कैसे उचित ठहरा सकते हैं?

जब लागत को उचित ठहराने की बात आती है, तो यह वास्तव में दो चीज़ों पर निर्भर करता है: जोखिम को कम करना और परिचालन दक्षता को बढ़ाना।

डेटा उल्लंघन की औसत लागत हमेशा बढ़ रही है, और एक असुरक्षित लैपटॉप या कॉम्प्रोमाइज़्ड गेस्ट डिवाइस के कारण होने वाली एक भी घटना आर्थिक रूप से विनाशकारी हो सकती है। NAC अनधिकृत एक्सेस को कोई नुकसान पहुँचाने से पहले ही रोककर सीधे इस जोखिम से निपटता है।

इसके अलावा, उस समय के बारे में सोचें जो आपकी IT टीम मैन्युअल कार्यों पर खर्च करती है। क्लाउड-आधारित NAC नए उपकरणों को ऑनबोर्ड करने, गेस्ट एक्सेस प्रबंधित करने और सुरक्षा नीतियों को लागू करने जैसी चीज़ों को स्वचालित करता है। यह आपकी टीम को दोहराए जाने वाले, मैन्युअल काम से मुक्त करता है ताकि वे उन परियोजनाओं पर ध्यान केंद्रित कर सकें जो वास्तव में व्यवसाय को आगे बढ़ाती हैं।

क्या आप पुराने पासवर्ड को निर्बाध, सुरक्षित, पहचान-आधारित नेटवर्किंग से बदलने के लिए तैयार हैं? जानें कि कैसे Purple आपके मौजूदा नेटवर्क इंफ्रास्ट्रक्चर के साथ एकीकृत होकर गेस्ट, कर्मचारियों और मल्टी-टेनेंट वातावरण के लिए ज़ीरो ट्रस्ट एक्सेस प्रदान करता है। Purple प्लेटफ़ॉर्म एक्सप्लोर करें ।