Die einfache Wahrheit ist: Ein ungesichertes WiFi-Netzwerk ist so, als würden Sie die Haustür Ihres Unternehmens weit offen stehen lassen. Eine fundierte Strategie für sichere drahtlose Netzwerke geht weit über einfache Passwörter hinaus. Es geht darum, eine geschützte Umgebung zu schaffen, die jeden einzelnen Nutzer und jedes Gerät verifiziert, unbefugten Zugriff stoppt und Ihre sensiblen Daten abschirmt.

Warum sichere drahtlose Netzwerke nicht länger optional sind

Denken Sie einen Moment an die realen Risiken einer Sicherheitslücke. Für ein Hotel könnte dies eine Datenschutzverletzung bedeuten, bei der Zahlungsdaten von Gästen durchsickern. In einem Geschäft könnten kompromittierte Kundentreuedaten das Vertrauen zerstören, das Sie so hart aufgebaut haben, und Ihrer Marke nachhaltig schaden.

Dies sind keine weit hergeholten Hypothesen; es sind praktische, alltägliche Gefahren für jedes Unternehmen, das drahtlosen Zugang anbietet.

Die Zeiten, in denen ein einziges, gemeinsam genutztes WiFi-Passwort auf eine Tafel oder einen Tischaufsteller gekritzelt wurde, sind endgültig vorbei. Diese veraltete Methode reißt eine massive Sicherheitslücke auf. Jeder, der dieses Passwort kennt – von ehemaligen Mitarbeitern und früheren Kunden bis hin zu jemandem, der nur auf dem Parkplatz sitzt – kann auf Ihr Netzwerk zugreifen. Sie haben null Transparenz, null Kontrolle und keine Möglichkeit, bösartige Aktivitäten bis zu ihrer Quelle zurückzuverfolgen.

Der Wechsel zu identitätsbasierter Sicherheit

Deshalb ist der entscheidende Schritt die Abkehr von diesen anonymen, gemeinsam genutzten Systemen hin zu moderner, identitätsgesteuerter Sicherheit. Dieser Ansatz behandelt den Netzwerkzugang im Grunde wie einen digitalen Ausweis, bei dem jede Verbindung an einen bestimmten, verifizierten Nutzer oder ein bestimmtes Gerät gebunden ist.

Aber hierbei geht es nicht nur um Verteidigung; es geht darum, eine intelligentere und effizientere Arbeitsweise für Ihr Unternehmen aufzubauen. Bedenken Sie nur die Vorteile:

- Verbesserter Schutz: Durch die Verifizierung jedes Nutzers unterbinden Sie unbefugten Zugriff sofort. Sie können auch äußerst präzise festlegen, wer sich mit welchen Teilen Ihres Netzwerks verbinden darf.

- Vereinfachte Abläufe: Stellen Sie sich vor, Sie automatisieren den Netzwerkzugang für Mitarbeiter mithilfe ihrer bestehenden Arbeitsanmeldedaten. Dies befreit Ihre IT-Teams vollständig von der lästigen manuellen Passwortverwaltung.

- Besseres Nutzererlebnis: Gäste und Mitarbeiter erhalten eine nahtlose und sichere Verbindung, ohne sich mit unhandlichen Anmeldeseiten herumschlagen oder sich gemeinsame Schlüssel merken zu müssen.

Dieser strategische Schritt spiegelt sich deutlich in den Markttrends wider. Allein in Großbritannien erwirtschaftete der Markt für drahtlose Netzwerksicherheit im Jahr 2023 1.436,9 Millionen USD und ist auf dem besten Weg, bis 2030 2.921,6 Millionen USD zu erreichen. Dieses explosive Wachstum zeigt, wie dringend Unternehmen ihre drahtlose Infrastruktur gegen eine steigende Flut von Bedrohungen absichern.

Ein sicheres drahtloses Netzwerk ist die Grundlage für moderne Geschäftsabläufe. Es ist das unsichtbare Gerüst, das sichere Transaktionen unterstützt, Kundendaten schützt und die Produktivität der Mitarbeiter ermöglicht. Es zu ignorieren, ist in einer vernetzten Wirtschaft keine Option.

Letztendlich macht die Implementierung robuster Sicherheit aus einer notwendigen Vorsichtsmaßnahme einen echten strategischen Vorteil. Um ein Gefühl für den breiteren Kontext des digitalen Schutzes zu bekommen, können Sie die verschiedenen Cyber Security Solutions erkunden, die dabei helfen, Ihr gesamtes Unternehmen abzusichern. Die folgenden Abschnitte dienen Ihnen als Leitfaden für die Einrichtung eines Frameworks, das nicht nur Ihre Vermögenswerte schützt, sondern auch das Erlebnis für jeden, der sich verbindet, verbessert.

Die moderne WiFi-Bedrohungslandschaft verstehen

Um ein wirklich sicheres drahtloses Netzwerk aufzubauen, benötigen Sie zunächst ein klares Bild davon, womit Sie es zu tun haben. Cyberbedrohungen sind nicht nur abstrakte Schlagworte; es sind reale Risiken mit sehr realen Konsequenzen für Ihr Unternehmen, Ihre Daten und Ihren Ruf. Der erste Schritt zu ihrer Neutralisierung besteht darin, sie in einfachen, nachvollziehbaren Begriffen zu betrachten.

Stellen Sie sich vor, Ihr Unternehmens-WiFi ist wie ein öffentlicher Platz, auf dem private Gespräche stattfinden. Ohne die richtige Sicherheit ist es erschreckend einfach für jemanden, sich auf eine nahegelegene Bank zu setzen und jedes Wort mitzuhören. Das ist der Kern vieler drahtloser Angriffe – sie nutzen die offene, übertragende Natur von Funkwellen aus.

Häufige Bedrohungen, erklärt mit einfachen Analogien

Lassen Sie uns einige der häufigsten Bedrohungen aufschlüsseln, denen Ihr Netzwerk täglich ausgesetzt ist. Diese sind nicht nur großen Konzernen vorbehalten; sie werden aktiv gegen Unternehmen jeder Größe eingesetzt, vom lokalen Café bis hin zu großen Hotelketten.

Man-in-the-Middle (MitM)-Angriffe: Stellen Sie sich das wie einen Postboten vor, der Ihre Post öffnet, liest und den Umschlag dann wieder verschließt, bevor er bei Ihnen ankommt. Der Angreifer drängt sich heimlich zwischen zwei Parteien – wie einen Gast und Ihr WiFi-Netzwerk – und fängt die Kommunikation ab, liest sie und ändert sie vielleicht sogar, ohne dass eine der beiden Seiten davon weiß.

Evil Twin-Angriffe: Stellen Sie sich zwei identisch aussehende Cafés direkt nebeneinander vor. Das eine ist legitim, das andere jedoch eine Fälschung, die von einem Kriminellen eingerichtet wurde, um ahnungslose Kunden anzulocken. Ein "Evil Twin" ist ein betrügerischer WiFi-Zugangspunkt, der einen legitimen imitiert und Nutzer dazu verleitet, sich zu verbinden. Sobald sie im Netzwerk sind, kann der Angreifer Passwörter, Finanzdaten und andere sensible Daten stehlen.

Rogue Access Points: Dies geschieht, wenn jemand – entweder ein gutmeinender, aber fehlgeleiteter Mitarbeiter oder ein böswilliger Insider – einen unautorisierten Router an Ihr Unternehmensnetzwerk anschließt. Dieses nicht genehmigte Gerät reißt ein Loch in Ihre Verteidigung und schafft eine Hintertür, die all Ihre Sicherheitsmaßnahmen umgeht und Ihre internen Systeme ungeschützt lässt.

Packet Sniffing: Das ist so, als würde man ein High-Tech-Abhörgerät verwenden, um alle Daten zu erfassen, die durch die Luft fliegen. In einem unverschlüsselten oder schlecht gesicherten Netzwerk können "Packet Sniffer" problemlos Benutzernamen, Passwörter und andere Informationen aufsaugen, die von ahnungslosen Nutzern im Klartext gesendet werden.

Diese Gefahren werden durch die Verwendung unsicherer Captive Portal -Lösungen und gemeinsam genutzter Passwörter nur noch vergrößert. Ein einziges kompromittiertes Passwort kann einem Angreifer die Schlüssel zum gesamten Königreich geben und es unmöglich machen, nachzuverfolgen, wer was in Ihrem Netzwerk tut.

Häufige WiFi-Bedrohungen und ihre geschäftlichen Auswirkungen

Um wirklich zu begreifen, was auf dem Spiel steht, hilft es zu sehen, wie sich diese digitalen Bedrohungen in greifbare Geschäftsprobleme übersetzen. Für ein Hotel, einen Einzelhändler oder jeden öffentlichen Veranstaltungsort können die Folgen gravierend sein.

Wie Sie sehen, kann sich das, was als technische Schwachstelle beginnt, schnell zu einer Finanz- und Reputationskrise ausweiten.

Die realen Auswirkungen auf Ihr Unternehmen

Das Verständnis dieser Bedrohungen ist so wichtig, weil ihre Auswirkungen direkt und schädlich sind. Ein erfolgreicher Angriff kann zu finanziellen Verlusten, schweren Reputationsschäden und sogar zu behördlichen Geldstrafen führen.

Ein unsicheres WiFi-Netzwerk ist nicht nur ein technisches Problem; es ist ein geschäftliches Haftungsrisiko. Jedes abgefangene Passwort oder gestohlene Kundendatum untergräbt direkt das Vertrauen und setzt das Unternehmen einem erheblichen Risiko aus.

Glücklicherweise gibt es gute Nachrichten. Ein wachsendes Bewusstsein und proaktive Sicherheitsmaßnahmen beginnen, das Blatt zu wenden. Aktuelle Daten zeigen einen positiven Trend in Großbritannien mit einem Rückgang der identifizierten Cyber-Vorfall-Ereignisse. Beispielsweise identifizierten 74 % der großen Unternehmen einen Angriff, ein leichter Rückgang gegenüber 75 % im Vorjahr, während kleine Unternehmen einen deutlicheren Rückgang von 49 % auf 42 % verzeichneten.

Diese Verbesserung ist direkt mit einer wachsenden Betonung der Cyberhygiene verbunden. Heute priorisieren 72 % der Unternehmen Cybersicherheit auf Vorstandsebene und modernisieren aktiv ihre Netzwerkverteidigung – ein entscheidender Schritt für sichere drahtlose Netzwerke. Sie können weitere Einblicke in diese britischen Cybersicherheitstrends und deren Bedeutung für den Markt gewinnen. Die Lösungen, die wir als Nächstes besprechen, sind von zentraler Bedeutung, um diesen Abwärtstrend fortzusetzen und eine wirklich widerstandsfähige Verteidigung aufzubauen.

Die Kerntechnologien sicherer drahtloser Netzwerke

Nachdem wir uns die Bedrohungen angesehen haben, können wir uns den Technologien zuwenden, die das Rückgrat eines modernen, sicheren drahtlosen Netzwerks bilden. Um über ein schwaches, gemeinsam genutztes Passwort hinauszugehen, ist eine mehrschichtige Verteidigung erforderlich. Diese Kernkomponenten arbeiten zusammen, um sicherzustellen, dass jede Verbindung nicht nur verschlüsselt, sondern auch ordnungsgemäß authentifiziert und autorisiert ist.

Stellen Sie sich das so vor, als würden Sie die Sicherheit Ihres Gebäudes von einem einzigen, leicht kopierbaren Schlüssel auf ein ausgeklügeltes Zugangskontrollsystem mit einem Wachmann an der Rezeption aufrüsten, der die Ausweise aller Personen überprüft. Genau das leisten moderne Wi-Fi-Sicherheitsprotokolle für Ihr Netzwerk.

Der neue Standard in der Verschlüsselung: WPA3

Jahrelang war WPA2 der Goldstandard für die Sicherung von Wi-Fi. Doch als die Angreifer immer raffinierter wurden, zeigten sich seine Schwächen. Dies führte zur Entwicklung von WPA3, das heute die obligatorische Sicherheitszertifizierung für alle neuen Wi-Fi-Geräte ist. Es bringt mehrere entscheidende Upgrades mit sich, die häufigen Angriffen direkt entgegenwirken.

Einer seiner größten Vorteile ist der Schutz vor Offline-Wörterbuchangriffen. Bei älteren Protokollen konnte ein Angreifer einen Ausschnitt Ihres Netzwerkverkehrs erfassen und dann leistungsstarke Computer verwenden, um Ihr Passwort immer wieder zu erraten, und zwar komplett offline. Das fortschrittliche Handshake-Protokoll von WPA3 macht diese Technik praktisch unmöglich, was bedeutet, dass Angreifer sich nicht einfach mit "Brute-Force"-Methoden Zugang zu Ihrem Netzwerk verschaffen können.

WPA3 stärkt das eigentliche Fundament der drahtlosen Verschlüsselung. Es bringt die Branche voran, indem es kritische Sicherheitslücken schließt und es sowohl Gelegenheitsangreifern als auch entschlossenen Hackern erheblich erschwert, Ihr Netzwerk zu kompromittieren.

Eine starke Verschlüsselung ist jedoch nur die halbe Miete. Sie benötigen immer noch eine Möglichkeit zu überprüfen, wer sich verbindet. Hier kommt die nächste Sicherheitsebene ins Spiel.

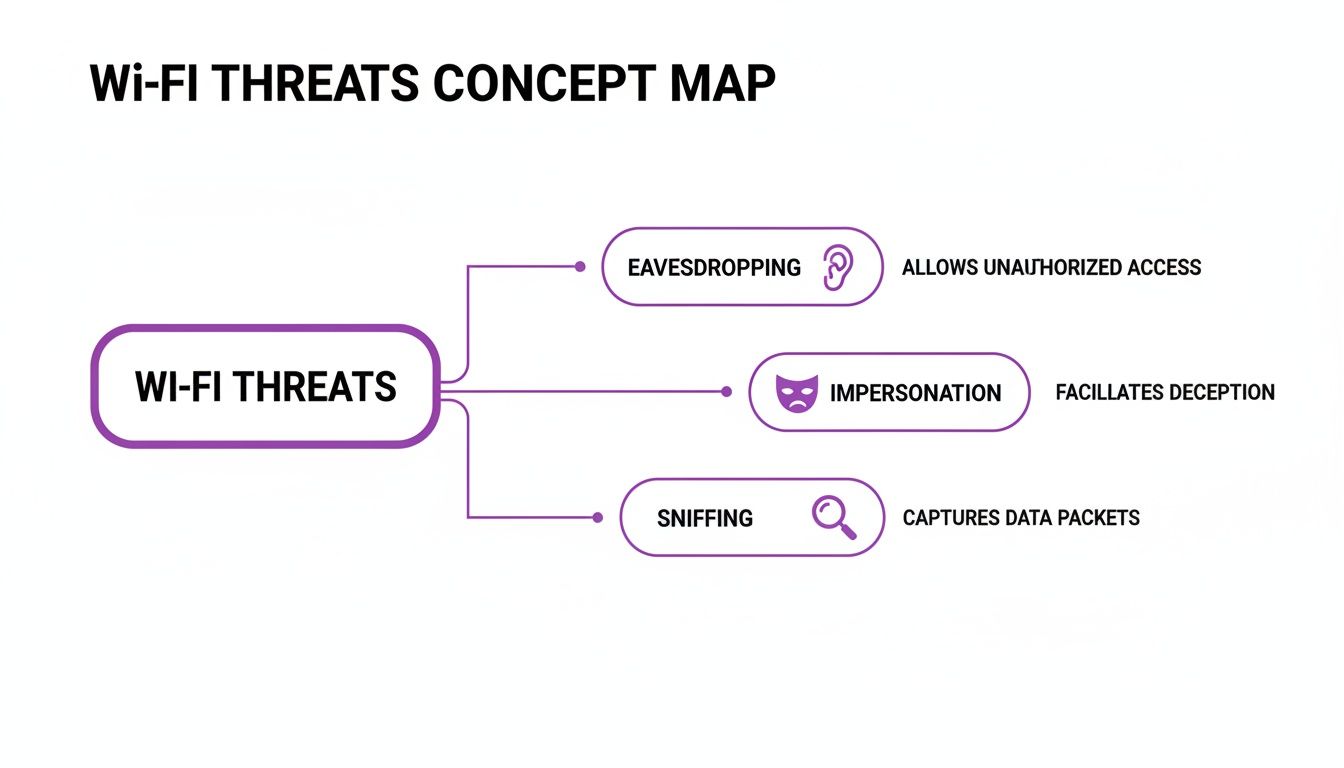

Diese Concept Map skizziert einige der häufigsten Bedrohungen, die moderne Sicherheitstechnologien verhindern sollen.

Das Bild verdeutlicht, wie Bedrohungen wie Eavesdropping, Impersonation und Sniffing verschiedene Schwachstellen in einem drahtlosen Netzwerk ausnutzen können.

Einführung in 802.1X: Ihr digitaler Türsteher

Wenn WPA3 das verstärkte, unzerbrechliche Schloss an Ihrer Tür ist, dann ist 802.1X der digitale Türsteher, der Wache hält. Anstatt sich auf ein einziges Passwort zu verlassen, das von allen Nutzern geteilt wird, ist 802.1X ein Framework, das jedes Gerät dazu zwingt, seine eigenen eindeutigen Anmeldedaten vorzulegen, bevor es in das Netzwerk gelassen wird.

Hier ist eine einfache Aufschlüsselung, wie es funktioniert:

- Ein Nutzer versucht, sich mit dem Wi-Fi-Netzwerk zu verbinden.

- Der Access Point (der "Türsteher") stoppt ihn und fragt nach den Anmeldedaten.

- Diese Anmeldedaten werden nicht vom Access Point selbst überprüft, sondern an einen zentralen Authentifizierungsserver weitergeleitet.

- Dieser Server, der oft ein Protokoll namens RADIUS verwendet, gleicht die Anmeldedaten mit einem vertrauenswürdigen Verzeichnis (wie einer Liste zugelassener Mitarbeiter) ab.

- Erst nachdem der Server grünes Licht gibt, erhält der Nutzer Zugang.

Dieser Ansatz bietet einen massiven Sicherheitsvorteil. Da jeder Nutzer über ein eindeutiges Login verfügt, können Sie den Zugriff für Einzelpersonen gewähren oder entziehen, ohne dass dies Auswirkungen auf andere hat. Wenn ein Mitarbeiter das Unternehmen verlässt, deaktivieren Sie einfach sein Konto, und sein Netzwerkzugang wird sofort gekappt. Weitere Informationen darüber, wie moderne Plattformen mit Sicherheit umgehen, finden Sie in unserer vollständigen Daten- und Sicherheitsübersicht .

Zertifikate und SSO für nahtlose Sicherheit

Während Logins mit Benutzername und Passwort über 802.1X sicher sind, können sie für Nutzer immer noch etwas umständlich sein. Eine fortschrittlichere und nutzerfreundlichere Methode ist die Verwendung von digitalen Zertifikaten. Stellen Sie sich ein Zertifikat wie einen fälschungssicheren digitalen Ausweis vor, der auf dem Laptop oder Smartphone eines Mitarbeiters installiert ist.

Wenn sich das Gerät verbindet, präsentiert es dieses Zertifikat automatisch dem Netzwerk. Der Authentifizierungsserver überprüft, ob das Zertifikat gültig ist und von einer vertrauenswürdigen Behörde ausgestellt wurde, und gewährt dann den Zugriff – ganz ohne dass der Nutzer etwas eingeben muss. Es funktioniert einfach.

Dieser Prozess wird oft mit Single Sign-On (SSO) kombiniert. Mitarbeiter verwenden ihr primäres Firmen-Login (wie ihr Microsoft 365- oder Google Workspace-Konto), um ihr Gerät mit einem Zertifikat zu konfigurieren. Von diesem Zeitpunkt an erfolgt ihr Wi-Fi-Zugang vollkommen automatisch und sicher. Dies reduziert IT-Support-Tickets drastisch und schafft ein reibungsloses Erlebnis für die Mitarbeiter, während gleichzeitig die Sicherheitslage Ihres drahtlosen Netzwerks erheblich verbessert wird.

Implementierung einer Zero Trust-Architektur für Ihr WiFi

Während Technologien wie WPA3 und 802.1X eine solide technische Verteidigung schaffen, erfordern wirklich moderne sichere drahtlose Netzwerke einen grundlegenden Wandel in unserer Denkweise über Vertrauen. Dies ist die eigentliche Essenz einer Zero Trust-Architektur. Es handelt sich nicht um ein einzelnes Stück Hardware oder Software, das Sie kaufen können, sondern um eine strategische Philosophie, die von einer einfachen Regel geleitet wird: Niemals vertrauen, immer verifizieren.

Dieser Ansatz stellt das alte Sicherheitsmodell komplett auf den Kopf. Jahrelang haben wir uns auf die "Burg-und-Burggraben"-Methode verlassen, die davon ausging, dass jemandem vertraut werden kann, sobald er sich innerhalb der Netzwerkgrenzen befindet. Zero Trust basiert auf der realistischeren Annahme, dass Bedrohungen jederzeit sowohl außerhalb als auch innerhalb des Netzwerks existieren können.

Stellen Sie sich das wie ein hochsicheres Regierungsgebäude vor. Ein Mitarbeiter kann nicht einfach einmal seinen Ausweis an der Vordertür durchziehen und sich dann frei bewegen. Er muss seine Anmeldedaten an jedem Kontrollpunkt vorlegen – um seine spezifische Abteilung zu betreten, um auf einen sicheren Aktenraum zuzugreifen und vielleicht sogar, um bestimmte Geräte zu nutzen. Genau so sollte Zero Trust in Ihrem WiFi-Netzwerk funktionieren.

Die Kernprinzipien von Zero Trust WiFi

Die Anwendung dieser Philosophie bedeutet, dass jede einzelne Verbindungsanfrage so behandelt wird, als käme sie von einer nicht vertrauenswürdigen Quelle, selbst wenn der Nutzer bereits mit dem Netzwerk verbunden ist. Diese kontinuierliche Verifizierung baut auf drei Säulen auf, die zusammenarbeiten, um eine dynamische und hochsichere Umgebung zu schaffen.

- Explizit verifizieren: Authentifizieren und autorisieren Sie immer basierend auf allen verfügbaren Datenpunkten. Hierbei geht es nicht nur um ein Passwort; es umfasst die Nutzeridentität, den Gerätezustand, den Standort und den spezifischen Dienst, auf den zugegriffen wird.

- Zugriff nach dem Minimalprinzip (Least-Privilege): Gewähren Sie Nutzern nur das Mindestmaß an Zugriff, das sie zur Ausführung ihrer Aufgaben benötigen. Jemand aus dem Marketingteam sollte nicht auf dieselben Netzwerkressourcen zugreifen können wie die Finanzabteilung.

- Von einer Sicherheitsverletzung ausgehen (Assume Breach): Erkennen Sie an, dass sich Angreifer möglicherweise bereits in Ihrem Netzwerk befinden. Dies zwingt Sie dazu, den "Explosionsradius" zu minimieren, indem Sie das Netzwerk segmentieren, den gesamten Datenverkehr verschlüsseln und kontinuierlich auf verdächtige Aktivitäten überwachen.

Indem Sie dieses Modell übernehmen, vollziehen Sie den Wechsel von einer statischen, perimeterbasierten Verteidigung zu einer dynamischen, die um die Identität herum aufgebaut ist. Dies ist absolut entscheidend für den Schutz von Daten in der heutigen Welt der verteilten Arbeit und unzähliger vernetzter Geräte.

Bei Zero Trust geht es nicht darum, undurchdringliche Mauern zu errichten; es geht darum, blindes Vertrauen vollständig aus der Gleichung zu eliminieren. Indem Sie jeden Nutzer und jedes Gerät bei jedem Schritt kontinuierlich verifizieren, stellen Sie sicher, dass selbst wenn eine Bedrohung eindringt, ihre Fähigkeit, sich zu bewegen und Schaden anzurichten, stark eingeschränkt ist.

Zero Trust in die Praxis umsetzen

Wie übersetzen Sie also diese Prinzipien in eine praktische Strategie für drahtlose Sicherheit? Es beginnt mit einigen konkreten Maßnahmen, und eine der wichtigsten ist die Netzwerksegmentierung. Dies ist die Praxis, Ihr Netzwerk in kleinere, isolierte Zonen zu unterteilen.

Beispielsweise sollten Sie immer separate virtuelle Netzwerke für verschiedene Nutzergruppen erstellen:

- Gäste-Traffic: Hält öffentliche Nutzer vollständig von Ihren internen Geschäftsabläufen isoliert.

- Mitarbeiter-Traffic: Bietet sicheren, identitätsbasierten Zugang für Mitarbeiter.

- IoT- und Headless-Geräte: Isoliert Dinge wie Drucker, smarte Thermostate und Sicherheitskameras in ihrer eigenen Sandbox-Umgebung.

Diese Segmentierung stellt sicher, dass sich eine Sicherheitsverletzung in einem Bereich – wie eine kompromittierte smarte Glühbirne im IoT-Netzwerk – nicht lateral ausbreiten kann, um Ihre kritischen Point-of-Sale-Systeme oder Mitarbeiter-Laptops zu infizieren.

Der nächste Schritt ist die Automatisierung der Zugangskontrolle durch die Integration mit Ihrem Identitätsanbieter. Plattformen wie Microsoft Entra ID (ehemals Azure AD) oder Google Workspace fungieren als Single Source of Truth für all Ihre Nutzeridentitäten. Wenn Sie Ihr WiFi-System mit diesen Verzeichnissen verbinden, schalten Sie leistungsstarke Automatisierungen frei.

Wenn beispielsweise ein neuer Mitarbeiter in das Unternehmen eintritt und zu Entra ID hinzugefügt wird, kann er automatisch mit den Anmeldedaten für den Zugriff auf das Mitarbeiter-WiFi ausgestattet werden. Noch wichtiger ist: Wenn dieser Mitarbeiter das Unternehmen verlässt und sein Konto deaktiviert wird, wird sein WiFi-Zugang sofort und automatisch widerrufen. Dies schließt eine häufige und gefährliche Sicherheitslücke ohne jegliche manuelle Arbeit des IT-Teams, wodurch Ihr Netzwerk sicherer und Ihre Abläufe weitaus effizienter werden.

Sicherung von WiFi an öffentlichen Veranstaltungsorten und in Multi-Tenant-Räumen

Die von uns behandelten Sicherheitsprinzipien sind universell, aber öffentliche Veranstaltungsorte wie Hotels, Flughäfen und Multi-Tenant-Gebäude stehen vor ganz spezifischen Herausforderungen. Wie bieten Sie ein sicheres, fast heimisches Erlebnis, wenn täglich Tausende von nicht vertrauenswürdigen Nutzern und Geräten kommen und gehen?

Ein einziges, gemeinsam genutztes Passwort für ein ganzes Gebäude an die Wand zu hängen, ist ein Sicherheitsalbtraum. Es bietet keinerlei Nutzerisolierung, was bedeutet, dass das Gerät eines Gastes problemlos das eines anderen ausspionieren kann. Dies ist für moderne sichere drahtlose Netzwerke schlichtweg inakzeptabel und birgt massive Datenschutzrisiken, insbesondere dort, wo Menschen Privatsphäre erwarten, wie in einem Hotel oder einem Wohnkomplex.

Das Heimnetzwerk-Erlebnis mit iPSK nachbilden

Die ideale Lösung besteht darin, jedem Nutzer oder jeder Familie einen eigenen privaten Teil des Netzwerks zur Verfügung zu stellen – genau wie zu Hause. Hier beweist die Individual Pre-Shared Key ( iPSK )-Technologie ihren Wert. Anstelle eines Passworts für alle ermöglicht iPSK die Generierung eines eindeutigen Schlüssels für jeden Mieter, Gast oder sogar für jedes einzelne Gerät.

Wenn sich ein Nutzer mit seinem einzigartigen iPSK verbindet, wird er sofort in eine sichere Netzwerkblase versetzt. Sein gesamter Datenverkehr ist vollständig von allen anderen im Gebäude isoliert. Es ist die perfekte Mischung aus hoher Sicherheit und müheloser Einfachheit.

Ein Immobilienverwalter kann einem neuen Bewohner einen eindeutigen iPSK ausstellen, der nur für die Dauer seines Mietvertrags gültig ist, und ihm so ein persönliches Netzwerk für seinen Smart-TV, seine Laptops und Telefone zur Verfügung stellen. Wenn er auszieht, wird der Schlüssel einfach deaktiviert. Es ist eine Isolierung auf Enterprise-Niveau mit der Einfachheit eines Heimnetzwerks.

Das Problem mit der öffentlichen WiFi-Authentifizierung

Für eher flüchtige Gäste an Orten wie Cafés, Stadien oder Einkaufszentren ist die bloße Reibung beim Einloggen eine riesige Hürde. Wir alle kennen das – das Herumschlagen mit unhandlichen, langsamen Captive Portal-Lösungen, die von Angreifern mit "Evil Twin"-Betrugsmaschen leicht gefälscht werden können. Sie sorgen für ein schlechtes Nutzererlebnis und stellen ein großes Sicherheitsrisiko dar.

Diese Authentifizierungsbarriere ist ein häufiger Schmerzpunkt für Veranstaltungsorte und Besucher gleichermaßen. Kunden sind frustriert über verwirrende Anmeldeformulare, und Unternehmen verpassen die Chance, mit ihnen in Kontakt zu treten, weil der gesamte Prozess zu umständlich ist.

Die beste Sicherheit ist unsichtbar. An einem öffentlichen Veranstaltungsort ist es das Ziel, Gäste schnell und sicher online zu bringen, ohne sie zu zwingen, durch verwirrende Anmeldeseiten zu navigieren oder die Legitimität des Netzwerks in Frage zu stellen.

Diese Herausforderung trieb die Branche dazu an, einen globalen Standard zu entwickeln, der den öffentlichen WiFi-Zugang sowohl nahtlos als auch hochsicher macht.

OpenRoaming als globaler WiFi-Pass

Hier kommen OpenRoaming und Passpoint ins Spiel, zwei Technologien, die harmonisch zusammenarbeiten, um dieses Problem endgültig zu lösen. Stellen Sie sich OpenRoaming als einen globalen WiFi-Pass für Ihr Telefon vor. Ein Nutzer authentifiziert sein Gerät nur ein einziges Mal bei einem vertrauenswürdigen Identitätsanbieter (wie Purple).

Von diesem Zeitpunkt an verbindet sich sein Smartphone automatisch und sicher mit jedem OpenRoaming-fähigen Netzwerk, überall auf der Welt. Keine Captive Portal-Seiten mehr. Kein Eintippen von Passwörtern mehr. Und kein Rätselraten mehr, ob "Free_Venue_WiFi" das echte Netzwerk oder eine Falle ist. Die Verbindung ist vom ersten Datenpaket an verschlüsselt.

- Für Gäste: Es bietet ein "Es funktioniert einfach"-Erlebnis. Sie betreten Ihren Veranstaltungsort und sind sofort online.

- Für Veranstaltungsorte: Sie bieten eine erstklassige, sichere Verbindung, die das Gästeerlebnis verbessert und gleichzeitig die Sicherheitsrisiken offener Netzwerke vollständig eliminiert.

Dieser automatische, verschlüsselte Handshake verwandelt eine massive Sicherheitsherausforderung in einen nahtlosen Nutzervorteil. Er ermöglicht es Immobilienverwaltern und Hotelbetreibern, ein Maß an sicherer Konnektivität anzubieten, das in großflächigen öffentlichen Umgebungen zuvor unerreichbar war.

Verwalten Sie eine Immobilie mit vielfältigen Konnektivitätsanforderungen? Sie können mehr darüber erfahren, wie Sie ein überlegenes digitales Erlebnis mit dedizierten Lösungen für Multi-Tenant-WiFi bereitstellen. Plattformen, die iPSK für Bewohner und OpenRoaming für Besucher kombinieren, bieten eine vollständige, moderne Lösung.

Die Zukunft ist passwortlos und identitätsbasiert

Auf unserer Reise durch die moderne WiFi-Sicherheit, von der grundlegenden Verschlüsselung bis zur Zero Trust-Architektur, weist jeder Wegweiser auf eine einzige, starke Schlussfolgerung hin. In der Zukunft von sicheren drahtlosen Netzwerken geht es nicht darum, immer komplexere Passwörter zu erfinden; es geht darum, sie vollständig loszuwerden. Es geht darum, ein System rund um die Identität aufzubauen.

Dies ist ein grundlegender Wandel in der Denkweise. Wir bewegen uns weg vom anonymen, gemeinsam genutzten Zugang hin zu einem Modell, bei dem jede einzelne Verbindung an einen verifizierten Nutzer oder ein verifiziertes Gerät gebunden ist. Es ist eine Veränderung, die WiFi von einem einfachen Dienstprogramm in einen leistungsstarken strategischen Vermögenswert verwandelt und eine Umgebung schafft, die sowohl zutiefst sicher als auch bemerkenswert einfach zu verwalten ist.

Der Motor, der diese gesamte Strategie antreibt, ist eine zentralisierte Identitätsplattform. Sie fungiert als das Gehirn der Operation und koordiniert nahtlos die richtige Authentifizierungsmethode für jede Person und jedes Gerät, das sich mit Ihrem Netzwerk verbinden muss. So erreichen Sie sowohl erstklassige Sicherheit als auch operative Exzellenz.

Ein einheitlicher Ansatz für jede Verbindung

Stellen Sie sich eine einzige Plattform vor, die den Zugang für jeden und alles intelligent handhabt. Dies ist kein weit entferntes Konzept; es ist heute praktische Realität.

- Für Gäste und Besucher: OpenRoaming bietet sofortigen, verschlüsselten Zugang ohne jegliche Reibung. Ihre Geräte verbinden sich automatisch und sicher, ähnlich wie bei einem Mobilfunknetz, und bieten ein wirklich erstklassiges Erlebnis.

- Für Personal und Mitarbeiter: Durch die Integration mit Verzeichnisdiensten wie Entra ID oder Google Workspace können Sie sicheren, zertifikatsbasierten Zugang über SSO ermöglichen. Dies bedeutet automatisches Onboarding und, was ebenso wichtig ist, sofortiges Offboarding – wodurch die Sicherheitslücke, die durch verbleibende Anmeldedaten entsteht, vollständig geschlossen wird.

- Für Legacy- und IoT-Geräte: Individual Pre-Shared Keys (iPSKs) kommen ins Spiel, um Geräte zu sichern, die keine moderne Authentifizierung verarbeiten können, wie Drucker, Smart-TVs oder Gebäudesensoren. Jedes Gerät erhält sein eigenes, eindeutiges Passwort und wird effektiv in seiner eigenen sicheren Blase isoliert. Um ein tieferes Verständnis dieser entscheidenden Technologie zu erlangen, lesen Sie unseren vollständigen Leitfaden darüber, was iPSK ist und wie es identitätsbasierte WiFi-Sicherheit antreibt .

Dieser einheitliche Ansatz nimmt das, was einst separate, komplexe Sicherheitsprobleme waren, und konsolidiert sie in einem einzigen, überschaubaren System.

Das ultimative Ziel ist es, sicheren Zugang unsichtbar zu machen. Für den Endnutzer "funktioniert" die Verbindung einfach. Für den IT-Administrator ist die Sicherheit automatisiert, identitätsgesteuert und zentral kontrolliert.

Dieses Modell verwandelt Ihr WiFi grundlegend von einer Kostenstelle in ein wertvolles Business-Tool. Indem Sie jede Verbindung durch Identität sichern, schützen Sie Ihr Unternehmen nicht nur vor Bedrohungen, sondern erschließen auch reichhaltige First-Party-Daten. Sie gewinnen Einblicke darüber, wer Ihr Netzwerk nutzt, wie oft sie es besuchen und wie sie sich durch Ihre Räumlichkeiten bewegen – und das alles unter Wahrung der Privatsphäre der Nutzer.

Es ist an der Zeit, Ihre aktuelle WiFi-Strategie genau unter die Lupe zu nehmen. Stecken Sie immer noch in der Verwaltung veralteter, gemeinsam genutzter Passwörter und unhandlicher Login-Portale fest? Oder sind Sie bereit, eine Zukunft anzunehmen, die passwortlos, identitätsbasiert und mühelos sicher ist? Dieser Wechsel ist der entscheidende Schritt, um Ihr Netzwerk in einen Motor für Sicherheit, Einfachheit und Business Intelligence zu verwandeln.

Häufig gestellte Fragen zu sicheren drahtlosen Netzwerken

Wenn Sie eine drahtlose Bereitstellung für Ihren Veranstaltungsort planen, ist es ganz natürlich, dass spezifische Fragen auftauchen. Hier sind einige klare Antworten auf die Fragen, die wir oft von IT-Managern, Vermarktern und Betreibern hören.

Reicht WPA3 aus, um mein Unternehmens-WiFi zu sichern?

Obwohl WPA3 ein massiver Fortschritt gegenüber WPA2 ist und Ihnen eine viel stärkere Verschlüsselung und Schutz vor bestimmten Angriffen bietet, sollten Sie es als eine grundlegende Schicht betrachten, nicht als das gesamte Sicherheitssystem. Es ist so, als hätten Sie ein unglaublich starkes, nicht zu knackendes Schloss an Ihrer Haustür. Dieses Schloss ist unerlässlich, aber Sie benötigen immer noch eine Möglichkeit zu kontrollieren, wer einen Schlüssel bekommt.

Für jedes Unternehmen, insbesondere im Gastgewerbe oder Einzelhandel, sollte WPA3 immer mit einer identitätsbasierten Authentifizierungsmethode wie 802.1X gekoppelt werden. Dies stellt sicher, dass jede Verbindung an einen verifizierten Nutzer oder ein verifiziertes Gerät gebunden ist und nicht nur an ein anonymes Passwort, das von vielen geteilt wird. Es ist dieser mehrschichtige Ansatz, der wirklich sichere drahtlose Netzwerke liefert.

Was ist der Unterschied zwischen einem Captive Portal und OpenRoaming?

Ein Captive Portal ist die Webseite, mit der Sie sich zwangsläufig auseinandersetzen müssen, wenn Sie sich mit öffentlichem WiFi verbinden. Es ist die Seite, die nach einer E-Mail-Adresse fragt oder Sie auffordert, ein Kästchen anzukreuzen, um den Bedingungen zuzustimmen. Der gesamte Prozess kann langsam und für Nutzer frustrierend sein und ist bekanntermaßen anfällig für "Evil Twin"-Angriffe, bei denen Kriminelle die Anmeldeseite fälschen, um Daten zu stehlen.

Im Gegensatz dazu bietet OpenRoaming ein grundlegend anderes und besseres Erlebnis. Es ermöglicht einem Nutzer, sich nur ein einziges Mal bei einem vertrauenswürdigen Anbieter zu authentifizieren.

Mit OpenRoaming verbindet sich das Gerät eines Gastes automatisch und sicher mit jedem teilnehmenden Netzwerk weltweit, ähnlich wie sich Ihr Mobiltelefon im Ausland mit einem Partnernetzwerk verbindet. Es müssen keine Formulare ausgefüllt und keine Passwörter eingegeben werden; die Verbindung ist nahtlos und vom ersten Datenpaket an verschlüsselt.

Wie kann ich Legacy-Geräte sichern, die 802.1X nicht unterstützen?

Dies ist eine sehr reale Herausforderung für IT-Teams. Sie haben Geräte wie Drucker, Zahlungsterminals oder Smart-TVs, die online sein müssen, denen aber moderne Authentifizierungsfunktionen fehlen. Die Best Practice hierbei ist die Verwendung einer Technologie namens Individual Pre-Shared Key (iPSK).

Anstatt ein einziges, riskantes Passwort für all diese "Headless"-Geräte zu verwenden, ermöglicht Ihnen iPSK die Generierung eines eindeutigen Schlüssels für jedes einzelne. Dieser Schlüssel gewährt dem Gerät nur Zugriff auf einen bestimmten, segmentierten Teil Ihres Netzwerks und isoliert es vollständig von kritischen Systemen. Wenn ein Schlüssel jemals kompromittiert wird, widerrufen Sie ihn einfach, und der Rest Ihrer Geräte sowie Ihr Hauptnetzwerk bleiben sicher. Es eliminiert effektiv die massive Gefahr, die von einem einzigen gemeinsam genutzten Passwort ausgeht.

Sind Sie bereit, veraltete Passwörter durch eine sichere, identitätsbasierte Netzwerkplattform zu ersetzen? Purple macht es einfach, passwortlosen Zugang für Gäste, Mitarbeiter und Geräte bereitzustellen. Erfahren Sie, wie Purple das WiFi Ihres Veranstaltungsortes transformieren kann .