Zero Trust Network Access (ZTNA) ist ein Sicherheitsmodell, das auf einer einfachen, aber wirkungsvollen Idee basiert: 'Niemals vertrauen, immer verifizieren'. Es verwirft die alte Denkweise, bei der wir davon ausgingen, dass alles innerhalb unseres Netzwerks sicher sei. Stattdessen behandelt ZTNA jeden einzelnen Zugriffsversuch auf Ihr Netzwerk als potenzielle Bedrohung und fordert jedes Mal eine strenge Verifizierung.

Abschied von der Festung: Warum das alte Sicherheitsmodell ausgedient hat

Jahrzehntelang haben wir uns bei der Sicherheit auf den „Burg-und-Wassergraben“-Ansatz verlassen. Wir bauten einen starken Perimeter mit Firewalls und VPNs auf, in der Annahme, dass jedem im Inneren vertraut werden kann, solange wir die Angreifer draußen halten. Sobald man das Tor passiert hatte, genoss man relativ freie Hand.

Doch dieses Modell ist völlig veraltet. Unsere heutige Arbeitsweise hat den traditionellen Netzwerkperimeter aufgelöst. Bedenken Sie Folgendes:

- Hybrides und Remote-Arbeiten: Unsere Teams verbinden sich aus dem Homeoffice, aus Cafés und Hotels. Das Konzept eines sicheren "Inneren" des Netzwerks ist verschwunden.

- Cloud-Anwendungen: Kritische Geschäftstools und Daten befinden sich nicht mehr in einem einzigen Serverraum. Sie sind über unzählige Cloud-Dienste verteilt.

- Vielfältige Endgeräte: Mitarbeiter melden sich über Firmenlaptops an, aber auch über ihre privaten Smartphones und Tablets.

Der Burg-und-Wassergraben-Ansatz funktioniert einfach nicht mehr, wenn sich Ihre Mitarbeiter und Daten überall befinden. Sein größter Fehler ist die Annahme, dass jemand vertrauenswürdig ist, sobald er das Haupttor passiert hat – vielleicht mit einem gestohlenen Passwort. In der Realität beginnt genau dann der eigentliche Schaden, da sich Angreifer frei im internen Netzwerk bewegen können.

Eine neue Philosophie: Von der Standort- zur Identitätsprüfung

Zero Trust stellt dieses alte Modell auf den Kopf. Es verabschiedet sich vollständig von der Idee eines vertrauenswürdigen Netzwerks und konzentriert sich stattdessen ausschließlich auf die Überprüfung von Identität und Kontext bei jeder einzelnen Anfrage. Es ist ein Kernbestandteil jeder modernen Strategie für effektiven Netzwerkschutz und -sicherheit .

Stellen Sie sich vor, Sie rüsten von der einzigen Zugbrücke einer Burg auf ein Hochsicherheits-Regierungsgebäude um. In diesem Gebäude müssen Sie Ihren Ausweis an der Eingangstür, am Aufzug und an der Tür zu jedem einzelnen Büro vorzeigen, das Sie betreten möchten. Es spielt keine Rolle, dass Sie bereits drinnen sind; jeder neue Bereich erfordert eine neue, spezifische Erlaubnis. Das ist die Essenz von ZTNA.

Die folgende Tabelle verdeutlicht den Unterschied zwischen diesen beiden Philosophien.

Traditionelle Sicherheit vs. Zero Trust Network Access

| Sicherheitsaspekt | Traditionelles VPN-/Firewall-Modell | Zero Trust Network Access (ZTNA)-Modell |

|---|---|---|

| Kernphilosophie | Vertrauen, aber verifizieren. Geht davon aus, dass Benutzer und Geräte im Netzwerk sicher sind. | Niemals vertrauen, immer verifizieren. Geht davon aus, dass alle Zugriffsanfragen feindlich sind, bis das Gegenteil bewiesen ist. |

| Primäre Verteidigung | Ein starker Netzwerkperimeter (Firewall, VPN). | Identitäts- und Geräteauthentifizierung für jede einzelne Zugriffsanfrage. |

| Zugriffsebene | Umfassender Netzwerkzugriff. Einmal drinnen, können Benutzer oft das gesamte Netzwerk einsehen und sich darin bewegen. | "Least Privilege"-Zugriff. Benutzer erhalten nur Zugriff auf die spezifische Anwendung, die sie benötigen, und das nur für die jeweilige Sitzung. |

| Angriffsfläche | Groß. Ein einziges kompromittiertes Passwort oder Gerät kann das gesamte Netzwerk gefährden. | Minimal. Ein Angreifer, der Zugriff auf eine Anwendung erhält, kann sich nicht lateral zu anderen bewegen. |

| Fokus | Sicherung des Netzwerkperimeters. | Sicherung einzelner Anwendungen und Ressourcen, unabhängig vom Standort. |

| Benutzererfahrung | Oft umständlich, mit langsamen VPN-Verbindungen und komplexen Anmeldeverfahren. | Nahtlos und passwortlos. Der Zugriff wird unsichtbar auf Basis der verifizierten Identität und des Gerätestatus gewährt. |

Wie Sie sehen, ist ZTNA nicht nur eine schrittweise Verbesserung; es ist ein grundlegender Wandel in unserer Herangehensweise an Sicherheit.

Dieser Wandel ist bereits in vollem Gange. Aktuelle Erkenntnisse zeigen, dass die Einführung von ZTNA in Großbritannien einen Wendepunkt erreicht: 81 % der Unternehmen planen, innerhalb der nächsten 12 Monate Zero-Trust-Strategien einzuführen. Während überwältigende 96 % der Unternehmen der Philosophie zustimmen, bleibt die tatsächliche Umsetzung eine Herausforderung. Für diejenigen, die es richtig machen, ist der Gewinn enorm: 76 % berichten von verbesserter Sicherheit und Compliance als Hauptvorteil.

Letztendlich schafft ZTNA eine wesentlich widerstandsfähigere Sicherheitslage. Durch die Gewährung von Zugriff auf Sitzungs- und Anwendungsebene wird die Angriffsfläche massiv verkleinert und potenzielle Sicherheitsverletzungen werden im Keim erstickt. Es ist längst kein bloßes Schlagwort mehr, sondern eine essenzielle Strategie für jedes Unternehmen, das den Schutz seiner kritischen Assets ernst nimmt.

Die Kernprinzipien der Zero-Trust-Architektur

Bevor wir ins Detail gehen, ist es wichtig zu verstehen, was Zero Trust Network Access wirklich ist. Es ist kein einzelnes Produkt, das man einfach kaufen und installieren kann. Es ist ein vollständiger Wandel der Sicherheitsphilosophie, der auf drei Kernsäulen aufbaut und die alte Vorgehensweise infrage stellt.

Stellen Sie sich vor, Sie wechseln von einem Standardzustand des Vertrauens zu einer gesunden Skepsis. Diese Denkweise zu übernehmen bedeutet, diese Prinzipien als neue Sicherheitskultur zu behandeln und nicht nur als eine Reihe technischer Regeln. Jedes Prinzip ist darauf ausgelegt, eine spezifische Lücke im veralteten "Burg-und-Wassergraben"-Sicherheitsmodell zu schließen und so eine weitaus robustere Verteidigung zu schaffen.

Explizit verifizieren

Das erste und wichtigste Prinzip lautet: explizit verifizieren. Das bedeutet, dass Sie jede einzelne Zugriffsanfrage jedes Mal und ausnahmslos authentifizieren und autorisieren müssen. In einer Zero-Trust-Welt gibt es keine vertrauenswürdigen Zonen, keine vertrauenswürdigen Benutzer und keine vertrauenswürdigen Geräte. Alles und jeder ist eine potenzielle Bedrohung, bis das Gegenteil bewiesen ist.

Es ist wie bei einem Banktresor, der für den Zutritt mehrere Ausweisformen verlangt. Es spielt keine Rolle, ob Sie der Filialleiter sind oder seit 20 Jahren dort arbeiten. Jedes Mal, wenn Sie Zugang möchten, müssen Sie die vollständige Sicherheitskontrolle durchlaufen. Ohne Ausnahmen.

Bei dieser Verifizierung geht es nicht nur um Benutzername und Passwort. ZTNA wertet eine ganze Reihe von Signalen aus, um eine intelligente Entscheidung zu treffen, darunter:

- Benutzeridentität: Ist diese Person diejenige, die sie vorgibt zu sein? Dies wird in der Regel durch Multi-Faktor-Authentifizierung (MFA) bestätigt.

- Gerätestatus: Ist der verwendete Laptop oder das Smartphone sicher? Das System prüft auf aktuelle Antivirensoftware, OS-Patches und mögliche Warnsignale.

- Standort: Kommt die Verbindung von einem erwarteten Standort oder von einem ungewöhnlichen und potenziell riskanten Ort?

- Angeforderter Dienst: Auf welche spezifische Anwendung oder welche Daten wird versucht zuzugreifen?

Durch das Sammeln und Analysieren dieser Datenpunkte in Echtzeit trifft das System eine intelligente, einmalige Zugriffsentscheidung. Diese unermüdliche, kontinuierliche Verifizierung ist der wahre Motor hinter einer Zero-Trust-Strategie.

Least-Privilege-Zugriff nutzen

Die zweite Säule ist die Nutzung des Least-Privilege-Zugriffs (Prinzip der minimalen Rechte). Dies ist die Praxis, Benutzern, Geräten und Anwendungen nur das absolute Minimum an Zugriffsrechten zu gewähren, das sie für ihre Arbeit benötigen – und nicht mehr. Die Stärke dieses Prinzips liegt darin, dass es den Schadensradius drastisch einschränkt, falls ein Konto oder Gerät jemals kompromittiert wird.

Stellen Sie sich vor, Sie geben einem Maler eine Schlüsselkarte, die nur den bestimmten Raum öffnet, in dem er arbeitet, und das nur zwischen 9 und 17 Uhr. Er kann nicht im Gebäude umherwandern, kommt nicht in den Serverraum und hat schon gar keinen Zugang zur Vorstandsetage. Das ist Least Privilege in Aktion. Es dämmt Bedrohungen von vornherein ein.

Durch die Durchsetzung von Least Privilege stellen Sie sicher, dass selbst wenn ein Angreifer Fuß fasst, seine Fähigkeit, sich lateral in Ihrem Netzwerk zu bewegen, stark eingeschränkt ist. Ein kompromittiertes Marketingkonto hätte beispielsweise keinen Zugriff auf Finanz- oder Entwicklungssysteme.

Um dies umzusetzen, ist ein detailliertes Verständnis Ihres Netzwerks erforderlich und dessen, worauf verschiedene Rollen tatsächlich zugreifen müssen. Für einen tieferen Einblick könnte unser Leitfaden zu effektiven Network Access Control-Lösungen hilfreich sein. Er bietet weitere Einblicke in die Strukturierung von Zugriffsrichtlinien, die Bedrohungen wirksam eindämmen.

Von einer Sicherheitsverletzung ausgehen (Assume Breach)

Das letzte Prinzip lautet: Von einer Sicherheitsverletzung ausgehen (Assume Breach). Das mag etwas pessimistisch klingen, ist in der Praxis aber eine unglaublich effektive Sicherheitsmentalität. Es bedeutet, dass Sie Ihr Netzwerk unter der Annahme entwerfen und betreiben, dass ein Angreifer bereits im System ist oder dass ein Einbruch nur eine Frage des "Wann" und nicht des "Ob" ist.

Diese Denkweise ändert Ihre Prioritäten grundlegend. Anstatt Ihre gesamte Energie auf den Aufbau eines stärkeren Perimeters zu konzentrieren, sind Sie gezwungen, die Verteidigung von innen nach außen aufzubauen. Wenn Sie so agieren, als ob bereits ein Angreifer lauert, konzentrieren Sie sich natürlich darauf, dessen potenzielle Auswirkungen zu minimieren und ihn so schnell wie möglich zu erkennen.

Mit dieser Annahme zu operieren, führt direkt zu mehreren entscheidenden Sicherheitspraktiken:

- Mikrosegmentierung: Die Aufteilung des Netzwerks in winzige, isolierte Zonen, um Angreifer daran zu hindern, sich frei von einem Teil zum anderen zu bewegen.

- End-to-End-Verschlüsselung: Die Verschlüsselung des gesamten Netzwerkverkehrs – selbst der Kommunikation innerhalb der eigenen Wände –, um Daten während der Übertragung zu schützen.

- Kontinuierliches Monitoring: Die aktive Suche nach verdächtigen Aktivitäten, ungewöhnlichem Verhalten und anderen Indikatoren für eine potenzielle Bedrohung im gesamten Netzwerk.

Indem Sie ein System aufbauen, in dem eine Sicherheitsverletzung sowohl eingedämmt als auch gut sichtbar ist, wechseln Sie von einer reaktiven zu einer proaktiven Sicherheitslage. Diese drei Säulen – explizites Verifizieren, Gewähren von Least Privilege und die Annahme einer Sicherheitsverletzung – bilden das unerschütterliche Fundament jeder modernen, effektiven Zero-Trust-Architektur.

Über VPNs hinaus zu überlegenen ZTNA-Lösungen

Lange Zeit war das Virtual Private Network (VPN) das Standardwerkzeug für den Remote-Zugriff. Es fungierte wie eine digitale Zugbrücke und schuf einen sicheren, verschlüsselten Tunnel vom Gerät eines Benutzers direkt in die Unternehmensburg. Als noch alle von einem zentralen Büro aus arbeiteten, funktionierte dieses Modell hervorragend.

Doch heute wirkt dieses Modell entschieden altmodisch. Mit der massiven Verlagerung hin zu hybrider Arbeit und Cloud-Anwendungen ist diese alte Zugbrücke mehr als nur ineffizient; sie ist ein eklatantes Sicherheitsrisiko. Sobald ein Benutzer über ein VPN verbunden ist, befindet er sich faktisch innerhalb des Netzwerks, oft mit gefährlich weitreichendem Zugriff.

Die kritischen Schwachstellen traditioneller VPNs

VPNs basieren auf der veralteten Idee des impliziten Vertrauens. Sie leisten hervorragende Arbeit bei der Sicherung der Verbindung vom Benutzer bis zum Netzwerkrand, aber sobald diese Verbindung hergestellt ist, ist ihre Arbeit so gut wie erledigt. Für moderne Unternehmen führt dies zu ernsthaften Problemen.

Das größte Problem ist die massive Angriffsfläche, die sie eröffnen. Eine VPN-Verbindung gewährt nicht nur Zugriff auf die eine Anwendung, die ein Benutzer benötigt; sie gewährt Zugriff auf ein gesamtes Netzwerksegment. Gelingt es einem Angreifer, die Anmeldedaten eines Benutzers zu kompromittieren, kann er diesen VPN-Zugang nutzen, um sich lateral im Netzwerk zu bewegen und nach anfälligen Systemen und wertvollen Daten zu suchen.

Dieses Konzept der lateralen Bewegung ist eine zentrale Schwachstelle, auf deren Ausnutzung moderne Cyberangriffe ausgelegt sind. Eine VPN-Verbindung ist so, als würde man einem Angreifer einen Generalschlüssel für eine gesamte Etage eines Bürogebäudes geben, obwohl er eigentlich nur Zugang zu einem einzigen Aktenschrank brauchte.

Abgesehen von den Sicherheitslücken sind VPNs auch dafür berüchtigt, eine schlechte Benutzererfahrung zu bieten. Sie können quälend langsam sein und zwingen den gesamten Datenverkehr durch einen zentralen Punkt, was zu frustrierenden Engpässen führt. Dies führt oft dazu, dass Mitarbeiter versuchen, das VPN komplett zu umgehen, was nur noch mehr Sicherheitslücken aufreißt.

Wie ZTNA eine überlegene Alternative bietet

Hier verändert Zero Trust Network Access (ZTNA) die Spielregeln komplett. Anstatt Benutzern weitreichenden Netzwerkzugriff zu gewähren, arbeitet ZTNA nach dem Prinzip des Least Privilege. Es gewährt den Zugriff auf Sitzungs- und Anwendungsebene und macht das zugrunde liegende Netzwerk für den Benutzer völlig unsichtbar.

Stellen Sie sich das so vor:

- Ein VPN gibt Ihnen einen Schlüssel für das gesamte Gebäude. Sie können jede einzelne Tür sehen und versuchen, sie zu öffnen.

- ZTNA fungiert als persönlicher Concierge. Sie sagen dem Concierge, dass Sie den Dateiserver der Marketingabteilung besuchen müssen, und er begleitet Sie direkt zur Tür dieses spezifischen Servers – und nirgendwohin sonst. Sie sehen nicht einmal die Türen zur Finanz- oder Personalabteilung.

Dieser Ansatz geht die Schwächen von VPNs direkt an. Da Benutzer immer nur mit den spezifischen Anwendungen verbunden sind, für die sie autorisiert sind, wird das Risiko lateraler Bewegungen praktisch eliminiert. Ein Angreifer, der ein Konto kompromittiert, kann das Netzwerk nicht erkunden, da aus seiner Perspektive gar kein Netzwerk zum Erkunden existiert.

ZTNA vs. VPN: Ein direkter Vergleich

Die Unterschiede werden noch deutlicher, wenn man sie direkt gegenüberstellt. Während beide versuchen, sicheren Zugriff zu bieten, liegen ihre Methoden und die gelieferten Ergebnisse Welten auseinander.

| Funktion | Traditionelles VPN | Zero Trust Network Access (ZTNA) |

|---|---|---|

| Zugriffsmodell | Gewährt weitreichenden Zugriff auf das gesamte Netzwerk. | Gewährt granularen Zugriff nur auf spezifische Anwendungen. |

| Sicherheitsprinzip | Vertraut Benutzern, sobald sie authentifiziert und innerhalb des Perimeters sind. | Vertraut niemals, verifiziert immer jede einzelne Zugriffsanfrage. |

| Angriffsfläche | Groß; ein einziges kompromittiertes Konto kann das gesamte Netzwerk gefährden. | Minimal; eine Sicherheitsverletzung bleibt auf eine einzige Anwendung beschränkt. |

| Benutzererfahrung | Oft langsam und umständlich, erfordert manuelle Verbindungen. | Nahtlos und transparent, mit schnellerer Performance. |

| Sichtbarkeit | Macht Benutzer nach der Verbindung für das gesamte Netzwerk sichtbar. | Macht Anwendungen und das Netzwerk für Benutzer unsichtbar. |

Für jedes zukunftsorientierte Unternehmen ist die Wahl klar. Die Abkehr von den Einschränkungen von VPNs und die Einführung eines Zero Trust Network Access-Modells ist nicht nur ein Upgrade; es ist eine notwendige Evolution, um sich vor modernen Bedrohungen zu schützen und gleichzeitig die Performance und Benutzerzufriedenheit zu verbessern. ZTNA bietet schlichtweg einen intelligenteren, sichereren und effizienteren Weg, Ihre verteilte Belegschaft mit den benötigten Ressourcen zu verbinden.

Wie Purple zertifikatsbasierten Zero Trust WiFi-Zugang bereitstellt

Es ist eine Sache, über die Theorie von Zero Trust zu sprechen, aber die tatsächliche Anwendung auf Ihr Enterprise-WiFi-Netzwerk kann sich wie ein riesiges Unterfangen anfühlen. Die Ideen der expliziten Verifizierung und des Least-Privilege-Zugriffs ergeben absolut Sinn, aber wie überträgt man das auf ein stark frequentiertes Netzwerk mit Hunderten von Benutzern und Geräten?

Hier kommt ein praktischer, identitätsbasierter Ansatz ins Spiel. Purple hilft Ihnen, unsichere geteilte Passwörter und umständliche Captive Portals hinter sich zu lassen und ein echtes Zero Trust Network Access (ZTNA)-Modell für Ihr WiFi zu implementieren. Es geht darum, moderne, automatisierte Sicherheit zu erhalten, ohne Ihren Benutzern Kopfzerbrechen zu bereiten.

Sicheren Zugriff durch Identität automatisieren

Der Ansatz von Purple beginnt mit der direkten Anbindung an die Single Source of Truth Ihres Unternehmens: Ihren Identity Provider (IdP). Durch die Integration mit Plattformen wie Microsoft Entra ID, Google Workspace und Okta stellen wir sicher, dass der WiFi-Zugang direkt an die verifizierte Identität eines Benutzers gebunden ist.

Diese Integration macht die Automatisierung von Zero Trust in Ihrem drahtlosen Netzwerk erst möglich. Wenn ein neuer Mitarbeiter zu Ihrem IdP hinzugefügt wird, stellt Purple automatisch seinen sicheren WiFi-Zugang bereit. Genauso wichtig: Wenn er das Unternehmen verlässt und sein Konto deaktiviert wird, wird sein Netzwerkzugriff sofort widerrufen. Keine manuelle Bereinigung, keine Verzögerungen und keine vergessenen Anmeldedaten, die Sie angreifbar machen.

Zertifikatsbasierte passwortlose Verbindungen

Die auffälligste Änderung für Ihre Benutzer ist der Wechsel zu einem zertifikatsbasierten, passwortlosen Zugang. Dadurch entfällt die Notwendigkeit, ein WiFi-Passwort einzugeben – ein Prozess, der nicht nur lästig ist, sondern auch einen großen blinden Fleck in der Sicherheit darstellt.

Anstelle eines geteilten Passworts, das geleakt oder durch Phishing gestohlen werden kann, erhält jeder Benutzer und jedes Gerät ein eigenes, eindeutiges digitales Zertifikat. Sie können sich das wie einen nicht übertragbaren digitalen Ausweis vorstellen, den das Netzwerk im Bruchteil einer Sekunde überprüfen kann.

Für Ihre Mitarbeiter ist der Prozess unglaublich einfach:

- Einmalige Einrichtung: Der Benutzer meldet sich einmalig mit seinen vertrauten Unternehmensdaten (über Ihren IdP) an.

- Zertifikatsausstellung: Purple überträgt sicher ein eindeutiges Zertifikat auf sein Gerät.

- Automatische Verbindung: Von da an verbindet sich das Gerät automatisch und sicher, sobald es sich in Reichweite des Firmen-WiFi befindet. Keine Passwortabfragen mehr.

Dieser einfache Workflow stellt sicher, dass jede Verbindung explizit gegen eine vertrauenswürdige Identität verifiziert wird. Damit wird ein Kernprinzip von Zero Trust erfüllt, ohne dass für Ihre Mitarbeiter zusätzliche Arbeit entsteht.

Das Beeindruckende daran ist die Einfachheit, Ihr bestehendes Identitätsverzeichnis zu verknüpfen, um ein sicheres, zertifikatsbasiertes WiFi-Netzwerk aufzubauen. Es beseitigt die üblichen Kosten und die Komplexität bei der Verwaltung traditioneller RADIUS-Server.

Jedes Gerät sichern und den Mitarbeiterzugang vereinfachen

Während Zertifikate der Goldstandard für vom Unternehmen verwaltete Geräte sind, passt nicht alles in Ihrem Netzwerk in dieses Schema. Es wird immer Legacy-Systeme, IoT-Hardware oder gemeinsam genutzte Geräte geben, die keine Zertifikatsauthentifizierung unterstützen. Für diese Situationen verwendet Purple Individual Pre-Shared Keys (iPSKs).

Ein iPSK ist schlichtweg ein eindeutiges Passwort, das einem bestimmten Gerät oder einer Benutzergruppe zugewiesen wird. Es ist ein massives Sicherheits-Upgrade gegenüber einem einzigen Passwort für alle, da es Ihnen ermöglicht, den Zugriff zu segmentieren und Anmeldedaten für ein einzelnes Gerät einfach zu widerrufen, ohne andere zu beeinträchtigen.

Durch die Kombination von zertifikatsbasiertem Zugriff für moderne Geräte und iPSKs für Legacy-Geräte können Sie eine konsistente Zero-Trust-Richtlinie in Ihrem gesamten WiFi-Ökosystem durchsetzen. Dieser mehrschichtige Ansatz stellt sicher, dass jede Verbindung entsprechend ihrem spezifischen Kontext verwaltet und gesichert wird.

Darüber hinaus erleichtert die Nutzung von Single Sign-On (SSO) Ihren Mitarbeitern das Leben. Durch die Anmeldung mit denselben Zugangsdaten, die sie bereits für E-Mails und andere Apps verwenden, profitieren die Mitarbeiter von einer viel reibungsloseren Erfahrung. Dies fördert die Akzeptanz und reduziert Helpdesk-Anrufe wegen vergessener Passwörter. Wenn Sie Ihr Netzwerk noch weiter absichern möchten, bietet unser Leitfaden zur Implementierung von Wi-Fi Secure weitere praktische Strategien für Ihre drahtlose Umgebung.

Purple macht Enterprise-Grade ZTNA für WiFi sowohl erreichbar als auch handhabbar. Indem wir die schwierigen Teile der Authentifizierung übernehmen und uns in Ihre bereits vorhandenen Identitätssysteme einklinken, liefern wir ein sicheres, nahtloses und wirklich modernes Netzwerkzugriffserlebnis, ohne dass teure On-Premise-Hardware erforderlich ist.

Ihre praktische Roadmap zur Bereitstellung von ZTNA

Der Einstieg in eine Zero-Trust-Implementierung kann sich wie ein riesiges Unterfangen anfühlen, muss aber keine komplexe, mehrjährige Saga sein. Mit einem klaren Plan ist die Umstellung Ihres Enterprise-WiFi auf ein solides Zero Trust Network Access (ZTNA)-Modell tatsächlich ein sehr überschaubarer Prozess. Der eigentliche Trick besteht darin, die Migration in logische, gut verdauliche Phasen zu unterteilen.

Alles beginnt damit, genau zu wissen, was Sie schützen möchten. Eine gute Bereitstellung startet mit einer Discovery-Phase, in der Sie Ihr gesamtes Netzwerk abbilden. Sie benötigen ein vollständiges Inventar aller Benutzer, der von ihnen verwendeten Geräte sowie der kritischen Apps und Daten, die sie für ihre Arbeit benötigen. Diesen ersten Schritt richtig zu machen, ist das Fundament einer erfolgreichen ZTNA-Strategie.

Das Fundament für sicheren Zugriff legen

Sobald Sie ein klares Bild Ihrer Umgebung haben, besteht die nächste Aufgabe darin, präzise Zugriffsrichtlinien auszuarbeiten. Hier hört das Prinzip des Least Privilege auf, ein Schlagwort zu sein, und wird zur praktischen Realität. Ihr Ziel ist es, Regeln zu erstellen, die jedem Benutzer nur Zugriff auf die Ressourcen geben, die er absolut benötigt – und auf nichts anderes.

Zum Beispiel sollte jemand aus dem Marketing-Team auf den Kampagnenserver und die Social-Media-Tools zugreifen können, aber komplett von den Datenbanken der Finanzabteilung ausgeschlossen sein. Dieses Maß an granularer Kontrolle ist das Herzstück von ZTNA und verkleinert den potenziellen Schadensradius eines kompromittierten Kontos drastisch. Sie bauen eine Sicherheitslage auf, die Bedrohungen von vornherein eindämmt, anstatt nur im Nachhinein zu reagieren.

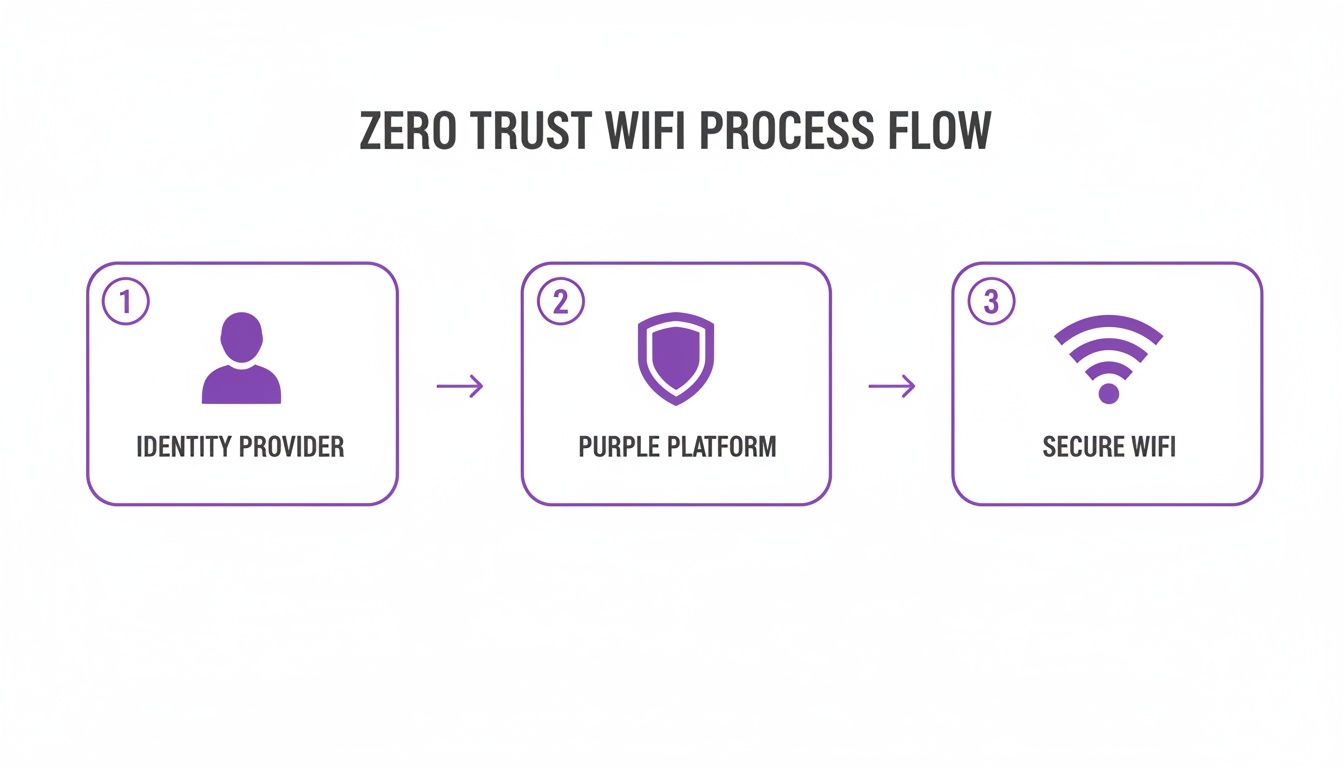

So macht eine identitätsbasierte Plattform den gesamten Zero Trust WiFi-Prozess so viel einfacher.

Wie Sie sehen können, ist die Identität des Benutzers der Ausgangspunkt. Diese Identität wird dann von einer Plattform wie Purple überprüft, um sicheren, kontextbezogenen Zugriff auf das WiFi-Netzwerk zu gewähren.

Eine Schritt-für-Schritt-Checkliste für die Migration

Ein massiver Vorteil der Nutzung eines plattformbasierten Ansatzes ist, wie unkompliziert die Bereitstellung wird. Mit Purple übernehmen wir die technische Schwerstarbeit für Sie. Dies ist der Out-of-the-Box-Kompatibilität mit führender Netzwerkhardware von Anbietern wie Meraki, Aruba und Ruckus zu verdanken.

Dadurch entfällt die Notwendigkeit für komplizierte und teure On-Premise-Hardware, wie die altmodischen RADIUS-Server, die Sie vielleicht gewohnt sind, vollständig. Wenn Sie tiefer eintauchen möchten, haben wir einen ganzen Artikel, der erklärt, was ein RADIUS-Server ist und warum moderne Lösungen viel besser geeignet sind.

Um Sie bei Ihrem Wechsel zu Zero Trust WiFi zu unterstützen, haben wir eine praktische Checkliste zusammengestellt. Wenn Sie diese Schritte befolgen, stellen Sie eine reibungslose, kontrollierte und erfolgreiche Migration sicher.

Checkliste für die Zero Trust WiFi-Migration

| Phase | Wichtige Maßnahme | Überlegungen und Best Practices |

|---|---|---|

| 1. Fundament | Integrieren Sie Ihren Identity Provider (IdP) | Verbinden Sie Purple mit Ihrem bestehenden Verzeichnis (Entra ID, Okta, Google Workspace). Dies macht die Benutzeridentität zum Kern Ihres gesamten Sicherheitsmodells. |

| 2. Richtlinien | Definieren Sie rollenbasierte Zugriffsrichtlinien | Nutzen Sie bestehende Benutzergruppen aus Ihrem IdP, um Regeln zu erstellen. Erstellen Sie beispielsweise separate Richtlinien für Mitarbeiter, Auftragnehmer und Gäste. |

| 3. Tests | Bereitstellung für eine Pilotgruppe | Fangen Sie klein an. Rollen Sie es zunächst für eine kontrollierte Gruppe wie Ihre IT-Abteilung aus, um Richtlinien zu testen und Feedback aus der Praxis zu erhalten, bevor Sie live gehen. |

| 4. Onboarding | Onboarding von Benutzern und Unternehmensgeräten | Nutzen Sie einen einfachen, einmaligen Prozess, um eindeutige digitale Zertifikate auszustellen. Dies bereitet Sie von diesem Zeitpunkt an auf sichere, passwortlose Verbindungen vor. |

| 5. Legacy | Sichern Sie Legacy- & IoT-Geräte | Für Geräte, die keine Zertifikate verwenden können (z. B. Drucker, Sensoren), erstellen und weisen Sie Individual Pre-Shared Keys (iPSKs) zu, um deren Zugriff sicher zu verwalten. |

| 6. Rollout | Erweitern Sie die Bereitstellung schrittweise | Fügen Sie nach und nach weitere Abteilungen und Benutzergruppen hinzu. Überprüfen Sie in jeder Phase der Erweiterung, ob Ihre Richtlinien wie erwartet funktionieren. |

| 7. Optimierung | Überwachen, verfeinern und anpassen | Behalten Sie Zugriffsprotokolle und Netzwerkaktivitäten im Auge. Nutzen Sie diese Daten, um Richtlinien zu optimieren und auf neu auftretende Sicherheitsanforderungen zu reagieren. |

Wenn Sie diese strukturierten Schritte befolgen, können Sie Ihr gesamtes Enterprise-WiFi in wenigen Wochen, nicht Jahren, auf ein hochmodernes ZTNA-Modell umstellen. Dieser methodische Ansatz entmystifiziert den gesamten Prozess und gewährleistet eine reibungslose, sichere Migration von Anfang bis Ende.

Die Notwendigkeit für diesen Übergang könnte nicht klarer sein. Aktuelle Untersuchungen zeigen, dass britische Unternehmen ins Hintertreffen geraten; nur 12 % fühlen sich vollständig auf KI-gestützte Cyberangriffe vorbereitet, verglichen mit 16 % in den USA. Während Sektoren wie Finanzdienstleistungen (42 % Akzeptanz) und das Gesundheitswesen (38 % Akzeptanz) Vorreiter sind, gibt es landesweit eine erhebliche Lücke bei der Vorbereitung. Weitere Details finden Sie in der vollständigen Studie zur ZTNA-Einführung .

Häufige Fragen zu Zero Trust Network Access

Selbst wenn Sie die Ideen hinter Zero Trust Network Access verstanden haben, ist der Wechsel von einem Sicherheitsmodell, das Sie seit Jahren kennen, ein großer Schritt. Es ist nur natürlich, Fragen zu den Kosten, der Komplexität und den Auswirkungen auf den Arbeitsalltag Ihres Teams zu haben.

Lassen Sie uns einige der häufigsten Fragen klären, die wir hören, wenn Unternehmen einen Wechsel in Betracht ziehen. Klare Antworten werden Ihnen helfen, Vertrauen aufzubauen und überzeugende Argumente für ZTNA in Ihrem Unternehmen zu liefern.

Ist ZTNA ein einzelnes Produkt oder eine Strategie?

Hier beginnt oft die Verwirrung. Im Kern ist Zero Trust eine Strategie, kein einzelnes Produkt, das man von der Stange kaufen kann. Es ist eine Sicherheitsphilosophie, die auf einer einfachen Regel aufbaut: 'Niemals vertrauen, immer verifizieren'. Man kann nicht einfach "ein Zero Trust" installieren.

Was Sie kaufen können, sind die Plattformen und Produkte, die diese Strategie zum Leben erwecken. Diese Lösungen geben Ihnen die Werkzeuge an die Hand, um die Hauptprinzipien von Zero Trust durchzusetzen, wie explizite Verifizierung, Least-Privilege-Zugriff und die Annahme, dass eine Sicherheitsverletzung immer möglich ist. Eine Plattform, die mit Ihrem Identity Provider kommuniziert, um Gerätezertifikate für den WiFi-Zugang auszustellen, ist ein perfektes Beispiel für ein Produkt, das eine ZTNA-Strategie ermöglicht.

Stellen Sie sich das so vor: 'Sich gesund ernähren' ist eine Strategie, um sich besser zu fühlen. Ein Mahlzeiten-Lieferdienst, der Ihnen ausgewogene, vorportionierte Mahlzeiten schickt, ist ein Produkt, das Ihnen hilft, diese Strategie umzusetzen. ZTNA ist die Strategie, und Plattformen wie Purple bieten die Werkzeuge, um sie Realität werden zu lassen.

Wie geht ZTNA mit nicht-unternehmenseigenen Geräten um?

In einer Welt von Bring Your Own Device (BYOD) und Gastzugängen ist dies eine kritische Frage. Jede anständige ZTNA-Lösung muss Geräte berücksichtigen, die Ihr IT-Team nicht direkt verwaltet. Das Geheimnis besteht darin, dieselben Zero-Trust-Prinzipien anzuwenden, nur mit anderen Werkzeugen.

Für diese nicht verwalteten Geräte können Sie die Sicherheit durch Folgendes gewährleisten:

- Granulare Zugriffsrichtlinien: Dem persönlichen Gerät eines Gastes kann ein stark eingeschränkter Zugriff gewährt werden – zum Beispiel nur auf das Internet und auf absolut nichts anderes im Unternehmensnetzwerk.

- Individual Pre-Shared Keys (iPSKs): Anstelle eines einzigen Gastpassworts für alle können Sie bestimmten Benutzern oder Geräten eindeutige Schlüssel zuweisen. Dies ermöglicht Ihnen ein individuelles Tracking und lässt Sie den Zugriff für eine Person sofort widerrufen, ohne alle anderen zu stören.

- Captive Portals mit Nutzungsbedingungen: Für kurzzeitige Gäste kann ein Captive Portal verlangen, dass sie Ihre allgemeinen Geschäftsbedingungen akzeptieren, bevor ihnen begrenzter Internetzugang gewährt wird.

Das Ziel bleibt dasselbe: Jedes einzelne Gerät verifizieren und eindämmen, unabhängig davon, ob es dem Unternehmen gehört oder nicht. Eine flexible ZTNA-Plattform bietet Ihnen verschiedene Möglichkeiten, jedes Szenario zu handhaben, und stellt sicher, dass kein Gerät einen Freifahrtschein in Ihr Netzwerk erhält.

Was sind die tatsächlichen Auswirkungen auf die Benutzererfahrung?

Viele IT-Führungskräfte befürchten, dass eine Verschärfung der Sicherheit den Mitarbeitern nur Kopfzerbrechen bereiten wird. Bei altmodischer Sicherheit ist das oft eine berechtigte Sorge – denken Sie nur an umständliche VPN-Clients und endlose Passwort-Pop-ups. Aber ein gut implementiertes ZTNA-Modell verbessert die Benutzererfahrung tatsächlich.

Die Magie liegt in der Automatisierung und dem identitätsbasierten Design. Sobald das Gerät eines Benutzers mit einem sicheren Zertifikat eingerichtet ist, wird der Zugriff völlig nahtlos. Sie können sich mit dem WiFi und ihren genehmigten Apps verbinden, ohne jemals ein Passwort eingeben oder ein VPN starten zu müssen.

Da der Zugriff basierend auf der Identität gewährt wird, löst sich die gesamte Reibung alter Sicherheitsmodelle einfach in Luft auf. Benutzer erhalten schnellere, zuverlässigere Verbindungen, während das System alle Sicherheitsprüfungen geräuschlos im Hintergrund abwickelt. Es ist Sicherheit, die nicht im Weg steht.

Ist ZTNA zu komplex für ein kleines Unternehmen?

Während Zero Trust von Giganten wie Google vorangetrieben wurde, sind die Werkzeuge, die es ermöglichen, nun für Unternehmen jeder Größe in greifbare Nähe gerückt. Die Vorstellung, dass ZTNA nur etwas für riesige Konzerne mit massiven IT-Budgets ist, ist ein weit verbreiteter Mythos.

Moderne, cloudbasierte Plattformen haben die Einstiegshürde komplett gesenkt. Sie müssen nicht länger ein Rack voller komplexer On-Premise-Hardware kaufen und verwalten oder ein Team von Sicherheitsgurus einstellen, nur um loszulegen. Diese Lösungen lassen sich in die Identity Provider integrieren, die Sie bereits nutzen (wie Google Workspace oder Microsoft Entra ID ), und sind für eine schnelle Bereitstellung konzipiert.

Indem man mit einem spezifischen, wirkungsvollen Bereich wie der Sicherung des WiFi beginnt, kann selbst ein kleines oder mittleres Unternehmen seine Zero-Trust-Reise antreten. Der Schlüssel liegt in der Wahl einer Lösung, die die technische Komplexität abstrahiert und es Ihnen ermöglicht, eine robuste ZTNA-Strategie in überschaubaren Schritten auszurollen.

Purple bietet die Werkzeuge, um Zero Trust Network Access für Ihr Unternehmen Realität werden zu lassen. Unsere identitätsbasierte Plattform ersetzt unsichere Passwörter durch nahtlosen, zertifikatsbasierten WiFi-Zugang, der sich direkt in Ihre bestehenden Systeme integriert. Erfahren Sie mehr unter https://www.purple.ai .