Une sécurité réseau et sans fil adéquate n'est plus une simple corvée informatique. C'est désormais un élément central de la gestion d'une entreprise, essentiel pour protéger les données, assurer le bon fonctionnement des opérations et instaurer la confiance avec vos clients. Dans un monde toujours connecté, sécuriser votre réseau est aussi vital que de verrouiller votre porte d'entrée la nuit.

L'évolution du paysage de la sécurité réseau

Considérez le réseau de votre entreprise comme une maison dans une rue animée. Il y a quelques années, une simple serrure sur la porte d'entrée (un mot de passe basique) suffisait probablement pour se sentir en sécurité. Aujourd'hui, cette même maison est surveillée par des personnes qualifiées qui cherchent activement un moyen d'y entrer. Laisser une porte déverrouillée, ou même utiliser une vieille serrure facile à crocheter, est fondamentalement une invitation ouverte aux problèmes.

Cette analogie tape dans le mille lorsqu'il s'agit de sécurité réseau et sans fil. L'ancienne stratégie du "château et de ses douves", où tout ce qui se trouvait à l'intérieur des murs du réseau était digne de confiance par défaut, est aujourd'hui dangereusement obsolète. Ce modèle reposait sur un mur extérieur solide (votre pare-feu) mais n'offrait presque aucune protection si quelqu'un parvenait à s'introduire à l'intérieur. Une fois qu'une menace franchissait cette unique couche, elle avait le champ libre.

Pourquoi les méthodes traditionnelles échouent

Le passage massif aux services cloud, au télétravail et l'explosion des appareils IoT ont complètement dissous ce périmètre réseau traditionnel. Votre "maison" possède désormais d'innombrables portes et fenêtres numériques, et chacune d'entre elles est un point d'entrée potentiel pour un attaquant.

Les mots de passe partagés simples et les réseaux invités grands ouverts sont l'équivalent numérique de laisser une clé sous le paillasson. Ils créent d'énormes failles de sécurité car ils traitent chaque utilisateur de la même manière, ne vous donnant aucun moyen réel de voir qui fait quoi sur votre réseau.

Cette complexité a donné naissance à une industrie de la cybersécurité en plein essor. Rien qu'au Royaume-Uni, le secteur de la cybersécurité génère désormais 13,2 milliards de livres sterling de revenus et contribue à hauteur de 7,8 milliards de livres sterling à l'économie. Cette croissance montre à quel point le besoin d'une meilleure sécurité est devenu urgent pour tous, des hôtels et hôpitaux aux magasins de détail et grands espaces événementiels.

L'essor de la sécurité moderne axée sur l'identité

Pour relever ces nouveaux défis, l'industrie s'est tournée vers un modèle beaucoup plus intelligent, centré sur l'identité. Cette approche moderne repose sur une idée simple mais puissante connue sous le nom de Zero Trust : "ne jamais faire confiance, toujours vérifier."

Au lieu de simplement supposer qu'un utilisateur sur votre réseau interne est sûr, un modèle Zero Trust authentifie et autorise chaque demande de connexion, d'où qu'elle vienne. Il traite chaque utilisateur et chaque appareil comme une menace potentielle jusqu'à ce que leur fiabilité soit prouvée.

Ce changement de mentalité nécessite un tout nouvel ensemble d'outils et de stratégies, que nous aborderons dans ce guide. Ces solutions modernes ne se soucient pas seulement de l'emplacement d'un appareil ; elles se concentrent sur la vérification de son identité avant d'accorder tout accès.

Les principales vulnérabilités de sécurité ont stimulé le développement de ces solutions modernes. Le tableau ci-dessous résume le passage des approches traditionnelles risquées aux méthodes sécurisées utilisées aujourd'hui.

Principaux défis de sécurité et solutions modernes

| Défi de sécurité | Approche traditionnelle (risquée) | Solution moderne (sécurisée) |

|---|---|---|

| Accès invités et utilisateurs | Mot de passe partagé unique (PSK) pour tous | Identifiants individuels ( iPSK , 802.1X , SSO) |

| Périmètre réseau | "Faire confiance mais vérifier" à l'intérieur du pare-feu | Zero Trust : "Ne jamais faire confiance, toujours vérifier" |

| Structure du réseau | Réseau plat où tous les appareils peuvent communiquer | Segmentation du réseau pour isoler les groupes d'utilisateurs |

| Expérience utilisateur | Connexions via un Captive Portal peu pratiques et non sécurisées | Authentification transparente et sans mot de passe ( Passpoint ) |

Cette évolution vers une sécurité axée sur l'identité est cruciale pour toute entreprise moderne. Il s'agit de construire une défense plus résiliente et intelligente, capable de s'adapter aux menaces d'aujourd'hui.

Les stratégies clés incluent désormais :

- Authentification transparente : S'éloigner des Captive Portals peu pratiques au profit de méthodes sans mot de passe, à la fois beaucoup plus sécurisées et bien plus simples pour les utilisateurs.

- Contrôle d'accès granulaire : Donner aux personnes accès uniquement aux ressources spécifiques dont elles ont besoin pour faire leur travail, et rien de plus. C'est ce qu'on appelle également le principe du moindre privilège.

- Segmentation du réseau : Diviser le réseau en zones plus petites et isolées. Si une faille se produit, elle est contenue dans une petite zone au lieu de compromettre l'ensemble du réseau.

Pour tout établissement, apprendre à concevoir un réseau sécurisé dès le départ est fondamental pour protéger les données sensibles. Les plateformes modernes comme Purple sont conçues pour résoudre précisément ces problèmes, en vous donnant les outils pour mettre en œuvre une sécurité forte et basée sur l'identité sans créer de maux de tête pour votre équipe informatique.

Comprendre les menaces courantes sur les réseaux sans fil

Pour construire une défense solide, vous devez d'abord savoir à quoi vous êtes confronté. Les menaces ciblant votre sécurité réseau et sans fil ne sont pas des concepts abstraits ; elles sont concrètes, intelligentes et en constante évolution. Elles peuvent aller de simples perturbations frustrantes à des vols de données sophistiqués.

Oubliez l'idée d'un bélier aux portes du château. Pensez plutôt à un usurpateur qualifié essayant de s'introduire par la ruse. Bon nombre des attaques les plus efficaces exploitent la confiance de vos employés et de vos invités, en utilisant la tromperie plutôt que la force brute.

Levons le voile sur certaines des attaques les plus courantes auxquelles vous risquez d'être confronté.

Les dangers de la tromperie et de l'usurpation d'identité

L'une des menaces les plus répandues et les plus dangereuses est l'attaque "Evil Twin" (Jumeau maléfique). Imaginez un acteur malveillant installant un point d'accès WiFi pirate dans le hall de votre hôtel ou votre magasin. Il lui donne un nom parfaitement crédible, comme "Free_Hotel_WiFi" ou "Store_Guest_Network", le rendant identique à votre réseau légitime.

Un invité sans méfiance s'y connecte, pensant qu'il s'agit du vrai réseau. À partir de ce moment, chaque information qu'il envoie est interceptée par l'attaquant. Mots de passe, détails de carte de crédit, messages privés : tout est capturé. C'est l'équivalent numérique d'un escroc installant un faux distributeur de billets qui a l'air réel mais qui se contente de cloner votre carte et votre code PIN.

Ce type d'attaque expose une faiblesse fondamentale des réseaux invités ouverts et traditionnels. Sans moyen de prouver l'identité d'un réseau, les utilisateurs n'ont aucune idée s'ils se connectent à un véritable point d'accès ou à un piège malveillant.

Une autre ruse courante est le détournement de session (session hijacking). Ici, un attaquant sur le même réseau non sécurisé "vole" essentiellement la session active d'un utilisateur. Après que quelqu'un s'est connecté à un site web ou à une application, l'attaquant détourne son jeton de session. Cela lui permet d'usurper l'identité de l'utilisateur sans jamais avoir besoin d'un mot de passe, lui donnant le champ libre pour accéder à des comptes privés, envoyer des messages et voler des données sensibles.

Semer le chaos avec des attaques de perturbation

Toutes les attaques ne visent pas le vol ; certaines sont conçues uniquement pour causer des perturbations. Une attaque par désauthentification en est un exemple parfait et d'une simplicité alarmante. L'attaquant envoie simplement des paquets de "désauthentification" falsifiés aux appareils connectés, les incitant à interrompre leur connexion au réseau WiFi légitime.

Cela crée une situation frustrante de déni de service (DoS). Pour vos clients, cela signifie des pertes de connexion constantes. Pour votre entreprise, cela pourrait perturber des opérations critiques telles que les systèmes de point de vente ou les scanners d'inventaire. Pour tout détaillant ou établissement hôtelier très fréquenté, cela peut se traduire par une perte de revenus directe et de graves dommages à votre réputation.

Fait inquiétant, des découvertes récentes montrent que plus de 94 % des réseaux Wi-Fi au Royaume-Uni sont vulnérables à ces attaques par désauthentification, ce qui en fait un défi de sécurité critique. Ces perturbations peuvent complètement gâcher l'expérience d'un invité et paralyser l'activité. Vous pouvez en explorer davantage sur ces statistiques de cybersécurité et leurs implications sur cobalt.io .

Ces exemples, de l'usurpation d'identité subtile à la perturbation pure et simple, montrent exactement pourquoi une sécurité réseau et sans fil robuste est non négociable. L'utilisation de connexions chiffrées et authentifiées n'est pas seulement une bonne pratique ; c'est une exigence fondamentale pour protéger votre entreprise et vos clients.

Construire votre forteresse numérique avec des protocoles modernes

Connaître les menaces pesant sur votre sécurité réseau et sans fil est la première étape. Parlons maintenant des solutions. Si vous souhaitez créer un environnement sans fil véritablement sécurisé, vous devez aller au-delà des mots de passe partagés obsolètes. Il est temps d'adopter une nouvelle génération de protocoles de sécurité conçus pour protéger vos données et vos utilisateurs dès le départ.

Considérez ces protocoles comme des outils spécialisés pour construire une forteresse numérique. Chacun joue un rôle unique, mais ils travaillent tous ensemble pour créer des défenses solides et multicouches. Les maîtriser est essentiel pour tout administrateur informatique ou chef d'entreprise chargé de fournir une connectivité sécurisée.

WPA3 : Le nouveau standard en matière de chiffrement

La couche la plus basique de toute sécurité sans fil est le chiffrement. Pendant des années, le WPA2 a été la norme de référence, mais il montre des signes de vieillesse et devient plus vulnérable. Son successeur, le WPA3 (Wi-Fi Protected Access 3), est le verrou numérique moderne de votre réseau WiFi, offrant une protection beaucoup plus forte.

Le WPA3 apporte plusieurs améliorations clés qui rendent l'intrusion beaucoup plus difficile pour les attaquants. Il remplace l'ancien processus de poignée de main (handshake), qui pouvait être exploité, par une méthode plus sécurisée appelée Simultaneous Authentication of Equals (SAE). Cela rend presque impossible pour les attaquants de deviner les mots de passe à l'aide d'attaques par dictionnaire hors ligne, même si le mot de passe lui-même n'est pas très fort.

Pour les établissements disposant de réseaux ouverts ou publics, le WPA3 possède une fonctionnalité révolutionnaire : le chiffrement individualisé des données. Même sur un réseau sans mot de passe, le WPA3 chiffre automatiquement la connexion entre l'appareil de chaque utilisateur et le point d'accès. Cela empêche les espions d'intercepter le trafic des autres, une amélioration massive de la sécurité pour tout WiFi invité.

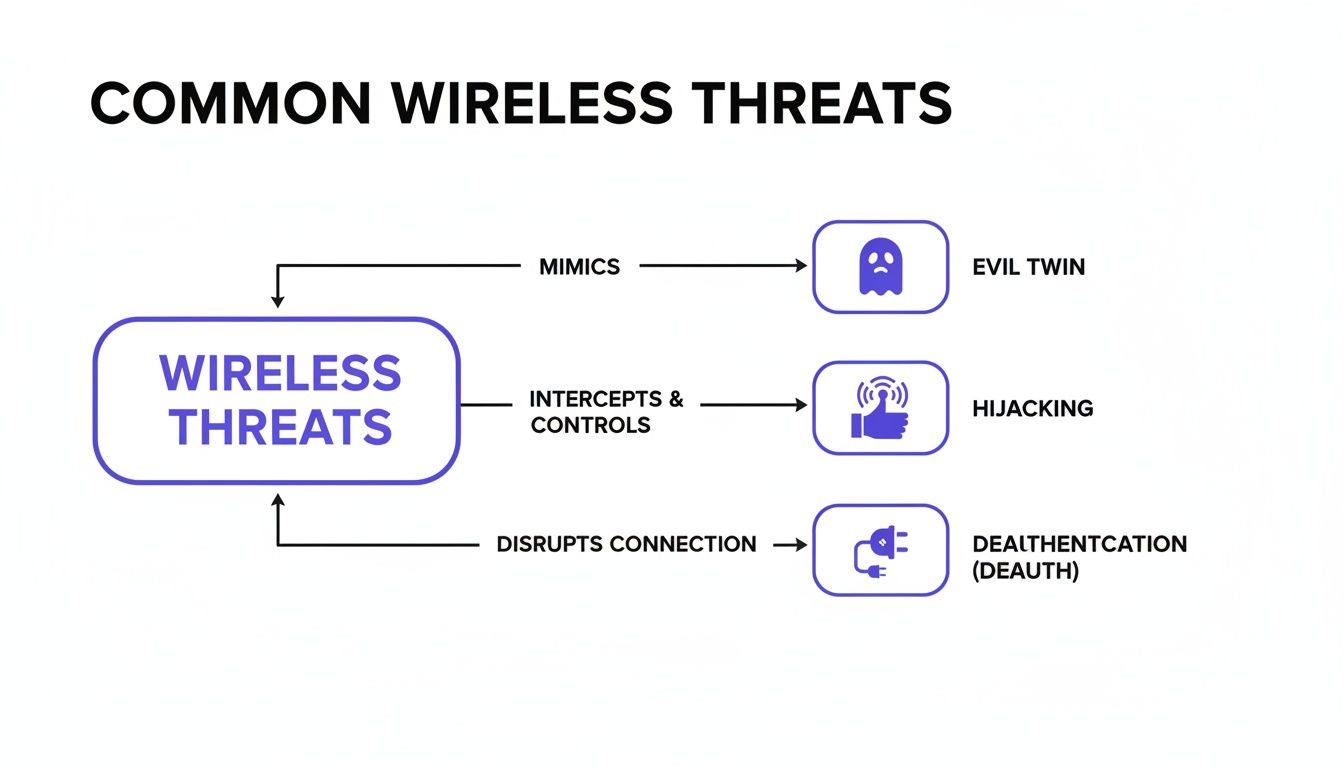

Ce diagramme illustre certaines des menaces mêmes contre lesquelles le WPA3 et d'autres protocoles modernes vous aident à vous défendre.

Vous pouvez voir comment les attaques courantes telles que les réseaux Evil Twin, le détournement de session et les attaques par désauthentification tirent parti des faiblesses trouvées dans les configurations réseau moins sécurisées.

802.1X : Le videur numérique

Bien que le WPA3 fournisse un chiffrement puissant, il ne résout pas le problème de l'authentification, c'est-à-dire vérifier qui est autorisé sur votre réseau. C'est là que le 802.1X entre en jeu. Considérez-le comme un videur numérique strict mais efficace se tenant à la porte de votre réseau.

Au lieu d'un mot de passe partagé que tout le monde utilise (et qui peut facilement fuiter), le 802.1X oblige chaque utilisateur à présenter ses propres identifiants uniques. Ceci est généralement géré par un serveur d'authentification central, garantissant que seules les personnes ou les appareils autorisés peuvent y accéder. Si un employé quitte l'entreprise, son accès peut être coupé instantanément sans perturber personne d'autre.

Pour les environnements d'entreprise, cette approche vous offre deux avantages considérables :

- Traçabilité : Étant donné que chaque utilisateur possède des identifiants uniques, vous obtenez une piste d'audit claire de qui s'est connecté, quand et d'où.

- Sécurité : Elle élimine complètement les risques liés aux mots de passe partagés. Il n'y a pas de clé unique à voler ou à faire circuler.

Passpoint : Le passeport WiFi mondial

Pour tout établissement recevant du public, l'expérience utilisateur est tout aussi critique que la sécurité. L'ancienne façon de faire (trouver un réseau, faire face à un portail de connexion peu pratique et saisir des détails à chaque fois) est tout simplement frustrante. C'est exactement le problème que Passpoint (qui fait partie du framework OpenRoaming ) a été conçu pour résoudre.

Imaginez avoir un passeport WiFi mondial. Vous le configurez une fois sur votre appareil, et à partir de là, vous vous connectez automatiquement et en toute sécurité aux réseaux WiFi participants dans le monde entier. Aéroports, hôtels, stades, centres-villes : vous vous connectez instantanément sans jamais revoir un écran de connexion.

Passpoint fonctionne en permettant à votre appareil de découvrir et de s'authentifier automatiquement sur un réseau à l'aide d'un profil sécurisé et pré-approuvé. La connexion est chiffrée avec le WPA3 dès le tout premier paquet de données, garantissant que vous n'êtes jamais exposé aux dangers d'un réseau ouvert. C'est la combinaison ultime d'une sécurité de premier ordre et d'une commodité totale pour l'utilisateur, changeant la façon dont nous interagissons tous avec le WiFi public.

Prendre le contrôle avec l'authentification utilisateur avancée

Un chiffrement fort crée des "tunnels" sécurisés pour vos données, mais comment décidez-vous qui peut utiliser ces tunnels en premier lieu ? C'est le rôle de l'authentification : le processus permettant de s'assurer que les utilisateurs et leurs appareils sont exactement ceux qu'ils prétendent être. S'il y a une étape que vous pouvez franchir pour sérieusement améliorer votre sécurité réseau et sans fil, c'est d'aller au-delà des mots de passe partagés non sécurisés.

Voyez les choses ainsi : au lieu de distribuer un passe-partout unique que tout le monde partage, l'authentification avancée donne à chaque personne sa propre clé unique. Lorsqu'elle est bien faite, cela ne verrouille pas seulement votre réseau, mais peut également faire de la connexion un jeu d'enfant pour vos utilisateurs. Examinons quelques moyens puissants d'y parvenir, tant pour votre personnel que pour vos invités.

Authentification basée sur des certificats pour le personnel

Pour votre équipe interne, l'authentification basée sur des certificats revient à donner à l'appareil de chaque employé un badge d'identification d'entreprise impossible à falsifier. Au lieu de s'appuyer sur un mot de passe qui peut être oublié, volé ou gribouillé sur un post-it, cette méthode utilise un certificat numérique unique installé directement sur leur appareil géré par l'entreprise.

Lorsqu'un employé ouvre son ordinateur portable ou sort son téléphone, l'appareil présente automatiquement son certificat au réseau. Si le certificat est valide, l'accès est accordé instantanément et en toute sécurité. C'est une expérience "zero-touch" totalement transparente pour l'utilisateur : il se connecte simplement, et ça marche.

Cette approche est la pierre angulaire de la sécurité moderne axée sur l'identité. Elle lie étroitement les droits d'accès à un appareil de confiance géré par l'entreprise, ce qui rend beaucoup plus difficile pour une personne non autorisée de s'infiltrer sur votre réseau. Si un ordinateur portable est perdu ou si un employé s'en va, vous pouvez révoquer instantanément le certificat, coupant l'accès immédiatement.

Il s'agit d'un bond en avant massif par rapport aux systèmes de mots de passe traditionnels, qui sont une source constante de tickets d'assistance et un énorme risque de sécurité. Pour y parvenir, un serveur d'authentification central est la pièce maîtresse du puzzle. Vous pouvez mieux comprendre cela en explorant ce qu'est un serveur RADIUS et le rôle qu'il joue.

Comparaison des méthodes d'authentification modernes

| Méthode d'authentification | Comment ça marche | Idéal pour | Niveau de sécurité |

|---|---|---|---|

| Basée sur des certificats | Un certificat numérique unique est installé sur un appareil de confiance, qui est présenté automatiquement au réseau pour y accéder. | Personnel et appareils appartenant à l'entreprise. | Très élevé |

| Identity PSK (iPSK) | Chaque utilisateur ou appareil se voit attribuer son propre mot de passe unique (clé pré-partagée) pour le réseau Wi-Fi. | Invités, BYOD, appareils IoT, unités multi-locataires. | Élevé |

| Authentification unique (SSO) | Les utilisateurs se connectent une seule fois avec leurs identifiants d'entreprise ou sociaux existants (par ex., Microsoft 365, Google) pour obtenir l'accès au réseau. | Personnel, sous-traitants et invités enregistrés. | Élevé |

| Captive Portal | Les utilisateurs sont dirigés vers une page web pour saisir des détails (comme un e-mail ou un code de bon) ou accepter des conditions avant de se connecter. | Wi-Fi public pour les invités dans le commerce de détail, l'hôtellerie. | Faible à moyen |

Chaque méthode offre un équilibre différent. Les certificats offrent la sécurité la plus élevée pour les actifs de confiance, tandis que l'iPSK et le SSO offrent un mélange fantastique de sécurité et de commodité pour un plus large éventail d'utilisateurs. Les Captive Portals restent utiles pour les scénarios simples d'invités en libre accès.

Clés pré-partagées d'identité pour les invités et les appareils

Dans les environnements accueillant beaucoup d'invités comme les hôtels, ou pour les réseaux comprenant un mélange de gadgets personnels et d'appareils intelligents, la gestion de certificats individuels n'est tout simplement pas pratique. C'est là que les Identity Pre-Shared Keys (iPSK), parfois appelées Private PSK, offrent une alternative brillante et sécurisée. Avec un système iPSK, chaque utilisateur (ou même chaque appareil) obtient son propre mot de passe unique pour le réseau.

C'est comme s'enregistrer dans un hôtel moderne. Au lieu d'obtenir une copie d'un passe-partout unique, la réception vous donne une carte d'accès qui ne fonctionne que pour votre chambre. L'iPSK fait exactement la même chose pour votre Wi-Fi.

Voici comment vous pourriez le voir en action :

- Un client d'hôtel s'enregistre et reçoit automatiquement une clé Wi-Fi unique valable uniquement pour son séjour. Elle fonctionne sur son ordinateur portable, son téléphone et sa tablette, mais elle n'est liée qu'à lui.

- Un résident d'un immeuble d'appartements intelligents reçoit une iPSK pour l'ensemble de son logement. Cette clé connecte sa smart TV, ses enceintes et ses appareils personnels à son propre réseau privé, complètement isolé de ses voisins.

- Un sous-traitant visitant un bureau pendant une semaine reçoit une iPSK temporaire qui fournit un accès réseau limité et expire automatiquement lorsque son projet est terminé.

Cette approche trouve un équilibre fantastique entre une sécurité stricte et la simplicité pour l'utilisateur. Elle élimine complètement le risque massif de fuite d'un mot de passe partagé, tout en restant incroyablement facile à gérer pour les utilisateurs non techniques. Lors de la configuration de comptes invités, n'oubliez pas que la confidentialité est tout aussi importante que la sécurité. L'utilisation d'outils tels que des numéros de téléphone temporaires pour la vérification des comptes peut ajouter une autre couche de protection cruciale pour vos utilisateurs.

Mieux encore, en isolant le trafic de chaque utilisateur, les iPSK empêchent leurs appareils de se voir ou de communiquer entre eux. Cela réduit considérablement votre surface d'attaque et empêche une faille potentielle sur un appareil de se propager sur le réseau. Cela transforme efficacement un réseau public potentiellement chaotique en une collection de bulles privées et sécurisées.

Appliquer le Zero Trust et la segmentation du réseau

Bien configurer vos protocoles et votre authentification est une énorme victoire pour la sécurité réseau et sans fil. Mais ce ne sont que les fondations. Pour construire un réseau véritablement résilient, vous devez penser différemment sa conception. Cela signifie adopter deux principes qui changent la donne en matière de sécurité : le Zero Trust et la segmentation du réseau.

Pendant des années, la sécurité a suivi un modèle de "château et de douves". Si vous étiez à l'intérieur des murs du réseau, vous étiez digne de confiance par défaut. Dans un monde de main-d'œuvre mobile, d'applications cloud et d'innombrables appareils personnels, cette approche n'est pas seulement obsolète ; c'est un risque de sécurité massif. Le "périmètre" du réseau n'est plus une ligne claire.

Il est temps d'adopter une nouvelle mentalité en matière de sécurité, en commençant par une hypothèse forte.

Adopter la mentalité Zero Trust

L'idée centrale d'un modèle Zero Trust est d'une simplicité rafraîchissante : "ne jamais faire confiance, toujours vérifier." Il rejette complètement l'ancienne notion de réseau interne sûr et de confiance. Au lieu de cela, chaque demande d'accès est traitée comme une menace potentielle, d'où qu'elle vienne.

Chaque utilisateur, appareil et application doit prouver qui il est et qu'il est autorisé à être là, à chaque fois. Il ne s'agit pas d'un simple contrôle ponctuel à la porte ; c'est un processus de vérification constant. L'accès est accordé sur la base d'une identité prouvée, et non pas seulement sur l'emplacement physique sur le réseau.

Une approche Zero Trust ne se contente pas de vérifier votre identité à la porte d'entrée ; elle la demande à nouveau à chaque porte interne. Cela garantit que même si un attaquant pénètre dans une pièce, il ne peut pas simplement se promener librement dans les autres.

Cette approche rend votre réseau beaucoup plus sécurisé. Elle vous protège des attaques externes et des menaces internes en appliquant la règle du moindre privilège. En termes simples, les utilisateurs et les appareils n'ont accès qu'au minimum absolu dont ils ont besoin pour fonctionner, et rien de plus. Bien que cela semble complexe, les plateformes modernes facilitent grandement la mise en œuvre d'un modèle de sécurité Zero Trust sur vos réseaux sans fil.

Contenir les menaces avec la segmentation du réseau

La segmentation du réseau va de pair avec le Zero Trust. Si le Zero Trust est la philosophie de la vérification constante, alors la segmentation est l'architecture qui l'applique. L'idée de base est de découper un grand réseau ouvert en zones plus petites, autonomes et isolées.

Considérez cela comme le système de sécurité incendie d'un bâtiment. Dans un immense bureau décloisonné, un incendie dans un coin peut rapidement se propager partout. Mais si ce bureau est divisé en pièces séparées avec de lourdes portes coupe-feu, un incendie qui se déclare dans une pièce y reste. Le reste du bâtiment est en sécurité.

La segmentation du réseau fait exactement cela pour votre trafic numérique. Elle construit des pare-feu entre les différentes parties de votre réseau.

Cela a des utilisations immédiates et pratiques pour toute entreprise ou établissement :

- Séparation des types de trafic : Vous pouvez créer un segment dédié pour le WiFi invité qui est complètement isolé du réseau exécutant vos systèmes critiques, comme les terminaux de point de vente, les PC du personnel ou les commandes du bâtiment.

- Isolement des groupes d'utilisateurs : Sur le réseau invité, vous pouvez même isoler chaque utilisateur individuel de tous les autres utilisateurs. Souvent appelée isolation des clients, cette étape simple empêche l'ordinateur portable compromis d'un visiteur d'attaquer d'autres invités sur le même WiFi.

- Protection des appareils sensibles : Les appareils cruciaux mais vulnérables, comme les caméras de sécurité ou les capteurs IoT, peuvent être placés dans leur propre segment hautement restreint, autorisés uniquement à communiquer avec des serveurs spécifiques et pré-approuvés.

En concevant votre réseau de cette façon, vous réduisez énormément votre "surface d'attaque". Un attaquant qui s'introduit dans une zone de faible sécurité, comme le réseau invité, est pris au piège. Il ne peut pas se déplacer latéralement pour attaquer des cibles plus précieuses sur d'autres segments. Cette stratégie de confinement est l'un des moyens les plus efficaces pour limiter les dommages de tout incident de sécurité.

Transformer l'analyse de sécurité en Business Intelligence

Une excellente sécurité réseau et sans fil n'est pas une tâche que l'on "configure et oublie" ; c'est un processus vivant. Un réseau véritablement sécurisé nécessite une surveillance et une analyse constantes. Considérez l'analyse de sécurité comme un système de vidéosurveillance numérique de haute technologie pour votre réseau, vous donnant une vue en temps réel de qui se connecte, d'où, et de ce qu'ils font une fois connectés.

Cette approche amène la gestion du réseau bien au-delà de la simple détection des menaces. Lorsque vous commencez à analyser les données de connexion, vous commencez à voir des modèles dans le comportement des gens. Ce type d'information vaut de l'or, non seulement pour renforcer la sécurité, mais aussi pour stimuler la croissance de l'entreprise. Cela aide à transformer votre réseau d'un coût nécessaire en un véritable atout stratégique.

Des données de sécurité aux informations commerciales

Les données provenant d'un réseau sécurisé constituent une source d'intelligence incroyablement riche. C'est là que vos objectifs de sécurité et commerciaux se rejoignent enfin, vous permettant de montrer clairement un retour sur votre investissement en infrastructure.

Voici à quoi cela ressemble dans le monde réel :

- Magasins de détail : Peuvent suivre les modèles de fréquentation, identifier les zones populaires et mesurer le temps de présence des clients pour optimiser l'agencement des magasins et les horaires du personnel.

- Groupes hôteliers : Peuvent reconnaître les clients fidèles et réguliers sur l'ensemble de leur portefeuille d'hôtels, ouvrant la porte à des offres personnalisées et à un meilleur service.

- Pôles de transport : Peuvent surveiller le flux de passagers pendant les périodes de pointe pour réduire la congestion et rendre l'expérience de voyage plus fluide pour tous.

Ce changement de mentalité est absolument vital. Votre réseau sécurisé cesse d'être un simple bouclier défensif et devient un réseau intelligent qui crée activement de la valeur commerciale. Chaque connexion vous donne un nouveau point de données pour vous aider à prendre des décisions opérationnelles et marketing plus intelligentes.

Prouver le ROI et renforcer la sécurité

L'analyse constante ne révèle pas seulement des opportunités commerciales ; elle est également cruciale pour maintenir une posture de sécurité forte. En observant le trafic réseau, vous pouvez détecter des anomalies qui pourraient signaler une faille de sécurité, trouver des appareils mal configurés ou repérer des utilisateurs non autorisés essayant d'entrer.

Cette position proactive est essentielle pour garder une longueur d'avance sur les menaces. Vous pouvez en apprendre davantage sur la défense proactive et pourquoi le filtrage DNS est si important dans notre guide sur La fenêtre de 10 jours pour les menaces modernes .

À mesure que le paysage de la sécurité évolue, la mise en place d'analyses solides est non négociable. Vous pouvez explorer de nouvelles façons d'utiliser ces outils, y compris des informations sur l'architecture d'une sécurité Copilot proactive avec Microsoft Sentinel . Des plateformes comme Purple intègrent des analyses qui transforment les données WiFi brutes en tableaux de bord clairs et exploitables. Cela vous permet de suivre les indicateurs clés, de comprendre la démographie des utilisateurs et d'intégrer des informations directement dans votre CRM ou vos outils marketing, prouvant ainsi la valeur indéniable d'un réseau sécurisé et intelligent.

Foire aux questions sur la sécurité réseau

Alors que les entreprises et les établissements cherchent à moderniser leur sécurité réseau et sans fil, il est naturel que des questions se posent. Obtenir des réponses claires et directes est la première étape pour prendre des décisions en toute confiance qui protègent vos opérations et offrent aux utilisateurs une meilleure expérience. Penchons-nous sur certaines des questions les plus courantes des responsables informatiques et des exploitants d'établissements.

Le WPA3 est-il suffisant pour sécuriser notre réseau WiFi invité ?

Bien que le WPA3 soit un bond en avant massif par rapport au WPA2 avec son chiffrement beaucoup plus fort, ce n'est qu'une pièce du puzzle de la sécurité. À lui seul, le WPA3 ne gère pas qui accède à votre réseau, ni n'arrête tous les types d'attaques. Considérez-le comme une serrure très solide sur une porte : vous avez toujours besoin d'un processus fiable pour décider qui obtient une clé.

Un réseau véritablement sécurisé associe le chiffrement WPA3 à des méthodes d'authentification fortes. Il peut s'agir du 802.1X pour le personnel ou d'une approche basée sur l'identité comme l'iPSK pour les invités. De cette façon, non seulement le trafic est brouillé, mais chaque utilisateur et appareil est correctement identifié et approuvé avant même de pouvoir se connecter. Il s'agit de créer une défense multicouche vitale.

Un modèle Zero Trust est-il trop complexe pour une petite entreprise ?

Plus maintenant. Il est vrai que par le passé, la mise en pratique d'une stratégie Zero Trust était une entreprise vaste et coûteuse, mieux adaptée aux grandes entreprises aux poches profondes. Aujourd'hui, les plateformes cloud modernes l'ont rendue accessible aux organisations de toutes tailles. C'est vraiment une mentalité évolutive que vous pouvez commencer à mettre en action dès maintenant.

En utilisant des intégrations d'identité et des fonctionnalités telles que l'iPSK, vous pouvez appliquer le principe fondamental du Zero Trust ("ne jamais faire confiance, toujours vérifier") sans avoir besoin de serveurs coûteux sur site ou d'une grande équipe informatique. Vous pouvez commencer simplement en séparant le trafic des invités et du personnel, puis ajouter des politiques plus spécifiques au fur et à mesure.

En quoi la mise en réseau basée sur l'identité est-elle meilleure qu'un mot de passe partagé ?

Un Captive Portal classique qui utilise un seul mot de passe pour tout le monde (comme 'GuestWiFi123') est fondamentalement défaillant. Lorsque tout le monde partage la même clé, il n'y a aucun moyen de suivre les utilisateurs individuels, d'expulser une personne ou d'empêcher les gens de voir les appareils des autres sur le réseau.

La mise en réseau basée sur l'identité résout tout cela. Chaque utilisateur prouve qui il est individuellement, que ce soit via une adresse e-mail, un compte de réseau social ou son identifiant d'entreprise. Cela crée immédiatement une piste d'audit, vous permet de révoquer l'accès d'une personne spécifique instantanément et permet une véritable isolation du réseau où chaque utilisateur se trouve dans sa propre bulle sécurisée. Cela transforme un réseau anonyme à haut risque en un réseau sécurisé et responsable.

Quel est le principal avantage de la segmentation du réseau ?

En un mot : le contrôle des dégâts. La segmentation du réseau fonctionne en découpant votre réseau en zones plus petites et isolées. Une excellente analogie est celle des compartiments étanches d'un navire ; si un compartiment est percé (comme votre WiFi invité), l'inondation est contenue et ne peut pas faire couler tout le navire.

Cette isolation est cruciale pour protéger vos zones les plus sensibles, telles que le réseau d'entreprise, les systèmes de paiement ou les commandes de gestion des bâtiments. Elle limite considérablement les retombées potentielles d'une attaque et s'impose comme l'une des stratégies les plus efficaces en matière de sécurité réseau et sans fil moderne.

Prêt à remplacer les mots de passe partagés obsolètes par un accès sécurisé et transparent ? Purple fournit une plateforme de mise en réseau basée sur l'identité qui permet une sécurité Zero Trust pour les invités et le personnel, s'intègre à votre matériel existant et transforme votre réseau en une source d'informations commerciales précieuses. Découvrez comment Purple peut moderniser la sécurité de votre réseau .