La vérité est simple : un réseau WiFi non sécurisé revient à laisser la porte d'entrée de votre entreprise grande ouverte. Une véritable stratégie de réseaux sans fil sécurisés va bien au-delà des mots de passe basiques. Il s'agit de créer un environnement protégé qui vérifie chaque utilisateur et chaque appareil, bloquant les accès non autorisés et protégeant vos données sensibles.

Pourquoi les réseaux sans fil sécurisés ne sont plus une option

Pensez un instant aux risques réels d'une faille de sécurité. Pour un hôtel, cela pourrait être une violation de données divulguant les informations de paiement des clients. Dans un magasin, cela pourrait signifier la compromission des données de fidélité, détruisant la confiance que vous avez eu tant de mal à instaurer et causant des dommages durables à votre marque.

Il ne s'agit pas d'hypothèses farfelues ; ce sont des dangers concrets et quotidiens pour toute entreprise offrant un accès sans fil.

L'époque où l'on gribouillait un mot de passe WiFi unique et partagé sur un tableau noir ou un chevalet est bel et bien révolue. Cette méthode obsolète crée une faille de sécurité massive. Quiconque possède ce mot de passe — d'anciens employés et clients à une personne simplement assise sur le parking — peut accéder à votre réseau. Cela ne vous offre aucune visibilité, aucun contrôle et aucun moyen de remonter à la source d'une activité malveillante.

La transition vers la sécurité basée sur l'identité

C'est pourquoi il est crucial de délaisser ces systèmes anonymes et partagés au profit d'une sécurité moderne, axée sur l'identité. Cette approche traite essentiellement l'accès au réseau comme une carte d'identité numérique, où chaque connexion est liée à un utilisateur ou un appareil spécifique et vérifié.

Mais il ne s'agit pas seulement de jouer sur la défensive ; il s'agit de concevoir une façon plus intelligente et plus efficace de gérer votre entreprise. Considérez simplement les avantages :

- Protection renforcée : En vérifiant chaque utilisateur, vous bloquez net les accès non autorisés. Vous pouvez également définir avec une grande précision qui peut se connecter à quelles parties de votre réseau.

- Opérations simplifiées : Imaginez l'automatisation de l'accès au réseau pour le personnel en utilisant leurs identifiants professionnels existants. Cela élimine complètement le casse-tête de la gestion manuelle des mots de passe pour vos équipes informatiques.

- Expérience utilisateur améliorée : Les clients et les employés bénéficient d'une connexion fluide et sécurisée sans avoir à se débattre avec des pages de connexion fastidieuses ou à mémoriser des clés partagées.

Cette évolution stratégique se reflète clairement dans les tendances du marché. Rien qu'au Royaume-Uni, le marché de la sécurité des réseaux sans fil a généré 1 436,9 millions USD en 2023 et devrait atteindre 2 921,6 millions USD d'ici 2030. Cette croissance explosive montre à quel point il est urgent pour les entreprises de renforcer leur infrastructure sans fil face à la montée des menaces.

Un réseau sans fil sécurisé est fondamental pour les opérations commerciales modernes. C'est la structure invisible qui soutient les transactions sécurisées, protège les données des clients et favorise la productivité du personnel. L'ignorer n'est pas une option dans une économie connectée.

En fin de compte, la mise en œuvre d'une sécurité robuste transforme une précaution nécessaire en un véritable avantage stratégique. Pour mieux comprendre le contexte global de la protection numérique, vous pouvez explorer les différentes solutions de cybersécurité qui aident à protéger l'ensemble de votre entreprise. Les sections suivantes vous guideront dans la mise en place d'un cadre qui non seulement protège vos actifs, mais améliore également l'expérience de tous ceux qui s'y connectent.

Comprendre le paysage moderne des menaces WiFi

Pour construire un réseau sans fil véritablement sécurisé, vous devez d'abord avoir une idée claire de ce à quoi vous êtes confronté. Les cybermenaces ne sont pas que des mots à la mode abstraits ; ce sont des risques réels avec des conséquences très concrètes pour votre entreprise, vos données et votre réputation. La première étape pour les neutraliser est de les envisager en termes simples et compréhensibles.

Imaginez que le WiFi de votre entreprise est comme une place publique où se déroulent des conversations privées. Sans la sécurité adéquate, il est effroyablement facile pour quelqu'un de s'asseoir sur un banc à proximité et d'écouter chaque mot. C'est l'essence même de nombreuses attaques sans fil : elles exploitent la nature ouverte et diffusée des ondes radio.

Les menaces courantes expliquées par des analogies simples

Analysons quelques-unes des menaces les plus courantes auxquelles votre réseau est confronté chaque jour. Celles-ci ne sont pas réservées aux grandes entreprises ; elles sont activement utilisées contre des entreprises de toutes tailles, des cafés de quartier aux grandes chaînes hôtelières.

Attaques de l'homme du milieu (MitM) : Voyez cela comme un postier qui ouvre votre courrier, le lit, puis referme l'enveloppe avant qu'elle ne vous parvienne. L'attaquant s'interpose secrètement entre deux parties — comme un client et votre réseau WiFi — interceptant, lisant et peut-être même modifiant la communication à l'insu des deux parties.

Attaques du jumeau maléfique (Evil Twin) : Imaginez deux cafés d'apparence identique situés l'un à côté de l'autre. L'un est légitime, mais l'autre est un faux, mis en place par un criminel pour attirer des clients sans méfiance. Un « jumeau maléfique » est un point d'accès WiFi frauduleux qui imite un point d'accès légitime, incitant les utilisateurs à s'y connecter. Une fois connectés, l'attaquant peut voler des mots de passe, des informations financières et d'autres données sensibles.

Points d'accès pirates (Rogue Access Points) : Cela se produit lorsque quelqu'un — qu'il s'agisse d'un employé bien intentionné mais malavisé ou d'un initié malveillant — branche un routeur non autorisé sur le réseau de votre entreprise. Cet appareil non approuvé crée une brèche dans vos défenses, ouvrant une porte dérobée qui contourne toutes vos mesures de sécurité et laisse vos systèmes internes exposés.

Reniflage de paquets (Packet Sniffing) : C'est comme utiliser un appareil d'écoute high-tech pour capturer toutes les données qui circulent dans les airs. Sur un réseau non chiffré ou mal sécurisé, les « renifleurs de paquets » peuvent facilement aspirer les noms d'utilisateur, les mots de passe et d'autres informations envoyées en texte clair par des utilisateurs sans méfiance.

Ces dangers ne sont qu'amplifiés lors de l'utilisation de Captive Portal non sécurisés et de mots de passe partagés. Un seul mot de passe compromis peut donner à un attaquant les clés de tout le royaume, rendant impossible de retracer qui fait quoi sur votre réseau.

Les menaces WiFi courantes et leur impact commercial

Pour bien saisir les enjeux, il est utile de voir comment ces menaces numériques se traduisent par des problèmes commerciaux tangibles. Pour un hôtel, un détaillant ou tout lieu public, les conséquences peuvent être graves.

Comme vous pouvez le constater, ce qui commence comme une vulnérabilité technique peut rapidement dégénérer en une crise financière et de réputation.

L'impact réel sur votre entreprise

Il est si important de comprendre ces menaces car leur impact est direct et préjudiciable. Une attaque réussie peut entraîner des pertes financières, de graves dommages à la réputation et même des amendes réglementaires.

Un réseau WiFi non sécurisé n'est pas seulement un problème technique ; c'est une responsabilité commerciale. Chaque mot de passe intercepté ou donnée client volée érode directement la confiance et expose l'organisation à des risques importants.

Heureusement, il y a de bonnes nouvelles. La sensibilisation croissante et les mesures de sécurité proactives commencent à inverser la tendance. Des données récentes montrent une tendance positive au Royaume-Uni, avec une baisse des incidents de cyber-violation identifiés. Par exemple, 74 % des grandes entreprises ont identifié une attaque, une légère baisse par rapport aux 75 % de l'année précédente, tandis que les petites entreprises ont connu une baisse plus significative, passant de 49 % à 42 %.

Cette amélioration est directement liée à l'importance croissante accordée à la cyber-hygiène. Aujourd'hui, 72 % des entreprises font de la cybersécurité une priorité au niveau de la direction et modernisent activement les défenses de leur réseau — une étape critique pour des réseaux sans fil sécurisés. Vous pouvez explorer davantage d'informations sur ces tendances de cybersécurité au Royaume-Uni et ce qu'elles signifient pour le marché. Les solutions que nous aborderons ensuite sont essentielles pour poursuivre cette tendance à la baisse et bâtir une défense véritablement résiliente.

Les technologies de base des réseaux sans fil sécurisés

Maintenant que nous avons examiné les menaces, nous pouvons nous tourner vers les technologies qui constituent l'épine dorsale d'un réseau sans fil moderne et sécurisé. Aller au-delà d'un mot de passe partagé fragile nécessite une défense à plusieurs niveaux. Ces composants de base fonctionnent ensemble pour garantir que chaque connexion est non seulement chiffrée, mais également correctement authentifiée et autorisée.

Voyez cela comme la mise à niveau de la sécurité de votre bâtiment, passant d'une clé unique facilement copiable à un système de contrôle d'accès sophistiqué avec un agent d'accueil qui vérifie l'identité de chacun. C'est précisément ce que les protocoles de sécurité Wi-Fi modernes font pour votre réseau.

La nouvelle norme de chiffrement : le WPA3

Pendant des années, le WPA2 a été la référence en matière de sécurisation du Wi-Fi. Mais à mesure que les attaquants se sont perfectionnés, ses faiblesses ont commencé à apparaître. Cela a conduit au développement du WPA3, qui est désormais la certification de sécurité obligatoire pour tous les nouveaux appareils Wi-Fi. Il apporte plusieurs améliorations cruciales qui contrent directement les attaques courantes.

L'une de ses plus grandes victoires est la protection contre les attaques par dictionnaire hors ligne. Avec les anciens protocoles, un attaquant pouvait capturer un extrait de votre trafic réseau, puis utiliser des ordinateurs puissants pour deviner votre mot de passe encore et encore, de manière totalement hors ligne. Le protocole de poignée de main (handshake) avancé du WPA3 rend cette technique pratiquement impossible, ce qui signifie que les attaquants ne peuvent plus simplement forcer l'accès à votre réseau par « force brute ».

Le WPA3 renforce les fondations mêmes du chiffrement sans fil. Il fait progresser l'industrie en comblant des failles de sécurité critiques, rendant beaucoup plus difficile pour les attaquants, qu'ils soient occasionnels ou déterminés, de compromettre votre réseau.

Cependant, un chiffrement fort ne représente que la moitié du chemin. Vous avez toujours besoin d'un moyen de vérifier qui se connecte. C'est là qu'intervient la couche de sécurité suivante.

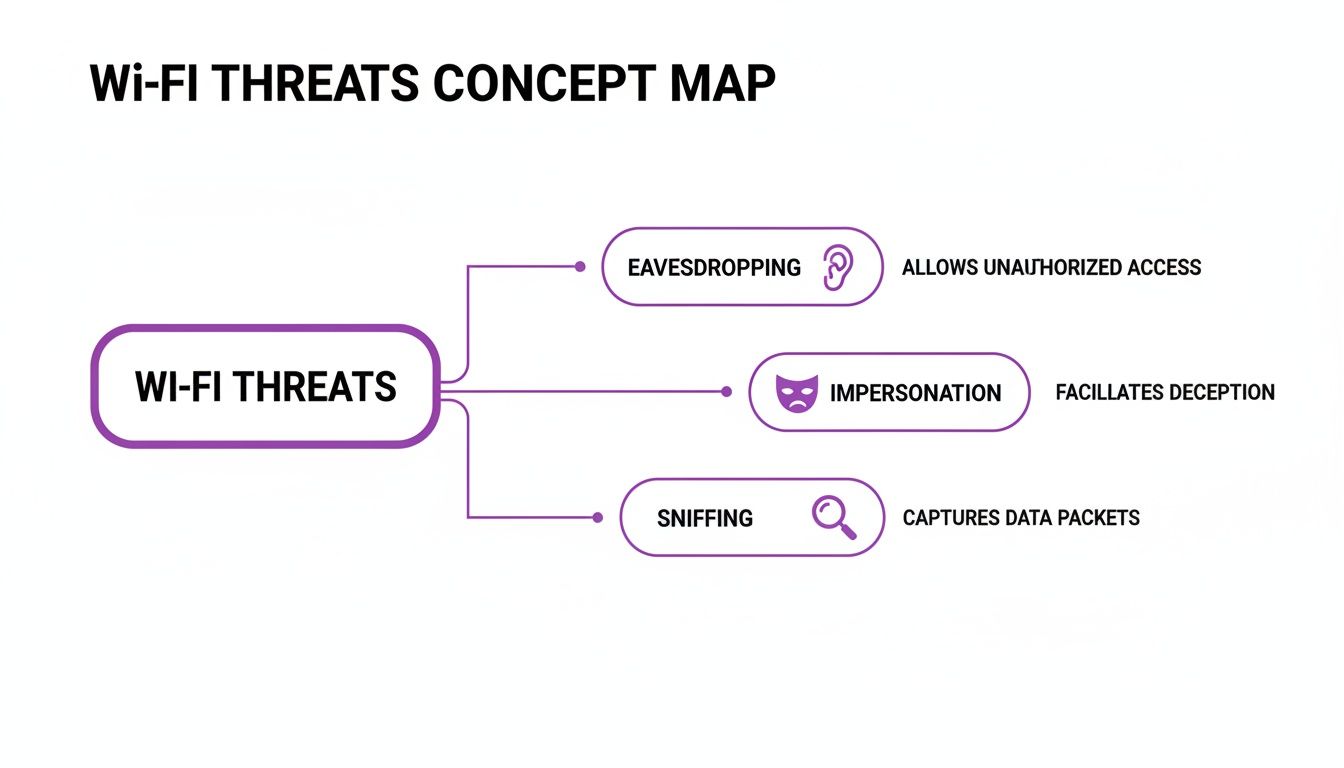

Cette carte conceptuelle décrit certaines des menaces les plus courantes que les technologies de sécurité modernes sont conçues pour prévenir.

L'image met en évidence comment des menaces telles que l'écoute clandestine, l'usurpation d'identité et le reniflage peuvent exploiter différentes faiblesses d'un réseau sans fil.

Présentation du 802.1X : votre videur numérique

Si le WPA3 est la serrure renforcée et incassable de votre porte, alors le 802.1X est le videur numérique qui monte la garde. Au lieu de s'appuyer sur un mot de passe unique partagé entre tous les utilisateurs, le 802.1X est un cadre qui oblige chaque appareil à présenter ses propres identifiants uniques avant d'être autorisé sur le réseau.

Voici une explication simple de son fonctionnement :

- Un utilisateur tente de se connecter au réseau Wi-Fi.

- Le point d'accès (le « videur ») l'arrête et lui demande ses identifiants.

- Ces identifiants ne sont pas vérifiés par le point d'accès lui-même, mais sont transmis à un serveur d'authentification central.

- Ce serveur, utilisant souvent un protocole appelé RADIUS, vérifie les identifiants par rapport à un annuaire de confiance (comme une liste d'employés approuvés).

- Ce n'est qu'après que le serveur a donné son feu vert que l'utilisateur se voit accorder l'accès.

Cette approche offre un avantage de sécurité massif. Étant donné que chaque utilisateur dispose d'un identifiant unique, vous pouvez accorder ou révoquer l'accès à des individus sans affecter les autres. Si un employé quitte l'entreprise, il vous suffit de désactiver son compte, et son accès au réseau est instantanément coupé. Pour en savoir plus sur la façon dont les plateformes modernes gèrent la sécurité, vous pouvez lire notre aperçu complet des données et de la sécurité .

Certificats et SSO pour une sécurité sans faille

Bien que les connexions par nom d'utilisateur et mot de passe avec le 802.1X soient sécurisées, elles peuvent encore être un peu fastidieuses pour les utilisateurs. Une méthode plus avancée et plus conviviale implique l'utilisation de certificats numériques. Considérez un certificat comme une carte d'identité numérique infalsifiable installée sur l'ordinateur portable ou le smartphone d'un employé.

Lorsque l'appareil se connecte, il présente automatiquement ce certificat au réseau. Le serveur d'authentification vérifie que le certificat est valide et a été émis par une autorité de confiance, puis accorde l'accès — le tout sans que l'utilisateur n'ait besoin de taper quoi que ce soit. Cela fonctionne, tout simplement.

Ce processus est souvent combiné avec l'authentification unique (SSO). Les employés utilisent leur identifiant d'entreprise principal (comme leur compte Microsoft 365 ou Google Workspace) pour configurer leur appareil avec un certificat. À partir de ce moment, leur accès Wi-Fi est entièrement automatique et sécurisé. Cela réduit considérablement les tickets d'assistance informatique et crée une expérience sans friction pour le personnel, tout en améliorant de manière spectaculaire la posture de vos réseaux sans fil sécurisés.

Mettre en œuvre une architecture Zero Trust pour votre WiFi

Bien que des technologies comme le WPA3 et le 802.1X créent une solide défense technique, les réseaux sans fil sécurisés véritablement modernes exigent un changement fondamental dans notre façon de concevoir la confiance. C'est l'essence même d'une architecture Zero Trust. Il ne s'agit pas d'un simple matériel ou logiciel que vous pouvez acheter, mais d'une philosophie stratégique guidée par une règle simple : ne jamais faire confiance, toujours vérifier.

Cette approche bouleverse complètement l'ancien modèle de sécurité. Pendant des années, nous nous sommes appuyés sur la méthode du « château et de ses douves », qui supposait qu'une fois qu'une personne se trouvait à l'intérieur du périmètre du réseau, on pouvait lui faire confiance. Le Zero Trust repose sur l'hypothèse plus réaliste que les menaces peuvent exister à la fois à l'extérieur et à l'intérieur du réseau à tout moment.

Voyez cela comme un bâtiment gouvernemental de haute sécurité. Un employé ne peut pas simplement badger une fois à la porte d'entrée puis se déplacer librement. Il doit présenter ses identifiants à chaque point de contrôle — pour entrer dans son service spécifique, pour accéder à une salle d'archives sécurisée, et peut-être même pour utiliser certains équipements. C'est précisément ainsi que le Zero Trust devrait fonctionner sur votre réseau WiFi.

Les principes fondamentaux du WiFi Zero Trust

L'application de cette philosophie signifie que chaque demande de connexion est traitée comme si elle provenait d'une source non fiable, même si l'utilisateur est déjà connecté au réseau. Cette vérification continue repose sur trois piliers qui fonctionnent en tandem pour créer un environnement dynamique et hautement sécurisé.

- Vérifier explicitement : Authentifiez et autorisez toujours en fonction de tous les points de données disponibles. Il ne s'agit pas seulement d'un mot de passe ; cela inclut l'identité de l'utilisateur, l'état de l'appareil, l'emplacement et le service spécifique auquel on accède.

- Utiliser l'accès au moindre privilège : N'accordez aux utilisateurs que le niveau d'accès minimum dont ils ont besoin pour effectuer leur travail. Une personne de l'équipe marketing ne devrait pas pouvoir accéder aux mêmes ressources réseau que le service financier.

- Supposer la faille : Reconnaissez que des attaquants peuvent déjà se trouver à l'intérieur de votre réseau. Cela vous oblige à minimiser le « rayon d'impact » en segmentant le réseau, en chiffrant tout le trafic et en surveillant en permanence les activités suspectes.

En adoptant ce modèle, vous passez d'une défense statique basée sur le périmètre à une défense dynamique et construite autour de l'identité. C'est absolument essentiel pour protéger les données dans le monde actuel du travail distribué et des innombrables appareils connectés.

Le Zero Trust ne consiste pas à construire des murs impénétrables ; il s'agit d'éliminer complètement la confiance aveugle de l'équation. En vérifiant continuellement chaque utilisateur et chaque appareil à chaque étape, vous vous assurez que même si une menace pénètre à l'intérieur, sa capacité à se déplacer et à causer des dommages est sévèrement restreinte.

Mettre le Zero Trust en pratique

Alors, comment traduire ces principes en une stratégie de sécurité sans fil pratique ? Cela commence par quelques actions concrètes, et l'une des plus importantes est la segmentation du réseau. C'est la pratique consistant à diviser votre réseau en zones plus petites et isolées.

Par exemple, vous devriez toujours créer des réseaux virtuels distincts pour différents groupes d'utilisateurs :

- Trafic invité : Maintient les utilisateurs publics complètement isolés de vos opérations commerciales internes.

- Trafic du personnel : Fournit un accès sécurisé et basé sur l'identité pour les employés.

- IoT et appareils sans interface : Contient des éléments tels que des imprimantes, des thermostats intelligents et des caméras de sécurité dans leur propre environnement bac à sable (sandbox).

Cette segmentation garantit qu'une faille dans une zone — comme une ampoule intelligente compromise sur le réseau IoT — ne peut pas se propager latéralement pour infecter vos systèmes de point de vente critiques ou les ordinateurs portables des employés.

L'étape suivante consiste à automatiser le contrôle d'accès en l'intégrant à votre fournisseur d'identité. Des plateformes comme Microsoft Entra ID (anciennement Azure AD) ou Google Workspace agissent comme la source unique de vérité pour toutes vos identités d'utilisateurs. Lorsque vous connectez votre système WiFi à ces annuaires, vous débloquez une automatisation puissante.

Par exemple, lorsqu'un nouvel employé rejoint l'entreprise et est ajouté à Entra ID, il peut être automatiquement approvisionné avec les identifiants pour accéder au WiFi du personnel. Plus important encore, lorsque cet employé part et que son compte est désactivé, son accès WiFi est instantanément et automatiquement révoqué. Cela comble une faille de sécurité courante et dangereuse sans aucun travail manuel de la part de l'équipe informatique, rendant votre réseau plus sécurisé et vos opérations beaucoup plus efficaces.

Sécuriser le WiFi dans les lieux publics et les espaces multi-locataires

Les principes de sécurité que nous avons abordés sont universels, mais les lieux publics tels que les hôtels, les aéroports et les bâtiments multi-locataires sont confrontés à des casse-têtes très spécifiques. Comment offrir une expérience sécurisée, presque comme à la maison, alors que des milliers d'utilisateurs et d'appareils non fiables vont et viennent chaque jour ?

Afficher un mot de passe unique et partagé sur le mur pour tout un bâtiment est un cauchemar en matière de sécurité. Cela n'offre aucune isolation des utilisateurs, ce qui signifie que l'appareil d'un client peut facilement espionner celui d'un autre. C'est tout simplement inacceptable pour des réseaux sans fil sécurisés modernes et crée des risques massifs pour la confidentialité, en particulier là où les gens s'attendent à de l'intimité, comme dans un hôtel ou un complexe résidentiel.

Recréer l'expérience du réseau domestique avec l'iPSK

La solution idéale est de donner à chaque utilisateur, ou à chaque famille, sa propre part privée du réseau — exactement comme à la maison. C'est là que la technologie Individual Pre-Shared Key ( iPSK ) prouve sa valeur. Au lieu d'un mot de passe pour tout le monde, l'iPSK vous permet de générer une clé unique pour chaque locataire, client ou même pour chaque appareil individuel.

Lorsqu'un utilisateur se connecte avec son iPSK unique, il est instantanément placé dans une bulle réseau sécurisée. Tout son trafic est complètement isolé de tous les autres occupants du bâtiment. C'est le mélange parfait entre sécurité de haut niveau et simplicité sans effort.

Un gestionnaire immobilier peut délivrer une iPSK unique à un nouveau résident, valable uniquement pour la durée de son bail, lui offrant un réseau personnel pour sa smart TV, ses ordinateurs portables et ses téléphones. Lorsqu'il déménage, la clé est simplement désactivée. C'est une isolation de niveau entreprise avec la simplicité d'un réseau domestique.

Le problème de l'authentification sur le WiFi public

Pour les clients plus éphémères dans des endroits comme les cafés, les stades ou les centres commerciaux, la simple friction de la connexion est un obstacle majeur. Nous sommes tous passés par là : nous débattre avec des Captive Portal lents et maladroits qui peuvent être facilement usurpés par des attaquants exécutant des escroqueries de type « jumeau maléfique ». Ils créent une mauvaise expérience utilisateur et un risque de sécurité majeur.

Cette barrière d'authentification est un point de friction courant pour les lieux comme pour les visiteurs. Les clients sont frustrés par des formulaires de connexion confus, et les entreprises perdent l'occasion de se connecter avec eux car l'ensemble du processus est trop lourd.

La meilleure sécurité est invisible. Dans un lieu public, l'objectif est de connecter les clients rapidement et en toute sécurité, sans les forcer à naviguer sur des pages de connexion confuses ou à remettre en question la légitimité du réseau.

Ce défi a poussé l'industrie à développer une norme mondiale qui rend l'accès au WiFi public à la fois fluide et hautement sécurisé.

OpenRoaming comme passeport WiFi mondial

C'est là qu'interviennent OpenRoaming et Passpoint, deux technologies qui fonctionnent en harmonie pour résoudre ce problème pour de bon. Considérez OpenRoaming comme un passeport WiFi mondial pour votre téléphone. Un utilisateur authentifie son appareil une seule fois auprès d'un fournisseur d'identité de confiance (comme Purple).

À partir de ce moment, son smartphone se connectera automatiquement et en toute sécurité à n'importe quel réseau compatible OpenRoaming, partout dans le monde. Fini les Captive Portal. Fini la saisie de mots de passe. Et fini de se demander si « Free_Venue_WiFi » est le vrai réseau ou un piège. La connexion est chiffrée dès le tout premier paquet.

- Pour les clients : Cela offre une expérience qui « fonctionne, tout simplement ». Ils entrent dans votre établissement et sont instantanément en ligne.

- Pour les lieux : Vous fournissez une connexion premium et sécurisée qui améliore l'expérience client tout en éliminant complètement les risques de sécurité des réseaux ouverts.

Cette poignée de main automatique et chiffrée transforme un défi de sécurité massif en un avantage utilisateur transparent. Cela permet aux gestionnaires immobiliers et aux exploitants d'hôtels d'offrir un niveau de connectivité sécurisée qui était auparavant hors de portée dans les environnements publics à grande échelle.

Vous gérez une propriété avec des besoins de connectivité diversifiés ? Vous pouvez en savoir plus sur la façon d'offrir une expérience numérique supérieure avec des solutions dédiées au WiFi multi-locataires . Les plateformes qui combinent l'iPSK pour les résidents et OpenRoaming pour les visiteurs offrent une solution complète et moderne.

L'avenir est sans mot de passe et basé sur l'identité

Au fil de notre exploration de la sécurité WiFi moderne, du chiffrement de base à l'architecture Zero Trust, chaque indicateur pointe vers une seule et puissante conclusion. L'avenir des réseaux sans fil sécurisés ne consiste pas à inventer des mots de passe toujours plus complexes ; il s'agit de s'en débarrasser complètement. Il s'agit de construire un système autour de l'identité.

C'est un changement fondamental de mentalité. Nous nous éloignons de l'accès anonyme et partagé vers un modèle où chaque connexion est liée à un utilisateur ou un appareil vérifié. C'est un changement qui transforme le WiFi d'un simple utilitaire en un puissant atout stratégique, créant un environnement à la fois profondément sécurisé et remarquablement simple à gérer.

Le moteur qui propulse toute cette stratégie est une plateforme d'identité centralisée. Elle agit comme le cerveau de l'opération, coordonnant de manière transparente la bonne méthode d'authentification pour chaque personne et chaque appareil qui doit se connecter à votre réseau. C'est ainsi que vous atteignez à la fois une sécurité de premier ordre et l'excellence opérationnelle.

Une approche unifiée pour chaque connexion

Imaginez une plateforme unique qui gère intelligemment l'accès pour tout le monde et pour tout. Ce n'est pas un concept lointain ; c'est une réalité pratique aujourd'hui.

- Pour les clients et les visiteurs : OpenRoaming offre un accès instantané et chiffré sans aucune friction. Leurs appareils se connectent automatiquement et en toute sécurité, un peu comme un réseau mobile, offrant une expérience véritablement premium.

- Pour le personnel et les employés : En vous intégrant à des services d'annuaire tels qu'Entra ID ou Google Workspace, vous pouvez activer un accès sécurisé basé sur des certificats via le SSO. Cela signifie une intégration automatique et, tout aussi important, un départ instantané — comblant complètement la faille de sécurité laissée par des identifiants persistants.

- Pour les appareils existants et l'IoT : Les clés pré-partagées individuelles (iPSK) entrent en jeu pour sécuriser les appareils qui ne peuvent pas gérer l'authentification moderne, comme les imprimantes, les smart TV ou les capteurs de bâtiment. Chaque appareil obtient son propre mot de passe unique et est efficacement isolé dans sa propre bulle sécurisée. Pour mieux comprendre cette technologie cruciale, explorez notre guide complet sur ce qu'est l'iPSK et comment il alimente la sécurité WiFi basée sur l'identité .

Cette approche unifiée prend ce qui était autrefois des casse-têtes de sécurité distincts et complexes et les consolide en un système unique et gérable.

L'objectif ultime est de rendre l'accès sécurisé invisible. Pour l'utilisateur final, la connexion « fonctionne, tout simplement ». Pour l'administrateur informatique, la sécurité est automatisée, axée sur l'identité et contrôlée de manière centralisée.

Ce modèle transforme fondamentalement votre WiFi d'un centre de coûts en un outil commercial précieux. En sécurisant chaque connexion par l'identité, vous protégez non seulement votre organisation des menaces, mais vous débloquez également de riches données de première main. Vous obtenez des informations sur qui utilise votre réseau, à quelle fréquence ils le visitent et comment ils se déplacent dans votre espace — tout en respectant la confidentialité des utilisateurs.

Le moment est venu d'examiner attentivement votre stratégie WiFi actuelle. Êtes-vous toujours coincé à gérer des mots de passe partagés obsolètes et des portails de connexion maladroits ? Ou êtes-vous prêt à adopter un avenir sans mot de passe, basé sur l'identité et sécurisé sans effort ? Opérer ce changement est l'étape décisive pour transformer votre réseau en un moteur de sécurité, de simplicité et de veille économique.

Foire aux questions sur les réseaux sans fil sécurisés

Lorsque vous planifiez un déploiement sans fil pour votre établissement, il est naturel que des questions spécifiques se posent. Voici des réponses claires aux questions que nous entendons souvent de la part des responsables informatiques, des spécialistes du marketing et des opérateurs.

Le WPA3 est-il suffisant pour sécuriser le WiFi de mon entreprise ?

Bien que le WPA3 soit un bond en avant massif par rapport au WPA2, vous offrant un chiffrement beaucoup plus fort et une protection contre certaines attaques, vous devez le considérer comme une couche de base, et non comme l'ensemble du système de sécurité. C'est comme avoir une serrure incroyablement solide et incrochetable sur votre porte d'entrée. Cette serrure est vitale, mais vous avez toujours besoin d'un moyen de contrôler qui obtient une clé.

Pour toute entreprise, en particulier dans l'hôtellerie ou la vente au détail, le WPA3 doit toujours être associé à une méthode d'authentification basée sur l'identité comme le 802.1X. Cela garantit que chaque connexion est liée à un utilisateur ou un appareil vérifié, et non à un simple mot de passe anonyme partagé entre plusieurs personnes. C'est cette approche à plusieurs niveaux qui offre des réseaux sans fil véritablement sécurisés.

Quelle est la différence entre un Captive Portal et OpenRoaming ?

Un Captive Portal est cette page web à laquelle vous êtes confronté lors de la connexion au WiFi public. C'est celle qui demande une adresse e-mail ou de cocher une case pour accepter les conditions. L'ensemble du processus peut être lent, frustrant pour les utilisateurs, et est notoirement vulnérable aux attaques de « jumeau maléfique » où les criminels usurpent la page de connexion pour voler des données.

En revanche, OpenRoaming offre une expérience fondamentalement différente et meilleure. Il permet à un utilisateur de s'authentifier une seule fois auprès d'un fournisseur de confiance.

Avec OpenRoaming, l'appareil d'un client se connecte automatiquement et en toute sécurité à n'importe quel réseau participant dans le monde, un peu comme votre téléphone mobile se connecte à un réseau partenaire lorsque vous êtes à l'étranger. Il n'y a aucun formulaire à remplir ni aucun mot de passe à saisir ; la connexion est transparente et chiffrée dès le tout premier paquet.

Comment puis-je sécuriser les anciens appareils qui ne prennent pas en charge le 802.1X ?

C'est un défi très réel pour les équipes informatiques. Vous avez des appareils comme des imprimantes, des terminaux de paiement ou des smart TV qui doivent être en ligne mais qui manquent de capacités d'authentification modernes. La meilleure pratique ici est d'utiliser une technologie appelée Individual Pre-Shared Key (iPSK).

Au lieu d'utiliser un mot de passe unique et risqué pour tous ces appareils « sans interface », l'iPSK vous permet de générer une clé unique pour chacun d'eux. Cette clé accorde à l'appareil l'accès uniquement à une partie spécifique et segmentée de votre réseau, l'isolant complètement des systèmes critiques. Si une clé est compromise, il vous suffit de la révoquer, et le reste de vos appareils ainsi que votre réseau principal restent sécurisés. Cela élimine efficacement le danger massif posé par un mot de passe partagé unique.

Prêt à remplacer les mots de passe obsolètes par une plateforme réseau sécurisée et basée sur l'identité ? Purple facilite le déploiement d'un accès sans mot de passe pour les clients, le personnel et les appareils. Découvrez comment Purple peut transformer le WiFi de votre établissement .