Pensez à la dernière fois que vous vous êtes connecté au WiFi dans un café. Vous avez sélectionné le nom du réseau, mais au lieu d'accéder directement à Internet, votre navigateur a affiché une page de connexion aux couleurs de la marque. C'est, en résumé, ce qu'est une connexion en jardin clos.

C'est une méthode astucieuse pour contrôler l'accès au réseau, vous retenant dans un "hall" numérique avec une connectivité limitée ou inexistante jusqu'à ce que vous effectuiez une action spécifique. Vous êtes intentionnellement maintenu dans un environnement contrôlé — le « jardin » — et cette page de connexion est le « mur » que vous devez franchir.

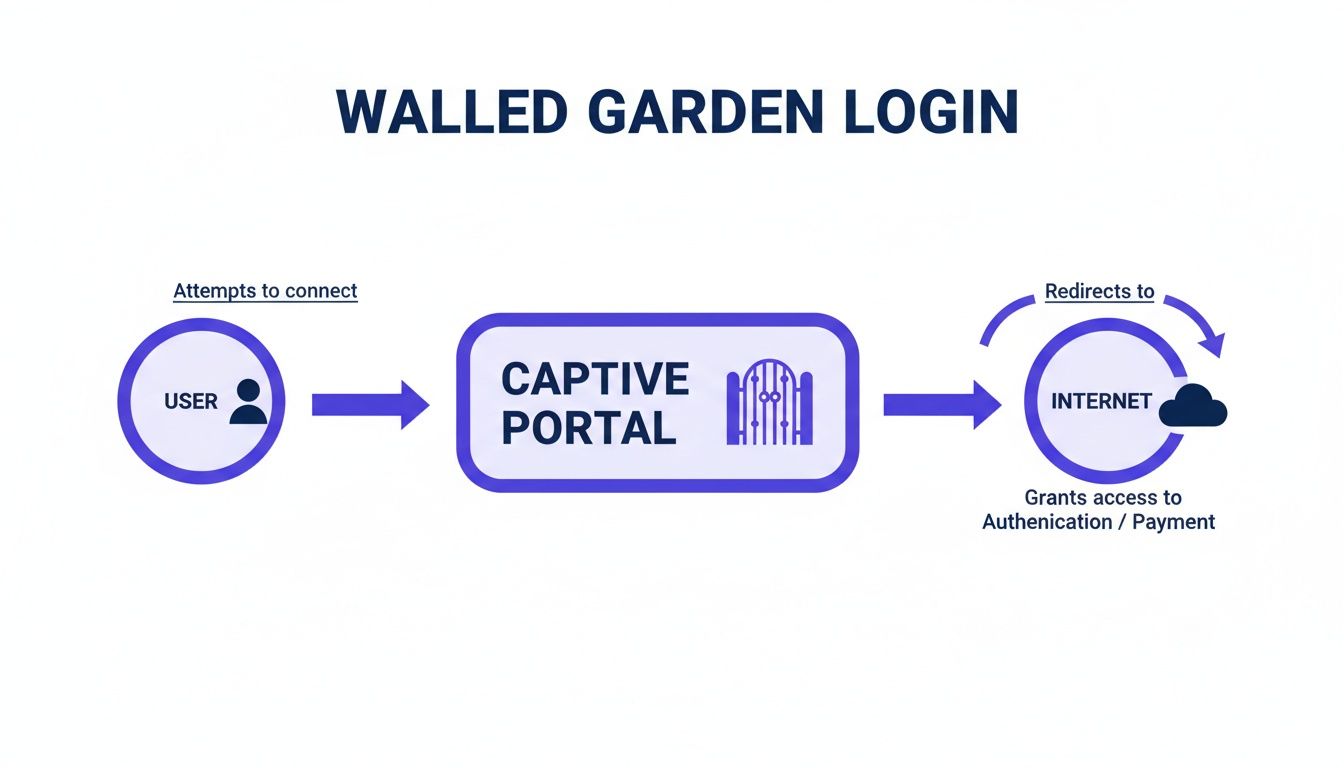

L'ensemble de ce processus est propulsé par une technologie appelée Captive Portal. Il agit comme un gardien numérique, interceptant votre toute première tentative de navigation sur le web et vous redirigeant vers sa propre page. Tant que vous ne vous êtes pas authentifié en fournissant un e-mail, en vous connectant avec un compte social ou en cochant simplement une case pour accepter les conditions, vous restez captif.

Ce flux visuel montre comment un utilisateur est d'abord arrêté par le Captive Portal avant d'être autorisé à accéder à Internet.

Comme le montre le diagramme, toute l'expérience repose sur cette étape d'authentification obligatoire, qui constitue un point de friction fondamental interrompant ce qui pourrait autrement être une connexion fluide.

La mécanique technique simplifiée

Alors, comment tout cela fonctionne-t-il en coulisses ? Bien que l'analyse technique complète puisse s'avérer complexe, l'idée de base est d'une simplicité rafraîchissante. Quelques composants clés fonctionnent ensemble pour créer cette expérience contrôlée.

Décomposons les éléments essentiels qui font fonctionner une connexion en jardin clos, en utilisant des analogies du quotidien pour donner du sens à la technologie.

| Éléments centraux d'un système en jardin clos |

| :--- | :--- | :--- |

| Composant | Analogie du monde réel | Rôle technique |

| Redirection DNS | Un réceptionniste donnant à tout le monde le même numéro de chambre (le hall) jusqu'à l'enregistrement. | Lorsque vous essayez de visiter un site web, le serveur DNS du réseau ne vous donne pas la véritable adresse. Au lieu de cela, il dirige toutes vos requêtes vers la page du Captive Portal. |

| Redirection HTTP | Un agent de sécurité à une porte qui arrête tout le monde et les dirige d'abord vers le bureau d'inscription. | Tout trafic web que vous générez est intercepté et redirigé vers la page de connexion jusqu'à ce que votre appareil soit reconnu comme authentifié. |

| La "Liste d'autorisation" | La liste officielle des invités de l'hôtel que le concierge vérifie avant de vous laisser passer le hall. | Une fois que vous avez effectué l'action requise, le système ajoute l'identifiant unique de votre appareil (son adresse MAC) à une liste approuvée, vous accordant l'accès. |

Essentiellement, le système donne aux propriétaires de réseaux un contrôle total sur qui accède à leur WiFi.

Une connexion en jardin clos crée un réseau temporaire et isolé pour toute personne qui ne s'est pas encore authentifiée. Le Captive Portal est la seule porte de sortie, et elle ne s'ouvre qu'après que l'utilisateur a fourni les identifiants requis ou accepté les conditions d'utilisation.

Ce niveau de contrôle a cependant souvent un prix. Comme nous allons le voir, il peut engendrer de la frustration chez les utilisateurs et créer des obstacles là où il devrait y avoir des opportunités. Vous pouvez approfondir les spécificités de cette technologie dans notre guide détaillé sur ce que sont les Captive Portals et comment ils fonctionnent . Comprendre ces bases est essentiel pour réaliser pourquoi les alternatives modernes et sans friction deviennent rapidement la nouvelle norme.

Les coûts cachés du WiFi invité traditionnel

À première vue, une connexion en jardin clos semble être un moyen judicieux de gérer l'accès au réseau. Mais cette méthode traditionnelle s'accompagne d'une multitude de coûts cachés qui peuvent sérieusement impacter l'expérience de vos invités, la sécurité et, in fine, vos résultats. C'est un système obsolète qui, dans le monde d'aujourd'hui, crée souvent plus de problèmes qu'il n'en résout.

Le coût le plus immédiat est un visiteur frustré. Nous nous attendons tous à une connectivité instantanée et sans friction. Forcer quelqu'un à passer par un portail fastidieux, l'obligeant à remplir de multiples champs juste pour se connecter, crée une très mauvaise première impression. Cette friction conduit directement à des taux élevés d'abandon de connexion, faisant fuir des clients potentiels avant même qu'ils ne soient connectés.

Il ne s'agit pas d'un simple désagrément mineur ; c'est une énorme opportunité manquée. Chaque utilisateur qui renonce à votre WiFi est une chance perdue d'engager, de faire du marketing et de recueillir le type d'informations qui aident votre entreprise à se développer.

Casse-têtes en matière de sécurité et de conformité

Au-delà de la mauvaise expérience utilisateur, vous constaterez que les configurations traditionnelles en jardin clos sont souvent truffées de failles de sécurité. De par leur nature même, elles fonctionnent généralement comme des réseaux ouverts et non chiffrés avant qu'un utilisateur ne s'authentifie. Cette conception peut exposer les données des utilisateurs à toutes sortes de risques, faisant de votre établissement un endroit peu idéal pour que les visiteurs s'y connectent.

De plus, la manière dont ces anciens portails collectent les données peut rapidement devenir un champ de mines en matière de conformité. Des réglementations comme le GDPR imposent des règles strictes sur la façon dont les données personnelles sont collectées, stockées et utilisées. Un jardin clos mal configuré peut facilement enfreindre ces exigences, vous exposant à de lourdes amendes et à de graves dommages pour la réputation de votre marque.

Une étude de l'Ofcom a révélé qu'un pourcentage stupéfiant de 68 % des clients du secteur de l'hôtellerie au Royaume-Uni ont été frustrés par les systèmes de connexion en jardin clos. Cette frustration ne se contente pas d'agacer les gens ; elle entraîne une baisse significative des taux de connexion, sapant l'intérêt même d'offrir un WiFi invité en premier lieu.

Ces contraintes de conformité et de sécurité ajoutent une couche supplémentaire de coûts opérationnels. Votre équipe informatique finit par consacrer un temps précieux à gérer ce qui est essentiellement un système obsolète et non sécurisé, les éloignant de projets qui pourraient réellement faire avancer l'entreprise.

Le véritable prix de la friction

Lorsque l'on fait le bilan — le parcours utilisateur médiocre, les failles de sécurité et les risques de conformité — le constat est clair. L'ancienne façon de faire n'est tout simplement plus à la hauteur.

- Perte de revenus : Lorsque les clients abandonnent le processus de connexion, vous perdez un temps de présence précieux, des opt-ins marketing et des ventes potentielles.

- Réputation entachée : Une expérience de connexion frustrante ou non sécurisée donne une mauvaise image de votre marque, affectant la fidélité des clients et suscitant des avis négatifs.

- Frein opérationnel : La gestion de ces systèmes obsolètes monopolise les ressources informatiques sans offrir les avantages en matière de sécurité ou de données que vous obtiendriez avec une solution moderne.

En fin de compte, les coûts cachés d'une connexion en jardin clos traditionnelle sont énormes. Ils créent un obstacle direct à l'établissement de relations clients solides et à la collecte des données de première partie dont les entreprises modernes ont besoin pour prospérer. C'est précisément pourquoi tant d'établissements se tournent aujourd'hui vers des solutions sécurisées et sans mot de passe qui éliminent les frictions et libèrent le véritable potentiel de leurs réseaux WiFi invités.

Améliorer l'expérience client dans l'hôtellerie

Imaginez ceci : un voyageur d'affaires arrive à son hôtel après un vol long et épuisant. Tout ce qu'il souhaite, c'est se connecter au WiFi et préparer sa réunion du lendemain. Mais au lieu d'une connexion rapide, il est bloqué par une page de connexion en jardin clos fastidieuse et en plusieurs étapes, qui lui demande son e-mail, un tout nouveau mot de passe et son numéro de chambre. C'est un détail, mais ce seul point de friction peut gâcher tout son séjour et influencer sa décision de réserver à nouveau.

Ce n'est pas un cas isolé. Pour les hôtels, les restaurants et les lieux d'événements, c'est un scénario bien trop courant, et incroyablement coûteux. Un processus de connexion difficile n'est plus un simple contretemps ; c'est une menace directe pour la satisfaction et la fidélité des clients. Chaque instant qu'un client passe à se débattre avec un Captive Portal confus est un instant où il ne se détend pas, ne commande pas de service en chambre ou ne partage pas une expérience positive en ligne. La frustration est réelle, et elle a des conséquences mesurables.

Ce n'est pas non plus qu'une simple impression. Dans le secteur de l'hôtellerie au Royaume-Uni, les connexions en jardin clos via des Captive Portals ont historiquement frustré 68 % des clients, selon un rapport de l'Ofcom de 2023. L'enquête a révélé que près de sept visiteurs sur dix abandonnent tout simplement une tentative de connexion après être tombés sur un formulaire fastidieux, ce qui entraîne une baisse de 25 % des taux d'achèvement de session. Vous pouvez trouver plus d'informations sur ces expériences de connectivité des consommateurs sur SEJ .

La transition vers une connexion fluide

La solution est d'abattre complètement le mur. Les plateformes d'authentification modernes, comme Purple, sont conçues pour remplacer ces anciens systèmes frustrants par un accès sécurisé et sans mot de passe. Cette approche transforme totalement l'expérience client dès le premier clic.

Au lieu d'un formulaire encombrant, les clients sont accueillis par une méthode de connexion simple en un clic. Cela peut se faire via un compte de réseau social qu'ils utilisent déjà tous les jours ou une simple vérification qui ne les oblige pas à créer et à mémoriser un énième mot de passe. L'ensemble du processus est instantané, sécurisé et totalement sans effort.

En éliminant la friction d'une connexion en jardin clos traditionnelle, les établissements hôteliers peuvent considérablement augmenter la satisfaction des clients, accroître les taux d'adoption du WiFi et créer une expérience numérique positive en adéquation avec leur promesse de marque d'un service d'excellence.

Des avantages au-delà de la première visite

Les avantages d'un système moderne vont bien au-delà de cette connexion initiale. Lorsque vous intégrez des technologies telles que OpenRoaming, les bénéfices augmentent de manière exponentielle, tant pour le client que pour l'établissement.

- Reconnexion automatique : Une fois qu'un client s'authentifie dans un établissement participant, son appareil est reconnu de manière sécurisée sur un réseau mondial. Lorsqu'il revient à votre hôtel ou passe dans un café partenaire au bout de la rue, il se connecte automatiquement et en toute sécurité sans jamais revoir d'écran de connexion.

- Augmentation du temps de présence et des dépenses : Une connexion sans tracas encourage naturellement les clients à rester plus longtemps et à interagir davantage avec les services numériques. Pensez aux menus en ligne, aux programmes de fidélité et aux offres spéciales — autant d'éléments qui peuvent directement augmenter les revenus.

- Analyses puissantes : Avec plus de clients réussissant à se connecter, les opérateurs débloquent une mine d'or de données anonymisées et basées sur le consentement. Cela vous donne des informations approfondies sur le comportement des visiteurs, les heures de pointe et la démographie, vous aidant à prendre des décisions commerciales plus intelligentes.

En fin de compte, en dépassant le jardin clos obsolète, les entreprises de l'hôtellerie créent un environnement où la connectivité est un atout, et non un obstacle. Vous pouvez explorer d'autres stratégies pour optimiser le WiFi des hôtels dans notre guide complet . Cette transition transforme un service de base en un outil puissant pour fidéliser les clients et stimuler une véritable croissance commerciale.

Transformer le commerce de détail au-delà de la page de connexion

Pour les détaillants et les centres commerciaux, la connexion en jardin clos traditionnelle a toujours été un paradoxe coûteux. L'objectif principal est de capturer des données clients précieuses pour le marketing, mais l'expérience fastidieuse et pleine de frictions du Captive Portal fait souvent fuir les acheteurs avant même qu'ils ne se connectent. C'est un cas classique où la solution devient une partie du problème.

Cela transforme le WiFi invité, d'un puissant outil d'engagement, en un point de frustration. Au lieu de construire une relation, vous dressez une barrière, forçant les acheteurs à choisir entre une connexion difficile et la simple utilisation de leurs propres données mobiles. Le plus souvent, leurs données mobiles l'emportent, et l'opportunité marketing s'évanouit dans la nature.

Il ne s'agit pas d'un simple désagrément mineur ; l'ampleur du problème est énorme. Une analyse du British Retail Consortium de 2024 a révélé que les obstacles liés à la connexion en jardin clos au Royaume-Uni réduisent l'engagement client d'un pourcentage stupéfiant de 55 %. Selon l'étude, ces portails frustrants dissuadent 62 % des utilisateurs mobiles d'essayer d'accéder au WiFi de l'établissement, ce qui contribue à une perte estimée à 320 millions de livres sterling en opportunités marketing chaque année. Vous pouvez approfondir ces résultats sur les défis liés aux données de première partie .

De la simple utilité à la Business Intelligence

C'est là qu'une plateforme moderne comme Purple change la donne, transformant le WiFi invité d'un service de base en un riche moteur de Business Intelligence. En dépassant la page de connexion restrictive, les détaillants débloquent une mine de données de première partie anonymisées qui dressent un tableau détaillé et en temps réel du comportement des acheteurs. Nous y parvenons en remplaçant ces formulaires frustrants par des moyens fluides et sécurisés de se connecter.

Pensez aux connexions sociales en un clic ou aux simples opt-ins par e-mail qui fonctionnent sans accroc. Parce le processus est sans friction, les taux d'adoption du WiFi montent en flèche. Cela permet la collecte de données précises et basées sur le consentement, qui peuvent être intégrées directement dans vos systèmes CRM et d'automatisation du marketing existants.

Une connexion fluide est la première étape pour construire un profil client détaillé. Elle transforme une fréquentation anonyme en visiteurs connus, permettant des parcours marketing personnalisés qui sont pertinents, opportuns et bien plus efficaces que des campagnes génériques.

Avantages pour les environnements de vente au détail multi-locataires

Dans les grands centres commerciaux comptant des dizaines de magasins individuels, cette approche devient encore plus puissante. Une solution unifiée et multi-locataires crée une situation triplement gagnante pour les acheteurs, les détaillants individuels et l'équipe de direction du centre commercial.

- Pour les acheteurs : Une connexion unique et facile offre une connectivité fluide sur l'ensemble de la propriété. Ils se connectent une fois et restent en ligne lorsqu'ils passent de boutique en boutique, créant une expérience fluide et véritablement positive.

- Pour les détaillants : Les locataires individuels ont accès à des analyses précieuses sur les visiteurs de leur magasin spécifique. Ils peuvent comprendre les temps de présence, la fréquence des visites et la démographie des clients sans avoir besoin d'un système séparé et compliqué.

- Pour les opérateurs de centres commerciaux : La direction obtient une vue globale des flux de trafic sur l'ensemble du site. Ils peuvent identifier les zones populaires, les heures de pointe et le comportement global des acheteurs pour optimiser les opérations et les stratégies de location.

Cette approche de mise en réseau basée sur l'identité est ce qui permet de créer des parcours marketing sophistiqués et personnalisés qui stimulent à la fois les ventes et une fidélité durable.

Sécuriser l'accès au WiFi dans les secteurs de la santé et du résidentiel

Dans des lieux tels que les hôpitaux et les grandes propriétés résidentielles, un WiFi sécurisé et fiable n'est pas seulement un atout — c'est absolument essentiel. Les patients, les résidents et les visiteurs s'attendent à un moyen rapide et simple de se connecter, mais les administrateurs ont la lourde tâche de maintenir une sécurité et une confidentialité à toute épreuve. La connexion en jardin clos traditionnelle n'est tout simplement plus à la hauteur, créant des risques qui sont inacceptables dans ces environnements.

Le problème va bien au-delà de la frustration des utilisateurs. Dans un hôpital, la protection des données sensibles des patients est primordiale. Tout réseau ouvert, même doté d'une page de connexion via un Captive Portal, peut constituer un maillon faible. De plus, les retards si fréquents avec ces anciens systèmes peuvent causer un réel stress aux patients et à leurs familles qui ont besoin de se connecter rapidement dans des moments difficiles.

Ce n'est pas seulement anecdotique. Une enquête de 2024 du NHS Digital menée auprès de 150 établissements a révélé que 73 % des 10 000 patients interrogés ont été confrontés à des retards de connexion atteignant en moyenne 4,2 minutes frustrantes par session. Ces portails obsolètes étaient également responsables d'un pic de 35 % des appels d'assistance, ajoutant un fardeau supplémentaire au personnel hospitalier déjà très occupé.

Un environnement de sécurité Zero-Trust moderne

Au lieu de s'appuyer sur des portails obsolètes, une plateforme d'authentification moderne offre une solution beaucoup plus robuste basée sur un modèle de sécurité Zero-Trust. Cette approche rejette l'ancienne logique "intérieur vs extérieur" d'un jardin clos. Au lieu de cela, elle traite chaque tentative de connexion avec suspicion, vérifiant sa légitimité avant d'accorder l'accès et garantissant la sécurité dès le tout premier paquet de données.

Tout cela est rendu possible grâce à quelques fonctionnalités clés parfaitement adaptées aux exigences uniques des environnements de santé et résidentiels.

En éliminant la vulnérabilité des réseaux ouverts inhérente aux Captive Portals traditionnels, un système d'authentification moderne protège les données sensibles tout en améliorant considérablement l'expérience des patients et des résidents. Dans ces secteurs concurrentiels, c'est un avantage crucial.

Voici comment il renforce la sécurité :

- Accès par certificat : Pour le personnel et les autres utilisateurs de confiance, les certificats numériques offrent un accès chiffré et sans mot de passe. C'est infiniment plus sûr que les mots de passe partagés, qui sont notoirement faciles à compromettre.

- Isolation sécurisée du trafic : Le réseau peut être intelligemment divisé pour garder les différents groupes d'utilisateurs complètement séparés. Cela signifie que le trafic WiFi des invités et des patients ne touche jamais le réseau sécurisé utilisé pour les opérations cliniques, éliminant tout risque de croisement.

- Révocation instantanée des identifiants : Si un appareil est perdu ou si un résident déménage, son accès peut être coupé instantanément depuis un tableau de bord central. Cela supprime les risques de sécurité persistants sans nécessiter de modifications complexes sur site.

Protéger les données et améliorer les vies

Pour les organisations traitant des informations sensibles, comme celles du secteur de la santé, la conformité réglementaire est toujours une priorité. Passer à un réseau sécurisé et basé sur l'identité est une étape majeure pour répondre aux normes strictes de protection des données, en fournissant des pistes d'audit claires et en appliquant des contrôles d'accès stricts. Vous pouvez approfondir ce sujet en comprenant l'impact des règles de confidentialité HIPAA et la façon dont elles s'appliquent aux systèmes numériques. En fin de compte, cette approche moderne ne se contente pas de verrouiller le réseau — elle transforme le WiFi en un service fiable et sans stress pour tous.

Votre feuille de route vers une authentification réseau moderne

Alors, vous êtes prêt à laisser derrière vous le monde plein de frictions de la connexion en jardin clos ? Parfait. Créer une expérience réseau moderne, sécurisée et véritablement fluide est plus accessible que vous ne le pensez. Voici votre feuille de route pratique, un plan clair pour les administrateurs informatiques et réseaux d'entreprise cherchant à mettre à niveau leur stratégie d'authentification. L'objectif est simple : offrir une expérience utilisateur exceptionnelle tout en renforçant la sécurité et en réduisant les casse-têtes administratifs.

L'ensemble du parcours commence par définir qui a le droit d'aller où. Vous devez segmenter vos utilisateurs en groupes distincts — pensez aux invités, au personnel permanent et aux sous-traitants temporaires — puis définir le niveau d'accès exact dont chaque groupe a réellement besoin. Mettre en place ces fondations signifie que la sécurité est intégrée dès le départ, et non ajoutée après coup.

Intégrer pour une expérience fluide

Ensuite, l'intégration. Une plateforme d'authentification moderne ne doit pas fonctionner en silo ; elle doit se connecter sans effort à vos fournisseurs d'identité existants comme Entra ID ou Google Workspace. C'est ainsi que vous offrez l'authentification unique (SSO) au personnel, ce qui élimine immédiatement une grande partie des tickets d'assistance liés aux mots de passe et leur offre un moyen familier et sans friction de se connecter. Pour les invités, vous pouvez vous tourner vers des normes comme OpenRoaming, qui permet une authentification unique offrant des connexions automatiques et sécurisées lors des visites futures et sur un réseau mondial d'établissements participants.

Une plateforme moderne et agnostique vis-à-vis des fournisseurs ne consiste pas à arracher et remplacer votre infrastructure actuelle. Il s'agit de superposer intelligemment une solution logicielle à votre matériel réseau existant pour réduire la complexité, diminuer les tickets d'assistance et offrir un retour sur investissement clair et mesurable.

Bonnes pratiques pour une migration réussie

Pour vous assurer que la transition se déroule en douceur et que les avantages perdurent sur le long terme, gardez ces pratiques clés à l'esprit :

- Priorisez la confidentialité des données : Assurez-vous que toute solution que vous choisissez est entièrement conforme aux réglementations telles que le GDPR dès le premier jour, avec des mécanismes de consentement des utilisateurs clairs et sans ambiguïté en place.

- Adoptez des méthodes sans mot de passe : Pour les appareils d'entreprise, l'authentification par certificat est la voie à suivre. Elle crée un environnement Zero-Trust où l'accès est accordé sur la base de l'identité vérifiée de l'appareil, et non d'un simple mot de passe. Vous pouvez en apprendre davantage à ce sujet dans notre guide sur les avantages de l'authentification 802.1X .

- Prévoyez pour tous les appareils : N'oubliez pas les exceptions. Incluez des solutions telles que les clés pré-partagées individuelles (iPSK) pour connecter en toute sécurité les appareils existants ou IoT qui ne prennent tout simplement pas en charge les normes d'authentification modernes.

Questions fréquentes sur les connexions en jardin clos

Même si les entreprises adoptent des systèmes WiFi plus modernes, quelques questions courantes sur la connexion en jardin clos traditionnelle continuent de se poser. Clarifier ces points est essentiel pour comprendre toute la valeur que vous pouvez tirer de la mise à niveau de votre stratégie d'accès au réseau.

Un Captive Portal est-il la même chose ?

Ils sont profondément liés, mais ils ne sont pas identiques. Voyez les choses ainsi : le Captive Portal est la page web réelle qu'un utilisateur voit — c'est la porte qu'il doit franchir. Le jardin clos est l'espace numérique restreint que cette porte crée, limitant ce que quelqu'un peut faire en ligne jusqu'à ce qu'il se soit connecté.

Ainsi, l'un est l'outil (le portail), et l'autre est le résultat (le jardin).

Pouvons-nous toujours collecter des données marketing ?

Absolument, et les données que vous obtiendrez ont bien plus de valeur. Les systèmes modernes suppriment les formulaires fastidieux et frustrants pour les remplacer par des connexions sociales simples en un clic ou un opt-in rapide par e-mail. Parce que le processus est beaucoup plus fluide, beaucoup plus de personnes le complètent réellement et se connectent.

Cette approche vous fournit des données de première partie précises et basées sur le consentement, qui peuvent alimenter directement votre CRM et vos plateformes marketing. Vous obtenez des informations clients beaucoup plus riches sans les taux d'abandon élevés qui affectent une connexion en jardin clos traditionnelle.

À quel point est-il difficile de remplacer un ancien portail ?

Faire la transition est plus simple que vous ne le pensez. Les plateformes modernes basées sur le cloud sont conçues pour fonctionner avec le matériel réseau que vous possédez déjà auprès de fournisseurs majeurs comme Meraki, Aruba ou Cisco.

Parce que la solution est définie par logiciel, l'ensemble du processus se résume à reconfigurer vos paramètres WiFi pour pointer vers le nouveau service, puis à configurer vos méthodes de connexion préférées via un tableau de bord facile à utiliser. Cela peut souvent réduire le temps de déploiement de plusieurs mois à seulement quelques semaines.

Prêt à dépasser les limites d'un jardin clos traditionnel ? Découvrez comment Purple peut offrir une authentification sécurisée et sans mot de passe à vos invités et à votre personnel. Explorez notre plateforme dès aujourd'hui .