Le Zero Trust Network Access (ZTNA) est un modèle de sécurité reposant sur une idée simple et puissante : 'ne jamais faire confiance, toujours vérifier'. Il rejette l'ancienne approche qui supposait que tout ce qui se trouvait à l'intérieur de notre réseau était sûr. Au lieu de cela, le ZTNA traite chaque tentative d'accès à votre réseau comme une menace potentielle, exigeant une vérification stricte à chaque fois.

Abandonner la forteresse : pourquoi l'ancien modèle de sécurité est obsolète

Pendant des décennies, nous nous sommes appuyés sur une approche de sécurité de type « château fort et douves ». Nous avons construit un périmètre solide avec des pare-feu et des VPN, en supposant que si nous gardions les intrus à l'extérieur, tous ceux à l'intérieur étaient dignes de confiance. Une fois la porte franchie, vous aviez un accès relativement libre.

Mais ce modèle est complètement dépassé. Notre façon de travailler a fait voler en éclats le périmètre réseau traditionnel. Pensez-y :

- Travail hybride et à distance : Nos équipes se connectent depuis leur domicile, des cafés et des hôtels. Le concept d'un « intérieur » de réseau sécurisé a disparu.

- Applications cloud : Les outils et données critiques de l'entreprise ne résident plus dans une seule salle de serveurs. Ils sont répartis sur d'innombrables services cloud.

- Diversité des appareils : Les collaborateurs se connectent depuis des ordinateurs portables d'entreprise, mais aussi depuis leurs téléphones et tablettes personnels.

L'approche du château fort ne fonctionne tout simplement plus lorsque vos collaborateurs et vos données sont partout. Son plus grand défaut est de supposer qu'une fois qu'une personne a franchi la porte principale (peut-être avec un mot de passe volé), elle est digne de confiance. En réalité, c'est là que les véritables dégâts commencent, car elle peut se déplacer librement sur le réseau interne.

Une nouvelle philosophie : de l'emplacement à l'identité

Le Zero Trust bouleverse cet ancien modèle. Il abandonne complètement l'idée d'un réseau de confiance pour se concentrer uniquement sur la vérification de l'identité et du contexte pour chaque requête. C'est un composant essentiel de toute stratégie moderne pour une protection et sécurité réseau efficaces.

Imaginez passer de l'unique pont-levis du château à un bâtiment gouvernemental de haute sécurité. Dans ce bâtiment, vous devez présenter votre pièce d'identité à la porte d'entrée, à l'ascenseur et à la porte de chaque bureau où vous souhaitez entrer. Peu importe que vous soyez déjà à l'intérieur ; chaque nouvelle zone nécessite une autorisation spécifique et actualisée. C'est l'essence même du ZTNA.

Le tableau ci-dessous illustre parfaitement la différence entre ces deux philosophies.

Sécurité traditionnelle vs Zero Trust Network Access

| Aspect de sécurité | Modèle VPN/Pare-feu traditionnel | Modèle Zero Trust Network Access (ZTNA) |

|---|---|---|

| Philosophie fondamentale | Faire confiance mais vérifier. Suppose que les utilisateurs et les appareils à l'intérieur du réseau sont sûrs. | Ne jamais faire confiance, toujours vérifier. Suppose que toutes les demandes d'accès sont hostiles jusqu'à preuve du contraire. |

| Défense principale | Un périmètre réseau solide (pare-feu, VPN). | Authentification de l'identité et de l'appareil pour chaque demande d'accès. |

| Niveau d'accès | Accès réseau étendu. Une fois à l'intérieur, les utilisateurs peuvent souvent voir et se déplacer sur l'ensemble du réseau. | Accès au « moindre privilège ». Les utilisateurs n'ont accès qu'à l'application spécifique dont ils ont besoin, et uniquement pour cette session. |

| Surface d'attaque | Étendue. Un seul identifiant ou appareil compromis peut exposer l'ensemble du réseau. | Minimale. Un attaquant accédant à une application ne peut pas se déplacer latéralement vers d'autres. |

| Objectif | Sécuriser le périmètre du réseau. | Sécuriser les applications et ressources individuelles, quel que soit leur emplacement. |

| Expérience utilisateur | Souvent fastidieuse, avec des connexions VPN lentes et des procédures de connexion complexes. | Fluide et sans mot de passe. L'accès est accordé de manière invisible en fonction de l'identité vérifiée et de l'état de santé de l'appareil. |

Comme vous pouvez le constater, le ZTNA n'est pas seulement une amélioration incrémentale ; c'est un changement fondamental dans notre approche de la sécurité.

Cette transition est bien amorcée. Des études récentes montrent que l'adoption du ZTNA au Royaume-Uni atteint un point de bascule, avec 81 % des organisations prévoyant de déployer des stratégies Zero Trust dans les 12 prochains mois. Bien qu'une écrasante majorité de 96 % des entreprises adhèrent à cette philosophie, sa mise en pratique reste un défi. Pour celles qui y parviennent, les bénéfices sont considérables : 76 % signalent une amélioration de la sécurité et de la conformité comme principal avantage.

En fin de compte, le ZTNA crée une posture de sécurité beaucoup plus résiliente. En accordant l'accès par session et par application, il réduit massivement la surface d'attaque et stoppe les violations potentielles dans leur élan. Ce n'est plus un simple mot à la mode, mais une stratégie essentielle pour toute organisation soucieuse de protéger ses actifs critiques.

Les principes fondamentaux de l'architecture Zero Trust

Avant d'entrer dans les détails, il est essentiel de comprendre ce qu'est réellement le zero trust network access. Il ne s'agit pas d'un produit unique que vous pouvez simplement acheter et installer. C'est un changement complet de philosophie de sécurité, reposant sur trois piliers fondamentaux qui remettent en question l'ancienne façon de faire.

Considérez cela comme le passage d'un état de confiance par défaut à un scepticisme sain. Adopter cet état d'esprit signifie traiter ces principes comme une nouvelle culture de sécurité, et non comme un simple ensemble de règles techniques. Chacun d'eux est conçu pour combler une faille spécifique du modèle de sécurité obsolète du « château fort », créant ainsi une défense beaucoup plus robuste.

Vérifier explicitement

Le premier principe, et le plus important, est de vérifier explicitement. Cela signifie que vous devez authentifier et autoriser chaque demande d'accès, à chaque fois, sans exception. Dans un monde Zero Trust, il n'y a pas de zones de confiance, pas d'utilisateurs de confiance et pas d'appareils de confiance. Tout et tout le monde est une menace potentielle jusqu'à preuve du contraire.

C'est comme la chambre forte d'une banque qui exige plusieurs pièces d'identité pour y entrer. Peu importe que vous soyez le directeur de l'agence ou un employé depuis 20 ans. Chaque fois que vous souhaitez y accéder, vous devez passer par le contrôle de sécurité complet. Sans exception.

Cette vérification ne se limite pas à un nom d'utilisateur et un mot de passe. Le ZTNA analyse toute une série de signaux pour prendre une décision intelligente, notamment :

- Identité de l'utilisateur : Cette personne est-elle bien celle qu'elle prétend être ? Cela est généralement confirmé par l'authentification multifacteur (MFA).

- État de santé de l'appareil : L'ordinateur portable ou le téléphone utilisé est-il sécurisé ? Le système vérifie la mise à jour de l'antivirus, les correctifs du système d'exploitation et tout signal d'alerte.

- Emplacement : La connexion provient-elle d'un emplacement attendu, ou d'un endroit inhabituel et potentiellement risqué ?

- Service demandé : À quelle application ou donnée spécifique essaient-ils d'accéder ?

En collectant et en analysant ces points de données en temps réel, le système prend une décision d'accès intelligente et unique. Cette vérification continue et implacable est le véritable moteur d'une stratégie Zero Trust.

Appliquer l'accès au moindre privilège

Le deuxième pilier consiste à appliquer l'accès au moindre privilège. Il s'agit de la pratique consistant à accorder aux utilisateurs, aux appareils et aux applications le niveau d'accès minimum absolu dont ils ont besoin pour faire leur travail, et rien de plus. La force de ce principe réside dans la façon dont il limite considérablement le rayon d'action si un compte ou un appareil est compromis.

Imaginez que vous donniez à un peintre un badge qui n'ouvre que la pièce spécifique dans laquelle il travaille, et uniquement entre 9h et 17h. Il ne peut pas se promener dans le bâtiment, il ne peut pas entrer dans la salle des serveurs, et il ne peut certainement pas accéder à l'étage de la direction. C'est le moindre privilège en action. Il contient les menaces dès la conception.

En appliquant le moindre privilège, vous vous assurez que même si un attaquant parvient à s'infiltrer, sa capacité à se déplacer latéralement sur votre réseau est sévèrement restreinte. Un compte marketing compromis, par exemple, serait incapable d'accéder aux systèmes financiers ou d'ingénierie.

Pour y parvenir, il faut une compréhension granulaire de votre réseau et de ce à quoi les différents rôles doivent réellement accéder. Pour aller plus loin, notre guide sur les solutions efficaces de contrôle d'accès réseau pourrait vous être utile. Il offre plus d'informations sur la structuration des politiques d'accès qui contiennent efficacement les menaces.

Supposer la compromission

Le dernier principe est de supposer la compromission. Cela peut sembler un peu pessimiste, mais en pratique, c'est un état d'esprit de sécurité incroyablement efficace. Cela signifie que vous concevez et exploitez votre réseau en partant du principe qu'un attaquant est déjà à l'intérieur, ou qu'une violation n'est qu'une question de temps.

Cet état d'esprit change complètement vos priorités. Au lieu de concentrer toute votre énergie sur la construction d'un périmètre plus solide, vous êtes contraint de construire des défenses de l'intérieur vers l'extérieur. Si vous agissez comme si un attaquant était déjà à l'affût, vous vous concentrez naturellement sur la minimisation de son impact potentiel et sur sa détection aussi rapide que possible.

Opérer avec cette hypothèse mène directement à plusieurs pratiques de sécurité cruciales :

- Microsegmentation : Découper le réseau en minuscules zones isolées pour empêcher les attaquants de se déplacer librement d'une partie à l'autre.

- Chiffrement de bout en bout : Chiffrer tout le trafic réseau (même les communications se produisant à l'intérieur de vos propres murs) pour protéger les données lors de leurs déplacements.

- Surveillance continue : Rechercher activement les activités suspectes, les comportements inhabituels et d'autres indicateurs d'une menace potentielle sur l'ensemble du réseau.

En construisant un système où une violation est à la fois contenue et hautement visible, vous passez d'une posture de sécurité réactive à une posture proactive. Ces trois piliers (vérifier explicitement, accorder le moindre privilège et supposer la compromission) constituent la fondation inébranlable de toute architecture Zero Trust moderne et efficace.

Aller au-delà des VPN vers des solutions ZTNA supérieures

Pendant longtemps, le réseau privé virtuel (VPN) a été l'outil de référence pour l'accès à distance. Il agissait comme un pont-levis numérique, créant un tunnel sécurisé et chiffré depuis l'appareil d'un utilisateur directement vers le château de l'entreprise. Lorsque tout le monde travaillait depuis un bureau central, ce modèle fonctionnait très bien.

Mais aujourd'hui, ce modèle semble résolument démodé. Avec le passage massif au travail hybride et aux applications cloud, cet ancien pont-levis est plus qu'inefficace ; c'est un risque de sécurité flagrant. Une fois qu'un utilisateur est connecté via un VPN, il est effectivement à l'intérieur du réseau, souvent avec un accès dangereusement large.

Les failles critiques des VPN traditionnels

Les VPN reposent sur une idée obsolète de confiance implicite. Ils font un excellent travail pour sécuriser la connexion de l'utilisateur jusqu'à la périphérie du réseau, mais une fois cette connexion établie, leur travail est pratiquement terminé. Pour les organisations modernes, cela crée de sérieux maux de tête.

Le plus gros problème est la surface d'attaque massive qu'ils ouvrent. Une connexion VPN n'accorde pas seulement l'accès à l'application dont un utilisateur a besoin ; elle lui donne accès à un segment entier du réseau. Si un attaquant parvient à compromettre les identifiants d'un utilisateur, il peut utiliser cet accès VPN pour se déplacer latéralement sur le réseau, à la recherche de systèmes vulnérables et de données précieuses.

Ce concept de mouvement latéral est une faiblesse clé que les cyberattaques modernes sont conçues pour exploiter. Une connexion VPN revient à donner à un attaquant un passe-partout pour tout un étage d'un immeuble de bureaux, alors qu'il n'avait besoin que d'accéder à un seul classeur.

Au-delà des failles de sécurité, les VPN sont également tristement célèbres pour créer une mauvaise expérience utilisateur. Ils peuvent être extrêmement lents, forçant tout le trafic à passer par un point central, ce qui crée des goulots d'étranglement frustrants. Cela conduit souvent les employés à essayer de contourner complètement le VPN, ce qui ne fait qu'ouvrir davantage de failles de sécurité.

Comment le ZTNA offre une alternative supérieure

C'est là que le zero trust network access (ZTNA) change complètement la donne. Au lieu de donner aux utilisateurs un accès réseau étendu, le ZTNA fonctionne sur le principe du moindre privilège. Il accorde l'accès par session et par application, et rend le réseau sous-jacent complètement invisible pour l'utilisateur.

Voyez les choses ainsi :

- Un VPN vous donne une clé pour tout le bâtiment. Vous pouvez voir chaque porte et essayer de les ouvrir une par une.

- Le ZTNA agit comme un concierge personnel. Vous dites au concierge que vous devez visiter le serveur de fichiers du service marketing, et il vous escorte directement jusqu'à la porte de ce serveur spécifique, et nulle part ailleurs. Vous ne voyez même pas les portes des services financiers ou des ressources humaines.

Cette approche s'attaque directement aux faiblesses des VPN. Étant donné que les utilisateurs ne sont connectés qu'aux applications spécifiques qu'ils sont autorisés à utiliser, le risque de mouvement latéral est pratiquement éliminé. Un attaquant qui compromet un compte ne peut pas explorer le réseau, car de son point de vue, il n'y a aucun réseau à explorer.

ZTNA vs VPN : une comparaison face à face

Les différences deviennent encore plus frappantes lorsque vous les mettez côte à côte. Bien que les deux tentent de fournir un accès sécurisé, leurs méthodes et les résultats qu'ils offrent sont aux antipodes.

| Fonctionnalité | VPN traditionnel | Zero Trust Network Access (ZTNA) |

|---|---|---|

| Modèle d'accès | Accorde un accès étendu à l'ensemble du réseau. | Accorde un accès granulaire uniquement à des applications spécifiques. |

| Principe de sécurité | Fait confiance aux utilisateurs une fois qu'ils sont authentifiés et à l'intérieur du périmètre. | Ne fait jamais confiance, vérifie toujours chaque demande d'accès. |

| Surface d'attaque | Étendue ; un seul compte compromis peut exposer l'ensemble du réseau. | Minimale ; une violation est contenue dans une seule application. |

| Expérience utilisateur | Souvent lente et fastidieuse, nécessitant des connexions manuelles. | Fluide et transparente, avec des performances plus rapides. |

| Visibilité | Rend les utilisateurs visibles sur l'ensemble du réseau une fois connectés. | Rend les applications et le réseau invisibles pour les utilisateurs. |

Pour toute organisation tournée vers l'avenir, le choix est clair. S'éloigner des limites des VPN et adopter un modèle zero trust network access n'est pas seulement une mise à niveau ; c'est une évolution nécessaire pour se protéger contre les menaces modernes tout en améliorant les performances et la satisfaction des utilisateurs. Le ZTNA offre tout simplement un moyen plus intelligent, plus sûr et plus efficace de connecter vos équipes distribuées aux ressources dont elles ont besoin.

Comment Purple offre un accès WiFi Zero Trust de niveau certificat

C'est une chose de parler de la théorie du Zero Trust, mais l'appliquer réellement à votre réseau WiFi d'entreprise peut sembler être une tâche colossale. Les idées de vérification explicite et d'accès au moindre privilège sont parfaitement logiques, mais comment les traduire sur un réseau très sollicité avec des centaines d'utilisateurs et d'appareils ?

C'est là qu'intervient une approche pratique, axée sur l'identité. Purple vous aide à dépasser les mots de passe partagés non sécurisés et les Captive Portals fastidieux, en mettant en œuvre un véritable modèle zero trust network access (ZTNA) pour votre WiFi. Il s'agit d'obtenir une sécurité moderne et automatisée sans créer de maux de tête pour vos utilisateurs.

Automatiser l'accès sécurisé avec l'identité

L'approche de Purple commence par se connecter directement à la source de vérité de votre organisation : son fournisseur d'identité (IdP). En nous intégrant à des plateformes telles que Microsoft Entra ID, Google Workspace et Okta, nous nous assurons que l'accès WiFi est directement lié à l'identité vérifiée d'un utilisateur.

Cette intégration est ce qui rend possible l'automatisation du Zero Trust sur votre réseau sans fil. Lorsqu'un nouvel employé est ajouté à votre IdP, Purple provisionne automatiquement son accès WiFi sécurisé. Tout aussi important, lorsqu'il part et que son compte est désactivé, son accès au réseau est révoqué instantanément. Pas de nettoyage manuel, pas de retards et pas d'identifiants oubliés vous laissant exposé.

Connexions sans mot de passe de niveau certificat

Le changement le plus notable pour vos utilisateurs est le passage à un accès sans mot de passe, de niveau certificat. Cela élimine complètement la nécessité pour quiconque de saisir un mot de passe WiFi, un processus qui n'est pas seulement ennuyeux, mais qui constitue également une faille de sécurité majeure.

Au lieu d'un mot de passe partagé qui peut être divulgué ou hameçonné, chaque utilisateur et appareil obtient son propre certificat numérique unique. Vous pouvez le considérer comme une carte d'identité numérique non transférable que le réseau peut vérifier en un instant.

Pour votre personnel, le processus est incroyablement simple :

- Configuration unique : L'utilisateur se connecte une fois en utilisant ses identifiants d'entreprise habituels (via votre IdP).

- Certificat émis : Purple envoie de manière sécurisée un certificat unique sur son appareil.

- Connexion automatique : Dès lors, son appareil se connecte automatiquement et en toute sécurité chaque fois qu'il est à portée du WiFi de l'entreprise. Fini les demandes de mot de passe.

Ce flux de travail simple garantit que chaque connexion est explicitement vérifiée par rapport à une identité de confiance, atteignant un principe fondamental du Zero Trust sans ajouter de travail supplémentaire à vos employés.

Ce qui est puissant ici, c'est la simplicité de lier votre annuaire d'identités existant pour construire un réseau WiFi sécurisé basé sur des certificats. Cela élimine tous les coûts et la complexité habituels liés à la gestion des serveurs RADIUS traditionnels.

Sécuriser chaque appareil et simplifier l'accès du personnel

Bien que les certificats soient la référence pour les appareils gérés par l'entreprise, tout ce qui se trouve sur votre réseau ne correspond pas à ce modèle. Vous aurez toujours des systèmes existants, du matériel IoT ou des équipements partagés qui ne peuvent pas gérer l'authentification par certificat. Pour ces situations, Purple utilise des Individual Pre-Shared Keys (iPSKs).

Une iPSK est simplement un mot de passe unique attribué à un appareil ou à un groupe d'utilisateurs spécifique. C'est une amélioration massive de la sécurité par rapport à un mot de passe unique pour tout le monde, vous permettant de segmenter l'accès et de révoquer facilement les identifiants pour un seul appareil sans affecter les autres.

En combinant l'accès basé sur des certificats pour les appareils modernes et les iPSKs pour les anciens, vous pouvez appliquer une politique Zero Trust cohérente sur l'ensemble de votre écosystème WiFi. Cette approche par couches garantit que chaque connexion est gérée et sécurisée en fonction de son contexte spécifique.

De plus, l'utilisation de l'authentification unique (SSO) facilite la vie de votre personnel. En se connectant avec les mêmes identifiants qu'ils utilisent déjà pour leurs e-mails et d'autres applications, les employés bénéficient d'une expérience beaucoup plus fluide. Cela stimule l'adoption et réduit les appels au centre d'assistance pour les mots de passe oubliés. Si vous cherchez à verrouiller encore plus votre réseau, notre guide sur la mise en œuvre de Wi-Fi Secure fournit des stratégies plus pratiques pour votre environnement sans fil.

Purple rend le ZTNA de niveau entreprise pour le WiFi à la fois réalisable et gérable. En gérant les parties difficiles de l'authentification et en nous connectant aux systèmes d'identité que vous possédez déjà, nous offrons une expérience d'accès réseau sécurisée, fluide et véritablement moderne, sans avoir besoin de matériel sur site coûteux.

Votre feuille de route pratique pour déployer le ZTNA

Se lancer dans une implémentation Zero Trust peut sembler être une tâche colossale, mais cela ne doit pas nécessairement être une saga complexe sur plusieurs années. Avec un plan clair, le passage de votre WiFi d'entreprise à un modèle zero trust network access (ZTNA) solide est en fait un processus très gérable. La véritable astuce consiste à diviser la migration en phases logiques et digestes.

Tout commence par savoir exactement ce que vous essayez de protéger. Un bon déploiement démarre par une phase de découverte où vous cartographiez l'ensemble de votre réseau. Vous avez besoin d'un inventaire complet de tous les utilisateurs, des appareils qu'ils utilisent, ainsi que des applications et données critiques dont ils ont besoin pour faire leur travail. Réussir cette première étape est le fondement d'une stratégie ZTNA réussie.

Poser les bases d'un accès sécurisé

Une fois que vous avez une image claire de votre environnement, l'étape suivante consiste à élaborer des politiques d'accès précises. C'est là que le principe du moindre privilège cesse d'être un mot à la mode pour devenir une réalité pratique. Votre objectif est de créer des règles qui donnent à chaque utilisateur accès uniquement aux ressources dont il a absolument besoin, et à rien de plus.

Par exemple, une personne de l'équipe marketing devrait pouvoir accéder au serveur de campagne et aux outils de réseaux sociaux, mais elle devrait être complètement bloquée des bases de données du service financier. Ce niveau de contrôle granulaire est le cœur et l'âme du ZTNA, et il réduit considérablement le rayon d'action potentiel d'un compte compromis. Vous construisez une posture de sécurité qui contient les menaces dès la conception, au lieu de simplement réagir après coup.

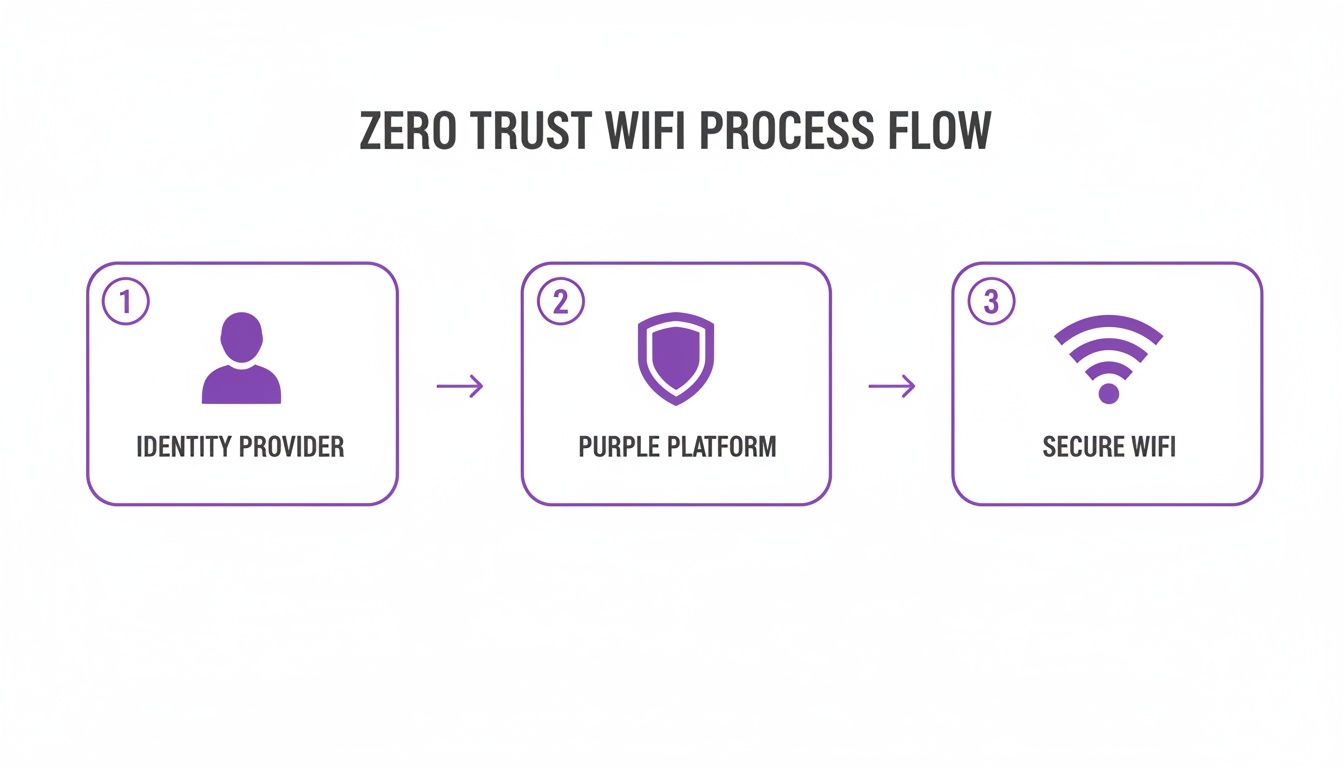

C'est ainsi qu'une plateforme axée sur l'identité rend l'ensemble du processus WiFi Zero Trust beaucoup plus simple.

Comme vous pouvez le voir, l'identité de l'utilisateur est le point de départ. Cette identité est ensuite vérifiée par une plateforme comme Purple pour accorder un accès sécurisé et contextuel au réseau WiFi.

Une liste de contrôle de migration étape par étape

L'un des avantages majeurs de l'utilisation d'une approche basée sur une plateforme est la simplicité du déploiement. Avec Purple, nous nous occupons du gros du travail technique pour vous. Cela est possible grâce à une compatibilité prête à l'emploi avec les principaux matériels réseau de fournisseurs tels que Meraki, Aruba et Ruckus.

Cela élimine complètement le besoin de matériel sur site compliqué et coûteux, comme les serveurs RADIUS à l'ancienne auxquels vous êtes peut-être habitué. Si vous souhaitez approfondir le sujet, nous avons un article complet expliquant ce qu'est un serveur RADIUS et pourquoi les solutions modernes sont bien plus adaptées.

Pour vous guider dans votre passage au WiFi Zero Trust, nous avons élaboré une liste de contrôle pratique. Suivre ces étapes garantira une migration fluide, contrôlée et réussie.

Liste de contrôle de migration WiFi Zero Trust

| Phase | Action clé | Considérations et bonnes pratiques |

|---|---|---|

| 1. Fondation | Intégrer votre fournisseur d'identité (IdP) | Connectez Purple à votre annuaire existant (Entra ID, Okta, Google Workspace). Cela fait de l'identité de l'utilisateur le cœur de l'ensemble de votre modèle de sécurité. |

| 2. Politique | Définir des politiques d'accès basées sur les rôles | Utilisez les groupes d'utilisateurs existants de votre IdP pour créer des règles. Par exemple, créez des politiques distinctes pour le personnel, les sous-traitants et les invités. |

| 3. Tests | Déployer auprès d'un groupe pilote | Commencez petit. Déployez d'abord auprès d'un groupe contrôlé, comme votre service informatique, pour tester les politiques et obtenir des retours concrets avant le lancement officiel. |

| 4. Intégration | Intégrer les utilisateurs et les appareils d'entreprise | Utilisez un processus simple et unique pour émettre des certificats numériques uniques. Cela vous prépare à des connexions sécurisées et sans mot de passe à partir de ce moment-là. |

| 5. Systèmes existants | Sécuriser les appareils existants et IoT | Pour les appareils qui ne peuvent pas utiliser de certificats (par ex., imprimantes, capteurs), créez et attribuez des Individual Pre-Shared Keys (iPSKs) pour gérer leur accès en toute sécurité. |

| 6. Déploiement | Étendre le déploiement de manière incrémentale | Ajoutez progressivement d'autres services et groupes d'utilisateurs. Vérifiez que vos politiques fonctionnent comme prévu à chaque étape de l'expansion. |

| 7. Optimisation | Surveiller, affiner et adapter | Gardez un œil sur les journaux d'accès et l'activité du réseau. Utilisez ces données pour affiner les politiques et répondre à tout nouveau besoin de sécurité à mesure qu'il se présente. |

En suivant ces étapes gérées, vous pouvez faire passer l'ensemble de votre WiFi d'entreprise à un modèle ZTNA de pointe en quelques semaines, et non en quelques années. Cette approche méthodique démystifie l'ensemble du processus et garantit une migration fluide et sécurisée du début à la fin.

La nécessité de cette transition ne pourrait être plus claire. Des recherches récentes montrent que les organisations britanniques prennent du retard ; seules 12 % se sentent pleinement préparées aux cyberattaques renforcées par l'IA, contre 16 % aux États-Unis. Bien que des secteurs comme les services financiers (42 % d'adoption) et la santé (38 % d'adoption) soient en avance, il existe un écart de préparation important à travers le pays. Vous pouvez obtenir plus de détails dans la recherche complète sur l'adoption du ZTNA .

Questions fréquentes sur le Zero Trust Network Access

Même lorsque vous saisissez les idées derrière le zero trust network access, passer d'un modèle de sécurité que vous connaissez depuis des années est une étape importante. Il est naturel de se poser des questions sur le coût, la complexité et ce que tout cela signifie pour votre équipe au quotidien.

Abordons quelques-unes des questions les plus fréquentes que nous entendons lorsque les organisations envisagent de faire la transition. Obtenir des réponses claires vous aidera à gagner en confiance et à constituer un dossier solide pour le ZTNA dans votre entreprise.

Le ZTNA est-il un produit unique ou une stratégie ?

C'est là que commence une grande partie de la confusion. À la base, le Zero Trust est une stratégie, et non un produit unique que vous pouvez acheter sur étagère. C'est une philosophie de sécurité construite sur une règle simple : 'ne jamais faire confiance, toujours vérifier'. Vous ne pouvez pas simplement installer "un Zero Trust".

Ce que vous pouvez acheter, ce sont les plateformes et les produits qui donnent vie à cette stratégie. Ces solutions vous donnent les outils pour appliquer les principes fondamentaux du Zero Trust, comme la vérification explicite, l'accès au moindre privilège et l'hypothèse qu'une violation est toujours possible. Une plateforme qui communique avec votre fournisseur d'identité pour émettre des certificats d'appareil pour l'accès WiFi est un parfait exemple de produit qui permet une stratégie ZTNA.

Voyez les choses ainsi : 'manger sainement' est une stratégie pour se sentir mieux. Un service de livraison de repas qui vous envoie des repas équilibrés et pré-portionnés est un produit qui vous aide à exécuter cette stratégie. Le ZTNA est la stratégie, et des plateformes comme Purple fournissent les outils pour en faire une réalité.

Comment le ZTNA gère-tils les appareils non professionnels ?

Dans un monde de Bring Your Own Device (BYOD) et d'accès invité, c'est une question critique. Toute solution ZTNA digne de ce nom doit prendre en compte les appareils que votre équipe informatique ne gère pas directement. Le secret est d'appliquer les mêmes principes Zero Trust, mais avec des outils différents.

Pour ces appareils non gérés, vous pouvez verrouiller les choses via :

- Politiques d'accès granulaires : L'appareil personnel d'un invité peut se voir accorder un accès très restreint (par exemple, uniquement à Internet et absolument rien d'autre sur le réseau de l'entreprise).

- Individual Pre-Shared Keys (iPSKs) : Au lieu d'un mot de passe invité pour tout le monde, vous pouvez attribuer des clés uniques à des utilisateurs ou des appareils spécifiques. Cela vous offre un suivi individuel et vous permet de révoquer instantanément l'accès pour une personne sans perturber les autres.

- Captive Portals avec conditions d'utilisation : Pour les invités à court terme, un Captive Portal peut exiger qu'ils acceptent vos conditions générales avant de se voir accorder un accès limité à Internet.

L'objectif reste le même : vérifier et contenir chaque appareil, qu'il appartienne à l'entreprise ou non. Une plateforme ZTNA flexible vous offrira différentes façons de gérer chaque scénario, garantissant qu'aucun appareil n'obtient un laissez-passer gratuit sur votre réseau.

Quel est l'impact réel sur l'expérience utilisateur ?

De nombreux responsables informatiques craignent que le renforcement de la sécurité ne crée que des maux de tête pour les employés. Avec la sécurité à l'ancienne, c'est souvent une préoccupation légitime (il suffit de penser aux clients VPN fastidieux et aux fenêtres contextuelles de mots de passe interminables). Mais un modèle ZTNA bien mis en œuvre améliore en réalité l'expérience utilisateur.

La magie réside dans l'automatisation et la conception axée sur l'identité. Une fois l'appareil d'un utilisateur configuré avec un certificat sécurisé, l'accès devient totalement fluide. Il peut se connecter au WiFi et à ses applications approuvées sans jamais taper de mot de passe ni lancer de VPN.

Étant donné que l'accès est accordé en fonction de qui ils sont, toutes les frictions des anciens modèles de sécurité disparaissent tout simplement. Les utilisateurs bénéficient de connexions plus rapides et plus fiables, tandis que le système gère toutes les vérifications de sécurité silencieusement en arrière-plan. C'est une sécurité qui sait se faire oublier.

Le ZTNA est-il trop complexe pour une petite entreprise ?

Bien que le Zero Trust ait été lancé par des géants comme Google, les outils qui le permettent sont désormais à la portée des entreprises de toutes tailles. L'idée que le ZTNA est réservé aux grandes entreprises disposant de budgets informatiques massifs est un mythe courant.

Les plateformes modernes basées sur le cloud ont complètement abaissé la barrière à l'entrée. Vous n'avez plus besoin d'acheter et de gérer une baie de matériel sur site complexe ou d'embaucher une équipe de gourous de la sécurité juste pour commencer. Ces solutions se connectent aux fournisseurs d'identité que vous utilisez déjà (comme Google Workspace ou Microsoft Entra ID ) et sont conçues pour être déployées rapidement.

En commençant par un domaine spécifique à fort impact comme la sécurisation de votre WiFi, même une petite ou moyenne entreprise peut entamer son parcours Zero Trust. La clé est de choisir une solution qui fait abstraction de la complexité technique, vous permettant de déployer une stratégie ZTNA robuste, une étape gérable à la fois.

Purple fournit les outils pour faire du zero trust network access une réalité pour votre organisation. Notre plateforme basée sur l'identité remplace les mots de passe non sécurisés par un accès WiFi fluide et de niveau certificat qui s'intègre directement à vos systèmes existants. Pour en savoir plus, rendez-vous sur https://www.purple.ai .