Atténuation des points d'accès non autorisés sur les réseaux d'entreprise

Ce guide de référence technique détaille l'architecture, le déploiement et les procédures opérationnelles pour l'atténuation des points d'accès non autorisés sur les réseaux d'entreprise à l'aide de systèmes de prévention d'intrusion sans fil (WIPS) et de systèmes de détection d'intrusion sans fil (WIDS). Il fournit des cadres d'action aux administrateurs de sécurité informatique pour détecter, classer et neutraliser les AP non autorisés dans des environnements physiques complexes, y compris l'hôtellerie, le commerce de détail, la santé et les lieux du secteur public. Le guide couvre la classification des menaces, les mécanismes de confinement automatisés, les implications en matière de conformité (PCI DSS, GDPR, HIPAA) et les résultats commerciaux mesurables.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique : Architecture WIPS et Vecteurs de Menace

- L'Anatomie d'une Menace d'AP Non Autorisé

- Architecture de Superposition de Capteurs WIPS

- Guide d'Implémentation : Détection, Classification et Confinement

- Phase 1 : Référence et Classification

- Phase 2 : Confinement automatisé

- Phase 3 : Remédiation physique

- Bonnes pratiques pour le déploiement en entreprise

- Scénarios de mise en œuvre réels

- Scénario 1 : Hôtel urbain — Attaque Evil Twin sur le réseau invité

- Scénario 2 : Chaîne de magasins — Automatisation de la conformité PCI DSS sur 500 sites

- Dépannage et atténuation des risques

- Faux positifs dans le confinement automatisé

- SSID cachés et balises nulles

- Trames de gestion protégées (802.11w)

- Lacunes de couverture des capteurs

- ROI et impact commercial

Résumé Exécutif

Pour les réseaux d'entreprise couvrant des environnements distribués — sites de Commerce de détail , établissements d' Hôtellerie , installations de Santé et pôles de Transport — les points d'accès non autorisés représentent l'un des vecteurs les plus sous-estimés d'exfiltration de données, de violations de conformité et de perturbation du réseau. Un AP non autorisé est tout point d'accès sans fil non autorisé connecté au réseau d'entreprise, contournant efficacement les contrôles de sécurité périphériques et créant un pont non géré vers le LAN interne.

L'atténuation de cette menace nécessite une transition de la numérisation réactive et périodique vers des Wireless Intrusion Prevention Systems (WIPS) continus et automatisés. Ce guide détaille l'architecture technique requise pour détecter, classer et neutraliser les AP non autorisés, en se concentrant sur l'intégration des WIPS avec l'infrastructure de commutation existante et les déploiements de Guest WiFi . Nous couvrons les topologies de déploiement, les mécanismes de confinement automatisés, y compris la désauthentification ciblée et la suppression des ports câblés, ainsi que l'impact commercial direct d'une posture de sécurité sans fil mature.

Approfondissement Technique : Architecture WIPS et Vecteurs de Menace

L'Anatomie d'une Menace d'AP Non Autorisé

Tous les dispositifs sans fil non autorisés ne présentent pas le même risque. Les équipes informatiques doivent distinguer entre les interférences bénignes et les menaces actives pour éviter la fatigue d'alerte et le confinement automatisé accidentel de réseaux voisins légitimes — une responsabilité légale dans la plupart des juridictions.

Véritable AP non autorisé (Pont Interne) : Un AP non autorisé physiquement connecté au LAN de l'entreprise. Il s'agit souvent d'un employé cherchant une meilleure couverture ou contournant des paramètres de proxy restrictifs, exposant par inadvertance le réseau interne à toute personne se trouvant à portée RF. Le dispositif relie le trafic sans fil directement au LAN câblé, contournant entièrement le pare-feu.

Evil Twin (Usurpation Externe) : Un attaquant configure un AP en dehors du périmètre physique mais diffuse le SSID de l'entreprise (par exemple, "Corp-WiFi") avec un signal plus fort pour forcer les appareils clients à s'associer à l'AP malveillant, permettant des attaques de type Man-in-the-Middle (MitM). Les identifiants, les jetons de session et les données non chiffrées sont tous exposés.

AP Honeypot : Similaire à un Evil Twin, mais ciblant les utilisateurs de Guest WiFi en diffusant des SSIDs ouverts courants tels que "Free Public WiFi" ou en imitant le réseau invité du lieu. Particulièrement répandu dans les environnements d' Hôtellerie et de commerce de détail.

AP d'entreprise mal configuré : Un AP d'entreprise légitime qui a perdu sa configuration sécurisée — par exemple, passant de WPA3-Enterprise avec authentification 802.1X à un SSID ouvert — en raison d'une défaillance de provisionnement, d'une restauration de firmware ou d'une modification de configuration locale non autorisée.

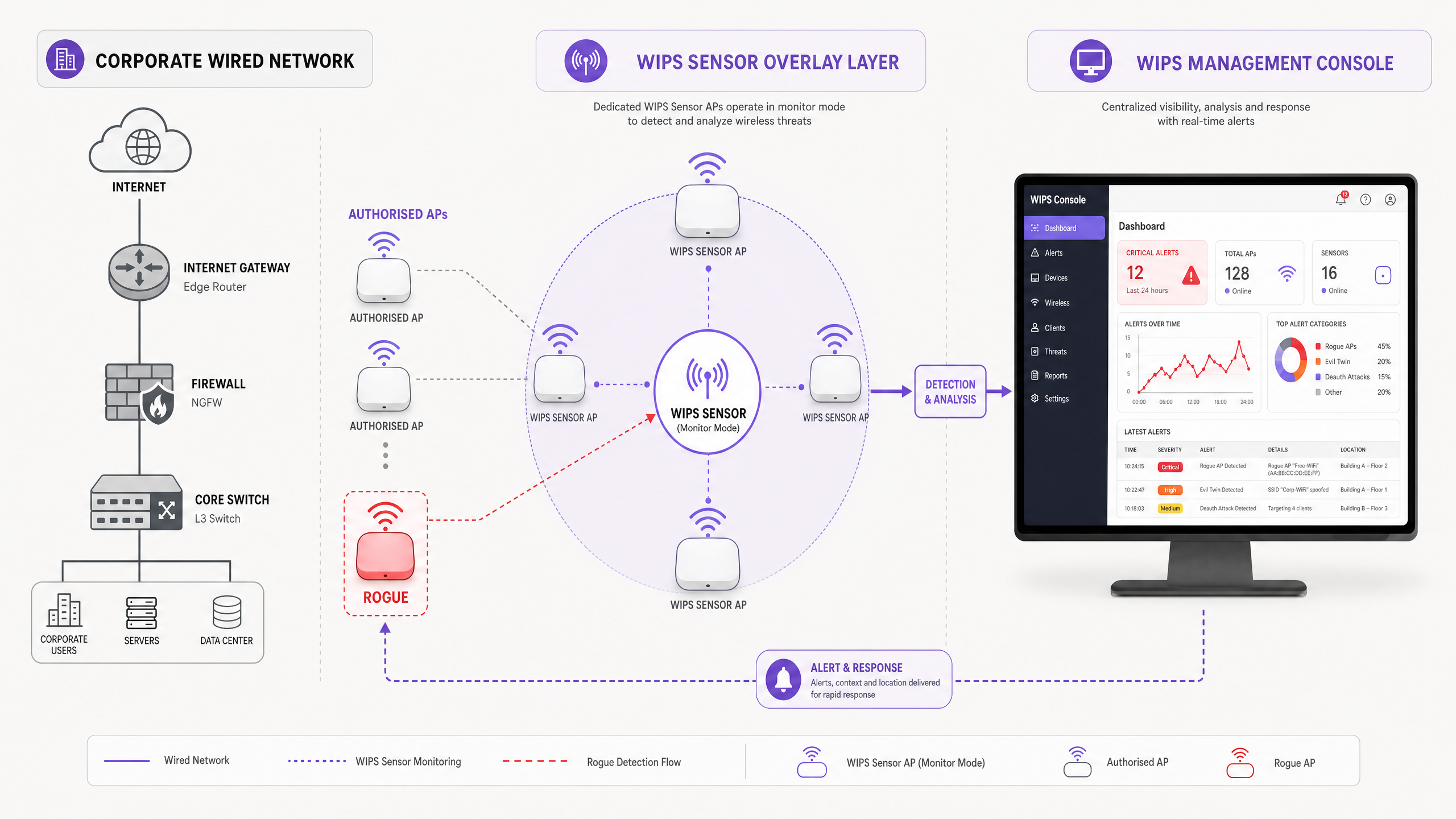

Architecture de Superposition de Capteurs WIPS

Une atténuation efficace repose sur une analyse continue du spectre sur toutes les bandes de fréquences opérationnelles. Les déploiements WIPS modernes utilisent soit des AP capteurs dédiés, soit des AP d'infrastructure existants fonctionnant en mode moniteur dédié ou en mode de découpage temporel (analyse en arrière-plan).

Le Mode Capteur Dédié déploie des AP uniquement pour surveiller le spectre RF sur tous les canaux 2.4 GHz, 5 GHz et 6 GHz simultanément. Cela offre la détection la plus fidèle et des capacités de confinement continues sans impacter le débit de données client. Pour les environnements à haute sécurité — commerce de détail conforme PCI, Santé ou services financiers — les superpositions de capteurs dédiés sont l'architecture recommandée.

L'Analyse en Arrière-plan (Découpage Temporel) permet aux points d'accès de servir le trafic client tout en changeant périodiquement de canal pour rechercher les menaces. Bien que rentable pour les déploiements distribués, cette approche introduit une latence dans le trafic client pendant les cycles d'analyse et offre une visibilité intermittente, pouvant potentiellement manquer des menaces transitoires actives entre les fenêtres d'analyse.

| Mode de Déploiement | Continuité de la Détection | Impact sur le Débit Client | Idéal Pour |

|---|---|---|---|

| Capteur Dédié | Continu | Aucun | Haute sécurité, PCI, Santé |

| Analyse en Arrière-plan | Périodique | Mineur (~5%) | Commerce de détail distribué, lieux à faible risque |

| Hybride (Mixte) | Quasi-continu | Minimal | Grand campus, environnements à risques mixtes |

Guide d'Implémentation : Détection, Classification et Confinement

Phase 1 : Référence et Classification

La première phase de toute implémentation WIPS consiste à établir une référence RF complète. Le système doit apprendre les adresses MAC (BSSIDs) de tous les AP autorisés et cataloguer les réseaux voisins légitimes avant que le confinement automatisé ne soit activé.

Étape 1 — Importer l'Infrastructure Autorisée : Synchroniser la console de gestion WIPS avec le contrôleur de LAN sans fil (WLC) pour importer toutes les adresses MAC des AP gérés, les SSIDs et les canaux de fonctionnement attendus. Cela constitue la liste blanche autorisée.

Étape 2 — Définir les Règles de Classification : Configurer des politiques automatisées pour classer les AP découverts en niveaux de risque. Une matrice de classification robuste devrait inclure :

- Si le BSSID n'est pas dans la liste autorisée et le SSID correspond au SSID de l'entreprise et le RSSI > -65 dBm → Classer comme Evil Twin (Risque Critique)

- Si le BSSID n'est pas dans la liste autorisée et le WIPS confirme la présence du point d'accès sur le LAN filaire via la corrélation d'adresses MAC → Classer comme Rogue on Wire (Risque Critique)

- Si le BSSID n'est pas dans la liste autorisée et que le RSSI est entre -65 dBm et -75 dBm → Classer comme Honeypot Suspecté (Risque Élevé — investigation manuelle)

- Si le BSSID n'est pas dans la liste autorisée et que le RSSI < -75 dBm → Classer comme Réseau Voisin (Faible Risque — référence et ignorer)

Étape 3 — Valider avant d'automatiser : Exécutez le WIPS en mode détection uniquement pendant un minimum de 72 heures avant d'activer le confinement automatisé. Cela permet à l'équipe d'examiner les classifications, d'ajuster les seuils et de confirmer qu'aucun appareil légitime n'est signalé à tort.

Phase 2 : Confinement automatisé

Une fois qu'une menace est classifiée positivement, le WIPS doit la neutraliser. Le choix de la méthode de confinement dépend de la connexion physique du point d'accès non autorisé au LAN de l'entreprise.

Suppression de port filaire (Préféré) : Pour les scénarios confirmés de 'Rogue on Wire', le WIPS s'intègre à l'infrastructure de commutation centrale via SNMP ou REST API. Lors de la détection, le WIPS identifie le port de commutateur spécifique auquel le point d'accès non autorisé est connecté grâce à la corrélation de la table d'adresses MAC et désactive administrativement le port. C'est définitif — l'appareil perd sa connectivité réseau quelle que soit sa configuration sans fil.

Confinement sans fil (Désauthentification) : Pour les menaces de type Evil Twin et Honeypot non connectées au LAN de l'entreprise, le capteur WIPS usurpe l'adresse MAC du point d'accès non autorisé et transmet des trames de désauthentification IEEE 802.11 ciblées à tous les clients associés. Simultanément, il usurpe les adresses MAC des clients et renvoie des trames de désauthentification au point d'accès non autorisé. Cela perturbe continuellement l'association, forçant les clients à rechercher des points d'accès légitimes.

> Important : Le confinement sans fil automatisé doit être configuré avec des limites RSSI strictes. Contenir un réseau voisin légitime — même accidentellement — constitue un brouillage intentionnel et viole les réglementations en matière de télécommunications dans la plupart des juridictions. N'automatisez le confinement que pour les menaces confirmées comme étant à l'intérieur de vos locaux physiques.

Phase 3 : Remédiation physique

Le WIPS fournit l'emplacement physique du point d'accès non autorisé via la triangulation RF en utilisant les données de force du signal de plusieurs capteurs. Ces données de localisation devraient générer automatiquement un ordre de travail pour le personnel informatique ou des installations afin de localiser et de retirer physiquement l'appareil. Définissez un SLA clair pour la réponse physique — généralement 30 minutes pour les menaces Critiques, 4 heures pour les menaces Élevées.

Bonnes pratiques pour le déploiement en entreprise

Prioriser le 802.1X sur les bords filaires : Le contrôle d'accès réseau (NAC) IEEE 802.1X sur tous les ports de commutateur filaires est la mesure préventive la plus efficace. Si un employé branche un routeur grand public dans une prise murale, le port du commutateur exige une authentification, l'appareil non géré échoue, et le port reste dans un état non autorisé. Le point d'accès non autorisé n'obtient jamais d'adresse IP et n'apparaît jamais comme une menace RF.

Corréler les données filaires et sans fil : Se fier uniquement aux signatures RF est insuffisant pour une classification précise des menaces. La capacité WIPS la plus critique est la corrélation d'un BSSID sans fil avec les tables d'adresses MAC filaires de vos commutateurs pour confirmer si l'appareil est physiquement connecté au LAN de l'entreprise.

Intégrer avec les plateformes d'analyse : Utilisez WiFi Analytics pour surveiller les baisses inattendues d'associations de clients légitimes dans des zones spécifiques. Une diminution soudaine du nombre de clients sur un cluster de points d'accès particulier peut indiquer une attaque Evil Twin attirant activement les clients vers un point d'accès malveillant à proximité.

Appliquer WPA3-Enterprise : Exigez WPA3-Enterprise avec authentification 802.1X sur tous les SSID d'entreprise. Cela élimine le risque que les clients se connectent à des points d'accès non autorisés ouverts ou WPA2-PSK diffusant le SSID de l'entreprise, car le processus d'authentification mutuelle échouera contre un point d'accès illégitime.

Effectuer des audits physiques réguliers : Complétez le WIPS par des audits physiques périodiques, en particulier dans les zones à fort trafic de visiteurs ou à couverture CCTV limitée. Pour des conseils sur la garantie d'une couverture complète des capteurs afin de soutenir la précision de la détection WIPS, consultez notre guide sur Comment mesurer la force et la couverture du signal WiFi .

Tenir un registre des points d'accès non autorisés : Enregistrez chaque point d'accès non autorisé détecté — y compris son adresse MAC, l'horodatage de la détection, l'emplacement physique, la classification et l'action de remédiation. Ce registre est une preuve essentielle pour les audits de conformité PCI DSS et GDPR.

Scénarios de mise en œuvre réels

Scénario 1 : Hôtel urbain — Attaque Evil Twin sur le réseau invité

Un hôtel d'affaires de 400 chambres dans un environnement urbain dense a connu des plaintes intermittentes de clients concernant une connectivité lente et un incident de vol de justificatifs d'identité signalé. Le WLC n'a montré aucune défaillance matérielle. L'hôtel était entouré de restaurants et de bureaux.

Suite au déploiement du WIPS en mode capteur dédié, le système a détecté un SSID nommé "Hotel_Guest_Free" diffusant à -52 dBm depuis un emplacement triangulé vers le couloir du quatrième étage. La corrélation d'adresses MAC a confirmé que l'appareil n'était pas connecté au LAN filaire de l'hôtel — il s'agissait d'un hotspot connecté au réseau cellulaire agissant comme un honeypot.

Le confinement sans fil automatisé a été activé. En 48 heures, les plaintes des clients ont cessé. L'emplacement physique a été identifié et l'appareil — un hotspot mobile laissé dans un placard de ménage — a été retiré. L'hôtel a ensuite mis en œuvre WPA3-Enterprise sur son SSID d'entreprise et l'authentification par portail captif sur son réseau Guest WiFi , réduisant considérablement la surface d'attaque.

Résultat : Zéro incident de vol de justificatifs d'identité au cours des 12 mois suivant le déploiement. L'audit de conformité PCI a été réussi sans constatations de sécurité sans fil.

Scénario 2 : Chaîne de magasins — Automatisation de la conformité PCI DSS sur 500 sites

Une grande chaîne de magasins dépensait environ 180 000 £ par an pour des évaluations manuelles trimestrielles de la sécurité sans fil dans 500 magasins afin de satisfaireExigence PCI DSS 11.1. Chaque évaluation nécessitait la visite d'un ingénieur spécialisé sur chaque site avec un analyseur de spectre.

La chaîne a déployé des WIPS à balayage en arrière-plan sur tous les sites, centralisés sous une console de gestion unique. Simultanément, le 802.1X a été mis en œuvre sur tous les ports de commutateur câblés de chaque magasin. La console de gestion WIPS a été configurée pour générer automatiquement des rapports de conformité PCI sur une base mensuelle.

Au cours du premier trimestre suivant le déploiement, le WIPS a détecté 23 points d'accès non autorisés sur l'ensemble du parc — dont 18 étaient des routeurs grand public connectés par des employés. Les 18 ont été contenus via la suppression de port en quelques minutes après la détection. Les 5 restants étaient des réseaux de vente au détail voisins et ont été correctement classés comme voisins à faible risque.

Résultat : Le coût annuel d'évaluation de la conformité a été réduit de 180 000 £ à environ 22 000 £ (licences et gestion WIPS centralisées). Le temps de préparation à l'audit a été réduit de 85 %. Zéro constatation de sécurité sans fil PCI lors de deux audits annuels consécutifs.

Ce type d'intelligence d'infrastructure est de plus en plus pertinent à mesure que Purple étend ses capacités dans le secteur public et les entreprises — comme le souligne Purple nomme Iain Fox au poste de VP Croissance – Secteur Public pour stimuler l'inclusion numérique et l'innovation des villes intelligentes .

Dépannage et atténuation des risques

Faux positifs dans le confinement automatisé

Le risque opérationnel le plus important dans le déploiement WIPS est le faux positif de confinement d'un réseau WiFi d'une entreprise voisine. Il s'agit à la fois d'une responsabilité légale et d'un risque de réputation.

Atténuation : Mettre en œuvre des seuils RSSI stricts pour le confinement automatisé — généralement -65 dBm ou plus fort. Effectuer une enquête approfondie sur les points d'accès voisins pendant la phase de référence et mettre explicitement sur liste blanche tous les BSSID voisins identifiés. Examiner le journal de classification chaque semaine pendant le premier mois d'exploitation.

SSID cachés et balises nulles

Les attaquants configurent souvent les points d'accès non autorisés pour qu'ils ne diffusent pas leur SSID (balises SSID nulles) afin d'échapper aux outils de détection de base.

Atténuation : Les WIPS modernes ne reposent pas uniquement sur les trames de balise. Ils surveillent les requêtes de sonde 802.11 des appareils clients et les réponses de sonde des points d'accès pour identifier les réseaux cachés. Assurez-vous que votre politique WIPS signale tout BSSID non reconnu, quelle que soit la visibilité du SSID.

Trames de gestion protégées (802.11w)

L'IEEE 802.11w (Protected Management Frames) rend les attaques de désauthentification sans fil plus difficiles à exécuter contre les clients qui le prennent en charge, car les trames de gestion sont chiffrées et authentifiées.

Atténuation : Bien que le 802.11w réduise l'efficacité du confinement sans fil contre les clients protégés, il protège également vos clients légitimes contre la désauthentification par des attaquants. Le WIPS peut toujours perturber la capacité du point d'accès non autorisé à maintenir les associations. Imposer le 802.11w sur tous les SSID d'entreprise — cela protège vos clients tout en limitant la capacité du point d'accès non autorisé à attirer et à retenir les connexions.

Lacunes de couverture des capteurs

Dans les lieux vastes ou architecturalement complexes — parkings à plusieurs étages, salles de conférence en sous-sol, bâtiments historiques aux murs épais — la couverture des capteurs WIPS peut présenter des zones d'ombre.

Atténuation : Effectuer une étude RF approfondie avant de finaliser le placement des capteurs. Utiliser les données de précision de triangulation du WIPS pour identifier les zones où la précision de localisation est faible et ajouter des capteurs en conséquence. Pour une méthodologie détaillée, se référer à Comment mesurer la force et la couverture du signal WiFi .

ROI et impact commercial

Le déploiement d'une architecture WIPS robuste génère des retours mesurables selon trois dimensions : réduction des coûts de conformité, efficacité de la réponse aux incidents et atténuation des risques.

| Domaine d'impact commercial | Métrique | Amélioration typique |

|---|---|---|

| Conformité PCI DSS | Temps de préparation à l'audit | -80 à -85 % |

| Réponse aux incidents | Temps moyen de résolution (MTTR) | Heures → Minutes |

| Coût d'évaluation de la conformité | Dépenses annuelles en analyses manuelles | -70 à -90 % |

| Risque de violation de données | Probabilité de vol d'identifiants via un point d'accès non autorisé | Quasi-nulle avec WIPS + 802.1X |

Automatisation de la conformité : Les rapports WIPS automatisés satisfont à l'exigence PCI DSS 11.1 et prennent en charge les mandats de sécurité sans fil HIPAA, réduisant considérablement le temps de préparation à l'audit et fournissant des preuves continues de l'efficacité du contrôle.

Temps de réponse aux incidents : En localisant précisément l'emplacement physique d'un point d'accès non autorisé sur un plan d'étage, les équipes informatiques réduisent le MTTR de plusieurs heures d'analyse manuelle du spectre à quelques minutes. Cela réduit directement la fenêtre d'exposition et limite les pertes de données potentielles.

Protection de la marque et réglementaire : La prévention des violations de données via les attaques Evil Twin protège l'organisation contre les mesures d'exécution de l'ICO en vertu du GDPR, les amendes PCI et les dommages de réputation d'une violation rendue publique. Le coût d'une seule violation significative — amendes réglementaires, enquête forensique, notification client — dépasse généralement le coût total sur plusieurs années d'un déploiement WIPS.

À mesure que le WiFi d'entreprise évolue vers des plateformes plus intelligentes et intégrées — y compris les modèles d'accès sans mot de passe, comme exploré dans Comment un assistant WiFi permet l'accès sans mot de passe en 2026 et les fonctionnalités de navigation fluides comme Le mode Cartes hors ligne de Purple — la sécurité de l'infrastructure sans fil sous-jacente devient le fondement sur lequel toutes ces capacités reposent.

Définitions clés

Rogue Access Point

Any wireless access point connected to a network without explicit authorisation from the network administrator, regardless of the intent of the person who installed it.

The primary wireless threat vector for bypassing perimeter security and exposing the internal LAN to unauthorised access.

Evil Twin AP

A fraudulent access point that broadcasts the same SSID as a legitimate network to deceive clients into connecting, enabling Man-in-the-Middle interception of traffic.

Typically deployed by external attackers near the target premises. Requires wireless containment rather than port suppression.

WIPS (Wireless Intrusion Prevention System)

A network security system that continuously monitors the RF spectrum for unauthorised wireless devices and can automatically take countermeasures including deauthentication and port suppression.

The enterprise standard for automated rogue AP detection and containment. Provides the continuous monitoring required by PCI DSS Requirement 11.1.

WIDS (Wireless Intrusion Detection System)

A passive variant of WIPS that detects and alerts on wireless threats but does not take automated containment actions.

Used in environments where automated containment carries legal or operational risk. Requires manual response to each alert.

Deauthentication Frame (802.11)

An IEEE 802.11 management frame used to terminate a wireless association between a client and an access point. Used by WIPS to disrupt connections to rogue APs.

The primary mechanism for wireless containment. Effectiveness is reduced against clients supporting 802.11w (Protected Management Frames).

BSSID (Basic Service Set Identifier)

The MAC address of a wireless access point's radio interface. Uniquely identifies each AP in the RF environment.

The primary identifier used by WIPS to track, classify, and target specific APs for containment.

Port Suppression

The act of administratively disabling a wired switch port via SNMP or API, cutting network connectivity to any device connected to that port.

The most effective containment method for rogue APs physically connected to the corporate LAN. Preferred over wireless deauthentication.

IEEE 802.1X (Port-Based NAC)

An IEEE standard for port-based Network Access Control that requires devices to authenticate before being granted network access via a wired or wireless port.

The foundational preventative control against rogue APs. An unauthenticated consumer router plugged into an 802.1X-enabled port will be denied network access entirely.

Background Scanning (Time-Slicing)

A WIPS deployment mode where serving APs periodically switch channels to scan for threats, rather than using dedicated sensor hardware.

A cost-effective alternative to dedicated sensor overlays for distributed or lower-risk environments. Provides periodic rather than continuous visibility.

PCI DSS Requirement 11.1

The Payment Card Industry Data Security Standard requirement mandating that organisations implement processes to detect and identify authorised and unauthorised wireless access points on a quarterly basis.

The primary compliance driver for WIPS adoption in retail and hospitality. Automated WIPS reporting directly satisfies this requirement.

Exemples concrets

A 400-room corporate hotel in a dense urban environment is experiencing intermittent network performance issues and one confirmed guest credential theft incident. The WLC shows no hardware faults. The hotel is surrounded by cafes, restaurants, and offices. How should the IT team approach detection and containment?

- Deploy WIPS sensors in dedicated monitor mode across all floors to establish a 72-hour RF baseline. Configure RSSI thresholds to filter out neighbouring networks below -75 dBm.

- Review the classification log. The WIPS detects an SSID named 'Hotel_Guest_Free' broadcasting at -52 dBm, triangulated to the fourth-floor corridor.

- Perform MAC address correlation. The WIPS confirms the device is NOT connected to the hotel's wired LAN — it is a cellular-connected mobile hotspot. Port suppression is not available.

- Enable automated wireless containment (deauthentication frames) targeting the specific BSSID. Monitor client association logs to confirm guests are reconnecting to authorised APs.

- Dispatch security to the triangulated location. The device — a mobile hotspot — is found and removed from a housekeeping cupboard.

- Post-incident: implement WPA3-Enterprise on the corporate SSID and captive portal authentication on the guest network to reduce future attack surface.

A major retail chain needs to satisfy PCI DSS Requirement 11.1 across 500 locations. Manual quarterly wireless assessments cost £180,000 annually and are operationally disruptive. What is the recommended architecture?

- Deploy background-scanning WIPS on existing AP infrastructure across all 500 locations. This avoids the capital cost of dedicated sensor hardware while providing near-continuous visibility.

- Centralise WIPS management to a single console with role-based access for regional IT managers.

- Implement IEEE 802.1X on all wired switch ports in each store. This prevents rogue APs from connecting to the LAN, making WIPS the secondary (not primary) control.

- Configure automated monthly PCI compliance reports from the WIPS console, documenting all detected APs, their classification, and remediation actions.

- Define an escalation SLA: Critical rogue (on wire) → 30-minute physical response. High rogue (wireless only) → 4-hour investigation.

- Review and tune classification rules quarterly based on new threat intelligence.

Questions d'entraînement

Q1. Your WIPS alerts you to an AP broadcasting your corporate SSID at -52 dBm. The WIPS cannot correlate the AP's MAC address to any wired switch port. What is the correct automated response, and what is the legal constraint you must consider?

Conseil : Consider the difference between wired and wireless containment capabilities, and the RSSI threshold for safe automated containment.

Voir la réponse type

Initiate automated wireless containment (deauthentication frames) targeting the specific BSSID. Because the AP is not on the wired LAN, port suppression is impossible. The strong RSSI (-52 dBm) indicates the device is physically within or immediately adjacent to your premises, and spoofing the corporate SSID indicates malicious intent (Evil Twin), justifying immediate wireless containment. The legal constraint is that containment must only target this specific BSSID — not broadcast deauthentication — and the RSSI threshold confirms the device is within your perimeter, not a neighbouring network.

Q2. An employee plugs a consumer WiFi router into a wall ethernet jack in a conference room to provide connectivity for a visiting vendor. The WIPS detects the AP's SSID broadcasting at -48 dBm. Describe the two-layer defence that should prevent this from becoming a critical vulnerability.

Conseil : Think about the control that should stop the threat at the wired edge, before the WIPS even detects the RF signal.

Voir la réponse type

Layer 1 (Prevention): IEEE 802.1X on the conference room switch port should demand authentication when the consumer router is connected. The unmanaged router will fail authentication, and the switch port will remain in an unauthorised VLAN or blocked state, preventing the rogue AP from obtaining an IP address or bridging traffic to the corporate LAN. Layer 2 (Detection and Containment): If 802.1X is not deployed on that port, the WIPS detects the AP broadcasting at -48 dBm, correlates the MAC address to the wired LAN via switch MAC tables, classifies it as Critical (Rogue on Wire), and triggers automated port suppression — administratively disabling the specific switch port via SNMP or API.

Q3. A neighbouring retail unit upgrades their WiFi infrastructure. Their new APs are now visible to your WIPS sensors at -68 dBm. Your automated containment policy triggers and begins deauthenticating their clients. What went wrong, what is the immediate risk, and how do you prevent recurrence?

Conseil : Consider the RSSI threshold configuration and the legal implications of interfering with third-party networks.

Voir la réponse type

What went wrong: The automated containment RSSI threshold was set too low (or not configured), causing the WIPS to target a legitimate neighbouring network. The -68 dBm signal is within the containment trigger range but the device is not within the organisation's premises. Immediate risk: This constitutes intentional jamming and denial of service against a third-party network, violating telecommunications regulations (e.g., Ofcom regulations in the UK, FCC rules in the US). The organisation faces significant legal liability and potential regulatory enforcement. Prevention: Raise the automated containment RSSI threshold to -65 dBm or stronger. Conduct a neighbour AP survey and explicitly whitelist all identified neighbouring BSSIDs. Implement a manual review step for any AP between -65 dBm and -75 dBm before containment is authorised.