Automatisation de la révocation de certificats avec OCSP et CRL dans un environnement NAC

Ce guide de référence technique offre aux responsables informatiques et aux architectes réseau une analyse complète de l'automatisation de la révocation de certificats dans un environnement de contrôle d'accès réseau (NAC). Il explore les compromis architecturaux entre OCSP et CRL, propose des conseils de mise en œuvre neutres vis-à-vis des fournisseurs et décrit l'impact commercial de l'application des politiques en temps réel.

Listen to this guide

View podcast transcript

- Résumé Exécutif

- Approfondissement Technique

- Architecture de la Liste de Révocation de Certificats (CRL)

- Architecture du Protocole de Statut de Certificat en Ligne (OCSP)

- Intégration avec les Plateformes Invités et d'Analyse

- Guide de Mise en Œuvre

- Étape 1 : Définir le Déclencheur de Révocation

- Étape 2 : Configurer l'infrastructure de révocation

- Étape 3 : Établir la politique de repli

- Étape 4 : Définir le comportement en cas de défaillance

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les directeurs informatiques d'entreprise et les architectes réseau gérant des environnements à haute densité — tels que les sites d' Hôtellerie , les parcs de Commerce de détail et les déploiements du secteur public — la gestion du cycle de vie des certificats est une frontière de sécurité critique. Bien que l'IEEE 802.1X offre une authentification robuste pour les appareils d'entreprise et BYOD, le mécanisme par lequel la confiance est révoquée est souvent négligé jusqu'à ce qu'une violation se produise.

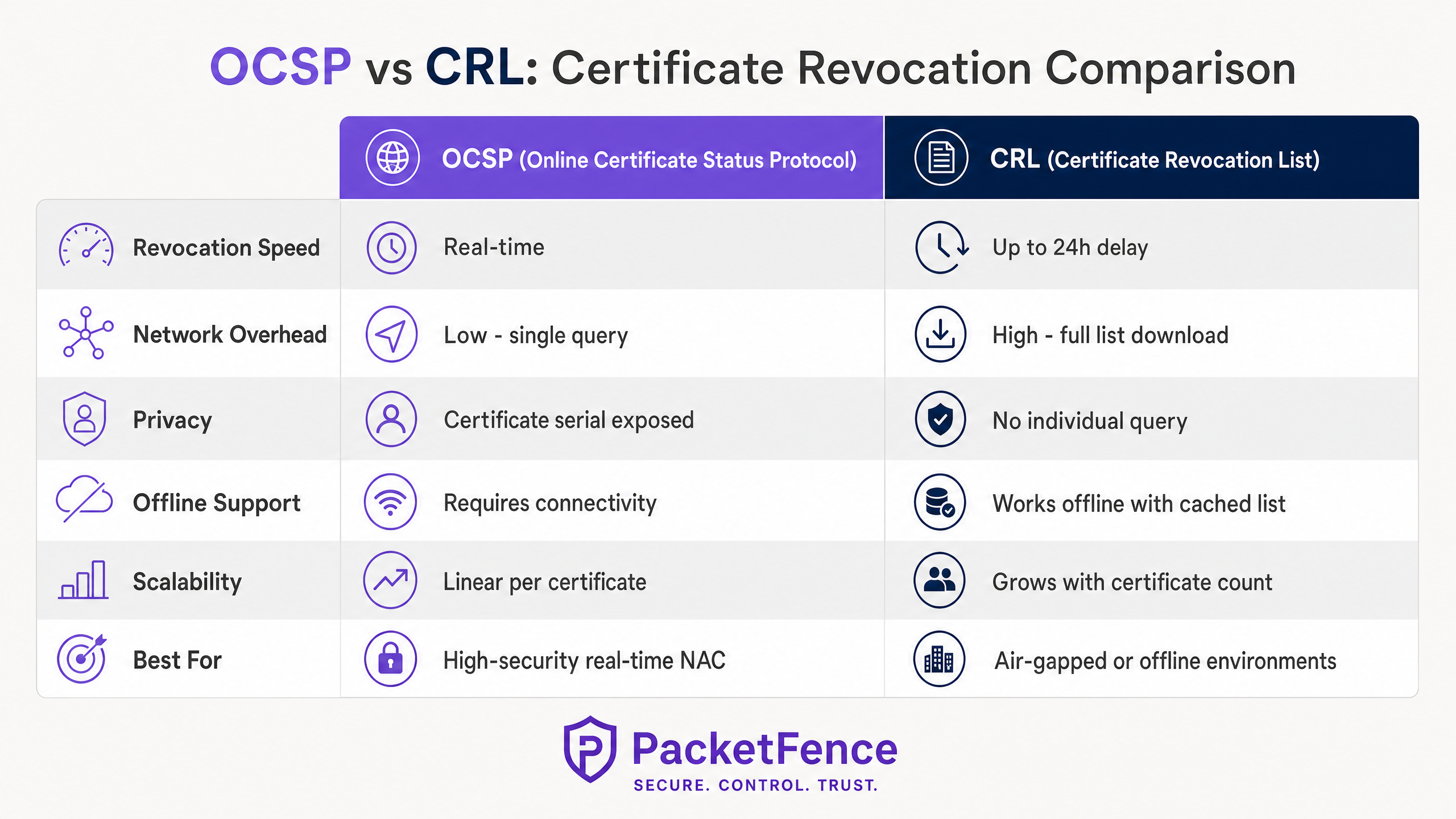

L'automatisation de la révocation de certificats avec le protocole de statut de certificat en ligne (OCSP) et les listes de révocation de certificats (CRL) au sein d'un environnement de Network Access Control (NAC) comble le fossé entre le déclassement des terminaux et l'application des politiques réseau. Ce guide explore les mécanismes architecturaux de la révocation automatisée, comparant les capacités en temps réel d'OCSP à la résilience hors ligne de CRL.

En intégrant votre plateforme de Mobile Device Management (MDM), votre autorité de certification (CA) et votre moteur de politique NAC, les organisations peuvent atteindre un accès réseau zéro confiance où les appareils compromis ou déclassés se voient instantanément refuser l'entrée. Cette référence technique fournit des conseils de déploiement exploitables, des stratégies d'atténuation des risques et explore comment cette posture de sécurité orientée personnel complète l'infrastructure publique comme les plateformes Guest WiFi et WiFi Analytics de Purple.

Approfondissement Technique

Dans tout réseau d'entreprise utilisant IEEE 802.1X avec EAP-TLS, les appareils s'authentifient à l'aide de certificats numériques plutôt que de justificatifs partagés. Cette approche est fondamentale pour les architectures de sécurité modernes, offrant une identité liée à l'appareil qui s'intègre de manière transparente aux plateformes MDM via des protocoles comme SCEP (pour en savoir plus, voir Le rôle de SCEP et NAC dans l'infrastructure MDM moderne ). Cependant, les certificats ont un cycle de vie défini. Lorsqu'un appareil est perdu, un utilisateur est résilié ou une clé privée est compromise, l'infrastructure réseau doit être explicitement instruite de cesser de faire confiance à ce certificat.

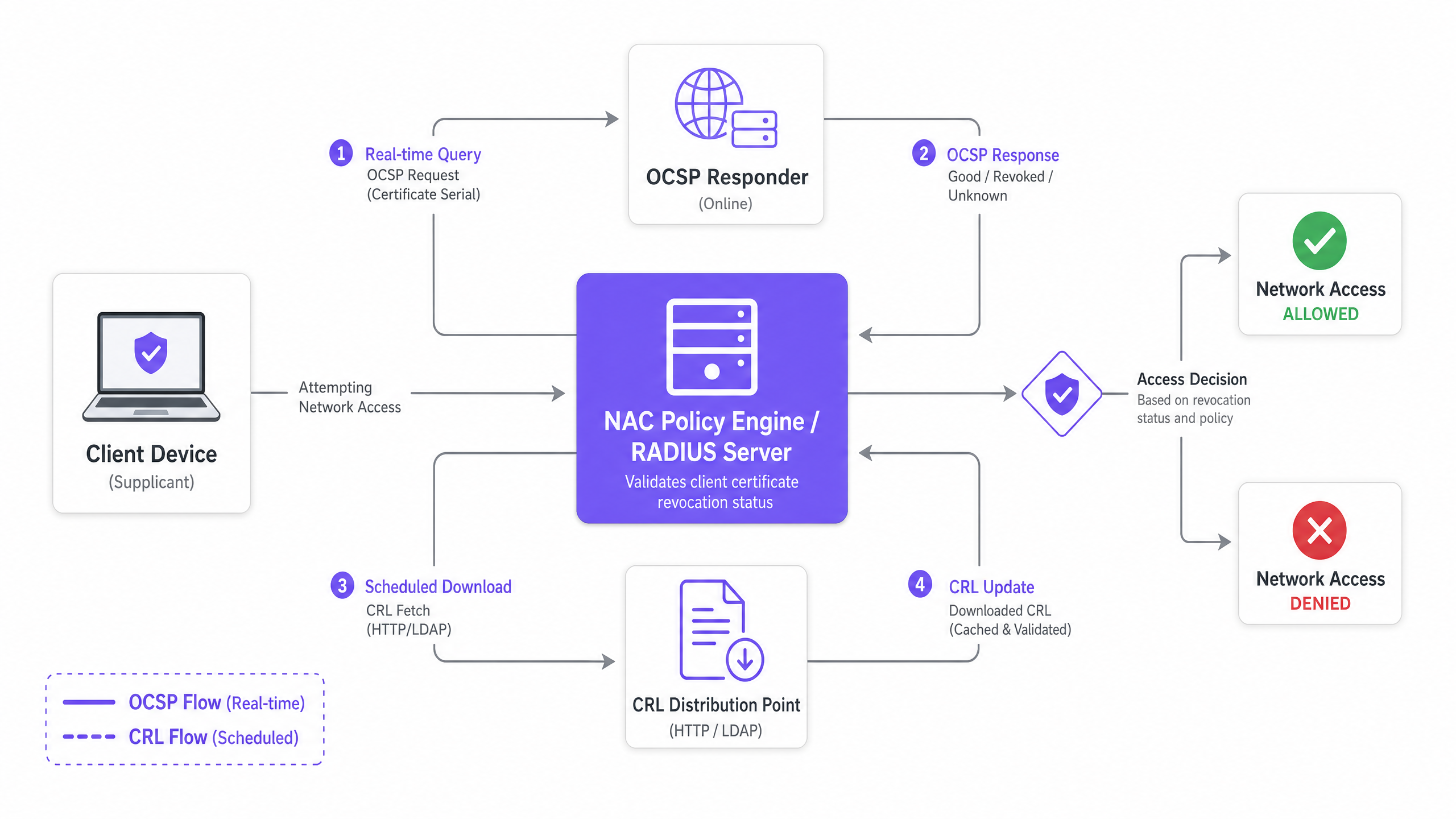

Cette instruction de révocation est délivrée via deux mécanismes principaux : CRL et OCSP.

Architecture de la Liste de Révocation de Certificats (CRL)

Une CRL est un fichier signé numériquement publié par l'Autorité de Certification contenant les numéros de série de tous les certificats révoqués qui n'ont pas encore expiré. Le moteur de politique NAC (agissant comme serveur RADIUS) télécharge périodiquement cette liste depuis un Point de Distribution CRL (CDP) via HTTP ou LDAP.

Pendant l'établissement de liaison EAP-TLS, le serveur RADIUS vérifie le numéro de série du certificat client entrant par rapport à sa CRL mise en cache localement. Si le numéro de série est présent, l'authentification est rejetée.

Caractéristiques Architecturales :

- Résilience Hors Ligne : Étant donné que le serveur RADIUS met en cache la CRL, la vérification de la révocation se poursuit même si la CA ou le CDP devient inaccessible.

- Latence : L'inconvénient principal est la latence entre la révocation et l'application. Si un certificat est révoqué à 09h00 et que l'intervalle de rafraîchissement de la CRL est de 24 heures, l'appareil compromis conserve l'accès au réseau jusqu'au prochain téléchargement.

- Surcharge de Débit : Dans les environnements avec des dizaines de milliers de certificats, les fichiers CRL peuvent atteindre plusieurs mégaoctets, créant une contrainte de bande passante pendant les cycles de rafraîchissement.

Architecture du Protocole de Statut de Certificat en Ligne (OCSP)

OCSP résout les limitations de latence de CRL en permettant une vérification de révocation en temps réel. Au lieu de télécharger une liste complète, le serveur RADIUS envoie une requête ciblée contenant le numéro de série du certificat à un répondeur OCSP. Le répondeur renvoie un statut signé : Good, Revoked ou Unknown.

Caractéristiques Architecturales :

- Application en Temps Réel : Les décisions de révocation se propagent instantanément. Une fois que la CA met à jour le répondeur OCSP, la prochaine tentative d'authentification par l'appareil compromis échouera.

- Dépendance de Disponibilité : Le moteur de politique NAC dépend de la haute disponibilité du répondeur OCSP. Si le répondeur est inaccessible, l'administrateur réseau doit définir une politique de défaillance : "fail open" (autoriser l'accès, compromettant la sécurité) ou "fail closed" (refuser l'accès, compromettant la disponibilité).

- OCSP Stapling : Pour atténuer la charge et les préoccupations de confidentialité, l'OCSP Stapling permet au périphérique client de récupérer la réponse OCSP signée et de l'attacher à l'établissement de liaison TLS, bien que le support du demandeur varie.

Intégration avec les Plateformes Invités et d'Analyse

Alors que OCSP et CRL gèrent les exigences de sécurité rigoureuses des appareils du personnel et d'entreprise, les réseaux publics nécessitent des architectures différentes. Pour les lieux publics, l'intégration d'un NAC robuste pour le personnel avec une plateforme publique dédiée comme Purple assure une couverture complète. La plateforme de Purple gère l'authentification du Captive Portal, l'acceptation des conditions de service et la capture de données pour le segment public, tandis que l'infrastructure réseau sous-jacente (souvent les mêmes points d'accès physiques et commutateurs) applique 802.1X et OCSP pour les SSID d'entreprise. Comprendre l'environnement radio est crucial pour les deux segments ; consultez Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 pour la planification du spectre.

Guide de Mise en Œuvre

Le déploiement de la révocation automatisée de certificats nécessite une coordination entre les domaines PKI, MDM et NAC. Suivez ces étapes de mise en œuvre neutres vis-à-vis des fournisseurs pour établir un pipeline de révocation résilient.

Étape 1 : Définir le Déclencheur de Révocation

L'automatisation commence au niveau de la couche de gestion des terminaux. Configurez votre plateforme MDM (par exemple, Microsoft Intune, Jamf Pro) pour déclencher un appel API de révocation à votre autorité de certification lorsque des conditions spécifiques sont remplies :

- Appareil désinscrit du MDM

- Appareil marqué comme non conforme

- Compte utilisateur désactivé dans le service d'annuaire

Étape 2 : Configurer l'infrastructure de révocation

Pour les déploiements CRL :

- Configurez l'autorité de certification pour publier la CRL sur un CDP hautement disponible (par exemple, un serveur web interne à charge équilibrée).

- Définissez l'intervalle de publication de la CRL en fonction de votre tolérance au risque (par exemple, toutes les 4 heures).

- Configurez le serveur RADIUS pour récupérer la CRL à un intervalle légèrement plus court que l'intervalle de publication afin de garantir que le cache est toujours à jour.

Pour les déploiements OCSP :

- Déployez au moins deux répondeurs OCSP derrière un équilibreur de charge pour assurer une haute disponibilité.

- Configurez l'autorité de certification pour pousser immédiatement les mises à jour de révocation aux répondeurs OCSP.

- Configurez le serveur RADIUS pour interroger l'IP virtuelle OCSP équilibrée en charge pendant l'authentification EAP-TLS.

Étape 3 : Établir la politique de repli

Ne vous fiez pas à un mécanisme unique. Configurez votre serveur RADIUS pour utiliser OCSP comme vérification de révocation principale, avec un repli vers une CRL mise en cache localement si le répondeur OCSP est inaccessible. Cela assure une application en temps réel dans des conditions normales et une résilience hors ligne pendant les pannes d'infrastructure.

Étape 4 : Définir le comportement en cas de défaillance

Si OCSP et la CRL mise en cache sont tous deux indisponibles, le serveur RADIUS doit décider comment gérer la demande d'authentification.

- Environnements à haute sécurité (par exemple, Santé ) : Configurez « fail closed ». Refusez l'accès pour empêcher les appareils potentiellement compromis de se connecter.

- Environnements standards (par exemple, pôles de Transport ) : Configurez « fail open » avec alerte. Autorisez l'accès pour maintenir la continuité opérationnelle, mais générez une alerte haute priorité pour le SOC.

Bonnes pratiques

- Implémentez les CRL Delta : Si vous utilisez des CRL dans un environnement étendu, implémentez les CRL Delta. Ces fichiers ne contiennent que les modifications de révocation depuis la publication de la dernière CRL de base complète, réduisant considérablement la taille de téléchargement et la consommation de bande passante.

- Surveillez la latence OCSP : Les requêtes OCSP se produisent en ligne pendant l'établissement de liaison EAP-TLS. Si le répondeur OCSP met 500 ms à répondre, l'authentification est retardée de 500 ms. Surveillez la latence du répondeur et mettez à l'échelle horizontalement si les temps de réponse se dégradent.

- Certificats à courte durée de vie : Envisagez de réduire les périodes de validité des certificats (par exemple, de 1 an à 7 jours) via un renouvellement SCEP/EST automatisé. Les certificats à courte durée de vie expirent naturellement rapidement, réduisant la dépendance à une infrastructure de révocation robuste.

- Alignez-vous avec une stratégie réseau plus large : Assurez-vous que votre déploiement NAC s'aligne sur votre architecture de réseau étendu. Pour des informations sur la conception WAN moderne, consultez SD WAN vs MPLS: The 2026 Enterprise Network Guide .

Dépannage et atténuation des risques

Le mode de défaillance le plus courant dans la révocation automatisée est un pipeline CA-vers-NAC défectueux, entraînant un événement « fail closed » qui bloque les utilisateurs légitimes.

Risque : Panne du répondeur OCSP Atténuation : Déployez les répondeurs dans un cluster actif-actif sur plusieurs domaines de panne. Mettez en œuvre des contrôles de santé complets sur l'équilibreur de charge qui vérifient la capacité du répondeur à interroger la base de données de l'autorité de certification, et pas seulement la disponibilité du port TCP 80.

Risque : Cache CRL obsolète Atténuation : Les serveurs RADIUS peuvent ne pas télécharger la dernière CRL en raison de partitions réseau ou de pannes CDP. Mettez en œuvre une surveillance qui alerte si la CRL mise en cache localement est plus ancienne que l'intervalle de publication défini.

Risque : Révocation MDM incomplète Atténuation : Si le MDM ne parvient pas à déclencher l'appel de révocation à l'autorité de certification, le certificat reste valide. Mettez en œuvre un script de réconciliation qui compare périodiquement la liste des appareils actifs du MDM à la liste des certificats valides de l'autorité de certification, révoquant automatiquement toute divergence.

ROI et impact commercial

L'automatisation de la révocation des certificats transforme la sécurité d'un processus réactif et manuel en un mécanisme de défense proactif et automatisé.

- Réduction des risques : En éliminant la fenêtre d'exposition entre le compromis de l'appareil et l'isolation du réseau, les organisations réduisent considérablement le risque de mouvement latéral et d'exfiltration de données. Ceci est crucial pour maintenir la conformité avec des cadres comme PCI DSS et GDPR.

- Efficacité opérationnelle : L'automatisation du pipeline de révocation élimine le besoin pour le personnel du support technique de mettre à jour manuellement les configurations RADIUS ou les bases de données de l'autorité de certification lorsqu'un employé quitte l'entreprise, économisant des centaines d'heures par an dans les grandes entreprises.

- Stratégie d'accès unifiée : Un environnement NAC robuste pour les appareils d'entreprise permet aux équipes informatiques de déployer en toute confiance des services parallèles, tels que le WiFi invité basé sur l'analyse de Purple ou les services basés sur la localisation (voir BLE Low Energy Explained for Enterprise ), sachant que l'infrastructure principale est sécurisée.

Écoutez notre exposé technique sur ce sujet ci-dessous :

Key Definitions

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

The most secure standard for 802.1X network authentication, requiring both the client and the server to present digital certificates to prove their identity.

IT teams deploy EAP-TLS to eliminate the risks associated with password-based authentication, ensuring only managed, certificate-bearing devices can connect to the corporate network.

OCSP (Online Certificate Status Protocol)

An internet protocol used for obtaining the revocation status of an X.509 digital certificate in real-time.

Crucial for environments requiring immediate enforcement of access policies, such as when an employee is terminated and their device must be instantly disconnected.

CRL (Certificate Revocation List)

A periodically published, digitally signed list of certificate serial numbers that have been revoked by the issuing Certificate Authority.

Used as a primary revocation mechanism in offline or air-gapped networks, or as a highly resilient fallback mechanism for OCSP.

OCSP Stapling

A mechanism where the client device fetches its own OCSP response and 'staples' it to the TLS handshake, presenting it to the RADIUS server.

Reduces the load on the RADIUS server and OCSP Responder, and improves privacy by preventing the CA from seeing exactly when and where a device is authenticating.

Delta CRL

A smaller revocation list containing only the certificates revoked since the last full Base CRL was published.

Essential for large deployments to prevent network congestion, as full CRLs can become massive and consume significant bandwidth during refresh cycles.

CDP (CRL Distribution Point)

The location, typically an HTTP or LDAP URL, where the Certificate Authority publishes the CRL for clients and RADIUS servers to download.

IT teams must ensure the CDP is highly available and reachable from all NAC policy engines; if the CDP goes down, the RADIUS servers cannot update their caches.

Fail Open / Fail Closed

The policy decision dictating what happens when the revocation infrastructure (OCSP or CDP) is unreachable. Fail Open allows access; Fail Closed denies access.

A critical business decision balancing security posture against operational uptime. Requires sign-off from both IT operations and the CISO.

SCEP (Simple Certificate Enrollment Protocol)

A protocol used by MDM platforms to automate the issuance of digital certificates to managed devices without user intervention.

The starting point of the automated lifecycle. SCEP issues the certificate, and the MDM later triggers the CA to revoke it when the device is retired.

Worked Examples

A 500-bed hospital network is migrating from credential-based 802.1X to certificate-based EAP-TLS for all medical IoT devices and staff laptops. The CISO mandates that if a device is reported stolen, its network access must be terminated within 5 minutes. The network team is concerned about the RADIUS server load if it has to constantly query external services. How should the revocation architecture be designed?

The hospital must deploy OCSP to meet the 5-minute revocation SLA, as CRL refresh intervals cannot reliably meet this target without causing severe network overhead. To address the network team's load concerns, the architecture should implement OCSP Responders locally within the hospital's data centre, positioned close to the RADIUS servers to minimise latency. The RADIUS servers should be configured to query the local OCSP VIP. To ensure resilience, the RADIUS servers must be configured with a fallback to a locally cached CRL, updated hourly. The failure policy must be set to 'fail closed' due to the healthcare environment's strict compliance requirements.

A global retail chain with 1,200 stores uses SCEP to provision certificates to point-of-sale (POS) tablets. The stores have limited WAN bandwidth. The IT director wants to implement certificate revocation but is concerned that downloading large CRL files across 1,200 branch RADIUS servers will saturate the WAN links. What is the optimal deployment strategy?

The retail chain should implement a hybrid approach utilising Delta CRLs and OCSP Stapling. First, the CA should be configured to publish a Base CRL weekly and a Delta CRL (containing only recent revocations) every 4 hours. The branch RADIUS servers will only download the small Delta CRLs during the day, minimising WAN impact. Alternatively, if the POS tablets' EAP supplicants support it, OCSP Stapling should be enabled. This shifts the burden of fetching the OCSP response from the branch RADIUS server to the tablet itself, which can fetch the response directly from the central CA over standard HTTPS, bypassing the RADIUS server's processing overhead entirely.

Practice Questions

Q1. Your organisation is deploying 802.1X across 50 remote branch offices. The WAN links to the central data centre are highly congested and frequently drop packets. You need to implement certificate revocation for the branch corporate laptops. Which architecture should you choose?

Hint: Consider the impact of packet loss on real-time protocols versus the resilience of cached data.

View model answer

You should implement a CRL-based architecture, specifically using Base and Delta CRLs. Because the WAN links are congested and unreliable, real-time OCSP queries will frequently time out, causing authentication delays or failures. By configuring the branch RADIUS servers to download and cache Delta CRLs during off-peak hours, the local RADIUS server can perform revocation checks instantly against its cache, even if the WAN link drops entirely during the authentication attempt.

Q2. A security audit reveals that when your primary OCSP Responder goes offline for maintenance, all corporate users are completely locked out of the WiFi network. The business demands that maintenance should not impact user connectivity, but the CISO refuses to change the policy to 'Fail Open'. How do you resolve this?

Hint: If you cannot change the failure policy, you must change the availability of the service.

View model answer

You must implement high availability for the OCSP service. Deploy at least one additional OCSP Responder and place both behind a load balancer. Configure the RADIUS server to query the load balancer's Virtual IP (VIP). During maintenance, you can drain connections from the primary responder, take it offline, and the load balancer will seamlessly route all OCSP queries to the secondary responder, satisfying both the business uptime requirement and the CISO's 'Fail Closed' mandate.

Q3. You have configured your MDM to automatically revoke certificates when a device is marked as 'lost'. You test the system by marking a test iPad as lost. The MDM confirms the revocation, but 10 minutes later, the iPad successfully connects to the corporate WiFi. The RADIUS server is configured to use a CRL published every 24 hours. What is the root cause and how do you fix it?

Hint: Trace the timeline of the revocation data from the CA to the RADIUS server's enforcement engine.

View model answer

The root cause is latency in the CRL publication and refresh cycle. While the MDM successfully told the CA to revoke the certificate, the CA will not publish that updated status to the CRL Distribution Point until the next 24-hour cycle, and the RADIUS server will not download it until its own cache expires. To fix this, you must either migrate to OCSP for real-time checking, or drastically reduce the CRL publication and download intervals (e.g., to 1 hour) to meet your required enforcement timeline.