Bloquer les logiciels malveillants et le phishing à la périphérie du réseau

Ce guide de référence technique décrit l'architecture, le déploiement et l'impact commercial de la mise en œuvre d'une protection contre les menaces au niveau du réseau pour sécuriser les appareils invités et IoT non gérés à la périphérie du réseau. Il fournit des conseils pratiques aux responsables informatiques pour bloquer de manière proactive les logiciels malveillants et le phishing.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique

- L'Architecture de la Protection à la Périphérie du Réseau

- Composants Clés

- Guide d'Implémentation

- Étape 1 : Segmentation du Réseau

- Étape 2 : Configuration de la Passerelle

- Étape 3 : Définition des Politiques

- Bonnes Pratiques

- Dépannage et Atténuation des Risques

- Gestion du DNS Chiffré

- Blocage Excessif du Trafic Légitime

- ROI et Impact Commercial

Résumé Exécutif

Pour les CTO et les architectes réseau gérant des lieux à forte affluence, la sécurisation des appareils non gérés est un défi opérationnel critique. Vous ne pouvez pas déployer d'agents de point de terminaison sur les smartphones des invités, ni compter sur les utilisateurs pour éviter les liens malveillants. Ce guide détaille comment la mise en œuvre d'une protection contre les menaces au niveau du réseau arrête les logiciels malveillants et le phishing à la périphérie du réseau avant qu'ils n'atteignent les appareils des invités. En appliquant des politiques de sécurité à la passerelle via le filtrage DNS et l'intégration de la veille sur les menaces, les lieux peuvent sécuriser de manière proactive le trafic BYOD, IoT et des invités. Cette approche réduit les frais généraux de réponse aux incidents, assure la conformité aux normes comme GDPR et PCI DSS, et maintient un environnement sécurisé pour les utilisateurs de Guest WiFi dans les secteurs de l' Hôtellerie , du Commerce de détail et des Transports .

Approfondissement Technique

L'Architecture de la Protection à la Périphérie du Réseau

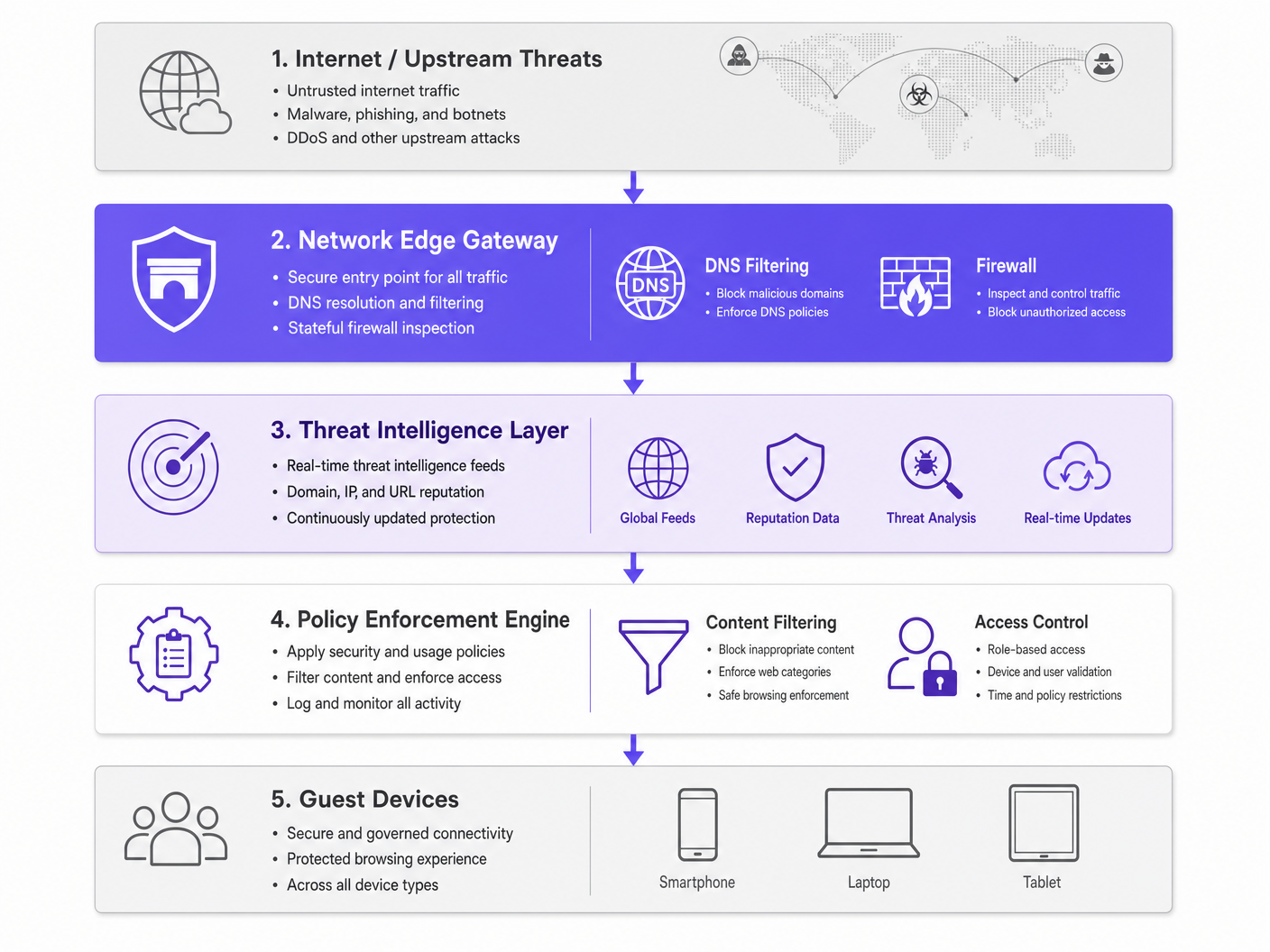

La protection contre les logiciels malveillants à la périphérie du réseau déplace le point d'application de la sécurité du point de terminaison vers la passerelle. Lorsqu'un appareil se connecte à un réseau de lieu et tente de résoudre un domaine, la requête DNS est interceptée par la passerelle de périphérie. Au lieu d'une résolution standard, la requête est évaluée par rapport à des flux de veille sur les menaces continuellement mis à jour.

Si le domaine est associé à la distribution de logiciels malveillants, à des campagnes de phishing ou à une infrastructure de commande et de contrôle (C2) de botnet, la requête DNS est redirigée vers un "sinkhole". La connexion est interrompue avant que la charge utile malveillante ne puisse être téléchargée. Ce blocage proactif empêche les mouvements latéraux et protège la réputation IP du lieu.

Composants Clés

- Moteur de filtrage DNS : Inspecte toutes les requêtes DNS sortantes. Il est essentiel de configurer ce moteur pour bloquer les résolveurs DoH (DNS over HTTPS) publics connus afin d'empêcher les utilisateurs de contourner le DNS sécurisé du lieu.

- Intégration de la veille sur les menaces : S'abonne à des flux mondiaux qui catégorisent les domaines en temps réel en fonction de leur réputation, de leur statut de domaine nouvellement enregistré et de leur activité malveillante connue.

- Application des politiques : Applique des règles granulaires basées sur les rôles des utilisateurs (par exemple, personnel vs. invité) et les catégories de contenu, assurant la conformité IWF pour les réseaux WiFi publics au Royaume-Uni .

Guide d'Implémentation

Le déploiement de la protection à la périphérie du réseau nécessite une approche progressive pour minimiser les perturbations tout en maximisant la couverture de sécurité.

Étape 1 : Segmentation du Réseau

Assurez-vous que votre réseau est correctement segmenté à l'aide de VLAN. Le trafic des invités, du personnel de l'entreprise, des appareils IoT et des systèmes de point de vente (POS) doit résider sur des segments isolés. Cela limite le rayon d'impact si un appareil est compromis avant de rejoindre le réseau.

Étape 2 : Configuration de la Passerelle

Configurez vos routeurs de périphérie ou pare-feu pour transférer tout le trafic DNS vers le service de filtrage DNS sécurisé. Implémentez des règles de pare-feu pour bloquer le trafic sortant sur le port 53 (DNS) et le port 853 (DoT) vers toute destination autre que les résolveurs sécurisés approuvés. Pour en savoir plus sur l'optimisation des réseaux modernes, consultez Wi-Fi de bureau : Optimisez votre réseau Wi-Fi de bureau moderne .

Étape 3 : Définition des Politiques

Établissez des politiques de base. Bloquez globalement les catégories malveillantes connues. Pour le filtrage de contenu, appliquez des politiques spécifiques basées sur le type de lieu — par exemple, un filtrage plus strict dans les environnements de Santé par rapport au commerce de détail général.

Bonnes Pratiques

- Application de politiques granulaires : Évitez les blocages généralisés qui génèrent des tickets de support. Utilisez le contrôle d'accès basé sur les rôles (RBAC) intégré à votre fournisseur d'identité (par exemple, la licence Connect de Purple).

- Journalisation Complète : Maintenez une piste d'audit complète des requêtes DNS et des menaces bloquées. Ceci est essentiel pour la réponse aux incidents et les rapports de conformité. Voir Expliquer ce qu'est une piste d'audit pour la sécurité informatique en 2026 pour les exigences détaillées.

- Surveillance Continue : Tirez parti de WiFi Analytics pour surveiller les performances du réseau et les événements de sécurité en temps réel.

Dépannage et Atténuation des Risques

Gestion du DNS Chiffré

Les systèmes d'exploitation modernes utilisent de plus en plus DoH et DoT, qui chiffrent les requêtes DNS et peuvent contourner le filtrage de périphérie traditionnel. Pour atténuer cela, maintenez une liste de blocage à jour des résolveurs DoH publics connus (par exemple, 8.8.8.8, 1.1.1.1) pour forcer les appareils à revenir au DNS sécurisé fourni par le lieu via le port standard 53.

Blocage Excessif du Trafic Légitime

Des flux de veille sur les menaces agressifs peuvent occasionnellement signaler des domaines légitimes, en particulier ceux nouvellement enregistrés utilisés pour des campagnes marketing. Établissez un processus de liste blanche rapide et donnez à l'équipe des opérations informatiques les moyens de résoudre rapidement les faux positifs.

ROI et Impact Commercial

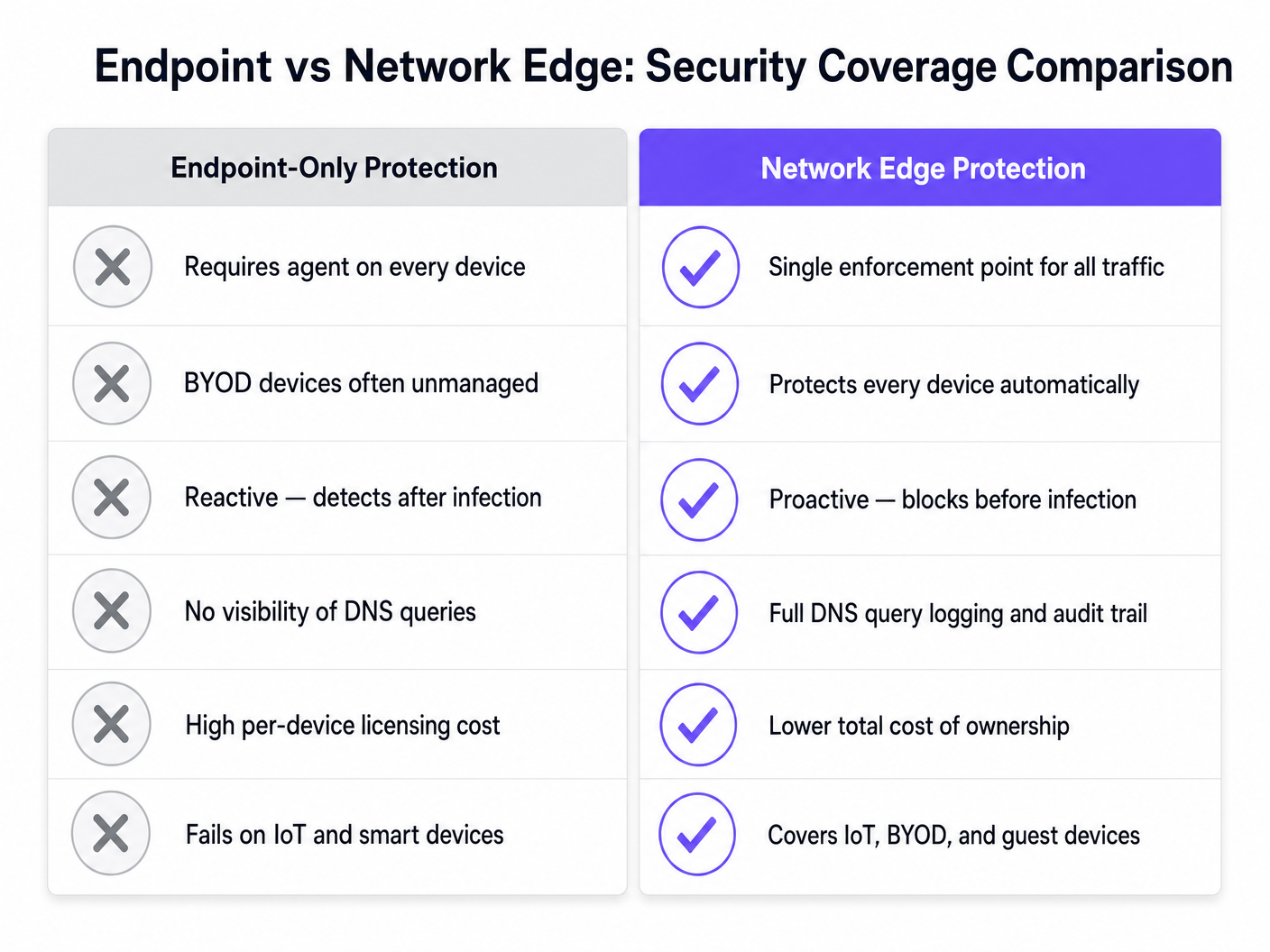

L'analyse de rentabilisation pour la protection contre les logiciels malveillants à la périphérie du réseau repose sur l'atténuation des risques et l'efficacité opérationnelle. En bloquant les menaces à la passerelle, les lieux éliminent les coûts de licence par appareil associés à la sécurité des points de terminaison pour les appareils BYOD et invités. De plus, cela réduit considérablement les heures de support informatique consacrées à l'enquête sur les appareils compromis ou à la gestion des adresses IP figurant sur liste noire. La connectivité sécurisée et fiable qui en résulte améliore l'expérience des invités et protège la réputation de la marque du lieu.

Définitions clés

Network Edge

The boundary where a local network connects to the internet, typically managed by a router, firewall, or gateway.

This is the optimal location to deploy security controls for unmanaged devices, as all traffic must pass through it.

DNS Filtering

The process of blocking access to certain websites or IP addresses by intercepting DNS queries and evaluating them against a policy or threat feed.

Used to proactively stop devices from connecting to malicious domains before any data is transferred.

Sinkholing

Redirecting malicious traffic to a safe, controlled IP address instead of its intended destination.

When a guest device tries to reach a malware server, the edge gateway sinkholes the request, preventing infection.

Threat Intelligence Feed

A continuously updated stream of data regarding potential or current cyber threats, including known malicious domains and IP addresses.

Edge gateways use these feeds to make real-time decisions on whether to allow or block traffic.

DoH (DNS over HTTPS)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the data.

While good for privacy, DoH can bypass corporate edge filtering unless known DoH resolvers are explicitly blocked.

VLAN Segmentation

Dividing a single physical network into multiple logical networks to isolate traffic.

Essential for separating untrusted guest traffic from sensitive corporate or POS systems.

BYOD (Bring Your Own Device)

The practice of allowing employees or guests to use their personal devices on the organisation's network.

BYOD devices are typically unmanaged, making endpoint security impossible and necessitating network edge protection.

Audit Trail

A chronological record of system activities, including DNS queries and blocked connections.

Required for compliance with frameworks like PCI DSS and GDPR to prove security controls are active.

Exemples concrets

A 500-room hotel needs to secure guest WiFi while ensuring IoT devices (smart TVs, room controls) are protected from external command-and-control servers.

Deploy a network edge gateway with DNS filtering. Segment the network into Guest, IoT, and Corporate VLANs. Configure the gateway to intercept all DNS queries from the IoT and Guest VLANs, forwarding them to the secure DNS service. Apply a strict policy for the IoT VLAN that only allows resolution of known, required domains (allowlisting), while applying a standard threat-blocking policy for the Guest VLAN.

A large retail chain experiences frequent IP blacklisting due to guest devices sending spam while connected to the in-store WiFi.

Implement network edge malware protection with active threat intelligence feeds. Configure the firewall to block outbound SMTP (port 25) for all guest traffic. Enable DNS filtering to sinkhole requests to known botnet and spam-distribution domains.

Questions d'entraînement

Q1. A stadium network administrator notices that while DNS filtering is enabled, some guest devices are still reaching known malicious domains. What is the most likely cause and how should it be addressed?

Conseil : Consider modern protocols that might bypass standard port 53 filtering.

Voir la réponse type

The devices are likely using encrypted DNS protocols like DNS over HTTPS (DoH) or DNS over TLS (DoT), which bypass standard port 53 filtering. The administrator should update firewall rules to block known public DoH/DoT resolvers and block outbound traffic on port 853, forcing devices to fall back to the venue's secure DNS.

Q2. When deploying network edge protection in a hospital environment, how should the policies differ between the guest WiFi and the medical IoT device VLAN?

Conseil : Think about the concept of least privilege and predictable behavior.

Voir la réponse type

The guest WiFi should use a standard threat-blocking policy (blocking malware, phishing, and inappropriate content per IWF guidelines) but generally allow internet access. The medical IoT VLAN should use a strict 'default deny' policy with an allowlist, permitting communication only with specific, required vendor servers. IoT devices have predictable traffic patterns, making allowlisting highly effective.

Q3. A retail client wants to implement edge filtering but is concerned about blocking legitimate marketing campaign domains that are newly registered. What process should be implemented?

Conseil : Focus on operational workflows and balancing security with business needs.

Voir la réponse type

Implement a rapid allowlisting workflow. While 'Newly Registered Domains' is a common threat category, the IT team should have a process to quickly verify and allowlist domains provided by the marketing team before campaigns launch, ensuring security does not impede business operations.