Café WiFi : Comment configurer, sécuriser et monétiser votre réseau invité

Une référence technique complète pour les responsables informatiques et les exploitants de lieux sur la conception, la sécurisation et la monétisation des réseaux WiFi de café. Elle couvre la segmentation essentielle du réseau, le déploiement de matériel Wi-Fi 6, les Captive Portals conformes au GDPR et l'automatisation du marketing pour générer un ROI mesurable.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- Architecture Réseau et Segmentation

- Normes Sans Fil et Sélection du Matériel

- Protocoles de Sécurité

- Guide d'Implémentation

- Étape 1 : Étude de Site et Planification de la Bande Passante

- Étape 2 : Configuration de l'Infrastructure

- Étape 3 : Déploiement du Captive Portal

- Étape 4 : Conformité et gestion du consentement

- Étape 5 : Intégration de l'automatisation marketing

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les établissements hôteliers modernes, le café WiFi n'est plus une simple utilité opérationnelle – c'est un actif de données de première partie critique, un canal d'automatisation marketing et une obligation de conformité stricte. Ce guide de référence technique fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations des établissements un cadre complet pour la conception, le déploiement et la monétisation des réseaux invités.

Des cafés indépendants aux chaînes d'entreprise multi-sites, les principes architecturaux restent cohérents. Vous devez appliquer une segmentation réseau stricte pour maintenir la conformité PCI DSS, déployer du matériel 802.11ax (Wi-Fi 6) de qualité professionnelle pour les environnements clients denses, et implémenter un Captive Portal robuste pour recueillir un consentement marketing explicite et conforme au GDPR.

En passant de routeurs grand public non gérés à une plateforme Guest WiFi d'entreprise, les établissements peuvent transformer un centre de coûts en un moteur de revenus mesurable. Ce guide décrit les spécifications matérielles exactes, les normes de sécurité, les calculs de bande passante et les flux de travail d'automatisation marketing nécessaires pour construire un réseau invité résilient et rentable.

Approfondissement Technique

Architecture Réseau et Segmentation

Le principe fondamental de tout réseau public est une séparation logique absolue de l'infrastructure opérationnelle. Le déploiement d'un réseau plat unique qui héberge à la fois vos systèmes de point de vente (POS) et votre trafic invité est une défaillance critique en matière de sécurité et de conformité.

Implémentation des VLAN : Votre infrastructure de routage et de commutation doit prendre en charge le marquage VLAN IEEE 802.1Q. Un déploiement standard nécessite un minimum de deux réseaux locaux virtuels :

- VLAN 10 (Opérationnel) : Dédié aux terminaux POS, aux PC de back-office et aux appareils IoT.

- VLAN 20 (Invité) : Dédié exclusivement au réseau invité du café WiFi.

Le trafic entre ces VLAN doit être bloqué au niveau du pare-feu. Les points d'accès (AP) diffuseront des Service Set Identifiers (SSIDs) distincts mappés directement à leurs VLAN respectifs. Cette isolation est une exigence non négociable pour la conformité PCI DSS, garantissant que l'environnement de données des titulaires de carte (CDE) ne peut pas être compromis par des acteurs malveillants connectés au réseau invité.

Normes Sans Fil et Sélection du Matériel

Pour les environnements à forte densité d'appareils — comme un café très fréquenté où 40 à 80 clients peuvent diffuser, naviguer et synchroniser simultanément — le matériel grand public se dégradera rapidement.

Exigences 802.11ax (Wi-Fi 6) : Les déploiements modernes devraient utiliser exclusivement des points d'accès Wi-Fi 6. L'avantage critique du Wi-Fi 6 dans les environnements hôteliers est l'Accès Multiple par Répartition Orthogonale de la Fréquence (OFDMA). Contrairement aux normes plus anciennes qui servent les clients séquentiellement, l'OFDMA permet à un seul AP de communiquer avec plusieurs appareils simultanément en divisant les canaux en sous-porteuses plus petites. Cela réduit drastiquement la latence et améliore le débit dans les environnements encombrés.

Dimensionnement du Matériel :

- Site Unique (50-150 m²) : 1-2 APs Wi-Fi 6 montés au plafond, un commutateur géré PoE+ et un pare-feu/routeur de qualité professionnelle.

- Déploiements Multi-Sites : Une infrastructure gérée dans le cloud est obligatoire pour une visibilité centralisée, la gestion du firmware et le dépannage à distance sur des empreintes de vente au détail distribuées.

Protocoles de Sécurité

L'ère du WiFi public ouvert et non chiffré touche à sa fin. Bien que le WPA2-Personal reste courant, les nouveaux déploiements devraient tirer parti du WPA3.

Pour les réseaux invités utilisant un Captive Portal, la transmission sans fil sous-jacente doit toujours être chiffrée. WPA3-SAE (Simultaneous Authentication of Equals) offre une confidentialité persistante, atténuant les attaques par dictionnaire hors ligne. Si vous déployez un réseau ouvert avec un Captive Portal (souvent fait pour une compatibilité maximale), assurez-vous que l'isolation des clients est activée au niveau de l'AP afin que les appareils ne puissent pas communiquer entre eux sur le sous-réseau local.

Guide d'Implémentation

Le déploiement d'un réseau WiFi de café sécurisé et monétisé nécessite une approche structurée. Suivez cette séquence de déploiement neutre vis-à-vis des fournisseurs :

Étape 1 : Étude de Site et Planification de la Bande Passante

Avant d'acheter du matériel, effectuez une étude physique du site pour identifier les interférences RF (par exemple, micro-ondes, acier de construction) et déterminer l'emplacement optimal des AP.

Calculez vos besoins en bande passante. Une règle générale est de prévoir 2 Mbps par utilisateur simultané pour la navigation générale, et 5 Mbps si le streaming vidéo est courant. Pour un café s'attendant à 50 utilisateurs simultanés, une connexion symétrique minimale de 100 Mbps est conseillée. Si votre établissement accueille des événements professionnels ou nécessite une disponibilité garantie, consultez notre guide sur Qu'est-ce qu'une ligne louée ? Internet d'entreprise dédié pour les options de connectivité d'entreprise. Pour des calculs détaillés de bande passante, consultez notre guide Vitesse WiFi d'hôtel : Ce que les clients attendent et comment le fournir .

Étape 2 : Configuration de l'Infrastructure

Installez votre routeur, votre commutateur géré et vos points d'accès. Configurez vos VLAN et vos règles de pare-feu avant de connecter les AP. Assurez-vous que les pools DHCP pour le VLAN invité sont dimensionnés de manière appropriée (par exemple, un sous-réseau /23 fournissant 510 adresses IP) avec des durées de bail courtes (par exemple, 2 heures) pour éviter l'épuisement des IP pendant les périodes de forte affluence.

Étape 3 : Déploiement du Captive Portal

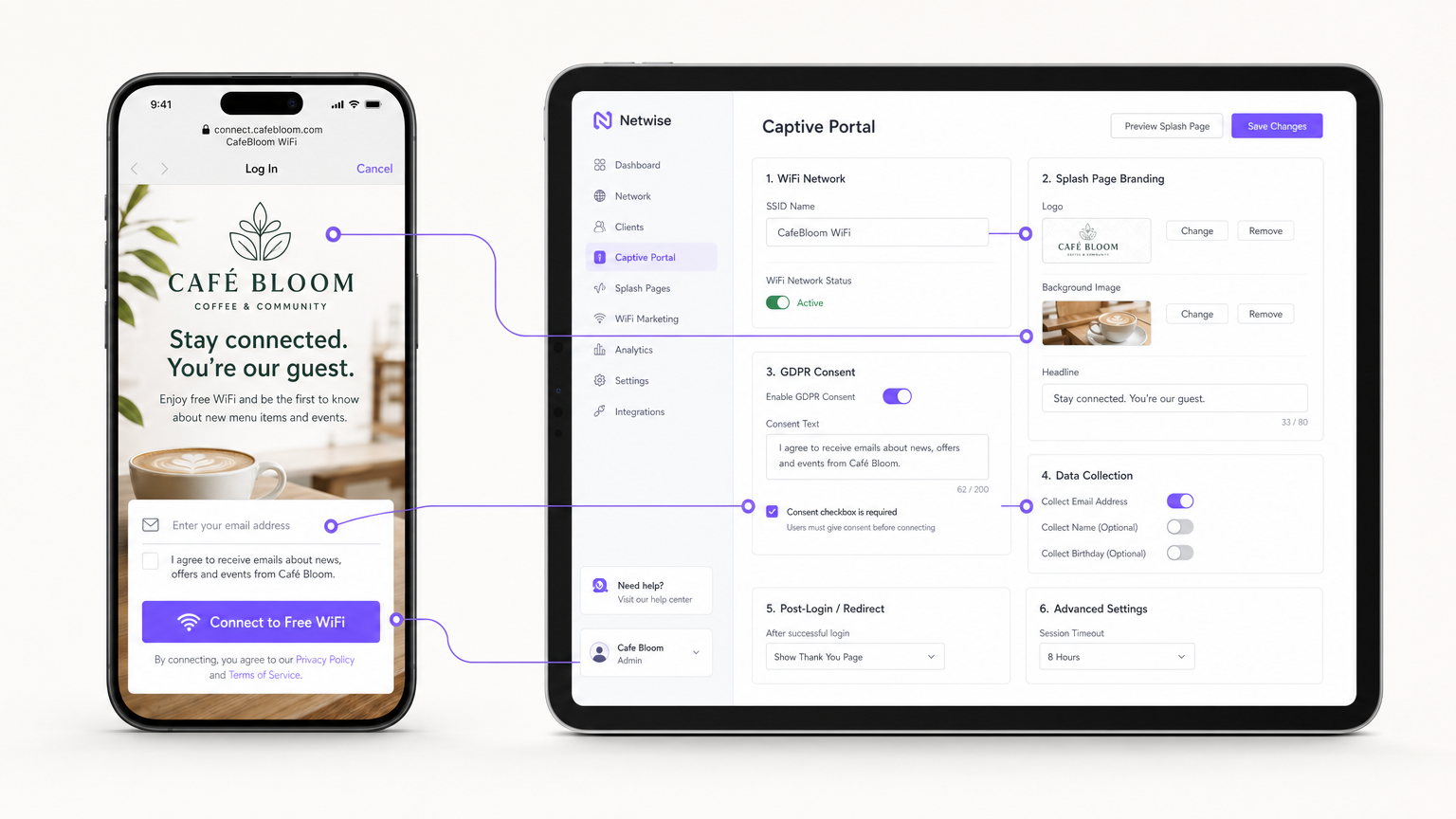

Le Captive Portal est l'interface critique entre votre réseau et votre base de données marketing.

Au lieu d'héberger des serveurs de portail sur site, intégrez votre Points d'accès (via RADIUS ou API) avec une plateforme de WiFi invité basée sur le cloud comme Purple. Configurez la page de connexion avec l'image de marque de votre établissement et configurez les méthodes d'authentification (par exemple, e-mail, connexion sociale ou authentification transparente basée sur le profil comme OpenRoaming).

Étape 4 : Conformité et gestion du consentement

Configurez les champs de collecte de données. En vertu du GDPR, le consentement marketing doit être explicite, éclairé et univoque. Assurez-vous que votre Captive Portal comporte une case à cocher non cochée pour les opt-ins marketing. La plateforme doit enregistrer l'horodatage, l'adresse IP, l'adresse MAC et le libellé exact du consentement affiché à l'utilisateur afin de fournir une piste d'audit vérifiable.

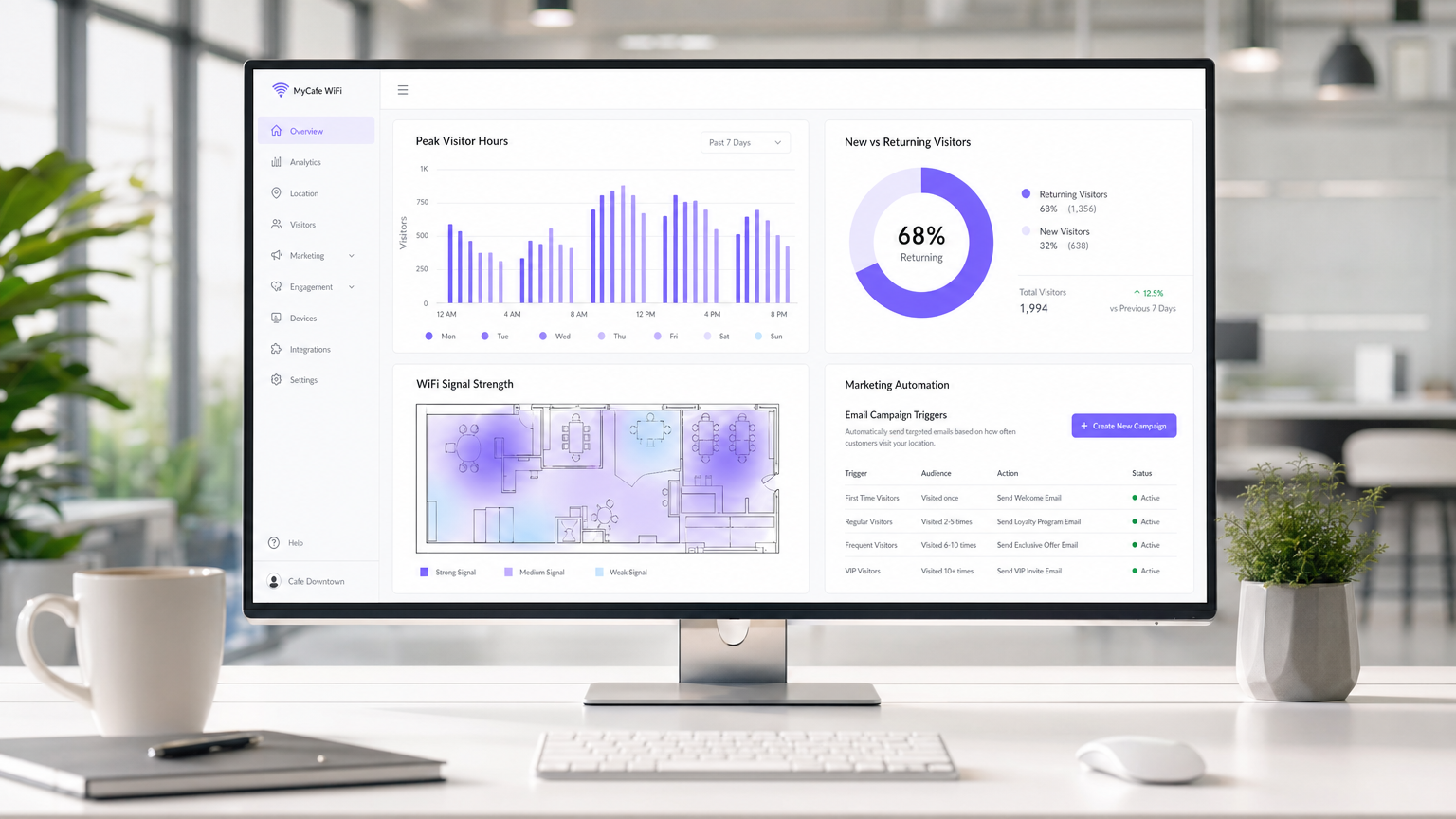

Étape 5 : Intégration de l'automatisation marketing

Connectez la plateforme WiFi à votre CRM ou utilisez les outils natifs de WiFi Analytics de la plateforme pour créer des campagnes automatisées. Configurez des déclencheurs pour :

- Nouveaux visiteurs : E-mail de bienvenue avec une réduction de fidélité.

- Visiteurs inactifs : Offre de réengagement après 30 jours d'absence.

- Visiteurs fréquents : Invitation au programme VIP.

Bonnes pratiques

- Activer l'isolation des clients : Activez toujours l'isolation des clients de couche 2 sur le SSID invité. Cela empêche les appareils connectés de se voir ou de communiquer entre eux, réduisant ainsi le risque de mouvement latéral de logiciels malveillants ou de reniflage de paquets.

- Mettre en œuvre la Qualité de Service (QoS) : Configurez les règles QoS sur votre routeur pour prioriser le trafic opérationnel (POS, VoIP) par rapport au trafic invité. Mettez en œuvre des limites de bande passante par client (par exemple, plafonner les invités à 5 Mbps en téléchargement/téléchargement) pour éviter qu'un seul utilisateur ne sature la liaison WAN.

- Raccourcir les baux DHCP : Dans les environnements à forte rotation comme les cafés, définissez les durées de bail DHCP à 1-2 heures plutôt que les 24 heures standard pour éviter l'épuisement du pool d'adresses IP.

- Tirer parti de l'authentification basée sur le profil : Pour les chaînes multi-sites ou les environnements de commerce de détail , mettez en œuvre des protocoles d'authentification transparente (comme Passpoint/OpenRoaming) pour permettre aux utilisateurs récurrents de se connecter automatiquement sans se réauthentifier sur le portail, améliorant considérablement l'expérience utilisateur tout en maintenant le suivi des données.

Dépannage et atténuation des risques

| Mode de défaillance | Cause première | Stratégie d'atténuation |

|---|---|---|

| Épuisement des adresses IP | Les invités ne peuvent pas se connecter car le serveur DHCP n'a plus d'adresses IP disponibles. | Élargissez le masque de sous-réseau (par exemple, de /24 à /23) et réduisez les durées de bail DHCP à 1-2 heures. |

| Interférence co-canal | Plusieurs points d'accès diffusant sur le même canal, provoquant une latence élevée et une perte de paquets. | Mettez en œuvre l'attribution dynamique des canaux sur le contrôleur sans fil ; évitez les canaux 2,4 GHz autres que 1, 6 et 11. |

| Contournement du Captive Portal | Les appareils se connectent mais ne déclenchent pas la redirection vers la page de connexion, laissant les utilisateurs hors ligne. | Assurez-vous que le pare-feu autorise le trafic DNS et HTTP/HTTPS vers les adresses IP du jardin clos du portail avant l'authentification. |

| Violation de conformité | Collecte d'e-mails via un formulaire ouvert sans enregistrement explicite du consentement. | Utilisez une plateforme de Captive Portal certifiée qui gère nativement l'enregistrement du consentement GDPR et les politiques de conservation des données. |

ROI et impact commercial

La transition d'un WiFi non géré vers un réseau invité d'entreprise transforme l'infrastructure informatique d'un coût irrécupérable en un actif marketing mesurable.

Mesurer le succès : Le ROI d'un déploiement WiFi de café est calculé à l'aide de trois métriques principales :

- Taux de capture de données : Le pourcentage d'utilisateurs connectés qui acceptent les communications marketing. Un portail bien optimisé devrait atteindre un taux de capture de 30 à 40 %.

- Conversion de campagne : Le trafic généré par les campagnes e-mail/SMS automatisées déclenchées par la plateforme WiFi. Par exemple, suivre le nombre d'utilisateurs qui reviennent dans les 7 jours suivant la réception d'une offre "vous nous manquez".

- Optimisation du temps de présence : Utilisation de l'analyse pour corréler le temps de présence des visiteurs avec la valeur moyenne des transactions, permettant aux équipes opérationnelles d'optimiser la disposition des sièges et la vitesse du service.

En capturant des données de première partie et en stimulant les visites répétées grâce à un marketing ciblé, une solution WiFi invité gérée atteint généralement un ROI dans les 3 à 6 mois suivant son déploiement, en particulier dans les environnements hôteliers concurrentiels.

Termes clés et définitions

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs. Used to securely separate guest traffic from operational traffic.

Essential for maintaining PCI DSS compliance and preventing guests from accessing back-office systems.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

The primary mechanism for capturing user data, presenting terms of service, and securing GDPR marketing consent.

Client Isolation

A wireless security feature that prevents devices connected to the same AP from communicating with each other.

Crucial for public networks to prevent malicious users from scanning or attacking other guests' devices.

OFDMA (Orthogonal Frequency-Division Multiple Access)

A feature of Wi-Fi 6 that allows an AP to subdivide a channel to communicate with multiple devices simultaneously.

Solves the 'latency' problem in dense café environments where dozens of devices are competing for airtime.

PCI DSS

Payment Card Industry Data Security Standard. A set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

The regulatory reason why network segmentation between POS and guest WiFi is legally required.

First-Party Data

Information a company collects directly from its customers and owns entirely.

The core asset generated by a guest WiFi platform, insulating venues from the deprecation of third-party cookies.

QoS (Quality of Service)

Technologies that manage data traffic to reduce packet loss, latency and jitter on the network.

Used to prioritize critical business traffic (like payment processing) over guest Netflix streaming.

Walled Garden

A restricted environment that controls user access to web content and services.

Required configuration on the firewall to allow unauthenticated users to access the captive portal and its associated resources (like social login APIs) before granting full internet access.

Études de cas

A growing independent café chain with 3 locations is experiencing network dropouts during peak hours. Their POS terminals frequently disconnect, and guests complain about slow speeds. They are currently using consumer-grade routers provided by their ISP, broadcasting a single SSID for both staff and guests.

- Replace consumer routers with a cloud-managed business gateway and Wi-Fi 6 access points at each location.

- Implement VLAN tagging: VLAN 10 for POS/Staff, VLAN 20 for Guests.

- Configure firewall rules to block inter-VLAN routing, securing the POS network.

- Set up QoS to prioritize VLAN 10 traffic over VLAN 20, and implement a 5 Mbps per-client bandwidth cap on the guest network.

- Deploy a centralized captive portal to manage guest access and collect GDPR-compliant marketing data.

A large conference centre café needs to provide seamless WiFi for returning delegates without forcing them to log in via the captive portal every day, while still tracking their presence for analytics.

Deploy a profile-based authentication system utilizing Passpoint (Hotspot 2.0) or OpenRoaming. Guests authenticate via the captive portal on their first visit, downloading a secure profile to their device. On subsequent visits, their device authenticates automatically via WPA2/3-Enterprise using EAP-TTLS, bypassing the splash page while still registering their MAC address and presence in the analytics dashboard.

Analyse de scénario

Q1. A retail café chain wants to implement a guest WiFi network. The marketing director insists on making email collection mandatory for access to maximize database growth. The IT director is concerned about compliance. What is the correct architectural approach?

💡 Astuce :Consider the specific requirements of GDPR regarding 'freely given' consent.

Afficher l'approche recommandée

Under GDPR, consent for marketing cannot be a precondition for service. The captive portal must allow users to access the WiFi without opting into marketing emails. The correct approach is to offer a clear, unticked checkbox for marketing consent, while allowing users to connect simply by accepting the terms and conditions. The marketing team should instead incentivize opt-ins by offering a clear value exchange (e.g., 'Sign up for 10% off your next coffee').

Q2. During peak hours (12:00 PM - 2:00 PM), guests at a busy city-centre café report that they can see the WiFi network with strong signal, but cannot connect or obtain an IP address. The network works perfectly in the morning and evening. What is the most likely cause and solution?

💡 Astuce :Think about the lifecycle of a connection in a high-turnover environment.

Afficher l'approche recommandée

The most likely cause is DHCP IP pool exhaustion. Because the café has high footfall but short dwell times, the default 24-hour DHCP leases are tying up IP addresses long after the guests have left. The solution is to reduce the DHCP lease time for the guest VLAN to 1 or 2 hours, and potentially expand the subnet from a /24 (254 addresses) to a /23 (510 addresses).

Q3. A venue operator wants to deploy a single unified network for both their EPOS systems and guest WiFi to save on hardware costs, using a standard consumer broadband router. What are the specific technical and business risks of this approach?

💡 Astuce :Evaluate the scenario against PCI DSS requirements and wireless performance standards.

Afficher l'approche recommandée

- Compliance Failure: A flat network violates PCI DSS requirements for isolating the Cardholder Data Environment, risking heavy fines and loss of card processing abilities. 2. Security Risk: Without client isolation and VLANs, guests can potentially access or attack the EPOS systems. 3. Performance Degradation: Consumer routers lack QoS to prioritize EPOS traffic, meaning guest streaming could cause payment processing to time out. 4. Device Limitations: Consumer routers cannot handle the concurrent connections typical in a café, leading to network crashes.