Captive Portal basé sur le cloud vs. sur site : Lequel convient à votre entreprise ?

Une comparaison technique complète des architectures de Captive Portal basées sur le cloud et sur site. Ce guide évalue la vitesse de déploiement, les structures de coûts, l'évolutivité et les implications en matière de conformité pour aider les dirigeants informatiques à prendre des décisions éclairées en matière d'infrastructure.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique : Architecture et Flux d'Authentification

- L'Architecture du Captive Portal Basé sur le Cloud

- L'Architecture du Serveur Captive Portal sur Site

- Guide de Mise en Œuvre : Recommandations Neutres vis-à-vis des Fournisseurs

- Quand Choisir un Captive Portal Basé sur le Cloud

- Quand Choisir un Captive Portal sur Site

- Bonnes pratiques pour le déploiement d'un Captive Portal

- Dépannage et atténuation des risques

- Risques liés au cloud

- Risques sur site

- ROI et impact commercial

Résumé Exécutif

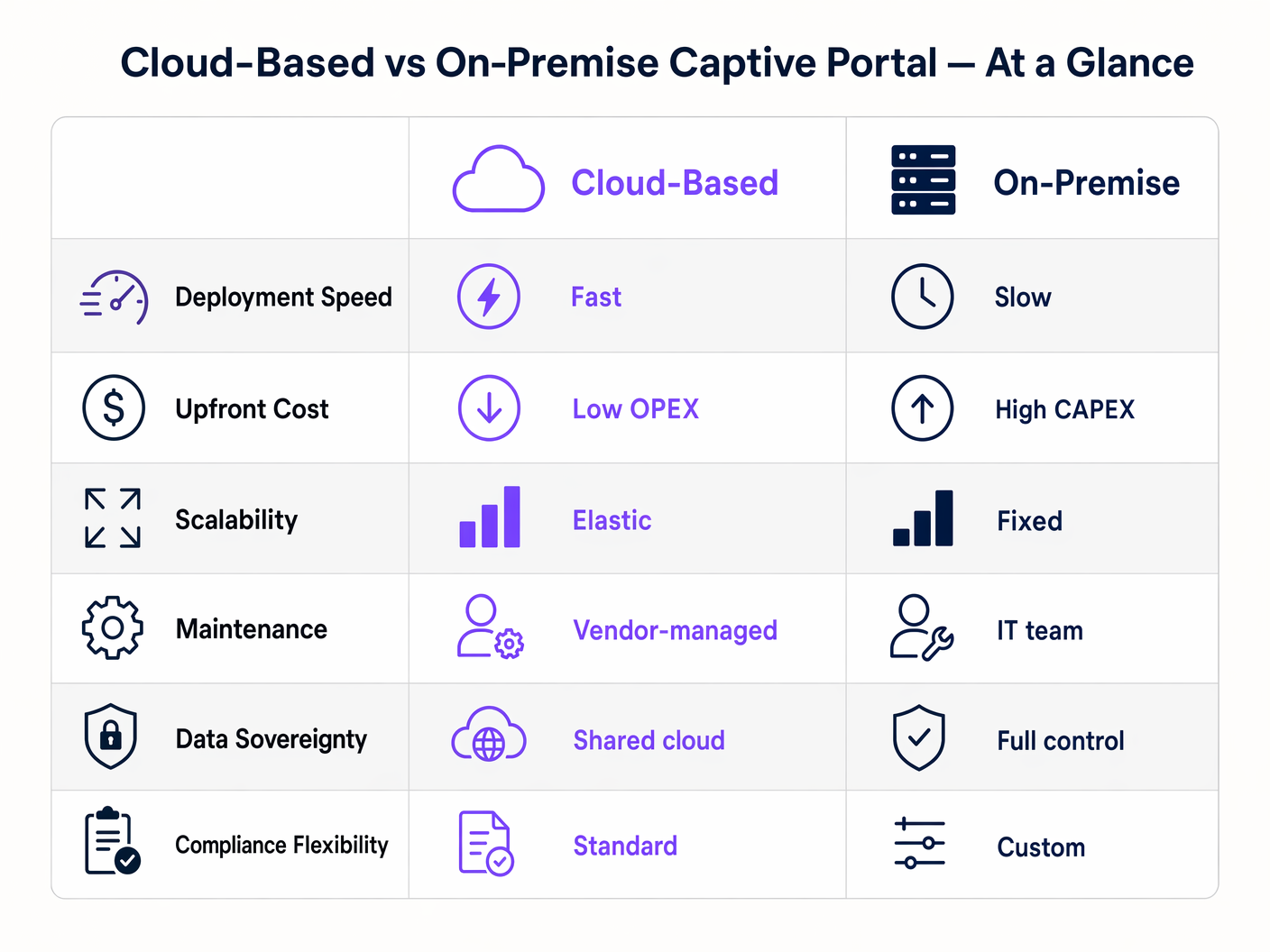

Lors de la conception d'une architecture WiFi invité, le choix entre un Captive Portal basé sur le cloud et un serveur Captive Portal sur site détermine vos coûts d'infrastructure, vos frais d'exploitation et votre position en matière de conformité pour le cycle de vie du déploiement. Pour les responsables informatiques, les architectes réseau et les CTO, il ne s'agit pas d'une simple préférence logicielle ; c'est une décision architecturale fondamentale.

Un Captive Portal basé sur le cloud transfère les charges de travail d'authentification et de rendu du portail vers un environnement géré par un fournisseur, offrant une évolutivité élastique et une maintenance considérablement réduite. Inversement, un système de Captive Portal sur site conserve toutes les données et la logique d'authentification au sein du périmètre de votre réseau local, offrant un contrôle absolu au prix de dépenses d'investissement et d'une charge opérationnelle plus élevées.

Ce guide propose une comparaison technique rigoureuse des deux modèles de déploiement. Nous examinerons l'architecture, évaluerons le coût total de possession et décrirons des scénarios de mise en œuvre spécifiques pour vous aider à déterminer quel logiciel de Captive Portal correspond à vos objectifs commerciaux et à vos exigences réglementaires.

Approfondissement Technique : Architecture et Flux d'Authentification

Comprendre la distinction entre un Captive Portal hébergé et une solution sur site nécessite d'examiner le flux d'authentification et l'endroit où les processus sous-jacents s'exécutent.

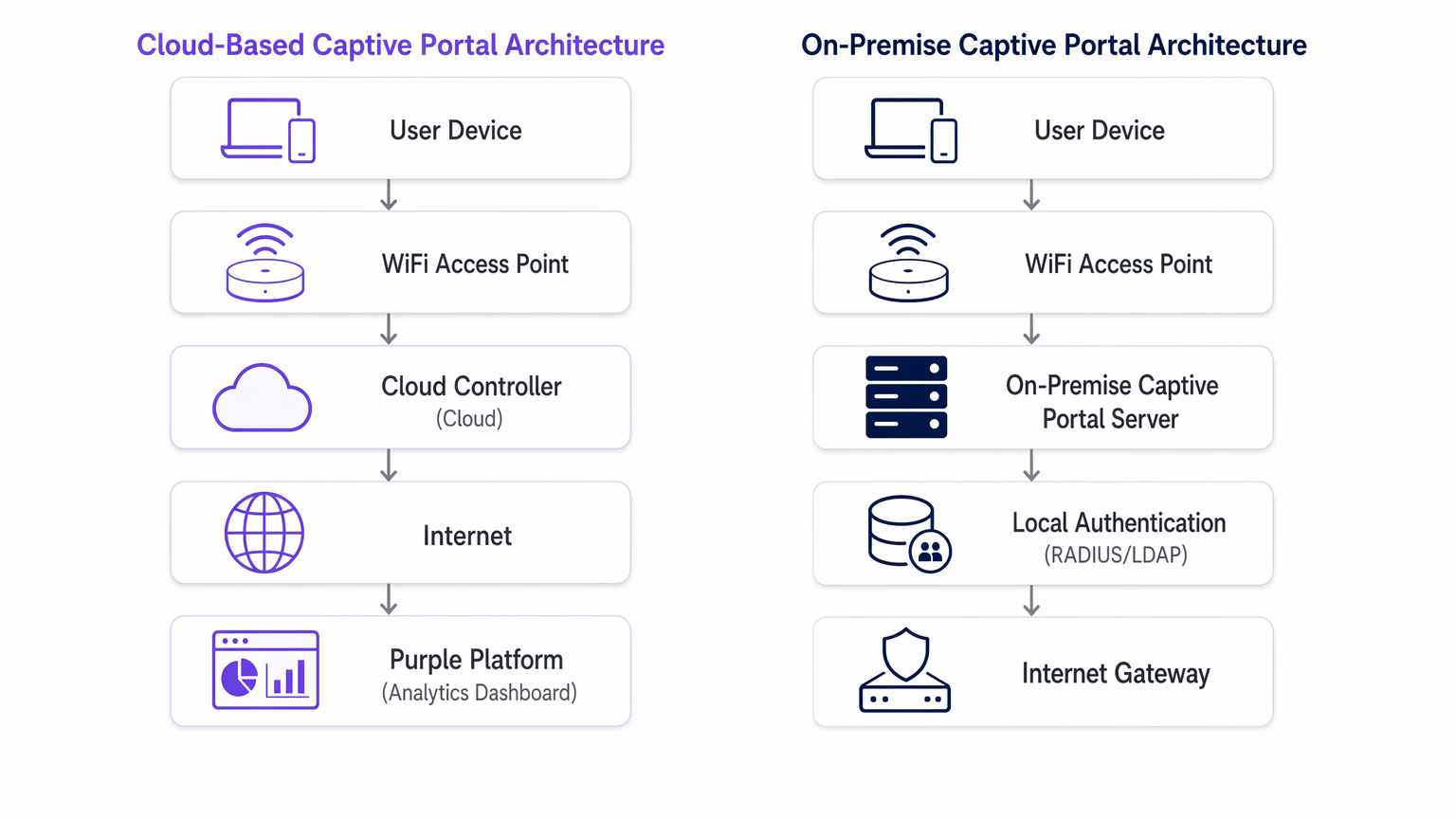

L'Architecture du Captive Portal Basé sur le Cloud

Dans un modèle basé sur le cloud, la logique du Captive Portal, l'authentification RADIUS et les bases de données de capture de données résident sur une infrastructure tierce (par exemple, AWS, Azure, GCP) gérée par un fournisseur comme Purple.

Lorsqu'un appareil client s'associe au SSID invité, le point d'accès local (AP) ou le contrôleur de réseau local sans fil (WLC) intercepte la requête HTTP/HTTPS initiale. Comme l'appareil n'est pas authentifié, le contrôleur redirige le navigateur vers une URL hébergée dans le cloud. L'utilisateur interagit avec le portail — acceptant les conditions, s'authentifiant via la connexion sociale ou remplissant un formulaire. Après une authentification réussie, la plateforme cloud communique avec le contrôleur local (souvent via RADIUS ou une API spécifique au fournisseur) pour autoriser l'adresse MAC du client, lui accordant l'accès à Internet.

Cette architecture est très élastique. Lors des pics de charge — comme la mi-temps dans un stade ou une vente majeure dans le Commerce de Détail — l'infrastructure cloud s'adapte automatiquement pour gérer des milliers de requêtes d'authentification simultanées sans nécessiter de mises à niveau matérielles locales. De plus, des plateformes comme Purple fournissent des analyses WiFi invité et agissent comme un fournisseur d'identité gratuit pour des services comme OpenRoaming sous la licence Connect, ajoutant une valeur significative au-delà du contrôle d'accès de base.

L'Architecture du Serveur Captive Portal sur Site

Un serveur Captive Portal sur site nécessite le déploiement de matériel dédié ou de machines virtuelles (VM) au sein de votre infrastructure réseau locale. Le serveur web du portail, le serveur RADIUS (par exemple, FreeRADIUS, Microsoft NPS) et la base de données utilisateur sont tous maintenus localement par votre équipe informatique.

Le processus de redirection est similaire, mais le client est dirigé vers une adresse IP interne plutôt que vers une URL publique. La transaction d'authentification se déroule entièrement au sein du réseau local (LAN). Ce modèle garantit qu'aucune donnée d'invité ne transite par l'internet public pendant la phase d'authentification, ce qui est souvent une exigence stricte pour les établissements de Santé ou gouvernementaux régis par des politiques strictes de souveraineté des données.

Cependant, le débit d'un système sur site est strictement limité par le matériel provisionné. La planification de la capacité doit tenir compte des sessions simultanées maximales, ce qui entraîne souvent un surprovisionnement important. De plus, l'équipe informatique assume l'entière responsabilité des correctifs du système d'exploitation, du renouvellement des certificats SSL, de la maintenance des bases de données et de la configuration des paires de basculement à haute disponibilité.

Guide de Mise en Œuvre : Recommandations Neutres vis-à-vis des Fournisseurs

Le choix de l'architecture appropriée dépend de vos contraintes opérationnelles spécifiques.

Quand Choisir un Captive Portal Basé sur le Cloud

- Déploiements Multi-Sites : Si vous gérez un portefeuille distribué, tel qu'une chaîne Hôtelière ou un réseau de pôles de Transport , un Captive Portal basé sur le cloud offre une gestion centralisée. Vous pouvez déployer des mises à jour de portail, des changements de marque et des modifications de politiques sur des centaines de sites simultanément.

- Opérations Informatiques Allégées : Lorsque votre équipe réseau se concentre sur l'infrastructure principale plutôt que sur la maintenance des applications, le fait de confier le système de Captive Portal à un fournisseur SaaS réduit les frais d'exploitation.

- Intégration Marketing et Analytique : Les plateformes cloud facilitent intrinsèquement l'agrégation de données. Si votre objectif est de tirer parti des analyses WiFi pour stimuler l'engagement client, un Captive Portal hébergé fournit les intégrations nécessaires prêtes à l'emploi.

Quand Choisir un Captive Portal sur Site

- Souveraineté Stricte des Données : Si les cadres réglementaires interdisent aux données des invités de quitter vos locaux physiques ou les frontières nationales, un déploiement sur site est obligatoire.

- Environnements Isolés (Air-Gapped) ou à Haute Latence : Les sites avec des liaisons internet peu fiables ne peuvent pas dépendre d'une passerelle d'authentification cloud. Si la liaison WAN échoue, un portail cloud échoue ; un portail sur site peut toujours authentifier les utilisateurs pour l'accès au réseau local.

- Deep Intégration personnalisée : Lorsque le portail doit s'interfacer directement avec des systèmes de gestion immobilière (PMS) hérités, hébergés localement, via des API propriétaires qui ne peuvent pas être exposées à Internet.

Bonnes pratiques pour le déploiement d'un Captive Portal

Quel que soit le modèle de déploiement, le respect des normes de l'industrie est essentiel pour la sécurité et l'expérience utilisateur.

- Segmentation VLAN : Isolez toujours le réseau WiFi invité sur un VLAN dédié, entièrement séparé des ressources de l'entreprise.

- Gestion des certificats SSL/TLS : Un Captive Portal doit servir ses pages via HTTPS. Les certificats expirés déclencheront de graves avertissements de navigateur, interrompant le flux d'authentification. Pour les déploiements sur site, automatisez le renouvellement des certificats à l'aide de protocoles comme ACME (par exemple, Let's Encrypt). Les fournisseurs de cloud gèrent cela automatiquement.

- Considérations WPA3 et 802.1X : Bien que WPA3-Enterprise avec 802.1X soit la norme d'or pour les appareils d'entreprise, il est peu pratique pour les réseaux invités où vous ne pouvez pas distribuer de certificats à des appareils non gérés. Par conséquent, un réseau ouvert avec un Captive Portal, ou WPA3-Personal (Opportunistic Wireless Encryption - OWE), reste la norme pour l'accès public.

- Accords de traitement des données (DPA) : Lorsque vous utilisez un Captive Portal hébergé, examinez rigoureusement le DPA du fournisseur. Assurez-vous qu'ils sont conformes au GDPR, au PCI DSS, et définissez clairement leurs sous-traitants et les lieux de résidence des données.

Dépannage et atténuation des risques

Les modes de défaillance courants diffèrent considérablement entre les deux architectures.

Risques liés au cloud

- Pannes WAN : Le risque principal est une perte de connectivité Internet. Sans liaison montante, le contrôleur cloud ne peut pas être atteint et l'authentification échoue. Atténuez ce risque avec des liaisons WAN redondantes (par exemple, fibre primaire, 5G/LTE secondaire) ou envisagez Les avantages essentiels du SD WAN pour les entreprises modernes pour assurer une haute disponibilité.

- Échecs de résolution DNS : Si le DNS local ne parvient pas à résoudre l'URL du portail cloud, la redirection est interrompue. Assurez une infrastructure DNS locale robuste.

Risques sur site

- Défaillance matérielle : Un seul serveur Captive Portal est un point de défaillance unique. Vous devez déployer un cluster actif-passif ou actif-actif pour assurer une haute disponibilité.

- Épuisement de la capacité : Des pics inattendus de densité d'utilisateurs peuvent submerger le serveur RADIUS local ou le serveur web, entraînant des délais d'attente. Surveillez rigoureusement les métriques de CPU, de mémoire et de sessions concurrentes.

- Gestion des correctifs : Les serveurs de portail non corrigés sont des cibles privilégiées pour l'exploitation. Mettez en œuvre une gestion stricte des vulnérabilités et des calendriers de déploiement des correctifs.

Pour les scénarios où le portail génère plus de friction que de valeur, consultez Comment supprimer une connexion Captive Portal (et quand vous devriez le faire) .

ROI et impact commercial

Les modèles financiers de ces architectures sont fondamentalement différents.

Un déploiement de logiciel Captive Portal sur site est un modèle de dépenses en capital (CAPEX). Vous engagez des coûts initiaux importants pour le matériel, les licences d'hyperviseur et l'infrastructure redondante. Les coûts récurrents sont cachés dans les dépenses d'exploitation (OPEX) du temps de votre équipe informatique consacré à la maintenance et au dépannage.

Un Captive Portal basé sur le cloud fonctionne sur un modèle OPEX. Les coûts initiaux sont minimes, limités aux points d'accès et à la configuration initiale. Vous payez un abonnement prévisible et récurrent. Le ROI d'une plateforme cloud est souvent réalisé grâce à la réduction de la charge de travail informatique et à la monétisation des données capturées via des analyses avancées et des intégrations marketing, transformant le WiFi invité d'un centre de coûts en un actif générateur de revenus.

Termes clés et définitions

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted.

The primary mechanism for authenticating guests and capturing marketing consent on public WiFi networks.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend protocol used by both cloud and on-premise portals to signal the access point that a user is authorized.

Data Sovereignty

The concept that data is subject to the laws and governance structures within the nation it is collected.

A critical deciding factor for government and healthcare venues evaluating cloud vs. on-premise architectures.

MAC Address Authorization

The process of using a device's Media Access Control address to identify it and grant network access after initial authentication.

How the network controller remembers a device so the user doesn't have to log in every time they roam between access points.

WPA3-Enterprise

The latest Wi-Fi security standard requiring 802.1X authentication and a RADIUS server, providing individualized encryption.

The standard for corporate networks, which operates separately from the open/OWE guest network where the captive portal resides.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks.

Essential for security, ensuring guest WiFi traffic (and the captive portal) is isolated from internal corporate data.

Data Processing Agreement (DPA)

A legally binding contract that states the rights and obligations of each party concerning the protection of personal data.

Mandatory documentation when utilizing a hosted captive portal to ensure GDPR compliance.

OpenRoaming

A federation of Wi-Fi networks that allows users to automatically and securely connect to participating networks without manual login.

An advanced authentication method supported by platforms like Purple, offering a frictionless alternative to traditional captive portals.

Études de cas

A national retail chain with 400 locations needs to deploy a standardized guest WiFi experience. Their IT team consists of 5 network engineers based at headquarters. They require detailed analytics on customer dwell time and visit frequency to integrate with their CRM.

Deploy a cloud-based captive portal system. The lean IT team cannot manage 400 on-premise portal servers or complex VPN routing back to a centralized on-premise data center. A hosted captive portal allows centralized policy management, immediate scalability, and native API integration for CRM data syncing.

A large NHS hospital trust requires guest WiFi across its campus. Strict patient data confidentiality policies dictate that no MAC addresses, device identifiers, or user information can be stored on servers outside the UK, and all authentication traffic must remain within the hospital's private network.

Deploy an on-premise captive portal server. The hospital must provision a high-availability cluster of portal servers within their local data center, integrated with their local Active Directory or a dedicated FreeRADIUS instance for guest accounts.

Analyse de scénario

Q1. A hotel chain is experiencing frequent authentication timeouts during large conferences because their local captive portal server reaches maximum CPU utilization. What is the most operationally efficient architectural solution?

💡 Astuce :Consider which deployment model handles elastic scaling automatically.

Afficher l'approche recommandée

Migrate to a cloud-based captive portal system. Cloud architectures provide elastic scalability, automatically absorbing authentication spikes without requiring the local IT team to provision, configure, or maintain additional hardware.

Q2. A government facility must deploy guest WiFi but has a strict policy that no external DNS resolution or outbound internet traffic is permitted from the management VLAN. Which captive portal architecture must be deployed?

💡 Astuce :Evaluate how a cloud portal redirects clients.

Afficher l'approche recommandée

An on-premise captive portal server must be deployed. A cloud-based portal requires the client to resolve and reach an external URL for authentication. Without outbound internet access from the management/guest VLAN, the redirection will fail. The authentication process must be handled entirely locally.

Q3. You are calculating the total cost of ownership (TCO) for an on-premise captive portal deployment. Beyond the initial server hardware and software licensing, what critical infrastructure component must be included to ensure network resilience?

💡 Astuce :Consider the impact of a single server failure.

Afficher l'approche recommandée

You must include the cost of a secondary server configured for high availability (active-passive or active-active failover). Relying on a single on-premise server creates a single point of failure; if it goes offline, the entire guest network becomes inaccessible.