Collecte de données WiFi : Quelles données votre réseau capture et comment les utiliser

Ce guide de référence technique détaille les quatre principales catégories de données capturées par les réseaux WiFi d'entreprise gérés. Il fournit aux responsables informatiques et aux opérateurs de sites des architectures de déploiement pratiques, des cadres de conformité et des stratégies pour convertir la télémétrie réseau brute en valeur commerciale mesurable.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Plongée technique : Quelles données votre réseau capture

- 1. Identifiants de périphérique

- 2. Données de session

- 3. Données de connexion et d'identité

- 4. Données de mouvement et de présence

- Guide d'implémentation : Construire le pipeline de données

- Étape 1 : Segmentation et architecture du réseau

- Étape 2 : Configuration du Captive Portal

- Étape 3 : Intégration et automatisation

- Bonnes pratiques et cadre de conformité

- Adhésion au GDPR et au UK GDPR

- Segmentation PCI DSS

- Normes de sécurité d'entreprise

- Dépannage et atténuation des risques

- Le problème du « lac de données »

- Baisse des analyses due à la randomisation MAC

- Rétention de données obsolètes

- ROI et impact commercial

Résumé Exécutif

Pour les équipes informatiques d'entreprise et les opérateurs de sites, le réseau WiFi invité n'est plus seulement un utilitaire de connectivité, c'est une couche d'acquisition de données essentielle. Cependant, de nombreuses organisations déploient des infrastructures coûteuses sans stratégie claire sur les données à collecter, comment les sécuriser ou comment en extraire une valeur commerciale.

Ce guide fournit une référence technique définitive sur la collecte de données WiFi. Nous détaillons la télémétrie exacte que votre réseau capture, des identifiants de périphériques passifs aux enregistrements d'identité authentifiés et aux modèles de mouvement spatiaux. Plus important encore, nous décrivons les cadres de conformité – y compris GDPR, PCI DSS et IEEE 802.1X – requis pour gérer ces données légalement. En mettant en œuvre un pipeline de données structuré, les organisations du Commerce de détail , de l' Hôtellerie , de la Santé et des Transports peuvent transformer leur infrastructure réseau d'un centre de coûts en un actif générateur de revenus qui stimule la fidélité, l'efficacité opérationnelle et un ROI mesurable.

Plongée technique : Quelles données votre réseau capture

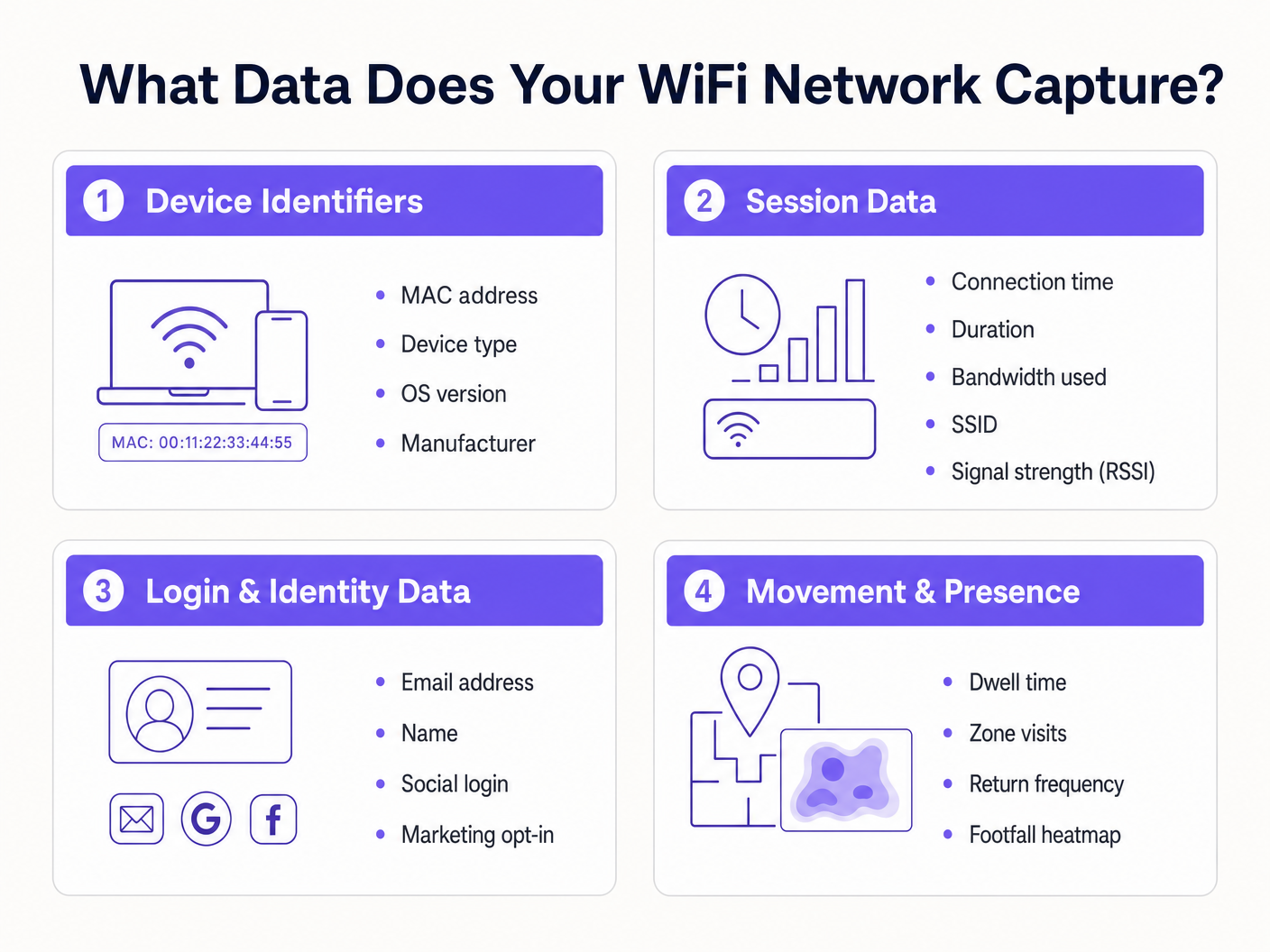

Pour concevoir une stratégie de collecte de données sécurisée et précieuse, vous devez comprendre les quatre catégories distinctes de données générées par un réseau WiFi géré. Confondre ces catégories conduit à des mécanismes de consentement mal configurés et à une valeur commerciale non réalisée.

1. Identifiants de périphérique

Avant même qu'un utilisateur ne s'authentifie, tout appareil dont la radio WiFi est activée diffuse des requêtes de sondage pour découvrir les réseaux disponibles. Ces sondes contiennent des identifiants matériels critiques.

- Adresse MAC : L'adresse Media Access Control est l'identifiant matériel unique gravé dans la carte d'interface réseau (NIC) de l'appareil.

- Identifiant Unique d'Organisation (OUI) : Les trois premiers octets de l'adresse MAC identifient le fabricant du matériel (par exemple, Apple, Samsung, Intel).

- Capacités de protocole : La requête de sondage indique les normes prises en charge (par exemple, 802.11ac, Wi-Fi 6, Wi-Fi 6E), ce qui est essentiel pour la planification de la capacité du réseau.

L'impact de la randomisation des adresses MAC : Depuis iOS 14 et Android 10, les systèmes d'exploitation mobiles implémentent la randomisation des adresses MAC par défaut pour empêcher le suivi passif. Cela signifie que se fier uniquement aux requêtes de sondage non authentifiées pour des analyses à long terme n'est plus viable. La solution nécessite de faire passer les utilisateurs à des sessions authentifiées.

2. Données de session

Une fois qu'un appareil s'associe à un SSID et s'authentifie, le contrôleur réseau ou le serveur RADIUS commence à enregistrer la télémétrie de session. C'est le fondement de la surveillance des performances du réseau.

- Métriques de connexion : Horodatage de l'association, durée de la session et total des octets transférés (liaison montante/descendante).

- Données d'infrastructure : Le SSID spécifique auquel est connecté l'appareil et le BSSID (l'adresse MAC du point d'accès spécifique gérant le client).

- Métriques de signal : Indicateur de force du signal reçu (RSSI) et rapport signal/bruit (SNR), qui déterminent la qualité de la connexion et permettent la triangulation de la localisation.

- Attribution réseau : L'adresse IP attribuée par DHCP et l'étiquette VLAN.

Ces données sont essentielles pour la planification de la capacité de débit et la compréhension de la consommation de bande passante par utilisateur, garantissant que votre infrastructure peut gérer les charges de pointe.

3. Données de connexion et d'identité

C'est là que l'infrastructure réseau croise le marketing et le CRM. Lorsqu'un utilisateur accède à un réseau Guest WiFi via un Captive Portal, il fournit des données d'identité de première partie en échange de la connectivité.

- Informations personnelles identifiables (PII) : Nom, adresse e-mail, numéro de téléphone ou date de naissance.

- Méthode d'authentification : Si l'utilisateur s'est inscrit via un formulaire personnalisé, une vérification SMS ou un OAuth social (Google, Facebook, LinkedIn).

- Enregistrements de consentement : Opt-ins explicites pour les communications marketing et l'acceptation des conditions d'utilisation.

La capture de ces données permet aux sites de créer des profils clients riches. La plateforme Guest WiFi de Purple agit comme fournisseur d'identité, présentant une page de démarrage personnalisée, enregistrant un consentement granulaire et poussant l'enregistrement d'identité directement dans votre CRM ou plateforme d'automatisation marketing via des webhooks ou des API natives.

4. Données de mouvement et de présence

Les données de mouvement sont des analyses dérivées construites sur la télémétrie de session et de périphérique. En corrélant les lectures RSSI d'un seul appareil sur plusieurs points d'accès, le réseau peut trianguler l'emplacement physique de l'appareil.

- Temps de présence : Combien de temps un appareil reste dans une zone physique spécifique.

- Flux de visiteurs : Le chemin qu'un utilisateur emprunte à travers un site, mettant en évidence les goulots d'étranglement ou les itinéraires populaires.

- Fréquence de retour : Identification des visiteurs récurrents basée sur l'identité authentifiée (contournant les problèmes de randomisation des adresses MAC).

- Cartes thermiques d'affluence : Représentations visuelles de la densité du site au fil du temps.

Pour une exploration approfondie de l'exploitation de ces données, consultez notre guide Analyse d'affluence WiFi : Comment mesurer et agir sur les données des visiteurs . (For our Spanish-speaking operators, see Análisis de afluencia WiFi: Cómo medir y actuar sobre los datos de los visitantes ). Cette intelligence est cruciale pour les déploiements de Système de positionnement intérieur : UWB, BLE et WiFi .

Guide d'implémentation : Construire le pipeline de données

Déployer une collecte de données WiFiL'architecture de collecte de données exige de dépasser la simple connectivité pour établir un pipeline de données sécurisé et conforme.

Étape 1 : Segmentation et architecture du réseau

Votre réseau invité doit être logiquement séparé des environnements d'entreprise et de paiement. Déployez le SSID invité sur un VLAN isolé. Assurez-vous que les règles de pare-feu interdisent explicitement le mouvement latéral du sous-réseau invité vers toute ressource interne. Il s'agit d'une exigence fondamentale pour la conformité PCI DSS.

Étape 2 : Configuration du Captive Portal

Le Captive Portal est l'interface principale d'acquisition de données.

- Intégration sans friction : Implémentez l'authentification sociale OAuth et une authentification transparente (telle que l'authentification basée sur le profil ou OpenRoaming) pour réduire les taux d'abandon.

- Profilage progressif : Ne demandez pas 10 points de données lors de la première visite. Demandez d'abord une adresse email, puis demandez des détails supplémentaires (comme la date de naissance) lors des visites ultérieures.

Étape 3 : Intégration et automatisation

Les données présentes dans un tableau de bord de contrôleur WiFi ont une valeur limitée. Configurez des webhooks ou des intégrations API natives pour transmettre les données d'identité et de session en temps réel à votre CRM (par exemple, Salesforce, HubSpot) et à vos plateformes d'automatisation marketing. Cela permet des flux de travail automatisés, comme le déclenchement d'un email de bienvenue 10 minutes après la connexion d'un utilisateur.

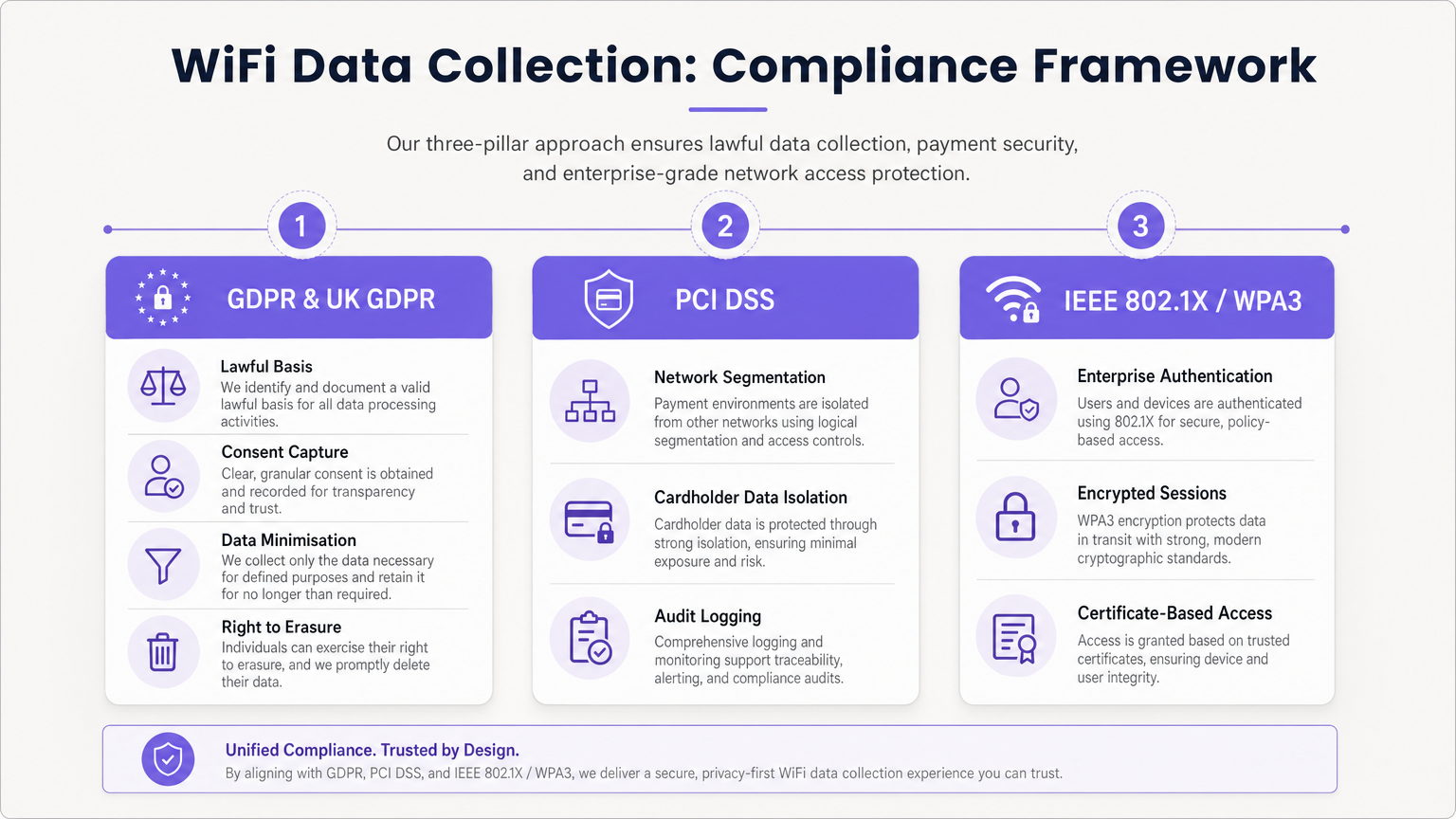

Bonnes pratiques et cadre de conformité

La collecte de données implique des obligations réglementaires importantes. Une architecture conforme est non négociable.

Adhésion au GDPR et au UK GDPR

Lors de la capture de PII (y compris les adresses email et les identifiants d'appareil persistants), vous devez établir une base légale pour le traitement.

- Consentement dissocié : Le Captive Portal doit présenter des cases à cocher distinctes et explicites pour les Conditions d'utilisation, la Politique de confidentialité et les Communications marketing. Les cases pré-cochées sont illégales.

- Minimisation des données : Ne collectez que les données nécessaires à la finalité définie.

- Droit à l'effacement : Mettez en œuvre des flux de travail automatisés pour traiter rapidement les demandes d'accès des personnes concernées (DSAR) et les demandes de suppression.

Segmentation PCI DSS

Si votre établissement traite des cartes de crédit, le réseau WiFi invité ne doit pas partager d'infrastructure logique avec l'environnement de données des titulaires de carte (CDE). Le non-isolement du réseau invité viole les exigences PCI DSS 1 et 6 et entraînera un échec d'audit.

Normes de sécurité d'entreprise

Pour les réseaux internes ou sécurisés, implémentez IEEE 802.1X avec WPA3 Enterprise pour l'authentification basée sur certificat. Pour les réseaux invités, passez au WPA3 Personal avec Simultaneous Authentication of Equals (SAE) pour protéger contre les attaques par dictionnaire hors ligne et assurer la confidentialité persistante.

Dépannage et atténuation des risques

Le problème du « lac de données »

Problème : Les organisations capturent des téraoctets de données de session et d'identité mais n'en tirent aucune valeur commerciale. Atténuation : Définissez les cas d'utilisation commerciaux avant le déploiement. Si vous collectez des adresses email, vous devez avoir une stratégie de marketing par email active. Si vous suivez la fréquentation, une équipe opérationnelle spécifique doit être responsable du tableau de bord WiFi Analytics .

Baisse des analyses due à la randomisation MAC

Problème : Les analyses passives de fréquentation montrent des chiffres de visiteurs artificiellement gonflés en raison de la rotation des adresses MAC par les appareils. Atténuation : Déplacez la stratégie d'analyse du suivi passif des sondes vers le suivi des sessions authentifiées. Incitez les utilisateurs à se connecter au Captive Portal pour établir un enregistrement d'identité persistant.

Rétention de données obsolètes

Problème : La conservation indéfinie des données personnelles viole les principes de limitation de stockage du GDPR et augmente l'impact des violations. Atténuation : Mettez en œuvre des politiques de rétention de données automatisées. Une base de référence standard est de 12 à 24 mois pour les données marketing (actualisées lors des visites répétées) et de 90 jours pour les journaux de session bruts.

ROI et impact commercial

Une stratégie de collecte de données WiFi correctement architecturée transforme un centre de coûts en un moteur de revenus.

- ROI marketing : En capturant des données de première partie, les établissements réduisent leur dépendance à l'égard de la publicité tierce coûteuse. La capture d'emails via WiFi affiche souvent un coût par acquisition (CPA) inférieur à celui des publicités numériques.

- Efficacité opérationnelle : Les données de mouvement permettent aux établissements d'optimiser les niveaux de personnel en fonction de l'occupation en temps réel, réduisant les frais généraux pendant les périodes creuses et améliorant le service pendant les pics.

- Valeur pour les locataires et les sponsors : Dans les environnements de vente au détail et de stades, les analyses de fréquentation et les données démographiques peuvent être monétisées en démontrant la valeur aux locataires ou en vendant des espaces publicitaires numériques ciblés sur la page d'accueil du Captive Portal. Comme discuté dans nos articles Wi Fi in Auto: The Complete 2026 Enterprise Guide et Internet of Things Architecture: A Complete Guide , l'infrastructure connectée est le fondement de la monétisation moderne des lieux.

En tirant parti de la plateforme complète de Purple, les opérateurs d'entreprise peuvent s'assurer que leur réseau offre non seulement une connectivité transparente, mais agit également comme un moteur d'acquisition de données sécurisé, conforme et hautement rentable.

Termes clés et définitions

MAC Randomisation

A privacy feature in modern mobile OSs that generates a temporary, fake MAC address when scanning for networks, preventing persistent tracking.

Forces IT teams to rely on authenticated captive portal logins rather than passive probe requests for accurate visitor analytics.

BSSID (Basic Service Set Identifier)

The MAC address of the specific wireless access point radio that a client device is connected to.

Used in location analytics to determine exactly which access point in a venue a user is nearest to, enabling zone-based footfall tracking.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal, typically expressed in negative decibels (-dBm).

The core metric used to triangulate a device's physical location within a venue; a signal closer to 0 indicates closer proximity to the AP.

Captive Portal

A web page that a user is forced to view and interact with before access is granted to a public network.

The primary mechanism for capturing first-party identity data and securing legal consent from network users.

IEEE 802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The gold standard for enterprise network security, requiring unique credentials or certificates per user rather than a shared password.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices on separate physical local area networks.

Essential for PCI DSS compliance to logically separate guest WiFi traffic from corporate or payment processing traffic on the same physical switches.

Data Minimisation

A GDPR principle stating that personal data collected must be adequate, relevant, and limited to what is necessary for the intended purpose.

Dictates that IT teams should not configure captive portals to ask for unnecessary information (e.g., home address) if the goal is simply email marketing.

OUI (Organisationally Unique Identifier)

The first 24 bits (three octets) of a MAC address, which uniquely identifies the vendor or manufacturer of the network adapter.

Used in network analytics dashboards to categorise the types of devices (e.g., Apple vs. Samsung) connecting to the network.

Études de cas

A 200-store retail chain is deploying a new guest WiFi network. They want to track repeat visitor frequency and trigger automated marketing emails. However, their current passive analytics show an impossibly high number of 'unique' visitors due to iOS/Android MAC randomisation. How should the network architect design the solution?

- Deploy a captive portal requiring user authentication (e.g., Email or Social OAuth) to access the internet.

- Configure the portal with GDPR-compliant, unbundled consent checkboxes for marketing communications.

- Integrate the WiFi platform's API with the retailer's CRM.

- When a user logs in, the platform links their authenticated identity (email) to their current session, bypassing the randomised MAC address.

- Configure the CRM to trigger a 'Welcome Back' email workflow when the API registers a new session for an existing identity.

A large conference centre wants to offer free guest WiFi but shares physical network switches with the venue's point-of-sale (POS) payment terminals. How must the IT manager configure the network to ensure PCI DSS compliance while collecting guest session data?

- Implement logical network segmentation using VLANs. Assign the guest WiFi SSID to VLAN 100 and the POS terminals to VLAN 200.

- Configure Access Control Lists (ACLs) and firewall rules at the core router/firewall to explicitly deny all traffic routing between VLAN 100 and VLAN 200.

- Route guest WiFi traffic directly to the internet gateway, bypassing internal corporate subnets entirely.

- Enable client isolation on the guest SSID to prevent guest devices from communicating with each other.

- Log all firewall drops for audit purposes.

Analyse de scénario

Q1. A marketing director wants to use the guest WiFi network to track exactly how long individual, unnamed customers spend in the 'Shoes' department versus the 'Coats' department to optimise store layout. They plan to use MAC address tracking from probe requests. As the IT Manager, how do you advise them?

💡 Astuce :Consider recent changes to mobile operating systems regarding privacy and MAC addresses.

Afficher l'approche recommandée

I would advise the marketing director that relying on unauthenticated MAC address tracking via probe requests is no longer accurate due to MAC randomisation implemented in modern iOS and Android devices. Devices will appear as multiple unique visitors over time. Instead, we should deploy a captive portal to encourage authenticated sessions. Once a user authenticates, we can track their persistent identity and use RSSI triangulation from authenticated session data to accurately measure dwell time in specific zones.

Q2. During a network audit, the QSA notes that the guest WiFi VLAN can route traffic to the VLAN hosting the venue's Point of Sale (POS) terminals. The venue argues that the POS terminals have host-based firewalls enabled. What is the required remediation?

💡 Astuce :Review PCI DSS requirements regarding network segmentation and shared infrastructure.

Afficher l'approche recommandée

The required remediation is to implement strict network segmentation at the core router or firewall level. Relying solely on host-based firewalls on the POS terminals is insufficient for PCI DSS compliance. Access Control Lists (ACLs) must be configured to explicitly deny all routing between the guest WiFi VLAN and the Cardholder Data Environment (CDE) VLAN. The guest traffic must be routed directly to the internet gateway.

Q3. Your organisation is updating its captive portal splash page. The legal team suggests a single checkbox that says 'I agree to the Terms of Service, Privacy Policy, and to receive marketing emails' to reduce onboarding friction. Is this approach recommended?

💡 Astuce :Consider GDPR requirements for valid consent.

Afficher l'approche recommandée

No, this approach is highly discouraged and violates GDPR requirements for granular consent. Consent for marketing communications must be unbundled from the acceptance of general Terms of Service. If a user is forced to accept marketing to access the WiFi, the consent is not considered 'freely given'. The portal must present separate, unticked checkboxes for TOS/Privacy Policy and Marketing Opt-in.