Comment configurer Azure Entra ID (Azure AD) pour l'authentification WiFi

Ce guide faisant autorité détaille l'architecture, les étapes de mise en œuvre et l'impact commercial de l'intégration d'Azure Entra ID avec 802.1X pour l'authentification WiFi d'entreprise. Il fournit aux architectes réseau et aux responsables informatiques des stratégies de déploiement pratiques, remplaçant les PSK hérités par un accès réseau basé sur des certificats et le principe du zéro confiance.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- Résumé

- Approfondissement technique

- Le passage des identifiants aux certificats

- Le pont architectural : RADIUS et Entra ID

- Guide d'implémentation

- Étape 1 : Établir l'infrastructure à clé publique (PKI)

- Étape 2 : Configurer le serveur RADIUS

- Étape 3 : Déployer les profils MDM via Intune

- Étape 4 : Configurer le contrôleur de réseau local sans fil (WLC)

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

- Références

Résumé

Pour les CTO et les architectes réseau gérant des environnements complexes — des grands établissements Hôteliers aux espaces de Vente au détail dynamiques — la sécurisation du réseau d'entreprise ne se limite plus à des mots de passe robustes. Les clés pré-partagées (PSK) héritées et l'authentification basique par identifiants sont fondamentalement incompatibles avec les architectures modernes de zéro confiance.

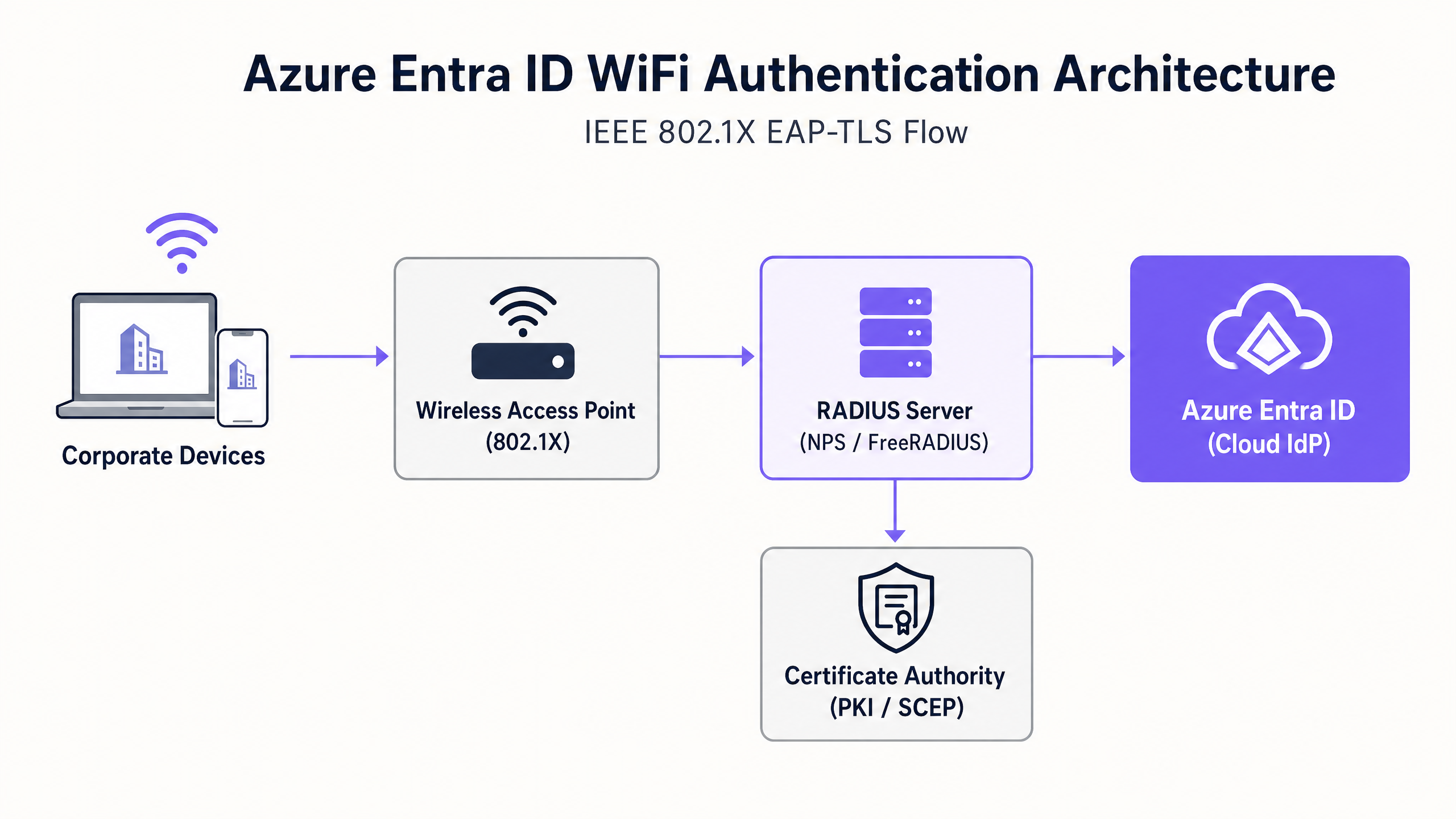

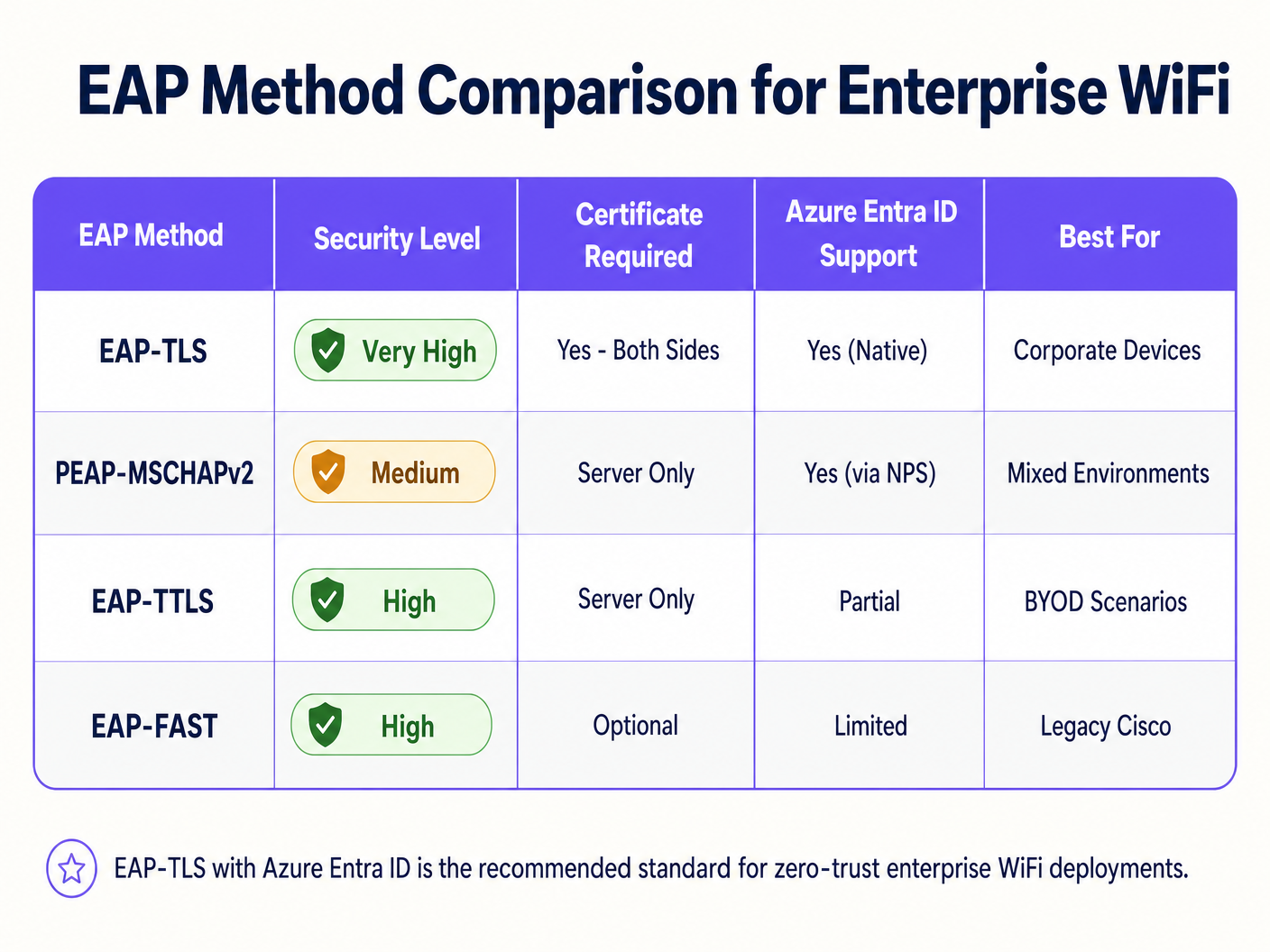

Ce guide détaille la transition vers l'authentification WiFi basée sur des certificats 802.1X intégrée directement à Azure Entra ID (anciennement Azure AD). En passant à l'EAP-TLS (Extensible Authentication Protocol with Transport Layer Security), les organisations peuvent éliminer les risques associés au vol d'identifiants, automatiser l'intégration des appareils via la gestion des appareils mobiles (MDM) et garantir que seuls les appareils conformes et gérés peuvent accéder aux VLAN d'entreprise sensibles. Nous explorerons l'architecture technique, les étapes de déploiement et la manière dont cette posture de sécurité d'entreprise s'aligne sur les stratégies de réseau invité gérées par des plateformes comme Purple.

Approfondissement technique

Le passage des identifiants aux certificats

Historiquement, le WiFi d'entreprise reposait sur PEAP-MSCHAPv2, exigeant des utilisateurs qu'ils saisissent leurs identifiants de domaine. Cependant, Microsoft déprécie activement l'authentification basée sur les identifiants en raison de sa vulnérabilité aux attaques de type « adversary-in-the-middle » (AiTM). La norme de l'industrie est désormais l'EAP-TLS, qui utilise l'authentification mutuelle par certificat.

Dans un déploiement EAP-TLS, le serveur RADIUS et l'appareil client présentent tous deux des certificats numériques. Si un appareil ne possède pas de certificat valide émis par votre autorité de certification (CA) de confiance, le serveur RADIUS rejette la connexion avant même que l'appareil n'obtienne une adresse IP.

Le pont architectural : RADIUS et Entra ID

Azure Entra ID est un fournisseur d'identité (IdP) cloud utilisant des protocoles modernes comme SAML et OIDC ; il ne parle pas nativement RADIUS, le protocole utilisé par les points d'accès sans fil (WAP). Pour combler cette lacune, les architectes réseau doivent déployer un serveur RADIUS capable de communiquer avec Entra ID. Ceci est généralement réalisé via :

- Solutions Cloud RADIUS : Plateformes spécialement conçues (par exemple, SecureW2, SCEPman ou Portnox) qui s'intègrent directement à Entra ID et Intune via des API.

- Network Policy Server (NPS) sur site : Utilisation de l'extension Azure MFA, bien que cela soit de plus en plus considéré comme une approche héritée par rapport aux solutions RADIUS natives du cloud.

Guide d'implémentation

Le déploiement d'Azure Entra ID pour l'authentification WiFi nécessite une coordination entre les équipes chargées de l'identité, de la gestion des appareils et de l'infrastructure réseau.

Étape 1 : Établir l'infrastructure à clé publique (PKI)

Vous devez établir une CA pour émettre des certificats clients et serveurs. Dans un environnement axé sur le cloud, il s'agit souvent d'une PKI cloud intégrée à Microsoft Intune via le protocole SCEP (Simple Certificate Enrollment Protocol).

Étape 2 : Configurer le serveur RADIUS

Déployez votre infrastructure RADIUS et liez-la à votre tenant Entra ID. Le serveur RADIUS a besoin de son propre certificat serveur, approuvé par vos appareils clients, pour prouver son identité lors de la négociation EAP.

Étape 3 : Déployer les profils MDM via Intune

Ne comptez pas sur les utilisateurs pour configurer manuellement leurs paramètres WiFi. Utilisez Intune pour pousser un profil WiFi complet qui inclut :

- Le certificat Root CA de confiance.

- Le profil SCEP pour demander le certificat client.

- La configuration WiFi elle-même, définissant explicitement le SSID et les noms de serveurs exacts de votre infrastructure RADIUS pour prévenir les attaques Evil Twin.

Étape 4 : Configurer le contrôleur de réseau local sans fil (WLC)

Configurez vos points d'accès ou votre WLC pour utiliser WPA2/WPA3-Enterprise (802.1X). Dirigez le trafic d'authentification et de comptabilité vers les adresses IP de votre nouveau serveur RADIUS et configurez les secrets RADIUS partagés.

> « Lors de la configuration de 802.1X, assurez-vous que les valeurs de délai d'attente RADIUS sur le WLC sont suffisantes pour gérer la latence de la validation des certificats basée sur le cloud, augmentant généralement de 2 secondes à 5 secondes. » [1]

Bonnes pratiques

- Séparer le trafic d'entreprise et le trafic invité : Les appareils d'entreprise doivent utiliser 802.1X lié à Entra ID. Les appareils invités doivent utiliser un SSID ouvert avec un captive portal. Pour un accès invité et des analyses robustes, utilisez les solutions Guest WiFi . Cela garantit une isolation complète du trafic non fiable.

- Implémenter le contournement d'authentification MAC (MAB) avec précaution : Les appareils IoT et le matériel hérité (par exemple, les anciens scanners dans les hubs de Transport ) ne peuvent souvent pas prendre en charge 802.1X. Placez-les sur un SSID séparé en utilisant MAB ou un PSK dédié, et restreignez leur accès réseau via des ACL strictes.

- Prioriser la révocation des certificats : Assurez-vous que vos points de terminaison de liste de révocation de certificats (CRL) ou de protocole d'état de certificat en ligne (OCSP) sont hautement disponibles. Si le serveur RADIUS ne peut pas vérifier l'état de révocation, l'authentification échouera.

Dépannage et atténuation des risques

Lorsque les déploiements échouent, c'est rarement l'IdP cloud qui est en cause. Les modes de défaillance courants incluent :

- Décalage d'horloge : EAP-TLS est très sensible au temps. Assurez-vous que tous les composants de l'infrastructure, en particulier le WLC et les serveurs RADIUS, sont synchronisés via NTP.

- Délais de synchronisation Intune : Lorsqu'un nouvel appareil est inscrit, l'émission du certificat SCEP et la tentative de connexion de l'appareil peuvent prendre du temps. Prévoyez cette latence lors de l'intégration.

- Inadéquation du nom du serveur RADIUS : Si le nom du serveur défini dans le profil WiFi Intune ne correspond pas exactement au Common Name (CN) ou au Subject Alternative Name (SAN) sur le certificat du serveur RADIUS, le client abandonnera silencieusement la connexion pour se protéger contre les points d'accès non autorisés.

Pour plus d'informations sur la sécurisation de votre infrastructure, consultez notre guide sur la façon de Protéger votre réseau avec un DNS et une sécurité robustes .

ROI et impact commercial

La transition vers l'authentification WiFi Azure Entra ID offre des retours mesurables :

- Réduction des coûts du support technique : L'élimination de l'authentification par mot de passe réduit considérablement les tickets liés aux blocages de mots de passe et aux mises à jour des identifiants WiFi.

- Accélération de la conformité : EAP-TLS fournit la preuve cryptographique d'identité requise par des cadres tels que PCI DSS et ISO 27001, essentielle pour les environnements de santé et de vente au détail.

- Désactivation automatisée : Lorsqu'un employé quitte l'entreprise, la désactivation de son compte dans Entra ID révoque immédiatement son accès au réseau sur tous les sites, atténuant ainsi les menaces internes.

En sécurisant l'épine dorsale de l'entreprise, les équipes IT peuvent se concentrer sur des initiatives génératrices de revenus, telles que l'exploitation de l'analyse WiFi pour comprendre le comportement des visiteurs et stimuler l'engagement.

Références

[1] Microsoft Learn. (2023). Sécuriser l'accès Wi-Fi avec Intune et EAP-TLS.

GuidesSlugPage.keyDefinitionsTitle

802.1X

An IEEE standard for port-based network access control, requiring devices to authenticate before gaining access to the LAN or WLAN.

This is the underlying protocol that makes enterprise WiFi secure, moving beyond simple shared passwords.

EAP-TLS

Extensible Authentication Protocol with Transport Layer Security. An authentication method requiring digital certificates on both the client and the server.

Considered the most secure method for WiFi authentication, preventing credential theft and AiTM attacks.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA).

The protocol your Access Points use to ask the authentication server, 'Should I let this device on the network?'

SCEP

Simple Certificate Enrollment Protocol. A protocol used to securely issue certificates to network devices.

Used by MDM platforms like Intune to silently request and install client certificates onto corporate laptops and phones.

MAC Authentication Bypass (MAB)

A method of granting network access based on the device's MAC address rather than a username or certificate.

Used as a fallback for legacy devices (like old printers or IoT sensors) that lack the software to perform an 802.1X handshake.

Evil Twin Attack

A rogue access point masquerading as a legitimate corporate SSID to intercept traffic or steal credentials.

EAP-TLS mitigates this because the client device is configured to only trust the specific certificate of the legitimate corporate RADIUS server.

Supplicant

The software client on the endpoint device (e.g., the Windows WiFi manager) that handles the 802.1X authentication process.

IT teams must configure the supplicant via MDM to ensure it behaves securely and doesn't prompt users to accept untrusted server certificates.

Conditional Access

Azure Entra ID policies that evaluate signals (user, location, device compliance) to make access decisions.

Modern Cloud RADIUS solutions can check Conditional Access during the WiFi handshake, denying network access if Intune flags the device as non-compliant.

GuidesSlugPage.workedExamplesTitle

A 500-site retail chain needs to secure back-of-house iPads used for inventory management. Currently, they use a single shared PSK across all stores. How should they migrate to Azure Entra ID authentication?

- Enroll all iPads into Microsoft Intune.

- Deploy a Cloud RADIUS solution integrated with the corporate Entra ID tenant.

- Configure Intune to deploy a SCEP certificate to each iPad.

- Push a WiFi profile via Intune that configures the iPads to connect to the 'Corporate-BOH' SSID using EAP-TLS, validating the Cloud RADIUS server's certificate.

- Update the Meraki/Aruba access points in all 500 stores to point to the Cloud RADIUS IP addresses for the 'Corporate-BOH' SSID.

- Phased rollout: Enable the new SSID, verify iPad connectivity via Intune reporting, then decommission the legacy PSK SSID.

A university campus is migrating from on-prem Active Directory to Azure Entra ID. They have thousands of BYOD (Bring Your Own Device) student laptops that currently connect using PEAP-MSCHAPv2 (username and password). How do they handle BYOD in a cloud-first Entra ID environment?

- Deploy an onboarding portal (e.g., SecureW2 JoinNow or similar BYOD onboarding tool).

- Students connect to an open 'Onboarding' SSID, which redirects them to the portal.

- The portal prompts the student to authenticate against Azure Entra ID (using their university email and MFA).

- Upon successful authentication, the portal generates a unique client certificate and automatically configures the student's device for EAP-TLS.

- The device automatically connects to the secure 'Edu-Secure' SSID using the new certificate.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is migrating to Azure Entra ID and Intune. You currently use PEAP-MSCHAPv2 for WiFi. The security team mandates that WiFi authentication must be resistant to credential theft. Which EAP method should you deploy?

GuidesSlugPage.hintPrefixWhich method relies entirely on certificates rather than passwords?

GuidesSlugPage.viewModelAnswer

You should deploy EAP-TLS. EAP-TLS uses mutual certificate authentication, meaning the client device must present a valid certificate issued by your PKI. Because it does not use passwords, it is highly resistant to credential theft and adversary-in-the-middle attacks.

Q2. After deploying EAP-TLS via Intune, users report they cannot connect to the WiFi. Looking at the RADIUS logs, you see 'Certificate Revocation Check Failed'. What is the most likely cause?

GuidesSlugPage.hintPrefixWhat infrastructure must the RADIUS server communicate with to verify a certificate hasn't been compromised?

GuidesSlugPage.viewModelAnswer

The RADIUS server is unable to reach the Certificate Revocation List (CRL) or OCSP endpoint of your Certificate Authority. Ensure that the firewalls allow the RADIUS server outbound access to the HTTP URLs specified in the client certificates.

Q3. A hospital needs to connect 50 legacy heart-rate monitors to the network. These devices only support WPA2-Personal (Pre-Shared Key) and cannot be enrolled in Intune. How should you secure them while maintaining your Entra ID 802.1X deployment for corporate laptops?

GuidesSlugPage.hintPrefixDo not mix authentication types on the same SSID.

GuidesSlugPage.viewModelAnswer

Create a dedicated, separate SSID specifically for the medical IoT devices. Use a strong, unique Pre-Shared Key (or Identity PSK/iPSK if supported by your network vendor) or MAC Authentication Bypass (MAB). Crucially, place this SSID on a highly restricted VLAN with strict Access Control Lists (ACLs) that only allow the monitors to communicate with their specific medical server, blocking all other lateral network access.