Comment configurer un hotspot WiFi pour votre entreprise

Ce guide faisant autorité fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de sites un plan pratique et neutre vis-à-vis des fournisseurs pour le déploiement de hotspots WiFi invités sécurisés, conformes et améliorant l'activité. Il couvre les décisions architecturales critiques – de la segmentation VLAN et la configuration du Captive Portal à la conformité GDPR et la gestion du trafic – et démontre comment transformer l'infrastructure réseau d'un centre de coûts en une plateforme d'analyse génératrice de revenus en utilisant les capacités de Guest WiFi et d'analyse de Purple.

Listen to this guide

View podcast transcript

- Résumé Exécutif

- Approfondissement Technique : Architecture et Segmentation

- Segmentation Réseau via les VLAN

- Le Flux d'Authentification du Captive Portal

- Normes Sans Fil et Planification des Fréquences

- Guide d'implémentation : Matériel, configuration et déploiement

- Étape 1 : Dimensionnement du FAI et de la liaison montante

- Étape 2 : Sélection et placement des points d'accès

- Étape 3 : Commutateur géré et configuration VLAN

- Étape 4 : Pare-feu et gestion du trafic

- Étape 5 : Configuration du Captive Portal

- Bonnes pratiques et conformité

- GDPR et confidentialité des données

- Journalisation des sessions et conformité légale

- WPA3 et normes de chiffrement

- Gérer la randomisation des adresses MAC

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les sites d'entreprise — qu'il s'agisse de chaînes de magasins, de groupes hôteliers, de centres de conférence ou de grandes installations du secteur public — le WiFi invité est passé d'un service facultatif à un point de contact numérique essentiel. Les clients et visiteurs s'attendent désormais à une connectivité fiable et rapide comme exigence de base. Cependant, l'écart opérationnel et juridique entre un routeur grand public et un hotspot d'entreprise correctement déployé est considérable. Un réseau mal implémenté expose les actifs de l'entreprise aux attaques par mouvement latéral, crée une responsabilité en vertu du GDPR et du Computer Misuse Act, et gâche l'opportunité de capturer des données de première partie précieuses.

Ce guide fournit un plan pratique et neutre vis-à-vis des fournisseurs pour les responsables informatiques et les architectes réseau chargés de déployer ou de mettre à niveau un service WiFi public. Nous détaillons l'architecture technique requise pour fournir un hotspot sécurisé et segmenté, en mettant l'accent sur la conception VLAN, les flux d'authentification du Captive Portal, la gestion de la bande passante et les exigences de conformité, y compris GDPR, PCI DSS et IEEE 802.1X. Nous explorons également comment l'intégration d'une plateforme gérée comme Guest WiFi transforme la connectivité brute en WiFi Analytics exploitables, permettant aux opérateurs de sites de comprendre les schémas de fréquentation, de mesurer le temps de présence et de générer un ROI marketing mesurable.

Approfondissement Technique : Architecture et Segmentation

Le principe fondamental de tout déploiement de hotspot d'entreprise est l'isolation. Le trafic invité doit être séparé cryptographiquement et logiquement des données d'entreprise à chaque couche de la pile réseau. Ne pas appliquer cette séparation est l'erreur la plus courante et la plus lourde de conséquences dans les déploiements de WiFi public.

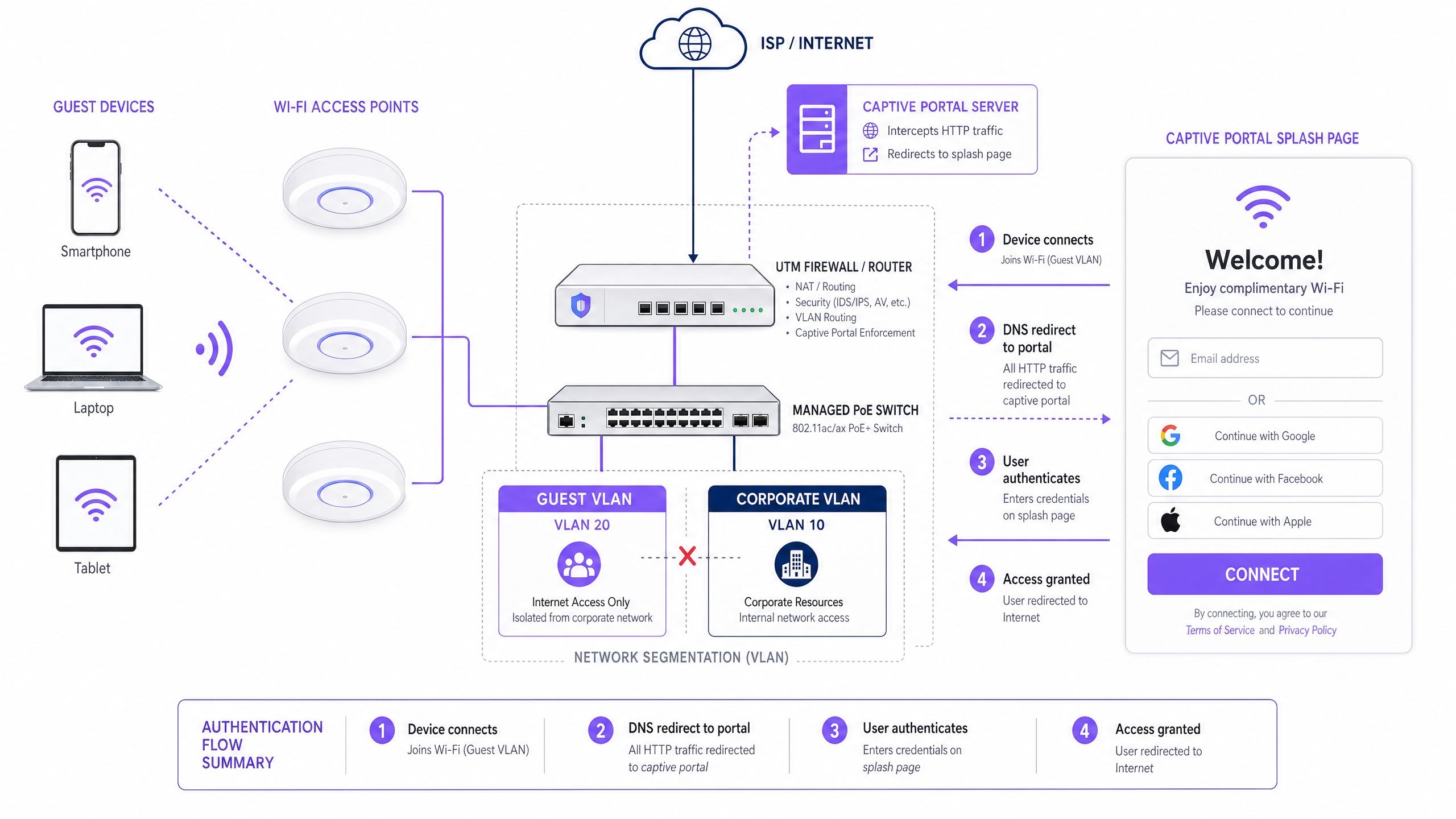

Segmentation Réseau via les VLAN

Déployer un réseau plat où les invités et les systèmes de point de vente (POS) partagent le même sous-réseau est une défaillance de sécurité catastrophique. Les déploiements d'entreprise utilisent des Virtual Local Area Networks (VLANs) pour segmenter le trafic au niveau du commutateur géré, imposant des limites logiques quelle que soit la topologie physique.

Un déploiement multi-locataire standard définira généralement au minimum deux VLAN :

| VLAN | Objectif | ID Typique | Politique de Routage |

|---|---|---|---|

| Corporate | Appareils du personnel, terminaux POS, serveurs de back-office | VLAN 10 | Accès interne complet |

| Guest | Accès internet public uniquement | VLAN 20 | Internet uniquement ; pas de routes internes |

| IoT/Building | CCTV, CVC, contrôle d'accès | VLAN 30 | Isolé ; pas d'internet |

Le trafic sur le VLAN invité est acheminé directement vers internet via un pare-feu de gestion unifiée des menaces (UTM), avec des listes de contrôle d'accès (ACL) strictes configurées pour rejeter tout paquet destiné aux sous-réseaux internes. Cette segmentation est un contrôle obligatoire en vertu de l'exigence 1.3 de PCI DSS, qui stipule que les environnements de données de titulaires de carte doivent être isolés des réseaux non fiables. Pour les opérateurs Retail et Hospitality utilisant des terminaux de paiement sur la même infrastructure physique, cela est non négociable.

Le Flux d'Authentification du Captive Portal

Lorsqu'un appareil invité s'associe à un point d'accès (AP), il reçoit une adresse IP via DHCP. À ce stade, le pare-feu bloque tout le trafic internet sortant. La séquence d'authentification complète se déroule comme suit :

- Association : L'appareil se connecte au SSID ouvert (ou à un SSID OpenRoaming sécurisé utilisant 802.1X/EAP).

- Attribution DHCP : Le serveur DHCP du VLAN invité attribue une adresse IP, une passerelle par défaut et un serveur DNS.

- Interception : Lorsque l'appareil tente une requête HTTP (ou que le système d'exploitation déclenche une sonde de Captive Portal via une URL bien connue), le réseau intercepte la requête via une redirection DNS et achemine l'utilisateur vers le serveur du Captive Portal.

- Authentification : L'utilisateur se voit présenter une page de démarrage personnalisée. Il s'authentifie par e-mail, connexion sociale (OAuth), SMS OTP, ou un fournisseur d'identité transparent comme OpenRoaming.

- Capture du Consentement : L'utilisateur se voit présenter la Politique d'Utilisation Acceptable (PUA) et, si des données sont collectées à des fins marketing, une case à cocher de consentement explicite.

- Signal d'Autorisation : Le serveur de portail communique avec le contrôleur de réseau local sans fil ou le pare-feu via RADIUS ou une API REST, autorisant l'adresse MAC ou l'IP de l'appareil pour l'accès à internet.

- Accès Accordé : Les règles du pare-feu sont mises à jour dynamiquement, et l'utilisateur est redirigé vers sa destination prévue.

Pour les environnements nécessitant une authentification par certificat de niveau entreprise pour les appareils du personnel en plus du portail invité, consultez notre guide sur Comment configurer le WiFi d'entreprise sur iOS et macOS avec 802.1X (également disponible en portugais : Como Configurar WiFi Corporativo em iOS e macOS com 802.1X ).

Normes Sans Fil et Planification des Fréquences

Les déploiements d'entreprise devraient se standardiser sur les points d'accès 802.11ax (WiFi 6) ou 802.11be (WiFi 7). Le WiFi 6 introduit l'OFDMA (Orthogonal Frequency Division Multiple Access), qui améliore considérablement les performances dans les environnements à haute densité en permettant à un seul AP de servir plusieurs clients simultanément sur des sous-canaux, plutôt que séquentiellement. Ceci est particulièrement critique dans les établissements de Santé , les centres de conférence et les déploiements de stades où des centaines d'appareils peuvent s'associer à un seul AP pendant les périodes de pointe.

L'attribution des bandes de fréquences doit suivre ces principes. La bande 2,4 GHz offre une plus grande portée et une meilleure pénétration à travers les murs, ce qui la rend adaptée aux appareils hérités et aux grandes zones ouvertes. Cependant, elle ne dispose que de trois canaux non superposés (1, 6, 11), le rendant très susceptible aux interférences de co-canal dans les déploiements denses. La bande 5 GHz offre plus de 24 canaux non superposés et un débit nettement plus élevé, mais avec une portée réduite. Les contrôleurs sans fil d'entreprise modernes prennent en charge le Band Steering, qui encourage activement les appareils bi-bande compatibles à se connecter au 5 GHz, libérant ainsi le spectre 2.4 GHz pour les clients plus anciens.

Guide d'implémentation : Matériel, configuration et déploiement

Étape 1 : Dimensionnement du FAI et de la liaison montante

Avant de sélectionner le matériel, calculez la bande passante de liaison montante requise. Une estimation prudente pour un réseau invité à usage général est de 1 à 2 Mbps par utilisateur simultané. Pour un lieu accueillant 300 invités simultanés, une connexion fibre symétrique d'au moins 500 Mbps est recommandée, une connexion de 1 Gbps offrant une marge de croissance. Pour les pôles de Transport ou les grands lieux événementiels, plusieurs liaisons montantes agrégées ou un basculement SD-WAN devraient être envisagés.

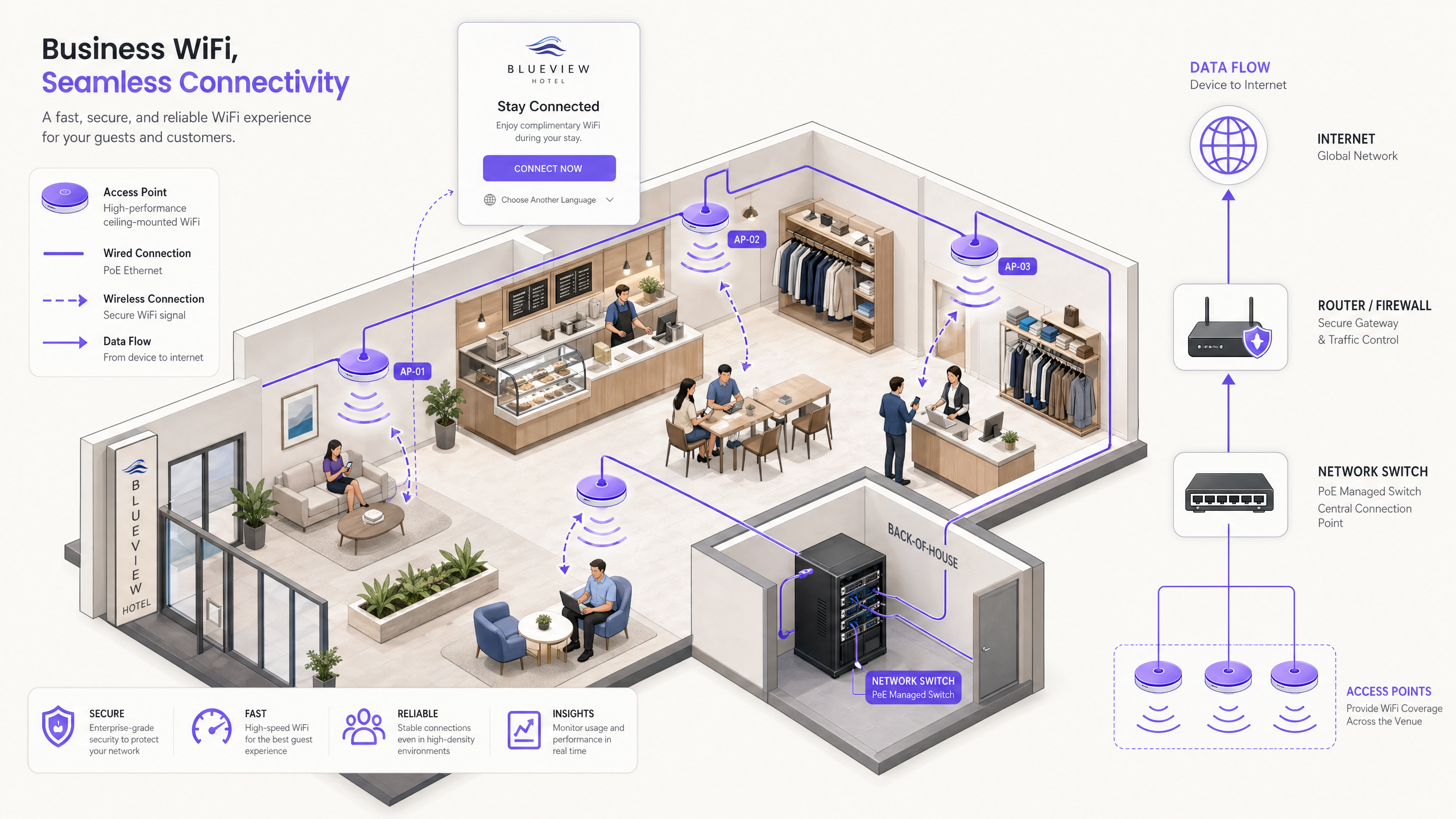

Étape 2 : Sélection et placement des points d'accès

Utilisez des points d'accès gérés 802.11ax de fournisseurs d'entreprise. Ces AP doivent être compatibles PoE+ (Power over Ethernet Plus, IEEE 802.3at), permettant à un seul câble Cat6 de transporter à la fois les données et l'alimentation du commutateur géré vers l'AP. Cela élimine le besoin de prises de courant locales à chaque emplacement d'AP, réduisant considérablement les coûts d'installation.

Le placement des AP doit être dicté par une étude de site RF professionnelle, et non par des suppositions. L'étude doit prendre en compte :

- Atténuation : Perte de signal à travers les murs en béton, les étagères métalliques et les cloisons en verre.

- Chevauchement de couverture : Les AP doivent se chevaucher d'environ 15 à 20 % pour assurer une itinérance transparente sans zones mortes.

- Planification de la capacité : Les zones à forte densité (salles de conférence, aires de restauration, halls) nécessitent plus d'AP avec une puissance de transmission plus faible pour servir de nombreux clients à courte portée, plutôt que moins d'AP avec une puissance élevée.

Étape 3 : Commutateur géré et configuration VLAN

Déployez un commutateur géré de couche 2/3 avec un budget PoE+ suffisant pour alimenter tous les AP. Configurez le marquage VLAN 802.1Q sur tous les ports de liaison montante et les ports trunk des AP. Les ports d'accès connectés aux terminaux de point de vente ou aux postes de travail du personnel doivent être attribués au VLAN d'entreprise en tant que membres non marqués. Les ports AP doivent être configurés comme des ports trunk transportant tous les VLAN requis, le contrôleur sans fil mappant chaque SSID à son VLAN correspondant.

Étape 4 : Pare-feu et gestion du trafic

Le pare-feu UTM est le point d'application de toutes les politiques de sécurité et de bande passante. Les configurations clés incluent :

- Règles de routage VLAN : Autoriser le VLAN invité à l'internet ; refuser le VLAN invité à tous les sous-réseaux internes.

- Limites de bande passante par utilisateur : Mettez en œuvre des politiques de gestion du trafic pour plafonner le débit individuel. Un point de départ standard est de 5 Mbps en téléchargement / 2 Mbps en téléversement par utilisateur. Cela empêche un seul utilisateur diffusant une vidéo 4K de dégrader l'expérience de tous les autres invités.

- Contrôle des applications : Bloquez les protocoles de partage de fichiers peer-to-peer (BitTorrent, eDonkey) et d'autres applications à forte bande passante ou illicites au niveau du pare-feu.

- Filtrage DNS : Mettez en œuvre un filtrage de contenu basé sur DNS pour bloquer l'accès aux domaines malveillants, aux sites de phishing et aux catégories de contenu inapproprié. Pour un guide détaillé sur cette couche, consultez Protégez votre réseau avec un DNS et une sécurité robustes .

Étape 5 : Configuration du Captive Portal

Le Captive Portal est le composant le plus visible du déploiement et le principal mécanisme de capture de données. Lors de la configuration du portail, assurez-vous que :

- La page d'accueil est servie via HTTPS avec un certificat SSL valide et publiquement approuvé pour éviter les avertissements de sécurité du navigateur.

- Les options d'authentification incluent au minimum l'e-mail/mot de passe et la connexion sociale (Google, Facebook, Apple) pour maximiser les taux de conversion.

- L'AUP est clairement affichée et nécessite une acceptation explicite avant que l'accès ne soit accordé.

- Le consentement GDPR pour les communications marketing est recueilli via une case à cocher d'opt-in distincte et non pré-cochée.

- Les délais d'expiration de session et les intervalles de réauthentification sont configurés pour équilibrer la commodité de l'utilisateur et la sécurité.

Bonnes pratiques et conformité

GDPR et confidentialité des données

Si vous collectez des données utilisateur à des fins marketing, un consentement explicite et éclairé est obligatoire en vertu du UK GDPR et de l'EU GDPR. Les exigences légales sont claires : les cases de consentement pré-cochées sont interdites ; le consentement doit être donné librement, être spécifique, éclairé et univoque ; et les utilisateurs doivent pouvoir retirer leur consentement aussi facilement qu'ils l'ont donné. Votre Captive Portal doit clairement indiquer quelles données sont collectées, la base légale du traitement, comment elles seront utilisées et combien de temps elles seront conservées.

Journalisation des sessions et conformité légale

Au Royaume-Uni, le Regulation of Investigatory Powers Act (RIPA) et la législation associée peuvent exiger des opérateurs de lieux qu'ils conservent les journaux de connexion — y compris les adresses MAC, les horodatages et les attributions d'adresses IP — afin d'aider les forces de l'ordre en cas d'activité illégale sur le réseau. Consultez votre conseiller juridique pour déterminer les obligations de conservation spécifiques applicables à votre organisation et à votre juridiction.

WPA3 et normes de chiffrement

Pour tout SSID utilisant une clé pré-partagée (par exemple, un réseau du personnel), imposez WPA3-Personal (SAE) plutôt que WPA2. WPA3 élimine la vulnérabilité d'attaque par dictionnaire hors ligne inhérente à l'échange de clés à 4 voies de WPA2. Pour les réseaux d'entreprise du personnel utilisant l'authentification basée sur certificat 802.1X, WPA3-Enterprise avec le mode 192 bits offre le plus haut niveau d'assurance. Pour en savoir plus sur la sécurisation des couches physiques et logiques de votre infrastructure sans fil, consultez Sécurité des points d'accès : Votre guide d'entreprise 2026 .

Gérer la randomisation des adresses MAC

Les appareils iOS (depuis iOS 14) et Android (depuis Android 10) modernes utilisent la randomisation des adresses MAC par défaut, générant une adresse MAC aléatoire unique pour chaque WiFi network. Cela signifie que les adresses MAC ne peuvent plus être utilisées de manière fiablepour identifier les visiteurs récurrents ou créer des profils d'utilisateurs à long terme. La réponse architecturale correcte consiste à imposer une authentification basée sur l'identité au niveau du Captive Portal — exigeant que les utilisateurs se connectent via un e-mail ou un compte social — afin que le profil utilisateur, plutôt que l'identifiant matériel, devienne l'entité de suivi persistante.

Dépannage et atténuation des risques

Même les réseaux bien conçus rencontrent des problèmes opérationnels. Le tableau suivant résume les modes de défaillance les plus courants et les mesures d'atténuation recommandées.

| Mode de défaillance | Cause première | Atténuation |

|---|---|---|

| Épuisement DHCP | Sous-réseau trop petit ou durée de bail trop longue pour le volume de fréquentation | Utiliser un sous-réseau /22 ou plus grand ; réduire la durée du bail à 30–60 minutes |

| Interférence co-canal | Plusieurs points d'accès sur le même canal dans des zones de couverture qui se chevauchent | Activer l'attribution dynamique des canaux sur le contrôleur sans fil |

| Erreurs SSL du Captive Portal | Certificat invalide ou auto-signé sur le serveur du portail | Déployer un certificat CA public valide ; utiliser Let's Encrypt |

| Itinérance lente | Les points d'accès ne partagent pas les données d'association client | Activer 802.11r (Fast BSS Transition) sur le contrôleur sans fil |

| Saturation de la bande passante | Aucun façonnage du trafic par utilisateur configuré | Mettre en œuvre des politiques QoS par utilisateur sur le pare-feu |

| Mouvement latéral invité-entreprise | Réseau plat ou ACL mal configurées | Auditer les ACL VLAN ; effectuer un test d'intrusion sur le VLAN invité |

ROI et impact commercial

Un hotspot correctement déployé transcende sa fonction d'infrastructure informatique — il devient un moteur de données de première partie et un canal de marketing direct. L'analyse de rentabilisation pour investir dans une plateforme WiFi invité gérée est convaincante dans tous les secteurs verticaux.

Dans l' Hôtellerie , les données WiFi invité permettent aux hôtels de comprendre quelles commodités les clients utilisent avant et après la connexion, de personnaliser les communications pendant le séjour et de générer des réservations répétées grâce à des campagnes post-séjour automatisées. Un hôtel de 300 chambres capturant 200 inscriptions par e-mail par jour construit une base de données marketing de 70 000 contacts opt-in par an — un atout CRM significatif.

Dans le Commerce de détail , l'analyse WiFi fournit des cartes thermiques de fréquentation, le temps de présence par zone et les taux de visites répétées — des données qui n'étaient auparavant disponibles que par le biais d'enquêtes manuelles coûteuses. Les détaillants peuvent utiliser ces données pour optimiser l'agencement des magasins, mesurer l'impact des présentoirs promotionnels et déclencher des campagnes de fidélisation lorsqu'un client connu entre dans le magasin.

Pour les opérateurs du secteur public et des Transports , la proposition de valeur est l'efficacité opérationnelle : comprendre les périodes de pointe de congestion, optimiser les effectifs et fournir des services numériques accessibles aux citoyens et aux passagers.

Des plateformes comme Guest WiFi et WiFi Analytics de Purple fournissent la couche d'infrastructure gérée qui connecte le réseau brut à ces résultats commerciaux. Comme le démontre l'expansion stratégique de Purple — y compris les récentes incursions dans de nouveaux secteurs verticaux, comme souligné dans l'annonce de l'arrivée de Tim Peers, VP Éducation, au sein de l'équipe — la valeur des espaces connectés intelligents s'étend rapidement à tous les secteurs de l'économie.

La transition d'une connexion internet basique vers un réseau intelligent et axé sur les données est la caractéristique déterminante d'un déploiement WiFi d'entreprise moderne. Le coût de l'infrastructure est en grande partie fixe ; l'investissement supplémentaire dans une couche de plateforme gérée génère des rendements composés à mesure que la base de données marketing s'enrichit et que les flux de travail d'automatisation mûrissent.

Key Definitions

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before internet access is granted. It intercepts HTTP traffic via DNS redirection and presents a splash page for authentication and consent capture.

The primary mechanism for enforcing Acceptable Use Policies, authenticating users, and capturing first-party marketing data on guest WiFi networks.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, enforced at the managed switch level via 802.1Q tagging.

Essential for isolating guest WiFi traffic from sensitive corporate networks. A mandatory control for PCI DSS compliance in any venue that processes payment card data.

Traffic Shaping (QoS)

The control of network traffic to optimize or guarantee performance by limiting the bandwidth available to individual users or application types.

Used to prevent a small number of heavy users from consuming the majority of the available uplink bandwidth, ensuring a consistent baseline experience for all concurrent guests.

MAC Randomization

A privacy feature in modern operating systems (iOS 14+, Android 10+) that generates a unique random MAC address when connecting to different WiFi networks, preventing persistent hardware-based tracking.

Forces venue operators to use identity-based captive portal logins rather than hardware address tracking to identify and re-engage returning visitors.

DHCP Exhaustion

A network failure condition where the DHCP server has assigned all available IP addresses in its configured pool, preventing new devices from obtaining an IP address and connecting to the network.

A common and easily preventable failure in high-footfall venues with undersized subnets or excessively long DHCP lease times.

Band Steering

A wireless controller feature that detects dual-band capable client devices and actively encourages or forces them to connect to the 5 GHz band rather than the more congested 2.4 GHz band.

Improves overall network performance in high-density deployments by distributing clients across the available spectrum and reducing co-channel interference on the 2.4 GHz band.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation standard that enables automatic, secure WiFi connections across participating networks using 802.1X/EAP authentication, without requiring users to interact with a captive portal.

Provides a seamless, cellular-like connectivity experience for users of participating identity providers. Purple operates as an identity provider within the OpenRoaming federation under its Connect licence.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) requiring any organisation that accepts, processes, stores, or transmits payment card data to maintain a secure, segmented network environment.

Directly relevant to any retail or hospitality WiFi deployment where payment terminals share physical network infrastructure with guest access points. Requirement 1.3 mandates strict isolation of the cardholder data environment from untrusted networks.

UTM Firewall (Unified Threat Management)

A network security appliance that combines multiple security functions—including stateful packet inspection, intrusion prevention, application control, DNS filtering, and VPN—into a single managed platform.

The central enforcement point for VLAN routing rules, per-user bandwidth policies, and content filtering in an enterprise guest WiFi deployment.

Worked Examples

A 200-room hotel is upgrading its guest WiFi. During peak evening hours, guests complain about slow speeds and dropped connections, despite the hotel having a 1 Gbps symmetric fiber uplink. Investigation reveals the current setup uses a single flat /24 subnet for both staff and guests, with no traffic shaping configured. The hotel also wants to start capturing guest email addresses for a post-stay marketing programme.

Phase 1 — Network Redesign:

- Implement VLAN segmentation. Move all staff devices, POS terminals, and the property management system to VLAN 10 (/24 subnet). Move guests to VLAN 20 with a /22 subnet (1,022 usable IPs) to accommodate peak occupancy with multiple devices per guest.

- Configure the UTM firewall with strict ACLs: Guest VLAN 20 has internet access only; all routes to VLAN 10 are explicitly denied.

Phase 2 — Performance Optimisation: 3. Configure per-user bandwidth limits of 10 Mbps down / 5 Mbps up on the firewall. This ensures the 1 Gbps pipe is distributed fairly among 400+ concurrent devices. 4. Enable Band Steering on the wireless controller to push capable devices to the less congested 5 GHz band. 5. Reduce DHCP lease time from the default 24 hours to 2 hours to prevent IP exhaustion during peak check-in periods.

Phase 3 — Captive Portal and Data Capture: 6. Deploy a branded captive portal (e.g., via Purple Guest WiFi) requiring email authentication. 7. Configure the splash page with an explicit, un-ticked GDPR opt-in checkbox for the post-stay marketing programme. 8. Integrate the portal's API with the hotel's CRM to sync authenticated guest profiles and trigger automated post-stay email sequences.

A 50-store retail chain wants to use their free guest WiFi to build their marketing database. They currently use a WPA2 pre-shared key (password printed on receipts) across all stores and have zero visibility into who is connecting or how long they stay. The marketing team wants to send weekly promotional emails to WiFi users, and the IT team is concerned about PCI DSS compliance given that payment terminals are on the same physical switches.

Step 1 — Remove the Pre-Shared Key: Transition the guest SSID to an open network (no password) that immediately redirects to a captive portal. This eliminates the shared secret vulnerability and enables per-user authentication.

Step 2 — VLAN Segmentation for PCI DSS: Create a dedicated Guest VLAN (e.g., VLAN 20) on all managed switches. Assign POS terminals to the existing Corporate VLAN (VLAN 10). Configure ACLs on the firewall to enforce hard isolation between the two VLANs. Document this segmentation as part of the PCI DSS network diagram.

Step 3 — Captive Portal with GDPR-Compliant Consent: Deploy a managed captive portal platform. Configure the splash page to require authentication via Email, Google, or Facebook. Include a clearly worded, un-ticked opt-in checkbox: 'I agree to receive promotional emails from [Brand Name]. You can unsubscribe at any time.'

Step 4 — CRM Integration and Automation: Connect the portal's API to the retailer's CRM (e.g., Salesforce, Klaviyo). Sync authenticated user profiles, visit timestamps, and store location data. Configure an automated welcome email triggered on first connection, and a re-engagement campaign triggered when a known user has not connected for 30 days.

Practice Questions

Q1. Your marketing team wants to collect guest email addresses via the new WiFi hotspot. They suggest setting the DHCP lease time to 24 hours so guests do not have to log in repeatedly during the day. Your venue sees 3,000 unique visitors per day. Your guest subnet is a /23 (510 usable IPs). What is the architectural flaw in this request, and how do you resolve it while still meeting the marketing team's requirement?

Hint: Consider the relationship between the number of daily visitors, the subnet size, and the lease duration. Then think about how to separate the network-layer concern from the application-layer concern.

View model answer

The architectural flaw is that a 24-hour lease time on a /23 subnet with 3,000 daily visitors will cause rapid DHCP exhaustion. Once 510 devices have connected, no new devices will receive an IP address for up to 24 hours. The solution is twofold: First, expand the subnet to at least a /21 (2,046 IPs) to accommodate peak concurrent devices. Second, reduce the DHCP lease time to 30–60 minutes to recycle IP addresses as guests leave the venue. To satisfy the marketing team's requirement that guests do not have to re-authenticate repeatedly, configure the captive portal controller to remember authenticated MAC addresses (or user identity tokens) for 24 hours. This allows a returning device to obtain a new IP via DHCP but bypass the splash page, delivering the seamless experience the marketing team wants without breaking the network.

Q2. A retail client wants to implement a captive portal but is concerned about the cost of replacing their existing unmanaged switches. They ask if they can run the guest WiFi on the same physical unmanaged switches as their Point of Sale terminals, with the guest network simply using a different SSID.

Hint: VLAN enforcement requires managed switch hardware. Consider what happens to traffic on an unmanaged switch.

View model answer

This configuration is not acceptable from a security or compliance standpoint. Unmanaged switches do not support 802.1Q VLAN tagging, meaning all traffic on the switch—regardless of SSID—is on the same broadcast domain. A guest device on the 'guest' SSID would be able to reach POS terminals on the same switch, violating PCI DSS Requirement 1.3. The client must replace unmanaged switches with managed Layer 2 switches that support 802.1Q VLAN tagging. The capital cost of managed switches is modest compared to the liability exposure of a PCI DSS breach or the fines associated with a data compromise.

Q3. You are deploying access points in a high-density conference centre that hosts events with up to 1,500 concurrent WiFi users. You notice significant latency and packet loss on the 2.4 GHz spectrum during events, even though the 5 GHz spectrum appears underutilised. How should you configure the wireless controller to address this, and what additional hardware consideration should you make?

Hint: Think about how to move capable devices off the congested frequency band, and consider the relationship between AP transmit power and client density.

View model answer

Enable Band Steering on the wireless controller. This feature detects if a client device is capable of connecting to the 5 GHz band and actively encourages or forces the device to associate there, freeing up the 2.4 GHz band for legacy devices. Additionally, reduce the transmit power on all APs. Counter-intuitively, in high-density deployments, lower transmit power improves performance by reducing co-channel interference between adjacent APs and encouraging clients to associate with the nearest AP rather than a distant one at high signal strength. Consider deploying additional APs at lower power rather than fewer APs at high power. Also enable 802.11r (Fast BSS Transition) to enable seamless roaming as users move through the venue.