Comment configurer un serveur RADIUS pour l'authentification WiFi

Ce guide faisant autorité fournit aux leaders informatiques et aux architectes réseau un plan complet pour le déploiement d'un serveur RADIUS pour l'authentification WiFi d'entreprise. Il couvre les compromis architecturaux entre les déploiements sur site et hébergés dans le cloud, la sélection de la méthode EAP, l'intégration d'Active Directory et l'attribution dynamique de VLAN. Les exploitants de sites et les équipes informatiques y trouveront des étapes de mise en œuvre concrètes, des études de cas réelles et des stratégies d'atténuation des risques pour passer d'un environnement PSK non sécurisé à une infrastructure 802.1X robuste ce trimestre.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- Résumé Exécutif

- Plongée Technique

- L'Architecture 802.1X

- Choisir une Méthode EAP

- Guide d'Implémentation

- Étape 1 : Décision Architecturale — RADIUS sur Site vs. Cloud

- Étape 2 : Installer et Configurer le Serveur RADIUS

- Étape 3 : Configurer les points d'accès

- Étape 4 : Intégration d'annuaire

- Étape 5 : Configuration client et validation de certificat

- Étape 6 : Implémenter l'attribution dynamique de VLAN

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les environnements d'entreprise — qu'il s'agisse d'un vaste campus universitaire, d'un stade à forte densité ou d'une chaîne de magasins distribuée — s'appuyer sur une clé pré-partagée (PSK) pour l'accès WiFi constitue une vulnérabilité de sécurité importante. Une seule information d'identification compromise expose l'ensemble du réseau, et la révocation de l'accès nécessite de changer le mot de passe pour chaque appareil du parc. La mise en œuvre de l'authentification 802.1X via un serveur RADIUS (Remote Authentication Dial-In User Service) élimine entièrement ce problème : chaque utilisateur s'authentifie individuellement, l'accès peut être révoqué instantanément et la segmentation du réseau est appliquée dynamiquement.

Ce guide fournit une feuille de route définitive aux responsables informatiques et aux architectes réseau pour déployer l'authentification RADIUS. Nous couvrons les compromis architecturaux entre les déploiements sur site et hébergés dans le cloud, la configuration des méthodes du protocole d'authentification extensible (EAP) et l'intégration avec des services d'annuaire comme Active Directory. Nous démontrons également comment une couche d'authentification robuste s'intègre aux solutions Guest WiFi pour offrir un accès fluide aux visiteurs, tout en capturant les WiFi Analytics qui transforment votre réseau en un atout d'intelligence économique.

Plongée Technique

L'Architecture 802.1X

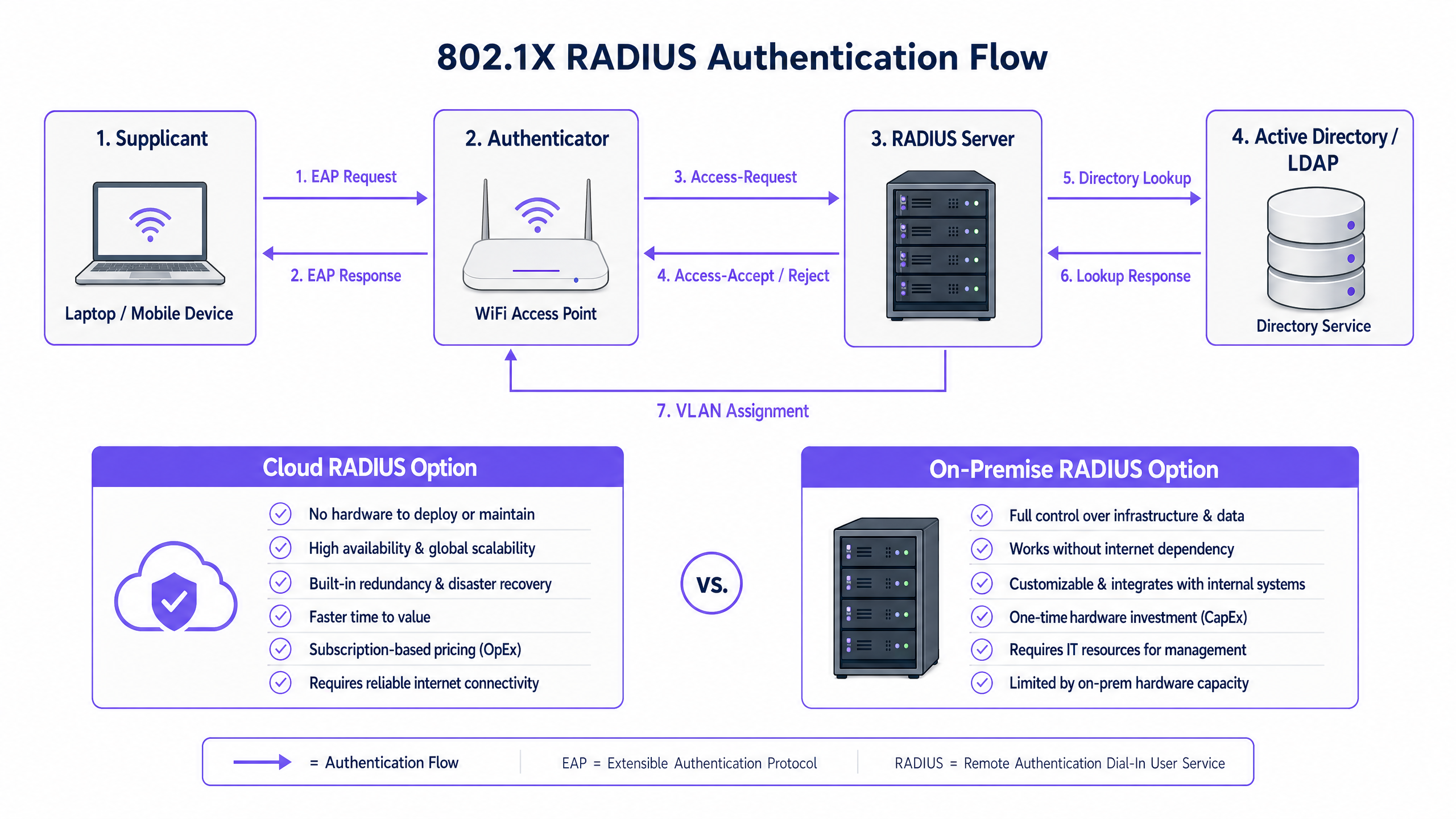

La norme IEEE 802.1X définit le contrôle d'accès réseau basé sur les ports (PNAC). Dans un contexte sans fil, elle implique trois rôles principaux travaillant de concert :

| Rôle | Composant | Responsabilité |

|---|---|---|

| Demandeur | Appareil client (ordinateur portable, smartphone) | Présente les informations d'identification pour demander l'accès au réseau |

| Authentificateur | Point d'accès WiFi ou Contrôleur | Applique le contrôle d'accès ; relaie les messages EAP |

| Serveur d'Authentification | Serveur RADIUS | Valide les informations d'identification ; renvoie acceptation/rejet et attributs de politique |

Lorsqu'un demandeur s'associe à un point d'accès, le point d'accès bloque tout le trafic de données à l'exception des messages EAP (Extensible Authentication Protocol). Le point d'accès encapsule ces messages EAP dans des paquets RADIUS et les transmet au serveur RADIUS. Le serveur vérifie les informations d'identification par rapport à une base de données backend — généralement LDAP ou Active Directory — et renvoie un message Access-Accept ou Access-Reject. Si accepté, le point d'accès débloque le port et le trafic du client circule librement.

Choisir une Méthode EAP

La sécurité de votre déploiement RADIUS dépend fortement de la méthode EAP sélectionnée. Les deux plus répandues dans les déploiements d'entreprise sont :

EAP-TLS (Transport Layer Security) est la norme d'or. Il nécessite des certificats numériques à la fois sur le serveur RADIUS et sur chaque appareil client, éliminant entièrement les mots de passe. Même si un attaquant capture l'échange d'authentification complet, il n'y a aucune information d'identification à extraire. Le compromis est la surcharge administrative : le déploiement et la gestion des certificats clients nécessitent une infrastructure à clé publique (PKI) fonctionnelle et une solution MDM (par exemple, Microsoft Intune, Jamf) pour distribuer les certificats aux terminaux.

PEAP-MSCHAPv2 (Protected EAP) est la méthode la plus largement déployée en pratique. Il utilise un certificat côté serveur pour établir un tunnel TLS chiffré, à l'intérieur duquel le client s'authentifie avec un nom d'utilisateur et un mot de passe. C'est significativement plus facile à déployer que EAP-TLS car un seul certificat — celui du serveur — doit être géré. Cependant, il comporte une mise en garde critique : si les appareils clients ne sont pas explicitement configurés pour valider le certificat du serveur RADIUS, ils sont vulnérables aux attaques de l'homme du milieu (MitM) via des points d'accès non autorisés.

> Note de Sécurité Critique : Ne pas appliquer une validation stricte des certificats sur les appareils clients annule effectivement les avantages de sécurité de PEAP-MSCHAPv2. Un attaquant peut déployer un point d'accès non autorisé, présenter un certificat frauduleux et capturer les informations d'identification de l'utilisateur en texte clair. Ce n'est pas un risque théorique — c'est un vecteur d'attaque bien documenté qui a été exploité dans des environnements réels.

Guide d'Implémentation

Étape 1 : Décision Architecturale — RADIUS sur Site vs. Cloud

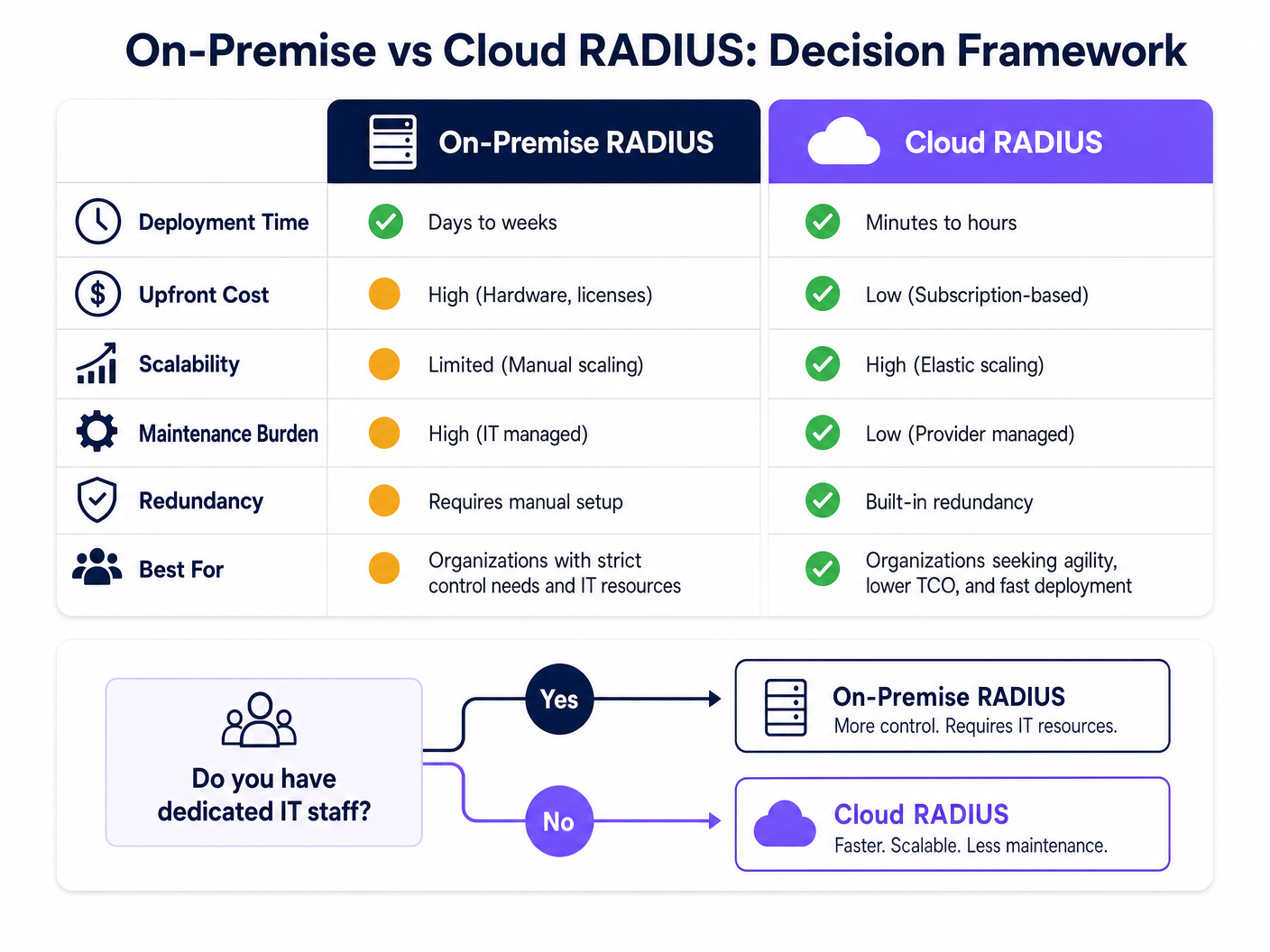

La première décision est de savoir où héberger l'infrastructure RADIUS. Il s'agit principalement d'une question opérationnelle et de coût, et non de sécurité — les deux modèles peuvent être déployés en toute sécurité.

RADIUS sur Site (par exemple, Microsoft NPS, FreeRADIUS, Cisco ISE) convient aux organisations disposant de personnel informatique dédié, d'une infrastructure d'annuaire sur site existante et d'exigences strictes en matière de souveraineté des données ou de conformité. Il ne dépend pas de la connectivité internet pour l'authentification, ce qui est un avantage significatif pour les environnements où la disponibilité d'internet ne peut être garantie.

Cloud RADIUS est de plus en plus le modèle préféré pour les environnements distribués — chaînes de Commerce de détail , groupes d' Hôtellerie et pôles de Transport où le déploiement de serveurs à chaque emplacement est opérationnellement irréalisable. Cloud RADIUS s'intègre nativement aux fournisseurs d'identité cloud (Azure AD, Google Workspace, Okta) et offre une haute disponibilité et une évolutivité globale intégrées.

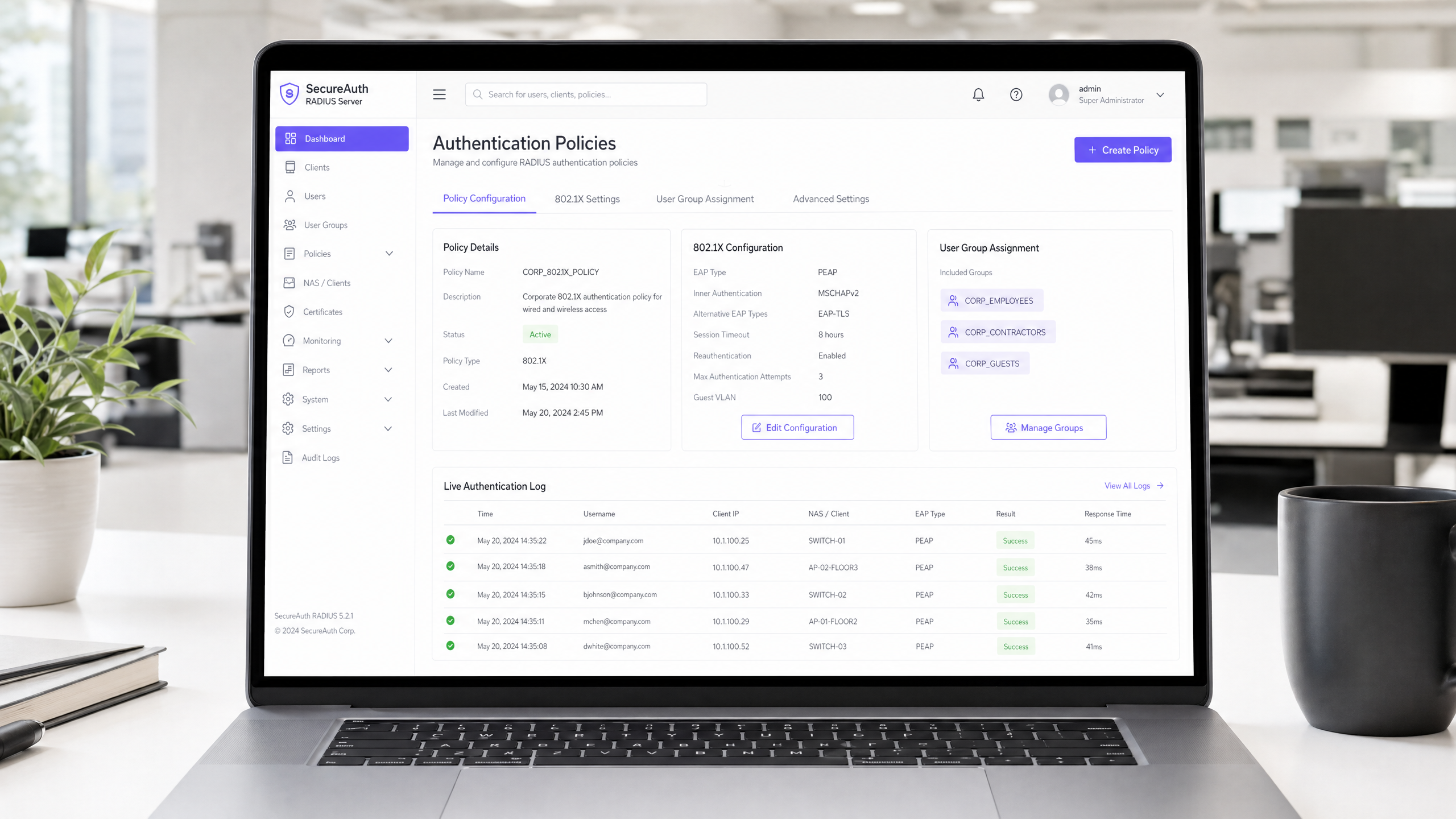

Étape 2 : Installer et Configurer le Serveur RADIUS

Pour un déploiement sur site utilisant Microsoft NPS (le choix le plus courant dans les environnements centrés sur Windows) :

- Installez le rôle de serveur de stratégie réseau via le Gestionnaire de serveur.

- Enregistrez le serveur NPS dans Active Directory pour lui permettre de lire les propriétés de connexion des utilisateurs.

- Créez une entrée Client RADIUS pour chaque point d'accès ou contrôleur sans fil, en spécifiant l'adresse IP du point d'accès etd'un secret partagé (Shared Secret) fort et unique.

- Configurez une Stratégie réseau (Network Policy) définissant les conditions (par exemple, l'appartenance à un groupe d'utilisateurs) et les contraintes (par exemple, la méthode EAP, le délai d'expiration de session) pour l'accès.

- Configurez la Stratégie de demande de connexion (Connection Request Policy) pour traiter les demandes localement.

Pour FreeRADIUS sous Linux :

- Installez via le gestionnaire de paquets :

sudo apt-get install freeradius freeradius-ldap. - Configurez

/etc/freeradius/3.0/clients.confpour définir les clients RADIUS (points d'accès) et leurs secrets partagés. - Configurez le module LDAP dans

/etc/freeradius/3.0/mods-available/ldappour pointer vers votre serveur Active Directory ou LDAP. - Activez le module LDAP :

sudo ln -s /etc/freeradius/3.0/mods-available/ldap /etc/freeradius/3.0/mods-enabled/. - Définissez les méthodes EAP dans

/etc/freeradius/3.0/mods-available/eap.

Étape 3 : Configurer les points d'accès

Sur votre contrôleur sans fil ou vos points d'accès individuels :

- Définissez l'adresse(s) IP du serveur RADIUS et le port d'authentification (par défaut : UDP 1812).

- Configurez le Secret partagé (Shared Secret) — utilisez un minimum de 22 caractères, en mélangeant des caractères alphanumériques et spéciaux. Utilisez un secret unique par emplacement ou groupe de points d'accès.

- Configurez le SSID pour utiliser le mode de sécurité WPA2-Enterprise ou WPA3-Enterprise avec la gestion des clés 802.1X.

- Configurez un serveur RADIUS secondaire pour le basculement.

Étape 4 : Intégration d'annuaire

Pour l'intégration AD sur site, le serveur RADIUS doit être joint au domaine ou avoir un accès en lecture LDAP. Assurez-vous que les comptes de service utilisés pour la liaison LDAP ont les autorisations minimales requises. Pour le RADIUS cloud, configurez la synchronisation basée sur l'API ou l'intégration SAML/OIDC avec votre IdP.

Définissez des groupes d'utilisateurs clairs dans votre annuaire, car ceux-ci guideront les politiques d'autorisation. Structure de groupe recommandée :

| Groupe | VLAN | Niveau d'accès |

|---|---|---|

Corp_Staff |

VLAN 10 | Réseau interne complet |

Corp_Contractors |

VLAN 20 | Internet + ressources internes spécifiques |

Corp_IoT |

VLAN 30 | Ports isolés, spécifiques aux appareils uniquement |

Corp_Guests |

VLAN 100 | Internet uniquement via le Captive Portal |

Étape 5 : Configuration client et validation de certificat

C'est l'étape la plus critique sur le plan opérationnel. Utilisez la stratégie de groupe (GPO) pour Windows et les profils MDM pour macOS/iOS/Android afin de déployer silencieusement les configurations WiFi sur les appareils gérés. Le profil doit spécifier :

- L'autorité de certification racine (Root CA) qui a émis le certificat du serveur RADIUS.

- Le nom de serveur attendu (CN ou SAN du certificat de serveur).

- La méthode EAP et le protocole d'authentification interne.

Pour les appareils BYOD non gérés, fournissez des instructions d'intégration en libre-service claires, idéalement via un portail de contrôle d'accès réseau (NAC).

Étape 6 : Implémenter l'attribution dynamique de VLAN

Configurez le serveur RADIUS pour qu'il renvoie les attributs d'attribution de VLAN dans la réponse Access-Accept :

Tunnel-Type=VLAN(13)Tunnel-Medium-Type=IEEE-802(6)Tunnel-Private-Group-Id= ``

Le point d'accès lit ces attributs et place le client authentifié sur le VLAN spécifié — aucune reconfiguration manuelle n'est requise lorsque les utilisateurs changent de rôle ou d'emplacement.

Bonnes pratiques

La redondance est non négociable. Déployez un minimum de deux serveurs RADIUS (principal et secondaire) et configurez tous les points d'accès pour basculer automatiquement. Pour les déploiements sur site, envisagez de placer le serveur secondaire dans un emplacement physique ou une zone de disponibilité différente. Une panne RADIUS signifie que personne ne peut s'authentifier, ce qui équivaut à une panne réseau complète pour les SSID protégés par 802.1X.

Surveillez l'expiration des certificats de manière proactive. L'expiration d'un certificat de serveur RADIUS est l'une des causes les plus courantes de pannes d'authentification soudaines et généralisées. Mettez en œuvre une surveillance pour alerter les administrateurs au moins 30 jours avant l'expiration. Cela s'applique à la fois au certificat de serveur et à tout certificat d'autorité de certification intermédiaire dans la chaîne.

Traitez le Secret partagé comme une information d'identification critique. Le secret partagé entre le point d'accès et le serveur RADIUS chiffre les paquets RADIUS. Utilisez des secrets uniques par emplacement ou groupe de points d'accès, stockez-les dans un gestionnaire de secrets et faites-les pivoter périodiquement. Consultez notre guide sur Protégez votre réseau avec un DNS et une sécurité robustes pour des recommandations plus larges en matière d'hygiène de sécurité réseau.

Alignez-vous sur les cadres de conformité. Pour les environnements soumis à PCI DSS (par exemple, les réseaux de paiement de détail), l'authentification 802.1X prend directement en charge les exigences de contrôle d'accès réseau et de journalisation d'audit. Pour la conformité GDPR, les journaux de comptabilité RADIUS (port 1813) fournissent une piste d'audit détaillée de qui a accédé au réseau, d'où et quand — précieuse pour la réponse aux incidents. Pour les environnements Healthcare , la segmentation du réseau via l'attribution dynamique de VLAN prend en charge les exigences HIPAA pour la protection des informations de santé électroniques protégées (ePHI).

Dépannage et atténuation des risques

| Mode de défaillance | Symptôme | Résolution |

|---|---|---|

| Expiration du certificat | Pannes d'authentification massives soudaines | Surveiller l'expiration ; renouveler et redéployer le certificat |

| Désynchronisation NTP | Pannes EAP-TLS intermittentes | S'assurer que le serveur RADIUS et les contrôleurs de domaine se synchronisent avec la même source NTP |

| Perte de connectivité LDAP | L'authentification échoue lorsque l'AD est inaccessible | Déployer des contrôleurs de domaine redondants ; configurer RADIUS pour mettre en cache les authentifications récentes |

| Secret partagé incorrect | Les journaux du point d'accès affichent RADIUS timeout ou Bad authenticator |

Vérifier que le secret correspond sur le point d'accès et le serveur RADIUS |

| Inadéquation du certificat client | Pannes EAP-TLS pour des appareils spécifiques | Vérifier que le certificat client est émis par une autorité de certification de confiance ; vérifier la période de validité du certificat |

| VLAN non attribué | Utilisateur authentifié mais sur le mauvais segment réseau | Vérifier que les attributs RADIUS sont correctement renvoyés ; vérifier la configuration VLAN du point d'accès |

Pour une plongée plus approfondie dans le processus de configuration 802.1X lui-même, le Comment configurer l'authentification WiFi 802.1X : Un guide étape par étape fournit des procédures de configuration granulaires et spécifiques au fournisseur.

ROI et impact commercial

Passer du PSK au RLe 802.1X basé sur RADIUS nécessite un investissement initial en configuration, et potentiellement des licences pour les solutions cloud ou du matériel pour les déploiements sur site. Le cas du retour sur investissement est simple :

Atténuation des risques : Le coût moyen d'une violation de données au Royaume-Uni dépasse les 3 millions de livres sterling (rapport IBM Cost of a Data Breach). Une clé PSK compromise peut exposer l'ensemble du réseau. Le 802.1X limite le rayon d'impact à un seul compte utilisateur compromis, qui peut être désactivé en quelques secondes via l'annuaire.

Efficacité opérationnelle : L'attribution dynamique de VLAN élimine la reconfiguration manuelle du réseau lorsque le personnel change de rôle. L'intégration d'un nouvel employé signifie l'ajouter au groupe AD correct — l'accès au réseau suit automatiquement.

Posture de conformité : Pour les organisations soumises à PCI DSS, ISO 27001 ou Cyber Essentials Plus, le 802.1X est un contrôle direct que les auditeurs s'attendent à voir. Son déploiement renforce votre posture de conformité et réduit les coûts de remédiation d'audit.

Expérience invité et analyses : Pour les exploitants de sites, l'intégration de RADIUS pour l'authentification du personnel avec la plateforme Guest WiFi de Purple pour l'accès des visiteurs crée un modèle d'accès unifié et hiérarchisé. Le personnel s'authentifie silencieusement via le 802.1X ; les invités se connectent via un Captive Portal personnalisé. La plateforme WiFi Analytics de Purple offre ensuite une visibilité en temps réel sur les temps de présence des visiteurs, les taux de visites répétées et les métriques d'engagement — des données qui éclairent directement les dépenses marketing et les décisions d'exploitation du site.

Pour en savoir plus, consultez le Como Configurar a Autenticação 802.1X WiFi: Um Guia Passo a Passo pour des conseils de mise en œuvre en portugais, et What Is a Leased Line? Dedicated Business Internet pour des conseils sur la manière de garantir que la connectivité sous-jacente répond aux exigences de l'entreprise.

GuidesSlugPage.keyDefinitionsTitle

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. Defined in RFC 2865.

The core server component that validates user credentials against a directory before granting WiFi access. Every enterprise WiFi deployment using 802.1X requires a RADIUS server.

802.1X

An IEEE Standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, blocking all non-EAP traffic until authentication succeeds.

The overarching framework standard that defines how the Supplicant, Authenticator, and Authentication Server communicate. When IT teams refer to 'enterprise WiFi security', they typically mean WPA2/WPA3-Enterprise with 802.1X.

Supplicant

The client device — or more precisely, the 802.1X software stack on that device — that initiates the authentication process by presenting credentials to the network.

On Windows, the built-in supplicant is the Wireless AutoConfig service. On macOS and iOS, it is native to the OS. Ensuring the supplicant is correctly configured (especially for certificate validation) is the most common source of deployment issues.

Authenticator

The network device — typically a WiFi access point or wireless controller — that acts as an intermediary between the Supplicant and the RADIUS server, enforcing access control based on the authentication result.

The AP blocks all data traffic on the port until it receives an Access-Accept from the RADIUS server. It also reads RADIUS attributes (e.g., VLAN assignment) from the Access-Accept response and applies them to the session.

EAP (Extensible Authentication Protocol)

An authentication framework defined in RFC 3748 that provides a standardised transport mechanism for various authentication methods (TLS, PEAP, TTLS, etc.) between the Supplicant and the Authentication Server.

EAP is the 'language' spoken between the client and the RADIUS server. The choice of EAP method (EAP-TLS vs PEAP) determines the security strength and deployment complexity of the authentication system.

PEAP (Protected EAP)

An EAP method that first establishes a TLS tunnel using the server's certificate, then performs a secondary authentication (typically MSCHAPv2 with username/password) inside that encrypted tunnel.

The most common enterprise WiFi authentication method due to its balance of security and deployment simplicity. Requires only a server-side certificate, making it far easier to roll out than EAP-TLS.

Dynamic VLAN Assignment

A RADIUS feature where the server includes VLAN-specific attributes (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-Id) in the Access-Accept response, instructing the AP to place the authenticated client on a specific VLAN.

Enables a single SSID to serve multiple user populations with different security requirements. Eliminates the need to broadcast multiple SSIDs for different user groups, reducing RF overhead and simplifying the user experience.

Shared Secret

A pre-configured text string known only to the Authenticator (AP) and the RADIUS server, used to sign and encrypt RADIUS packets, ensuring the integrity and authenticity of the communication.

A critical security configuration element. If the shared secret is weak or compromised, an attacker could forge RADIUS Access-Accept responses, granting unauthorised network access. Use unique secrets per location and store them in a secrets manager.

MAC Authentication Bypass (MAB)

A fallback authentication mechanism where a device's MAC address is used as its identity credential, enabling network access for devices that do not support 802.1X supplicants.

Used for headless devices (printers, IoT sensors, IP cameras). Because MAC addresses are publicly visible and easily spoofed, MAB provides device identification rather than strong authentication. Always pair with restrictive VLAN assignment.

GuidesSlugPage.workedExamplesTitle

A national retail chain with 500 locations needs to implement secure WiFi for store managers' tablets and POS terminals. They currently use a single PSK across all stores, which is frequently shared with unauthorized staff and contractors. They use Azure AD for identity management and have no dedicated IT staff at branch locations.

Deploy a Cloud RADIUS solution integrated directly with Azure AD. This eliminates the need to deploy and manage on-premise RADIUS servers at 500 locations. The IT team uses Microsoft Intune to push a WiFi profile to all store managers' tablets and POS terminals configured for PEAP-MSCHAPv2, strictly enforcing validation of the Cloud RADIUS server's certificate. The Cloud RADIUS policy checks the user's Azure AD group membership before granting access: 'Store_Managers' group receives VLAN 10 (full POS and back-office access), 'Contractors' group receives VLAN 20 (internet-only). When a contractor's engagement ends, removing them from the Azure AD group immediately revokes their WiFi access across all 500 locations simultaneously — no PSK change required.

A 400-room city-centre hotel needs to provide secure WiFi for both staff (front desk, housekeeping, management) and guests. Staff require access to the property management system (PMS) and internal servers. Guests require internet access only. The hotel has a single on-premise Windows Server environment.

Deploy Microsoft NPS on a dedicated Windows Server VM. Configure two SSIDs on the wireless infrastructure: 'Hotel_Staff' (WPA2-Enterprise, 802.1X) and 'Hotel_Guest' (open or WPA2-Personal, redirecting to a captive portal). For the staff SSID, NPS validates credentials against Active Directory and returns dynamic VLAN assignments: 'Management' AD group → VLAN 10 (full access), 'FrontDesk' → VLAN 20 (PMS access), 'Housekeeping' → VLAN 30 (internet + scheduling app only). For guests, integrate the captive portal with Purple's Guest WiFi platform to provide a branded login experience, collect first-party data (email, marketing consent), and gain analytics on dwell time and repeat visits. The two-SSID model keeps staff and guest traffic completely separated at the network layer.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is migrating 2,000 Windows laptops from a shared PSK to 802.1X with PEAP-MSCHAPv2. Your security team flags that PEAP is vulnerable to credential harvesting via rogue access points. What is the single most important configuration step to mitigate this risk, and how do you deploy it at scale?

GuidesSlugPage.hintPrefixConsider what prevents a client from trusting a fraudulent RADIUS server presenting a self-signed certificate.

GuidesSlugPage.viewModelAnswer

The critical step is enforcing strict server certificate validation on every client device. Using Group Policy Objects (GPO), push a WiFi profile to all 2,000 laptops that specifies: (1) the exact Root CA certificate that issued the RADIUS server's certificate, (2) the expected server name (CN/SAN), and (3) that the client must not prompt the user to trust new certificates. This ensures that even if an attacker deploys a rogue AP with a fraudulent certificate, the client will reject the TLS handshake and refuse to send credentials. Without this configuration, PEAP provides no meaningful protection against rogue AP attacks.

Q2. A hospital IT director needs to provide network access for 300 medical IoT devices (infusion pumps, monitoring equipment) that do not support 802.1X. These devices sit alongside staff workstations on the same wireless infrastructure. How should the RADIUS infrastructure handle these devices, and what network controls must be in place?

GuidesSlugPage.hintPrefixThink about the authentication method available for headless devices and how to compensate for its inherent weakness.

GuidesSlugPage.viewModelAnswer

Configure MAC Authentication Bypass (MAB) on the RADIUS server for these specific devices. Register each device's MAC address in a dedicated Active Directory group or RADIUS database. Because MAC addresses are easily spoofed, the RADIUS server must use Dynamic VLAN Assignment to place all MAB-authenticated devices onto a dedicated, highly restricted VLAN (e.g., VLAN 30 - IoT). This VLAN should be firewalled to allow communication only with specific medical server IP addresses and block all other traffic, including internet access and lateral movement to staff VLANs. Staff workstations authenticate via 802.1X and are placed on a separate VLAN. This architecture satisfies HIPAA network segmentation requirements for ePHI-adjacent devices.

Q3. You are the network architect for a 50-venue restaurant chain. Authentication is working correctly at 49 venues using Cloud RADIUS, but one specific venue reports that all devices fail to authenticate. The Cloud RADIUS management portal shows zero authentication requests arriving from that venue. What is your diagnostic approach?

GuidesSlugPage.hintPrefixIf the RADIUS server is receiving no requests at all, the problem is in the communication path between the Authenticator and the server — not in the authentication logic itself.

GuidesSlugPage.viewModelAnswer

Since the RADIUS server is receiving zero requests from this venue, the fault lies between the access points and the cloud RADIUS server. Diagnostic steps in order: (1) Verify the RADIUS server IP address and port (UDP 1812) configured on the venue's APs or wireless controller — a typo here is the most common cause. (2) Check the local firewall or router rules at that venue to confirm outbound UDP 1812 traffic is permitted to the cloud RADIUS IP range. (3) Verify the Shared Secret configured on the APs matches the secret configured for that venue in the Cloud RADIUS portal — a mismatch causes the RADIUS server to silently discard packets. (4) Check if the venue's internet connection is functioning — cloud RADIUS requires reliable internet connectivity. Running a packet capture on the AP or upstream router will confirm whether RADIUS packets are being sent and whether responses are being received.