Comment construire un réseau WiFi de campus : Un guide informatique pour les universités

Ce guide technique fournit un plan complet pour la conception et le déploiement de réseaux WiFi de campus haute densité, couvrant tout, des études de site actives et du placement des points d'accès à l'architecture des contrôleurs, à l'itinérance transparente et à l'intégration sécurisée des invités. Il est destiné aux responsables informatiques, aux architectes réseau et aux CTO des universités et des grands sites qui ont besoin de conseils pratiques pour planifier et exécuter un déploiement sans fil ce trimestre. Le guide met également en correspondance la plateforme Guest WiFi et d'analyse de Purple avec des points d'intégration réels au sein du cycle de vie du déploiement.

Listen to this guide

View podcast transcript

- Résumé Exécutif

- Approfondissement technique : Architecture et normes

- L'architecture à trois niveaux

- Normes et fréquences sans fil

- Sécurité et authentification

- Guide de mise en œuvre : De l'étude au déploiement

- Phase 1 : L'étude de site active

- Phase 2 : Planification de la capacité

- Phase 3 : Placement des points d'accès et planification des canaux

- Phase 4 : Configuration de l'itinérance transparente

- Phase 5 : Segmentation VLAN et application des politiques

- Bonnes pratiques pour les environnements de campus

- Dépannage et atténuation des risques

- ROI et impact commercial

- Écouter le briefing

Résumé Exécutif

Pour les équipes informatiques universitaires et les opérateurs de sites, un réseau WiFi de campus n'est plus une commodité — c'est une infrastructure critique. Les environnements d'enseignement supérieur modernes exigent des réseaux sans fil haute densité et à haut débit capables de prendre en charge plusieurs appareils par utilisateur, des applications gourmandes en bande passante et une mobilité transparente sur de vastes empreintes physiques. Ce guide décrit l'architecture technique, les stratégies de déploiement et les meilleures pratiques opérationnelles requises pour construire un réseau sans fil de campus résilient. Nous nous concentrons sur la mise en œuvre pratique — de la planification RF et de la sélection des points d'accès (AP) à l'architecture des contrôleurs et à l'intégration sécurisée — garantissant que votre déploiement offre un retour sur investissement, une conformité et une expérience utilisateur fluide. Que vous déployiez sur un seul bâtiment ou sur un domaine multi-sites, les principes énoncés ici s'appliquent également aux environnements Hôtellerie , Commerce de détail , Santé et Transport .

Approfondissement technique : Architecture et normes

La construction d'un réseau sans fil de campus nécessite une approche structurée de la topologie et le respect des normes sans fil modernes. Les décisions prises au stade de l'architecture déterminent l'évolutivité, la sécurité et les performances de tout ce qui suit.

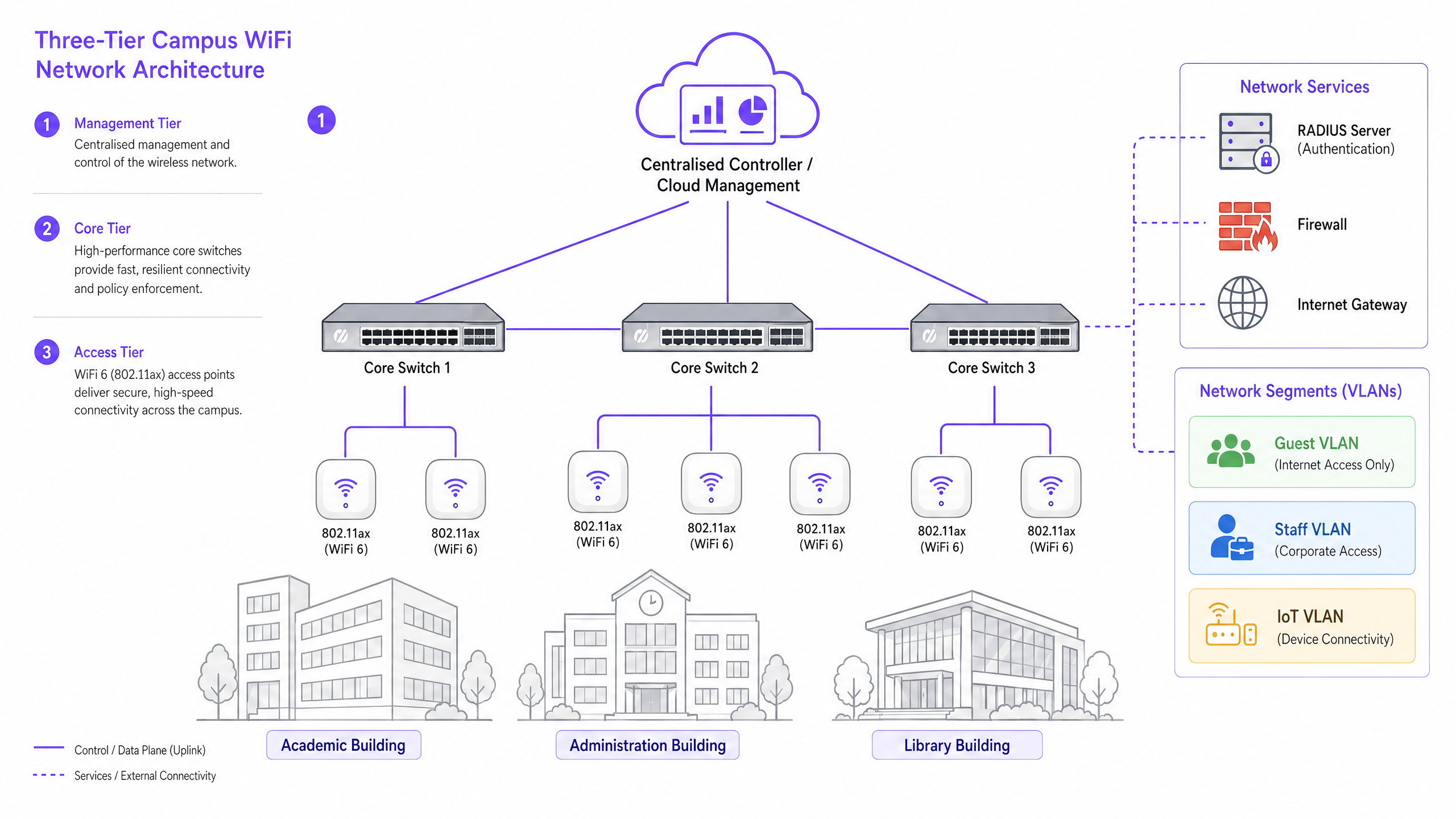

L'architecture à trois niveaux

Les réseaux de campus d'entreprise utilisent une architecture hiérarchique à trois niveaux pour garantir l'évolutivité, la résilience et les performances. Les trois niveaux sont les suivants :

Niveau de gestion/cœur : Le système nerveux central du réseau. Cela inclut les commutateurs de routage de cœur haute capacité et le contrôleur WLAN central — qu'il soit sur site ou géré dans le cloud. Le contrôleur gère la gestion RF, les transferts d'itinérance, l'application des politiques globales et la gestion du micrologiciel sur tous les points d'accès. Les contrôleurs gérés dans le cloud sont devenus le choix dominant pour les nouveaux déploiements, simplifiant la gestion multi-sites et réduisant les coûts matériels sur site.

Niveau de distribution : Agrège le trafic du niveau d'accès, applique les politiques de routage et assure la redondance avant de transmettre les données au cœur. Dans les campus plus petits, ce niveau est souvent fusionné avec le cœur.

Niveau d'accès : La périphérie du réseau, comprenant les commutateurs de périphérie Power over Ethernet Plus (PoE+) et les points d'accès sans fil (AP) eux-mêmes. Pour les nouveaux déploiements, le PoE+ est la norme minimale, car les points d'accès WiFi 6 consomment beaucoup plus d'énergie que leurs prédécesseurs.

Normes et fréquences sans fil

Les déploiements modernes devraient se standardiser sur le 802.11ax (WiFi 6) ou le WiFi 6E. Le WiFi 6 introduit des fonctionnalités critiques de haute densité, notamment l'accès multiple par répartition orthogonale de la fréquence (OFDMA), qui permet à un seul AP de servir plusieurs clients simultanément sur des sous-canaux, et le Target Wake Time (TWT), qui réduit la consommation de batterie des appareils IoT. Le WiFi 6E étend ces capacités à la bande 6 GHz, offrant un spectre contigu massif exempt d'interférences d'appareils hérités — un avantage significatif dans les environnements haute densité comme les amphithéâtres et les salles de conférence.

| Norme | Bandes de fréquences | Débit max. | Caractéristique clé | Meilleur cas d'utilisation |

|---|---|---|---|---|

| 802.11n (WiFi 4) | 2.4GHz / 5GHz | 600 Mbps | MIMO | Support hérité uniquement |

| 802.11ac (WiFi 5) | 5GHz | 3.5 Gbps | MU-MIMO | Déploiements existants |

| 802.11ax (WiFi 6) | 2.4GHz / 5GHz | 9.6 Gbps | OFDMA, TWT | Nouveaux déploiements de campus |

| 802.11ax (WiFi 6E) | 2.4 / 5 / 6GHz | 9.6 Gbps | 6GHz spectrum | Haute densité, à l'épreuve du temps |

Sécurité et authentification

La sécurité doit être multicouche. Pour le personnel et les étudiants inscrits, l'authentification 802.1X/EAP liée au fournisseur d'identité de l'université (Active Directory, LDAP ou un service d'identité cloud) est obligatoire. Cela fournit un accès chiffré basé sur les identifiants qui répond aux exigences de normes telles que ISO 27001 et Cyber Essentials. Pour les utilisateurs transitoires — universitaires invités, délégués de conférence et membres du public — un Captive Portal sécurisé est requis. L'intégration d'une solution Guest WiFi robuste assure une intégration conforme au GDPR, des pages d'accueil personnalisables et la capacité de recueillir des informations exploitables via WiFi Analytics . Tout le trafic sans fil doit être chiffré à l'aide de WPA3, la norme actuelle, qui offre des protections plus solides contre les attaques par force brute que son prédécesseur WPA2. Pour un examen complet de la posture de sécurité des points d'accès, consultez notre Sécurité des points d'accès : Votre guide d'entreprise 2026 .

Guide de mise en œuvre : De l'étude au déploiement

Le déploiement d'un réseau de campus est un processus par étapes nécessitant une planification méticuleuse avant qu'un seul câble ne soit posé ou qu'un AP ne soit monté.

Phase 1 : L'étude de site active

Une étude prédictive basée sur des plans d'étage est insuffisante pour les environnements de campus complexes. Vous devez effectuer des études RF actives sur site. Les matériaux de construction des universités plus anciennes — maçonnerie épaisse, treillis métallique, béton armé — atténuent les signaux de manière imprévisible. L'étude identifie les zones d'ombre RF et aide à déterminer le placement optimal des AP pour assurer à la fois la couverture et la capacité. Le résultat doit être une carte thermique validée montrant la force du signal, l'utilisation des canaux et les niveaux d'interférence à chaque étage.

Phase 2 : Planification de la capacité

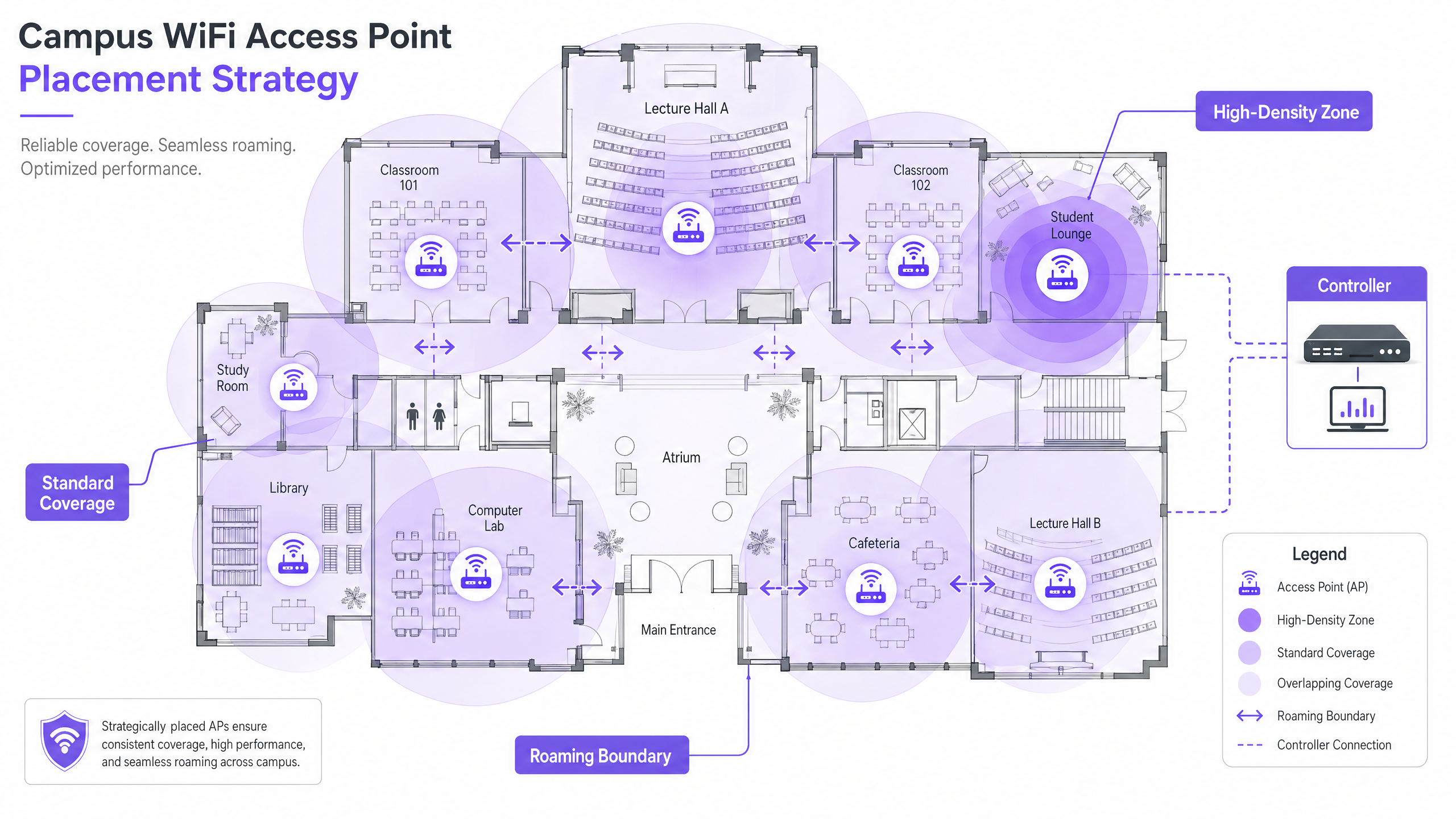

Historiquement, les réseaux étaient conçus pour la couverture — s'assurer qu'un signal atteignait chaque recoin. Aujourd'hui, concevez pour la capacité. Dans un amphithéâtre de 300 places, supposez trois appareils par étudiant : ordinateur portable, smartphone et tablette. Cela nécessite le déploiement d'AP haute densité avec des antennes directionnelles pour sectoriserla pièce, plutôt que de s'appuyer sur un seul point d'accès omnidirectionnel qui sera rapidement saturé. La règle générale pour les déploiements à haute densité est un point d'accès pour 25 à 30 utilisateurs simultanés dans un environnement de conférence.

Phase 3 : Placement des points d'accès et planification des canaux

Une planification minutieuse des canaux est essentielle pour minimiser les interférences de co-canal (CCI). Utilisez des canaux non superposés (1, 6, 11 sur 2,4 GHz ; allocation dynamique sur 5 GHz et 6 GHz). Assurez-vous que les points d'accès sont placés stratégiquement — évitez de les monter au-dessus des faux plafonds ou derrière les conduits CVC, ce qui dégrade les performances. Pour les environnements à hauts plafonds, utilisez des points d'accès avec des antennes directionnelles orientées vers le bas.

Phase 4 : Configuration de l'itinérance transparente

Lorsque les utilisateurs se déplacent entre les bâtiments, leur connexion doit passer de manière transparente d'un point d'accès à l'autre. Mettez en œuvre le trio d'itinérance rapide : 802.11k (rapports de voisinage), 802.11v (gestion de la transition BSS) et 802.11r (transition BSS rapide). Ensemble, ces normes permettent aux appareils clients de prendre des décisions d'itinérance intelligentes et de compléter les transferts d'authentification en millisecondes plutôt qu'en secondes — ce qui est essentiel pour la VoIP et les applications en temps réel.

Le réglage de la puissance de transmission est tout aussi important. Si la puissance de transmission (Tx) est trop élevée, les appareils clients s'accrocheront à un point d'accès distant ('clients collants') plutôt que de se connecter à un plus proche. Réduisez la puissance de transmission pour créer des cellules de couverture qui se chevauchent mais de taille appropriée, et désactivez les débits de données hérités (1, 2, 5,5 Mbps) pour forcer les appareils à abandonner les connexions faibles et à s'itinérer.

Phase 5 : Segmentation VLAN et application des politiques

Créez des VLAN dédiés pour chaque classe d'utilisateurs : Personnel, Étudiants, Invités et appareils IoT. Les appareils IoT — systèmes de gestion de bâtiment, caméras de sécurité, affichage numérique — ne devraient jamais partager un segment de réseau avec les appareils des utilisateurs. Appliquez des règles de pare-feu strictes entre les VLAN, n'autorisant que la communication minimale nécessaire. Pour la sécurité au niveau DNS et la protection contre les domaines malveillants, consultez notre guide sur la façon de Protéger votre réseau avec un DNS et une sécurité robustes .

Bonnes pratiques pour les environnements de campus

Les recommandations neutres vis-à-vis des fournisseurs suivantes représentent les pratiques standard de l'industrie pour les déploiements de grands réseaux sans fil.

Direction de bande : Forcez les appareils clients compatibles sur les bandes 5 GHz ou 6 GHz moins encombrées, en réservant la bande 2,4 GHz aux appareils hérités et aux capteurs IoT à longue portée. La plupart des contrôleurs modernes prennent en charge la direction de bande automatique.

Seuils RSSI minimaux : Configurez le contrôleur pour refuser les connexions des clients dont la force du signal tombe en dessous d'un seuil défini (généralement -75 dBm). Cela empêche les clients à signal faible de dégrader l'expérience de tous les autres utilisateurs sur le point d'accès.

Prévention des intrusions sans fil (WIPS) : Activez le WIPS sur le contrôleur pour détecter et supprimer les points d'accès non autorisés — routeurs personnels branchés par des étudiants ou du personnel qui causent des interférences et introduisent des vulnérabilités de sécurité.

Couverture extérieure : Étendez le réseau aux cours intérieures et aux zones de sièges extérieures en utilisant des points d'accès robustes et résistants aux intempéries, dotés d'antennes directionnelles. Les points d'accès extérieurs doivent résister aux températures extrêmes, à l'humidité et au vandalisme.

Gestion des baux DHCP : Dans les zones à forte rotation (cafétérias, bibliothèques), réduisez les durées de bail DHCP pour les réseaux invités à une ou deux heures afin d'éviter l'épuisement des adresses IP.

L'accent mis par Purple sur l'enseignement supérieur se développe rapidement — découvrez l'arrivée de notre VP Éducation Tim Peers dans l'équipe et ce que cela signifie pour la stratégie de réseau de campus.

Dépannage et atténuation des risques

Même les réseaux bien conçus rencontrent des problèmes opérationnels. Voici les modes de défaillance les plus courants et leurs mesures d'atténuation.

| Mode de défaillance | Symptômes | Cause première | Atténuation |

|---|---|---|---|

| Clients collants | Mauvaise performance malgré un signal fort | Puissance Tx trop élevée ; débits hérités activés | Réduire la puissance Tx ; désactiver les débits inférieurs à 11 Mbps |

| Épuisement DHCP | Utilisateurs incapables de se connecter | Durées de bail trop longues ; sous-réseau trop petit | Réduire les durées de bail ; étendre les sous-réseaux |

| Interférence de co-canal | Débit lent sur tout l'étage | Mauvaise planification des canaux | Mettre en œuvre l'attribution dynamique des canaux |

| Points d'accès non autorisés | Interférences ; alertes de sécurité | Routeurs personnels non autorisés | Activer le WIPS ; effectuer des audits RF réguliers |

| Échecs d'authentification | Utilisateurs incapables de se connecter | Surcharge ou mauvaise configuration du serveur RADIUS | Déployer un RADIUS redondant ; surveiller les journaux d'authentification |

ROI et impact commercial

Pour les dirigeants universitaires et les directeurs des opérations de sites, le retour sur investissement (ROI) d'un réseau haute performance va bien au-delà de la connectivité de base. Un réseau sans fil de campus robuste soutient directement les outils pédagogiques modernes, les initiatives de campus numérique et les programmes d'efficacité opérationnelle.

L'exploitation des analyses WiFi fournit des informations exploitables sur la fréquentation, les temps de présence et l'utilisation de l'espace. Ces données peuvent éclairer les décisions immobilières — en identifiant les bâtiments sous-utilisés ou les espaces à forte demande — et optimiser l'utilisation du CVC en fonction des données d'occupation réelles, générant des économies d'énergie mesurables. Ce sont les mêmes stratégies d'analyse déployées par les opérateurs dans les environnements de commerce de détail et d' hôtellerie , désormais de plus en plus appliquées aux campus.

Pour les organisations déployant le WiFi invité dans le cadre d'une stratégie d'engagement numérique plus large, une plateforme WiFi invité bien configurée peut également prendre en charge l'automatisation du marketing, l'engagement des anciens élèves et les programmes d'expérience visiteur. Pour les campus plus petits ou les sites satellites, notre guide sur Comment configurer un point d'accès WiFi pour votre entreprise offre un point de départ pratique.

Écouter le briefing

Key Definitions

802.11ax (WiFi 6)

The current IEEE standard for wireless networking, designed specifically to improve efficiency and performance in high-density environments through OFDMA, MU-MIMO, and TWT.

Essential for modern campus deployments to support a high volume of concurrent devices without performance degradation.

Co-Channel Interference (CCI)

Interference that occurs when multiple access points in the same area operate on the same channel, causing devices to wait for clear airtime before transmitting.

Poor channel planning leads to high CCI, which severely degrades network throughput even when signal strength is strong.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices, isolating their traffic from other devices on the same physical network infrastructure.

Crucial for security and performance; separating guest, staff, student, and IoT traffic prevents lateral movement and reduces congestion.

802.1X

An IEEE standard for port-based Network Access Control, providing a credential-based authentication mechanism for devices connecting to a LAN or WLAN via a RADIUS server.

The mandatory standard for secure, enterprise-grade authentication for staff and enrolled students on campus networks.

Captive Portal

A web page that a user of a public-access network must interact with before network access is granted, typically used for terms of service acceptance, authentication, and data capture.

Used for guest onboarding on campus networks; must be GDPR-compliant and integrated with an analytics platform for operational value.

OFDMA (Orthogonal Frequency-Division Multiple Access)

A multi-user version of OFDM that allows a single access point to simultaneously serve multiple clients on different sub-channels within the same transmission.

A key WiFi 6 feature that dramatically improves efficiency in high-density environments like lecture halls.

Sticky Client

A wireless device that remains connected to a distant AP with a weak signal, even when a closer AP with a stronger signal is available, due to the client's reluctance to initiate a roam.

Causes poor performance for the affected user and unnecessary load on the distant AP; mitigated by proper RF tuning and disabling legacy data rates.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, typically expressed in dBm (decibels relative to one milliwatt), where values closer to zero indicate a stronger signal.

Used during site surveys to determine coverage boundaries and during controller configuration to set minimum connection thresholds.

PoE+ (Power over Ethernet Plus)

An IEEE 802.3at standard that delivers up to 30 watts of power over standard Ethernet cabling, sufficient to power WiFi 6 access points without a separate power supply.

The minimum PoE standard required for new campus deployments using WiFi 6 APs.

Worked Examples

A Russell Group university is upgrading a Grade II listed, 19th-century library to support 500 concurrent student connections. The building features thick stone walls, high ceilings, and ornate internal partitions. How should the IT team approach the wireless deployment?

Step 1: Commission an active, on-site RF survey — predictive modelling will be highly inaccurate due to the stone walls and irregular floor plan. Use professional wifi survey software to generate validated heat maps. Step 2: Deploy high-density WiFi 6 APs with directional patch antennas focused downward into reading areas, avoiding signal bounce off high ceilings. Target one AP per 25 concurrent users. Step 3: Implement a dedicated VLAN for student access via 802.1X linked to the university's Active Directory, and a separate guest VLAN with a captive portal for visiting researchers and public users. Step 4: Tune AP transmit power to create appropriately sized coverage cells, preventing sticky clients as students move between reading rooms. Step 5: Disable legacy data rates (1, 2, 5.5 Mbps) to enforce roaming. Step 6: Deploy a cloud-managed controller for centralised visibility and RF optimisation.

A Premier League football stadium needs to provide WiFi coverage for 40,000 concurrent connections on match days, with a secondary requirement for event-day analytics on fan movement and dwell times.

Step 1: Deploy under-seat APs with highly directional antennas to create micro-cells for specific seating sections — this is the only viable approach at this density. Step 2: Disable 2.4GHz radios on the majority of APs to eliminate Co-Channel Interference in the dense RF environment; force all traffic to 5GHz and 6GHz. Step 3: Enable 802.11k/v/r to facilitate rapid roaming as fans move through concourses during half-time. Step 4: Implement a captive portal via Purple's Guest WiFi platform for secure, high-throughput onboarding, capturing opt-in analytics data on fan movement and dwell times. Step 5: Segment the network with separate VLANs for fans, operations staff, broadcast equipment, and point-of-sale systems. Step 6: Ensure PCI DSS compliance on the payment network segment.

Practice Questions

Q1. You are deploying APs in a new university dormitory block. The building has long central corridors with student rooms on either side, separated by solid concrete walls. Should you place APs in the central corridors or inside the individual dorm rooms?

Hint: Consider the attenuation caused by concrete walls and fire doors, and the capacity required per room.

View model answer

Deploy APs inside the dorm rooms, using wall-plate APs that mount flush to the wall and connect via the in-room Ethernet port. Corridor deployments result in poor signal penetration into rooms due to concrete walls and heavy fire doors, and fail to provide the per-room capacity needed for multiple devices per student. Wall-plate APs provide a dedicated, high-quality connection for each room and are the industry-standard approach for student accommodation.

Q2. Users in the university cafeteria are reporting slow WiFi speeds during the lunch period, despite their devices showing full signal strength bars. What are the two most likely causes, and how would you investigate each?

Hint: Signal strength does not equal capacity. Consider both the RF environment and the number of concurrent users.

View model answer

The two most likely causes are: (1) AP capacity overload — the APs are overwhelmed by the sheer number of concurrent devices during the lunch rush. Investigate by checking the controller dashboard for client counts per AP and throughput utilisation. If APs are serving 80+ clients, additional APs or a high-density AP upgrade is required. (2) Co-Channel Interference — multiple APs in the cafeteria are operating on the same channel, causing devices to wait for clear airtime. Investigate using a spectrum analyser or the controller's RF health dashboard. Resolve by enabling dynamic channel assignment and ensuring non-overlapping channel allocation.

Q3. Your university is hosting a major international conference with 800 delegates, all of whom will need WiFi access for three days. The conference is held in a building that normally serves 200 staff. How do you approach the temporary network uplift?

Hint: Consider both the temporary capacity increase and the security separation between conference delegates and permanent staff.

View model answer

Deploy temporary high-density APs in the main conference hall and breakout rooms, connected to the existing switching infrastructure via temporary PoE+ switches if port capacity is insufficient. Create a dedicated conference VLAN, completely isolated from the staff network, with its own DHCP scope and internet breakout. Deploy a branded captive portal via a guest WiFi platform for delegate onboarding, capturing opt-in data for post-event analytics. Reduce DHCP lease times to two hours to manage IP address churn across the three-day event. After the conference, remove temporary APs and decommission the conference VLAN.