Comment implémenter le NAC post-admission pour une surveillance continue de la confiance

Ce guide fournit un plan technique faisant autorité pour l'implémentation du contrôle d'accès réseau (NAC) post-admission avec surveillance continue de la confiance dans les environnements d'entreprise, y compris l'hôtellerie, le commerce de détail, la santé et le secteur public. Il détaille le passage architectural des vérifications statiques de pré-admission à une application dynamique et consciente de la session utilisant RADIUS CoA, l'établissement de bases comportementales et l'intégration de la télémétrie. Les architectes informatiques et les équipes d'exploitation réseau y trouveront des conseils de déploiement exploitables, des études de cas réels, des notes d'alignement sur la conformité et des cadres de retour sur investissement mesurables.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique

- Le passage de la pré-admission à la post-admission

- Composants clés d'une architecture de surveillance continue de la confiance

- Références aux normes et protocoles

- Guide d'implémentation

- Phase 1 : Visibilité et établissement des bases de référence (Semaines 1 à 4)

- Phase 2 : Développement et test des politiques (Semaines 5–6)

- Phase 3 : Déploiement progressif de l'application (Semaines 7–10)

- Phase 4 : Production complète et optimisation continue

- Bonnes pratiques

- Dépannage et atténuation des risques

- Échecs de CoA

- Faux positifs et perturbation opérationnelle

- Évolutivité et Débit

- Dépendance vis-à-vis d'un fournisseur

- ROI et Impact Commercial

Résumé Exécutif

Pour les réseaux d'entreprise dans des environnements à haute densité — hôtellerie, commerce de détail, stades et sites du secteur public — le contrôle d'accès réseau traditionnel avant l'admission n'est plus suffisant. Les vérifications d'authentification statiques et ponctuelles ne peuvent pas prendre en compte les appareils qui sont compromis ou présentent un comportement malveillant après avoir obtenu l'accès au réseau. Un appareil peut s'authentifier correctement auprès d'un moteur de politique 802.1X et, quelques minutes plus tard, commencer à scanner des sous-réseaux internes ou à exfiltrer des données.

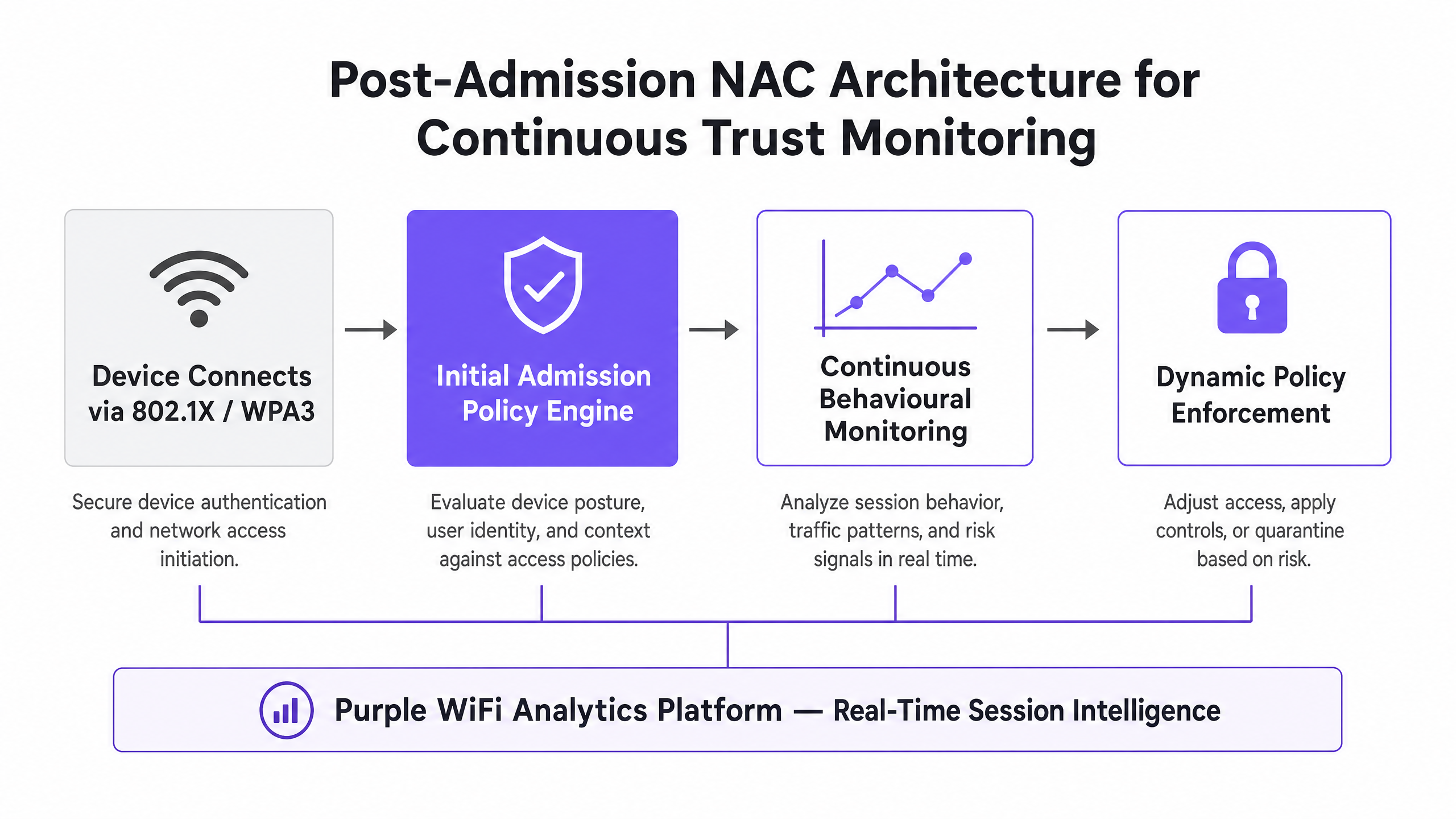

Le Post-Admission NAC déplace le paradigme de sécurité de « authentifier et faire confiance » vers la surveillance continue de la confiance. En évaluant en permanence la posture des appareils, les modèles de trafic et le contexte de session par rapport aux bases de référence comportementales établies, les équipes informatiques et d'exploitation réseau peuvent appliquer dynamiquement des politiques en cours de session à l'aide de RADIUS Change of Authorization (CoA). Ce guide fournit un plan pratique et neutre vis-à-vis des fournisseurs pour l'implémentation du Post-Admission NAC. Il couvre les considérations architecturales, l'intégration avec les plateformes Guest WiFi et WiFi Analytics , et des stratégies de déploiement exploitables qui atténuent les risques sans perturber l'expérience utilisateur.

Approfondissement Technique

Le passage de la pré-admission à la post-admission

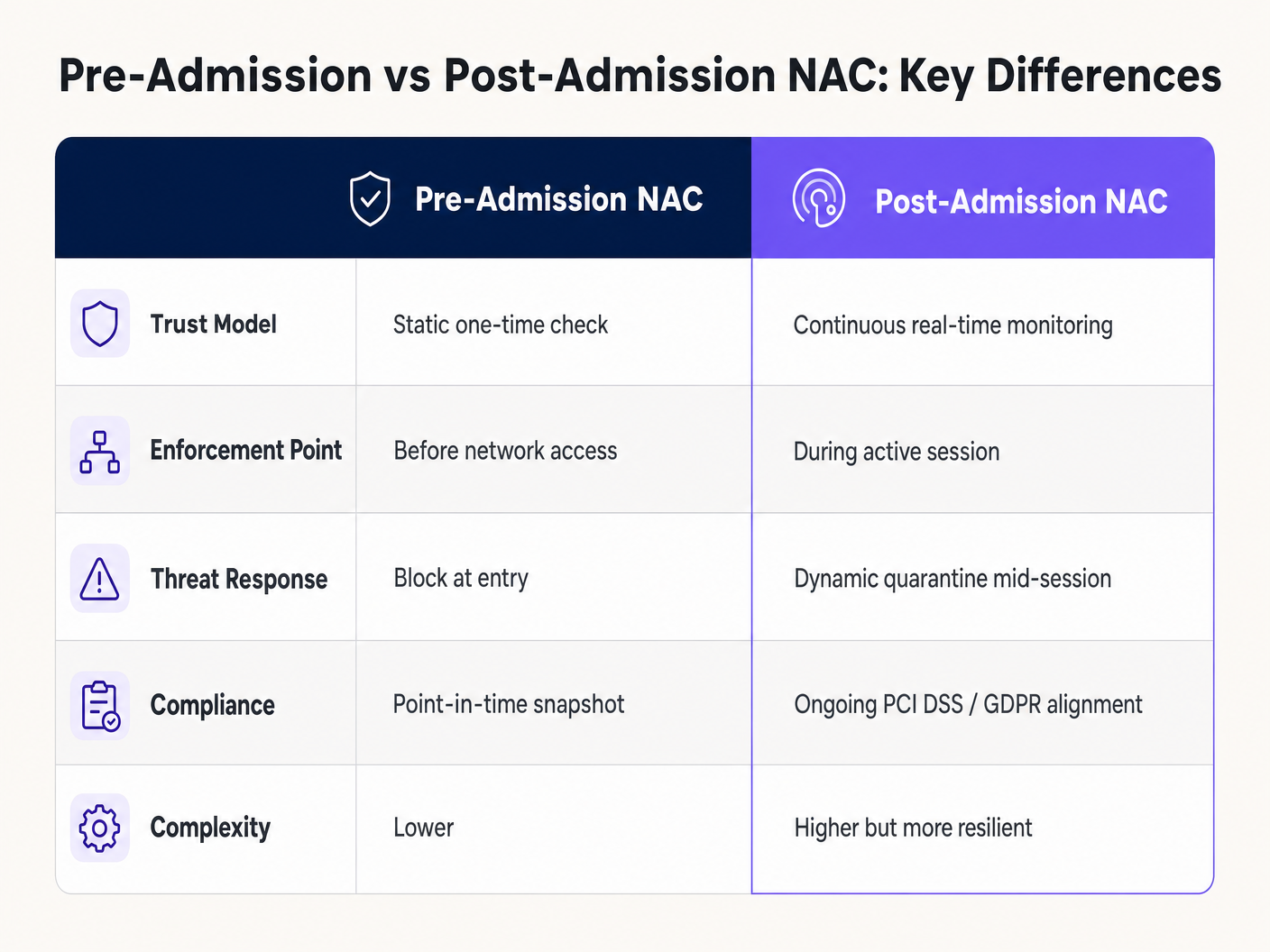

Le NAC traditionnel repose sur IEEE 802.1X, MAC Authentication Bypass (MAB) ou les Captive Portal pour vérifier l'identité et la posture avant d'accorder l'accès. Une fois admis, l'appareil bénéficie généralement d'un accès illimité à son VLAN ou micro-segment attribué pendant toute la durée de la session. Ce modèle présente un défaut fondamental : il traite l'admission comme un événement binaire et unique. Le paysage des menaces ne fonctionne pas sur cette base.

Le Post-Admission NAC introduit un moteur de politique dynamique qui surveille la session active en continu. Si un appareil commence à scanner des sous-réseaux internes, à générer des volumes de trafic inhabituels ou à tenter de communiquer avec des serveurs de commande et de contrôle (C2) connus, la solution NAC modifie dynamiquement les privilèges réseau de l'appareil. Ceci est réalisé via des requêtes Change of Authorization (CoA) via RADIUS (RFC 5176), des intégrations API avec des contrôleurs de réseau local sans fil (WLC) ou une intégration directe avec des infrastructures SD-WAN — un sujet exploré en profondeur dans le SD WAN vs MPLS: The 2026 Enterprise Network Guide .

Composants clés d'une architecture de surveillance continue de la confiance

Un déploiement de Post-Admission NAC de qualité production nécessite quatre composants intégrés fonctionnant de concert.

L'ingestion de télémétrie est la fondation. Le système doit ingérer des données en temps réel provenant des WLC, des commutateurs, des pare-feu et des agents de détection et de réponse aux points de terminaison (EDR). Cela inclut les données NetFlow/IPFIX, les enregistrements de comptabilité RADIUS, les journaux de requêtes DNS et les métriques de visibilité des applications provenant des moteurs d'inspection approfondie des paquets (DPI). Sans une télémétrie complète, le moteur de politique fonctionne à l'aveugle.

Le moteur d'analyse comportementale traite le flux de télémétrie et le compare aux bases de référence établies. Les modèles d'apprentissage automatique sont de plus en plus utilisés pour automatiser la construction des bases de référence et la notation des anomalies, réduisant ainsi la charge de configuration manuelle. Pour un aperçu détaillé de la façon dont l'AI transforme cet espace, consultez The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection et son équivalent en espagnol El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas .

L'application dynamique des politiques est le résultat opérationnel. La capacité d'émettre un RADIUS CoA pour réinitialiser un port, modifier une affectation de VLAN ou appliquer une liste de contrôle d'accès (ACL) restrictive en temps réel est ce qui différencie le Post-Admission NAC d'un système de surveillance passif. Sans un CoA fiable, vous avez un système d'alerte, pas un système d'application.

La couche d'intégration connecte le moteur NAC à l'écosystème de sécurité plus large : plateformes SIEM pour la corrélation d'événements, flux de renseignements sur les menaces pour l'enrichissement des IP malveillantes connues, et fournisseurs d'identité pour l'enrichissement du contexte utilisateur. Dans les environnements orientés invités, la plateforme WiFi Analytics fournit un contexte au niveau de la session qui enrichit considérablement les décisions de politique.

Références aux normes et protocoles

| Norme | Pertinence pour le NAC post-admission |

|---|---|

| IEEE 802.1X | Fondation pour l'authentification basée sur les ports ; fournit la liaison d'identité à laquelle les politiques NAC font référence |

| RFC 5176 (RADIUS CoA) | Le mécanisme de protocole pour l'application des politiques en cours de session |

| WPA3-Enterprise | Fournit une protection cryptographique plus forte pour l'échange d'authentification 802.1X |

| PCI DSS v4.0 | Exige une surveillance continue de l'accès réseau et des capacités de réponse automatisées |

| GDPR Article 32 | Exige des mesures techniques appropriées pour assurer la confidentialité et l'intégrité continues |

| NIST SP 800-207 | Cadre d'architecture Zero Trust que le Post-Admission NAC implémente directement |

Guide d'implémentation

Le déploiement du Post-Admission NAC nécessite une approche progressive pour éviter une perturbation généralisée du réseau. Tenter d'activer l'application active immédiatement est la cause la plus fréquente des échecs de déploiement.

Phase 1 : Visibilité et établissement des bases de référence (Semaines 1 à 4)

Déployez la solution NAC en mode surveillance uniquement. Pas d'enLes actions d'application doivent être configurées à ce stade.

Commencez par vous assurer que tous les Network Access Devices envoient les données de comptabilité RADIUS et la télémétrie de flux au moteur de politique NAC. Configurez l'exportation NetFlow ou IPFIX sur tous les commutateurs gérés et les WLC. Validez que le moteur NAC reçoit et analyse correctement les enregistrements avant de continuer.

Permettez au système d'observer les modèles de trafic sur différents profils d'appareils. Ceci est particulièrement critique dans les environnements Healthcare où les appareils IoT médicaux ont des modèles de trafic hautement prévisibles, et dans les environnements Retail où les terminaux de point de vente ont des exigences de communication bien définies. La période de référence devrait couvrir au moins un cycle commercial complet — généralement quatre semaines — pour capturer les variations entre le week-end et la semaine.

Phase 2 : Développement et test des politiques (Semaines 5–6)

Une fois les références établies, développez des politiques basées sur les risques. Définissez des déclencheurs de quarantaine explicites basés sur le risque commercial plutôt que sur des indicateurs purement techniques.

Pour un environnement de vente au détail, un déclencheur critique pourrait être : tout trafic du VLAN Invité tentant de se router vers le sous-réseau du VLAN POS. Pour un environnement hôtelier, ce pourrait être : tout appareil générant plus de 500 tentatives de connexion SMB par minute. Pour un environnement de soins de santé : tout appareil authentifié via MAB communiquant avec une adresse IP externe en dehors de sa liste de destinations approuvées.

Testez chaque politique dans un environnement de laboratoire en simulant la condition de déclenchement. Vérifiez que le moteur NAC identifie correctement l'anomalie, génère la requête CoA, et que le NAD applique la nouvelle politique dans un délai acceptable (généralement moins de 500 millisecondes pour les déclencheurs critiques).

Phase 3 : Déploiement progressif de l'application (Semaines 7–10)

Activez d'abord l'application active sur un segment de réseau à faible risque. Un VLAN IoT réservé au personnel est généralement un bon point de départ, car les faux positifs ont un impact opérationnel limité par rapport à un réseau invité ou clinique.

Commencez par une réponse d'application progressive. Plutôt que de déconnecter immédiatement un appareil, appliquez une ACL restrictive qui autorise l'accès internet de base (HTTP/HTTPS vers des destinations approuvées) mais bloque tout routage interne. Cela réduit l'impact des faux positifs tout en contenant la menace. Surveillez quotidiennement la file d'attente de quarantaine et ajustez les seuils si nécessaire.

Étendez l'application à des segments supplémentaires de manière incrémentielle, en validant chacun avant de continuer. Assurez-vous que RADIUS CoA fonctionne de manière fiable — le port UDP 3799 doit être ouvert entre le moteur NAC et tous les NAD, et les secrets partagés doivent être cohérents. Dans les déploiements de hubs Transport , où les segments de réseau peuvent s'étendre sur plusieurs emplacements physiques, validez les temps de réponse CoA sur les liaisons WAN.

Phase 4 : Production complète et optimisation continue

Une fois tous les segments sous application active, établissez une cadence d'optimisation continue. Examinez les événements de quarantaine chaque semaine, identifiez les faux positifs récurrents et affinez les références en conséquence. Intégrez le flux d'événements NAC à votre SIEM pour une corrélation croisée avec les événements de sécurité des points d'extrémité et du périmètre.

Pour les déploiements Hospitality , envisagez des ajustements saisonniers des références — un réseau hôtelier en haute saison estivale aura des modèles de trafic matériellement différents du même réseau en janvier. Les références statiques généreront des faux positifs élevés pendant les périodes de pointe si elles ne sont pas mises à jour.

Bonnes pratiques

Standardisez sur 802.1X lorsque possible. Bien que le MAB soit nécessaire pour les appareils IoT sans tête, le 802.1X offre une liaison d'identité cryptographique plus forte. Assurez-vous que WPA3-Enterprise est utilisé là où il est pris en charge. Comprendre l'environnement RF sous-jacent est essentiel — consultez Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 pour vous assurer que votre conception de spectre prend en charge la surcharge de gestion de la surveillance continue.

Tirez parti de la micro-segmentation comme contrôle complémentaire. Combinez le NAC post-admission avec la micro-segmentation du réseau. Si un appareil est compromis et que la réponse CoA est retardée pour une raison quelconque, la micro-segmentation limite le rayon d'impact au propre segment de l'appareil. Les deux contrôles sont complémentaires, pas redondants.

Alignez les politiques d'application avec les exigences de conformité. Assurez-vous que vos procédures de surveillance continue et de réponse automatisée sont documentées pour les auditeurs. L'exigence 10 de PCI DSS v4.0 impose la journalisation et la surveillance de tous les accès aux ressources réseau. GDPR Article 32 exige des mesures continues de confidentialité et d'intégrité. Le NAC post-admission satisfait directement à ces deux exigences, mais seulement si la piste d'audit est préservée et que les procédures de réponse automatisée sont formellement documentées.

Envisagez le BLE pour l'enrichissement du contexte physique. Dans les environnements où la présence physique est importante — comme un centre de conférence ou un espace de vente au détail — l'intégration de données de balises BLE peut enrichir le contexte du moteur de politique NAC. Un appareil authentifié sur le réseau mais physiquement situé dans une zone restreinte est un signal de risque plus élevé que le même appareil dans une zone publique. Consultez BLE Low Energy Explained for Enterprise pour des conseils de mise en œuvre.

Dépannage et atténuation des risques

Échecs de CoA

Le problème le plus courant dans les déploiements NAC post-admission est l'échec du NAD à traiter une requête RADIUS CoA. Les symptômes incluent : le moteur NAC enregistre une transmission CoA réussie, mais l'appareil client reste sur le réseau avec un accès inchangé. Diagnostiquez en capturant le trafic sur le port UDP 3799 au niveau du NAD. Les causes courantes incluent des règles de pare-feu bloquant le port CoA, des secrets partagés RADIUS non concordants, ou le NAD n'ayant pas le CoA explicitement activé dans sa configuration. Validez toujours le CoA lors d'un test contrôlé avant le déploiement en production.

Faux positifs et perturbation opérationnelle

Des références comportementales trop agressives entraînent la mise en quarantaine d'appareils légitimes. Ceci est particulièrement problématique dans les environnements hôteliers où les appareils invités présentent des comportements imprévisibles.comportement prévisible — le streaming vidéo, l'utilisation de VPN et les opérations de sauvegarde dans le cloud peuvent tous déclencher des seuils d'anomalie si les bases de référence sont trop étroites. Utilisez toujours une approche d'application graduée et maintenez un processus de liste blanche pour les appareils connus et fiables qui déclenchent régulièrement des alertes.

Évolutivité et Débit

La surveillance continue génère une télémétrie significative. Dans un stade ou un grand centre de conférence avec 10 000 sessions simultanées, le moteur de politique NAC et l'infrastructure de journalisation doivent être dimensionnés pour gérer le taux d'ingestion sans perdre d'enregistrements. La télémétrie perdue crée des angles morts. Dimensionnez votre infrastructure en fonction du nombre maximal de sessions simultanées, et non de la moyenne, et implémentez une mise en mémoire tampon de la télémétrie au niveau du collecteur pour gérer les conditions de rafale.

Dépendance vis-à-vis d'un fournisseur

Certains fournisseurs NAC implémentent des extensions CoA propriétaires qui ne fonctionnent qu'avec leur propre écosystème matériel. Assurez-vous que votre moteur de politique NAC prend en charge la norme RFC 5176 CoA et que vos NADs figurent sur la matrice de compatibilité testée par le fournisseur avant de vous engager dans une architecture de déploiement.

ROI et Impact Commercial

L'implémentation du NAC post-admission offre une valeur commerciale mesurable qui va bien au-delà de la conformité en matière de sécurité.

Réduction du temps moyen de réponse (MTTR) : La mise en quarantaine automatisée réduit le MTTR de plusieurs heures — ou jours dans les environnements sans équipes SOC dédiées — à quelques millisecondes. Pour une chaîne de magasins de 500 emplacements, cela signifie qu'un appareil compromis dans une succursale est contenu avant qu'il ne puisse atteindre le réseau POS, qu'un ingénieur réseau soit sur place ou non.

Efficacité Opérationnelle : Les équipes d'opérations réseau passent beaucoup moins de temps à rechercher manuellement les appareils compromis. La mise en quarantaine automatisée et les journaux d'audit détaillés réduisent la charge d'enquête et accélèrent les rapports post-incident.

Protection de la Marque et des Revenus : Dans les environnements ouverts au public, empêcher un appareil invité de devenir un point de départ pour une violation plus large protège la réputation du lieu. Une violation de données dans un hôtel ou un environnement de vente au détail entraîne à la fois des sanctions réglementaires en vertu du GDPR et des dommages réputationnels importants qui ont un impact direct sur les revenus.

Réduction des Coûts de Conformité : La surveillance continue et automatisée avec une piste d'audit conservée réduit le coût et l'effort des audits de conformité. Démontrer à un QSA PCI que votre réseau dispose de capacités de réponse automatisées et en temps réel est matériellement plus facile que de présenter une documentation de processus manuels.

Définitions clés

Post-Admission NAC

The continuous monitoring and dynamic enforcement of security policies on a device after it has been granted initial network access, as opposed to pre-admission checks which occur only at the point of connection.

Crucial for identifying devices that become compromised mid-session or exhibit malicious behaviour that was not apparent during the initial authentication phase. Directly relevant to any environment with guest or unmanaged device access.

Continuous Trust Monitoring

A security model in which trust is never permanently assumed; a device's posture, behaviour, and context are continuously evaluated against established baselines throughout the duration of its network session.

The operational philosophy underpinning Post-Admission NAC, and a direct implementation of NIST SP 800-207 Zero Trust Architecture principles.

Change of Authorization (CoA)

A RADIUS extension defined in RFC 5176 that allows a policy server to dynamically modify the session authorisation attributes of an active network client, including changing VLAN assignment, applying ACLs, or terminating the session entirely.

The technical enforcement mechanism that distinguishes Post-Admission NAC from passive monitoring. If CoA is not functioning, the system cannot enforce dynamic policies mid-session.

Behavioural Baselining

The process of establishing a statistically normal pattern of network activity for a specific device type, user role, or network segment over a defined observation period.

The foundation of anomaly detection in Post-Admission NAC. Baselines that are too narrow generate false positives; baselines that are too broad miss genuine threats. Typically requires a minimum of four weeks of observation across a full business cycle.

MAC Authentication Bypass (MAB)

A network access method that grants access based solely on a device's MAC address, typically used for headless IoT devices that cannot support 802.1X EAP authentication.

Inherently vulnerable to MAC spoofing attacks. Post-Admission NAC with device profiling is essential to secure any environment that relies on MAB, particularly healthcare and industrial IoT deployments.

Network Access Device (NAD)

The physical hardware component — typically a managed switch, wireless LAN controller, or VPN gateway — that enforces access policies at the edge of the network and receives CoA instructions from the NAC policy engine.

The NAD is the enforcement point. Its compatibility with RFC 5176 CoA and the reliability of its CoA processing are critical factors in any Post-Admission NAC architecture.

Telemetry

The automated, real-time collection and transmission of network operational data — including NetFlow/IPFIX records, RADIUS accounting data, syslog events, and SNMP traps — from network devices to a centralised analytics engine.

Provides the raw data stream required for the NAC behavioural analytics engine to operate. Gaps in telemetry coverage create blind spots where compromised devices can operate undetected.

Micro-Segmentation

The network architecture practice of dividing a network into small, isolated segments with granular access controls between them, limiting the lateral movement of an attacker or compromised device.

A complementary control to Post-Admission NAC. If a CoA enforcement action is delayed, micro-segmentation limits the blast radius of a compromised device to its own segment, preventing it from reaching critical assets on adjacent segments.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect to and use a network service.

The foundational protocol for both initial admission (Access-Request/Accept) and post-admission enforcement (CoA). Most enterprise NAC deployments are built on a RADIUS infrastructure.

Exemples concrets

A large retail chain deploying Guest WiFi across 500 locations needs to ensure that compromised guest devices cannot scan or reach the Point of Sale (POS) network. The IT team has limited on-site resource and needs an automated, centrally managed solution. How should they implement Post-Admission NAC?

- Deploy a cloud-hosted NAC policy engine with a distributed telemetry collector at each branch, avoiding the need for on-site NAC hardware.

- Configure all branch WLCs and switches to send RADIUS accounting records and NetFlow data to the central NAC engine via encrypted tunnels.

- Define a four-week baselining period covering both weekday and weekend traffic patterns for the Guest VLAN.

- Create a critical violation policy: if any traffic from the Guest VLAN subnet attempts to route to the POS VLAN subnet (defined by IP range), the NAC engine immediately issues a RADIUS CoA to the local WLC.

- The CoA instructs the WLC to apply a 'Quarantine' ACL to the specific client MAC address, dropping all traffic except DHCP and DNS, effectively isolating the device mid-session.

- Configure an automated alert to the central NOC and log the event to the SIEM for post-incident analysis.

- Validate CoA functionality at 10 pilot sites before rolling out to all 500 locations.

A hospital network has thousands of headless medical IoT devices using MAC Authentication Bypass (MAB) for initial access. The security team is concerned about MAC spoofing attacks and the inability to detect compromised devices mid-session. How can Post-Admission NAC mitigate these risks?

- Deploy a NAC solution with device profiling capabilities that can ingest DHCP fingerprints, HTTP user agents, and traffic flow characteristics.

- During the baselining phase, build a profile for each device type: an infusion pump communicates with a specific internal server on port 443 at regular intervals; a patient monitoring system communicates with a nursing station on a specific internal subnet.

- Configure violation policies based on profile deviation: if a device authenticated via MAB as an infusion pump begins communicating with any external IP address, or initiates more than 10 connections per minute to non-approved internal destinations, trigger a quarantine.

- Issue a RADIUS CoA to the switch to move the port to a quarantine VLAN, isolating the device from the clinical network while preserving connectivity for investigation.

- Alert the clinical engineering team and the SOC simultaneously, providing the device MAC address, switch port, and the specific traffic anomaly that triggered the response.

Questions d'entraînement

Q1. Your network operations team reports that the new Post-Admission NAC deployment is generating a high volume of false positives, quarantining legitimate guest devices in a busy hotel lobby. The guest services team is escalating complaints. What is the most appropriate immediate action, and what longer-term remediation should you plan?

Conseil : Consider the phases of deployment and the specific traffic characteristics of a hospitality guest network.

Voir la réponse type

Immediately revert the enforcement policy from Active Quarantine to Monitor Only, or apply a less restrictive graduated enforcement ACL that limits internal routing without disconnecting the device. Review the behavioural baselines specifically for the Guest VLAN — hospitality environments have inherently unpredictable guest traffic including VPN usage, streaming services, and cloud backup. Extend the baselining period and widen the anomaly thresholds before re-enabling active enforcement. Longer-term, implement seasonal baseline adjustments and consider a tiered enforcement model where guest devices receive a less aggressive response than corporate or IoT devices.

Q2. During a pilot deployment, the NAC policy engine successfully detects anomalous behaviour and logs the event with a high-confidence anomaly score, but the client device remains on the network with unchanged access. The NOC receives the alert but no quarantine action has been applied. What is the most likely technical failure, and how do you diagnose it?

Conseil : Think about the specific protocol and port used for mid-session enforcement.

Voir la réponse type

The most likely failure is that RADIUS Change of Authorization (CoA) is not functioning correctly between the NAC engine and the Network Access Device. Diagnose by capturing traffic on UDP port 3799 at the NAD to confirm whether the CoA packet is arriving. If it is arriving but being rejected, check the RADIUS shared secret configuration on both the NAC engine and the NAD. If it is not arriving, check firewall rules between the NAC engine and the NAD. Also verify that CoA is explicitly enabled in the NAD's RADIUS client configuration — many devices require a separate configuration statement to accept CoA requests.

Q3. A large conference centre is planning a Post-Admission NAC deployment ahead of a major trade show with an expected 8,000 concurrent WiFi users. The IT director is concerned about the telemetry infrastructure being overwhelmed during peak load. How should the architecture be designed to handle this scale?

Conseil : Consider the difference between raw telemetry volume and processed event volume, and where in the architecture aggregation should occur.

Voir la réponse type

Implement a distributed telemetry architecture with local collectors at each access layer tier. Raw NetFlow and RADIUS accounting data should be aggregated and pre-processed at the local collector before being forwarded to the central NAC policy engine. This reduces WAN bandwidth consumption and processing load on the central engine. Size the central policy engine based on processed event rate, not raw telemetry volume. Implement telemetry buffering at the collector layer to handle burst conditions during peak load. Additionally, consider applying sampling to NetFlow data (e.g., 1-in-10 packet sampling) for general traffic monitoring, reserving full-rate telemetry for high-risk device segments. Validate the architecture under simulated peak load before the event.

Q4. A retail CTO asks whether implementing Post-Admission NAC will satisfy PCI DSS v4.0 Requirement 10 and reduce the scope of their annual QSA audit. How do you advise them?

Conseil : Consider what PCI DSS Requirement 10 specifically mandates and what documentation a QSA will require.

Voir la réponse type

Post-Admission NAC directly supports PCI DSS v4.0 Requirement 10 compliance by providing automated, continuous logging and monitoring of all access to network resources and cardholder data environments. The automated quarantine capability demonstrates a real-time response mechanism, which satisfies the spirit of Requirement 10.7 (responding to failures of critical security controls). However, to reduce audit scope, the CTO must ensure that: the NAC event log is tamper-evident and retained for at least 12 months; automated response procedures are formally documented; and the QSA can review evidence of the system operating in production. Scope reduction is more likely to be achieved through network segmentation (isolating the CDE) than through NAC alone, but NAC significantly strengthens the evidence package presented to the QSA.