Comment l'attribution dynamique de VLAN fonctionne dans les bâtiments multi-locataires

Ce guide de référence technique détaille l'architecture et la mise en œuvre de l'attribution dynamique de VLAN (Dynamic VLAN Assignment) à l'aide de 802.1X et RADIUS dans les environnements multi-locataires. Il offre des conseils pratiques aux responsables informatiques et aux architectes réseau pour réduire la surcharge des SSID, appliquer l'isolation de couche 2 et garantir une connectivité sécurisée et évolutive dans les bâtiments partagés.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique

- Le Problème des Multiples SSID

- L'Architecture 802.1X et RADIUS

- Le Flux d'Authentification

- Guide de Mise en Œuvre

- Phase 1 : Préparation de l'Infrastructure Réseau

- Phase 2 : Intégration de RADIUS et de l'Identité

- Phase 3 : Tests et déploiement progressif

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- Stratégies d'atténuation des risques

- ROI et impact commercial

Résumé Exécutif

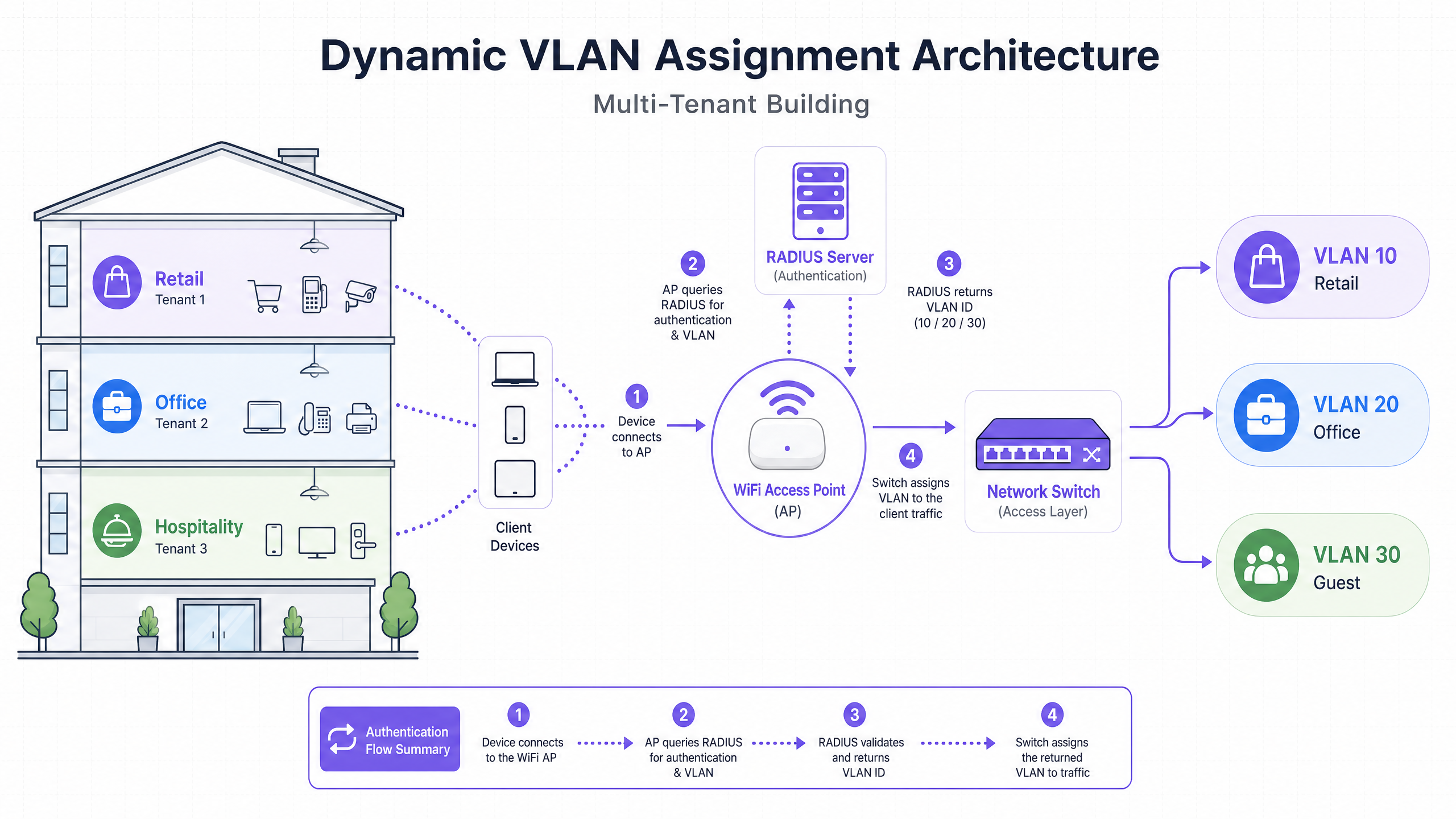

Pour les responsables informatiques et les architectes réseau supervisant des bâtiments multi-locataires – tels que des bureaux commerciaux, des complexes de vente au détail ou de vastes établissements hôteliers – la gestion de la segmentation réseau est un défi crucial. Historiquement, isoler le trafic des locataires impliquait le déploiement d'infrastructures physiques distinctes ou la diffusion d'un SSID unique pour chaque locataire. Ces deux approches sont fondamentalement défectueuses. La séparation physique est prohibitive en termes de coûts et inflexible, tandis que la diffusion de multiples SSID dégrade sévèrement les performances RF en raison d'une surcharge excessive des trames de gestion.

L'attribution dynamique de VLAN (Dynamic VLAN Assignment) résout ce problème en consolidant l'environnement sans fil en un seul SSID sécurisé. En tirant parti de l'authentification IEEE 802.1X et de RADIUS, le réseau attribue dynamiquement les utilisateurs à leur réseau local virtuel (VLAN) dédié en fonction de leur identité, et non du réseau qu'ils choisissent. Ce guide offre une exploration technique approfondie de l'architecture, du déploiement et du dépannage de l'attribution dynamique de VLAN, garantissant une isolation de couche 2 sécurisée, la conformité aux normes telles que PCI DSS et GDPR, et un retour sur investissement (ROI) robuste pour les opérateurs de sites.

Approfondissement Technique

Le Problème des Multiples SSID

Dans un bâtiment partagé, il est courant de voir des dizaines de SSID diffusés (par exemple, « TenantA_Corp », « TenantB_Secure », « Building_Guest »). Chaque SSID diffusé par un point d'accès (AP) doit transmettre des trames balises au débit de données obligatoire le plus bas (généralement 1 Mbps ou 6 Mbps). À mesure que le nombre de SSID augmente, la proportion de temps d'antenne consommée par la surcharge de gestion croît de manière exponentielle, laissant moins de temps d'antenne pour la transmission de données réelle. Cela entraîne une latence élevée, un faible débit et une mauvaise expérience utilisateur, quelle que soit la vitesse de la connexion Internet sous-jacente.

L'Architecture 802.1X et RADIUS

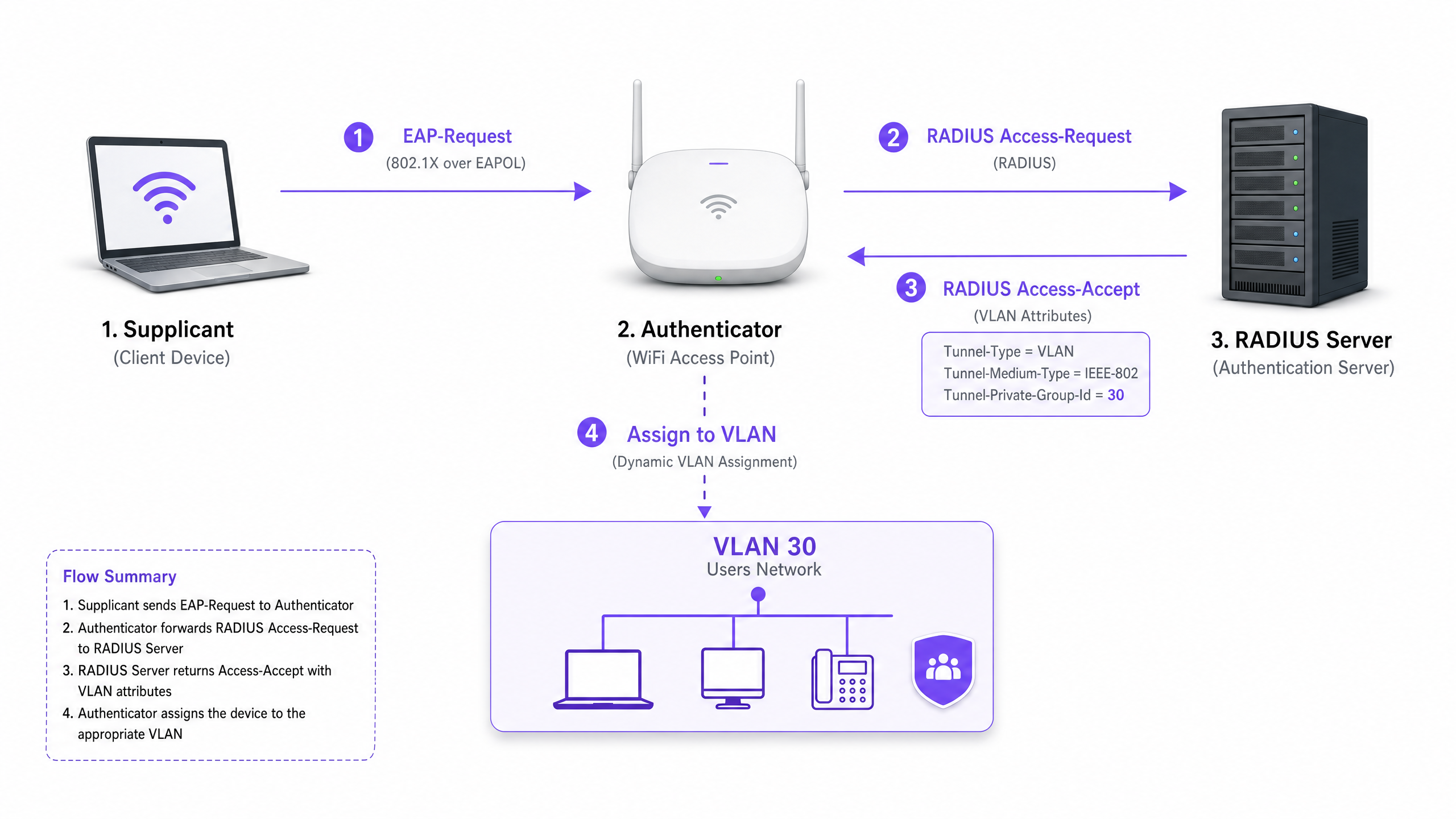

L'attribution dynamique de VLAN (Dynamic VLAN Assignment) déplace la logique de segmentation de la couche RF vers la couche d'authentification. Elle repose sur la norme IEEE 802.1X pour le contrôle d'accès réseau basé sur les ports, intégrée à un serveur RADIUS (Remote Authentication Dial-In User Service).

L'architecture se compose de trois composants principaux :

- Supplicant : Le périphérique client (ordinateur portable, smartphone) demandant l'accès au réseau.

- Authenticator : Le périphérique d'accès réseau, généralement le point d'accès WiFi ou le contrôleur sans fil, qui bloque le trafic jusqu'à ce que l'authentification soit réussie.

- Authentication Server : Le serveur RADIUS qui valide les identifiants par rapport à un référentiel d'identités (par exemple, Active Directory, LDAP) et dicte les politiques réseau.

Le Flux d'Authentification

Lorsqu'un supplicant tente de se connecter au SSID unifié, le flux suivant se produit :

- Initialisation EAPOL : Le supplicant se connecte à l'AP. L'AP bloque tout le trafic à l'exception des paquets EAPOL (Extensible Authentication Protocol over LAN).

- RADIUS Access-Request : L'AP encapsule les données EAP et les transmet au serveur RADIUS en tant que

Access-Request. - Validation des identifiants : Le serveur RADIUS vérifie les identifiants de l'utilisateur (via EAP-TLS, PEAP, etc.).

- RADIUS Access-Accept : Après une validation réussie, le serveur RADIUS répond avec un message

Access-Accept. De manière cruciale, ce message inclut des attributs RADIUS standard IETF spécifiques qui indiquent à l'AP quel VLAN attribuer à l'utilisateur.

Les attributs RADIUS critiques requis pour l'attribution dynamique de VLAN sont :

Tunnel-Type(64) : Défini surVLAN(Valeur 13)Tunnel-Medium-Type(65) : Défini sur802(Valeur 6)Tunnel-Private-Group-ID(81) : Défini sur l'ID de VLAN spécifique (par exemple, « 20 » pour le Locataire A, « 30 » pour le Locataire B)

Une fois que l'AP reçoit ces attributs, il dirige le trafic de l'utilisateur directement vers le VLAN spécifié. Les commutateurs réseau en amont gèrent ensuite le trafic comme si l'utilisateur était physiquement connecté à un port dédié pour ce locataire, garantissant une isolation de couche 2 complète.

Guide de Mise en Œuvre

Le déploiement de l'attribution dynamique de VLAN nécessite une coordination minutieuse entre l'infrastructure sans fil, les commutateurs de périphérie et le fournisseur d'identité. Suivez cette séquence de mise en œuvre neutre vis-à-vis des fournisseurs.

Phase 1 : Préparation de l'Infrastructure Réseau

- Provisionnement des VLAN : Définissez et créez les VLAN nécessaires sur votre infrastructure de routage principale et vos serveurs DHCP. Assurez-vous que chaque VLAN de locataire possède son propre sous-réseau distinct et des politiques de routage appropriées (par exemple, routage vers Internet, mais suppression du trafic inter-VLAN).

- Trunking des commutateurs : Il s'agit d'une étape critique. Les ports de commutateur connectés à vos points d'accès doivent être configurés comme des ports trunk 802.1Q. Vous devez étiqueter tous les VLAN de locataires potentiels que l'AP pourrait avoir besoin d'attribuer. Si le serveur RADIUS attribue le VLAN 40, mais que le VLAN 40 n'est pas étiqueté sur le port du commutateur, le client s'authentifiera mais ne parviendra pas à recevoir une adresse IP.

- Configuration des AP : Configurez les AP pour diffuser un seul SSID compatible 802.1X (par exemple, WPA3-Enterprise). Activez le paramètre spécifique sur votre contrôleur sans fil ou vos AP qui leur permet d'accepter les attributs de remplacement RADIUS (souvent étiquetés « AAA Override » ou « Dynamic VLAN »).

Phase 2 : Intégration de RADIUS et de l'Identité

- Intégration du référentiel d'identités : Connectez votre serveur RADIUS au service d'annuaire contenant les identités des utilisateurs et leurs associations de locataires.

- Création de politiques réseau : Créez des politiques au sein du serveur RADIUS qui associent les groupes d'utilisateurs aux ID de VLAN. Par exemple, une politique stipulant : Si l'utilisateur appartient au groupe 'Retail_Staff', renvoyer Tunnel-Private-Group-ID = 10.

- Gestion des certificats : Si vous utilisez EAP-TLS (recommandé pour les appareils d'entreprise), déployez des certificats clients. Si vous utilisez PEAP-MSCHAPv2 (courant pour le BYOD), assurez-vous qu'un certificat de serveur valide et fiable est installé sur le serveur RADIUS.

Phase 3 : Tests et déploiement progressif

- Tests pilotes : Testez avec un petit groupe d'appareils chez différents locataires. Vérifiez qu'après la connexion, l'appareil reçoit une adresse IP du sous-réseau correct et ne peut pas pinguer les appareils dans d'autres VLAN de locataires.

- Appareils IoT et sans tête : Pour les appareils qui ne prennent pas en charge le 802.1X (imprimantes, téléviseurs intelligents), implémentez le contournement d'authentification MAC (MAB). Le serveur RADIUS authentifie l'appareil en fonction de son adresse MAC et attribue le VLAN approprié. Remarque : Placez ces appareils dans des VLAN strictement isolés, car les adresses MAC peuvent être usurpées.

Bonnes pratiques

- Consolider les SSIDs : Visez un maximum absolu de trois SSIDs : un SSID 802.1X pour tous les locataires, un pour les appareils IoT hérités (utilisant PSK ou MAB), et un pour le Guest WiFi (utilisant un Captive Portal).

- Appliquer l'isolation des clients : Au sein du réseau invité et des réseaux de locataires non fiables, activez l'isolation des clients de couche 2 au niveau du point d'accès pour empêcher les appareils de communiquer entre eux, atténuant ainsi les risques de mouvement latéral.

- Tirer parti de l'analyse avancée : Intégrez votre flux d'authentification à une plateforme robuste de WiFi Analytics pour obtenir une visibilité sur l'utilisation du site, les temps de séjour et les performances du réseau des locataires.

- Standardiser sur WPA3 : Lorsque le support client le permet, exigez WPA3-Enterprise pour le SSID 802.1X afin d'assurer le plus haut niveau de chiffrement et de protection contre les attaques par dictionnaire.

- Contexte sectoriel : Adaptez le déploiement au secteur vertical. Dans les environnements de Retail , assurez-vous que les systèmes de point de vente sont sur un VLAN strictement isolé pour maintenir la conformité PCI DSS. Dans l' Hospitality , assurez-vous que les VLAN invités sont complètement séparés des opérations de back-office.

Dépannage et atténuation des risques

Modes de défaillance courants

Le scénario « Authentifié mais sans IP » :

- Symptôme : Le client se connecte, l'authentification réussit, mais l'appareil s'auto-attribue une adresse APIPA (169.254.x.x).

- Cause première : Le serveur RADIUS a attribué un VLAN, mais ce VLAN n'est soit pas créé sur le serveur DHCP, soit, plus couramment, le VLAN n'est pas étiqueté sur le port trunk reliant le commutateur au point d'accès.

- Correction : Vérifiez les configurations de trunk 802.1Q sur le commutateur de périphérie.

Délai d'expiration RADIUS / Inaccessible :

- Symptôme : Les clients restent bloqués sur « Connexion... » ou sont invités à plusieurs reprises à saisir leurs identifiants.

- Cause première : Le point d'accès ne peut pas atteindre le serveur RADIUS, ou le secret partagé RADIUS ne correspond pas entre le point d'accès et le serveur.

- Correction : Vérifiez la connectivité réseau entre l'IP de gestion du point d'accès et le serveur RADIUS. Vérifiez à nouveau le secret partagé.

Expiration du certificat :

- Symptôme : Défaillances d'authentification soudaines et généralisées pour tous les utilisateurs sur PEAP ou EAP-TLS.

- Cause première : Le certificat du serveur RADIUS a expiré, ce qui entraîne le rejet de la connexion par les clients.

- Correction : Mettez en œuvre une surveillance et des alertes agressives pour les certificats RADIUS. Renouvelez les certificats au moins 30 jours avant leur expiration.

Stratégies d'atténuation des risques

- Fail-Open vs. Fail-Closed : Définissez une politique claire pour le cas où le serveur RADIUS est inaccessible. Pour les réseaux d'entreprise des locataires, le mode fail-closed (refuser l'accès) est nécessaire pour la sécurité. Pour l'accès invité, vous pouvez configurer une politique fail-open qui place les utilisateurs dans un VLAN de « quarantaine » très restreint, uniquement pour Internet.

- Redondance : Déployez toujours les serveurs RADIUS en paire haute disponibilité (HA), de préférence géographiquement distribués si vous prenez en charge plusieurs sites.

ROI et impact commercial

La mise en œuvre de l'attribution dynamique de VLAN offre des résultats commerciaux significatifs et mesurables pour les exploitants de sites :

- Réduction des OpEx : La gestion centralisée d'un seul SSID réduit considérablement les frais généraux informatiques associés au provisionnement, à la mise à jour et au dépannage des réseaux de locataires individuels.

- Spectre RF optimisé : L'élimination de l'encombrement des SSID libère un temps d'antenne précieux. Pour un guide sur la gestion du spectre, consultez notre article sur Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 . Cela conduit à un débit plus élevé et à moins de tickets de support concernant le « WiFi lent ».

- Sécurité et conformité améliorées : L'isolation stricte de couche 2 garantit qu'une compromission dans le réseau d'un locataire ne se propage pas aux autres. Ceci est essentiel pour répondre aux exigences réglementaires telles que PCI DSS et GDPR.

- Évolutivité : L'intégration d'un nouveau locataire ne nécessite aucune modification de l'infrastructure physique ou de la configuration sans fil ; il s'agit simplement de créer une nouvelle politique dans le serveur RADIUS.

Pour des stratégies plus complètes sur la conception de réseaux pour les espaces partagés, consultez notre guide sur Designing a Multi-Tenant WiFi Architecture for MDU .

Définitions clés

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that allows the network to demand identity before granting access, enabling dynamic policies.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The decision engine that validates credentials and tells the network which VLAN to assign to a user.

Supplicant

The client device (e.g., laptop, smartphone) or software that requests access to the network and provides credentials.

The endpoint that must be configured to support 802.1X (e.g., selecting PEAP or EAP-TLS in WiFi settings).

Authenticator

The network device (e.g., WiFi Access Point or switch) that facilitates the authentication process by relaying messages between the supplicant and the authentication server.

The gatekeeper that blocks traffic until RADIUS gives the green light, and then applies the assigned VLAN.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, supporting multiple authentication methods (e.g., EAP-TLS, PEAP).

The language spoken between the supplicant and the RADIUS server to securely exchange credentials.

MAB (MAC Authentication Bypass)

A technique used to authenticate devices that do not support 802.1X by using their MAC address as the credential.

Used for onboarding legacy IoT devices, printers, or smart TVs in a multi-tenant environment.

Tunnel-Private-Group-ID

The specific RADIUS attribute (Attribute 81) used to transmit the VLAN ID from the RADIUS server to the Authenticator.

The critical piece of data that actually dictates which network segment the user is dropped into.

Layer 2 Isolation

A security measure that prevents devices on the same network segment or VLAN from communicating directly with each other.

Essential for guest networks and untrusted tenant networks to prevent lateral movement of malware or unauthorized access.

Exemples concrets

A large conference centre hosts three simultaneous events. Event A requires secure corporate access, Event B requires open access for attendees, and Event C requires access to specific internal presentation servers. How should the network architect deploy this using dynamic VLANs?

The architect configures a single 802.1X SSID for staff and secure attendees, and a separate open SSID with a captive portal for general guests.

For the 802.1X SSID, the RADIUS server is configured with three policies:

- If User Group = 'Event_A_Staff', assign VLAN 100 (Internet + Corporate VPN access).

- If User Group = 'Event_C_Presenters', assign VLAN 102 (Internet + Presentation Server access).

For Event B, attendees use the open Guest SSID, which drops them into VLAN 101 (Internet only, client isolation enabled).

A retail chain operates a shared building with a coffee shop, a clothing store, and a pharmacy. The pharmacy must comply with HIPAA, and the clothing store requires PCI DSS compliance for its wireless POS terminals. How is isolation guaranteed?

The IT team deploys a single WPA3-Enterprise SSID.

- Pharmacy staff authenticate via 802.1X, and RADIUS assigns them to VLAN 50, which has strict firewall rules preventing access to any other internal subnets.

- The clothing store's POS terminals authenticate using EAP-TLS (certificate-based) and are assigned to VLAN 60. VLAN 60 is routed directly to the payment processor gateway and isolated from all other traffic.

- The coffee shop uses a separate Guest SSID for patrons, terminating on VLAN 70 with client isolation.

Questions d'entraînement

Q1. A tenant reports that they can successfully authenticate to the 802.1X SSID, but their device self-assigns an IP address (169.254.x.x) and cannot reach the internet. What is the most likely configuration error?

Conseil : Think about the path between the Access Point and the core network services.

Voir la réponse type

The most likely cause is that the VLAN assigned by the RADIUS server is not tagged on the 802.1Q trunk port connecting the edge switch to the Access Point. The AP is trying to drop the traffic onto the correct VLAN, but the switch drops the frames because it is not configured to accept them on that port.

Q2. You are designing a multi-tenant network for a shared office space. The client wants to broadcast a unique SSID for each of the 15 tenants to 'make it easy for them to find their network'. How do you advise the client?

Conseil : Consider the impact of management frame overhead on RF performance.

Voir la réponse type

Advise the client strongly against this approach. Broadcasting 15 SSIDs will consume a massive amount of airtime with beacon frames, severely degrading network performance, increasing latency, and reducing throughput for all users. Recommend deploying a single 802.1X SSID and using Dynamic VLAN Assignment via RADIUS to securely segment the tenants on the backend.

Q3. A multi-tenant building requires network access for several headless IoT devices (e.g., smart thermostats, digital signage) that do not support 802.1X supplicants. How can these devices be securely onboarded onto the correct tenant VLANs?

Conseil : Consider alternative authentication methods supported by RADIUS.

Voir la réponse type

Implement MAC Authentication Bypass (MAB). The Access Point will send the device's MAC address to the RADIUS server as the username and password. The RADIUS server can be configured to recognize these specific MAC addresses and return the appropriate VLAN ID. Because MAC addresses can be spoofed, these devices should be placed in strictly isolated VLANs with limited network access.