Comment le WiFi peut améliorer l'expérience des patients dans les hôpitaux

Ce guide technique faisant autorité explique comment les hôpitaux peuvent tirer parti de l'infrastructure et des analyses du WiFi invité d'entreprise pour améliorer de manière mesurable l'expérience des patients hospitalisés. Il couvre l'architecture réseau, les exigences de conformité (HIPAA, DSPT, GDPR), la conception du Captive Portal, l'intégration de l'orientation et les cadres de retour sur investissement — offrant aux décideurs informatiques les outils nécessaires pour élaborer un dossier commercial interne convaincant et exécuter un déploiement réussi.

🎧 Écouter ce guide

Voir la transcription

Résumé Exécutif

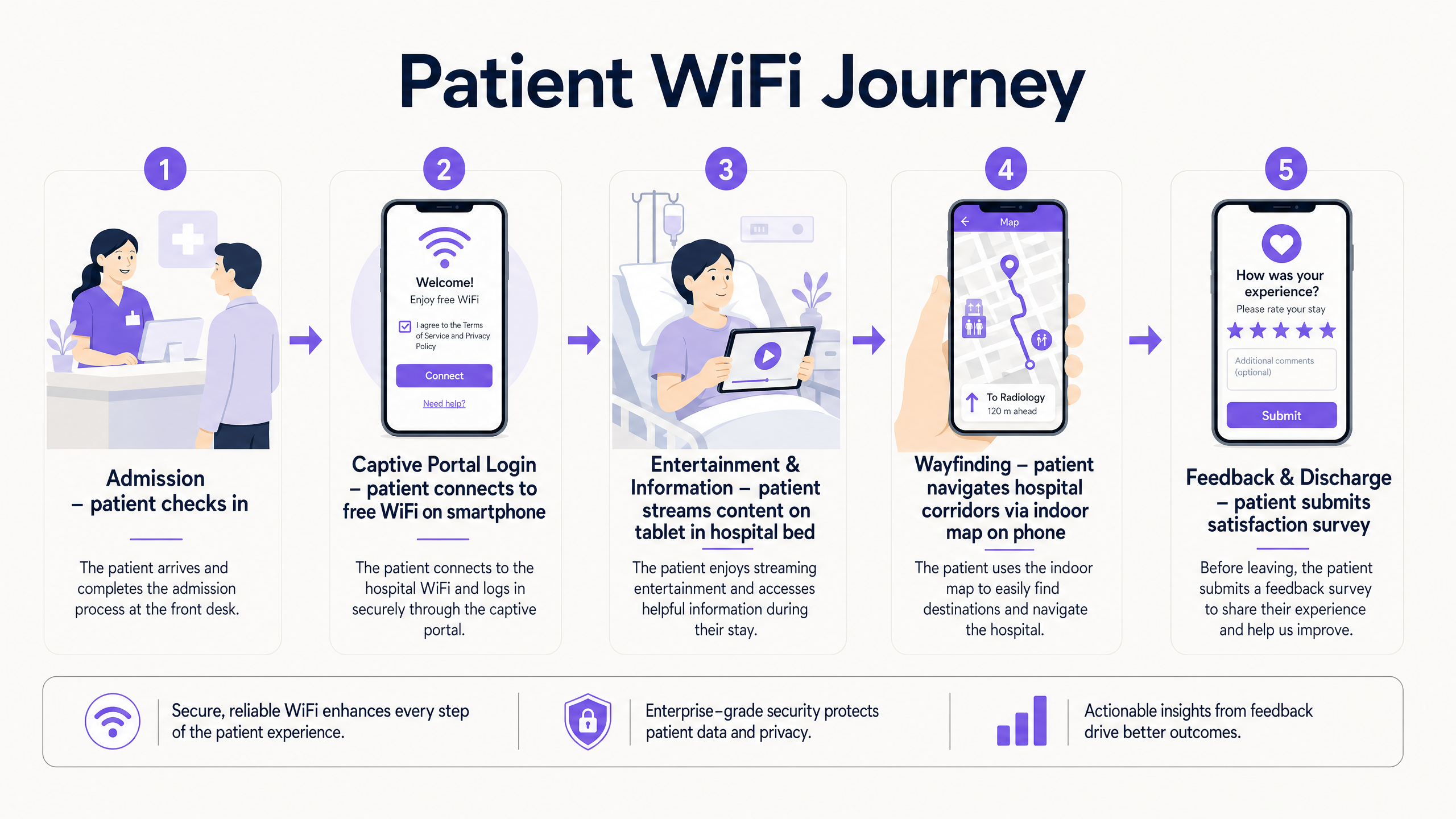

Pour les établissements de santé modernes, le WiFi gratuit dans les hôpitaux est passé d'une commodité de base à une couche critique de l'expérience patient et de l'infrastructure opérationnelle. Alors que les hôpitaux numérisent les dossiers des patients, introduisent la télémédecine et s'appuient sur des dispositifs médicaux connectés, l'architecture réseau sous-jacente doit simultanément prendre en charge les exigences cliniques et les attentes croissantes des patients. Ce guide s'adresse aux directeurs informatiques, aux architectes réseau et aux responsables des opérations qui doivent concevoir, déployer et optimiser une solution de WiFi invité offrant des améliorations mesurables à l'expérience des patients hospitalisés — du divertissement et de l'orientation à la collecte de commentaires en temps réel.

L'argument principal est simple : un réseau WiFi patient bien déployé, intégré à une plateforme d' analyse WiFi , transforme le réseau d'une utilité passive en une couche d'intelligence active. Il réduit les rendez-vous manqués grâce à la navigation intérieure, améliore les scores de satisfaction HCAHPS grâce aux commentaires automatisés et fournit aux équipes opérationnelles les données de fréquentation dont elles ont besoin pour optimiser la dotation en personnel et l'allocation des ressources. Ce guide couvre l'architecture, les exigences de conformité, les étapes de mise en œuvre et le cadre de retour sur investissement pour présenter ce cas en interne et l'exécuter avec succès.

Approfondissement Technique

Architecture Réseau pour les Environnements de Santé

Le déploiement d'un WiFi invité de qualité entreprise dans un hôpital nécessite une approche fondamentalement différente d'un déploiement commercial standard. La contrainte principale est la coexistence du trafic clinique et invité sur la même infrastructure physique, ce qui exige une séparation logique stricte. L'architecture standard utilise des VLAN 802.1Q pour segmenter le trafic en au moins trois niveaux : systèmes cliniques (DME, PACS, télémétrie), réseaux administratifs du personnel et le SSID invité patient/visiteur.

Le VLAN invité doit être acheminé directement vers une liaison montante Internet dédiée — idéalement une ligne louée séparée — sans chemin de routage vers les VLAN cliniques. Les ACL du pare-feu doivent appliquer cela au niveau de la couche de distribution, et pas seulement au périmètre. Il s'agit d'une exigence architecturale non négociable dans le cadre de l'HIPAA et du cadre DSPT du NHS. Pour une ventilation détaillée des obligations de conformité, reportez-vous à WiFi en Santé : HIPAA, DSPT et Conformité WiFi expliqués .

Le placement des points d'accès dans les hôpitaux présente des défis RF uniques. Les salles de radiologie blindées au plomb, les planchers en béton armé entre les services et les regroupements de chambres de patients à haute densité créent tous des profils d'atténuation qui diffèrent considérablement des environnements de bureau. L'objectif de conception pour les zones patient doit être un RSSI minimum de -67 dBm avec un rapport signal/bruit d'au moins 20 dB. Il est crucial de concevoir pour la capacité, pas seulement pour la couverture. Un service de 30 lits peut avoir 60 à 90 appareils actifs aux heures de pointe des visites — chacun pouvant potentiellement diffuser de la vidéo. La sélection des points d'accès doit cibler les appareils prenant en charge le Wi-Fi 6 (802.11ax) ou le Wi-Fi 6E pour gérer cette densité efficacement.

La gestion du spectre est tout aussi importante. La bande 2,4 GHz est fortement sollicitée dans les environnements hospitaliers par les équipements de télémétrie hérités, les systèmes d'appel infirmier et les appareils Bluetooth. Le band steering doit être configuré pour diriger les appareils compatibles vers les bandes 5 GHz ou 6 GHz. Les algorithmes de sélection automatique des canaux doivent être examinés manuellement après le déploiement — ils produisent rarement des résultats optimaux dans les environnements de santé à forte interférence.

Architecture de Captive Portal et Gestion des Identités

Le captive portal est la première interaction du patient avec la couche de services numériques de l'hôpital. Il doit être rapide, fiable et accessible sur une large gamme d'appareils — du dernier iPhone à une tablette Android vieille de cinq ans exécutant un navigateur hérité. Un captive portal mal conçu qui ne parvient pas à rediriger correctement sur certains appareils générera des plaintes immédiates et des tickets de support.

Les déploiements modernes s'éloignent entièrement des clés pré-partagées. L'approche recommandée est un captive portal basé sur la connexion sociale ou l'e-mail qui présente les conditions de service et la politique de confidentialité de l'hôpital, recueille le consentement explicite pour les communications marketing (séparément du consentement d'accès au réseau, conformément à l'article 7 du GDPR) et authentifie la session. Ce flux, lorsqu'il est intégré à une plateforme comme la solution WiFi invité de Purple, intègre simultanément le patient dans une couche de données compatible CRM, permettant les communications post-sortie et les enquêtes de satisfaction.

Le filtrage de sécurité au niveau DNS doit être appliqué à tout le trafic invité au niveau du résolveur. Cela empêche l'accès aux domaines malveillants connus, bloque les catégories de contenu inapproprié et fournit une piste d'audit à des fins de conformité. Consultez Protégez Votre Réseau avec un DNS et une Sécurité Robustes pour des conseils de mise en œuvre sur le filtrage DNS dans les contextes de réseau invité.

Le WPA3-SAE (Simultaneous Authentication of Equals) devrait être la norme de chiffrement cible pour tout nouveau déploiement de SSID. Pour la compatibilité avec les appareils hérités, un mode de transition WPA2/WPA3 est acceptable à court terme, mais un calendrier de migration vers WPA3 uniquement devrait être planifié. L'isolation client doit être activée sur le SSID invité — cela empêche la communication d'appareil à appareil sur le même segment réseau, ce qui est essentiel pour la sécurité et la conformité au GDPR.

Analyse WiFi et Intelligence de Localisation

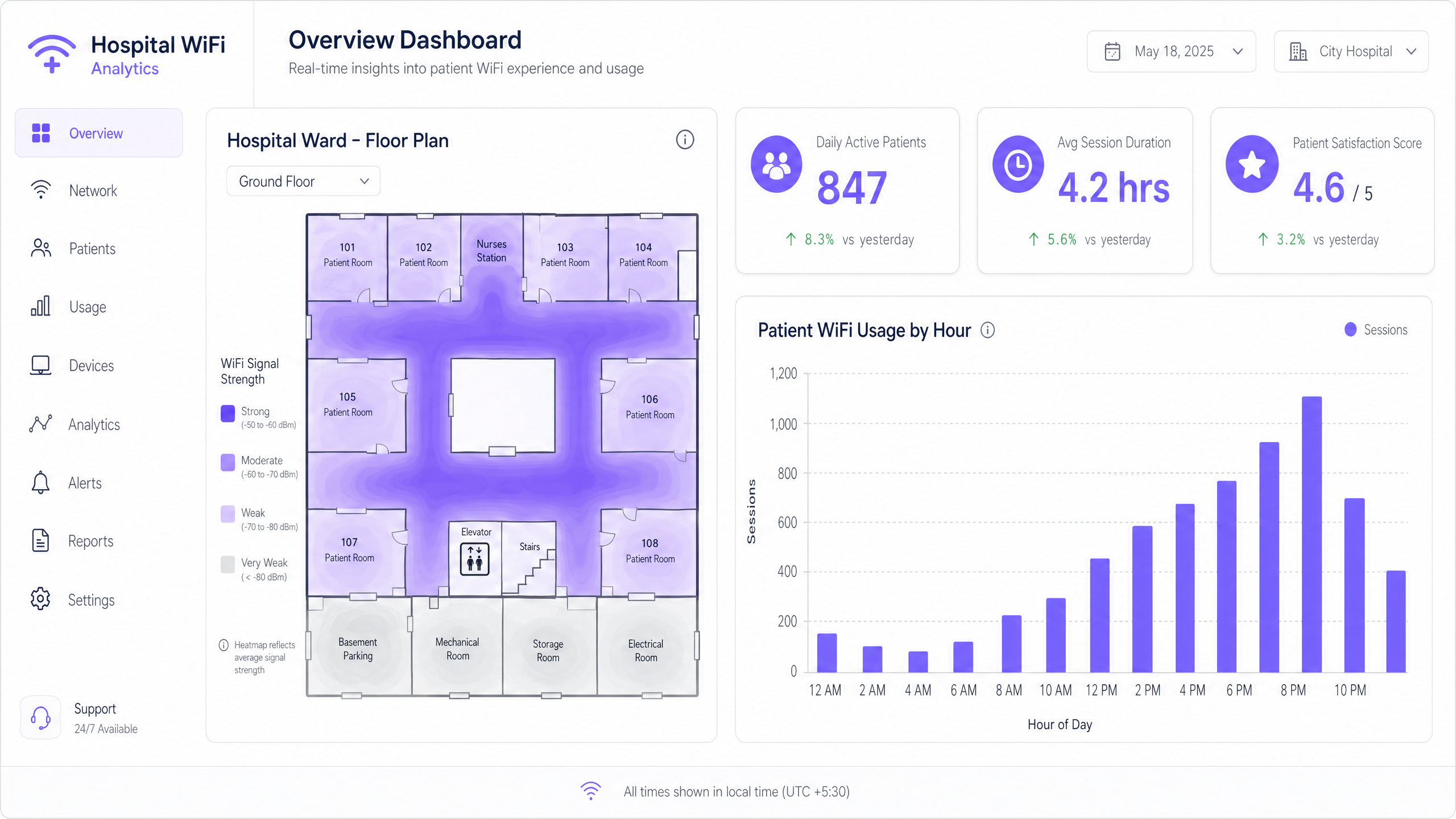

La couche d'analyse est l'endroit où le WiFi patient passe d'un centre de coûts à un atout stratégique. Un réseau correctement instrumenté, alimentant des données dans une plateforme comme la solution d'analyse WiFi de Purpletics , offre trois catégories d'informations exploitables.

Surveillance des performances réseau offre une visibilité en temps réel sur l'état des AP, l'utilisation des canaux, les taux d'association des clients et le débit par SSID. Cela permet une résolution proactive des pannes avant que les patients ne subissent une dégradation du service. L'alerte basée sur des seuils en cas de baisse du RSSI ou d'événements de désassociation des AP est une pratique courante.

Analyse de la fréquentation et du temps de présence fonctionnent en analysant les données de requêtes de sondage et les modèles d'association pour générer des cartes thermiques de fréquentation montrant les mouvements des patients et des visiteurs dans l'établissement. Ces données sont directement applicables aux décisions de dotation en personnel — si les analyses montrent une accumulation constante de files d'attente de 45 minutes dans la salle d'attente ambulatoire entre 10h00 et 11h30, il s'agit d'une information opérationnelle avec une solution directe en matière de personnel.

Boucles de rétroaction et de satisfaction sont activées par des déclencheurs d'enquête post-sortie automatisés, livrés via l'adresse e-mail capturée lors de la connexion au Captive Portal, fournissant des données pertinentes pour le HCAHPS en temps réel. Les taux de réponse aux enquêtes déclenchées par le WiFi surpassent constamment ceux des alternatives papier, car le contact est opportun et le canal est déjà établi.

Guide d'implémentation

Une approche de déploiement par phases réduit les risques et permet une optimisation itérative.

Phase 1 — Découverte et conception (Semaines 1-4)

Commanditez une conception RF prédictive professionnelle en utilisant les plans architecturaux de l'hôpital, suivie d'une étude de site active de toute infrastructure existante. Documentez toutes les sources d'interférences RF. Définissez l'architecture VLAN, la politique de pare-feu et la stratégie de liaison montante Internet. Impliquez l'équipe de gouvernance de l'information dès le début pour aligner la collecte de données du Captive Portal avec les exigences du GDPR et du DSPT.

Phase 2 — Déploiement de l'infrastructure (Semaines 5-10)

Déployez et configurez l'infrastructure de commutation, en vous assurant que le budget PoE++ est suffisant pour les APs haute densité. Installez les APs conformément à la conception RF validée. Configurez les SSID, le marquage VLAN et les politiques QoS. Mettez en œuvre des marquages QoS pour prioriser le trafic voix (DSCP EF) et vidéo (DSCP AF41) par rapport aux données en vrac de type "best-effort". Cela garantit que les sessions de télémédecine et les appels vidéo restent stables même sous charge réseau.

Phase 3 — Intégration du Captive Portal et des analyses (Semaines 9-12)

Déployez et personnalisez le Captive Portal. Intégrez-le au CRM de l'hôpital ou à la plateforme d'engagement des patients. Configurez la plateforme d'analyse avec des cartes de site personnalisées. Établissez des métriques de référence : utilisateurs actifs quotidiens, durée moyenne des sessions, connexions simultanées maximales et taux d'achèvement du portail. Mettez en place des tableaux de bord de reporting automatisés pour les équipes informatiques et opérationnelles.

Phase 4 — Intégration de l'orientation (Semaines 12-16)

Intégrez le positionnement intérieur à l'infrastructure WiFi. Publiez la carte intérieure de l'hôpital sur le portail invité ou une application patient dédiée. Configurez les points d'intérêt (services, départements, cafétéria, parkings). Mesurez les taux d'adoption de l'orientation et corrélez-les avec les données de rendez-vous manqués.

Bonnes pratiques

| Pratique | Justification | Référence standard |

|---|---|---|

| Segmentation VLAN stricte (clinique vs. invité) | Prévient les mouvements latéraux depuis les appareils invités compromis | Règle de sécurité HIPAA, NHS DSPT |

| Chiffrement WPA3-SAE | Protège contre les attaques par dictionnaire hors ligne sur les identifiants invités | IEEE 802.11-2020 |

| Isolation client sur le SSID invité | Prévient la communication inter-appareils et l'exposition des données | Article 25 du GDPR (Confidentialité dès la conception) |

| Direction de bande vers 5/6 GHz | Réduit la congestion et les interférences des appareils 2,4 GHz hérités | Bonnes pratiques de la Wi-Fi Alliance |

| QoS pour la voix et la vidéo | Maintient la qualité des appels sous charge réseau | IEEE 802.11e / WMM |

| Filtrage DNS sur le trafic invité | Bloque les domaines malveillants et le contenu inapproprié | Directives de sécurité réseau du NCSC |

| Liaison montante Internet dédiée pour le trafic invité | Garantit que les performances du réseau clinique ne sont pas affectées | NHS DSPT, HIPAA |

| Enquêtes de rétroaction post-sortie automatisées | Fournit des données pertinentes pour le HCAHPS, opportunes et exploitables | Directives du NHS Friends and Family Test |

Dépannage et atténuation des risques

Interférences RF des équipements médicaux : Effectuez une analyse régulière du spectre à l'aide d'un outil d'analyse de spectre dédié. Les systèmes d'appel infirmier et les équipements de surveillance des patients hérités fonctionnant sur 2,4 GHz sont des coupables courants. La solution est généralement une combinaison de réaffectation de canaux et de réduction de puissance sur les APs affectés, associée à un plan de migration pour l'équipement interférant.

Échecs de redirection du Captive Portal : Les systèmes d'exploitation modernes utilisent des sondes Captive Network Assistant (CNA) pour détecter les Captive Portals. Assurez-vous que le serveur du portail répond correctement aux requêtes HTTP vers les URL de sonde connues (par exemple, connectivitycheck.gstatic.com, captive.apple.com). Les configurations de portail uniquement HTTPS interrompent fréquemment la détection CNA — maintenez un chemin de redirection HTTP même si le portail lui-même est servi via HTTPS.

Lacunes de couverture dans les zones blindées : Les suites de radiologie, les salles d'IRM et certains blocs opératoires utilisent un blindage RF qui crée des coupures de signal complètes. La seule solution est de déployer des APs à l'intérieur de l'espace blindé, connectés via un point d'entrée de câble pénétrant. Coordonnez-vous avec l'équipe de physique médicale avant tout travail de câblage dans ces zones.

Risque de conformité au GDPR : L'échec de conformité le plus courant est la collecte du consentement marketing dans le cadre de l'acceptation des conditions de service, plutôt que comme un opt-in séparé et explicite. Il s'agit d'une violation claire du GDPR. Auditez le flux de votre Captive Portal pour vous assurer que le consentement pour l'accès au réseau et le consentement pour les communications marketing sont présentés comme des choix distincts et indépendants.

Conflit de bande passante : Sans politiques de bande passante par utilisateur, un petit nombre d'utilisateurs intensifs peut dégrader l'expérience pour tous. Mettez en œuvre une limite de débit par appareil pf 5-10 Mbps sur le SSID invité. C'est suffisant pour le streaming HD tout en empêchant un seul appareil de monopoliser la capacité.

ROI & Impact Commercial

Le dossier d'investissement dans l'infrastructure WiFi pour les patients repose sur quatre piliers mesurables.

Amélioration du score HCAHPS : Les scores de satisfaction des patients influencent directement les taux de remboursement des hôpitaux dans le cadre des modèles de soins basés sur la valeur. Les hôpitaux qui ont mis en œuvre des enquêtes de feedback automatisées déclenchées par le WiFi signalent des améliorations des taux de réponse de 3 à 5 fois par rapport aux méthodes papier, fournissant un ensemble de données statistiquement significatif pour les programmes d'amélioration de la qualité.

Réduction des rendez-vous manqués : L'orientation intérieure réduit le taux de patients arrivant en retard ou manquant leurs rendez-vous en raison de difficultés de navigation. Un hôpital typique de 500 lits avec 10 % des rendez-vous ambulatoires affectés par des problèmes de navigation, à un coût moyen de rendez-vous de 150 £, représente une opportunité de revenus récupérables significative.

Efficacité Opérationnelle : L'analyse de la fréquentation du réseau WiFi permet des décisions de personnel basées sur les données. La corrélation des temps d'attente dans les zones d'attente avec les niveaux de personnel permet aux responsables des opérations de réduire les temps d'attente moyens sans augmenter les effectifs — simplement en optimisant les modèles de quarts de travail en fonction des données de demande réelles.

Actif de Données de Première Partie : Chaque patient qui se connecte au WiFi invité et complète le flux du Captive Portal représente un enregistrement de données de première partie consenti. Pour un hôpital de 500 lits avec une durée moyenne de séjour de 4 jours, cela génère des milliers de nouveaux enregistrements de données conformes par mois — un actif précieux pour l'engagement des patients, les communications de promotion de la santé et la recherche sur l'amélioration des services.

Le secteur de la Santé reconnaît de plus en plus que le réseau n'est pas seulement une infrastructure informatique — c'est une plateforme d'expérience patient. Les organisations qui le traitent comme tel surpassent constamment leurs pairs en matière de métriques de satisfaction et d'efficacité opérationnelle.

Termes clés et définitions

Captive Portal

A web page presented to a user before they are granted access to a public WiFi network, used to display terms of service, collect authentication credentials or consent, and redirect to the internet.

The primary patient touchpoint on a hospital guest WiFi network. Design quality directly affects portal completion rates and data capture quality. Must be tested across all major mobile operating systems.

VLAN (Virtual Local Area Network)

A logical network segment created within a physical switched infrastructure using 802.1Q tagging, allowing traffic from different user groups to be isolated at Layer 2 without requiring separate physical cabling.

Essential for separating patient guest traffic from clinical EHR and administrative networks. The absence of proper VLAN segmentation is the most common network security finding in healthcare IT audits.

Band Steering

A wireless network management technique that encourages dual-band capable client devices to associate with the less congested 5 GHz or 6 GHz radio band rather than the 2.4 GHz band.

Particularly valuable in hospital environments where legacy medical equipment generates significant 2.4 GHz interference. Reduces congestion and improves throughput for streaming applications.

Client Isolation

A wireless network security feature that prevents devices associated with the same SSID from communicating directly with each other at Layer 2, forcing all traffic through the gateway.

Mandatory on healthcare guest SSIDs. Prevents malware on one patient's device from scanning or attacking other devices on the same network segment. Also has GDPR implications around data exposure.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication protocol used in WPA3-certified wireless networks, replacing the Pre-Shared Key handshake of WPA2 with a Dragonfly key exchange that is resistant to offline dictionary attacks.

The current recommended encryption standard for new SSID deployments. Protects patient credentials and session data from interception even on open or lightly secured networks.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, expressed in dBm (decibels relative to one milliwatt). More negative values indicate weaker signal.

Used during site surveys to validate AP placement. The target for patient areas is -67 dBm or better. Values below -75 dBm typically result in connection instability and poor streaming performance.

QoS (Quality of Service)

Network traffic management policies that classify and prioritise different types of data packets to ensure latency-sensitive applications (voice, video) receive preferential treatment over best-effort traffic.

Critical for maintaining telemedicine call quality and patient video call stability during periods of high network utilisation. Implemented using DSCP markings: EF for voice, AF41 for video.

Location Analytics

The process of deriving movement, dwell time, and footfall data from the WiFi probe requests and association events generated by mobile devices as they move through a venue.

Enables hospital operations teams to generate footfall heatmaps, identify bottlenecks in patient flow, and optimise staffing levels based on actual demand data rather than scheduled assumptions.

HCAHPS (Hospital Consumer Assessment of Healthcare Providers and Systems)

A standardised, publicly reported survey of patients' perspectives on hospital care, used to measure and compare patient experience across healthcare providers.

WiFi quality and digital service availability are increasingly correlated with HCAHPS communication and responsiveness scores. Automated WiFi-triggered surveys improve response rates and data timeliness.

DNS Filtering

A security control that intercepts DNS resolution requests and blocks queries to domains categorised as malicious, inappropriate, or policy-violating before a connection is established.

Applied at the resolver level for all guest WiFi traffic. Provides a lightweight but effective layer of protection against malware distribution, phishing, and inappropriate content access on patient networks.

Études de cas

A 500-bed regional NHS hospital is experiencing severe network congestion on their patient WiFi during evening visiting hours (18:00-20:00), leading to complaints about buffering video streams and failed video calls with family members.

- Run a spectrum analysis during peak hours to confirm whether the issue is RF congestion or backhaul saturation. 2. If RF: enable band steering to force 5 GHz-capable devices off the 2.4 GHz band; review AP channel assignments and reduce transmit power to tighten cell boundaries and reduce co-channel interference. 3. If backhaul: review the internet uplink utilisation during peak hours — if a shared connection is being saturated, implement traffic shaping to prioritise real-time traffic (DSCP EF for voice, DSCP AF41 for video) over bulk downloads. 4. Implement a per-device bandwidth cap of 8 Mbps on the guest SSID to ensure fair access. 5. Deploy additional APs in the highest-density wards if per-AP client counts exceed 30 during peak hours. 6. Review the analytics dashboard for the specific wards generating the most complaints — the problem is rarely uniform across the facility.

A private hospital group is deploying a new outpatient clinic and wants to use the guest WiFi captive portal to collect patient data for post-visit feedback surveys and marketing communications, while ensuring strict separation from the clinical network containing EHR data.

- Create a dedicated VLAN (e.g., VLAN 100) for the guest SSID, with a separate DHCP scope and no routing adjacency to clinical VLANs. 2. Route all guest traffic to a dedicated internet uplink via a separate firewall zone — do not use the same perimeter firewall that protects clinical systems. 3. Enable client isolation on the guest SSID. 4. Design the captive portal with two separate consent checkboxes: one for accepting network terms of service (required for access), and one for opting into marketing communications (optional, clearly labelled). This is a GDPR Article 7 requirement — consent for marketing must be freely given and separate from the service condition. 5. Integrate the portal with Purple's Guest WiFi platform to capture consented data into a CRM-compatible format. 6. Configure automated post-visit survey triggers to fire 24 hours after the patient's session ends. 7. Implement DNS filtering on the guest VLAN to block malicious domains.

Analyse de scénario

Q1. A hospital administrator proposes using the guest WiFi network to track the real-time location of expensive mobile medical equipment (infusion pumps, portable ECG monitors). As the IT Director, how do you respond, and what alternative do you recommend?

💡 Astuce :Consider the architectural separation between guest and clinical infrastructure, and the reliability requirements for asset tracking in a clinical context.

Afficher l'approche recommandée

I would advise against using the guest WiFi network for clinical asset tracking for two reasons. First, the guest SSID is architecturally separated from clinical systems — any asset tracking data would need to traverse a firewall boundary to reach clinical management systems, introducing unnecessary complexity and potential security risk. Second, guest WiFi location accuracy (typically 5-15 metres using RSSI triangulation) is insufficient for reliable room-level asset tracking in a clinical environment. The recommended alternative is a dedicated RTLS using active BLE tags on the equipment, with dedicated BLE readers installed in each room. This provides sub-metre accuracy, operates independently of the guest network, and integrates directly with clinical asset management systems. The BLE infrastructure can often share the same physical cabling as the WiFi APs, reducing deployment cost.

Q2. During a post-deployment audit, you discover that the hospital's captive portal presents a single checkbox that reads: 'I accept the terms of service and agree to receive communications from the hospital.' What is the compliance risk, and what is the remediation?

💡 Astuce :Consider GDPR Article 7 requirements for valid consent, specifically the conditions under which consent is considered freely given.

Afficher l'approche recommandée

This is a clear GDPR Article 7 violation. Consent for marketing communications must be freely given, which means it cannot be bundled with consent for network access as a condition of service. The remediation is to split the captive portal into two distinct consent mechanisms: (1) a mandatory acceptance of the network terms of service (required for access), and (2) a separate, optional opt-in checkbox for marketing communications, clearly labelled and unchecked by default. Any existing records captured under the bundled consent should be reviewed with the DPO — they may need to be treated as non-consented for marketing purposes until re-consent is obtained.

Q3. A new 200-bed oncology wing is being added to an existing hospital. The project manager asks whether the existing guest WiFi infrastructure can simply be extended to cover the new wing. What questions do you ask before making a recommendation?

💡 Astuce :Think about capacity planning, backhaul, and the specific RF challenges of a new building structure before assuming the existing infrastructure can scale.

Afficher l'approche recommandée

Before making any recommendation, I would ask: (1) What is the current utilisation of the existing backhaul uplink during peak hours? If it is already above 70%, adding 200 beds will cause contention. (2) What is the construction specification of the new wing — specifically, are there any lead-lined rooms or reinforced concrete floors that will require APs inside shielded spaces? (3) What is the per-AP client count on the existing infrastructure during peak hours? If existing APs are already handling 40+ clients, the existing AP hardware may not be sufficient even with additional units. (4) Is the existing switching infrastructure PoE++ capable, or will new switches be required? (5) Has a predictive RF design been run against the new wing's architectural drawings? I would not recommend simply extending the existing infrastructure without a formal capacity assessment and predictive design.