Comment améliorer la vitesse du WiFi sans acheter de nouveaux points d'accès

Ce guide explique comment les établissements d'entreprise peuvent récupérer plus de 30 % de leur bande passante WiFi sans acheter de nouveaux points d'accès. En mettant en œuvre le DNS filtering, le band steering et les politiques QoS, les équipes IT peuvent prolonger la durée de vie du matériel, réduire les CapEx et améliorer les performances et la sécurité du réseau.

Écouter ce guide

Voir la transcription du podcast

Résumé Exécutif

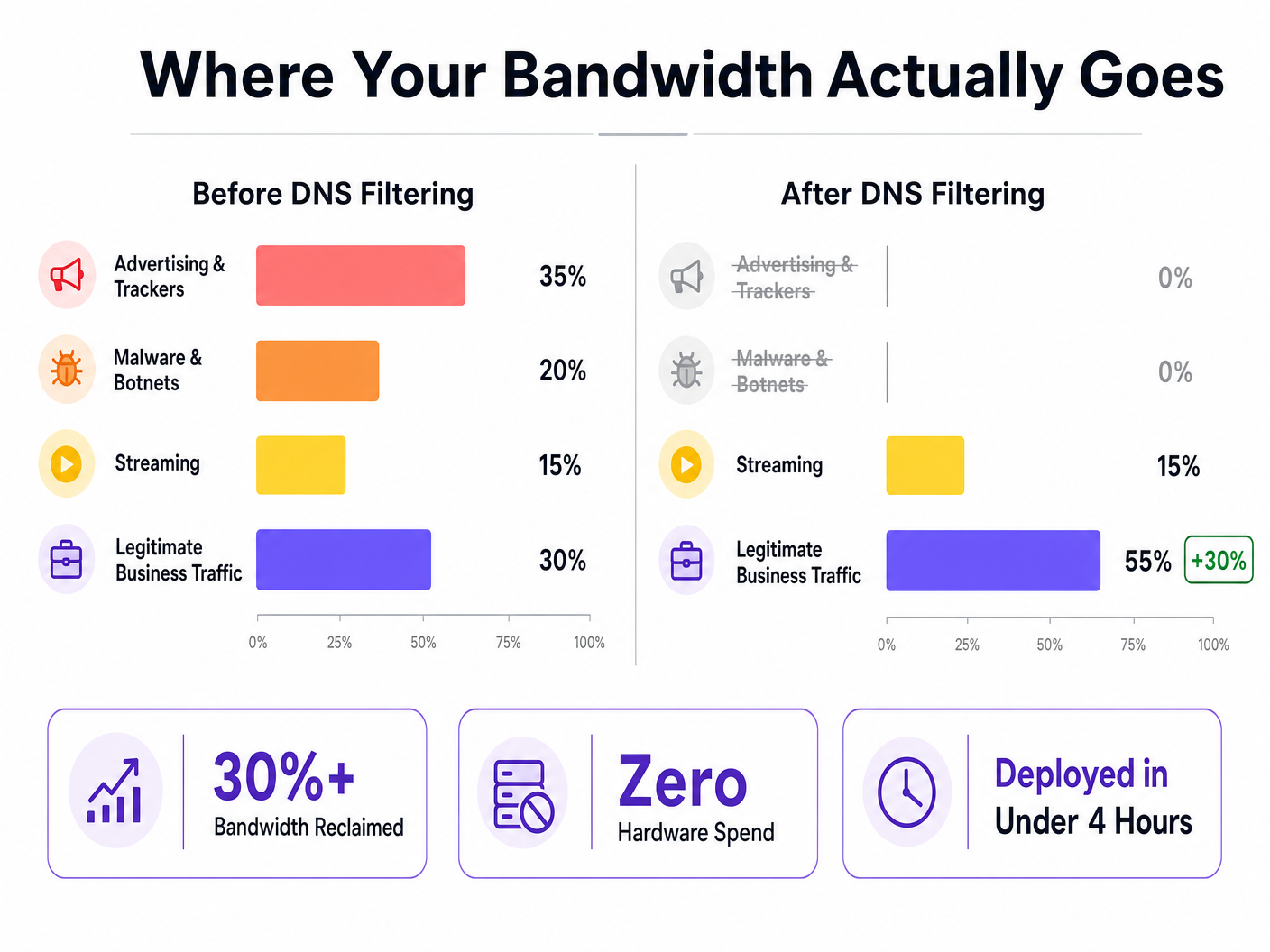

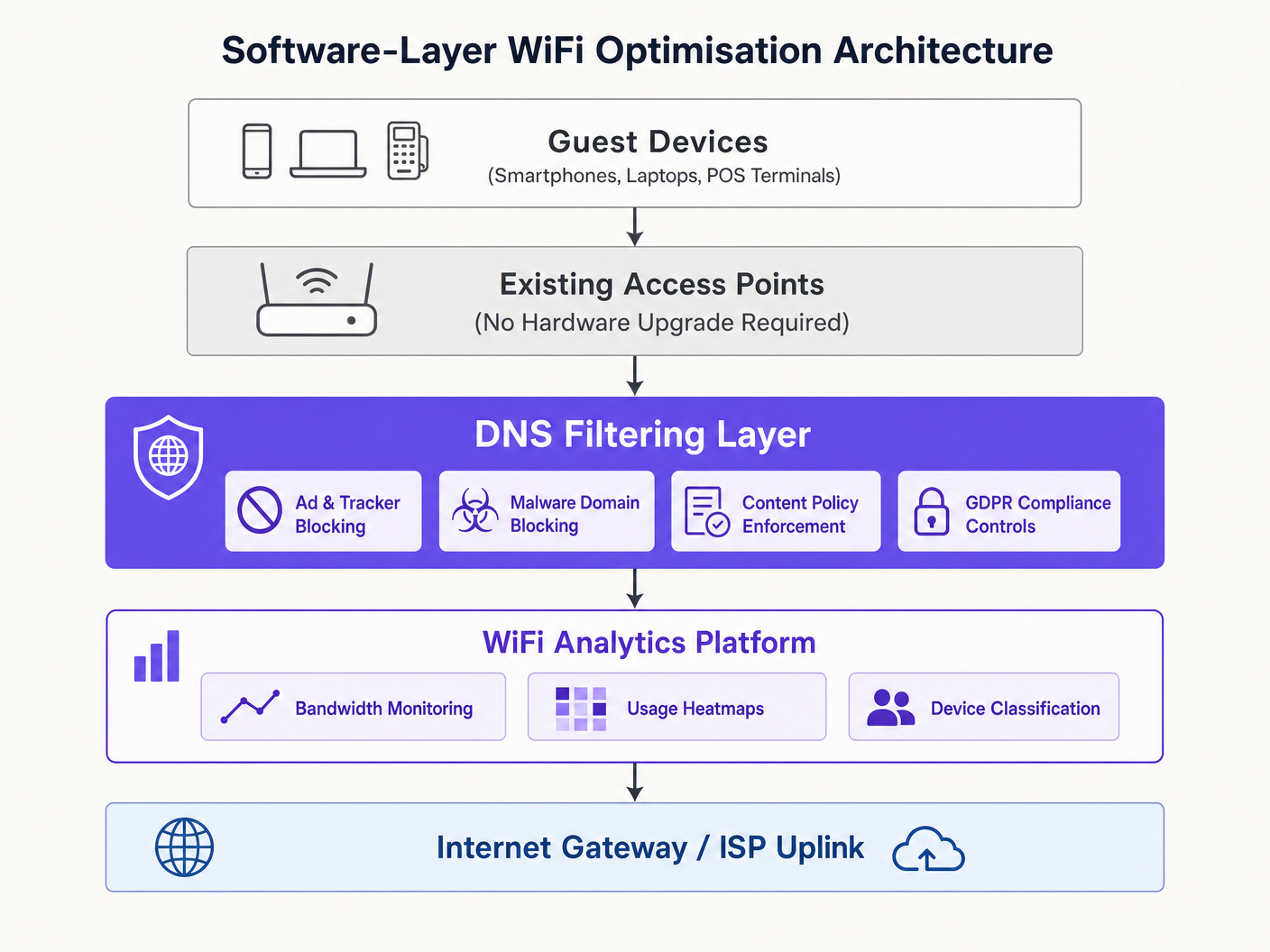

Pour les directeurs IT et les CTO gérant des réseaux d'établissements à grande échelle, la réponse par défaut à l'épuisement de la bande passante est souvent un coûteux renouvellement matériel. Cependant, jusqu'à 40 % de la bande passante du réseau invité est généralement consommée par la télémétrie d'arrière-plan sans valeur ajoutée, les traqueurs publicitaires et le trafic malveillant. En mettant en œuvre une optimisation au niveau logiciel — spécifiquement le DNS filtering, le band steering intelligent et l'application des politiques QoS — les établissements peuvent récupérer plus de 30 % de la bande passante existante sans déployer un seul nouveau point d'accès.

Ce guide détaille comment mettre en œuvre ces optimisations pour prolonger la durée de vie du matériel actuel, réduire les CapEx et améliorer l'expérience utilisateur dans les environnements Hôtellerie , Commerce de détail , Santé et Transport .

Approfondissement Technique

La Consommation de Bande Passante : Télémétrie et Traqueurs

Lors de l'examen du profil de trafic d'un réseau Guest WiFi typique, le volume de trafic non initié par l'utilisateur est significatif. Les réseaux publicitaires et les traqueurs tiers représentent 25 % à 40 % du volume des requêtes DNS. Chaque lancement d'application déclenche des dizaines de recherches en arrière-plan vers des plateformes d'analyse et des pixels de suivi, dont aucune n'apporte de valeur à l'invité mais toutes consomment de la capacité de liaison montante.

De plus, les appareils compromis sur le réseau génèrent du trafic de malware et de botnet, tentant constamment de contacter des serveurs de commande et de contrôle. Cela gaspille de la bande passante et introduit de graves risques de conformité et de sécurité.

La Solution de DNS Filtering

Le DNS filtering opère au niveau de la couche de résolution. Il intercepte les requêtes DNS avant qu'elles n'atteignent la liaison montante. Si un domaine se résout en un réseau publicitaire, un hôte de malware connu ou une catégorie restreinte par la politique, la requête est bloquée, renvoyant une réponse nulle à l'appareil. Aucune donnée n'est transférée ; aucune bande passante n'est consommée.

Contrairement aux firewalls qui inspectent les paquets après leur arrivée ou aux proxies qui interceptent en cours de flux, le DNS filtering empêche l'initiation de la requête. Cet avantage architectural le rend très efficace pour la récupération de bande passante.

Gérer le DNS over HTTPS (DoH)

Une considération technique critique est l'essor du DNS over HTTPS (DoH). Le DoH chiffre les requêtes DNS, contournant le DNS au niveau du réseau et les règles de filtrage traditionnelles. Pour maintenir l'efficacité du filtrage, les réseaux doivent appliquer l'interception DoH en identifiant le trafic DoH (généralement sur le port 443 vers des résolveurs connus) et en le redirigeant vers un résolveur de filtrage compatible DoH. Pour plus de détails, consultez notre guide sur DNS Over HTTPS (DoH) : Implications pour le filtrage du WiFi public (ou la version portugaise : DNS Over HTTPS (DoH): Implicações para a Filtragem de WiFi Público ).

Guide d'Implémentation

Le déploiement de l'optimisation au niveau logiciel est simple et peut être géré de manière centralisée pour les opérateurs multi-sites, en utilisant des plateformes comme WiFi Analytics pour surveiller l'impact.

- Mesure de Référence : Instrumentez le réseau pour capturer le volume de requêtes DNS par catégorie et la consommation de bande passante par client. Cela établit la base pour les calculs de ROI.

- Mode de Surveillance : Déployez le DNS filtering en mode de surveillance passive pendant 48 à 72 heures pour comprendre la composition du trafic sans bloquer, évitant ainsi les faux positifs.

- Blocage Progressif : Activez le blocage pour les catégories à haute confiance en premier (par exemple, malware connus, botnets, réseaux publicitaires). Examinez les journaux quotidiennement pour ajuster les politiques.

- Optimisations Complémentaires :

- Band Steering : Poussez les appareils compatibles vers la bande 5GHz pour libérer la bande 2.4GHz congestionnée.

- Consolidation des SSID : Réduisez la charge de gestion en consolidant les SSID et en utilisant le marquage VLAN pour la segmentation.

- Application de la QoS : Mettez en œuvre une limitation de débit par client pour protéger le trafic critique pour l'entreprise (par exemple, VoIP, POS) du streaming de masse.

- Documenter et Mesurer : Après 30 jours, comparez l'utilisation de la bande passante par rapport à la référence pour quantifier le ROI.

Bonnes Pratiques

- Segmenter le Trafic IoT : Les appareils IoT génèrent souvent une télémétrie significative. Placez-les sur un VLAN séparé avec des politiques de filtrage adaptées pour éviter de rompre la fonctionnalité lors du resserrement des règles.

- Éviter le Sur-Blocage : Commencez par des politiques de blocage conservatrices et étendez-les progressivement en fonction des examens des journaux pour éviter de perturber les applications SaaS légitimes de l'entreprise.

- Audits RF Réguliers : Réoptimisez périodiquement les attributions de canaux et la puissance de transmission pour atténuer les interférences de co-canal à mesure que l'environnement physique change.

Dépannage et Atténuation des Risques

- Services Légitimes Bloqués : Si les utilisateurs signalent des applications défectueuses, vérifiez les journaux DNS pour les blocages de catégories larges affectant les domaines requis (par exemple, stockage cloud, passerelles de paiement) et mettez-les sur liste blanche.

- Efficacité du Filtrage en Baisse : Si la consommation de bande passante augmente à nouveau, vérifiez que les politiques de contournement DoH interceptent et redirigent activement les requêtes DNS chiffrées.

- Problèmes de Connectivité des Appareils Anciens : Si les appareils plus anciens ont du mal à se connecter après l'activation du band steering, assurez-vous que la bande 2.4GHz est toujours correctement provisionnée et envisagez d'ajuster l'agressivité du steering.

ROI et Impact Commercial

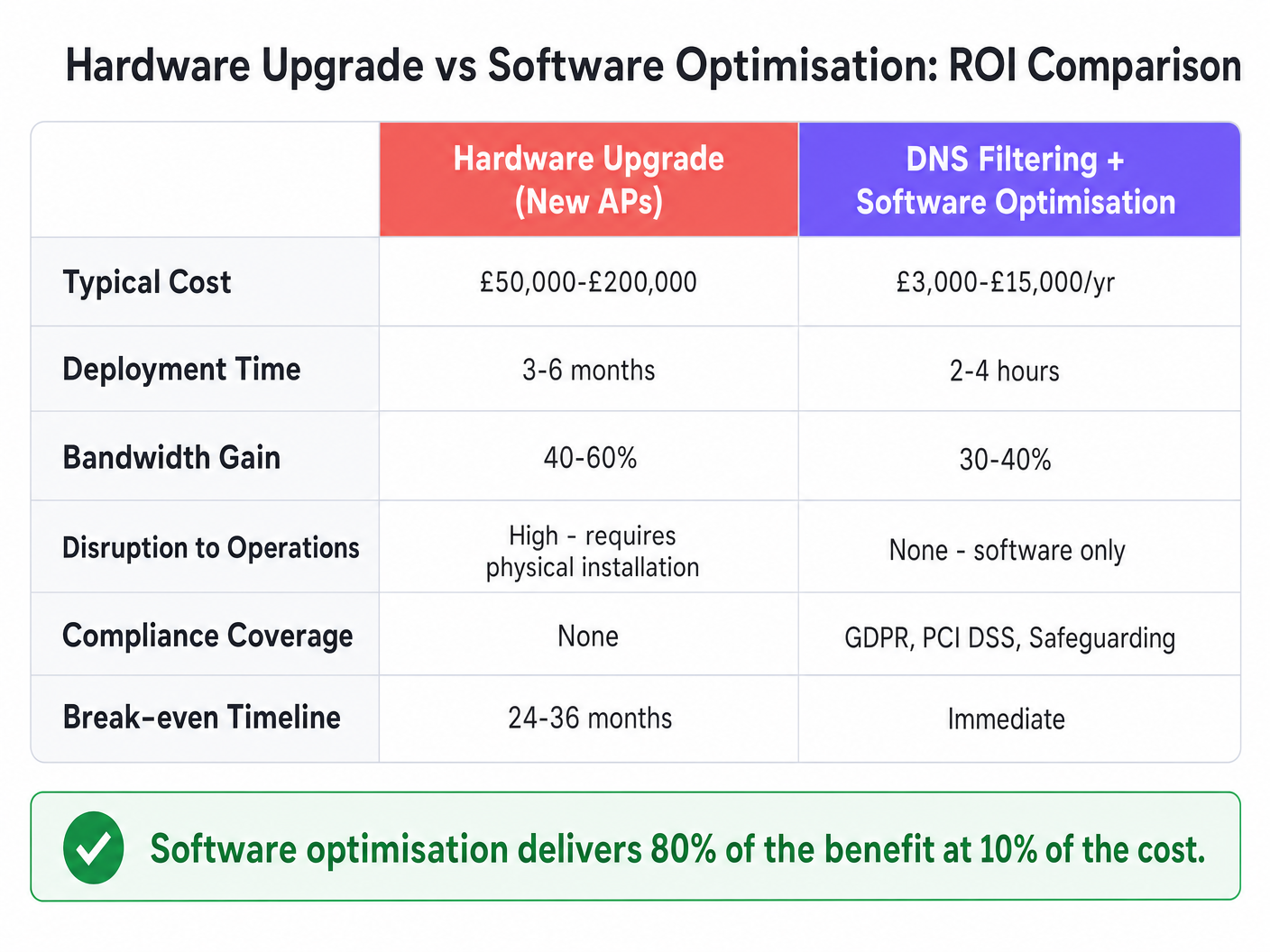

L'optimisation logicielle offre un ROI immédiat. Alors qu'une mise à niveau matérielle peut coûter entre 50 000 et 200 000 £ et prendre des mois à déployer, le filtrage DNS et les modifications de configuration coûtent une fraction de ce montant et se déploient en quelques heures. Les sites constatent généralement une réduction de 30 à 40 % de l'utilisation de la liaison montante, prolongeant la durée de vie des points d'accès existants de 2 à 4 ans tout en renforçant simultanément la conformité au GDPR et au PCI DSS.

Écoutez notre exposé technique complet :

Définitions clés

DNS Filtering

The process of blocking access to certain domains at the DNS resolution stage, preventing the connection before data is transferred.

Used to reclaim bandwidth by stopping ad, tracker, and malware traffic before it consumes uplink capacity.

Band Steering

A wireless network feature that encourages dual-band capable clients to connect to the less congested 5GHz band instead of the 2.4GHz band.

Crucial for optimizing airtime and improving throughput in dense environments.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the data.

Creates challenges for network administrators as it can bypass traditional, unencrypted DNS filtering controls.

SSID Consolidation

Reducing the number of broadcasted network names (SSIDs) to minimize management frame overhead.

Each SSID consumes airtime; fewer SSIDs mean more airtime available for actual data transmission.

Quality of Service (QoS)

Technologies that manage data traffic to reduce packet loss, latency, and jitter on the network.

Used to prioritize critical business traffic (like POS transactions) over guest streaming.

VLAN Tagging

The practice of inserting a VLAN ID into a packet header to identify which virtual LAN the packet belongs to.

Allows for logical segmentation of network traffic (e.g., Guest vs. Staff) without requiring separate physical networks or SSIDs.

Beacon Frames

Management frames in IEEE 802.11 based WLANs that contain information about the network.

Broadcasting too many SSIDs generates excessive beacon frames, consuming valuable airtime and slowing down the network.

Co-Channel Interference

Crosstalk from two different radio transmitters using the same frequency channel.

Mitigated by proper channel planning and transmit power optimization to ensure APs don't shout over each other.

Exemples concrets

A 200-room hotel is experiencing severe WiFi complaints during the evening peak. The infrastructure vendor recommends a £80,000 AP upgrade. How can software optimization address this?

- Deploy DNS filtering to block ad networks and malware, reclaiming ~30% of bandwidth. 2. Enable band steering to move capable devices to 5GHz. 3. Implement QoS to rate-limit video streaming to 5Mbps per client, prioritizing VoIP and operational traffic. 4. Consolidate from 8 SSIDs to 3 using VLAN tagging.

A large retail chain with 500 stores needs to improve network performance for POS terminals while still offering Guest WiFi.

- Segment POS devices and Guest WiFi onto separate VLANs. 2. Apply aggressive DNS filtering on the Guest VLAN to block high-bandwidth non-essential traffic. 3. Configure strict QoS rules prioritizing the POS VLAN traffic over the Guest VLAN. 4. Manage policies centrally via a unified dashboard.

Questions d'entraînement

Q1. A stadium network is experiencing severe congestion on the 2.4GHz band, while the 5GHz band is underutilized. What is the most immediate software-layer action to take?

Conseil : Consider how to force capable devices to use the better frequency.

Voir la réponse type

Enable and configure Band Steering on the wireless controller to actively push dual-band capable clients to the 5GHz band, freeing up 2.4GHz capacity for legacy devices.

Q2. After deploying DNS filtering, you notice that overall bandwidth consumption has only dropped by 5%, much lower than the expected 30%. What is the most likely technical reason for this?

Conseil : Think about modern browser default behaviors regarding DNS.

Voir la réponse type

Client devices are likely using DNS over HTTPS (DoH), bypassing the network's standard DNS resolver. The network must be configured to intercept DoH traffic and redirect it to the filtering resolver.

Q3. A hospital IT team wants to implement DNS filtering but is concerned about blocking critical medical telemetry from IoT devices. How should they architect the deployment?

Conseil : How can you apply different rules to different types of devices?

Voir la réponse type

Segment the IoT devices onto a dedicated VLAN. Apply a highly specific, permissive DNS filtering policy to the IoT VLAN that allows required telemetry, while applying the stricter ad/malware blocking policy to the Guest and Staff VLANs.