Configuration des politiques RADIUS pour un contrôle d'accès réseau granulaire

Ce guide de référence fournit aux responsables informatiques, aux architectes réseau et aux directeurs d'exploitation de sites un plan technique complet pour la configuration des politiques RADIUS afin d'obtenir un contrôle d'accès réseau granulaire. Il couvre l'architecture 802.1X, l'attribution dynamique de VLAN, la sélection des méthodes EAP et les stratégies de déploiement par phases. Des scénarios de mise en œuvre réels dans l'hôtellerie et le commerce de détail démontrent comment ces techniques apportent une conformité, une sécurité et un retour sur investissement opérationnel mesurables.

Listen to this guide

View podcast transcript

- Résumé Exécutif

- Approfondissement Technique

- L'Architecture de l'Accès Sensible au Contexte

- Attribution Dynamique de VLAN et Micro-Segmentation

- Sélection de la Méthode EAP

- Guide d'Implémentation

- Phase 1 : Intégration de la Source d'Identité

- Phase 2 : Configuration des politiques et mappage des attributs

- Phase 3 : Déploiement progressif et surveillance

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- Retour sur investissement et impact commercial

Résumé Exécutif

Pour les sites d'entreprise — des vastes complexes commerciaux aux stades à forte densité — la sécurité du réseau et l'expérience utilisateur sont inextricablement liées. La configuration des politiques RADIUS pour un contrôle d'accès réseau granulaire fournit le mécanisme permettant de segmenter le trafic dynamiquement, garantissant que les actifs de l'entreprise restent isolés des réseaux invités et des appareils IoT vulnérables. Il ne s'agit plus d'une mise à niveau discrétionnaire ; c'est une exigence fondamentale dictée par les mandats de conformité, y compris PCI DSS et GDPR.

Ce guide fournit un plan technique détaillé pour le déploiement du contrôle d'accès basé sur RADIUS. Nous examinons l'architecture de l'authentification IEEE 802.1X, les mécanismes d'attribution dynamique de VLAN via les attributs spécifiques au fournisseur (VSAs), et l'intégration de fournisseurs d'identité, y compris Active Directory, Entra ID et le fournisseur d'identité OpenRoaming de Purple. En allant au-delà des clés pré-partagées (PSKs) de base pour une application de politiques sensible au contexte, les responsables informatiques peuvent atténuer les risques, rationaliser les opérations et tirer parti de plateformes comme Purple pour transformer le WiFi invité d'un centre de coûts en un atout stratégique. L'accent est mis tout au long sur des stratégies actionnables et neutres vis-à-vis des fournisseurs, qui offrent un retour sur investissement mesurable et une résilience opérationnelle.

Approfondissement Technique

L'Architecture de l'Accès Sensible au Contexte

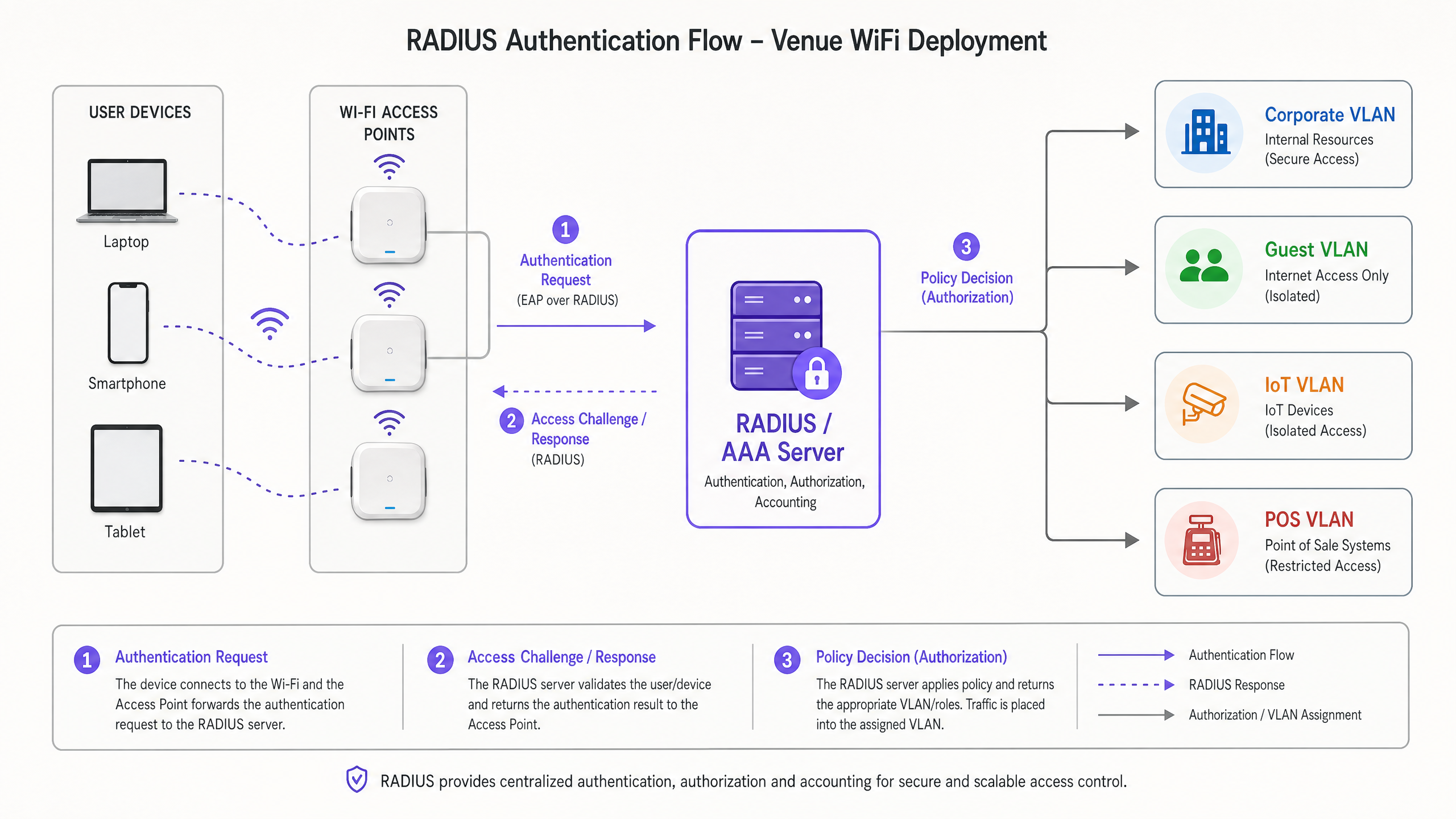

À la base, la configuration des politiques RADIUS pour un contrôle d'accès réseau granulaire repose sur la norme IEEE 802.1X. Ce cadre facilite le contrôle d'accès réseau basé sur les ports, garantissant que seuls les appareils authentifiés et autorisés accèdent à des segments réseau spécifiques. L'architecture se compose de trois composants principaux : le suppliant (appareil client), l'authentificateur (point d'accès sans fil ou commutateur) et le serveur d'authentification (RADIUS).

Lorsqu'un appareil se connecte, l'authentificateur encapsule les messages du protocole d'authentification extensible (EAP) et les transmet au serveur RADIUS. Le serveur RADIUS évalue les identifiants par rapport à un référentiel d'identité — tel qu'Active Directory, LDAP ou un fournisseur d'identité basé sur le cloud. Il est crucial de noter que les implémentations RADIUS modernes ne se contentent pas de renvoyer un message Access-Accept ou Access-Reject. Elles renvoient des attributs spécifiques au fournisseur (VSAs) qui dictent le contexte réseau de l'utilisateur : attribution de VLAN, application de liste de contrôle d'accès (ACL) et paramètres de limitation de bande passante.

Pour les déploiements d'entreprise, comprendre Fréquences Wi-Fi : Un Guide des Fréquences Wi-Fi en 2026 est essentiel, car les caractéristiques de la couche physique impactent directement les performances des poignées de main d'authentification dans les environnements à haute densité.

Attribution Dynamique de VLAN et Micro-Segmentation

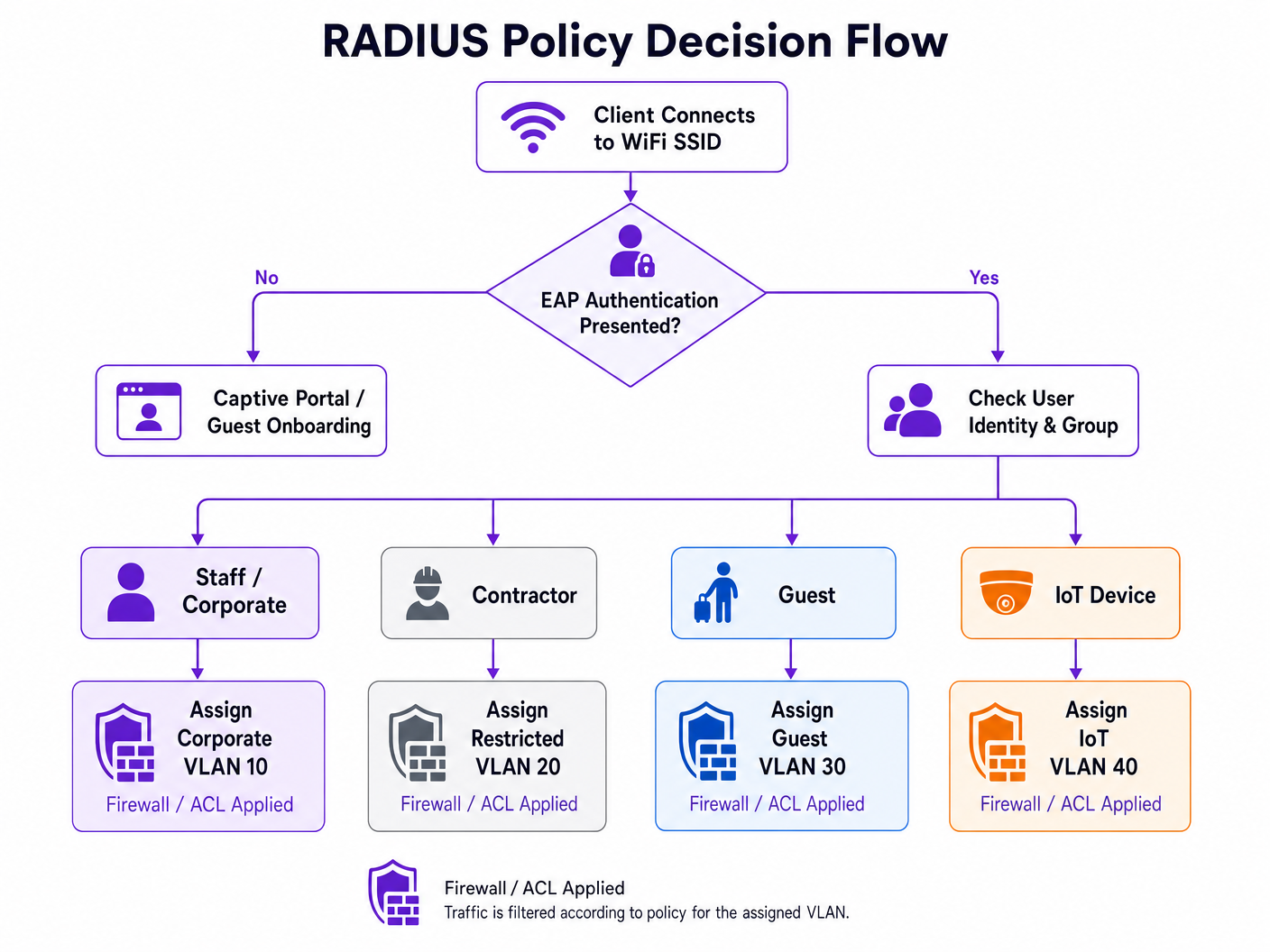

L'application la plus puissante des politiques RADIUS est l'attribution dynamique de VLAN. Au lieu de diffuser plusieurs SSIDs pour différents groupes d'utilisateurs — ce qui dégrade les performances RF en raison de la surcharge des balises — un seul SSID compatible 802.1X peut servir tous les utilisateurs de l'entreprise. Le serveur RADIUS détermine le VLAN approprié en fonction de l'appartenance au groupe de l'utilisateur et des facteurs contextuels.

Par exemple, lorsqu'un membre de l'équipe financière s'authentifie, le serveur RADIUS ordonne au point d'accès de placer son trafic sur le VLAN 10. Lorsqu'un appareil IoT s'authentifie via MAC Authentication Bypass (MAB), il est placé sur un VLAN 40 isolé avec des ACLs strictes. Cette approche réduit drastiquement la surface d'attaque et simplifie simultanément l'environnement RF. Pour des implémentations spécifiques de fournisseurs, consultez Comment configurer les politiques NAC pour le routage VLAN dans Cisco Meraki .

Sélection de la Méthode EAP

Le choix de la méthode EAP a des implications significatives tant pour la posture de sécurité que pour la complexité opérationnelle. Le tableau ci-dessous résume les options clés :

| Méthode EAP | Mécanisme d'Authentification | Cas d'Utilisation Recommandé | Niveau de Sécurité |

|---|---|---|---|

| EAP-TLS | Basé sur certificat mutuel | Appareils d'entreprise gérés avec MDM | Le plus élevé |

| PEAP-MSCHAPv2 | Certificat serveur + nom d'utilisateur/mot de passe | BYOD, appareils du personnel | Élevé |

| EAP-TTLS | Certificat serveur + identifiants internes | Environnements mixtes | Élevé |

| MAB | Adresse MAC comme identifiant | IoT sans interface, appareils hérités | Faible (à utiliser avec des ACLs strictes) |

Évitez entièrement les protocoles hérités tels que LEAP et EAP-MD5 ; ils sont cryptographiquement faibles et ne devraient pas apparaître dans un déploiement moderne.

Guide d'Implémentation

Le déploiement d'une infrastructure RADIUS robuste exige une planification méticuleuse et une exécution par phases. Les étapes suivantes décrivent une approche neutre vis-à-vis des fournisseurs pour la configuration des politiques RADIUS afin d'obtenir un contrôle d'accès réseau granulaire.

Phase 1 : Intégration de la Source d'Identité

La base de toute politique est un annuaire d'identités propre et bien structuré. Qu'il s'agisse d'utiliser Active Directory sur site ou des solutions cloud natives comme Entra ID ou Okta, les groupes d'annuaire doivent correspondre directement à vos segments réseau prévus.

- Auditer les Groupes Existants : Assurez-vous que les groupes d'utilisateurs sont logiques et mutuellement exclusifs lorsque cela est possible. Supprimez les comptes obsolètes et consolidez les groupes qui se chevauchent.

- Définir les Niveaux d'Accès : Établissez des niveaux clairs — Direction, Personnel, Contractuel, Invité, IoT — avec des droits d'accès documentés pour chacun.

- Intégrez Purple en tant que fournisseur d'identité : Pour les réseaux publics, Purple agit comme un fournisseur d'identité gratuit pour des services comme OpenRoaming sous la licence Connect. Cela comble de manière transparente le fossé entre l'accès public au Guest WiFi et les cadres d'authentification sécurisés, éliminant le besoin d'un captive portal traditionnel pour les utilisateurs récurrents.

Phase 2 : Configuration des politiques et mappage des attributs

Configurez le serveur RADIUS pour évaluer les requêtes entrantes en fonction de multiples facteurs contextuels, et pas seulement des identifiants.

- Protocoles d'authentification : Exigez EAP-TLS pour les appareils d'entreprise. Déployez PEAP-MSCHAPv2 pour les BYOD. Appliquez ces mesures via la politique RADIUS, en rejetant les connexions qui tentent des méthodes plus faibles.

- Correspondance des conditions : Établissez des politiques qui évaluent l'

NAS-IP-Address(l'IP de l'authentificateur), leCalled-Station-Id(le SSID) et l'heure de la journée. Le profil d'accès d'un contractuel à 02h00 devrait différer matériellement de son profil à 09h00. - Profils d'application : Définissez les attributs RADIUS à renvoyer. Les attributs d'affectation VLAN standard sont :

Tunnel-Type=VLAN,Tunnel-Medium-Type=802, etTunnel-Private-Group-Id=[VLAN_ID].

Phase 3 : Déploiement progressif et surveillance

Ne déployez jamais l'application 802.1X sur l'ensemble d'une entreprise simultanément.

- Mode de surveillance : Déployez les politiques en mode de surveillance ou d'audit où les échecs d'authentification sont enregistrés mais l'accès est toujours accordé. Cela permet d'identifier les supplicants mal configurés et les appareils hérités avant le début de l'application.

- Application ciblée : Activez l'application par emplacement ou par département, en résolvant les problèmes avant d'étendre la portée.

- Intégration des analyses : Tirez parti de plateformes comme WiFi Analytics de Purple pour surveiller les taux de réussite d'authentification, les durées de session et le comportement d'itinérance. Ces données sont essentielles pour identifier les lacunes de couverture et les goulots d'étranglement d'authentification.

Bonnes pratiques

Lors de la configuration des politiques RADIUS pour un contrôle d'accès réseau granulaire, le respect des normes de l'industrie assure une stabilité et une sécurité à long terme.

Authentification basée sur les certificats (EAP-TLS) : Dans la mesure du possible, déployez EAP-TLS. Cela élimine les risques associés au vol d'identifiants et à la fatigue liée aux mots de passe. Les plateformes de gestion des appareils mobiles (MDM) peuvent automatiser le provisionnement des certificats à grande échelle.

Mettre en œuvre l'atténuation de la randomisation MAC : Les systèmes d'exploitation mobiles modernes utilisent la randomisation des adresses MAC pour protéger la vie privée des utilisateurs. Pour les déploiements de Guest WiFi , assurez-vous que votre captive portal et vos systèmes de comptabilité RADIUS gèrent les changements d'adresses MAC avec élégance — par exemple, en s'appuyant sur des jetons de session ou des profils d'appareils persistants générés lors de l'intégration initiale.

Redondance et basculement : RADIUS est un composant d'infrastructure critique. Déployez des serveurs RADIUS dans des clusters hautement disponibles à travers des emplacements géographiquement diversifiés. Configurez les authentificateurs avec des adresses IP de serveurs primaires et secondaires, et établissez des valeurs de délai d'attente et de réessai agressives pour minimiser les retards d'authentification lors des événements de basculement.

Exploiter les données contextuelles : Intégrez les données de localisation dans les décisions de politique. Un contractuel pourrait se voir accorder l'accès aux ressources internes lorsqu'il est connecté à un point d'accès dans le bloc d'ingénierie, mais être restreint à un accès uniquement à Internet lorsqu'il est connecté à la cafétéria. Les technologies abordées dans BLE Low Energy Explained for Enterprise peuvent augmenter ce contexte de localisation avec des données de positionnement de précision.

Dépannage et atténuation des risques

La complexité des déploiements 802.1X introduit des modes de défaillance spécifiques. Une atténuation proactive des risques est essentielle pour maintenir la disponibilité.

Modes de défaillance courants

| Mode de défaillance | Cause première | Atténuation |

|---|---|---|

| Échec d'authentification de masse | Serveur RADIUS ou certificat d'autorité de certification racine expiré | Gestion du cycle de vie des certificats avec alertes automatisées à 90/60/30 jours |

| Défaillances d'appareils individuels | Mauvaise configuration du supplicant ou certificat d'autorité de certification racine manquant | Profils sans fil poussés par MDM avec un magasin de confiance correct |

| Délai d'attente EAP | Latence WAN élevée vers le RADIUS centralisé | Optimiser le chemin WAN ; envisager un RADIUS distribué ou un proxy RADIUS |

| Défaillances d'appareils IoT | L'appareil ne prend pas en charge 802.1X | Déployer MAB avec une isolation VLAN stricte et des ACL |

Pour les entreprises distribuées, l'architecture abordée dans SD WAN vs MPLS: The 2026 Enterprise Network Guide est directement pertinente pour assurer une connectivité à faible latence aux services AAA centralisés sur plusieurs sites.

Retour sur investissement et impact commercial

L'investissement en ingénierie nécessaire à la configuration des politiques RADIUS pour un contrôle d'accès réseau granulaire génère des retours substantiels et mesurables sur plusieurs dimensions.

Réduction des frais généraux d'exploitation : La consolidation de plusieurs SSID en un seul réseau 802.1X avec attribution dynamique de VLAN réduit les interférences RF, améliore le temps d'antenne disponible et simplifie la gestion continue. Les équipes signalent une réduction significative des tickets de support liés à la connectivité WiFi une fois qu'un déploiement 802.1X stable est en place.

Amélioration de la posture de conformité : Pour des secteurs comme le Retail et la Healthcare , la segmentation stricte du réseau est une exigence réglementaire — PCI DSS et HIPAA respectivement. Les politiques RADIUS fournissent les contrôles vérifiables et auditables nécessaires pour réussir les audits de conformité et éviter des pénalités financières substantielles. Pour les organisations du secteur public, les obligations GDPR concernant la ségrégation des données sont abordées de manière similaire.

Expérience utilisateur améliorée : L'authentification transparente et sécurisée — en particulier via EAP-TLS ou OpenRoaming — élimine la friction des captive portals pour les utilisateurs d'entreprise récurrents et les invités VIP. Dans les lieux d' Hospitality et de Transport , cela a un impact direct sur les métriques de satisfaction et l'engagement répété.

Key Definitions

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The core engine for enterprise network access control, determining who gets on the network, what they can access, and logging the activity for audit purposes.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, blocking all traffic until authentication is complete.

The standard that forces a device to prove its identity before it is allowed to send any data traffic on the network. The enforcement mechanism that makes RADIUS policies actionable.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections. It provides a transport layer for authentication methods (EAP methods) such as TLS or MSCHAPv2.

The envelope that carries the actual authentication credentials between the client and the RADIUS server. The choice of EAP method determines the security level of the authentication exchange.

VSA (Vendor-Specific Attribute)

Attributes within a RADIUS message that allow vendors to support extended attributes not defined in the base RADIUS RFCs. Used to convey network policy instructions from the RADIUS server to the authenticator.

The mechanism by which RADIUS instructs network hardware to assign a user to a specific VLAN, apply a firewall role, or enforce bandwidth limits. Without VSAs, RADIUS can only permit or deny access.

Dynamic VLAN Assignment

The process where a RADIUS server instructs an access point or switch to place a user's traffic onto a specific Virtual LAN based on their identity, group membership, or contextual attributes.

The key technique for network micro-segmentation. Allows a single physical infrastructure to securely support multiple distinct user groups without broadcasting multiple SSIDs.

Supplicant

The software client on an end-user device (laptop, smartphone, IoT device) that initiates and negotiates the 802.1X authentication exchange with the network authenticator.

Built into modern operating systems (Windows, macOS, iOS, Android). Misconfigured supplicants — particularly incorrect certificate trust settings — are the most common source of 802.1X connectivity issues.

Authenticator

The network device (wireless access point or Ethernet switch) that acts as the enforcement point in an 802.1X deployment. It relays EAP messages between the supplicant and the RADIUS server, and enforces the policy decision.

The gatekeeper. The authenticator blocks all traffic from a port or wireless association until the RADIUS server returns an Access-Accept message, at which point it applies the returned VSAs.

MAB (MAC Authentication Bypass)

A fallback authentication method where the network device's MAC address is submitted as its credential to the RADIUS server. Used for devices that do not support 802.1X supplicants.

A necessary operational tool for legacy and headless IoT devices, but inherently less secure than cryptographic authentication. Should always be paired with strict VLAN isolation and ACLs.

EAP-TLS (EAP Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client and the RADIUS server using X.509 certificates. Considered the most secure EAP method available.

The recommended authentication method for corporate-managed devices. Eliminates password-based credential risks entirely. Requires a PKI infrastructure and MDM for certificate provisioning.

Worked Examples

A large conference centre needs to provide secure, segmented WiFi access for event staff, exhibitors, and general attendees. They currently broadcast three separate SSIDs, which is causing significant co-channel interference and poor performance in high-density exhibition halls.

The venue transitions to a single, 802.1X-enabled SSID named 'Conference_Secure'. They implement a RADIUS server integrated with their event management database.

- Event staff authenticate using their corporate credentials via PEAP-MSCHAPv2. The RADIUS policy matches their Active Directory group and returns Tunnel-Private-Group-Id=10 (Staff VLAN), granting access to internal AV management systems.

- Exhibitors are provided unique, time-limited credentials tied to their stand booking. Upon authentication, the RADIUS server returns Tunnel-Private-Group-Id=20 (Exhibitor VLAN), which has ACLs permitting access to specific presentation servers and internet egress.

- General attendees use a separate open SSID with a captive portal integrated with Purple for marketing data collection, consent management, and basic internet access.

The result is a 40% reduction in management frame overhead, measurably improved throughput in exhibition halls, and a clear audit trail for compliance purposes.

A retail chain needs to secure thousands of wireless Point of Sale (POS) terminals across 500 locations. They are currently using WPA2-PSK, and IT is concerned about the operational risk of rotating the pre-shared key across 500 sites, as well as PCI DSS audit findings.

The IT team deploys a centralised RADIUS infrastructure and configures the POS terminals for EAP-TLS authentication.

- An MDM solution pushes a unique client certificate to each POS terminal during provisioning.

- The wireless access points at each store are configured to forward authentication requests to the central RADIUS servers over the SD-WAN fabric.

- The RADIUS policy verifies the client certificate against the internal PKI and returns attributes to place the device on the isolated POS VLAN (VLAN 50), satisfying PCI DSS network segmentation requirements.

- A certificate revocation list (CRL) is maintained, allowing IT to instantly quarantine a lost or stolen terminal by revoking its certificate — without impacting any other device.

Practice Questions

Q1. A hospital needs to deploy new wireless infusion pumps across three wards. These devices do not support 802.1X supplicants. The CISO requires that these devices are completely isolated from the corporate network and can only communicate with the specific clinical management server at 10.5.1.20. How should you configure the network access control policy?

Hint: Consider how devices without 802.1X capabilities can be identified and the principle of least privilege when defining the ACL.

View model answer

Implement MAC Authentication Bypass (MAB). Register the MAC addresses of all infusion pumps in the RADIUS database during the provisioning process. Create a specific RADIUS policy that matches these MAC addresses and returns VSAs assigning them to an isolated IoT VLAN (e.g., VLAN 60). Apply strict ACLs to this VLAN permitting outbound traffic only to 10.5.1.20 on the required clinical management ports, and blocking all other inter-VLAN and internet traffic. Additionally, configure DHCP snooping and dynamic ARP inspection on the IoT VLAN to prevent spoofing attacks.

Q2. Following a recent acquisition, an enterprise now has two distinct Active Directory domains: corp.acme.com and corp.legacy.com. They want all employees from both entities to use the same 'ACME_Corporate' SSID without migrating the legacy domain. How can RADIUS facilitate this?

Hint: Think about how RADIUS handles authentication routing based on the identity realm and how policy servers can proxy requests to different backend directories.

View model answer

Configure the RADIUS infrastructure (using a policy server such as Cisco ISE, Aruba ClearPass, or a RADIUS proxy) to evaluate the realm suffix provided in the user's EAP identity — for example, user@corp.acme.com versus user@corp.legacy.com . Create routing policies that forward authentication requests to the appropriate backend Active Directory domain based on the realm. Define standardised enforcement profiles that return consistent VLAN VSAs regardless of the backend domain, ensuring users from both entities receive the correct network placement. This approach avoids a disruptive directory migration while maintaining a unified user experience.

Q3. You are designing the WiFi for a 60,000-seat stadium. The client's current design specifies 8 separate SSIDs for different staff functions: Ticketing, Security, Concessions, Medical, Media, Operations, VIP, and Maintenance. What is your recommendation and why?

Hint: Consider the impact of management frame overhead on wireless performance in a high-density RF environment.

View model answer

Strongly advise against broadcasting 8 SSIDs. In a high-density environment, each SSID generates beacon frames on every access point at regular intervals, consuming significant airtime and reducing the capacity available for actual data traffic. The recommendation is to consolidate all staff functions onto a single 802.1X-enabled SSID. Utilise RADIUS dynamic VLAN assignment to segment the traffic on the backend — when a ticketing device authenticates, RADIUS places it on the Ticketing VLAN; when a medical device authenticates, it goes to the Medical VLAN with appropriate ACLs. This provides the required logical separation while optimising the physical RF environment. A separate open SSID with a captive portal can handle general public access.