Conformité IWF pour les réseaux WiFi publics au Royaume-Uni

Ce guide de référence détaille les exigences techniques, l'architecture et les stratégies de déploiement pour la mise en œuvre de réseaux WiFi publics conformes à l'IWF dans les lieux publics du Royaume-Uni. Il fournit aux responsables informatiques des cadres d'action pour atténuer les risques juridiques tout en maintenant un accès réseau haute performance.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Plongée Technique : Architecture de Conformité IWF

- Couche 1 : Filtrage DNS

- Couche 2 : Inspection Profonde des Paquets HTTP/HTTPS (DPI)

- Intégration avec l'Authentification et l'Analyse

- Guide d'Implémentation : Déploiement du Filtrage IWF

- Bonnes Pratiques pour les Lieux Publics

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

La fourniture de WiFi public au Royaume-Uni est passée d'un service d'agrément pour les invités à un vecteur de conformité critique. Pour les directeurs informatiques et les CTO gérant des environnements de commerce de détail , d' hôtellerie et du secteur public, le déploiement d'un réseau ouvert sans filtrage de contenu robuste expose l'organisation à des risques juridiques et de réputation importants. L'Internet Watch Foundation (IWF) maintient la liste de blocage définitive pour le matériel d'abus sexuel d'enfants (CSAM). L'intégration de cette liste à la périphérie du réseau n'est pas seulement une bonne pratique ; c'est une exigence fondamentale pour l'exploitation responsable d'un lieu.

Ce guide décrit l'architecture technique requise pour atteindre la conformité IWF, détaillant les stratégies de déploiement aux couches DNS et HTTP. Il va à l'essentiel pour fournir des conseils exploitables et neutres vis-à-vis des fournisseurs sur la mise en œuvre d'un filtrage web certifié sans dégrader le débit du réseau ou l'expérience utilisateur. De la sécurisation du WiFi invité à l'intégration avec les normes d'authentification modernes comme IEEE 802.1X et OpenRoaming, nous explorons comment construire un réseau conforme et haute performance.

Plongée Technique : Architecture de Conformité IWF

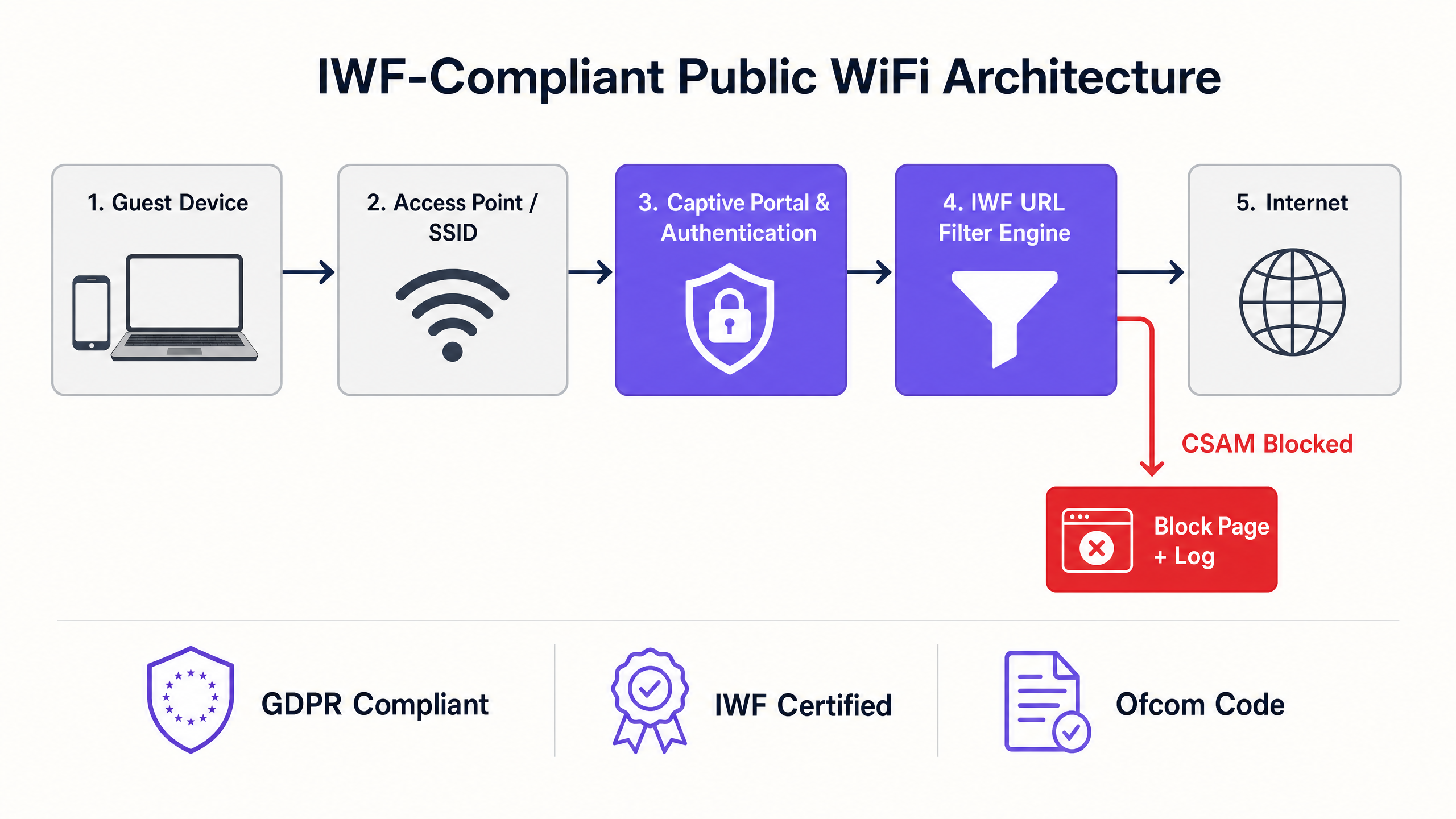

La mise en œuvre de la conformité IWF nécessite une approche multicouche de la sécurité réseau. L'exigence fondamentale est l'intégration dynamique de la liste d'URL IWF dans le moteur de filtrage web du lieu. Il ne peut s'agir d'une liste statique mise à jour manuellement ; elle nécessite une synchronisation en temps réel ou quasi réel avec la base de données IWF.

Couche 1 : Filtrage DNS

Au niveau le plus fondamental, le filtrage DNS intercepte les requêtes vers des domaines CSAM connus et les résout vers une page de blocage ou une route nulle. Bien que très efficace et à faible latence, le filtrage DNS seul est insuffisant car il opère au niveau du domaine, alors que la liste IWF spécifie souvent des URL exactes. Se fier uniquement au DNS peut entraîner un sur-blocage (bloquer un domaine légitime entier à cause d'une seule URL incriminée) ou un sous-blocage (ne pas bloquer l'accès basé sur IP).

Couche 2 : Inspection Profonde des Paquets HTTP/HTTPS (DPI)

Pour appliquer précisément la liste d'URL IWF, le moteur de filtrage doit inspecter le chemin complet de la requête HTTP. Pour le trafic HTTPS chiffré, cela représente un défi. L'approche moderne implique l'inspection du Server Name Indication (SNI) combinée à un déchiffrement SSL ciblé pour des catégories spécifiques à haut risque. Cependant, le déploiement du déchiffrement SSL sur les réseaux publics introduit de graves problèmes de confidentialité et de confiance des certificats. Par conséquent, le modèle de déploiement standard pour les lieux publics repose sur un filtrage SNI avancé et une catégorisation IP dynamique, recoupés avec la base de données d'URL IWF.

Intégration avec l'Authentification et l'Analyse

La conformité va au-delà du blocage ; elle exige de la responsabilité. L'intégration du moteur de filtrage avec le Captive Portal garantit que les utilisateurs acceptent une Politique d'Utilisation Acceptable (AUP) avant d'obtenir l'accès. De plus, lier l'accès réseau à des analyses WiFi robustes permet aux équipes informatiques de surveiller les événements de blocage, d'identifier les incidents de sécurité potentiels et de démontrer la conformité lors des audits. Comprendre les fréquences Wi-Fi : Un guide des fréquences Wi-Fi en 2026 est également vital, car différentes bandes nécessitent des configurations QoS spécifiques pour gérer la légère latence introduite par l'inspection profonde des paquets.

Guide d'Implémentation : Déploiement du Filtrage IWF

Le déploiement d'un filtrage conforme à l'IWF dans des environnements distribués — tels qu'un pôle de transport national ou une chaîne d'établissements de santé — nécessite une approche structurée.

- Sélectionnez un Fournisseur Certifié : Assurez-vous que votre fournisseur de filtrage web est un membre officiel de l'IWF et qu'il consomme leur flux dynamique. N'essayez pas de construire une intégration sur mesure.

- Configuration de la Périphérie du Réseau : Configurez les routeurs ou points d'accès du lieu pour forcer tout le trafic DNS des invités vers le service de filtrage conforme. Bloquez les ports sortants 53 et 853 (DoT) pour empêcher les utilisateurs de contourner le filtre en utilisant des serveurs DNS personnalisés.

- Alignement du Captive Portal : Mettez à jour l'AUP du Captive Portal pour indiquer explicitement qu'un filtrage de contenu est en place et que l'accès à du matériel illégal est surveillé et bloqué.

- Tests et Validation : N'utilisez pas d'URL IWF réelles pour les tests. L'IWF fournit des URL de test spécifiques et sûres pour valider que le moteur de filtrage intercepte et bloque correctement le contenu restreint.

- Journalisation et Rétention : Configurez le pare-feu ou le service de filtrage pour conserver les journaux des tentatives d'accès bloquées pendant un minimum de 12 mois, conformément aux exigences du GDPR et des forces de l'ordre locales.

Bonnes Pratiques pour les Lieux Publics

Lors de la conception de l'architecture réseau, les responsables informatiques doivent équilibrer la sécurité et l'expérience utilisateur.

- Évitez le Sur-Blocage : Assurez-vous que la politique de filtrage cible strictement le contenu illégal (CSAM) et les catégories hautement malveillantes (logiciels malveillants, phishing). Un filtrage trop agressif (par exemple, le blocage de médias sociaux légitimes ou de streaming) entraîne la frustration des utilisateurs et une augmentation des tickets de support.

- Gérez le DNS Chiffré : Avec l'essor du DNS sur HTTPS (DoH), les navigateurs des utilisateurs peuvent tenter de contourner les filtres DNS locaux. Mettez en œuvre des politiques réseau pour bloquer les résolveurs DoH connus (comme 8.8.8.8 ou 1.1.1.1) au niveau du pare-feu, forçant le retour au DNS sécurisé du lieu.

- Authentification Transparente : Envisagez de passer des réseaux ouverts à des cadres d'authentification sécurisés. Bien que Passpoint/OpenRoaming est l'avenir, et garantir un filtrage robuste sur ces réseaux est primordial. Pour des informations sur la gestion de configurations d'entreprise complexes, consultez Résoudre les problèmes d'itinérance dans les WLAN d'entreprise .

Dépannage et atténuation des risques

Le mode de défaillance le plus courant en matière de conformité du WiFi public est le « contournement ». Les utilisateurs, intentionnellement ou non, contournent les contrôles de filtrage.

- Points d'accès non autorisés : Des balayages réguliers pour détecter les points d'accès non autorisés sont essentiels. Un réseau câblé conforme est inutile si un employé branche un routeur grand public non géré et non filtré.

- Utilisation du VPN : Bien que le blocage de tout le trafic VPN soit souvent peu pratique dans des lieux comme les hôtels où les voyageurs d'affaires ont besoin d'un accès d'entreprise, les équipes informatiques doivent surveiller les tunnels chiffrés excessifs et continus qui pourraient indiquer un abus.

- Pics de latence : Si le moteur de filtrage est basé sur le cloud, assurez-vous que les POP régionaux sont utilisés. Le routage du trafic d'un hôtel londonien vers un serveur de filtrage basé aux États-Unis introduira une latence inacceptable. Optimisez le routage pour maintenir une expérience fluide, de la même manière que l'on ferait pour Wi-Fi de bureau : Optimisez votre réseau Wi-Fi de bureau moderne .

ROI et impact commercial

Bien que la conformité soit souvent considérée comme un centre de coûts, un filtrage IWF robuste protège la marque. Les dommages réputationnels d'un lieu associé à des téléchargements illégaux ou à la distribution de CSAM l'emportent largement sur les coûts de déploiement. De plus, un réseau sécurisé et conforme est une condition préalable à l'exploitation de technologies avancées comme BLE Low Energy expliqué pour l'entreprise pour les services basés sur la localisation, car les utilisateurs doivent faire confiance à l'infrastructure sous-jacente avant d'opter pour le suivi et l'analyse. Le succès se mesure par zéro violation de conformité, un minimum de tickets de support faux positifs et une performance réseau fluide.

Définitions clés

Internet Watch Foundation (IWF)

A UK-based organization that compiles a dynamic list of URLs containing Child Sexual Abuse Material (CSAM).

Integration with the IWF list is the baseline standard for public WiFi compliance in the UK.

Server Name Indication (SNI)

An extension to the TLS protocol that indicates which hostname the client is attempting to connect to at the start of the handshaking process.

SNI inspection allows IT teams to block specific malicious websites on HTTPS connections without needing to decrypt the entire traffic stream.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the DNS queries.

DoH can bypass traditional DNS-based web filters, requiring network administrators to block known DoH endpoints to enforce compliance.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Crucial for enforcing the Acceptable Use Policy (AUP) and establishing the legal framework for network usage.

Acceptable Use Policy (AUP)

A document stipulating constraints and practices that a user must agree to for access to a corporate network or the internet.

Provides the legal cover for venue operators to block content and terminate sessions for non-compliant users.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks.

Essential for separating untrusted guest traffic (which requires IWF filtering) from trusted corporate or POS traffic.

Deep Packet Inspection (DPI)

A form of computer network packet filtering that examines the data part of a packet as it passes an inspection point.

Used to identify and block specific applications or protocols (like BitTorrent or VPNs) that might be used to bypass standard filters.

False Positive

When a legitimate website is incorrectly categorized and blocked by the filtering engine.

High false-positive rates lead to user complaints and IT support overhead; selecting a highly accurate, IWF-certified vendor minimizes this.

Exemples concrets

A 200-room hotel needs to implement IWF filtering but has noticed a high volume of guests using DNS over HTTPS (DoH) via modern browsers, bypassing the current DNS-based filter.

The IT team must implement a dual-layer approach. First, configure the edge firewall to block outbound traffic to known DoH providers (e.g., blocking IPs for Cloudflare, Google, and Quad9 DoH endpoints). Second, utilize SNI (Server Name Indication) inspection on the firewall to intercept the initial TLS handshake and block IWF-listed URLs before the encrypted session is established.

A large retail chain is rolling out free guest WiFi across 500 stores and needs to ensure compliance while minimizing latency at the Point of Sale (POS).

The network architect segments the VLANs. The Guest VLAN is routed through a cloud-based IWF-certified web filter using redundant regional POPs to minimize latency. The POS VLAN is strictly isolated, utilizing an explicit allow-list (whitelisting) for payment gateways and inventory systems, completely bypassing the web filter to ensure zero latency impact on transactions.

Questions d'entraînement

Q1. You are deploying guest WiFi at a major conference centre. The marketing team wants to use a generic, open SSID with no captive portal to reduce 'friction'. How do you respond from a compliance perspective?

Conseil : Consider the legal requirement for user consent and accountability.

Voir la réponse type

I would advise against an open, frictionless SSID. Without a captive portal, users cannot agree to the Acceptable Use Policy (AUP). This leaves the venue legally exposed if illegal activity occurs on the network. A captive portal is a mandatory control gate for enforcing terms of service and logging MAC addresses against accepted sessions, which is critical for incident response.

Q2. During a network audit, you discover that 15% of guest traffic is successfully bypassing the web filter using custom DNS servers configured on their devices. What is the immediate technical remediation?

Conseil : Look at edge firewall port configurations.

Voir la réponse type

The immediate remediation is to configure the edge firewall to block outbound traffic on UDP/TCP port 53 and TCP port 853 (DNS over TLS) from the Guest VLAN to any external IP address. All DNS requests must be forced (or transparently proxied) to the venue's secure, IWF-integrated DNS servers.

Q3. A hotel IT manager suggests using full SSL decryption (SSL Inspection/Termination) on the guest network to ensure 100% visibility into HTTPS traffic for IWF compliance. Why is this a flawed approach for public WiFi?

Conseil : Consider device trust and user privacy.

Voir la réponse type

Full SSL decryption requires installing a custom root certificate on every guest device. In a public WiFi scenario, this is impossible to enforce, will cause severe browser certificate errors for all users, and represents a massive privacy violation. The correct approach is to rely on DNS filtering combined with SNI (Server Name Indication) inspection, which allows categorization of encrypted traffic without breaking the TLS tunnel.