Évaluation de la posture NAC : Assurer la conformité des appareils gérés avant l'accès au réseau

Ce guide de référence technique offre une analyse approfondie de l'évaluation de la posture NAC, détaillant l'architecture, les normes et les stratégies de déploiement nécessaires pour assurer la conformité des appareils gérés. Il fournit aux responsables informatiques et aux architectes réseau des informations exploitables pour atténuer les risques et garantir un accès réseau sécurisé dans les environnements d'entreprise multisites.

Listen to this guide

View podcast transcript

- Résumé Exécutif

- Analyse Technique Approfondie

- L'Architecture de l'Évaluation de la Posture

- Le Rôle de l'IEEE 802.1X et de l'EAP-TLS

- Catégories de Vérification de Posture

- WPA3-Enterprise et Force Cryptographique

- Guide d'Implémentation

- Phase 1 : Préparation de l'Infrastructure et Conception PKI

- Phase 2 : Mode Surveillance (Phase de Visibilité)

- Phase 3 : Application Segmentée

- Phase 4 : Architecture de Remédiation

- Bonnes Pratiques

- Dépannage et Atténuation des Risques

- Modes de Défaillance Courants

- ROI et Impact Commercial

Résumé Exécutif

Pour les responsables informatiques d'entreprise gérant des environnements complexes et multisites, l'identité seule n'est plus une mesure suffisante pour l'accès au réseau. Savoir qui se connecte est secondaire par rapport à la connaissance de l'état de sécurité de l'appareil qu'ils utilisent. L'évaluation de la posture du contrôle d'accès réseau (NAC) est le mécanisme qui comble cette lacune, garantissant que seuls les appareils gérés et conformes accèdent à l'infrastructure d'entreprise avant de transmettre un seul paquet de trafic de production.

Ce guide fournit une référence technique complète sur la conception, le déploiement et la gestion de l'évaluation de la posture NAC. Nous explorons l'architecture sous-jacente — y compris 802.1X, RADIUS et EAP-TLS — évaluons les compromis entre l'interrogation basée sur agent et sans agent, et décrivons une stratégie de déploiement par étapes qui minimise les perturbations opérationnelles. Que vous sécurisiez un siège social, un parc de magasins de détail distribué ou des opérations en coulisses dans l'hôtellerie, la mise en œuvre d'une évaluation robuste de la posture est une étape critique dans l'atténuation des risques et l'application de la conformité.

Écoutez notre podcast de briefing technique de 10 minutes ci-dessous pour un aperçu exécutif des concepts fondamentaux et des pièges courants de déploiement.

Analyse Technique Approfondie

L'Architecture de l'Évaluation de la Posture

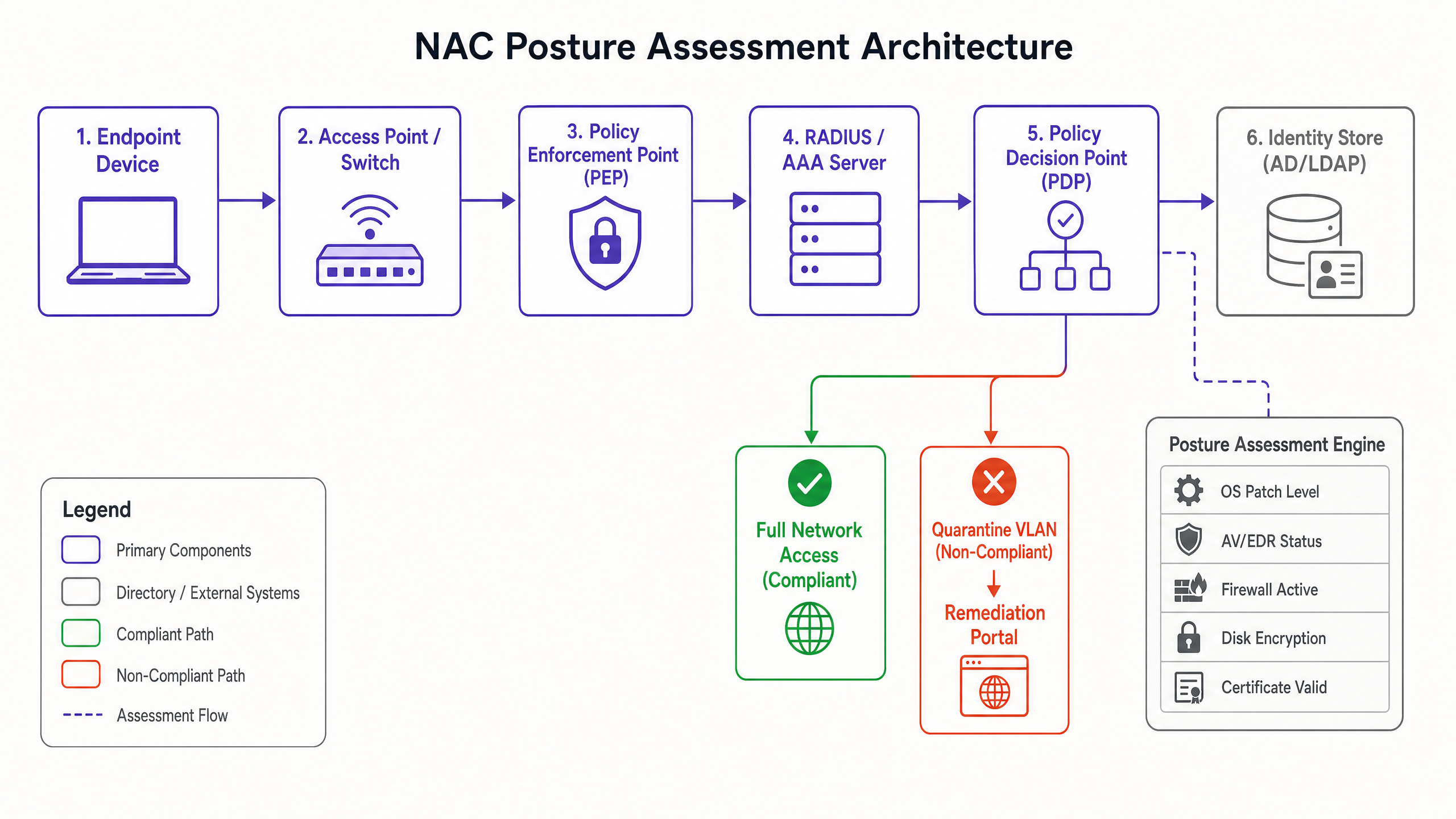

Le contrôle d'accès réseau régit la connectivité des appareils, mais l'évaluation de la posture est l'interrogation spécifique de l'état de sécurité d'un appareil. L'architecture repose sur trois composants principaux fonctionnant de concert :

- Point d'Application de la Politique (PEP) : Il s'agit du gardien physique ou logique — généralement un point d'accès sans fil, un port de commutateur ou un contrôleur de réseau local sans fil. Le PEP contrôle physiquement le flux de trafic en fonction des instructions du moteur de politique.

- Point de Décision de la Politique (PDP) : Souvent intégré à un serveur RADIUS ou AAA, le PDP est le cerveau de l'architecture NAC. Il reçoit les données de posture, les évalue par rapport aux politiques de conformité définies et émet des directives d'application au PEP.

- Moteur d'Évaluation de la Posture : Ce composant collecte les données de santé réelles du terminal. Il peut s'agir d'un agent exécuté localement sur l'appareil ou d'un mécanisme sans agent exploitant les protocoles réseau (par exemple, SNMP, WMI) ou les intégrations API avec les plateformes de gestion des appareils mobiles (MDM).

Le Rôle de l'IEEE 802.1X et de l'EAP-TLS

Le fondement du NAC d'entreprise est la norme IEEE 802.1X, qui définit le contrôle d'accès réseau basé sur les ports. Dans ce cadre, trois rôles sont définis :

- Demandeur : L'appareil terminal tentant de se connecter.

- Authentificateur : Le PEP (commutateur ou point d'accès) facilitant la connexion.

- Serveur d'Authentification : Le serveur RADIUS validant les identifiants.

La communication entre le Demandeur et le Serveur d'Authentification s'effectue via le Protocole d'Authentification Extensible (EAP), tunnelisé à travers l'Authentificateur. Pour les appareils d'entreprise gérés, EAP-TLS est la norme d'or. Il impose une authentification mutuelle utilisant des certificats numériques X.509, garantissant que l'appareil et le réseau vérifient mutuellement leurs identités de manière cryptographique. Cela prévient le vol d'identifiants et les attaques de points d'accès non autorisés.

Catégories de Vérification de Posture

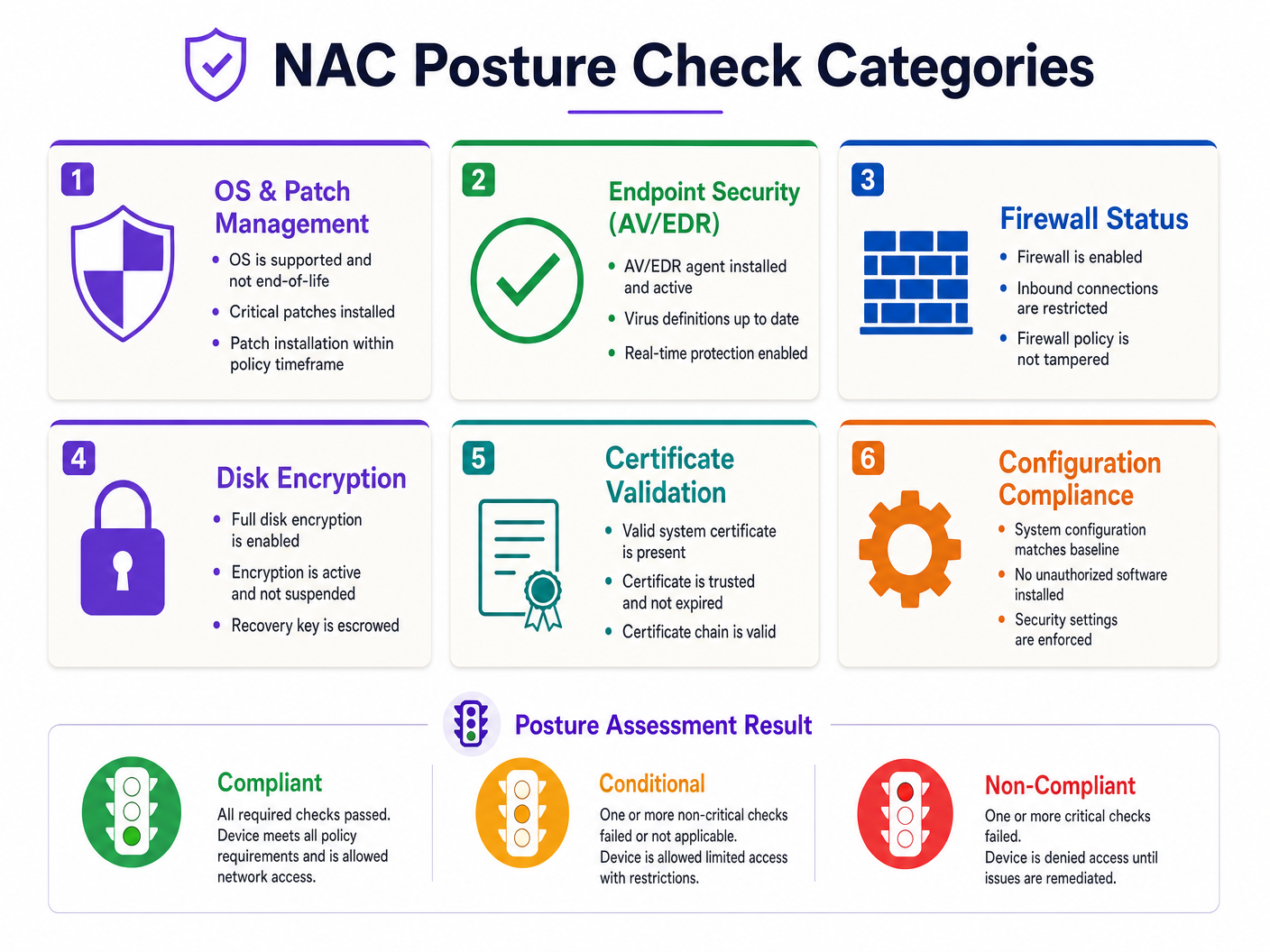

Lorsqu'un appareil tente de se connecter, le moteur d'évaluation de la posture évalue plusieurs vecteurs critiques :

- Gestion de l'OS et des Correctifs : Vérifier que le système d'exploitation est pris en charge et que les correctifs critiques sont appliqués dans le cadre du SLA défini.

- Sécurité des Terminaux (AV/EDR) : Confirmer que les agents anti-virus ou de Détection et Réponse des Terminaux approuvés sont installés, actifs et disposent des définitions actuelles.

- État du Pare-feu : S'assurer que le pare-feu basé sur l'hôte est activé et que sa politique n'a pas été altérée.

- Chiffrement de Disque : Valider que le chiffrement complet du disque (par exemple, BitLocker, FileVault) est actif et non en état suspendu.

- Validation de Certificat : Vérifier la présence et la validité du certificat machine requis.

- Conformité de la Configuration : S'assurer que la base de sécurité de l'appareil correspond à la politique d'entreprise (par exemple, temporisateurs de verrouillage d'écran, stockage de masse USB désactivé).

WPA3-Enterprise et Force Cryptographique

À mesure que la sécurité réseau évolue, les normes cryptographiques sous-jacentes évoluent également. WPA3-Enterprise, en particulier lorsqu'il fonctionne en mode 192 bits, offre des améliorations significatives par rapport au WPA2. Il impose l'utilisation de GCMP-256 pour le chiffrement et de HMAC-SHA-384 pour l'intégrité. Pour les organisations traitant des données sensibles — telles que les environnements de Détail soumis à la norme PCI DSS ou les établissements de Santé sous une gouvernance de données stricte — la transition vers WPA3-Enterprise est une étape nécessaire pour pérenniser l'infrastructure réseau.

Guide d'Implémentation

Le déploiement de l'évaluation de la posture NAC nécessite une planification minutieuse pour éviter des pannes réseau généralisées. L'approche par étapes suivante est recommandée pour les environnements d'entreprise :

Phase 1 : Préparation de l'Infrastructure et Conception PKI

Avant d'activer les vérifications de posture, assurez-vous que votre infrastructure sous-jacente peut soutenir l'architecture. Si vous déployez EAP-TLS, une infrastructure à clé publique (PKI) robuste est non négociable. Les certificats doivent être automatiquement provisionnés et renouvelés via votre MDM ou votre stratégie de groupe. La gestion manuelle des certificats entraînera inévitablement des échecs de connectivité lorsque les certificats expireront.

Phase 2 : Mode Surveillance (Phase de Visibilité)

La phase la plus critique de tout déploiement NAC est le Mode Surveillance. Dans cette phase, le système NAC évalue la posture des appareils et enregistre les résultats, mais n'applique pas de politique. Le PEP autorise un accès complet quel que soit le résultat de la posture.

Exécutez le Mode Surveillance pendant un minimum de 2 à 4 semaines. Cela offre une visibilité sur l'état de conformité réel de votre parc. Vous identifierez les appareils échouant aux vérifications en raison d'agents défectueux, de redémarrages en attente ou de mauvaises configurations. Utilisez ces données pour remédier au parc de manière proactive.

Phase 3 : Application Segmentée

Une fois que la base de conformité est acceptable, commencez l'application. Les appareils sont classés en trois états basés sur l'évaluation de la politique :

- Conforme : L'appareil passe toutes les vérifications critiques et est attribué au VLAN de production avec tous les accès nécessaires.

- Conditionnel : L'appareil échoue à une vérification non critique (par exemple, une mise à jour mineure du système d'exploitation est en attente). Il peut se voir accorder un accès restreint (par exemple, uniquement à Internet) et l'utilisateur est informé de la nécessité de remédier à la situation dans un délai précis.

- Non-Conforme : L'appareil échoue à une vérification critique (par exemple, AV désactivé). Le PEP attribue l'appareil à un VLAN de Quarantaine.

Phase 4 : Architecture de Remédiation

Le VLAN de Quarantaine doit être strictement isolé. Il ne doit autoriser le trafic que vers un portail de remédiation, les serveurs de mise à jour nécessaires (par exemple, Windows Update, serveurs de définitions AV) et les ressources de support informatique internes. Si un appareil en quarantaine peut acheminer le trafic vers des sous-réseaux de production, l'architecture NAC a échoué.

Bonnes Pratiques

- Évaluation Continue : Le NAC traditionnel n'évalue la posture qu'au moment de la connexion. Les déploiements modernes doivent prendre en charge l'évaluation continue, réévaluant la posture à des intervalles définis ou en réponse à des événements (par exemple, une alerte EDR), et mettant à jour dynamiquement le niveau d'accès de l'appareil via un Change of Authorization (CoA).

- Avec Agent vs. Sans Agent : Pour les appareils d'entreprise gérés, une approche basée sur un agent offre la visibilité la plus approfondie et des capacités de surveillance continue. L'interrogation sans agent convient aux appareils non gérés ou aux environnements où le déploiement d'un agent est administrativement prohibitif.

- MAC Authentication Bypass (MAB) : Les appareils incapables de 802.1X (par exemple, les imprimantes héritées, les capteurs IoT) nécessitent le MAB. Cependant, le MAB est intrinsèquement peu sûr car les adresses MAC peuvent être usurpées. Les appareils MAB doivent être fortement profilés et placés dans des VLAN strictement contrôlés et isolés.

- Alignement avec les Normes : Basez vos politiques de posture sur des cadres établis tels que les CIS Benchmarks. Cela garantit que vos vérifications de conformité sont indépendantes des fournisseurs et alignées sur les meilleures pratiques de l'industrie.

- Isoler le Trafic Invité : L'évaluation de la posture NAC d'entreprise ne doit jamais interférer avec les réseaux d'accès public. Pour les lieux nécessitant les deux, utilisez une plateforme Guest WiFi dédiée, telle que la solution WiFi Analytics de Purple, pour gérer l'accès public sur une infrastructure entièrement séparée.

Dépannage et Atténuation des Risques

Modes de Défaillance Courants

- L'Application 'Big Bang' : Passer d'un accès ouvert directement à une application stricte sur l'ensemble du parc simultanément est une recette garantie de perturbation opérationnelle. Utilisez toujours des déploiements par phases, par site ou par département.

- Défaillances PKI : Les certificats racine ou intermédiaires expirés, ou la défaillance de l'infrastructure de la liste de révocation de certificats (CRL) / Online Certificate Status Protocol (OCSP), entraîneront des échecs d'authentification généralisés. Mettez en œuvre une surveillance robuste pour votre PKI.

- Boucles de Remédiation : Assurez-vous que les appareils dans le VLAN de Quarantaine ont réellement l'accès réseau nécessaire pour télécharger les mises à jour requises pour devenir conformes. S'ils ne peuvent pas atteindre les serveurs de mise à jour, ils restent en quarantaine permanente.

ROI et Impact Commercial

La mise en œuvre de l'évaluation de la posture NAC offre une valeur commerciale mesurable au-delà des simples métriques de sécurité :

- Atténuation des Risques : En garantissant que seuls les appareils sains accèdent au réseau, la propagation latérale des malwares et des ransomwares est considérablement réduite, diminuant la probabilité de coûteuses violations de données.

- Vérification de la Conformité : Pour les secteurs fortement réglementés comme l' Hôtellerie et le Transport , l'évaluation automatisée de la posture fournit une preuve continue de conformité aux normes telles que PCI DSS et GDPR, simplifiant les processus d'audit.

- Efficacité Opérationnelle : L'automatisation du processus de quarantaine et de remédiation réduit la charge de travail du support informatique, permettant aux ingénieurs de se concentrer sur des initiatives stratégiques plutôt que de nettoyer manuellement les terminaux infectés.

Key Definitions

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that ensures a device must authenticate before the switch port or access point allows any IP traffic to pass.

EAP-TLS

Extensible Authentication Protocol - Transport Layer Security. An authentication framework that uses X.509 digital certificates for mutual authentication.

The recommended standard for managed corporate devices, as it relies on cryptographic certificates rather than easily compromised passwords.

Posture Assessment

The process of evaluating the security state and configuration of an endpoint device against a defined corporate policy.

Ensures that a device is not only authenticated but is also 'healthy' (patched, encrypted, protected) before being granted network access.

Policy Enforcement Point (PEP)

The network device (switch, wireless controller, or access point) that physically blocks or allows traffic based on the NAC policy.

The component that actually executes the 'allow' or 'quarantine' command issued by the NAC server.

Policy Decision Point (PDP)

The central server or engine (often a RADIUS server) that evaluates authentication requests and posture data to determine access rights.

The brain of the operation that holds the rulebase and decides what level of access a specific device should receive.

MAC Authentication Bypass (MAB)

A fallback authentication method that uses a device's MAC address as its credential when it cannot perform 802.1X.

Used for headless devices like printers or IoT sensors. It is inherently weak and must be combined with strict network segmentation.

Change of Authorization (CoA)

A RADIUS extension that allows the NAC server to dynamically change the authorization state of an active session.

Crucial for continuous assessment; if a device becomes non-compliant while connected, CoA allows the NAC server to instantly move it to a quarantine VLAN without requiring a disconnect.

Quarantine VLAN

A strictly isolated network segment designed to hold non-compliant devices, providing access only to remediation resources.

Prevents an infected or vulnerable device from communicating with production systems while it downloads necessary updates or patches.

Worked Examples

A 400-room hotel requires corporate staff laptops to securely access the back-of-house property management system (PMS). However, the venue also hosts numerous unmanaged IoT devices (smart thermostats, digital signage) that cannot run a NAC agent.

Implement an 802.1X EAP-TLS policy for all corporate staff laptops, enforcing strict posture checks (AV active, disk encrypted, patched). These devices are dynamically assigned to the Corporate VLAN upon successful compliance. For the IoT devices, implement MAC Authentication Bypass (MAB) combined with deep device profiling. Ensure these MAB devices are placed in isolated, dedicated IoT VLANs with ACLs restricting their access solely to the specific controllers they need to communicate with. Under no circumstances should the IoT VLAN route to the Corporate VLAN or the PMS.

A retail chain is rolling out new point-of-sale (POS) terminals across 50 locations. The IT team wants to enforce posture compliance to meet PCI DSS requirements but is concerned about disrupting store operations during the rollout.

Deploy the NAC architecture in Monitor Mode for 30 days. During this period, the NAC system will authenticate the POS terminals and evaluate their posture against the PCI DSS baseline (e.g., firewall active, no unauthorized software) but will log failures without blocking access. The IT team reviews the logs weekly, identifies terminals failing the checks, and remediates them via the MDM platform. Once the compliance rate reaches 100%, the policy is switched to Enforcement Mode site-by-site during maintenance windows.

Practice Questions

Q1. A recently deployed NAC solution in a corporate office is causing widespread connectivity issues. Devices that were compliant yesterday are now being placed in the Quarantine VLAN. The IT helpdesk reports that the devices appear healthy, with AV running and patches applied. What is the most likely architectural failure?

Hint: Consider the lifecycle of the credentials used in EAP-TLS.

View model answer

The most likely cause is a failure in the Public Key Infrastructure (PKI). If the machine certificates used for EAP-TLS authentication have expired, or if the NAC server cannot reach the Certificate Revocation List (CRL) or OCSP responder, the authentication will fail regardless of the device's actual security posture. The NAC system defaults to a fail-closed or quarantine state.

Q2. You are designing the VLAN architecture for a new NAC deployment. The security team insists that the Quarantine VLAN must allow access to the corporate proxy server so users can browse the internet while their devices remediate. Is this a sound design?

Hint: Evaluate the risk of allowing a potentially compromised device access to shared infrastructure.

View model answer

No, this is a flawed design. Allowing a quarantined device access to the corporate proxy introduces significant risk. If the device is infected with malware, it could use the proxy to establish command-and-control communication or attempt to pivot to other internal systems accessible via the proxy. The Quarantine VLAN must be strictly isolated, permitting access only to specific remediation servers (e.g., Windows Update, AV definition servers) and the remediation portal itself.

Q3. A hospital IT team needs to secure network access for a fleet of new wireless medical infusion pumps. These devices do not support 802.1X supplicants and cannot run a posture agent. How should network access be controlled for these devices?

Hint: Consider alternative authentication methods and the principle of least privilege.

View model answer

The devices must be authenticated using MAC Authentication Bypass (MAB). Because MAB is inherently weak (MAC addresses can be spoofed), the network access must be heavily restricted. The infusion pumps should be placed in a dedicated, isolated Medical IoT VLAN. Access Control Lists (ACLs) must be applied to this VLAN, permitting communication only with the specific central management servers required for their operation, and blocking all other lateral movement or internet access.