Gestion de la sécurité des appareils IoT avec NAC et MPSK

Ce guide technique détaille comment les entreprises peuvent sécuriser les appareils IoT sans interface utilisateur en utilisant une architecture de clés pré-partagées multiples (MPSK) et le contrôle d'accès réseau (NAC). Il fournit des étapes de mise en œuvre concrètes pour réaliser la micro-segmentation, contenir les rayons d'explosion de sécurité et maintenir la conformité sans sacrifier l'évolutivité.

Listen to this guide

View podcast transcript

- Résumé Exécutif

- Approfondissement Technique

- La Limite des PSK Traditionnelles et du 802.1X

- L'Architecture MPSK et NAC

- Briefing Audio

- Guide d'Implémentation

- Étape 1 : Évaluation de la Préparation de l'Infrastructure

- Étape 2 : Définir les Politiques de Micro-Segmentation

- Étape 3 : Profilage des Appareils et Génération de Clés

- Étape 4 : Intégration avec les Analyses et les Réseaux Invités

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- ROI et impact commercial

Résumé Exécutif

Les réseaux d'entreprise dans les secteurs du Commerce de détail , de l' Hôtellerie et du Transport connaissent une explosion d'appareils IoT sans interface utilisateur — des capteurs environnementaux et thermostats intelligents aux caméras IP et terminaux de point de vente. Le défi fondamental pour les responsables informatiques et les architectes réseau est que la grande majorité de ces appareils ne prennent pas en charge l'authentification IEEE 802.1X de niveau entreprise.

Historiquement, les organisations se sont rabattues sur une seule clé pré-partagée (PSK) globale pour l'ensemble de leur SSID IoT. Cela crée une posture de sécurité inacceptable où un seul appareil compromis ou un mot de passe divulgué compromet l'ensemble du segment de réseau IoT.

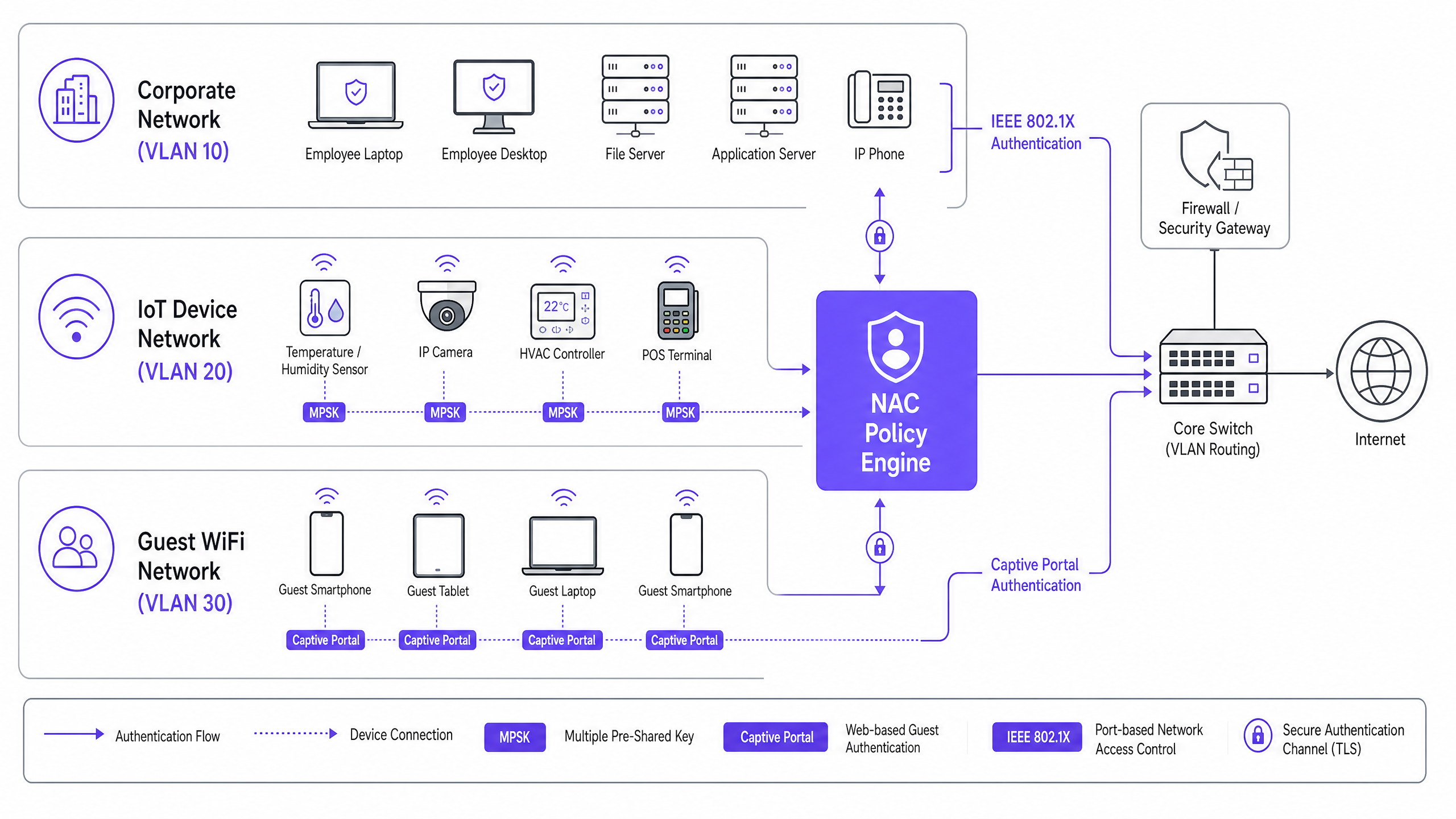

Ce guide de référence technique détaille comment le déploiement d'une architecture de clés pré-partagées multiples (MPSK) en conjonction avec un moteur de politique de contrôle d'accès réseau (NAC) robuste résout ce défi. En émettant des identifiants uniques par appareil et en tirant parti de l'attribution dynamique de VLAN, les équipes réseau peuvent réaliser une micro-segmentation, contenir les rayons d'explosion et maintenir une conformité stricte (telle que PCI DSS) sans sacrifier l'évolutivité requise pour des milliers de points d'extrémité. Lorsqu'elle est intégrée à des plateformes comme le Guest WiFi et les WiFi Analytics de Purple, cette approche assure des opérations réseau fluides, sécurisées et hautement visibles.

Approfondissement Technique

La Limite des PSK Traditionnelles et du 802.1X

Dans un environnement d'entreprise standard, les appareils s'authentifient via IEEE 802.1X en utilisant des certificats (EAP-TLS) ou des identifiants (PEAP). Cependant, les appareils IoT sans interface utilisateur manquent généralement du logiciel de supplicant requis pour le 802.1X. La solution de repli a traditionnellement été le WPA2/WPA3-Personal utilisant une seule PSK.

La réalité opérationnelle d'une PSK globale est sévère :

- Zéro Segmentation : Tous les appareils sur la PSK partagent le même domaine de diffusion, à moins d'être mappés manuellement par adresse MAC, ce qui est opérationnellement insoutenable.

- Rayon d'Explosion Élevé : Une ampoule intelligente compromise offre un accès par mouvement latéral à l'ensemble du VLAN.

- Cauchemar de Rotation des Clés : Révoquer l'accès pour un appareil compromis nécessite de changer la PSK globale et de mettre à jour manuellement tous les autres appareils du réseau.

L'Architecture MPSK et NAC

MPSK (également appelée par les fournisseurs Identity PSK ou iPSK) modifie fondamentalement ce paradigme. Elle permet à un seul SSID d'accepter des milliers de mots de passe uniques. L'intelligence, cependant, réside dans l'intégration avec un serveur NAC ou RADIUS.

Lorsqu'un appareil s'associe au SSID MPSK, le contrôleur de réseau local sans fil (WLC) transmet la demande d'authentification au NAC. Le moteur NAC évalue le mot de passe spécifique utilisé, le met en corrélation avec l'identité de l'appareil (adresse MAC, données de profilage) et renvoie un message RADIUS Access-Accept contenant des attributs spécifiques — notamment l'ID de VLAN et les politiques de liste de contrôle d'accès (ACL).

Cette architecture permet l'attribution dynamique de VLAN. Un thermostat intelligent et une caméra IP peuvent se connecter au même SSID en utilisant des mots de passe différents, et l'infrastructure réseau placera le thermostat dans le VLAN 50 (restreint à l'accès à la passerelle cloud) et la caméra dans le VLAN 40 (restreint au serveur NVR local).

Briefing Audio

Écoutez le briefing technique de notre consultant senior sur cette architecture :

Guide d'Implémentation

Le déploiement de MPSK avec NAC nécessite une planification minutieuse pour garantir l'évolutivité et la sécurité. Suivez ces étapes pour un déploiement réussi.

Étape 1 : Évaluation de la Préparation de l'Infrastructure

Assurez-vous que vos contrôleurs sans fil et points d'accès prennent en charge MPSK/iPSK. La plupart des fournisseurs de réseaux d'entreprise modernes (Cisco, Aruba, Meraki, Ruckus) prennent en charge cette fonctionnalité nativement, à condition que le micrologiciel soit à jour. Vérifiez que votre solution NAC peut gérer la charge anticipée des requêtes RADIUS et prend en charge l'attribution dynamique de VLAN basée sur la correspondance des mots de passe.

Étape 2 : Définir les Politiques de Micro-Segmentation

Avant de générer une seule clé, définissez votre architecture VLAN. Regroupez les appareils IoT par fonction et accès requis.

- VLAN 40 (Caméras de Sécurité) : Autoriser le trafic uniquement vers l'IP NVR locale et des serveurs NTP spécifiques. Bloquer l'accès à internet.

- VLAN 50 (Capteurs Environnementaux) : Autoriser le trafic HTTPS sortant vers des points d'extrémité cloud de fournisseurs spécifiques. Bloquer le routage inter-VLAN.

- VLAN 60 (Point de Vente) : Conformité stricte PCI DSS. Refuser tout trafic entrant ; autoriser le trafic sortant uniquement vers les passerelles de paiement.

Étape 3 : Profilage des Appareils et Génération de Clés

Ne générez pas de clés manuellement. Utilisez l'API du NAC ou un portail en libre-service pour générer des clés uniques par appareil. Liez chaque clé à l'adresse MAC de l'appareil. Cela garantit que même si une MPSK est extraite d'un thermostat, elle ne peut pas être utilisée par un ordinateur portable malveillant usurpant le réseau.

Étape 4 : Intégration avec les Analyses et les Réseaux Invités

Bien que les réseaux IoT soient isolés, la gestion globale doit être unifiée. Assurez-vous que votre déploiement NAC s'aligne sur votre stratégie réseau plus large, y compris le provisionnement du Guest WiFi . Les plateformes qui fournissent des WiFi Analytics peuvent offrir des informations précieuses sur la densité des appareils et la santé du réseau sur tous les segments. Pourpour en savoir plus sur les fondamentaux du réseau, consultez Fréquences Wi-Fi : Un guide des fréquences Wi-Fi en 2026 .

Bonnes pratiques

- Appliquer la liaison MAC : Liez toujours le MPSK à l'adresse MAC spécifique de l'appareil. Si une adresse MAC différente tente d'utiliser la clé, le NAC doit rejeter l'authentification.

- Mettre en œuvre le DHCP Fingerprinting : Utilisez le profilage DHCP au sein du NAC pour vérifier les types d'appareils. Si un MPSK attribué à une 'Smart TV' est soudainement utilisé par un appareil identifié comme 'Windows 11', déclenchez une mise en quarantaine automatique.

- Automatiser la gestion du cycle de vie : Intégrez la génération de MPSK à votre plateforme de gestion des services informatiques (ITSM). Lorsqu'un appareil est mis hors service dans le registre des actifs, le MPSK correspondant doit être automatiquement révoqué via l'API.

- Audits réguliers : Effectuez des audits trimestriels des MPSK actifs par rapport à votre inventaire d'actifs pour identifier et supprimer les clés orphelines.

Dépannage et atténuation des risques

Modes de défaillance courants

- Problèmes de délai d'attente RADIUS : Si le moteur NAC est surchargé ou si la latence est élevée, les appareils sans tête peuvent expirer et ne pas réussir à se connecter.

- Atténuation : Assurez une haute disponibilité et des proxys RADIUS localisés si vous travaillez dans des environnements très distribués comme les grandes chaînes de magasins.

- Usurpation d'adresse MAC : Un attaquant clone l'adresse MAC d'un appareil IoT autorisé et en extrait son MPSK.

- Atténuation : Fiez-vous à l'inspection approfondie des paquets et au profilage comportemental. Si le "thermostat" commence soudainement à scanner le réseau sur le port 22 (SSH), le NAC ou l'IDS doit immédiatement isoler le port.

- Déconnexions en itinérance : Certains appareils IoT mal conçus perdent la connexion lors de l'itinérance entre les AP utilisant MPSK.

- Atténuation : Ajustez les débits de base minimum et assurez un chevauchement RF cellulaire approprié. Pour des considérations plus approfondies sur la conception sans fil, consultez BLE Low Energy expliqué pour l'entreprise .

ROI et impact commercial

La transition vers une architecture MPSK/NAC apporte une valeur commerciale mesurable :

- Réduction des dépenses d'exploitation (OpEx) : Élimine les centaines d'heures que les équipes informatiques passent à mettre à jour manuellement les PSK globaux lorsqu'un seul appareil est compromis ou remplacé.

- Assurance de conformité : Pour les commerces de détail et les établissements hôteliers, une micro-segmentation stricte est une exigence fondamentale de PCI DSS. MPSK fournit un mécanisme prouvable et auditable pour isoler les terminaux de paiement, évitant ainsi des amendes de conformité coûteuses.

- Atténuation des risques : En limitant le rayon d'impact de tout appareil compromis à son micro-segment spécifique, les dommages financiers et de réputation potentiels d'une attaque par ransomware à mouvement latéral sont considérablement réduits.

- Préparation à l'avenir : À mesure que les réseaux d'entreprise évoluent, l'intégration de la sécurité IoT avec des stratégies WAN plus larges devient essentielle. Pour plus de contexte sur l'architecture réseau plus large, consultez SD WAN vs MPLS : Le guide du réseau d'entreprise 2026 et Le rôle de SCEP et NAC dans l'infrastructure MDM moderne .

Key Definitions

MPSK (Multiple Pre-Shared Key)

A wireless security feature allowing multiple unique passwords to be used on a single SSID, with each password capable of triggering different network policies.

Crucial for securing headless IoT devices that cannot support enterprise 802.1X authentication.

NAC (Network Access Control)

A security solution that enforces policy on devices attempting to access the network, ensuring they meet security requirements before granting access.

Acts as the intelligence engine behind MPSK, determining VLAN assignment based on the password used.

Dynamic VLAN Assignment

The process where a network switch or wireless controller assigns a device to a specific VLAN based on authentication credentials rather than the physical port or SSID.

Enables micro-segmentation of IoT devices broadcasting on the same wireless network.

Blast Radius

The extent of damage or lateral movement an attacker can achieve after compromising a single device or system.

MPSK and NAC drastically reduce the blast radius by isolating compromised IoT devices within strict micro-segments.

Headless Device

A computing device, typical in IoT deployments, that operates without a monitor, keyboard, or user interface.

These devices cannot prompt a user for credentials, making traditional 802.1X authentication impossible.

MAC Binding

A security control that restricts the use of a specific credential (like an MPSK) to a single, authorized MAC address.

Prevents an attacker from stealing an MPSK from a smart bulb and using it on a malicious laptop.

DHCP Fingerprinting

A profiling technique used by NAC systems to identify a device's operating system and type based on the specific sequence of DHCP options it requests.

Used to verify that a device connecting with an IoT MPSK is actually an IoT device and not a spoofed endpoint.

Micro-segmentation

A security technique that divides the network into granular, isolated zones to maintain strict access control and limit lateral movement.

The primary architectural goal of deploying MPSK and NAC for IoT security.

Worked Examples

A 300-room hotel is deploying new smart TVs, IP-based door locks, and environmental sensors. The current infrastructure uses a single global PSK for all non-corporate devices. How should the network architect redesign this for optimal security and manageability?

The architect should deploy an MPSK SSID ('Hotel-IoT'). The NAC policy engine must be configured with three distinct device profiles. Smart TVs receive unique MPSKs and are dynamically assigned to VLAN 100 (Internet only, client isolation enabled). Door locks receive unique MPSKs, are bound to their specific MAC addresses, and assigned to VLAN 110 (restricted access only to the local security server). Sensors receive unique MPSKs and are assigned to VLAN 120 (access only to the HVAC management cloud). All keys are generated via API during device onboarding.

A large retail chain needs to connect hundreds of wireless Point-of-Sale (POS) scanners and digital signage displays across 50 locations. How can they ensure PCI DSS compliance while minimizing IT overhead?

Implement a centralized NAC architecture with MPSK. The POS scanners are issued unique MPSKs and profiled into a highly restricted PCI-compliant VLAN that denies all lateral traffic and only permits outbound connections to the payment processing gateway. Digital signage displays use separate MPSKs and are dropped into a different VLAN with internet-only access for content updates. Key lifecycle management is integrated with the central asset management system.

Practice Questions

Q1. A stadium IT team needs to deploy 200 new wireless point-of-sale terminals. They plan to use MPSK. To ensure maximum security, what two profiling checks must the NAC perform before assigning the POS terminal to the secure VLAN?

Hint: Consider how to prevent a stolen MPSK from being used on a non-POS device.

View model answer

The NAC must perform MAC Binding (verifying the specific MPSK is being used by the authorized MAC address) and DHCP Fingerprinting (verifying the device requesting an IP address exhibits the characteristics of the expected POS terminal OS, not a generic laptop or smartphone).

Q2. During an audit, it is discovered that an MPSK assigned to a smart thermostat was successfully used by a contractor's laptop to gain network access. The NAC assigned the laptop to the thermostat's VLAN. What configuration failure allowed this?

Hint: Think about the relationship between the key and the device identity.

View model answer

The primary failure was a lack of MAC Binding. The MPSK was not restricted to the specific MAC address of the thermostat. Additionally, the NAC failed to enforce device profiling (e.g., DHCP fingerprinting), which would have identified the contractor's laptop as an anomalous device type for that specific key and VLAN.

Q3. A retail chain is migrating from a global PSK to MPSK. They have 5,000 legacy barcode scanners that support WPA2-Personal but cannot be updated to support newer protocols. Can MPSK be used to secure these devices, and if so, how?

Hint: Consider the client-side requirements for MPSK.

View model answer

Yes, MPSK can be used. From the perspective of the client device (the barcode scanner), MPSK is identical to standard WPA2-Personal PSK. The intelligence and differentiation happen entirely on the infrastructure side (WLC and NAC). The scanners simply need to be configured with their newly assigned, unique passwords.