L'avenir de la sécurité Wi-Fi : NAC et détection des menaces basés sur l'IA

Ce guide faisant autorité explore l'évolution de la sécurité Wi-Fi d'entreprise, du WPA2 hérité au contrôle d'accès réseau (NAC) basé sur l'IA et à la détection des menaces. Conçu pour les leaders informatiques, il fournit des stratégies de déploiement exploitables pour sécuriser les environnements à haute densité comme le commerce de détail, l'hôtellerie et les stades, en utilisant les réseaux basés sur l'identité de Purple.

Listen to this guide

View podcast transcript

- Résumé Exécutif

- Analyse Technique Approfondie : Le Passage au NAC Basé sur l'IA

- L'Échec de la Sécurité Sans Fil Héritée

- Architecture NAC Basée sur l'IA

- Guide d'Implémentation : Une Approche Échelonnée

- Phase 1 : Audit Réseau et Segmentation

- Phase 2 : Identité et Authentification

- Phase 3 : Configuration du Moteur de Politiques AI-NAC

- Phase 4 : Surveillance Continue et Conformité

- Bonnes pratiques pour la sécurité Wi-Fi en entreprise

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les responsables informatiques et les architectes réseau gérant des environnements à haute densité — tels que les chaînes de magasins, les stades et les établissements hôteliers — les enjeux de la sécurité sans fil n'ont jamais été aussi élevés. Les méthodes d'authentification héritées comme WPA2 Personal et les clés pré-partagées (PSK) statiques sont fondamentalement défaillantes, n'offrant aucune visibilité sur la posture des appareils et exposant les réseaux au partage d'identifiants et aux attaques par mouvement latéral.

L'avenir de la sécurité sans fil d'entreprise est basé sur l'identité et alimenté par l'IA. Ce guide propose une analyse technique approfondie du déploiement du contrôle d'accès réseau (NAC) basé sur l'IA et de la détection continue des menaces. En passant à la norme 802.1X, à la direction dynamique des VLAN et à la détection d'anomalies basée sur l'apprentissage automatique, les équipes informatiques peuvent atteindre un accès réseau zéro confiance (ZTNA) en périphérie. Nous explorerons comment des plateformes comme Guest WiFi et WiFi Analytics de Purple s'intègrent à ces cadres de sécurité avancés pour offrir une connectivité transparente, conforme et hautement sécurisée sans augmenter les frais généraux informatiques.

Analyse Technique Approfondie : Le Passage au NAC Basé sur l'IA

L'Échec de la Sécurité Sans Fil Héritée

Les réseaux d'entreprise traditionnels reposent souvent sur des attributions de VLAN statiques et des identifiants partagés. Dans un environnement Hôtellerie ou Commerce de Détail étendu, cette approche échoue sur trois fronts :

- Manque de Contexte d'Identité : Un appareil connecté via une PSK partagée n'est qu'une adresse MAC. Il n'y a pas de lien cryptographique avec une identité d'utilisateur.

- Vulnérabilité au Mouvement Latéral : Une fois qu'un attaquant compromet une clé partagée, il obtient un accès illimité au domaine de diffusion.

- Frais Généraux Opérationnels : Gérer manuellement les listes d'autorisation MAC et faire pivoter les clés sur des centaines de sites est insoutenable.

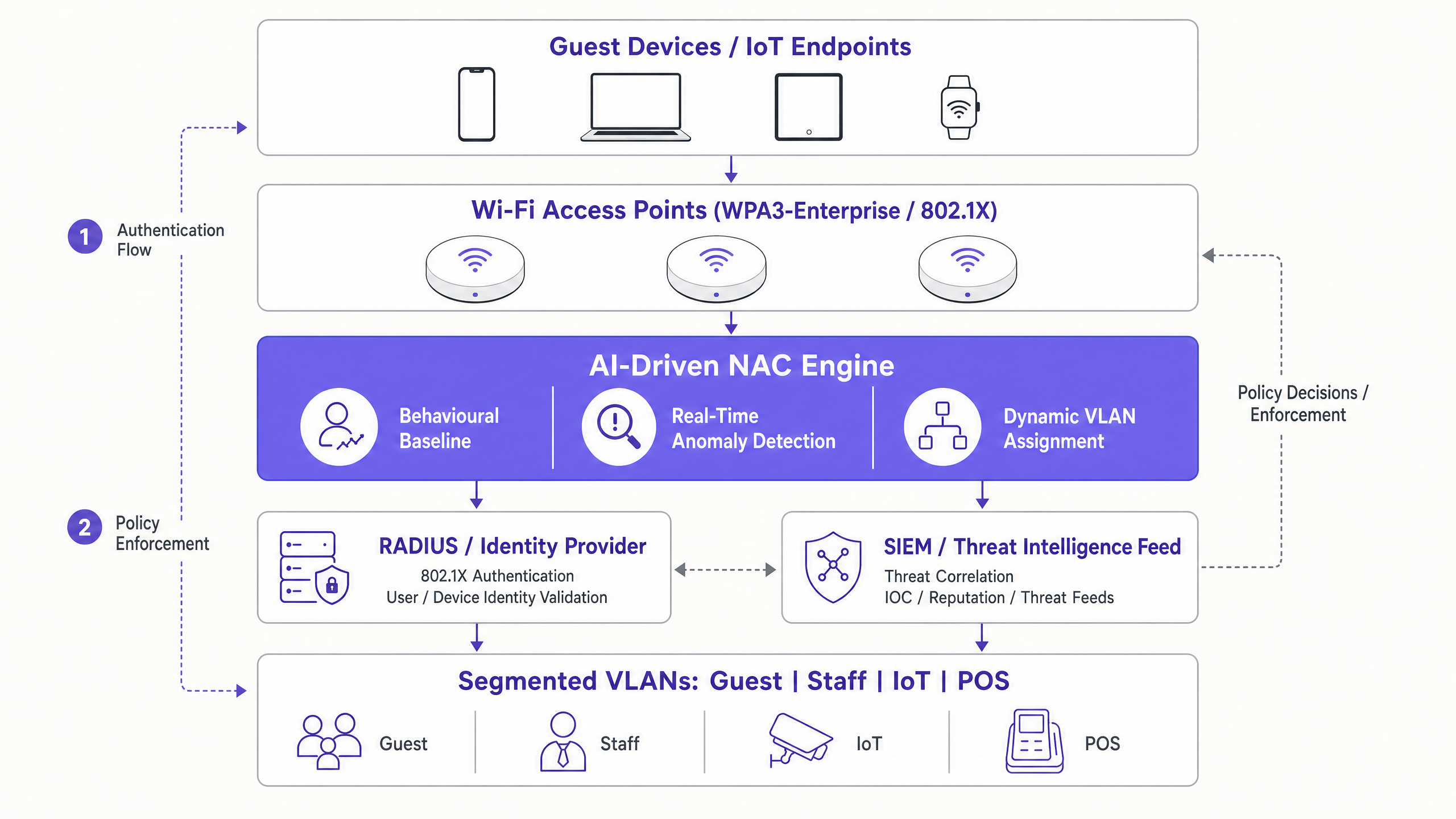

Architecture NAC Basée sur l'IA

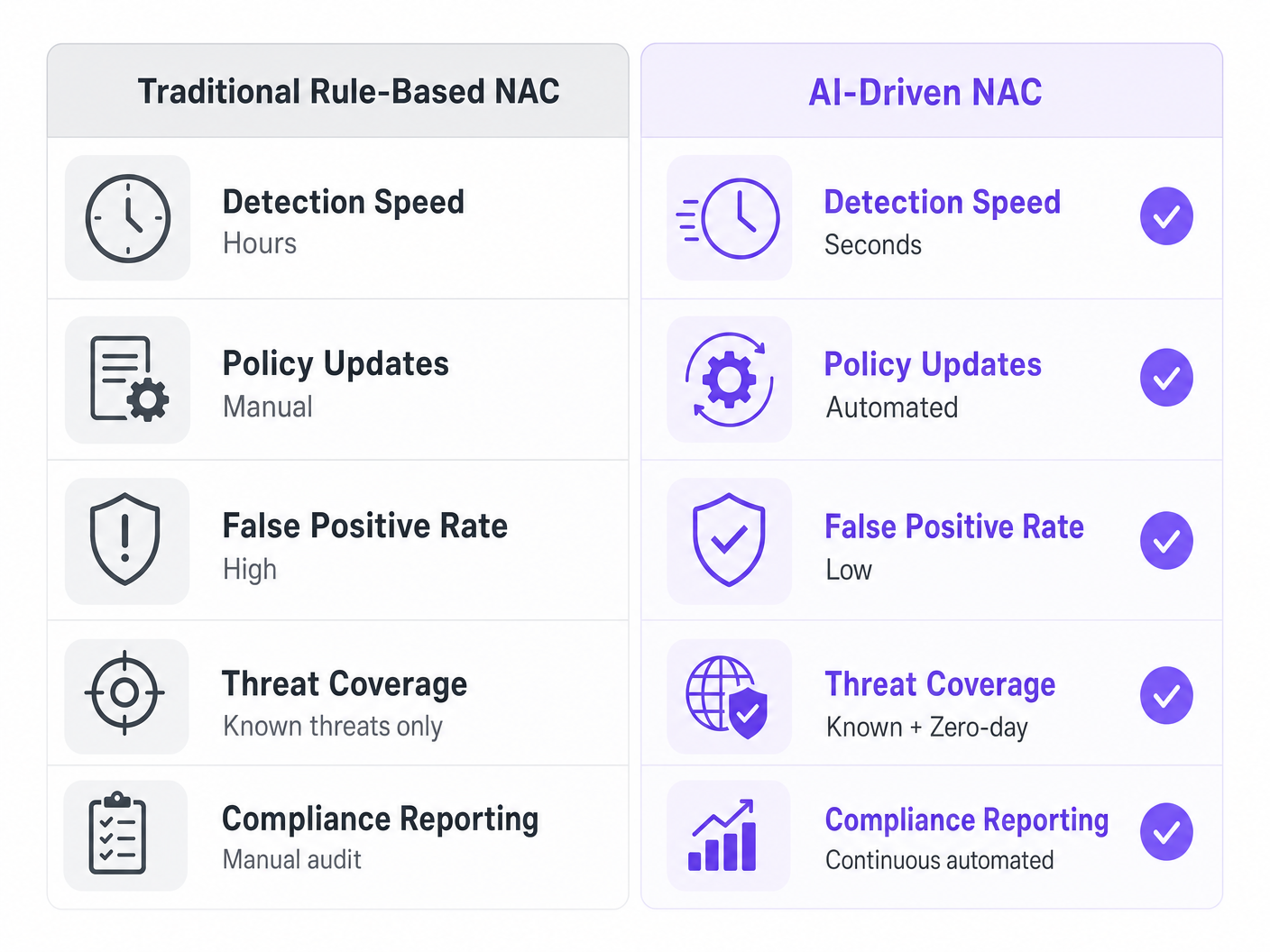

Le contrôle d'accès réseau moderne remplace les règles statiques par des politiques dynamiques et contextuelles. Lorsqu'il est intégré à l'IA et à l'apprentissage automatique, le moteur NAC ne se contente pas d'authentifier l'utilisateur ; il évalue en permanence le comportement de l'appareil.

Composants Clés :

- 802.1X / WPA3-Enterprise : La base de l'accès sécurisé. Il utilise EAP (Extensible Authentication Protocol) pour valider les identifiants par rapport à un serveur RADIUS ou un fournisseur d'identité (IdP) avant d'accorder l'accès au réseau.

- Direction Dynamique des VLAN : Lors d'une authentification réussie, le serveur RADIUS renvoie des attributs spécifiques (par exemple, Filter-Id ou Tunnel-Private-Group-Id). Le point d'accès ou le commutateur utilise ces attributs pour placer dynamiquement l'appareil dans le segment réseau correct (par exemple, Personnel, Invité, IoT). Pour des implémentations spécifiques de fournisseurs, consultez notre guide sur Comment Configurer les Politiques NAC pour la Direction des VLAN dans Cisco Meraki .

- Établissement de Références Comportementelles : Les algorithmes d'apprentissage automatique établissent une référence de comportement normal pour différents types d'appareils. Par exemple, un thermostat intelligent ne devrait communiquer qu'avec son contrôleur cloud désigné.

- Détection des Menaces en Temps Réel : Si le thermostat initie soudainement une connexion SSH à un terminal de point de vente (POS), le moteur IA signale cette anomalie en quelques millisecondes et déclenche une réponse politique automatisée — telle que la mise en quarantaine de l'appareil ou la fin de la session.

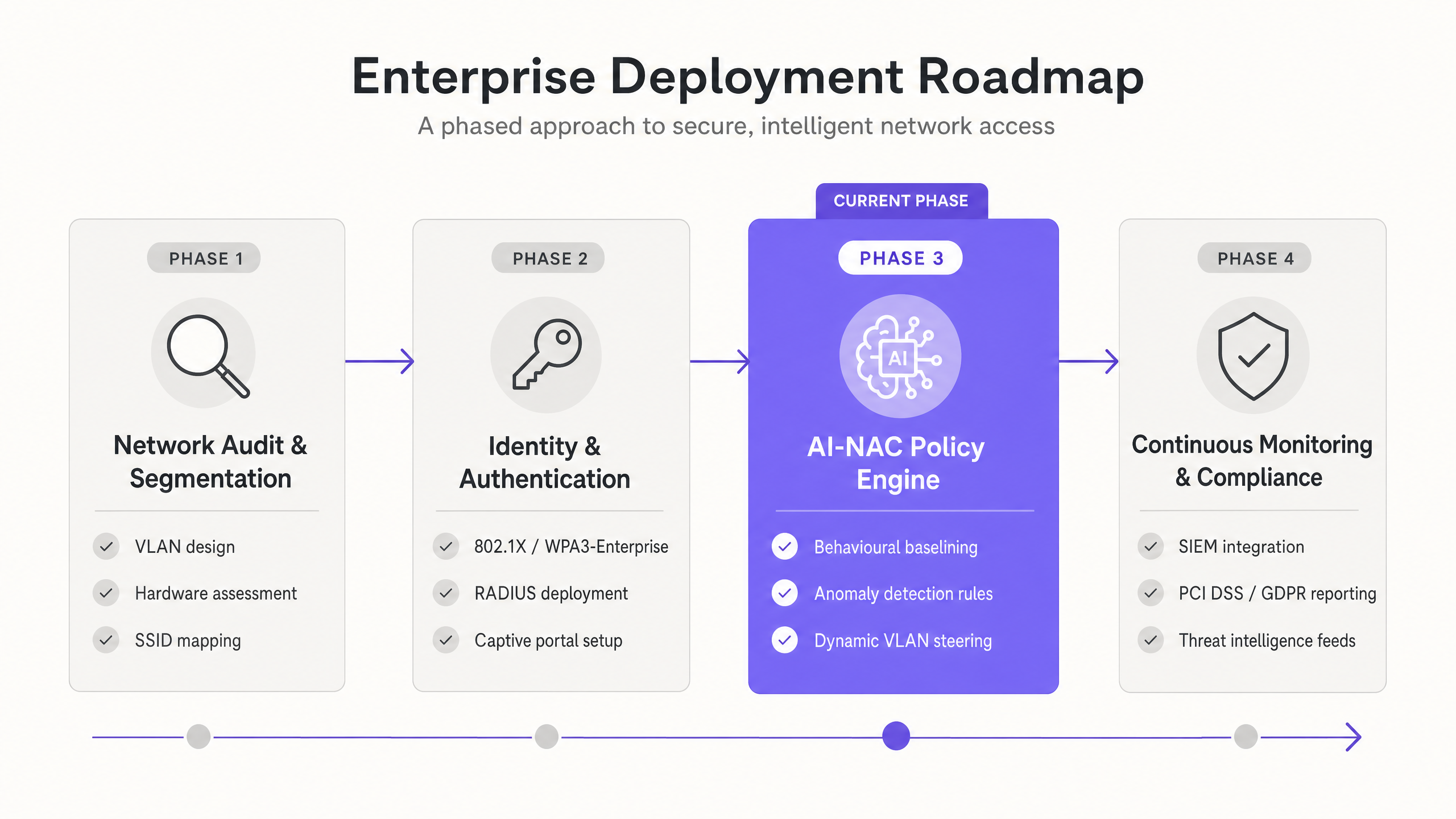

Guide d'Implémentation : Une Approche Échelonnée

Le déploiement du NAC basé sur l'IA dans une entreprise distribuée nécessite une approche structurée pour éviter toute perturbation des activités.

Phase 1 : Audit Réseau et Segmentation

Avant d'implémenter le NAC, l'architecture réseau sous-jacente doit prendre en charge une segmentation granulaire.

- Cartographier tous les SSID et VLAN existants.

- Concevoir un schéma VLAN robuste isolant les invités, le personnel, les appareils IoT et les terminaux réglementés par PCI.

- S'assurer que les points d'accès et les commutateurs existants prennent en charge 802.1X et RADIUS Change of Authorization (CoA).

Phase 2 : Identité et Authentification

Passer des mots de passe partagés à un accès basé sur l'identité.

- Déployer une infrastructure RADIUS cloud-native (comme le RADIUS-as-a-Service de Purple) pour éliminer le matériel sur site.

- S'intégrer aux IdP d'entreprise (par exemple, Microsoft Entra ID, Okta) pour l'authentification du personnel à l'aide d'EAP-TLS (basé sur certificat) ou de PEAP-MSCHAPv2.

- Mettre en œuvre un processus d'intégration sécurisé pour les visiteurs à l'aide d'un portail captif conforme.

Phase 3 : Configuration du Moteur de Politiques AI-NAC

Activer les fonctionnalités de routage intelligent et de surveillance.

- Configurer les attributs de retour RADIUS pour appliquer la direction dynamique des VLAN en fonction du groupe d'utilisateurs ou du profilage des appareils.

- Activer l'analyse du trafic par apprentissage automatique sur le contrôleur sans fil ou la plateforme de superposition.

- Définir des politiques de quarantaine automatisées pour les appareils présentant un comportement à haut risque (par exemple, balayage de ports ou échecs d'authentification excessifs).

Phase 4 : Surveillance Continue et Conformité

Intégrer la posture de sécurité sans fil aux opérations de sécurité d'entreprise plus larges.

- Transférer la télémétrie sans fil et les journaux d'authentification vers une plateforme SIEM (Security Information and Event Management).

- Automatiser les rapports de conformité pour PCI DSS et GDPR. La plateforme de Purple, par exemple, garantit que la collecte de données des invités adhère strictement à "Cadres réglementaires UK GDPR et PECR.

Bonnes pratiques pour la sécurité Wi-Fi en entreprise

- Appliquer l'authentification basée sur certificat (EAP-TLS) : Pour le personnel et les appareils d'entreprise, EAP-TLS est la norme d'or. Il élimine le vol d'identifiants car l'authentification repose sur un certificat cryptographique installé sur l'appareil via MDM (Mobile Device Management), plutôt que sur un mot de passe.

- Utiliser le Wi-Fi invité basé sur l'identité : Pour l'accès public dans les pôles de Transport ou les magasins de détail, utilisez un Captive Portal géré qui lie l'adresse MAC à une identité vérifiée (e-mail, SMS ou connexion sociale). Cela fournit une piste d'audit et permet de puissantes analyses marketing.

- Mettre en œuvre la micro-segmentation : Ne vous fiez pas à un seul VLAN 'IoT'. Segmentez les appareils par fonction (par exemple, CVC, caméras de sécurité, affichage numérique) pour limiter le rayon d'impact d'un point d'extrémité compromis.

- Adopter WPA3 : Exigez WPA3 pour tous les nouveaux déploiements. WPA3-Enterprise introduit les Protected Management Frames (PMF) obligatoires, qui protègent contre les attaques de désauthentification.

Dépannage et atténuation des risques

Même avec des systèmes automatisés, les équipes IT doivent anticiper les modes de défaillance :

- Délai d'attente/Échec RADIUS : Si le moteur NAC ne peut pas atteindre le serveur RADIUS cloud, les appareils ne parviendront pas à s'authentifier. Atténuation : Mettez en œuvre une politique de 'fail-open' pour les infrastructures critiques sur un VLAN restreint, ou assurez un basculement RADIUS multi-régions.

- Faux positifs dans la détection d'anomalies : Des modèles d'IA trop agressifs peuvent mettre en quarantaine des appareils légitimes, entraînant des temps d'arrêt opérationnels. Atténuation : Exécutez le moteur d'IA en mode 'surveillance uniquement' pendant les 14 à 30 premiers jours pour établir une base de référence précise avant d'activer l'application automatisée.

- Incompatibilité des appareils hérités : Les anciens appareils IoT (par exemple, les lecteurs de codes-barres hérités) peuvent ne pas prendre en charge le 802.1X. Atténuation : Utilisez Identity PSK (iPSK) ou MAC Authentication Bypass (MAB) spécifiquement pour ces appareils, en leur attribuant des phrases secrètes uniques et en restreignant leur accès via des ACL strictes.

ROI et impact commercial

La transition vers une architecture NAC basée sur l'IA offre une valeur commerciale mesurable au-delà de la réduction des risques :

- Réduction des dépenses d'exploitation IT : L'automatisation de l'intégration des appareils et de l'attribution des VLAN réduit considérablement les tickets de support liés à la connectivité Wi-Fi et aux réinitialisations de mot de passe.

- Conformité simplifiée : Les rapports automatisés et la segmentation stricte simplifient les audits PCI DSS, réduisant souvent la portée de l'audit et économisant des milliers en coûts de conformité.

- Amélioration des connaissances clients : En intégrant la validation d'identité sécurisée avec des plateformes comme Purple, les lieux peuvent collecter en toute sécurité des données démographiques et des temps de présence, stimulant des campagnes marketing ciblées tout en maintenant la conformité GDPR.

Key Definitions

Network Access Control (NAC)

A security solution that enforces policy on devices attempting to access a network, ensuring only authenticated and compliant endpoints are granted entry.

Crucial for IT teams moving away from static passwords to identity-based, zero-trust network architectures.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundation of enterprise Wi-Fi security, requiring a RADIUS server to validate credentials before allowing network traffic.

Dynamic VLAN Steering

The process of automatically assigning a device to a specific Virtual Local Area Network (VLAN) based on its identity or role, rather than the SSID it connected to.

Allows venues to broadcast a single SSID while securely segmenting staff, guests, and IoT devices on the backend.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The engine room of enterprise Wi-Fi, often deployed as a cloud service (RADIUS-as-a-Service) to reduce on-premise infrastructure.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication method that uses digital certificates on both the client and the server for highly secure, mutual authentication.

The most secure authentication method for corporate devices, eliminating the vulnerabilities associated with passwords.

Identity PSK (iPSK)

A feature that allows multiple unique Pre-Shared Keys to be used on a single SSID, with each key tied to a specific device MAC address and policy.

Essential for securing headless IoT devices (like printers or smart TVs) that cannot support 802.1X authentication.

Behavioural Baselining

The use of machine learning to establish a normal pattern of network activity for a specific device or user over time.

Enables AI-driven threat detection systems to identify anomalies, such as a thermostat suddenly attempting to access a database.

Protected Management Frames (PMF)

A Wi-Fi security feature that encrypts management action frames, preventing attackers from spoofing them to disconnect clients.

Mandatory in WPA3, it mitigates deauthentication attacks commonly used by hackers to capture handshakes or disrupt service.

Worked Examples

A 400-room hotel needs to secure its network. Currently, staff, guests, and smart TVs all share the same WPA2-Personal network with a single password. How should the IT Director redesign this architecture using AI-driven NAC?

- Deploy a cloud RADIUS server and configure the access points for 802.1X authentication.

- Integrate the RADIUS server with the hotel's Azure AD for staff access via PEAP or EAP-TLS.

- Implement Purple Guest WiFi with a captive portal for visitors, placing them on an isolated Guest VLAN (e.g., VLAN 100) with client isolation enabled.

- Use Identity PSK (iPSK) for the smart TVs. The NAC engine assigns a unique pre-shared key to each TV and automatically steers them to a restricted IoT VLAN (e.g., VLAN 200) that can only communicate with the IPTV management server.

- Enable AI behavioural baselining to monitor the smart TVs for anomalous outbound traffic.

A retail chain is rolling out mobile Point of Sale (mPOS) tablets across 50 locations. How can they ensure these devices remain secure and compliant with PCI DSS on the wireless network?

- Enroll all mPOS tablets in an MDM solution and push unique client certificates to each device.

- Configure the wireless network to require WPA3-Enterprise with EAP-TLS authentication.

- Configure the NAC engine to perform a posture check (e.g., verifying the MDM profile and OS version) during authentication.

- Upon successful authentication and posture validation, dynamically steer the tablets to a dedicated, highly restricted PCI VLAN.

- Use AI threat detection to continuously monitor the tablets. If a tablet attempts to connect to an unauthorized external IP, the NAC engine automatically issues a RADIUS CoA to quarantine the device.

Practice Questions

Q1. A hospital IT director is upgrading the wireless network. They have 500 legacy infusion pumps that only support WPA2-Personal and cannot be upgraded to support 802.1X. How should these devices be secured while moving the rest of the network to WPA3-Enterprise?

Hint: Consider how to apply unique credentials to devices that don't support enterprise authentication protocols.

View model answer

The IT director should implement Identity PSK (iPSK) or MAC Authentication Bypass (MAB) for the infusion pumps. By assigning a unique passphrase to each pump's MAC address via the NAC/RADIUS server, the network can dynamically steer these legacy devices into a heavily restricted Medical IoT VLAN. The rest of the network (staff laptops, tablets) can securely use WPA3-Enterprise with EAP-TLS on the same physical infrastructure.

Q2. After deploying an AI-driven NAC solution, the network operations team receives alerts that several smart TVs in the conference centre are being automatically quarantined, disrupting a major event. What is the likely cause and how should it be resolved?

Hint: Think about the lifecycle of deploying machine learning anomaly detection.

View model answer

The likely cause is that the AI anomaly detection was enabled in 'enforcement' mode before it had time to establish an accurate behavioural baseline for the smart TVs. To resolve this, the IT team should immediately move the AI policy engine into 'monitor-only' mode, unquarantine the TVs, and allow the system to learn the normal traffic patterns of the devices for 14-30 days before re-enabling automated enforcement.

Q3. A retail business wants to offer free Guest Wi-Fi across 200 stores while capturing customer data for marketing. They also need to ensure that this public network does not compromise their PCI DSS compliance for the point-of-sale terminals. What is the recommended architecture?

Hint: Focus on segmentation and the role of the captive portal.

View model answer

The business should deploy a managed captive portal solution, like Purple Guest WiFi, on an open SSID to handle user onboarding, consent capture (GDPR), and authentication. Crucially, the underlying network infrastructure must use VLAN segmentation. Guest traffic must be placed on an isolated Guest VLAN that routes directly to the internet, with client isolation enabled. The POS terminals must reside on a completely separate, restricted PCI VLAN, secured via 802.1X or iPSK, ensuring the Guest network is entirely out of scope for the PCI DSS audit.