La Checklist pour la Migration d'un NAC Hérité vers un NAC Cloud-Natif

Ce guide de référence technique faisant autorité fournit une checklist structurée en trois phases pour la migration d'un système de contrôle d'accès réseau (NAC) hérité vers une architecture cloud-native. Il dote les responsables informatiques et les architectes réseau de stratégies concrètes pour gérer l'intégration des identités, la parité des politiques et la conformité sans perturber les opérations des sites.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique

- Fédération d'Identité et RADIUS

- Segmentation Réseau et Conformité

- Guide d'Implémentation

- Phase 1 : Évaluation Pré-Migration

- Phase 2 : Exécution Parallèle & Validation

- Phase 3 : Basculement Complet et Optimisation

- Bonnes Pratiques

- Dépannage et Atténuation des Risques

- ROI et Impact Commercial

Résumé Exécutif

La migration d'un système de contrôle d'accès réseau (NAC) hérité vers une architecture cloud-native n'est plus une mise à niveau facultative ; c'est une exigence essentielle pour maintenir la sécurité, l'évolutivité et la conformité dans les environnements d'entreprise modernes. Les systèmes hérités, souvent dépendants de matériel sur site vieillissant et de structures d'annuaire rigides, peinent à prendre en charge la croissance explosive des appareils IoT, la mobilité dynamique du personnel et les exigences strictes de l'accès invité moderne. Pour les directeurs des opérations de sites et les responsables informatiques des secteurs de l'hôtellerie, du commerce de détail et des services publics, la transition vers un NAC cloud-natif atténue les risques de défaillance matérielle et de fragmentation des politiques tout en permettant une automatisation pilotée par API.

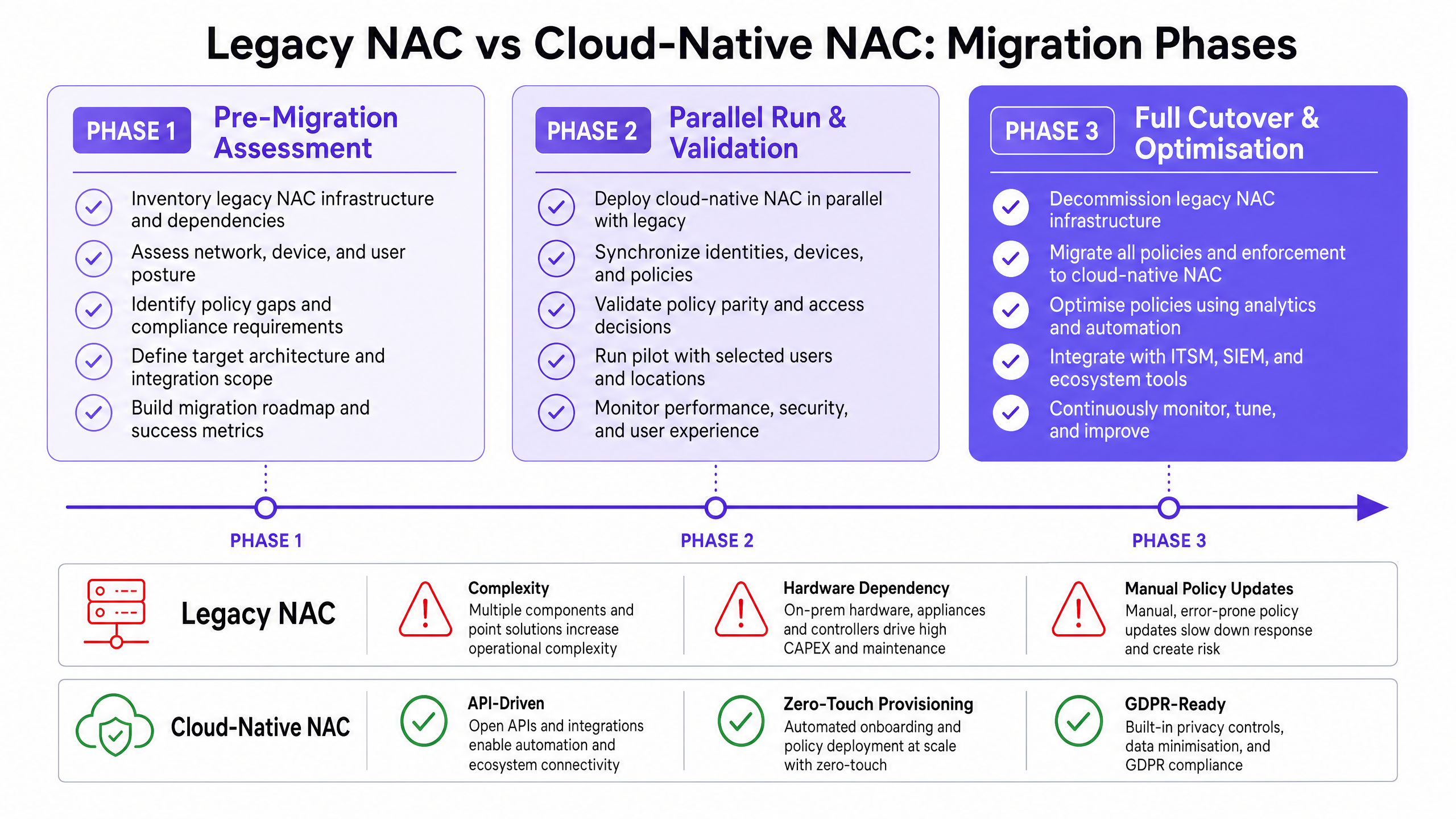

Ce guide de référence technique fournit une checklist complète pour l'exécution de cette migration. Il décrit une approche structurée en trois phases : Évaluation Pré-Migration, Exécution Parallèle & Validation, et Basculement Complet & Optimisation. En découplant l'application des politiques du matériel et en fédérant les référentiels d'identité, les organisations peuvent réaliser un provisionnement sans contact, une application robuste de la norme IEEE 802.1X et une intégration transparente avec les outils de l'écosystème. De manière cruciale, ce guide détaille comment tirer parti de plateformes comme Purple pour unifier l'identité des invités et la politique réseau, garantissant que la migration offre un ROI opérationnel immédiat et une posture de sécurité renforcée.

Approfondissement Technique

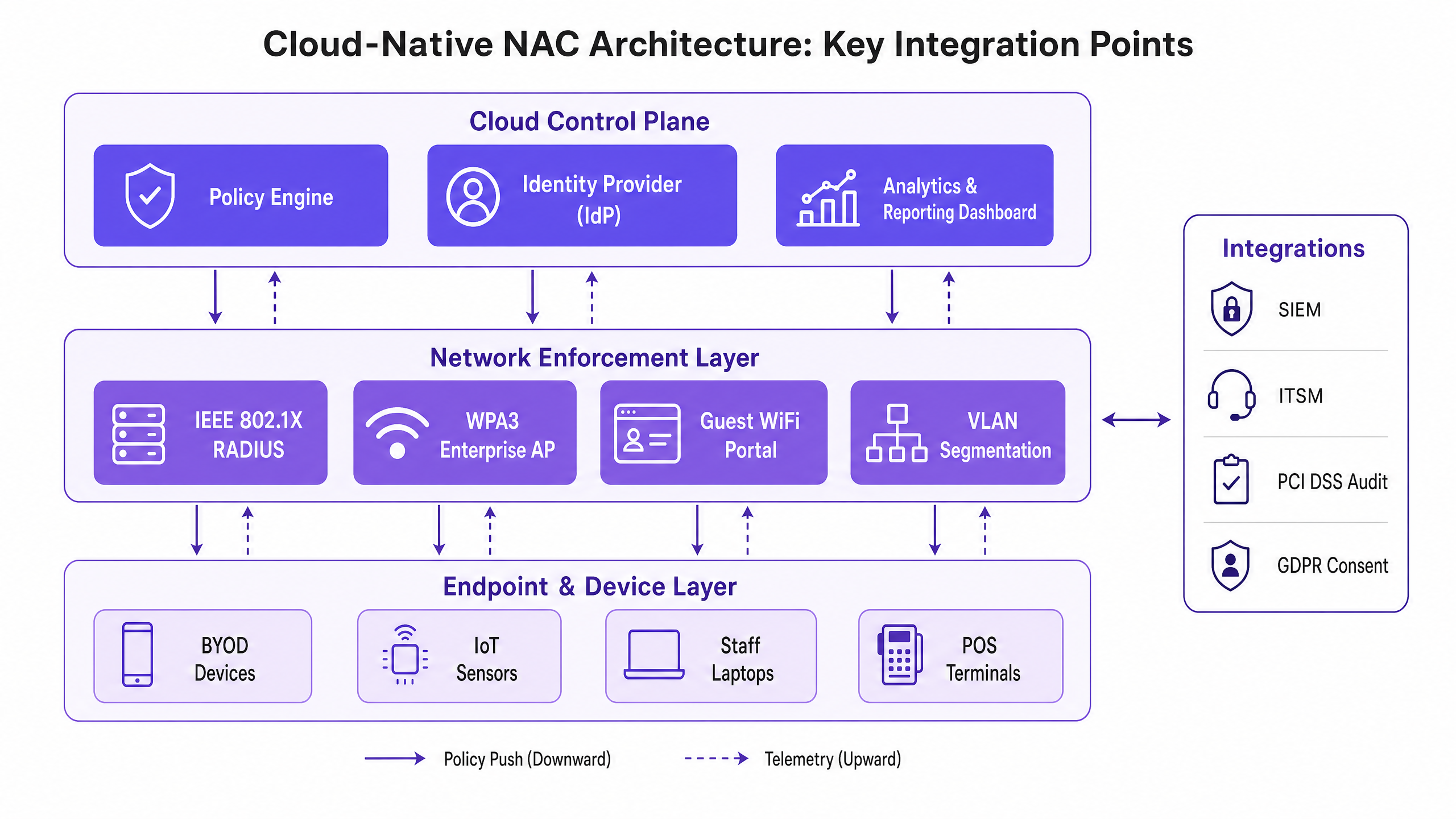

Le changement fondamental dans le passage d'un NAC hérité à un NAC cloud-natif implique le découplage du plan de contrôle du plan de données. Les architectures héritées reposent généralement sur des serveurs RADIUS monolithiques et des appliances physiques déployées en périphérie ou agrégées dans un centre de données central. Ce modèle crée des goulots d'étranglement, augmente la latence pour les sites distribués et exige une intervention manuelle constante pour maintenir la cohérence des politiques.

Le NAC cloud-natif abstrait le moteur de politique et le fournisseur d'identité (IdP) dans un environnement cloud évolutif. L'application est poussée vers la périphérie, soit via des agents logiciels légers, soit par intégration API directe avec des points d'accès et des commutateurs modernes. Cette architecture modifie fondamentalement la manière dont l'authentification et l'autorisation sont traitées.

Fédération d'Identité et RADIUS

Au cœur de la migration se trouve la transition de la gestion des identités. Les NAC hérités s'appuient souvent sur des liaisons LDAP directes vers un Active Directory sur site. Les solutions cloud-natives privilégient les intégrations SAML ou OIDC avec des fournisseurs d'identité cloud tels qu'Azure AD ou Okta. Lors de la migration, l'infrastructure RADIUS doit être modernisée. Les services Cloud RADIUS gèrent les authentifications IEEE 802.1X (par exemple, EAP-TLS, PEAP-MSCHAPv2) à l'échelle mondiale, réduisant la latence en acheminant les requêtes vers le point de présence géographique le plus proche.

Il est essentiel de documenter chaque méthode de protocole d'authentification extensible (EAP) actuellement utilisée. Un échec de prise en charge des types EAP existants dans le nouvel environnement entraînera des échecs d'authentification immédiats pour les terminaux. De plus, pour l'accès invité, l'intégration d'une plateforme Guest WiFi robuste comme Purple permet l'application de politiques basées sur le cloud, en abstrayant la complexité du changement d'autorisation (CoA) RADIUS et des attributions de VLAN du matériel local.

Segmentation Réseau et Conformité

Le NAC moderne ne concerne pas seulement l'accès ; il s'agit de segmentation dynamique. Dans les environnements soumis à PCI DSS ou GDPR, la capacité d'attribuer dynamiquement des VLAN ou d'appliquer des politiques de micro-segmentation basées sur le rôle de l'utilisateur, la posture de l'appareil et l'emplacement est primordiale. Le NAC cloud-natif évalue le contexte — qui, quoi, où et quand — avant d'accorder l'accès.

Pendant la migration, les attributions de VLAN statiques existantes doivent être mappées à des politiques dynamiques. Par exemple, un terminal de point de vente (POS) doit être isolé du réseau invité et du réseau général du personnel. Le moteur de politique cloud évalue l'adresse MAC de l'appareil (ou idéalement, un certificat d'appareil) et ordonne à l'infrastructure réseau de le placer dans la zone sécurisée conforme à la norme PCI.

Guide d'Implémentation

L'exécution de la migration nécessite une approche disciplinée et progressive afin de minimiser les perturbations pour les sites actifs et les opérations commerciales critiques.

Phase 1 : Évaluation Pré-Migration

Avant de modifier toute configuration, un inventaire complet de l'écosystème NAC existant est obligatoire. Cela inclut le mappage de tous les serveurs RADIUS, des configurations des supplicants, des schémas VLAN et des intégrations tierces (telles que les plateformes SIEM ou ITSM).

- Auditer les Sources d'Identité : Identifier tous les annuaires et bases de données utilisés pour l'authentification. Nettoyer les comptes obsolètes et appliquer la MFA sur les identités privilégiées.

- Mapper les Méthodes EAP : Documenter toutes les méthodes IEEE 802.1X utilisées sur les réseaux filaires et sans fil.

- Analyser les Flux Invités : Documenter l'intégration actuelle du Captive Portal. Évaluer comment une solution Guest WiFi moderne peut rationaliser ce processus.

- Examiner les Appareils IoT : Identifier les appareils s'appuyant sur le MAC Authentication Bypass (MAB) et prévoir une authentification basée sur certificat lorsque cela est possible.

Phase 2 : Exécution Parallèle & Validation

La stratégie la plus efficace consiste à déployer le NAC cloud-natif en mode 'shadow' (mode fantôme) parallèlement au système hérité. Cela permet la validation des politiques sans impacter le trafic de production.

- Déployer le Cloud RADIUS : Configurer le NAC cloud pour recevoir les requêtes d'authentification en parallèle avec le système hérité.

- Valider la Parité des Politiques : Comparer les décisions d'accès (Rôle, VLAN, ACL) prises par les deux systèmes. Toute divergence doit être investiguée et résolue.

- Tester la Latence : S'assurer que les requêtes d'authentification cloud se terminent dans des seuils acceptables (généralement inférieurs à 100 ms).

- Groupes Pilotes : Migrer un petitun sous-ensemble d'utilisateurs (par exemple, le personnel informatique) ou un SSID spécifique non critique vers le nouveau système pour valider la fonctionnalité de bout en bout.

Phase 3 : Basculement Complet et Optimisation

Une fois la parité confirmée, exécutez le basculement pendant une fenêtre de maintenance planifiée.

- Séquencer le Basculement : Commencez par les réseaux à moindre risque. Migrez d'abord les réseaux invités, suivis par le sans fil du personnel, le 802.1X filaire, et enfin les réseaux IoT/OT.

- Surveiller la Télémétrie : Utilisez la visibilité améliorée de la plateforme cloud pour surveiller les taux de réussite d'authentification et identifier les comportements anormaux.

- Intégrer l'Analyse : Alimentez la télémétrie dans une plateforme WiFi Analytics pour obtenir des informations sur le temps de séjour des appareils, les modèles de connexion et l'utilisation spatiale.

- Désaffecter le Matériel Hérité : Une fois la stabilité atteinte, effacez et désaffectez en toute sécurité les appliances NAC héritées.

Bonnes Pratiques

Pour garantir un déploiement résilient et évolutif, respectez les bonnes pratiques suivantes de l'industrie :

- Adopter WPA3-Enterprise : Lorsque le matériel le permet, imposez WPA3-Enterprise avec le mode 192 bits pour les réseaux hautement sécurisés (par exemple, finance, RH). Cela s'aligne sur les dernières normes de sécurité de la Wi-Fi Alliance. Pour une compréhension plus approfondie des normes sans fil modernes, consultez notre guide sur Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

- Fédérer l'Identité des Invités : Ne gérez pas les comptes invités dans les annuaires d'entreprise. Utilisez une plateforme dédiée comme Purple pour gérer l'intégration des invités, la gestion du consentement et la résidence des données, garantissant la conformité GDPR.

- Mettre en œuvre les Principes Zero Trust : Éloignez-vous de la confiance implicite basée sur l'emplacement du réseau. Appliquez une évaluation continue de la posture pour tous les points d'extrémité avant d'accorder l'accès.

- Automatiser l'Intégration IoT : Abandonnez le MAB en mettant en œuvre l'approvisionnement automatisé de certificats pour les appareils sans tête.

Pour plus d'informations sur l'évolution de la sécurité réseau, consultez The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection et son équivalent espagnol, El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas .

Dépannage et Atténuation des Risques

Les migrations comportent intrinsèquement des risques. Anticiper les modes de défaillance courants est essentiel pour une transition en douceur.

Mode de Défaillance : Problèmes de Synchronisation d'Identité Si l'IdP cloud ne parvient pas à se synchroniser avec les annuaires sur site, l'authentification échouera. Atténuation : Mettez en œuvre une surveillance robuste sur les agents de synchronisation d'annuaire. Configurez des connecteurs de synchronisation redondants sur différents sites physiques.

Mode de Défaillance : Latence d'Authentification Élevée Le routage du trafic RADIUS vers une région cloud distante peut entraîner des délais d'attente sur le demandeur de point d'extrémité. Atténuation : Sélectionnez une région cloud géographiquement proche des sites. Mettez en œuvre des proxys RADIUS locaux ou des appliances de branche résilientes pour les sites critiques comme les grands magasins Retail ou les établissements de Healthcare .

Mode de Défaillance : Perte de Connectivité IoT Les appareils IoT hérités ont souvent des configurations réseau codées en dur ou ne prennent pas en charge les méthodes EAP modernes. Atténuation : Maintenez un SSID dédié et isolé avec un repli MAB spécifiquement pour les appareils IoT hérités jusqu'à ce qu'ils puissent être remplacés. Assurez-vous que ce VLAN dispose de listes de contrôle d'accès (ACL) strictes limitant les mouvements latéraux.

ROI et Impact Commercial

La transition vers un NAC cloud-native offre une valeur commerciale mesurable au-delà de la sécurité améliorée.

- Efficacité Opérationnelle : L'approvisionnement sans contact et la gestion centralisée des politiques réduisent drastiquement les heures d'ingénierie nécessaires pour les déplacements, ajouts et modifications (MACs).

- Économies de Matériel : Le démantèlement des appliances sur site élimine les coûts associés à l'alimentation, au refroidissement et aux contrats de maintenance.

- Expérience Invité Améliorée : L'intégration du NAC avec une plateforme Guest WiFi moderne réduit les frictions d'intégration, entraînant des taux d'adhésion plus élevés et une collecte de données plus riche pour les équipes marketing dans les secteurs de l' Hospitality et du Transport .

- Réduction des Risques : Les rapports de conformité automatisés et la segmentation dynamique réduisent la probabilité et l'impact potentiel d'une violation de données, diminuant les primes d'assurance cyber et protégeant la réputation de la marque.

Définitions clés

Network Access Control (NAC)

A security solution that enforces policy on devices and users attempting to access a network.

Essential for ensuring only authorised, compliant devices connect to corporate or guest networks.

Cloud-Native Architecture

Designing applications specifically to leverage cloud computing models, typically using microservices and APIs.

Allows NAC to scale infinitely and decouple policy management from local hardware constraints.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

The core protocol used by network switches and APs to communicate with the NAC policy engine.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The gold standard for secure, enterprise-grade network authentication for staff devices.

MAC Authentication Bypass (MAB)

A method of granting network access based on the device's MAC address rather than a username/password or certificate.

Commonly used for headless IoT devices (printers, cameras) that cannot support 802.1X, though it is inherently less secure.

Dynamic Segmentation

The ability to assign network access policies (like VLANs or ACLs) dynamically based on user identity, device type, or context.

Crucial for isolating different types of traffic (e.g., keeping POS terminals separate from guest WiFi).

Identity Provider (IdP)

A system entity that creates, maintains, and manages identity information for principals and provides authentication services.

Cloud-native NAC relies on modern IdPs (Azure AD, Okta) rather than legacy on-premise LDAP servers.

Change of Authorisation (CoA)

A RADIUS extension that allows the NAC server to dynamically change the access permissions of an active session.

Used extensively in guest WiFi portals to switch a user from a restricted pre-authentication VLAN to a full access VLAN after they accept terms.

Exemples concrets

A 500-room hotel is migrating to a cloud-native NAC. They currently use a legacy on-premises RADIUS server for staff 802.1X (PEAP) and a basic captive portal for guests. They have 200 IoT devices (smart TVs, door locks) authenticating via MAB. How should they sequence the migration to minimise guest disruption?

- Deploy the cloud NAC and integrate it with the existing IdP for staff. 2. Integrate Purple Guest WiFi with the cloud NAC for guest access. 3. Phase 1 Cutover: Migrate the Guest SSID to the new captive portal flow. This is low risk and provides immediate marketing ROI. 4. Phase 2 Cutover: Migrate staff 802.1X. Ensure the new RADIUS server certificate is trusted by staff endpoints to prevent warnings. 5. Phase 3 Cutover: Migrate IoT devices. Create a specific policy in the cloud NAC for MAB, ensuring these devices are placed in an isolated VLAN.

A large retail chain with 150 stores is experiencing high latency (over 500ms) during the parallel run phase of their cloud NAC migration, causing POS terminals to timeout during authentication.

The latency is likely caused by the geographical distance between the stores and the cloud RADIUS region, or inefficient directory lookups. The solution is to: 1. Verify the cloud NAC tenant is hosted in the optimal geographic region. 2. Deploy a lightweight RADIUS proxy or survivable edge appliance in regional hubs to cache authentications and handle local EAP terminations. 3. Ensure the IdP integration is using fast, indexed lookups (e.g., native Azure AD integration rather than querying an on-prem LDAP server over a VPN).

Questions d'entraînement

Q1. Your organisation is migrating from Cisco ISE to a cloud-native NAC. During the parallel run, you notice that a specific group of older barcode scanners in your warehouse are failing authentication on the cloud NAC, but succeeding on ISE. What is the most likely cause and how should you address it?

Conseil : Consider how older devices handle encryption and protocol negotiation.

Voir la réponse type

The most likely cause is a mismatch in supported EAP methods or cipher suites. The cloud NAC may have deprecated older, less secure protocols (like TLS 1.0 or specific weak ciphers) that the legacy ISE server still permitted. To address this, you must either update the firmware/supplicant on the barcode scanners to support modern protocols, or, if that is not possible, configure a specific, isolated policy in the cloud NAC to temporarily permit the older protocol strictly for that device group, mitigating the security risk via strict network segmentation.

Q2. A university campus wants to implement WPA3-Enterprise for its staff network alongside the NAC migration. However, 15% of staff laptops are running older wireless NICs that do not support WPA3. How should the network architect design the SSIDs?

Conseil : Consider transition modes and the impact on security posture.

Voir la réponse type

The architect should configure the staff SSID to use WPA3-Enterprise Transition Mode. This allows capable devices to connect using WPA3-Enterprise, while older devices fall back to WPA2-Enterprise. Alternatively, if strict security compliance is required for specific departments, a dedicated WPA3-only SSID can be created for compliant devices, leaving the legacy SSID active until the remaining hardware is refreshed.

Q3. During Phase 1 (Pre-Migration Assessment), you discover that the current guest WiFi relies heavily on RADIUS CoA to move users from a walled-garden VLAN to an internet-access VLAN. The new cloud APs do not reliably support CoA over the WAN. What is the recommended architectural change?

Conseil : Consider how modern guest platforms handle policy enforcement without relying on complex local VLAN switching.

Voir la réponse type

The recommended approach is to shift away from local VLAN switching and utilize a cloud-managed guest WiFi platform (like Purple). In this model, the AP places all guest traffic into a single guest VLAN. The captive portal and policy enforcement (bandwidth limiting, content filtering, session time) are handled either by the AP's built-in firewall or a cloud gateway, abstracting the need for RADIUS CoA entirely and simplifying the edge configuration.