La méthode d'authentification WiFi la plus sécurisée : une comparaison

Ce guide de référence technique offre une comparaison classée et définitive des méthodes d'authentification WiFi — de la norme WEP obsolète à l'authentification basée sur certificat EAP-TLS — aidant les responsables informatiques, les architectes réseau et les DSI des entreprises à prendre des décisions de sécurité éclairées et conformes. Il couvre l'architecture technique de chaque protocole, les scénarios de déploiement réels dans l'hôtellerie et le commerce de détail, ainsi que des conseils de mise en œuvre pratiques pour les organisations soumises aux obligations PCI DSS et GDPR. Pour les opérateurs de sites et les équipes informatiques, ce guide traduit des normes cryptographiques complexes en décisions de déploiement exploitables avec des résultats commerciaux mesurables.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Analyse Technique Détaillée

- Le Défi Fondamental de Sécurité des Réseaux Sans Fil

- Analyse Protocole par Protocole

- Méthodes EAP : La décision cruciale

- Guide d'implémentation

- Étape 1 : Évaluation de l'infrastructure et validation du matériel

- Étape 2 : Architecture RADIUS et du magasin d'identités

- Étape 3 : Gestion des certificats pour EAP-TLS

- Étape 4 : Déploiement progressif et surveillance

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les entreprises — des vastes chaînes de magasins aux stades à forte densité — le choix de la méthode d'authentification WiFi dicte directement la posture de sécurité et le statut de conformité de l'organisation. Ce guide fournit une comparaison technique définitive des protocoles de sécurité WiFi, évaluant leur architecture, leurs vulnérabilités et leur applicabilité réelle dans les environnements de l'hôtellerie, du commerce de détail, de la santé et du secteur public.

Au-delà des modèles hérités de clés partagées, les déploiements modernes exigent une validation d'identité robuste pour protéger les actifs de l'entreprise et les données des invités. L'évolution de WEP à EAP-TLS représente un changement architectural fondamental : des secrets partagés au niveau du réseau à l'identité cryptographique au niveau de l'appareil. En comprenant cette progression, les leaders informatiques peuvent concevoir des réseaux sécurisés qui s'alignent sur les mandats PCI DSS et GDPR tout en s'intégrant de manière transparente avec des plateformes comme les solutions Guest WiFi et WiFi Analytics de Purple.

La décision clé pour la plupart des équipes informatiques d'entreprise n'est pas de savoir s'il faut déployer le 802.1X, mais quelle méthode EAP choisir et comment gérer l'infrastructure qui en résulte. Ce guide fournit le cadre pour prendre cette décision en toute confiance.

Analyse Technique Détaillée

Le Défi Fondamental de Sécurité des Réseaux Sans Fil

Les réseaux sans fil présentent un défi de sécurité unique : le support de transmission est intrinsèquement public. Les données diffusées sur les fréquences radio voyagent au-delà des limites physiques du bâtiment, du parking et potentiellement dans la rue. Tout appareil à portée peut tenter de capturer ce trafic. C'est pourquoi le choix du protocole d'authentification et de chiffrement n'est pas un détail de configuration — c'est une décision architecturale fondamentale.

Le groupe de travail IEEE 802.11 a continuellement fait évoluer les normes de sécurité pour relever ce défi, et l'histoire de cette évolution est une lentille utile à travers laquelle évaluer les options actuelles.

Analyse Protocole par Protocole

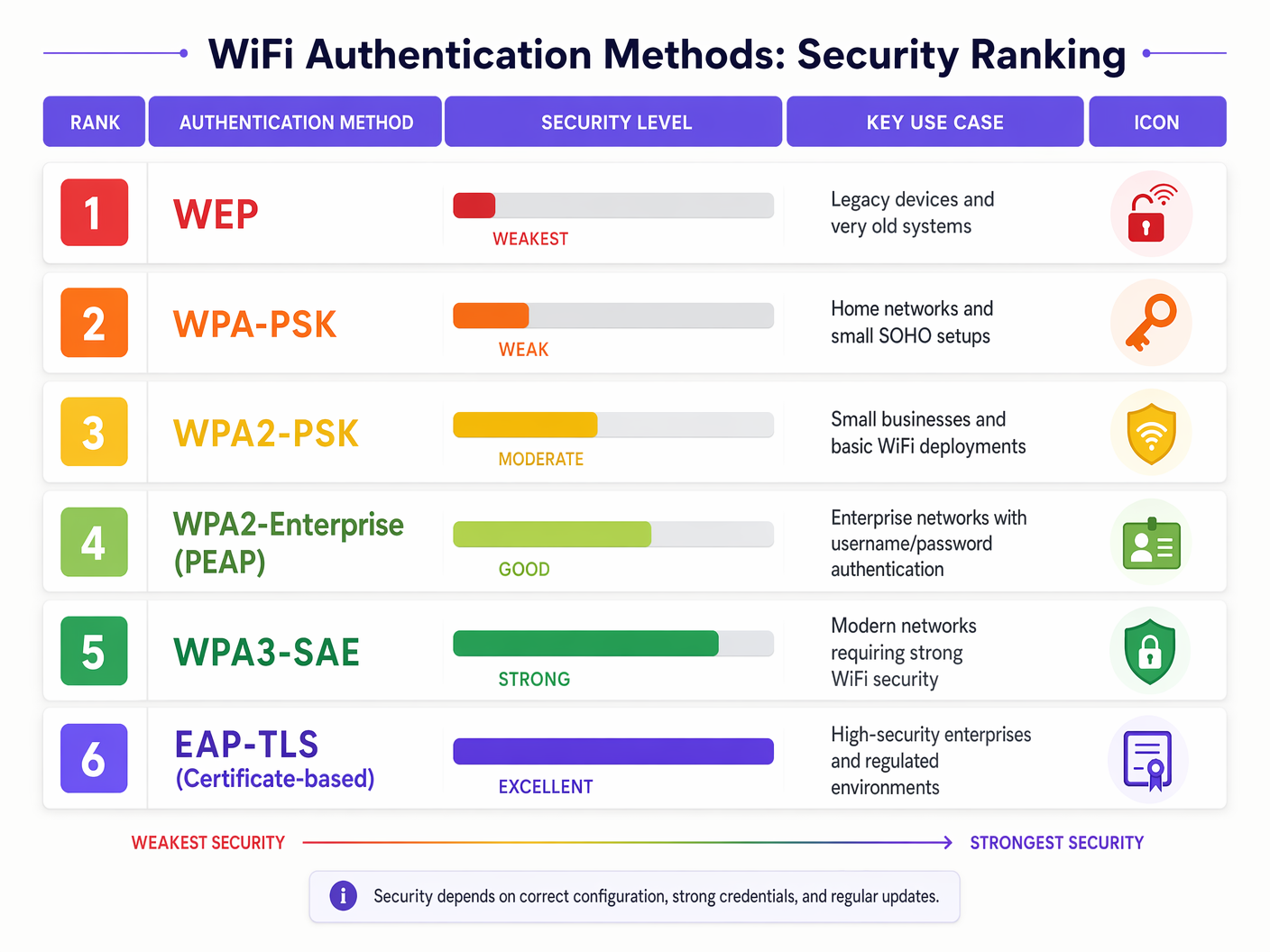

WEP (Wired Equivalent Privacy) — Obsolète

Introduit en 1997 dans le cadre de la norme IEEE 802.11 originale, WEP utilisait le chiffrement de flux RC4 pour la confidentialité et CRC-32 pour la vérification de l'intégrité. Les chercheurs en cryptographie ont identifié des failles fondamentales dans l'algorithme de planification de clés de RC4 quelques années après son déploiement. Des outils tels qu'Aircrack-ng peuvent casser une clé WEP en moins de deux minutes en capturant passivement un volume suffisant de trafic. WEP est entièrement obsolète selon l'IEEE et présente un risque de sécurité critique. Toute organisation exploitant encore des réseaux protégés par WEP est en violation des exigences PCI DSS et devrait considérer la remédiation comme une urgence.

| Protocole | Chiffrement | Longueur de Clé | Statut |

|---|---|---|---|

| WEP | RC4 | 40/104-bit | Obsolète — Ne Pas Utiliser |

| WPA | TKIP/RC4 | 128-bit | Obsolète |

| WPA2-PSK | AES-CCMP | 128/256-bit | Acceptable (cas d'utilisation limités) |

| WPA3-SAE | AES-CCMP + SAE | 128/256-bit | Recommandé (usage personnel/petite entreprise) |

| WPA2-Enterprise | AES-CCMP + 802.1X | 128/256-bit | Recommandé (entreprise) |

| WPA3-Enterprise | AES-GCMP + 802.1X | 192/256-bit | Standard d'Or |

WPA et WPA2-PSK (Clé Pré-Partagée)

WPA a remplacé WEP en implémentant TKIP (Temporal Key Integrity Protocol), qui a lui-même été remplacé par WPA2 et son chiffrement AES-CCMP robuste. Bien que WPA2-PSK offre un chiffrement robuste par voie hertzienne, il repose sur un mot de passe unique partagé distribué à tous les utilisateurs. Cette architecture présente deux faiblesses critiques pour le déploiement en entreprise.

Premièrement, il est vulnérable aux attaques par dictionnaire hors ligne. Un attaquant qui capture le handshake EAPOL à quatre voies lors de l'association d'un client peut emporter cette capture hors ligne et forcer le mot de passe à sa guise à l'aide d'outils accélérés par GPU. Deuxièmement, il n'offre aucune responsabilisation individuelle de l'utilisateur. Chaque appareil sur le réseau partage la même clé de chiffrement, ce qui signifie qu'un appareil compromis peut déchiffrer le trafic de tous les autres appareils sur le même segment de réseau. Pour les environnements de commerce de détail traitant des données de cartes de paiement, il s'agit d'une violation directe du PCI DSS.

WPA3-SAE (Authentification Simultanée des Égaux)

WPA3 aborde les faiblesses cryptographiques fondamentales de WPA2-PSK en remplaçant le handshake à quatre voies par l'échange de clés Dragonfly, formellement connu sous le nom de Simultaneous Authentication of Equals (SAE). SAE apporte deux améliorations critiques : la résistance aux attaques par dictionnaire hors ligne (chaque tentative d'authentification nécessite une interaction active avec le point d'accès, rendant la force brute infaisable en termes de calcul) et le secret de session (le trafic de session passé ne peut pas être déchiffré même si le mot de passe est ultérieurement compromis). WPA3 est la voie de mise à niveau correcte pour les sites qui ne peuvent pas justifier le coût d'infrastructure du 802.1X — petits commerces de détail, réseaux d'appareils IoT et succursales.

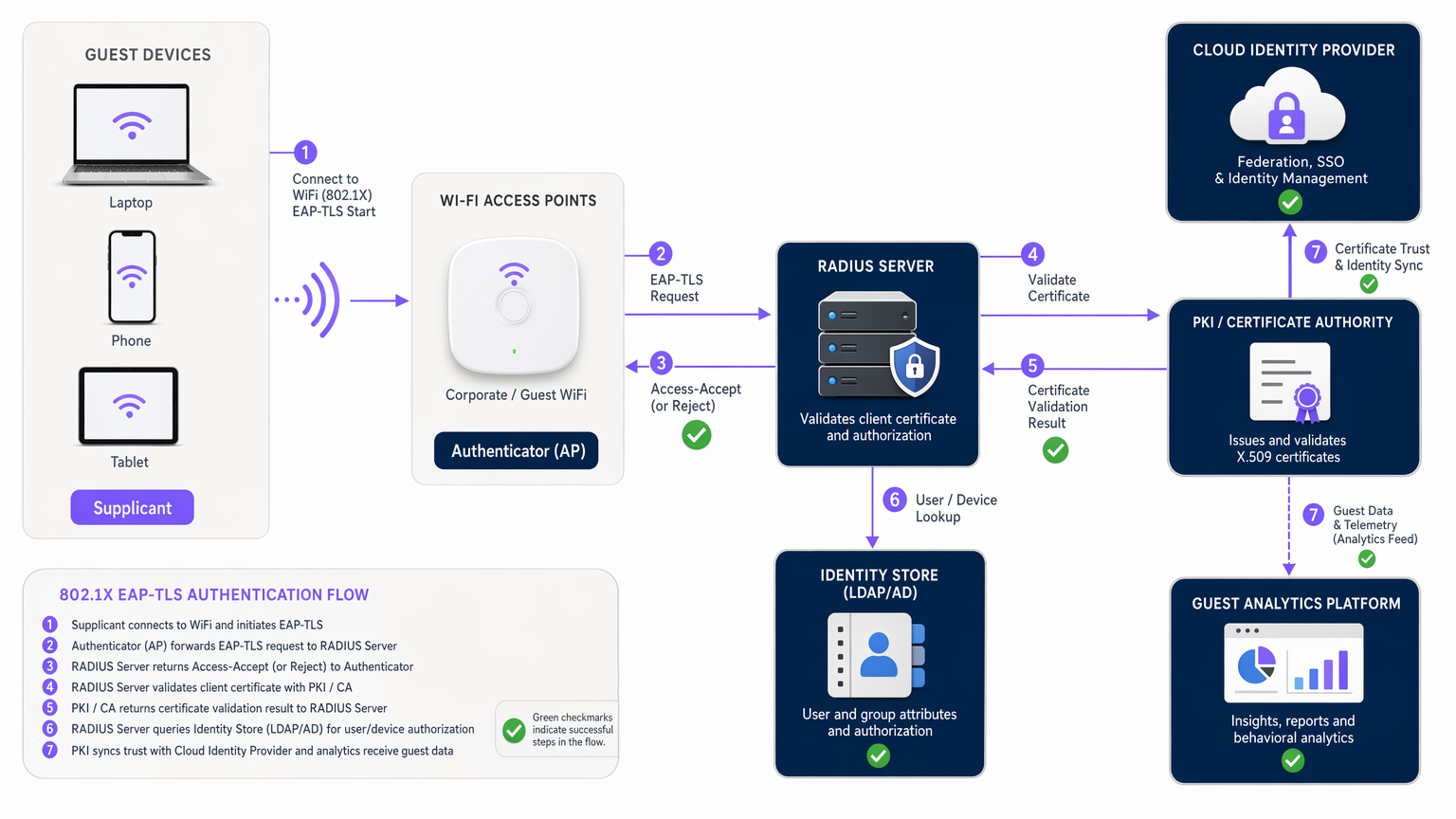

WPA2/WPA3-Enterprise (IEEE 802.1X)

Les environnements d'entreprise exigent une validation d'identité individuelle. La norme IEEE 802.1X définit le contrôle d'accès réseau basé sur les ports, utilisant le protocole EAP (Extensible Authentication Protocol) pour transporter les identifiants du périphérique client (le Suppliant) via le point d'accès (l'Authentificateur) vers un serveur RADIUS central (le Serveur d'Authentification). Le serveur RADIUS valide les identifiants par rapport à un référentiel d'identité — Active Directory, LDAP ou un fournisseur d'identité cloud — et renvoie un message Access-Accept ou Access-Reject. Ce n'est qu'après avoir reçu Access-Accept que le point d'accès accorde au client un accès réseau complet.

Cette architecture tripartite est le fondement de la sécurité WiFi en entreprise et constitue la base obligatoire pour toute organisation traitant des données sensibles oopérant dans un secteur réglementé.

Méthodes EAP : La décision cruciale

Dans le cadre 802.1X, le choix de la méthode EAP détermine la force réelle de l'échange d'authentification. Les deux méthodes les plus largement déployées dans les environnements d'entreprise sont PEAP et EAP-TLS.

PEAP (Protected EAP) établit un tunnel TLS sécurisé à l'aide d'un certificat côté serveur, protégeant l'échange ultérieur des identifiants MSCHAPv2 (nom d'utilisateur et mot de passe). Il est opérationnellement attrayant car il ne nécessite pas le déploiement de certificats sur les appareils clients — les utilisateurs s'authentifient avec leurs identifiants Active Directory existants. Cependant, la sécurité de PEAP dépend entièrement de la validation correcte par le client du certificat du serveur RADIUS. Si un utilisateur est incité à accepter un certificat de serveur malveillant — un vecteur d'attaque bien documenté — l'attaquant peut collecter les identifiants en texte clair à l'intérieur du tunnel. Une validation stricte des certificats, appliquée via une stratégie de groupe ou un MDM, est non négociable dans tout déploiement PEAP.

EAP-TLS (EAP-Transport Layer Security) est la méthode d'authentification la plus fiable disponible pour les réseaux WiFi. Elle nécessite une authentification mutuelle par certificat : le serveur RADIUS présente un certificat au client, et le client présente un certificat unique au serveur RADIUS. Les deux parties doivent valider avec succès le certificat de l'autre avant que tout accès au réseau ne soit accordé. Cela élimine entièrement les vulnérabilités basées sur les mots de passe. Un mot de passe compromis ne peut pas accorder l'accès au réseau car l'attaquant ne possède pas la clé privée associée au certificat client. Pour une comparaison détaillée de ces deux méthodes, consultez notre guide dédié : EAP-TLS vs. PEAP: Quel protocole d'authentification convient à votre réseau ?

| Caractéristique | PEAP | EAP-TLS |

|---|---|---|

| Certificat serveur requis | Oui | Oui |

| Certificat client requis | Non | Oui |

| Mot de passe utilisé | Oui (MSCHAPv2) | Non |

| Résistance au phishing | Modérée | Très élevée |

| Infrastructure PKI requise | Partielle | Complète |

| Adaptabilité BYOD | Élevée | Faible-Moyenne |

| Adaptabilité des appareils gérés | Élevée | Très élevée |

| Conformité réglementaire | Bonne | Excellente |

Guide d'implémentation

Le déploiement d'une sécurité WiFi robuste, en particulier 802.1X, nécessite une planification architecturale minutieuse à travers quatre axes de travail clés.

Étape 1 : Évaluation de l'infrastructure et validation du matériel

Assurez-vous que tous les points d'accès et contrôleurs de réseau local sans fil prennent en charge les normes WPA3 ou 802.1X ciblées. Auditez les versions de firmware sur l'ensemble du parc. Le matériel hérité peut nécessiter des mises à niveau de firmware ou un remplacement. Pour les environnements Hôtellerie avec de vastes parcs de points d'accès distribués, cette évaluation doit être effectuée avant toute décision d'achat.

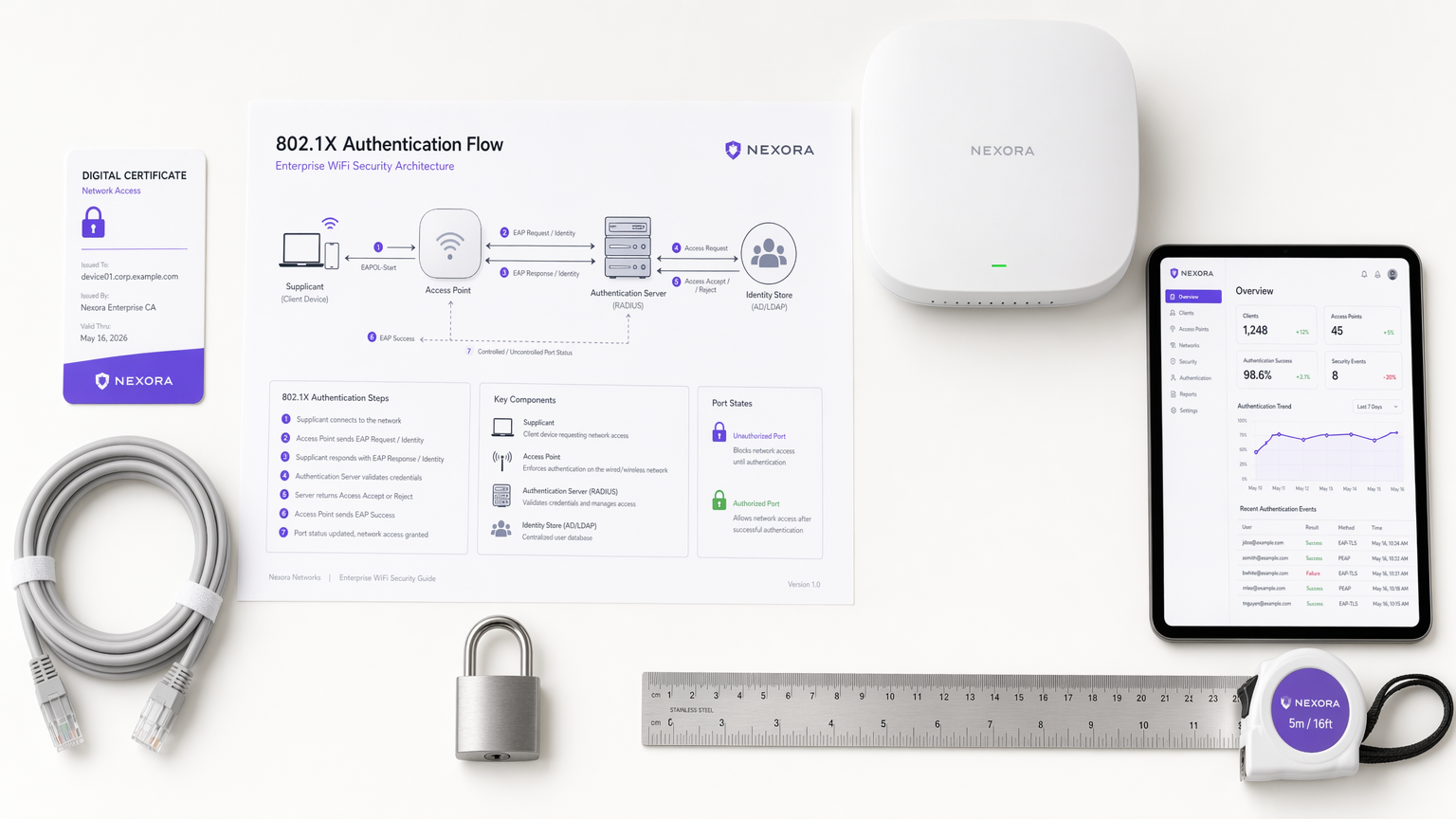

Étape 2 : Architecture RADIUS et du magasin d'identités

Déployez une infrastructure RADIUS hautement disponible. Pour les déploiements d'entreprise, cela signifie généralement une paire de serveurs RADIUS (primaire et secondaire) sur chaque site majeur, ou un service RADIUS hébergé dans le cloud pour les organisations distribuées. Intégrez les serveurs RADIUS au magasin d'identités de l'entreprise. Lors de l'intégration avec la plateforme de Purple, l'infrastructure RADIUS communique de manière sécurisée pour valider les profils utilisateur et alimenter le tableau de bord WiFi Analytics avec les données de session, permettant aux opérateurs de sites de corréler les événements d'authentification avec l'analyse du comportement des visiteurs.

Étape 3 : Gestion des certificats pour EAP-TLS

Pour les déploiements EAP-TLS, établissez une PKI robuste. Cela implique le déploiement d'une autorité de certification racine et, pour les grandes organisations, d'une ou plusieurs AC intermédiaires. Automatisez le provisionnement et la révocation des certificats clients à l'aide d'une solution MDM (Microsoft Intune, Jamf ou VMware Workspace ONE). La gestion du cycle de vie des certificats — y compris les flux de travail de renouvellement et de révocation automatisés — est le composant le plus critique sur le plan opérationnel d'un déploiement EAP-TLS. Un certificat expiré est la cause la plus fréquente de pannes d'authentification soudaines et inexpliquées. Ceci est également important dans les environnements Santé où la disponibilité des appareils est essentielle à la mission.

Étape 4 : Déploiement progressif et surveillance

Implémentez le nouvel SSID sécurisé parallèlement au réseau existant. Migrez les utilisateurs par groupes — en commençant par le personnel informatique, puis département par département. Surveillez les journaux d'authentification RADIUS pour détecter les schémas d'échec. Suivez le taux de réussite de l'authentification comme métrique opérationnelle clé. Pour les sites de Transport tels que les aéroports et les gares ferroviaires, assurez-vous que le plan de déploiement tient compte du volume élevé d'appareils transitoires et non gérés se connectant aux réseaux invités.

Bonnes pratiques

Appliquez la validation des certificats sur tous les clients PEAP. Configurez les appareils clients via une stratégie de groupe ou un MDM pour valider strictement le certificat du serveur RADIUS et faire confiance explicitement uniquement à l'autorité de certification racine émettrice. Empêchez les utilisateurs d'accepter manuellement des certificats non fiables. Cette étape de configuration unique élimine le principal vecteur d'attaque contre les déploiements PEAP.

Mettez en œuvre la segmentation du réseau. Séparez le trafic invité, les données d'entreprise et les appareils IoT dans des VLAN distincts avec des règles de pare-feu inter-VLAN strictes. Il s'agit d'un contrôle de sécurité fondamental qui limite le rayon d'impact de tout appareil compromis. Les principes de l'architecture SD-WAN, abordés dans Les principaux avantages du SD-WAN pour les entreprises modernes , complètent cette approche en permettant une application centralisée des politiques sur les sites distribués.

Automatisez la gestion du cycle de vie des certificats. Définissez des alertes automatisées à 90, 60 et 30 jours avant l'expiration des certificats pour tous les composants PKI. Mettez en œuvre le renouvellement automatisé lorsque cela est possible. L'expiration des certificats est la cause la plus évitable d'authentification pannes.

Déployez la prévention des intrusions sans fil (WIPS). Les capteurs WIPS peuvent détecter les points d'accès non autorisés diffusant votre SSID d'entreprise et alerter l'équipe de sécurité avant que des identifiants ne soient collectés. Ceci est particulièrement important dans les lieux très fréquentés où un attaquant pourrait physiquement déployer un point d'accès non autorisé sans être remarqué.

Adoptez Passpoint/Hotspot 2.0 pour les réseaux invités. Pour l'authentification des invités à grande échelle, Passpoint (IEEE 802.11u / Hotspot 2.0) permet aux appareils de se connecter automatiquement et en toute sécurité à l'aide de profils provisionnés, éliminant ainsi le besoin d'interactions avec le Captive Portal lors des visites répétées. C'est l'architecture qui sous-tend OpenRoaming, la fédération mondiale d'itinérance WiFi.

Dépannage et atténuation des risques

Problèmes de délai d'attente RADIUS et de latence. Une latence élevée entre le point d'accès et le serveur RADIUS peut entraîner des délais d'attente EAP, ce qui se traduit par des échecs d'authentification. Assurez-vous que les serveurs RADIUS sont géographiquement distribués par rapport au parc de points d'accès. Pour les succursales, envisagez de déployer une capacité de survie RADIUS locale pour maintenir la capacité d'authentification pendant les pannes WAN.

Échecs d'expiration de certificat. Un certificat de serveur ou de client expiré entraînera des échecs d'authentification immédiats avec un minimum de sortie de diagnostic dans les journaux d'événements du client. Mettez en œuvre une surveillance PKI centralisée avec des alertes automatisées. Pour les grands parcs de certificats, envisagez une plateforme dédiée de gestion du cycle de vie des certificats.

Décalage d'horloge et synchronisation NTP. La validité des certificats est limitée dans le temps. Si l'horloge système d'un appareil client ou d'un serveur RADIUS dérive de manière significative, la validation du certificat échouera. Assurez-vous que toutes les infrastructures réseau et tous les appareils gérés sont synchronisés avec une source NTP fiable.

Attaques de points d'accès non autorisés. Dans les environnements très fréquentés, un attaquant peut déployer un point d'accès non autorisé diffusant un SSID légitime pour collecter les identifiants des clients mal configurés. Le déploiement de WIPS et une validation stricte des certificats côté client sont les principales mesures d'atténuation.

Complexité de l'intégration BYOD. L'EAP-TLS sur les appareils personnels non gérés nécessite un flux de travail d'intégration sécurisé. Utilisez une solution de contrôle d'accès réseau (NAC) ou un portail d'intégration dédié pour guider les utilisateurs lors de l'installation des certificats. Pour les réseaux invités, dirigez les utilisateurs via un Captive Portal et provisionnez des profils Passpoint pour un accès sécurisé ultérieur.

ROI et impact commercial

Investir dans une architecture de sécurité WiFi robuste offre une valeur commerciale mesurable qui va bien au-delà de l'atténuation des risques. L'argument financier pour la mise à niveau de PSK vers 802.1X peut être construit selon trois dimensions.

Réduction des coûts opérationnels. La transition vers l'EAP-TLS élimine le coût récurrent de la rotation des mots de passe sur les sites distribués. Pour une chaîne de magasins de 50 emplacements, les frais généraux informatiques liés à la mise à jour manuelle des PSK après le départ du personnel — et le risque de sécurité pendant la période entre le départ d'un employé et le changement de mot de passe — représentent un coût quantifiable. L'authentification par certificat réduit cela à une seule action de révocation dans l'infrastructure PKI.

Atténuation des risques de conformité. L'exploitation d'un réseau WEP ou WPA2-PSK dans un environnement qui traite des données de cartes de paiement constitue une violation directe de la norme PCI DSS. Le coût d'une seule violation de données — y compris l'enquête forensique, la réémission des cartes, les amendes et les dommages à la réputation — dépasse largement l'investissement en capital requis pour déployer une infrastructure 802.1X.

Génération de revenus grâce à un accès invité sécurisé. L'authentification invité sécurisée et basée sur des profils — déployée via des plateformes comme Purple — transforme le réseau WiFi d'un centre de coûts en un actif générateur de revenus. En capturant des données vérifiées de première partie via le processus d'authentification, les opérateurs de lieux dans l'Hôtellerie et le Commerce de détail peuvent créer des profils d'invités riches, alimenter des campagnes marketing personnalisées et générer des augmentations mesurables des visites répétées et des dépenses par visite. La plateforme WiFi Analytics fournit la couche d'intelligence qui relie les événements d'authentification aux résultats commerciaux.

Termes clés et définitions

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

The foundational framework for enterprise WiFi security. IT teams encounter this when configuring RADIUS-based authentication on access points and when troubleshooting connection failures on corporate devices.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The central server infrastructure that processes authentication requests from WiFi access points and queries the identity database. Network architects must design for RADIUS high availability to prevent authentication outages.

Supplicant

The client device or software application that requests access to the network and provides credentials during the 802.1X authentication exchange.

When troubleshooting connection failures, IT teams must check the supplicant configuration — the WiFi settings on the client device — to ensure it is configured to trust the correct server certificate and use the correct EAP method.

Authenticator

The network device, typically a WiFi Access Point or managed switch, that acts as an intermediary in the 802.1X exchange, passing EAP messages between the Supplicant and the RADIUS server.

The AP enforces the security policy by blocking all network traffic from a client until the RADIUS server returns an Access-Accept message. Misconfigured authenticator settings are a common source of authentication failures.

EAP (Extensible Authentication Protocol)

An authentication framework defined in RFC 3748 that supports multiple authentication methods. EAP is not a protocol itself but a framework that carries specific authentication data over the wireless link.

IT teams select an EAP method (PEAP, EAP-TLS, EAP-TTLS) based on their infrastructure capabilities and security requirements. The choice of EAP method is the most consequential security decision in an 802.1X deployment.

PKI (Public Key Infrastructure)

The set of roles, policies, hardware, software, and procedures required to create, manage, distribute, use, store, and revoke digital certificates and manage public-key encryption.

A mandatory requirement for deploying EAP-TLS. IT teams must design a PKI architecture — including Root CA, Intermediate CAs, and certificate templates — before deploying certificate-based WiFi authentication.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication mechanism introduced in WPA3 that replaces the WPA2 four-way handshake with the Dragonfly key exchange, providing resistance to offline dictionary attacks and forward secrecy.

The recommended upgrade path from WPA2-PSK for environments where 802.1X infrastructure is not feasible. IT teams should prioritise WPA3-SAE deployment on any network that currently uses WPA2-PSK.

Passpoint / Hotspot 2.0

A Wi-Fi Alliance standard (based on IEEE 802.11u) that enables devices to automatically and securely connect to WiFi networks using provisioned profiles, without requiring manual captive portal interaction.

Critical for modern hospitality and retail guest WiFi deployments. Passpoint enables seamless, encrypted roaming for returning guests and underpins the OpenRoaming global WiFi federation, which Purple supports as an identity provider.

Forward Secrecy

A cryptographic property of a key exchange protocol that ensures session keys cannot be compromised even if the long-term private key is later exposed. Each session uses a unique, ephemeral key.

WPA3-SAE and EAP-TLS both provide forward secrecy. IT teams should cite this property when justifying the upgrade from WPA2-PSK, particularly in environments where historical traffic capture is a concern.

Études de cas

A 400-room luxury hotel is upgrading its network infrastructure. The current guest WiFi uses a single WPA2-PSK password printed on room keycards. Management wants to improve security, prevent access by non-guests, and capture guest data for CRM and marketing, while ensuring a seamless connection experience that does not require guests to repeatedly log in.

Deploy Purple's Guest WiFi platform as the identity and onboarding layer, integrated with the hotel's Property Management System (PMS). On first connection, guests are directed to a captive portal that validates their booking reference against the PMS. Upon successful validation, the Purple platform provisions a Passpoint (Hotspot 2.0) profile to the guest's device. This profile contains the credentials required for 802.1X authentication. On all subsequent connections — including roaming between APs throughout the property — the device connects automatically and securely without any portal interaction. The hotel's marketing team receives verified guest profiles in the WiFi Analytics dashboard. The IT team gains individual session accountability and can revoke access for specific devices if required.

A regional retail chain with 50 locations uses WPA2-PSK for its corporate devices — handheld scanners, inventory tablets, and back-office workstations. The IT team must manually update the PSK across all sites whenever a member of staff leaves. The security team has flagged that the current PSK has not been rotated in 14 months. The organisation also processes payment card data and is subject to PCI DSS.

Migrate all corporate devices to WPA2/WPA3-Enterprise using EAP-TLS. Deploy a cloud-hosted RADIUS service (such as Cisco Duo, JumpCloud, or a self-hosted FreeRADIUS cluster) integrated with the corporate Active Directory. Enrol all corporate devices into Microsoft Intune. Use Intune to push unique machine certificates to each device, issued by an internal Certificate Authority. Configure the WiFi profile via Intune to use EAP-TLS with the machine certificate. When a member of staff leaves, the IT team revokes the certificate for their specific device in the PKI. Access is immediately terminated without affecting any other device. The network segmentation between the corporate SSID and the guest SSID ensures that payment card data traffic is isolated, satisfying PCI DSS Requirement 1.3.

Analyse de scénario

Q1. A university campus wants to deploy secure WiFi for 20,000 students. They currently use a captive portal with Active Directory credentials. They want to move to 802.1X to encrypt over-the-air traffic. They do not have an MDM solution for student-owned devices (BYOD). Which EAP method should the network architect recommend, and what is the single most important configuration step to enforce?

💡 Astuce :Consider the operational overhead of managing certificates on 20,000 unmanaged personal devices, and identify the primary attack vector against the recommended method.

Afficher l'approche recommandée

The architect should recommend PEAP. While EAP-TLS provides higher assurance, deploying and managing client certificates on 20,000 unmanaged BYOD devices without an MDM is operationally infeasible. PEAP allows students to use their existing Active Directory credentials within a secure TLS tunnel. The single most important configuration step is to ensure the RADIUS server certificate is signed by a well-known public CA (such as DigiCert or Sectigo) and to configure the university's WiFi onboarding documentation to instruct students to verify the server certificate name before accepting. Without this, students may accept rogue server certificates, exposing their credentials to Man-in-the-Middle attacks.

Q2. A financial services firm requires the highest level of WiFi security for its corporate network. They have a fully managed device fleet controlled via Microsoft Intune. Following a recent phishing incident in which several employees surrendered their Active Directory passwords, the CISO has mandated that WiFi authentication must not rely on user passwords. Which protocol satisfies this requirement, and what infrastructure components are required?

💡 Astuce :The solution must eliminate passwords from the authentication process entirely. Consider what replaces the password as the proof of identity.

Afficher l'approche recommandée

The firm must deploy EAP-TLS. This protocol eliminates passwords entirely by requiring mutual certificate authentication. The required infrastructure components are: (1) an internal Certificate Authority (Root CA and Intermediate CA) to issue certificates; (2) Microsoft Intune configured to push unique machine certificates to all corporate devices; (3) a RADIUS server (such as NPS on Windows Server or Cisco ISE) configured to validate client certificates against the internal CA; and (4) a certificate revocation mechanism (CRL or OCSP) to enable immediate revocation of compromised or lost devices. Because EAP-TLS relies on the private key stored on the device rather than a user password, a stolen password cannot grant network access.

Q3. A stadium IT director is evaluating a proposal to upgrade their public guest WiFi. The vendor proposes using WPA3-SAE to provide better security than the current open network. The marketing director has a separate requirement to capture fan email addresses and phone numbers to build a CRM database for post-event communications. Are these two requirements compatible under the proposed architecture? If not, what is the correct solution?

💡 Astuce :Consider what WPA3-SAE does and does not provide in terms of user identity capture. Think about how the business objective of data collection can be achieved alongside secure connectivity.

Afficher l'approche recommandée

The two requirements are not compatible under the proposed WPA3-SAE architecture. WPA3-SAE provides strong encryption and resistance to dictionary attacks, but it does not capture user identity or marketing data — it simply secures the connection using a shared password. A fan connecting to a WPA3-SAE network is anonymous to the venue. The correct architecture is to deploy an open SSID (or a lightly secured network) that redirects connecting devices to a captive portal — such as Purple's Guest WiFi platform — where fans provide their details in exchange for access. The platform captures the verified first-party data for the CRM. After the initial registration, the platform can provision a Passpoint profile to the fan's device, enabling automatic, encrypted, and identity-verified connections on all subsequent visits. This architecture satisfies both the security requirement (encrypted subsequent connections) and the marketing requirement (verified identity capture).