Meilleures pratiques pour sécuriser les réseaux scolaires K-12 avec le NAC

Ce guide de référence technique fournit des stratégies concrètes aux responsables informatiques pour concevoir, déployer et gérer le contrôle d'accès réseau (NAC) dans les environnements scolaires K-12. Il couvre des sujets essentiels, de l'authentification 802.1X et de la segmentation VLAN à la gestion des appareils IoT avec MAB et MPSK, garantissant une protection et une conformité robustes.

Listen to this guide

View podcast transcript

- Résumé Exécutif

- Approfondissement Technique

- Le protocole 802.1X et les méthodes EAP

- Normes de sécurité sans fil : WPA3-Enterprise

- Architecture de segmentation réseau

- Guide d'Implémentation

- Phase 1 : Découverte et Audit

- Phase 2 : Déploiement de l'Infrastructure RADIUS

- Phase 3 : Mode Moniteur

- Phase 4 : Application et Segmentation

- Bonnes Pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- ROI et impact commercial

Résumé Exécutif

La sécurisation d'un réseau scolaire K-12 est fondamentalement un exercice d'atténuation des risques, de gestion des identités et de conformité. Les responsables informatiques sont confrontés au défi complexe de fournir un accès transparent à une base d'utilisateurs très diversifiée — personnel, étudiants, visiteurs et sous-traitants — tout en sécurisant simultanément un éventail toujours croissant d'appareils IoT tels que les tableaux interactifs et les caméras de sécurité. Le contrôle d'accès réseau (NAC) basé sur l'IEEE 802.1X fournit la base architecturale pour une segmentation réseau robuste, garantissant que les appareils sont authentifiés, autorisés et isolés de manière appropriée avant de se voir accorder l'accès au réseau.

Ce guide fournit un cadre technique complet pour le déploiement du NAC dans les environnements éducatifs. Il détaille les meilleures pratiques pour l'intégration RADIUS, l'architecture VLAN, la vérification de la posture des terminaux et l'intégration sécurisée des invités. En mettant en œuvre ces stratégies, les directeurs des opérations de site et les architectes réseau peuvent réduire considérablement leur surface d'attaque, protéger les données de sécurité sensibles et maintenir une conformité stricte aux normes réglementaires telles que GDPR et CIPA, le tout sans compromettre l'efficacité opérationnelle de l'école.

Approfondissement Technique

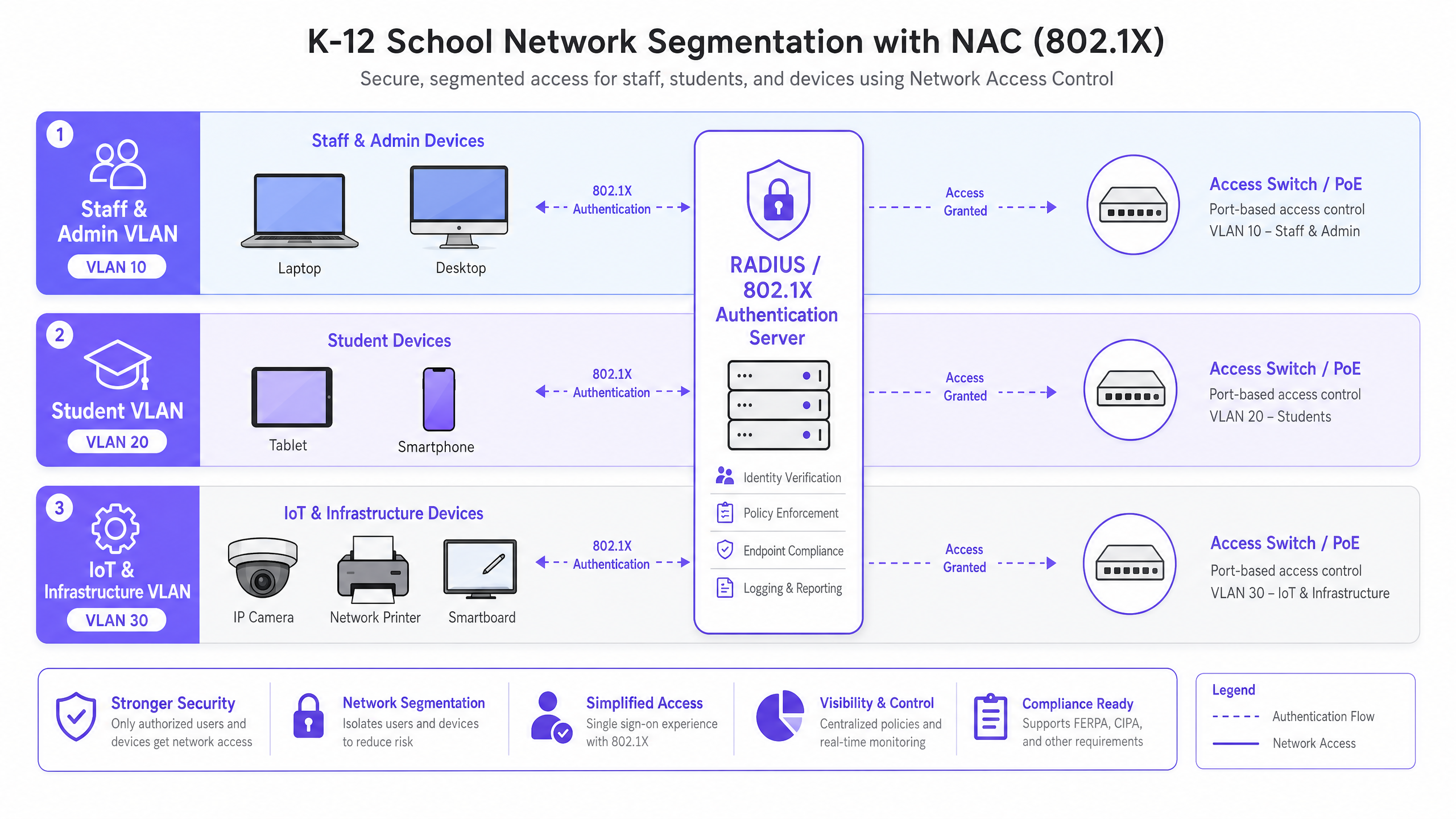

À la base, le NAC fonctionne sur le principe du zéro confiance à la périphérie du réseau. Lorsqu'un appareil (le demandeur) se connecte à un commutateur d'accès ou à un point d'accès sans fil (l'authentificateur), il est placé dans un état restreint. L'authentificateur transmet les informations d'identification à un serveur d'authentification (généralement un serveur RADIUS) en utilisant le protocole 802.1X. Ce n'est qu'après une authentification réussie et une évaluation de la politique que l'appareil est affecté au VLAN approprié avec des listes de contrôle d'accès (ACL) spécifiques appliquées.

Le protocole 802.1X et les méthodes EAP

Le cadre du protocole d'authentification extensible (EAP) fournit le mécanisme de transport pour diverses méthodes d'authentification au sein du 802.1X. Dans un environnement K-12, les implémentations les plus courantes sont :

- PEAP-MSCHAPv2 : Souvent utilisé pour les appareils du personnel et des étudiants s'authentifiant avec les identifiants Active Directory. Bien que plus facile à déployer, il est vulnérable au vol d'identifiants si le certificat du serveur n'est pas strictement validé par le client.

- EAP-TLS : La référence en matière de sécurité d'entreprise. Il repose sur une authentification mutuelle basée sur des certificats, éliminant entièrement le besoin de mots de passe. Ceci est fortement recommandé pour les appareils gérés (comme les Chromebooks fournis par l'école ou les ordinateurs portables du personnel) où une infrastructure à clé publique (PKI) ou une solution de gestion des appareils mobiles (MDM) peut provisionner automatiquement les certificats nécessaires.

Normes de sécurité sans fil : WPA3-Enterprise

Pour les réseaux sans fil, WPA3-Enterprise est la référence actuelle. Il impose l'utilisation de Protected Management Frames (PMF) pour prévenir les attaques de désauthentification et offre un mode de sécurité 192 bits pour les environnements très sensibles (par exemple, le réseau du personnel/administration). Pour les réseaux étudiants où WPA3-Enterprise pourrait être trop complexe pour les scénarios BYOD, WPA3-Personal avec Simultaneous Authentication of Equals (SAE) offre une protection robuste contre les attaques par dictionnaire hors ligne, une amélioration significative par rapport à l'ancienne norme WPA2-PSK.

Architecture de segmentation réseau

Un NAC efficace repose sur une segmentation réseau rigoureuse. Une architecture réseau plate est une vulnérabilité critique. Un déploiement K-12 standard devrait, au minimum, implémenter la structure VLAN suivante :

- VLAN Personnel & Administration : Accès complet aux ressources internes, aux systèmes MIS et à internet. Mouvement latéral très restreint depuis les autres VLANs.

- VLAN Étudiants : Accès internet filtré avec un filtrage de contenu strict appliqué. Pas d'accès aux ressources du personnel ou aux interfaces de gestion.

- VLAN IoT & Infrastructure : Héberge les tableaux interactifs, les caméras IP et les systèmes de gestion de bâtiment. Ce VLAN ne devrait pas avoir d'accès internet sortant, sauf si explicitement requis par un appareil spécifique, et devrait être isolé des VLANs utilisateurs.

- VLAN Invités : Accès internet uniquement, isolé de tous les réseaux internes, généralement précédé d'un Captive Portal pour l'acceptation des conditions et la capture d'identité.

Guide d'Implémentation

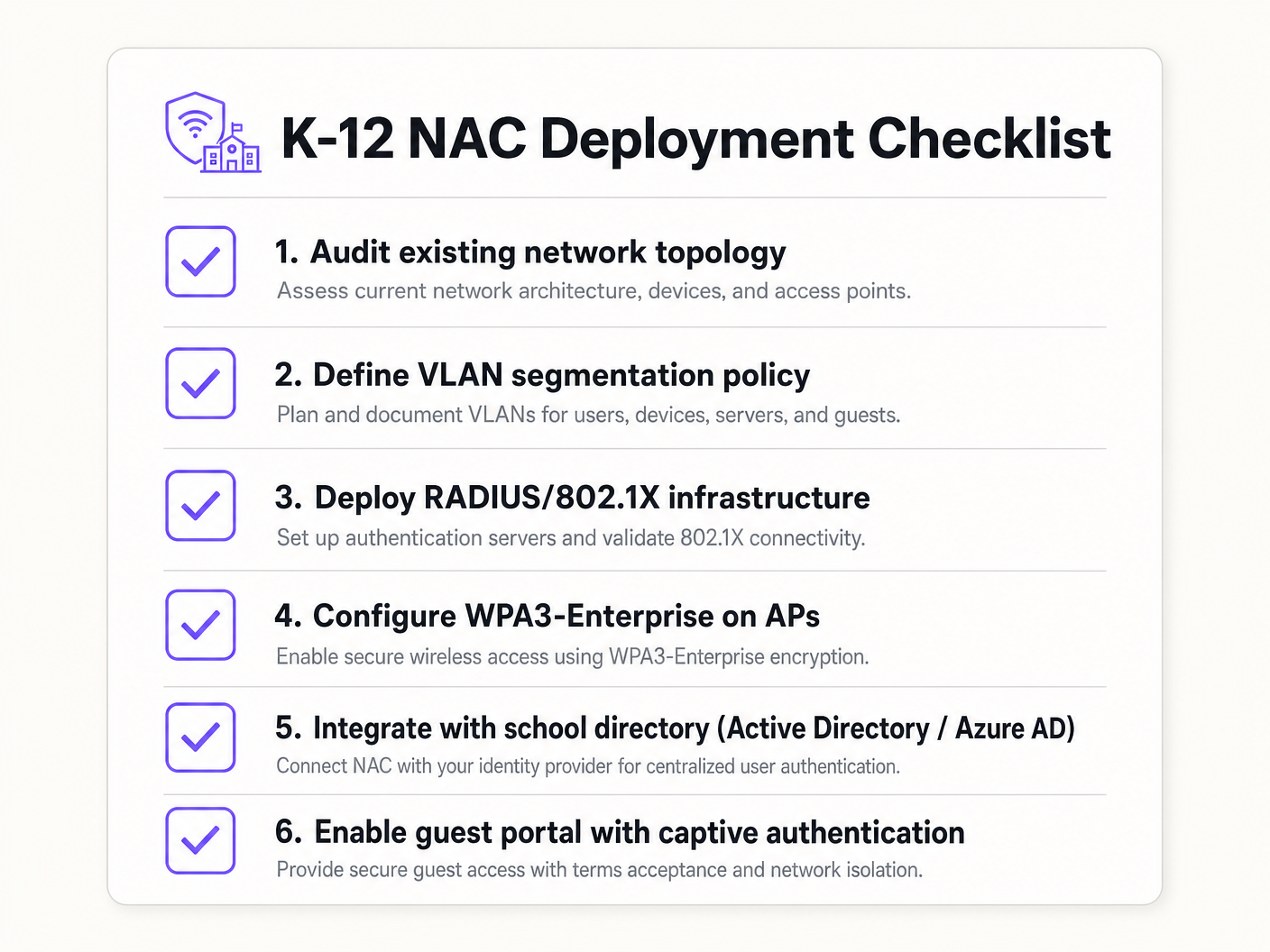

Le déploiement du NAC nécessite une approche progressive et méthodique pour éviter de perturber les opérations éducatives.

Phase 1 : Découverte et Audit

Avant de mettre en œuvre toute application, effectuez un audit réseau complet. Utilisez des outils pour découvrir tous les appareils connectés, identifier l'informatique fantôme (commutateurs ou points d'accès non autorisés) et documenter l'état actuel du réseau. Cette phase est cruciale pour créer des listes blanches précises de contournement d'authentification MAC (MAB) pour les appareils hérités.

Phase 2 : Déploiement de l'Infrastructure RADIUS

Déployez votre infrastructure RADIUS. Si vous utilisez Active Directory sur site, Network Policy Server (NPS) est un choix courant. Pour les environnements centrés sur le cloud (Azure AD, Google Workspace), les solutions RADIUS cloud offrent une intégration simplifiée. Assurez-vous que le serveur RADIUS est correctement configuré pour communiquer avec votre service d'annuaire et que les règles de pare-feu autorisent le trafic LDAP/LDAPS.

Phase 3 : Mode Moniteur

Activez le 802.1X sur les commutateurs d'accès et les contrôleurs sans fil en mode moniteur (parfois appelé mode ouvert). Dans cet état, l'authentificateur évalue les identifiants 802.1X et enregistre le résultat, mais il ne bloque pas l'accès si l'authentification échoue. Cela permet aux équipes informatiques d'identifier les appareils mal configurés, les certificats manquants ou les équipements hérités qui nécessitent le MAB, sans provoquer de pannes de réseau.

Phase 4 : Application et Segmentation

Une fois que les journaux du mode moniteur affichent un taux de réussite élevé et que toutes les exceptions ont été prises en compte, commencez à appliquer le 802.Authentification 1X. Déployez-la par phases — en commençant par un groupe pilote (par exemple, le service informatique), puis en l'étendant au personnel, et enfin aux étudiants. Implémentez l'attribution dynamique de VLAN via les attributs RADIUS (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-ID) pour garantir que les utilisateurs sont placés dans le bon segment réseau en fonction de leur appartenance à un groupe d'annuaire.

Bonnes Pratiques

- Implémentez MAB et MPSK pour l'IoT : Les appareils hérités et les terminaux IoT sans interface utilisateur manquent souvent de supplicants 802.1X. Utilisez le MAC Authentication Bypass (MAB) pour les équipements hérités, mais préférez le Multi-PSK (MPSK) pour les appareils IoT modernes. MPSK attribue une clé pré-partagée unique à chaque appareil, garantissant que si une clé est compromise, le reste du réseau reste sécurisé. Pour une présentation détaillée de la configuration, consultez le guide Gestion de la sécurité des appareils IoT avec NAC et MPSK .

- Appliquez la vérification de la posture des terminaux : Allez au-delà de la simple authentification en intégrant des vérifications de posture. Avant d'accorder l'accès, la solution NAC doit vérifier que le terminal dispose d'un logiciel antivirus actif, est entièrement mis à jour et a le chiffrement de disque activé. Les appareils non conformes doivent être placés dans un VLAN de remédiation.

- Intégrez l'accès invité avec les analyses : Les réseaux invités doivent être isolés et conformes. L'intégration d'une plateforme comme Guest WiFi garantit que l'accès des visiteurs est sécurisé, conforme au GDPR, et fournit des WiFi Analytics précieuses pour comprendre l'utilisation du lieu et l'affluence.

- Utilisez l'authentification par certificat (EAP-TLS) lorsque possible : Pour les appareils gérés, EAP-TLS élimine la dépendance aux mots de passe, réduisant considérablement le risque de vol d'identifiants et d'attaques de phishing.

Dépannage et atténuation des risques

Modes de défaillance courants

- Erreurs de confiance des certificats : Si les utilisateurs BYOD sont invités à accepter un certificat de serveur non fiable lors de l'authentification PEAP, cela les habitue à ignorer les avertissements de sécurité, créant une vulnérabilité de phishing massive. Atténuation : Utilisez toujours un certificat signé par une autorité de certification (CA) publiquement fiable pour le serveur RADIUS, ou assurez-vous que le certificat racine de l'autorité de certification interne est poussé vers tous les appareils gérés via MDM.

- Échecs d'intégration d'annuaire : L'authentification RADIUS échouera si le serveur ne peut pas communiquer avec le service d'annuaire (par exemple, les contrôleurs de domaine AD sont inaccessibles, ou le mot de passe du compte de service a expiré). Atténuation : Implémentez des serveurs RADIUS redondants et surveillez en permanence l'état de l'intégration de l'annuaire.

- Le « problème de l'imprimante » (blocage des appareils hérités) : L'application du 802.1X sans une liste blanche MAB complète déconnectera immédiatement les imprimantes héritées, les équipements audiovisuels et les anciens tableaux intelligents. Atténuation : La phase de mode de surveillance est critique. Ne passez pas à l'application tant que tous les appareils non authentifiés n'ont pas été identifiés et profilés.

ROI et impact commercial

Bien que le NAC soit principalement un investissement en matière de sécurité et de conformité, il offre une valeur commerciale mesurable :

- Atténuation des risques : Le coût financier et réputationnel d'une violation de données impliquant des dossiers d'étudiants est catastrophique. Le NAC réduit drastiquement la surface d'attaque et empêche les mouvements latéraux, contenant les violations potentielles.

- Efficacité opérationnelle : L'attribution dynamique de VLAN réduit la charge administrative de la configuration manuelle des ports de commutateur. Le personnel informatique passe moins de temps à gérer les VLAN et plus de temps sur des initiatives stratégiques.

- Assurance de conformité : Un déploiement NAC robuste fournit les pistes d'audit et les contrôles d'accès nécessaires pour démontrer la conformité au GDPR, à la CIPA et aux réglementations locales de protection, simplifiant les audits et réduisant l'exposition juridique.

Key Definitions

Network Access Control (NAC)

A security architecture that enforces policy on devices attempting to access a network, ensuring only authenticated and compliant devices are granted entry.

Essential for IT teams to prevent unauthorized access and segment network traffic based on user roles (e.g., staff vs. student).

IEEE 802.1X

The IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that allows switches and access points to verify user identity before granting network access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The 'brain' of the NAC deployment, responsible for verifying credentials against a directory (like Active Directory) and assigning VLANs.

MAC Authentication Bypass (MAB)

A technique used to authenticate devices that do not support 802.1X by using their MAC address as the credential against a pre-approved whitelist.

Crucial for allowing legacy devices like older printers and smartboards onto the network without compromising the 802.1X requirement for modern devices.

Multi-PSK (MPSK)

A wireless security feature that allows multiple unique Pre-Shared Keys to be used on a single SSID, with each key assigning specific network policies or VLANs.

The best practice for securing modern IoT devices that cannot perform 802.1X authentication, isolating them securely.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the switch or access point to place an authenticated user into a specific VLAN based on their directory group membership.

Reduces administrative overhead by allowing a single SSID or switch port configuration to serve multiple user types securely.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An 802.1X authentication method that requires mutual certificate authentication between the client and the server, eliminating the use of passwords.

The most secure authentication method, highly recommended for school-issued managed devices to prevent credential theft.

Endpoint Posture Checking

The process of evaluating a device's security state (e.g., antivirus status, OS patch level) before granting it network access.

Ensures that even authenticated users cannot introduce malware into the network via compromised or unpatched devices.

Worked Examples

A 1500-student secondary school needs to deploy 200 new wireless environmental sensors across the campus. These sensors only support WPA2-Personal and do not have an 802.1X supplicant. How should the network architect secure these devices without compromising the main network?

The architect should deploy a dedicated hidden SSID for IoT devices and implement Multi-PSK (MPSK). Each sensor (or group of sensors) is assigned a unique, complex pre-shared key. The wireless controller or RADIUS server is configured to map these specific keys to the isolated 'IoT & Infrastructure VLAN'. This VLAN must have strict ACLs applied, denying all access to the Staff and Student VLANs, and restricting outbound internet access only to the specific cloud endpoints required by the environmental sensors.

During the rollout of 802.1X (PEAP-MSCHAPv2) for BYOD student devices, the IT helpdesk is overwhelmed with tickets from students reporting that their devices are warning them about an 'untrusted network certificate'. How should this be resolved?

The issue occurs because the RADIUS server is using a certificate signed by the school's internal, private Certificate Authority (CA), which the BYOD devices do not natively trust. The immediate fix is to replace the RADIUS server's certificate with one issued by a widely recognized public CA (e.g., DigiCert, Let's Encrypt). Long-term, the school should implement an onboarding portal that securely configures the supplicant and installs the necessary trust anchors before the device attempts to connect.

Practice Questions

Q1. A school district is migrating its directory services entirely to Google Workspace and phasing out on-premises Active Directory. They currently use NPS for RADIUS. What architectural change is required to maintain 802.1X authentication for their fleet of managed Chromebooks?

Hint: Consider how Chromebooks authenticate natively and what infrastructure is needed when AD is removed.

View model answer

The district should migrate to a cloud RADIUS provider (e.g., SecureW2, Foxpass) that integrates natively with Google Workspace, or utilize Google's own Cloud RADIUS capabilities if available in their licensing tier. They should configure the Chromebooks via the Google Admin Console to use EAP-TLS, leveraging device certificates automatically provisioned by Google's certificate management, completely removing the reliance on passwords and on-premises NPS servers.

Q2. During a network audit, the IT team discovers a consumer-grade wireless router plugged into a classroom wall port, broadcasting a hidden SSID. How does a properly configured NAC solution prevent this shadow IT from compromising the network?

Hint: Think about what happens at the switch port level when an unmanaged device is connected.

View model answer

With 802.1X enforced on the wired switch ports, the consumer router will fail authentication because it lacks valid credentials or a certificate. The switch port will either remain in an unauthorized state (blocking all traffic) or dynamically assign the port to an isolated remediation VLAN. Additionally, enterprise NAC solutions can detect the presence of NAT or multiple MAC addresses behind a single port, triggering an automatic port shutdown to isolate the rogue device.

Q3. A venue operations director at a large educational campus wants to provide seamless WiFi access for visiting parents during a sports tournament, but the IT team is concerned about GDPR compliance and network security. What is the recommended approach?

Hint: Consider the balance between ease of access and the legal requirements for capturing user data.

View model answer

The IT team should provision a dedicated Guest VLAN that is strictly isolated from all internal resources and has internet-only access. They should deploy a captive portal solution, such as Purple's Guest WiFi platform, to handle onboarding. This ensures that visitors must accept the terms and conditions and provide explicit consent for data processing before gaining access, satisfying GDPR requirements while keeping the core network secure.