NAC pour la santé : Sécuriser les dispositifs médicaux et les données des patients

Ce guide fournit une référence technique complète pour le déploiement du contrôle d'accès réseau (NAC) dans les environnements de santé, couvrant la conception de l'architecture, les mécanismes d'authentification, le profilage des dispositifs et la segmentation VLAN pour l'IoT médical, les systèmes cliniques et l'accès invité. Il aborde les exigences de conformité pour HIPAA, le NHS DSP Toolkit, ISO 27001 et GDPR, avec des scénarios de mise en œuvre concrets et des meilleures pratiques indépendantes des fournisseurs. Pour les directeurs informatiques et les CTO du secteur de la santé, il s'agit du plan opérationnel pour sécuriser les dispositifs médicaux et les données des patients sans perturber les flux de travail cliniques.

Listen to this guide

View podcast transcript

- Résumé Exécutif

- Analyse Technique Approfondie

- Le Défi du Réseau de Santé

- Architecture NAC Fondamentale

- Mécanismes d'Authentification

- Profilage des Dispositifs et Évaluation de la Posture

- Guide d'implémentation

- Phase 1 : Découverte et profilage (mode surveillance)

- Phase 2 : Définition des politiques et segmentation VLAN

- Phase 3 : Application progressive

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- La décision Fail-Open vs. Fail-Closed

- ROI et impact commercial

Résumé Exécutif

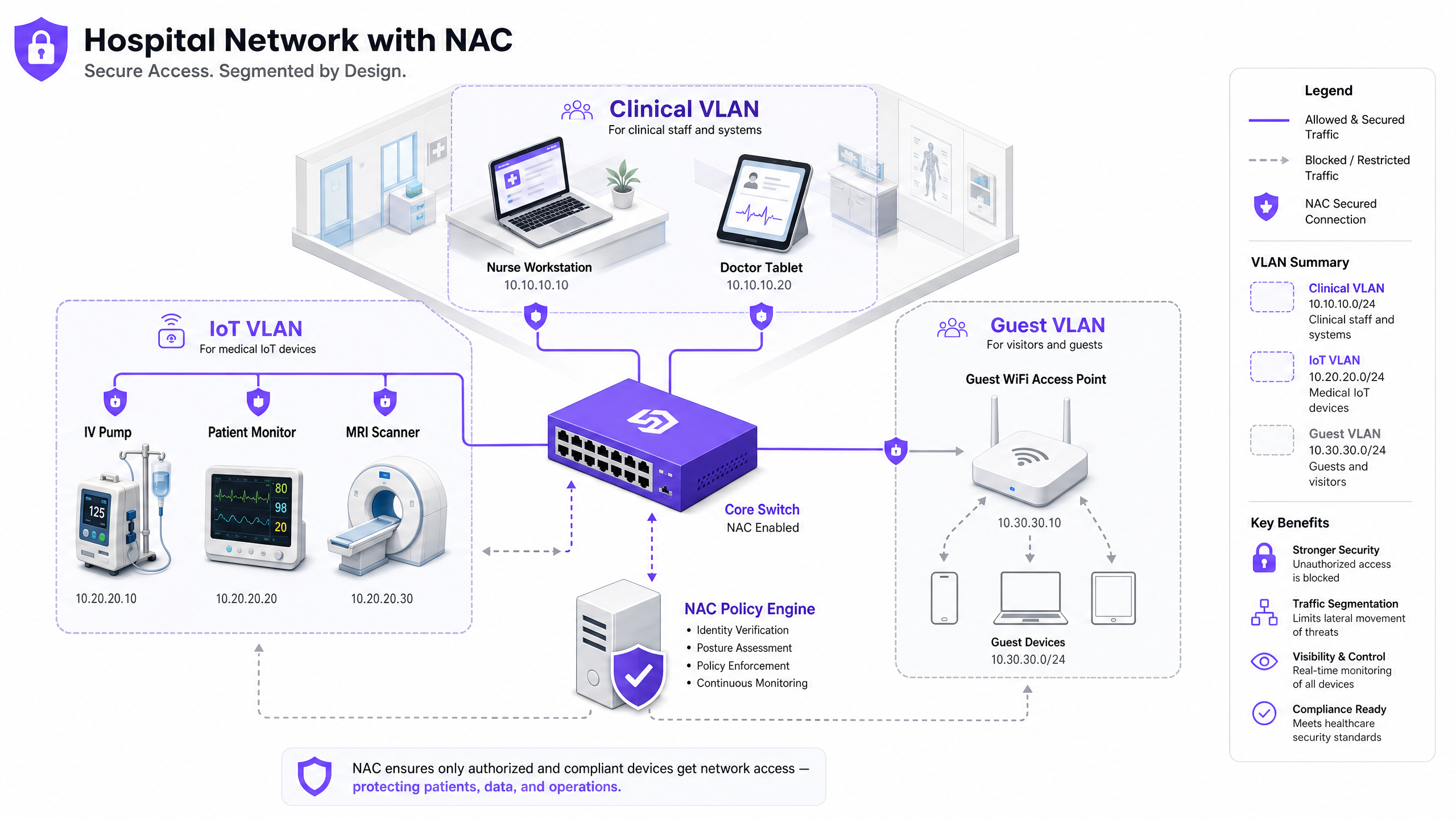

Sécuriser un réseau de santé moderne ne consiste plus seulement à protéger le périmètre ; il s'agit de gérer l'explosion des dispositifs connectés au sein de l'établissement. Des scanners IRM et pompes à perfusion intelligentes aux tablettes patient et smartphones invités, le volume et la diversité des points d'extrémité créent une surface d'attaque sans précédent. Le contrôle d'accès réseau (NAC) est l'infrastructure critique requise pour identifier, authentifier et autoriser chaque dispositif se connectant au réseau, garantissant ainsi la sécurité des dispositifs médicaux et des données des patients.

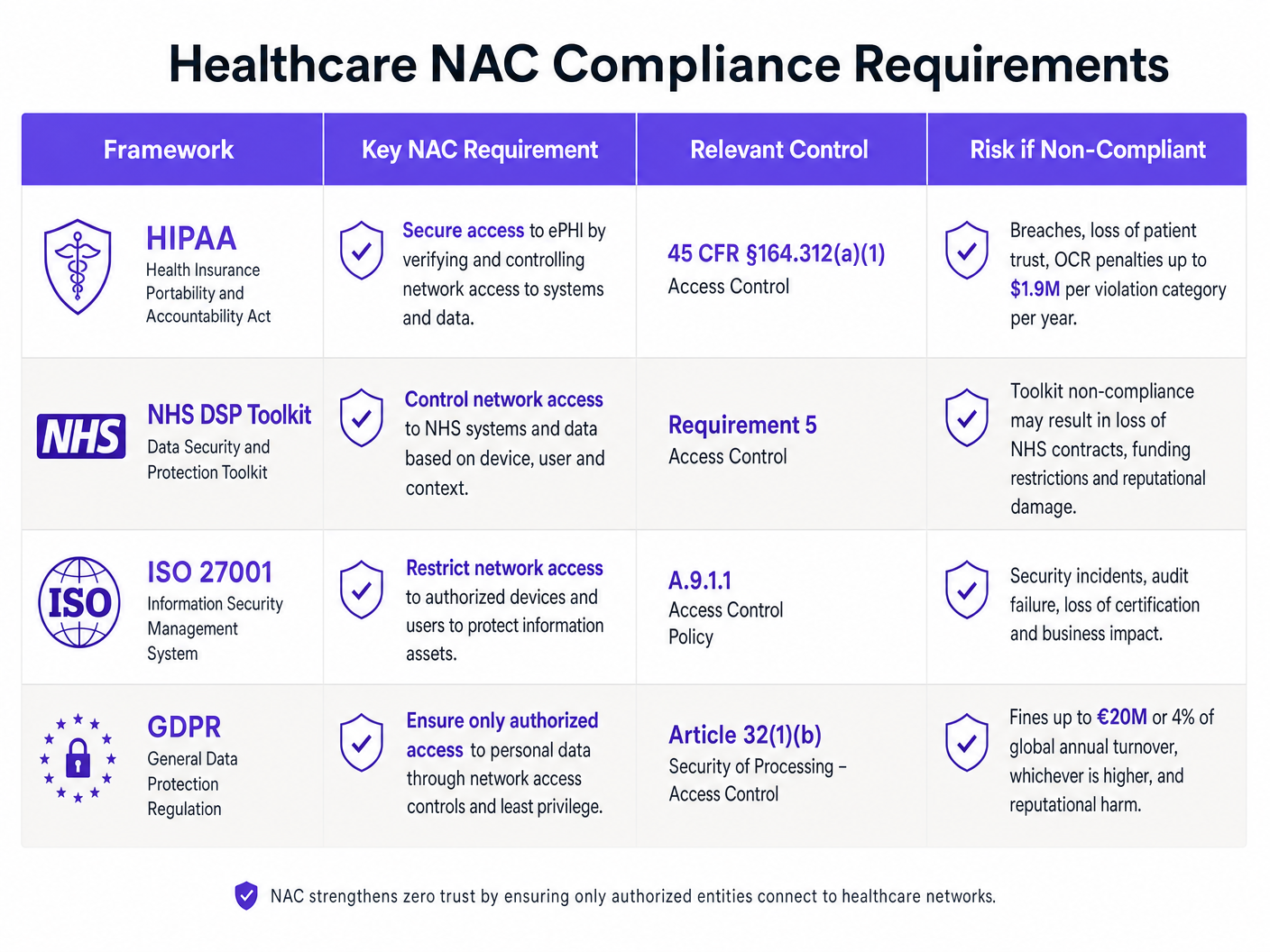

Pour les CTO et les directeurs informatiques du secteur de la santé, le déploiement d'une solution NAC robuste est une exigence non négociable pour la conformité avec HIPAA, le NHS DSP Toolkit et GDPR, ainsi que pour une atténuation significative des risques. Ce guide propose une analyse technique approfondie de l'architecture NAC, des stratégies de mise en œuvre et des meilleures pratiques adaptées aux environnements de santé. Nous explorons comment atteindre un accès réseau zéro-confiance, segmenter les dispositifs IoT cliniques du trafic public et tirer parti de solutions comme Guest WiFi pour gérer en toute sécurité l'accès des visiteurs sans compromettre le réseau clinique principal.

Analyse Technique Approfondie

Le Défi du Réseau de Santé

Les réseaux de santé sont d'une complexité unique. Ils doivent simultanément prendre en charge des systèmes cliniques avec des exigences strictes de disponibilité et d'intégrité des données, une vaste gamme de dispositifs de l'Internet des Objets Médicaux (IoMT) fonctionnant avec des systèmes d'exploitation hérités, les BYOD du personnel, et des milliers de dispositifs patients et visiteurs non gérés. La sécurité périmétrique traditionnelle ou les attributions VLAN statiques sont totalement insuffisantes pour cet environnement. Une approche dynamique, basée sur l'identité, est nécessaire pour appliquer un accès à privilège minimum sur l'ensemble de l'infrastructure réseau.

L'ampleur du problème est significative. Un hôpital typique de 500 lits peut avoir plus de 10 000 dispositifs connectés à tout moment. Moins de 30 % de ces dispositifs seront capables d'exécuter un agent de sécurité de point d'extrémité traditionnel. Les 70 % restants — pompes à perfusion, moniteurs patients, équipements d'imagerie, lits intelligents — doivent être sécurisés par des contrôles au niveau du réseau plutôt que basés sur l'hôte. C'est précisément le problème que le NAC est conçu pour résoudre.

Architecture NAC Fondamentale

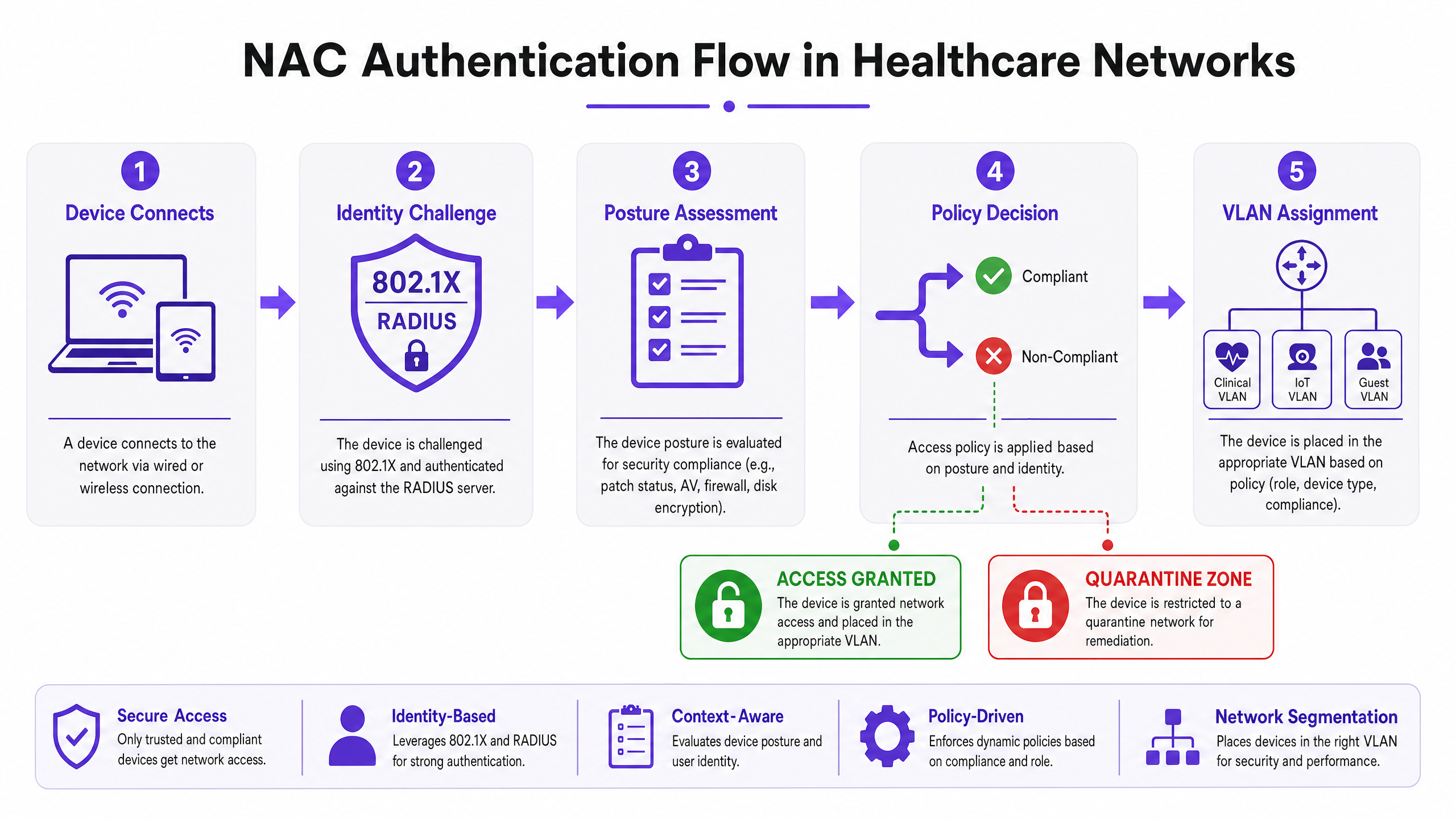

Un déploiement NAC de qualité production dans un environnement de santé repose sur quatre composants clés fonctionnant de concert. Le Supplicant est le logiciel client ou le composant OS natif sur le dispositif de connexion qui initie l'échange d'authentification. Pour les dispositifs IoT sans interface utilisateur qui n'ont pas de capacité de supplicant, le MAC Authentication Bypass (MAB) est utilisé comme solution de repli. L'Authentificateur est le dispositif d'accès réseau — un commutateur ou un point d'accès sans fil — qui intercepte la demande de connexion et agit comme un gardien, transmettant les identifiants au serveur d'authentification. Le Serveur d'Authentification (généralement un moteur de politique basé sur RADIUS tel que Cisco ISE, Aruba ClearPass ou ForeScout) est l'intelligence centrale du système ; il valide l'identité, évalue la posture et renvoie une décision d'autorisation avec une attribution VLAN dynamique. Enfin, le Répertoire — généralement Microsoft Active Directory ou LDAP — fournit les enregistrements d'identité utilisateur et dispositif par rapport auxquels le serveur RADIUS valide les requêtes.

Mécanismes d'Authentification

IEEE 802.1X est la norme d'or pour le contrôle d'accès réseau basé sur les ports. Il fournit un cadre pour l'encapsulation des messages EAP (Extensible Authentication Protocol) entre le supplicant et le serveur d'authentification. Pour les dispositifs appartenant à l'entreprise, EAP-TLS (authentification mutuelle basée sur certificat) est fortement préféré à PEAP-MSCHAPv2 (basé sur mot de passe). EAP-TLS élimine entièrement le vecteur de vol d'identifiants — un mot de passe compromis ne peut pas accorder l'accès au réseau si l'authentification nécessite un certificat machine valide signé par votre PKI interne.

MAC Authentication Bypass (MAB) est la solution pragmatique pour les dispositifs qui ne peuvent pas prendre en charge le 802.1X — ce qui décrit la majorité des équipements IoT médicaux. L'authentificateur utilise l'adresse MAC du dispositif comme identifiant. Le MAB seul est faible, car les adresses MAC peuvent être usurpées, mais lorsqu'il est combiné à un profilage approfondi des dispositifs et à une analyse comportementale, il devient un contrôle robuste pour la gestion des dispositifs médicaux connus.

L'authentification par Captive Portal est le mécanisme approprié pour l'accès des invités et des patients. Une solution Guest WiFi bien implémentée gère l'enregistrement des utilisateurs, l'acceptation des conditions de service et la gestion de la bande passante, garantissant que le trafic public est complètement isolé du réseau clinique dès le moment où un dispositif s'associe au point d'accès.

Profilage des Dispositifs et Évaluation de la Posture

Savoir qui se connecte n'est que la moitié de la bataille ; savoir avec quoi ils se connectent est tout aussi critique. Le Profilage des Dispositifs utilise une combinaison de sondes réseau passives et actives — empreintes DHCP, chaînes User-Agent HTTP, requêtes SNMP, balayage actif basé sur Nmap et analyse des modèles de trafic — pour classer chaque dispositif sur le réseau. Un moteur de profilage bien réglé peut distinguer un moniteur patient Philips IntelliVue d'une pompe à perfusion Baxter Sigma Spectrum uniquement sur la base de leur comportement réseau, même si les deux se connectent via MAB.

L'évaluation de la posture s'applique aux dispositifs d'entreprise gérés. Avant d'accorder l'accès au VLAN clinique, le système NAC quevérifie le point d'accès pour la conformité : Le système d'exploitation est-il mis à jour au niveau requis ? La base de données de signatures antivirus est-elle à jour ? Le chiffrement complet du disque est-il activé ? Les appareils qui échouent aux vérifications de posture sont dynamiquement affectés à un VLAN de remédiation où ils peuvent recevoir des mises à jour mais ne peuvent pas accéder aux systèmes cliniques.

Guide d'implémentation

Le déploiement de la NAC dans un environnement hospitalier en direct exige une planification méticuleuse pour éviter de perturber les services de soins critiques. Une approche progressive n'est pas seulement recommandée, elle est obligatoire.

Phase 1 : Découverte et profilage (mode surveillance)

Commencez par déployer la solution NAC en mode surveillance. Configurez les commutateurs et les points d'accès pour qu'ils transmettent les requêtes d'authentification au serveur NAC, mais demandez au serveur d'autoriser tous les accès tout en enregistrant chaque connexion. Exécutez cette phase pendant un minimum de quatre semaines, couvrant tous les quarts de travail opérationnels et les modèles d'utilisation des appareils. Le résultat est un inventaire complet et vérifié de chaque appareil sur le réseau — y compris l'informatique parallèle et les équipements hérités qui pourraient ne pas apparaître dans votre CMDB. Utilisez ces données pour affiner les règles de profilage des appareils et identifier tout appareil qui nécessitera un traitement spécial pendant l'application des politiques.

Phase 2 : Définition des politiques et segmentation VLAN

Sur la base des données de découverte, définissez des politiques d'accès granulaires mappées à des VLAN spécifiques. Le VLAN clinique doit être restreint aux appareils du personnel autorisé authentifiés via 802.1X EAP-TLS et aux appareils IoT médicaux connus authentifiés via MAB avec profilage vérifié. Le VLAN IoT doit être subdivisé davantage par classe d'appareil — un VLAN dédié aux pompes à perfusion, un autre pour l'équipement d'imagerie — avec des ACL strictes n'autorisant la communication qu'aux serveurs de gestion spécifiques requis par chaque classe d'appareil. Le VLAN invité achemine tout le trafic non authentifié vers un captive portal, en tirant parti d'une plateforme qui intègre WiFi Analytics pour fournir une visibilité opérationnelle tout en maintenant une isolation complète du réseau interne.

Pour des conseils de configuration spécifiques aux fournisseurs, consultez notre guide détaillé sur Comment configurer les politiques NAC pour le routage VLAN dans Cisco Meraki .

Phase 3 : Application progressive

Passez du mode surveillance au mode application par étapes. Commencez par l'application à faible impact : appliquez des ACL de base pour bloquer les modèles de trafic malveillants connus, mais autorisez la plupart du trafic légitime. Utilisez cette phase pour identifier et résoudre toute mauvaise configuration de politique avant qu'elle n'affecte les opérations cliniques. Ensuite, passez à l'application en mode fermé, en déployant département par département — les zones administratives d'abord, les zones de soutien clinique ensuite, et les unités de soins intensifs en dernier. À chaque étape, maintenez une procédure de restauration rapide et assurez-vous que l'équipe d'ingénierie clinique est disponible pour valider que les dispositifs médicaux fonctionnent correctement après l'application.

Bonnes pratiques

Exiger l'authentification par certificat. Pour tous les appareils appartenant à l'entreprise, EAP-TLS avec des certificats machine émis par votre PKI interne devrait être la seule méthode d'authentification acceptée. Les mots de passe sont une vulnérabilité ; les certificats ne le sont pas.

Micro-segmenter l'IoT médical. Ne regroupez pas tous les dispositifs médicaux dans un seul VLAN IoT. Segmentez par classe d'appareil et appliquez des ACL de confiance zéro. Une pompe à perfusion ne devrait pouvoir atteindre que son serveur de gestion spécifique et le système EMR — rien d'autre. Le mouvement latéral entre les classes d'appareils doit être bloqué au niveau de la couche réseau.

Mettre en œuvre une surveillance comportementale continue. La NAC n'est pas un contrôle que l'on configure une fois pour toutes. Intégrez votre moteur de politique NAC à une plateforme SIEM ou de détection et de réponse réseau (NDR). Si un appareil IoT profilé commence à présenter un comportement anormal — balayages de ports inattendus, connexions sortantes inhabituelles — le système NAC doit le mettre en quarantaine dynamiquement sans attendre l'intervention humaine.

Optimiser votre infrastructure sans fil. Assurez-vous que votre déploiement de points d'accès offre une couverture et une capacité adéquates pour la densité d'appareils dans chaque zone clinique. Comprendre les implications des différentes bandes sans fil est essentiel — notre guide sur Fréquences Wi-Fi : Un guide des fréquences Wi-Fi en 2026 couvre les compromis pratiques entre 2,4 GHz, 5 GHz et 6 GHz pour les environnements IoT et cliniques mixtes.

Intégrer l'accès invité comme un contrôle de sécurité de première classe. Le Guest WiFi n'est pas une réflexion après coup — c'est l'un des types de trafic les plus risqués sur votre réseau. Une plateforme Guest WiFi dédiée garantit que les appareils des patients et des visiteurs sont isolés, authentifiés et gérés indépendamment du réseau clinique. Les données WiFi Analytics générées peuvent également soutenir des améliorations opérationnelles dans le flux des patients et la gestion des installations.

Dépannage et atténuation des risques

Modes de défaillance courants

Le dispositif IoT silencieux est le problème opérationnel le plus courant dans les déploiements NAC en milieu de santé. Les dispositifs médicaux qui entrent en état de veille à faible consommation perdent leur connexion réseau et ne parviennent pas à se réauthentifier correctement lorsqu'ils se réveillent. Le résultat est un appareil qui apparaît hors ligne pour le système NAC mais qui est physiquement présent et tente de fonctionner. L'atténuation implique l'ajustement des temporisateurs de vieillissement MAC sur les commutateurs pour correspondre au cycle de veille attendu de chaque classe d'appareil, et la configuration du moteur de profilage NAC pour reconnaître les appareils de retour sans nécessiter un cycle de réauthentification complet.

L'expiration des certificats est un risque systémique qui peut bloquer des centaines d'appareils du personnel simultanément s'il n'est pas géré de manière proactive. Mettez en œuvre une gestion automatisée du cycle de vie des certificats à l'aide des protocoles SCEP ou EST, et configurez des alertes pour les certificats expirant dans les 60 jours. Échelonnez le renouvellement des certificats cycles à travers les groupes d'appareils pour éviter les expirations simultanées massives.

Mauvaise configuration du serveur RADIUS — adresses IP incorrectes, secrets partagés non concordants ou méthodes EAP mal configurées sur les appareils d'accès réseau — entraînera des échecs d'authentification silencieux difficiles à diagnostiquer sans une journalisation appropriée. Utilisez une gestion de réseau centralisée pour déployer des configurations RADIUS standardisées sur tous les commutateurs et points d'accès, et mettez en œuvre la comptabilité RADIUS pour fournir une piste d'audit de tous les événements d'authentification.

La décision Fail-Open vs. Fail-Closed

C'est la décision architecturale la plus importante dans un déploiement NAC en milieu de santé. Une politique de type fail-closed (refusant l'accès au réseau si le serveur NAC est inaccessible) offre la posture de sécurité la plus robuste mais risque d'isoler les équipements médicaux vitaux lors d'une panne de serveur. Une politique de type fail-open (accordant un accès restreint si le serveur est en panne) maintient la continuité clinique mais crée une fenêtre de contrôle de sécurité réduit. L'approche recommandée est une politique de défaillance à plusieurs niveaux : les VLAN cliniques critiques passent en mode fail-open avec des ACL réseau robustes en place, tandis que les VLAN administratifs et invités passent en mode fail-closed. Déployez les moteurs de politique NAC dans un cluster hautement disponible sur plusieurs emplacements physiques ou zones de disponibilité pour minimiser la fréquence de déclenchement de cette décision.

ROI et impact commercial

L'analyse de rentabilité du NAC dans le secteur de la santé est convaincante à plusieurs égards. Le principal moteur est la réduction des risques : une seule violation de données signalable impliquant des informations de santé protégées (PHI) entraîne des coûts moyens dépassant 10 millions de dollars lorsque les amendes réglementaires, les frais juridiques, les coûts de remédiation et les dommages à la réputation sont pris en compte. Le NAC réduit directement la probabilité et le rayon d'impact potentiel d'un tel incident en garantissant que seuls les appareils autorisés et conformes peuvent accéder aux systèmes contenant des PHI.

L'efficacité opérationnelle est un avantage secondaire mais significatif. Le profilage et l'intégration automatisés des appareils éliminent la configuration manuelle des ports de commutateur qui consomme un temps considérable du support informatique dans les environnements sans NAC. Les équipes d'ingénierie clinique obtiennent un inventaire des appareils précis et en temps réel qui prend en charge la gestion du cycle de vie, la planification de la maintenance et la planification des achats.

La posture de conformité est directement améliorée. La norme de contrôle d'accès de l'HIPAA (45 CFR §164.312(a)(1)), les exigences de sécurité réseau du NHS DSP Toolkit et les obligations de sécurité du traitement de l'Article 32 du GDPR exigent toutes des contrôles démontrables sur qui et quoi peut accéder aux systèmes contenant des données patient. Un déploiement NAC bien documenté fournit les preuves d'audit nécessaires pour satisfaire à ces obligations.

Enfin, l'expérience patient bénéficie d'une stratégie d'accès invité bien mise en œuvre. Fournir un Guest WiFi fiable et sécurisé aux patients et aux visiteurs améliore les scores de satisfaction tandis que les données sous-jacentes de WiFi Analytics soutiennent les améliorations opérationnelles en matière de gestion des lits, de flux de visiteurs et d'utilisation des installations.

Key Definitions

Network Access Control (NAC)

A security framework that enforces policy-based control over which devices and users are permitted to connect to a network, and what resources they can access once connected. NAC combines authentication, device profiling, posture assessment, and dynamic policy enforcement.

IT teams encounter NAC as both a product category (Cisco ISE, Aruba ClearPass, ForeScout) and an architectural approach. In healthcare, NAC is the primary mechanism for enforcing network segmentation between clinical systems, medical IoT, and guest access.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices wishing to connect to a LAN or WLAN. It defines the roles of the supplicant (client), authenticator (switch/AP), and authentication server (RADIUS), and encapsulates EAP messages between them.

802.1X is the authentication mechanism used for corporate-owned devices in a NAC deployment. IT teams configure it on both the network access devices (switches, APs) and the endpoint devices (via OS-level supplicant settings or Group Policy).

MAC Authentication Bypass (MAB)

A fallback authentication mechanism used for devices that cannot support 802.1X. The network access device uses the connecting device's MAC address as its identity credential, forwarding it to the RADIUS server for authorisation.

MAB is the primary authentication method for medical IoT devices in healthcare NAC deployments. It must be combined with device profiling to provide meaningful security, as MAC addresses can be spoofed.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client and the authentication server using X.509 digital certificates. Both the client and the server present certificates, eliminating the password-based credential theft vector.

EAP-TLS is the recommended authentication method for corporate devices in healthcare NAC deployments. It requires a functioning internal PKI to issue and manage machine certificates.

VLAN Steering

The dynamic assignment of a connecting device to a specific VLAN based on the authentication result and policy decision from the NAC system. The RADIUS server returns a VLAN ID (or VLAN name) as part of the Access-Accept response, and the authenticator places the device's port into that VLAN.

VLAN steering is the mechanism by which NAC enforces network segmentation. IT teams configure RADIUS attributes (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-ID) on the authentication server to specify the target VLAN for each device class.

Device Profiling

The process of identifying the type, manufacturer, and operating system of a connecting device using passive network probes (DHCP fingerprints, HTTP User-Agent strings, mDNS/Bonjour advertisements) and active scanning techniques (Nmap, SNMP queries).

Device profiling is essential for accurately classifying medical IoT devices in a healthcare NAC deployment. Without profiling, MAB-authenticated devices are indistinguishable from each other, making it impossible to apply device-class-specific access policies.

Posture Assessment

The evaluation of a connecting device's security compliance state before granting network access. Posture checks typically verify OS patch level, antivirus signature currency, disk encryption status, and the presence of required security software.

Posture assessment applies to managed corporate devices (laptops, workstations) in a healthcare NAC deployment. Devices that fail posture checks are dynamically assigned to a remediation VLAN where they can receive updates but cannot access clinical systems.

Quarantine VLAN

A restricted network segment to which non-compliant or unrecognised devices are assigned when they fail authentication or posture assessment. The quarantine VLAN typically provides access only to remediation resources (patch servers, antivirus update servers) and blocks access to all clinical and corporate systems.

IT teams use quarantine VLANs as the enforcement mechanism for NAC policy violations. A device in the quarantine VLAN is effectively isolated from the rest of the network while still being able to receive the updates needed to achieve compliance.

IoMT (Internet of Medical Things)

The ecosystem of connected medical devices and healthcare applications that communicate over networks to collect and transmit patient data. IoMT includes infusion pumps, patient monitors, imaging equipment, smart beds, and wearable health monitors.

IoMT devices represent the largest and most challenging device category in a healthcare NAC deployment. They typically run legacy operating systems, cannot support endpoint security agents, and require specialised profiling and micro-segmentation strategies.

Zero-Trust Network Access (ZTNA)

A security model that eliminates implicit trust from the network architecture. Under ZTNA, no device or user is trusted by default, regardless of their network location. Every access request must be explicitly authenticated, authorised, and continuously validated.

ZTNA is the architectural philosophy that underpins modern NAC deployments. In healthcare, ZTNA means that even a device on the clinical VLAN must continuously prove its identity and compliance state — network location alone does not grant access to sensitive systems.

Worked Examples

A 350-bed NHS Trust is preparing for its annual DSP Toolkit submission. The IT Director has identified that the network currently has no device authentication — everything connects to a flat network with a single VLAN. There are approximately 2,400 connected devices, of which an estimated 800 are medical IoT devices (infusion pumps, patient monitors, ventilators). The Trust needs to achieve compliance within 6 months without disrupting clinical operations. Where do they start?

The engagement begins with a 4-week Monitor Mode deployment. Configure all core switches and wireless controllers to forward 802.1X and MAB requests to a newly deployed RADIUS policy engine (Cisco ISE or Aruba ClearPass are the leading options for this scale). The server is set to permit-all but log everything. After 4 weeks, analyse the profiling data to categorise all 2,400 devices. Expect to find approximately 800 medical IoT devices (MAB candidates), 600 corporate workstations and laptops (802.1X candidates), 400 staff BYOD devices, and 600 patient/visitor devices. In week 5-8, define the VLAN architecture: Clinical VLAN (10.10.0.0/22) for staff devices and EMR-connected systems, IoT VLAN (10.20.0.0/22) for medical devices with ACLs restricting communication to specific management servers, and Guest VLAN (10.30.0.0/22) routed to a captive portal. Deploy a dedicated Guest WiFi platform for the patient-facing network. In weeks 9-16, begin graduated enforcement starting with the administrative block. In weeks 17-24, extend enforcement to clinical areas, validating each medical device class with clinical engineering before enforcement. By month 6, the Trust has a fully segmented network with documented access controls, satisfying DSP Toolkit Requirement 5 (Access Control) and providing the audit evidence required for the submission.

A private hospital group is expanding its network to support a new oncology wing with 150 new connected medical devices, including 40 infusion pumps from two different manufacturers, 60 patient monitors, and 50 mixed devices (smart beds, nurse call systems). The network team has an existing Cisco Meraki infrastructure with no NAC. The CISO wants micro-segmentation in place before the wing opens in 8 weeks. What is the deployment strategy?

With Cisco Meraki as the existing infrastructure, the deployment leverages Meraki's built-in RADIUS integration and Group Policy features. First, deploy a RADIUS server (FreeRADIUS or Cisco ISE) and configure all Meraki switches and MR access points in the new wing to use it for authentication. Configure MAB for all medical devices, using Meraki's client fingerprinting to assist with device classification. Define three Group Policies in the Meraki dashboard: IoT-InfusionPumps (VLAN 210, ACL permitting only traffic to the infusion pump management server at 10.10.5.20 and the EMR at 10.10.1.10), IoT-PatientMonitors (VLAN 220, ACL permitting traffic to the monitoring server at 10.10.5.30 and the EMR), and IoT-General (VLAN 230, more permissive ACL for mixed devices). Pre-populate the RADIUS server with the MAC addresses of all 150 devices, sourced from the procurement documentation. Run in Monitor Mode for the first two weeks of the wing's soft opening, validating that all devices are correctly profiled and assigned. Transition to full enforcement in week 3. For detailed Meraki-specific VLAN steering configuration, refer to the guide on How to Configure NAC Policies for VLAN Steering in Cisco Meraki .

Practice Questions

Q1. A regional hospital has 1,200 connected devices. During a Monitor Mode NAC deployment, the profiling engine identifies 340 devices with unknown profiles — they are not matching any known medical device fingerprint and are not corporate workstations. The CISO wants to move to enforcement in 2 weeks. What is the correct course of action, and what are the risks of proceeding on the CISO's timeline?

Hint: Consider what those 340 unknown devices might be, and what happens to them when enforcement goes live if they remain unclassified.

View model answer

The correct action is to delay enforcement until the 340 unknown devices are investigated and classified. These devices will be placed in the quarantine VLAN when enforcement goes live, which may include clinical equipment that is critical to patient care. The investigation should involve: (1) cross-referencing MAC address OUI prefixes against manufacturer databases to identify likely device types, (2) reviewing switch port locations to physically identify the devices, (3) engaging clinical engineering to identify any medical devices not in the CMDB, and (4) reviewing DHCP logs for hostname patterns. Only after all 340 devices are classified and appropriate policies are defined should enforcement proceed. The risk of proceeding on the CISO's 2-week timeline is a potential patient safety incident if an unclassified medical device is quarantined during a critical care scenario.

Q2. An IT architect is designing the NAC failure mode policy for a new hospital wing. The clinical director insists that medical devices must never lose network connectivity, even if the NAC server goes offline. The CISO insists on fail-closed for all VLANs. How do you resolve this conflict, and what compensating controls are required?

Hint: Think about tiered failure policies and what network-level controls can substitute for NAC policy enforcement during an outage.

View model answer

The resolution is a tiered failure policy that satisfies both requirements. The IoT VLAN and Clinical VLAN are configured to fail-open (permit access if the RADIUS server is unreachable), while the Guest VLAN and administrative VLAN are configured to fail-closed. The compensating controls that make the fail-open policy acceptable for clinical VLANs are: (1) strict ACLs applied at the VLAN gateway that restrict inter-VLAN traffic regardless of NAC state, (2) NAC server high availability deployment (active-active cluster across two data centres) to minimise the probability of the failure mode being triggered, (3) network-level IDS/IPS monitoring on clinical VLANs to detect anomalous traffic during NAC outages, and (4) documented incident response procedures for NAC outage scenarios. This approach satisfies the clinical director's availability requirement while providing the CISO with documented compensating controls that maintain an acceptable security posture.

Q3. A hospital's NAC deployment has been running in full enforcement mode for 3 months. The security team receives an alert that a device on the IoT VLAN (profiled as an infusion pump) is attempting to establish outbound connections to an external IP address on port 443. The device's MAC address matches the expected profile. What is the immediate response, and what does this incident indicate about the NAC architecture?

Hint: Consider both the immediate containment action and the architectural gap that allowed this traffic to be attempted (even if blocked).

View model answer

The immediate response is to dynamically quarantine the device via the NAC policy engine, isolating it from the IoT VLAN pending investigation. The security team should capture a packet trace from the device's switch port to analyse the traffic content, and clinical engineering should be notified to physically inspect the device and take it offline if necessary. The incident indicates two architectural issues: (1) the ACL on the IoT VLAN is not blocking outbound internet traffic from infusion pumps — the ACL should permit only traffic to the specific management server IP and the EMR, with an explicit deny-all rule for all other destinations; and (2) the behavioural monitoring integration is working correctly (the alert was generated), but the ACL should have blocked the traffic before it was even attempted. The remediation action is to tighten the IoT VLAN ACLs to implement a default-deny posture, permitting only explicitly required communication paths for each device class.