NHS Staff WiFi : Comment déployer des réseaux sans fil sécurisés dans le secteur de la santé

Ce guide de référence technique détaille l'architecture, les protocoles de sécurité et les stratégies de déploiement pour le NHS Staff WiFi, couvrant l'authentification 802.1X, la segmentation VLAN, les politiques BYOD et la conformité au DSP Toolkit. Il fournit des conseils pratiques aux responsables informatiques sur le déploiement de réseaux sans fil de niveau entreprise qui desservent les utilisateurs cliniques, administratifs et invités sur une infrastructure physique partagée sans compromettre la sécurité. Que vous planifiiez un nouveau déploiement ou que vous renforciez un parc existant, ce guide fournit les cadres de décision et les étapes de mise en œuvre nécessaires pour agir ce trimestre.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- Authentification et Contrôle d'Accès

- Segmentation Réseau et Zones de Confiance

- Le Défi BYOD

- Guide d'implémentation

- Phase 1 : Évaluation et conception

- Phase 2 : Configuration de l'infrastructure

- Phase 3 : Application des politiques et intégration

- Phase 4 : Test et validation

- Bonnes pratiques

- Dépannage et atténuation des risques

- Délais d'authentification

- Problèmes d'itinérance

- Incompatibilité des appareils hérités

- Expiration des certificats

- Retour sur investissement et impact commercial

Résumé Exécutif

Le déploiement d'un WiFi sécurisé et fiable dans les établissements du NHS n'est plus un agrément facultatif — c'est une infrastructure clinique essentielle. L'évolution vers des soins aux patients axés sur le mobile, les dossiers de santé électroniques (DSE) et les dispositifs médicaux connectés exige une architecture sans fil qui équilibre une itinérance transparente avec des contrôles de sécurité rigoureux.

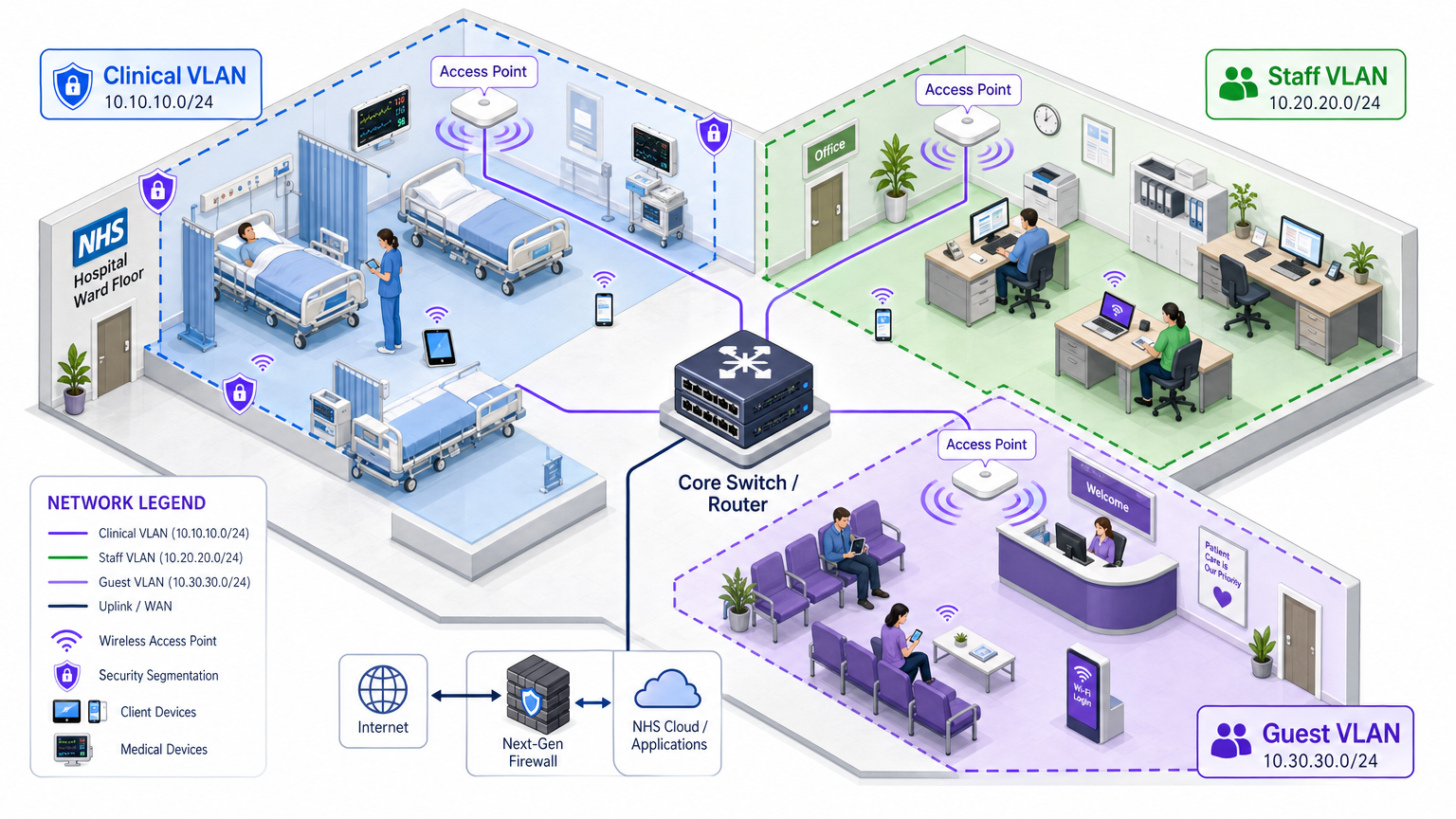

Pour les responsables informatiques, les architectes réseau et les CTO, le défi principal est d'accueillir divers groupes d'utilisateurs — personnel clinique, personnel administratif, patients et invités — sur une infrastructure physique partagée sans compromettre les exigences du NHS Data Security and Protection (DSP) Toolkit. Ce guide détaille les exigences techniques pour le NHS Staff WiFi, en se concentrant sur des cadres d'authentification robustes comme IEEE 802.1X, la segmentation logique du réseau via les VLANs, et l'intégration sécurisée des terminaux Bring Your Own Device (BYOD).

En s'éloignant des clés pré-partagées (PSK) héritées et en adoptant des politiques d'accès basées sur l'identité, les organisations de santé peuvent atténuer les risques de violation, réduire les frictions opérationnelles et fournir la base sans fil pour les programmes de transformation numérique. Le cas commercial est tout aussi solide : réduction des frais généraux du support technique, conformité démontrable au DSP Toolkit et un réseau capable de prendre en charge l'innovation clinique future sans nécessiter une reconstruction complète de l'infrastructure.

Approfondissement Technique

Authentification et Contrôle d'Accès

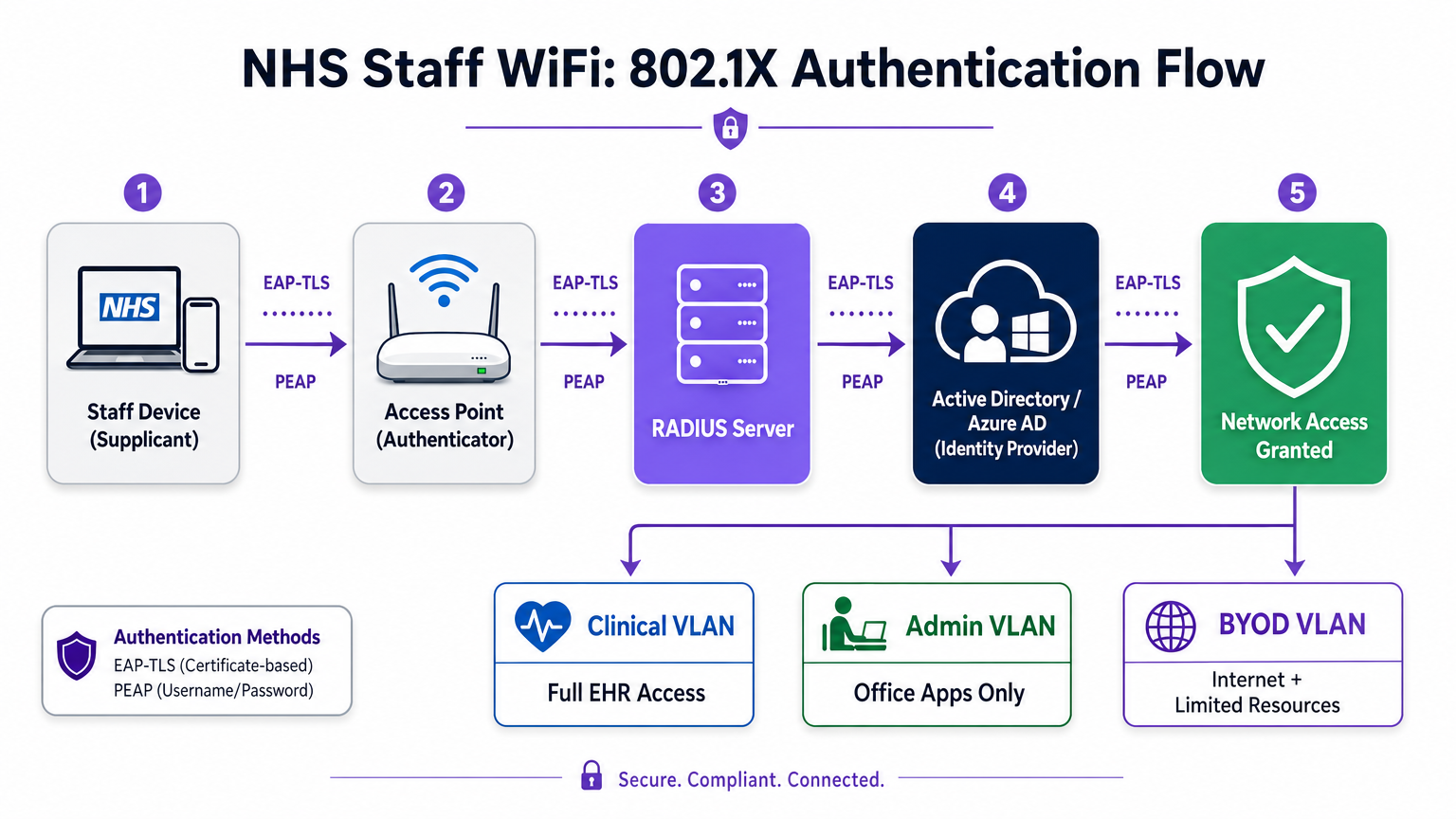

La base d'un réseau sans fil sécurisé dans le secteur de la santé est le contrôle d'accès basé sur l'identité. Les réseaux WPA2-Personal hérités utilisant des clés pré-partagées sont fondamentalement inadaptés aux environnements cliniques. Ils n'offrent aucune responsabilité individuelle, compliquent le processus de départ du personnel et présentent un point de défaillance unique si l'identifiant est compromis ou partagé au-delà du groupe prévu.

Les déploiements NHS modernes doivent imposer le WPA3-Enterprise (ou WPA2-Enterprise comme état de transition minimum) en utilisant l'authentification IEEE 802.1X. Ce cadre exige que chaque utilisateur ou appareil présente des identifiants uniques avant que l'accès au réseau ne soit accordé, et le résultat de cette authentification détermine sur quel segment de réseau logique l'appareil est placé.

Deux méthodes EAP dominent les déploiements dans le secteur de la santé :

| Méthode EAP | Mécanisme d'Authentification | Mieux Adapté Pour | Niveau de Sécurité |

|---|---|---|---|

| EAP-TLS | Certificat numérique côté client | Dispositifs cliniques gérés par l'entreprise | Le plus élevé — pas de mot de passe à hameçonner |

| PEAP-MSCHAPv2 | Nom d'utilisateur/mot de passe dans un tunnel chiffré | BYOD, personnel administratif, appareils hérités | Élevé — identifiants protégés par TLS |

EAP-TLS est la norme d'or pour les appareils d'entreprise. Les certificats sont distribués via les plateformes de gestion des appareils mobiles (MDM), permettant une authentification sans contact — l'appareil s'authentifie silencieusement en arrière-plan. PEAP-MSCHAPv2 achemine en toute sécurité les identifiants Active Directory ou Azure AD à l'intérieur d'une session TLS chiffrée, ce qui le rend adapté aux scénarios BYOD où la gestion des certificats est peu pratique.

L'intégration de l'infrastructure sans fil avec le fournisseur d'identité central (IdP) de l'organisation garantit que l'accès est automatiquement révoqué lorsqu'un compte AD d'un membre du personnel est désactivé, satisfaisant directement aux exigences du DSP Toolkit en matière de gestion du cycle de vie des accès.

Segmentation Réseau et Zones de Confiance

Les points d'accès physiques diffusent sur tout l'étage de l'hôpital, mais la segmentation logique garantit que le trafic reste isolé selon le principe du moindre privilège. Une architecture réseau plate dans un environnement de santé est une vulnérabilité de sécurité grave, permettant à un appareil invité compromis ou à un capteur IoT vulnérable de potentiellement pivoter vers les systèmes cliniques.

Les meilleures pratiques dictent la création de réseaux locaux virtuels (VLANs) distincts mappés à des SSIDs spécifiques, avec des règles de pare-feu imposant des limites de trafic entre eux :

| Zone | SSID | Authentification | Accès | Priorité QoS |

|---|---|---|---|---|

| Clinique | NHS-Clinical | EAP-TLS (certificat) | DSE, PACS, messagerie clinique | La plus élevée |

| Administrative | NHS-Staff | PEAP (identifiants AD) | Applications bureautiques, internet | Moyenne |

| IoT Médical | Masqué/MAB | Contournement d'Authentification MAC | Contrôleur d'appareil uniquement | Élevée |

| Invité / Patient | NHS-Guest | Captive portal | Internet uniquement | Faible |

| BYOD | NHS-BYOD | PEAP (identifiants AD) | Internet, VDI limitée | Faible |

Le VLAN IoT Médical mérite une attention particulière. De nombreux dispositifs médicaux connectés — pompes à perfusion, moniteurs de patients, systèmes d'appel sans fil — ne peuvent pas prendre en charge le 802.1X. Le contournement d'authentification MAC (MAB) est la solution de repli, mais il doit être associé à des listes de contrôle d'accès (ACL) de pare-feu strictes qui limitent la communication de ces appareils uniquement à leurs serveurs de gestion désignés.

Le Défi BYOD

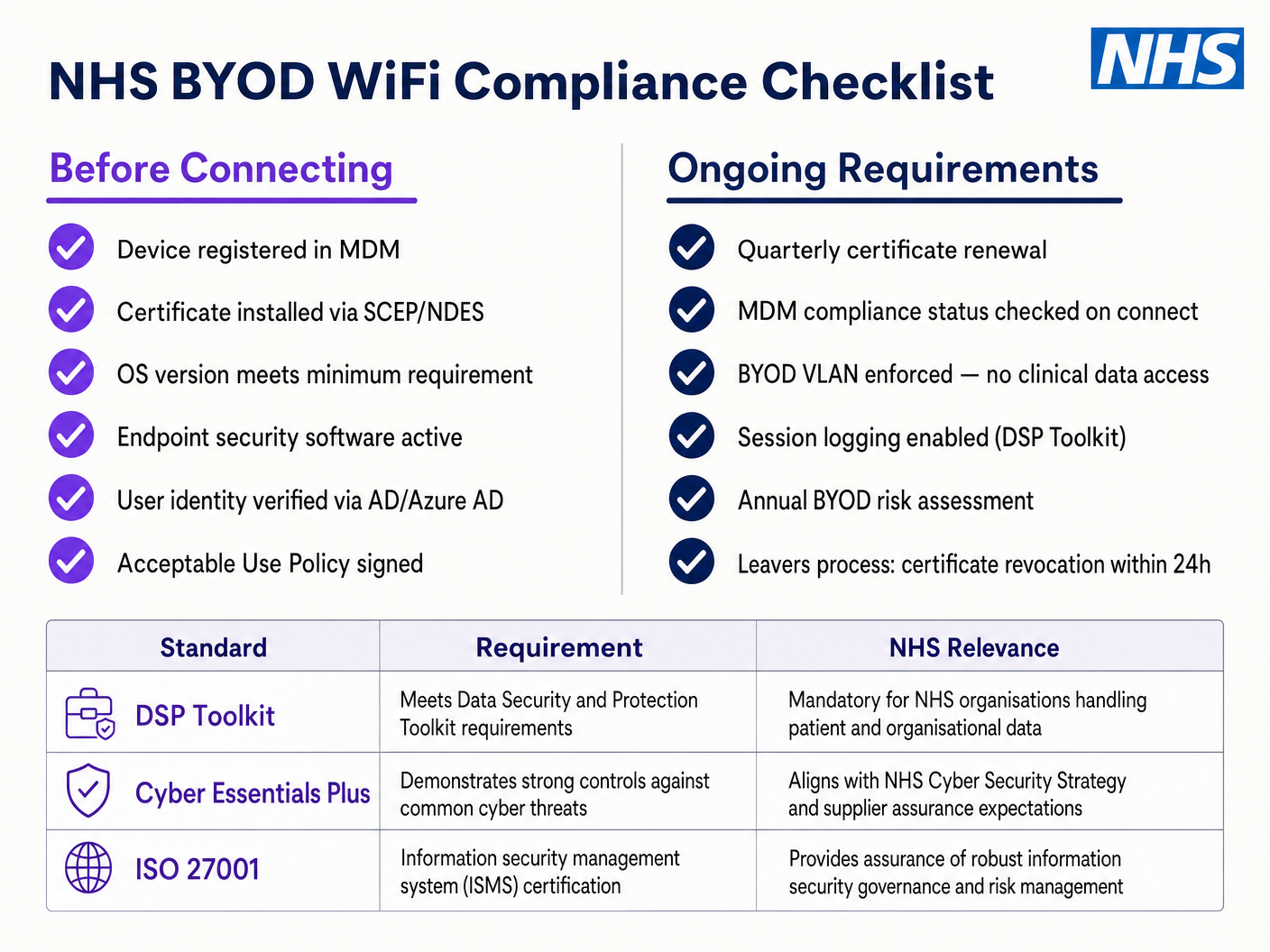

Les politiques Bring Your Own Device sont de plus en plus courantes pour le personnel administratif et les cliniciens invités. Cependant, les appareils personnels non gérés représentent un risque significatif s'ils sont autorisés sur des segments de réseau de confiance.

Un déploiement BYOD sécurisé implique l'intégration de ces appareils sur un VLAN BYOD dédié. Cette zone fournit un accès à internet et peut-être un accès limité à des ressources internes spécifiques et non sensibles via une passerelle sécurisée ou une infrastructure de bureau virtuel (VDI). Elle ne doit absolument pas avoir de routage direct vers les systèmes cliniques ou les stockages de données patients.

Guide d'implémentation

Le déploiement d'une architecture WiFi sécurisée pour le personnel du NHS nécessite une approche par phases afin de minimiser les perturbations des opérations cliniques en cours.

Phase 1 : Évaluation et conception

Commencez par une étude de site sans fil complète. Les environnements de soins de santé sont notoirement difficiles pour la propagation RF en raison des murs doublés de plomb, des machines lourdes et de la densité d'occupation. La conception doit tenir compte de la capacité, et pas seulement de la couverture, en assurant une densité suffisante de points d'accès dans les zones à fort trafic comme les services d'urgence et les cliniques externes.

Définissez les SSIDs requis et mappez-les aux VLANs et politiques de sécurité correspondantes. Maintenez le nombre de SSIDs diffusés au minimum — idéalement pas plus de quatre — pour réduire la charge de gestion et minimiser la congestion des trames balises, ce qui dégrade les performances globales du réseau.

Phase 2 : Configuration de l'infrastructure

Configurez l'infrastructure de commutation et de routage principale pour prendre en charge les VLANs définis. Implémentez des règles de pare-feu aux limites entre les segments pour appliquer le principe du moindre privilège. Configurez le serveur RADIUS (par exemple, Cisco ISE, Aruba ClearPass ou un RADIUS-as-a-Service basé sur le cloud) et intégrez-le au fournisseur d'identité central. Pour les environnements où la plateforme de Purple est déployée, l'intégration de WiFi Analytics à ce stade offre une visibilité sur l'utilisation du réseau, les modèles d'itinérance et les points chauds de capacité.

Phase 3 : Application des politiques et intégration

Déployez les politiques d'authentification. Pour les appareils d'entreprise, utilisez la solution MDM pour pousser les profils sans fil et les certificats clients nécessaires (pour EAP-TLS). Cela garantit que les appareils gérés se connectent automatiquement et en toute sécurité sans intervention de l'utilisateur.

Pour le BYOD, établissez un flux de travail d'intégration clair — généralement un portail d'intégration qui guide l'utilisateur à travers l'authentification avec ses identifiants d'entreprise, l'acceptation d'une politique d'utilisation acceptable et le déplacement de l'appareil vers le VLAN BYOD sécurisé. La plateforme Guest WiFi de Purple peut être déployée comme couche de captive portal pour le SSID patient et invité, gérant la capture de données conforme au GDPR et l'acceptation des conditions à grande échelle.

Phase 4 : Test et validation

Avant la mise en service, effectuez des tests de bout en bout de chaque chemin d'authentification, d'affectation de VLAN et de règle de pare-feu. Validez spécifiquement le comportement d'itinérance en parcourant l'étage clinique avec un appareil de test tout en surveillant les événements de réauthentification. Confirmez que les protocoles d'itinérance rapide (802.11r et 802.11k) fonctionnent correctement et que les sessions d'application survivent aux transitions de point d'accès.

Bonnes pratiques

Éliminez les clés pré-partagées. Faites passer tous les réseaux du personnel et cliniques à l'authentification 802.1X pour garantir la responsabilité individuelle et le contrôle d'accès centralisé. Il s'agit d'une exigence non négociable pour la conformité au DSP Toolkit.

Appliquez une segmentation stricte. Ne jamais autoriser le trafic invité, BYOD ou IoT sur le même segment logique que les données cliniques. Utilisez des pare-feu à états pour contrôler le routage inter-VLAN, avec des règles de refus explicites comme politique par défaut.

Priorisez le trafic clinique. Mettez en œuvre des politiques QoS sur les contrôleurs sans fil et les commutateurs pour prioriser les applications cliniques — voix sur WLAN, accès aux DSE — par rapport au trafic invité ou administratif, en particulier pendant les périodes de forte congestion.

Activez l'itinérance rapide. Déployez 802.11r (Fast BSS Transition) et 802.11k (Radio Resource Measurement) pour garantir que le personnel clinique peut se déplacer dans l'établissement sans subir de délais d'attente d'application ou de déconnexions.

Surveillance continue. Utilisez des plateformes d'analyse pour surveiller la santé du réseau, identifier les points d'accès non autorisés et suivre le comportement d'itinérance des utilisateurs. Comprendre les flux de personnes et les modèles d'utilisation — une technique éprouvée dans les environnements de Retail et d' Hospitality — est tout aussi précieux dans un environnement hospitalier pour la planification de la capacité et le dépannage.

Audit régulier. Effectuez des évaluations annuelles des risques sans fil pour assurer la conformité continue avec le DSP Toolkit, Cyber Essentials Plus et ISO 27001, le cas échéant.

Dépannage et atténuation des risques

Délais d'authentification

Dans les environnements à forte densité de clients, les serveurs RADIUS peuvent être surchargés, entraînant des délais d'authentification et des déconnexions. Assurez-vous que l'infrastructure RADIUS est correctement dimensionnée et hautement disponible. Mettez en œuvre l'équilibrage de charge sur plusieurs serveurs d'authentification et surveillez les temps de réponse RADIUS comme métrique opérationnelle clé.

Problèmes d'itinérance

Le personnel clinique se déplaçant rapidement entre les services peut subir des déconnexions si l'infrastructure sans fil ne prend pas en charge les protocoles d'itinérance rapide. Activez 802.11r et 802.11k sur les contrôleurs sans fil et assurez-vous que les appareils clients prennent en charge ces normes. Effectuez des enquêtes d'itinérance post-déploiement pour identifier et résoudre les lacunes de couverture ou les problèmes de 'client collant', où un appareil s'accroche à un point d'accès distant et plus faible plutôt que de se connecter à un point d'accès plus proche.

Incompatibilité des appareils hérités

Les anciens appareils médicaux peuvent ne pas prendre en charge les protocoles de sécurité modernes comme WPA3 ou 802.1X. Isolez ces appareils sur un VLAN IoT dédié en utilisant MAB. Mettez en œuvre des règles de pare-feu strictes pour restreindre leur communication aux seuls serveurs de gestion nécessaires. Envisagez des mises à niveau matérielles ou des ponts sans fil pour les appareils critiques qui ne peuvent pas être sécurisés nativement.

Expiration des certificats

Les déploiements EAP-TLS reposent sur des certificats avec des périodes d'expiration définies. Si les certificats expirent sans renouvellement, les appareils ne parviendront pas à s'authentifier, entraînant une perturbation clinique généralisée. Mettez en œuvre le renouvellement automatique des certificats via SCEP (Simple Certificate Enrolment Protocol) via la plateforme MDM, et surveillez proactivement les dates d'expiration des certificats.

Retour sur investissement et impact commercial

Investir dans une architecture sans fil sécurisée de qualité entreprise génère des retours mesurables dans les domaines clinique, opérationnel et informatique.

Efficacité clinique. Fiabilitla connectivité garantit aux cliniciens un accès immédiat aux dossiers des patients au point de service, réduisant le temps passé à rechercher des informations ou à gérer les pertes de connexion. Cela a un impact direct sur le débit des patients et la qualité des soins.

Réduction des frais généraux informatiques. Le passage des mots de passe partagés et de l'intégration manuelle à une authentification automatisée basée sur des certificats réduit considérablement les tickets d'assistance liés aux réinitialisations de mot de passe et aux problèmes de connectivité. Un NHS Trust a signalé une réduction de 40 % des appels au service d'assistance liés au sans fil suite à une migration vers le 802.1X.

Atténuation des risques. Une segmentation stricte et une authentification robuste sont fondamentales pour répondre aux exigences du DSP Toolkit, atténuant les risques financiers et de réputation associés aux violations de données ou aux défaillances de conformité. Le coût d'une violation de données dépasse de loin l'investissement dans un environnement sans fil correctement architecturé.

Pérennité. Un réseau sans fil bien conçu constitue la base des futures initiatives de santé numérique — services basés sur la localisation, suivi des actifs en temps réel, applications de télésanté avancées — s'alignant sur des objectifs stratégiques plus larges dans le secteur de la Santé et les secteurs connexes comme le Transport où la connectivité mobile est essentielle à l'efficacité opérationnelle.

Pour les organisations souhaitant comprendre comment la plateforme de Purple s'intègre à la couche WiFi pour les invités et les patients de cette architecture, la page de l'industrie de la Santé offre un aperçu détaillé des capacités de portail Captive compatible NHS, d'analyse et de traitement des données conforme au GDPR. Les mêmes principes d'analyse qui stimulent l'engagement client dans le Commerce de détail se traduisent directement en intelligence opérationnelle pour les équipes de gestion des établissements hospitaliers.

Termes clés et définitions

IEEE 802.1X

An IEEE standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, requiring each device to present credentials before being granted access.

This is the mandatory standard for replacing insecure shared passwords with individual, identity-based logins for staff and clinical devices. It is the cornerstone of a DSP Toolkit-compliant wireless architecture.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical network segments. VLANs allow network administrators to partition a single switched network to match the functional and security requirements of different user groups.

VLANs are essential for segmenting clinical traffic from guest and administrative traffic, limiting the blast radius of a potential security breach and enforcing the principle of least privilege.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The RADIUS server acts as the decision engine between the wireless access points and the central identity database (Active Directory), deciding who gets access and to which VLAN they are assigned.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure, mutually authenticated connection. Neither party trusts the other without a valid certificate.

The most secure method for authenticating hospital-owned devices. Certificates distributed via MDM ensure that only managed, trusted endpoints can access the clinical network, with no password to phish or share.

MAB (MAC Authentication Bypass)

A method of authenticating devices based on their hardware MAC address, used as a fallback for devices that do not support 802.1X.

Necessary for legacy medical IoT devices that need network access but cannot handle complex authentication protocols. Must always be paired with strict firewall ACLs to contain the device to its permitted communication paths.

DSP Toolkit (Data Security and Protection Toolkit)

An online self-assessment tool mandated by NHS England that all organisations must complete if they have access to NHS patient data and systems. It maps to the National Data Guardian's ten data security standards.

Compliance with the DSP Toolkit is mandatory for NHS organisations and their suppliers. Robust wireless security — including 802.1X, segmentation, and access lifecycle management — is a critical component of demonstrating compliance.

SSID (Service Set Identifier)

The primary name associated with an 802.11 wireless local area network, broadcast by access points to allow client devices to identify and connect to the network.

Hospitals should minimise the number of broadcast SSIDs (e.g., NHS-Clinical, NHS-Guest) to reduce management overhead and RF overhead. Each SSID should map to a specific security policy and VLAN.

QoS (Quality of Service)

Technologies that manage data traffic to reduce packet loss, latency, and jitter on a network by prioritising certain types of traffic over others.

Crucial in healthcare to ensure that life-critical clinical applications and voice communications are always prioritised over less important traffic such as guest video streaming or software updates.

802.11r (Fast BSS Transition)

An IEEE amendment that enables fast roaming between access points by pre-authenticating the client to the target AP before the physical transition occurs, dramatically reducing roaming latency.

Essential for clinical environments where staff are constantly moving. Without 802.11r, devices must perform a full RADIUS re-authentication on every AP transition, which can cause application sessions to time out.

Études de cas

An NHS Trust is deploying new mobile workstations (Workstations on Wheels) across multiple wards. The IT team needs to ensure these devices maintain connectivity as nurses move between access points, while also guaranteeing that only authorised devices can access the clinical VLAN containing the Electronic Health Record system.

The Trust should implement an 802.1X authentication framework using EAP-TLS. The IT team will use their MDM solution to push a unique client certificate and the corresponding wireless profile to each workstation. The wireless controllers will be configured to authenticate these devices against a RADIUS server, which verifies the certificate against the internal PKI. Upon successful authentication, the RADIUS server dynamically assigns the workstation to the dedicated Clinical VLAN via a RADIUS attribute (e.g., Tunnel-Private-Group-ID). To address the roaming requirement, 802.11r (Fast BSS Transition) and 802.11k (Radio Resource Measurement) must be enabled on the wireless infrastructure to allow the workstations to transition seamlessly between access points without performing a full re-authentication cycle against the RADIUS server each time.

A hospital needs to provide internet access for visiting locum doctors using their personal laptops (BYOD). These doctors need to access cloud-based medical reference tools but must be strictly prohibited from accessing the hospital's internal patient databases.

The hospital should deploy a dedicated BYOD SSID mapped to an isolated BYOD VLAN. Authentication should be handled via 802.1X using PEAP-MSCHAPv2, allowing the locums to log in using temporary Active Directory credentials provided by HR upon arrival. The core firewall must be configured with an ACL that explicitly denies any routing from the BYOD VLAN to the Clinical or Administrative VLANs, permitting only outbound traffic to the internet. Additionally, a captive portal can be utilised upon initial connection to enforce an Acceptable Use Policy before granting full internet access. When the locum's temporary AD account is disabled at the end of their engagement, their wireless access is automatically revoked.

Analyse de scénario

Q1. A new wing is being added to the hospital, and the facilities team wants to deploy wireless temperature sensors in the medication storage fridges. These sensors only support WPA2-Personal (Pre-Shared Key) and cannot use 802.1X. How should the network architect integrate these securely?

💡 Astuce :Consider the principle of least privilege and how to isolate non-compliant devices from clinical systems.

Afficher l'approche recommandée

The architect should create a dedicated, hidden SSID mapped to a specific 'Facilities IoT' VLAN. The sensors will connect using the PSK. Crucially, strict firewall ACLs must be applied to this VLAN, allowing the sensors to communicate only with their specific central management server and denying all other traffic — particularly routing to the Clinical VLAN or the internet. MAC Authentication Bypass (MAB) should also be configured to ensure only the specific MAC addresses of the purchased sensors are permitted on that VLAN, preventing rogue devices from joining using the same PSK.

Q2. During a busy morning shift, nurses report that their tablets are frequently dropping connection to the EHR system as they walk the length of the ward, requiring them to log in again. The wireless coverage survey shows strong signal strength throughout the ward. What is the likely cause and solution?

💡 Astuce :Strong signal does not guarantee seamless transitions between access points. Consider the authentication overhead on each AP transition.

Afficher l'approche recommandée

The likely cause is a lack of fast roaming protocols. As the tablet moves out of range of one AP and connects to the next, it is being forced to perform a full 802.1X re-authentication against the RADIUS server, which introduces enough latency to cause the EHR application session to time out. The solution is to enable 802.11r (Fast BSS Transition) on the wireless controllers, which allows the client to securely roam between APs without the latency of a full re-authentication cycle. 802.11k should also be enabled to help the device identify the optimal target AP before the transition occurs.

Q3. An NHS Trust is preparing for its annual DSP Toolkit assessment. The auditor notes that the administrative staff use a shared password to access the Staff WiFi network. What is the primary risk identified here, and what is the recommended remediation?

💡 Astuce :Focus on individual accountability and the access lifecycle when staff leave the organisation.

Afficher l'approche recommandée

The primary risk is a lack of individual accountability and poor access lifecycle management. If an administrative staff member leaves the Trust, the shared password remains valid, potentially allowing unauthorised access. Furthermore, it is impossible to audit which specific user performed an action on the network. The remediation is to deprecate the shared password (PSK) network and migrate administrative staff to an 802.1X authenticated network using PEAP-MSCHAPv2 with their Active Directory credentials. This ensures individual accountability and automatic access revocation when their AD account is disabled upon leaving, directly addressing the DSP Toolkit's requirements for access control and audit logging.