Portail invité WiFi : ce que c'est et comment l'optimiser

Ce guide de référence détaille l'architecture, la mise en œuvre et l'optimisation des portails invités WiFi. Il fournit des stratégies concrètes aux responsables informatiques pour augmenter les taux de complétion de connexion, assurer la conformité GDPR et capturer des données de première partie de haute qualité.

🎧 Écouter ce guide

Voir la transcription

Résumé Exécutif

Le portail invité WiFi — souvent appelé Captive Portal ou page d'accueil — est l'intersection critique entre le contrôle d'accès réseau, l'expérience utilisateur et la stratégie de données d'entreprise. Pour les responsables informatiques, les architectes réseau et les directeurs d'opérations de sites, le déploiement d'un portail invité ne consiste plus simplement à fournir un accès à Internet. Il s'agit d'architecturer une passerelle sécurisée et conforme qui capture des données de première partie de haute qualité tout en minimisant la friction utilisateur.

Ce guide fournit une référence technique complète sur ce qu'est un portail invité, comment fonctionnent les protocoles d'authentification sous-jacents et les leviers précis disponibles pour optimiser le parcours de connexion. Que vous déployiez dans une chaîne de magasins, un stade ou une marque hôtelière mondiale, les principes restent cohérents : sécuriser le réseau, réduire la fatigue des formulaires et intégrer les données capturées dans les systèmes métier en aval. En allant au-delà de l'accès simple par clic, les organisations peuvent transformer leur Guest WiFi infrastructure d'un centre de coûts en un moteur mesurable d'engagement client et de revenus.

Approfondissement Technique

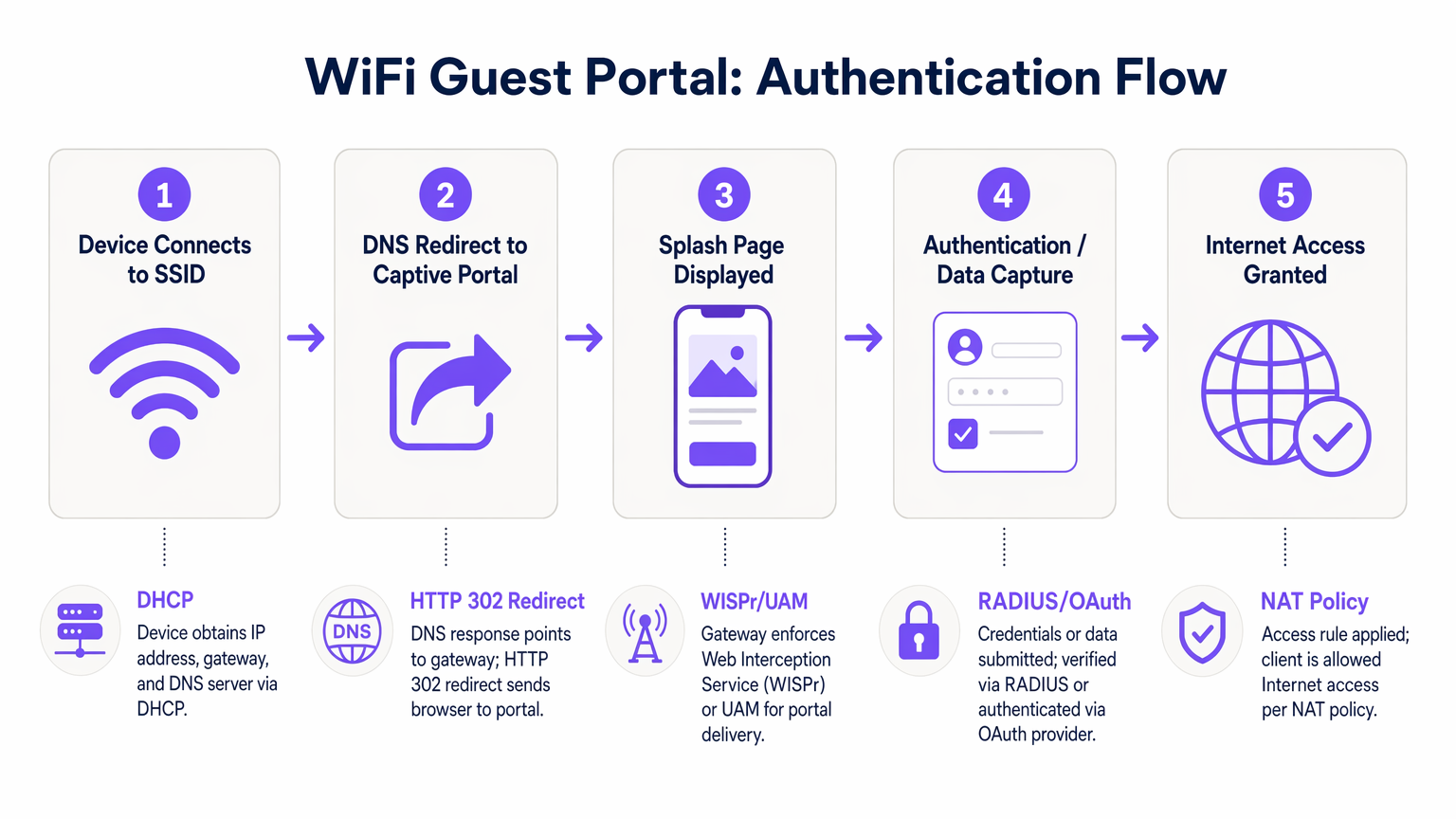

Comprendre les mécanismes d'un portail invité WiFi nécessite d'examiner la séquence d'événements qui se produisent depuis le moment où un appareil s'associe à un SSID jusqu'à ce que l'accès complet à Internet soit accordé. Ce processus repose sur une combinaison de protocoles réseau et de mécanismes de redirection web.

Lorsqu'un appareil client se connecte au réseau invité, il négocie d'abord une adresse IP, un masque de sous-réseau et une passerelle par défaut via DHCP. À ce stade, l'appareil est placé dans un état de "jardin clos" (walled garden) par le contrôleur d'accès. Le jardin clos est un environnement réseau restreint où tout le trafic HTTP et HTTPS sortant est intercepté. Le contrôleur n'autorise l'accès qu'aux domaines explicitement mis sur liste blanche — tels que les serveurs d'hébergement du portail, les fournisseurs d'authentification et les ressources CDN nécessaires.

Lorsque l'utilisateur ouvre un navigateur ou que l'Assistant Réseau Captif (CNA) natif de l'appareil détecte le jardin clos, le contrôleur émet une redirection HTTP 302. Cette redirection dirige le client vers l'URL de la page d'accueil. Cette interception est régie par le protocole WISPr (Wireless Internet Service Provider roaming) ou la méthode d'accès universel (UAM).

L'authentification a ensuite lieu sur la page d'accueil. Les principales méthodes incluent :

- Click-Through : L'utilisateur accepte les termes et conditions sans fournir de données personnelles.

- Inscription par formulaire : L'utilisateur soumet des détails tels que son nom et son adresse e-mail.

- Social Login : Authentification via OAuth 2.0 utilisant des fournisseurs comme Google, Facebook ou Apple.

- Vérification par SMS : L'utilisateur reçoit un code d'accès unique (OTP) par SMS pour vérifier son identité.

Une fois que l'utilisateur s'est authentifié avec succès, le portail communique avec le contrôleur d'accès, généralement via RADIUS (Remote Authentication Dial-In User Service) ou une API propriétaire. Le contrôleur met ensuite à jour ses politiques NAT ou ses règles de pare-feu, faisant passer l'adresse MAC du client du jardin clos à un état autorisé, accordant un accès complet à Internet.

Guide de Mise en Œuvre

Le déploiement d'un portail invité robuste nécessite une approche systématique qui priorise la sécurité, l'expérience utilisateur et l'intégration des données. Les étapes suivantes décrivent une méthodologie de déploiement indépendante des fournisseurs.

Premièrement, établissez la segmentation du réseau. Le SSID invité doit être isolé du réseau d'entreprise à l'aide de VLAN dédiés. Cela empêche les appareils invités d'accéder aux ressources internes, aux systèmes de point de vente ou aux interfaces de gestion. Mettez en œuvre l'isolation des clients au sein du VLAN invité pour empêcher les appareils de communiquer entre eux, atténuant ainsi le risque de mouvement latéral par des acteurs malveillants.

Deuxièmement, configurez précisément le jardin clos. La cause la plus fréquente de défaillance du portail est une liste blanche incomplète du jardin clos. Assurez-vous que toutes les ressources nécessaires au rendu de la page d'accueil — y compris les fichiers CSS, les polices et les points de terminaison des fournisseurs d'authentification (par exemple, accounts.google.com) — sont accessibles avant l'authentification. Ne pas le faire entraînera un rendu de page défectueux ou des échecs de Social Login.

Troisièmement, concevez le modèle de données et le flux d'authentification. Déterminez les données minimales viables requises de l'utilisateur. Pour la plupart des déploiements commerciaux, une adresse e-mail et un consentement marketing explicite sont suffisants pour la connexion initiale. Mettez en œuvre des options de Social Login pour réduire la friction et améliorer la précision des données. Lors de l'intégration avec des plateformes WiFi Analytics , assurez-vous que le modèle de données s'aligne sur le schéma de votre CRM.

Quatrièmement, intégrez les systèmes en aval. La valeur d'un portail invité est pleinement réalisée lorsque les données capturées circulent de manière transparente vers les plateformes d'automatisation marketing ou les systèmes CRM. Configurez des webhooks ou des intégrations API pour transférer les données de profil en temps réel, permettant un engagement automatisé après la connexion, tel que des e-mails de bienvenue ou des invitations à des programmes de fidélité.

Bonnes Pratiques

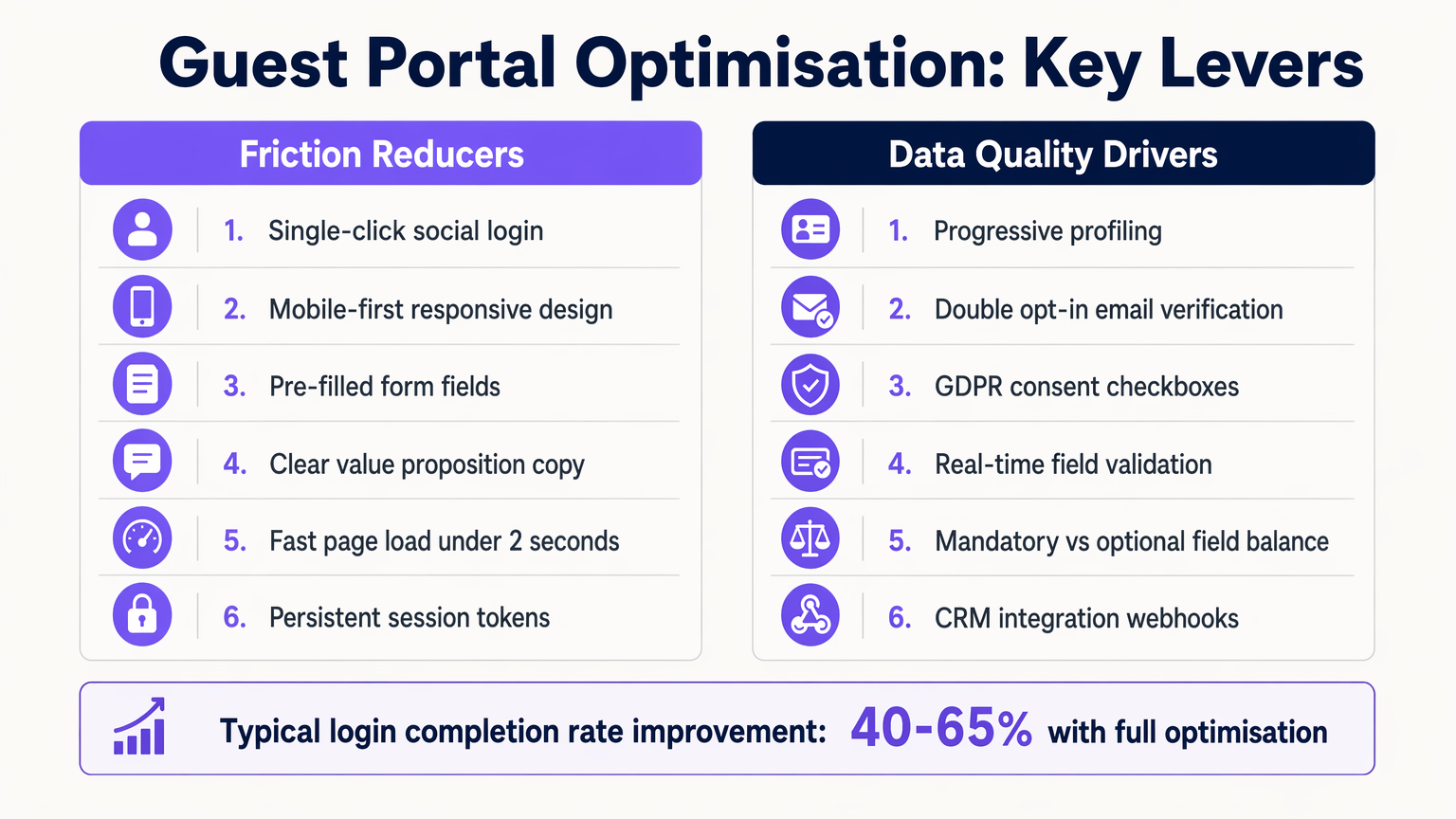

L'optimisation de l'expérience du portail invité est un processus continu. Les meilleures pratiques de l'industrie dictent une concentration sur la vitesse, la réactivité mobile et le profilage progressif.

1. Conception Mobile-First La grande majorité des interactions avec le portail invité se produisent sur des appareils mobiles. Assurez-vous que la page d'accueil est entièrement réactive, avec des zones tactiles dimensionnées de manière appropriée (minimum 44x44 pixels) et des champs de formulaire qui déclenchent le clavier virtuel correct (par exemple, le clavier e-mail pour les champs d'adresse e-mail).

2. Profilage Progressif Évitez la fatigue des formulaires en ne collectant que les données essentielles lors de la première connexion. Lors des visites ultérieures, utilisez la reconnaissance d'adresse MAC ou des jetons de session persistants pour identifier les utilisateurs récurrents et leur demander informations supplémentaires, telles que la date de naissance ou les préférences. Cette approche augmente considérablement le taux de complétion global.

3. Échange de Valeur Clair Le texte de la page d'accueil doit clairement articuler le bénéfice pour l'utilisateur. Remplacez les phrases génériques comme "Inscrivez-vous pour accéder au réseau" par des propositions de valeur convaincantes telles que "Profitez du WiFi haut débit—connectez-vous en quelques secondes."

Dépannage et Atténuation des Risques

Même les déploiements bien conçus peuvent rencontrer des problèmes. Comprendre les modes de défaillance courants est essentiel pour maintenir la disponibilité et la satisfaction des utilisateurs.

Défaillances de l'Assistant de Réseau Captif (CNA)

Les systèmes d'exploitation modernes utilisent les CNA pour détecter automatiquement les Captive Portals. Si le contrôleur d'accès ne répond pas correctement à la sonde initiale du système d'exploitation (par exemple, captive.apple.com d'Apple), le CNA peut ne pas se lancer, laissant l'utilisateur confus. Assurez-vous que le micrologiciel du contrôleur est à jour et gère correctement ces sondes.

Mauvaise Configuration du Délai d'Expiration de Session Définir un délai d'expiration de session trop court oblige les utilisateurs à se réauthentifier fréquemment, dégradant l'expérience. Inversement, le définir trop long peut gonfler les métriques d'utilisateurs simultanés et épuiser les pools d'adresses IP. Un lieu commercial typique devrait configurer un délai d'expiration de session de 8 à 24 heures, avec des utilisateurs récurrents authentifiés de manière transparente via la mise en cache MAC.

Risques de Conformité En vertu du GDPR et de cadres similaires, un consentement explicite est requis pour les communications marketing. Les cases pré-cochées ou le consentement groupé (par exemple, la combinaison des Conditions Générales de Service avec l'opt-in marketing) ne sont pas conformes. Assurez-vous que le portail maintient un journal d'audit immuable des enregistrements de consentement, y compris les horodatages et la version spécifique de la politique de confidentialité acceptée.

ROI et Impact Commercial

La mesure ultime du succès d'un portail invité est sa contribution aux objectifs commerciaux. En passant d'un simple mécanisme d'accès à une plateforme intelligente de capture de données, les organisations peuvent générer un ROI mesurable.

Dans les environnements de Retail , la capture d'adresses e-mail permet des campagnes de re-marketing ciblées, augmentant le trafic et la valeur à vie du client. Dans l' Hospitality , l'intégration du portail avec les systèmes de gestion immobilière permet des expériences client personnalisées et des demandes d'avis TripAdvisor automatisées.

L'impact est quantifié par des métriques telles que le Taux de Complétion de Connexion (le pourcentage d'utilisateurs qui voient le portail et s'authentifient avec succès), le Taux d'Opt-In (le pourcentage d'utilisateurs accordant leur consentement marketing) et le Score de Qualité des Données (le pourcentage d'adresses e-mail valides et livrables). Des plateformes comme Purple fournissent les analyses nécessaires pour suivre ces KPI, démontrant la valeur tangible de l'infrastructure WiFi.

Termes clés et définitions

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

The fundamental mechanism for controlling guest access and capturing data.

Walled Garden

A restricted network environment that allows access only to explicitly permitted IP addresses or domains prior to authentication.

Critical for allowing the splash page and authentication providers to load before the user has full internet access.

WISPr

Wireless Internet Service Provider roaming. A protocol that allows users to roam between different wireless providers.

The underlying standard that enables the HTTP redirect to the captive portal.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The backend system that verifies credentials and tells the controller to grant access.

MAC Caching

The process of storing a device's Media Access Control address after initial authentication to automatically recognize and authorize it on subsequent visits.

Essential for providing a seamless experience for returning visitors without requiring re-login.

Progressive Profiling

A method of gradually gathering information about a user across multiple interactions rather than asking for all data upfront.

Used to balance the need for detailed marketing data with the necessity of high login completion rates.

Captive Network Assistant (CNA)

A feature in modern operating systems (like iOS and Android) that automatically detects a captive portal and opens a pseudo-browser for login.

IT teams must ensure their controllers respond correctly to CNA probes to trigger the automatic popup.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks. Guest traffic is placed on a separate VLAN from corporate traffic.

A non-negotiable security requirement to protect internal enterprise systems from guest devices.

Études de cas

A 200-room hotel is experiencing a 60% drop-off rate on their guest WiFi portal. The current portal requires guests to input their First Name, Last Name, Room Number, Email Address, and Date of Birth on a single screen before granting access. How should the IT Director redesign this flow to improve completion rates?

The IT Director should implement a progressive profiling strategy. The initial login screen should be reduced to two options: 'Connect with Google/Apple' (Social Login) or a simple form requiring only 'Email Address' and an unchecked GDPR consent box. The Room Number requirement should be removed unless PMS integration is actively used for tiered bandwidth billing. The Date of Birth field should be moved to a post-login email campaign ('Tell us your birthday for a free drink at the bar'). Finally, MAC address caching should be enabled so returning guests bypass the form entirely for the duration of their stay.

A large stadium IT team is deploying a new guest portal for 50,000 concurrent users. During testing, users report that the splash page takes over 8 seconds to load, and many abandon the process. The portal features a 3MB high-resolution background image and loads three external tracking scripts. What immediate technical remediations are required?

The IT team must immediately optimize the portal payload. First, the 3MB background image must be compressed and resized, ideally replaced with a CSS-based gradient or an optimized WebP image under 200KB. Second, all non-essential third-party tracking scripts must be removed from the critical rendering path; only essential scripts should load asynchronously. Third, the team must verify the Walled Garden configuration on the access controllers to ensure the CDN hosting the portal assets is explicitly whitelisted, preventing the controller from throttling or blocking the asset delivery.

Analyse de scénario

Q1. You are designing the portal for a busy transport hub. The marketing team wants to collect Name, Email, Phone Number, and Destination. The network team is concerned about throughput and user complaints. What is the optimal approach?

💡 Astuce :Consider the impact of form length on completion rates and the principle of progressive profiling.

Afficher l'approche recommandée

Push back on the marketing team's request for all four fields upfront. Implement a portal requiring only Email Address and marketing consent, or offer Social Login. Use post-login email automation to ask for the Destination data once the user is connected and settled. This satisfies marketing's need for data over time while addressing the network team's concern about immediate throughput and user friction.

Q2. After deploying a new guest portal, users report that the splash page appears, but when they click 'Login with Facebook', the page times out and fails to authenticate. What is the most likely technical cause?

💡 Astuce :Think about the network state the device is in before authentication is complete.

Afficher l'approche recommandée

The Walled Garden whitelist is incomplete. The access controller is blocking the device from reaching Facebook's OAuth servers (e.g., graph.facebook.com) because the device is not yet authenticated. The IT team must add the necessary Facebook domains to the Walled Garden whitelist so the authentication handshake can complete.

Q3. Your organisation is updating its guest WiFi to comply with GDPR. The current portal has a single checkbox that says 'I agree to the Terms of Service and to receive marketing emails'. Why is this problematic, and how must it be fixed?

💡 Astuce :Review the requirements for lawful consent under GDPR regarding 'bundling'.

Afficher l'approche recommandée

This is non-compliant because it relies on 'bundled consent'. Under GDPR, consent for marketing must be freely given, specific, informed, and unambiguous. You cannot make access to the service (WiFi) conditional on accepting marketing. The fix is to separate this into two actions: a mandatory acceptance of the Terms of Service, and an optional, unticked checkbox for marketing consent.