Qu'est-ce que l'authentification par adresse MAC ? Quand l'utiliser et quand l'éviter

Ce guide de référence technique fait autorité sur l'authentification par adresse MAC dans les environnements WiFi d'entreprise – comment l'authentification MAC basée sur RADIUS fonctionne à la Couche 2, ses vulnérabilités de sécurité inhérentes (y compris l'usurpation d'adresse MAC et l'impact de la randomisation MAC au niveau du système d'exploitation), et les contextes opérationnels précis où elle reste un outil valide pour la gestion des appareils IoT et sans tête. Il fournit des conseils de déploiement exploitables pour les responsables informatiques et les architectes réseau dans les secteurs de l'hôtellerie, du commerce de détail, de la santé et des lieux publics, avec des exemples concrets, des cadres de décision et un contexte d'intégration pour la plateforme de WiFi invité et d'analyse de Purple.

Listen to this guide

View podcast transcript

- Résumé Exécutif

- Analyse Technique Détaillée

- Comment fonctionne l'authentification par adresse MAC

- Limitations et vulnérabilités de sécurité

- Guide d'Implémentation

- Quand utiliser l'authentification MAC

- Quand éviter l'authentification MAC

- Bonnes pratiques de déploiement

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les responsables informatiques d'entreprise gérant des sites complexes — des vastes propriétés hôtelières et chaînes de magasins aux stades et installations du secteur public — sécuriser l'accès réseau pour un nombre croissant d'appareils non gérés est un défi opérationnel critique. L'authentification par adresse MAC, bien que fondamentalement limitée en tant que protocole de sécurité autonome, reste un mécanisme nécessaire pour l'intégration des appareils IoT, du matériel hérité et des systèmes sans tête qui ne peuvent pas prendre en charge le 802.1X ou les Captive Portals.

Ce guide analyse l'architecture de l'authentification RADIUS basée sur MAC, évaluant son utilité opérationnelle par rapport à ses vulnérabilités de sécurité inhérentes. Nous couvrons précisément quand déployer l'authentification MAC pour rationaliser les opérations, quand l'éviter pour atténuer les risques, et comment les plateformes WiFi d'entreprise modernes intègrent ces contrôles pour maintenir des postures de sécurité robustes sans sacrifier la connectivité. Le principe fondamental : l'authentification MAC est un mécanisme de contrôle d'accès réseau, pas un protocole de sécurité. Déployez-la en conséquence.

Analyse Technique Détaillée

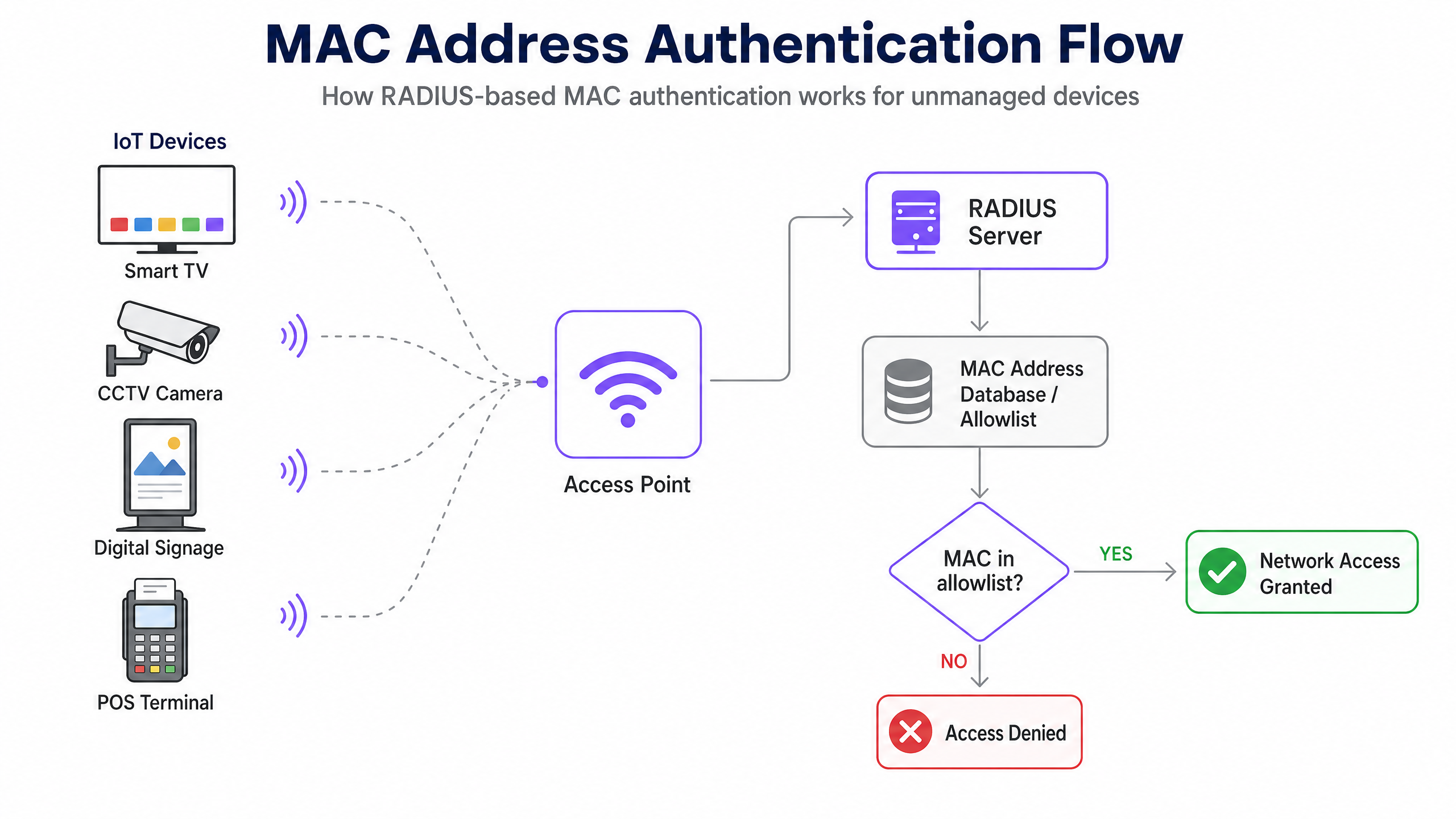

Comment fonctionne l'authentification par adresse MAC

L'authentification par adresse MAC (Media Access Control) fonctionne à la Couche 2 du modèle OSI. Contrairement à l'IEEE 802.1X, qui exige un demandeur sur le périphérique client pour négocier les informations d'identification à l'aide de méthodes EAP telles que PEAP-MSCHAPv2 ou EAP-TLS, l'authentification MAC repose uniquement sur l'adresse matérielle du périphérique en tant qu'identifiant et authentificateur.

La séquence d'authentification se déroule comme suit. Lorsqu'un périphérique tente de s'associer à un point d'accès sans fil (AP), l'AP intercepte la demande d'association et extrait l'adresse MAC du client — un identifiant unique de 48 bits attribué au contrôleur d'interface réseau (NIC) par le fabricant. L'AP, agissant en tant que client RADIUS, transmet un message Access-Request au serveur RADIUS. Dans une implémentation typique, l'adresse MAC est soumise à la fois comme nom d'utilisateur et mot de passe, souvent formatée sans délimiteurs (par exemple, A4CF12388E7F), bien que les implémentations des fournisseurs varient. Le serveur RADIUS interroge son backend — généralement un annuaire LDAP, Active Directory ou un magasin d'identité dédié — pour vérifier si l'adresse MAC existe dans une liste d'autorisation. Une correspondance renvoie un message Access-Accept, et l'AP accorde l'accès au réseau, attribuant éventuellement un VLAN spécifique. Aucune correspondance ne renvoie un Access-Reject, et le périphérique se voit refuser l'association ou est placé dans un VLAN de quarantaine restreint.

Limitations et vulnérabilités de sécurité

La faiblesse fondamentale de l'authentification MAC est que les adresses MAC sont transmises en clair dans les trames de gestion IEEE 802.11. Tout acteur disposant d'un analyseur de paquets de base — Wireshark, Kismet ou similaire — peut capturer passivement des adresses MAC légitimes communiquant sur le réseau sans aucune intrusion active. Une fois qu'une adresse MAC valide est identifiée, l'attaquant utilise des outils tels que macchanger (Linux) ou des utilitaires OS intégrés pour usurper sa propre NIC afin de correspondre à l'adresse capturée.

Parce que le serveur RADIUS n'effectue aucune réponse de défi cryptographique — il vérifie seulement si la chaîne correspond à une entrée de base de données — le périphérique usurpé se voit accorder des privilèges réseau identiques à ceux du périphérique légitime. Ce n'est pas une attaque théorique ; elle ne nécessite aucune connaissance spécialisée et prend moins de deux minutes à exécuter.

De plus, l'authentification MAC ne fournit aucun chiffrement pour la charge utile des données. À moins que le SSID ne soit sécurisé avec WPA2-PSK, WPA3-SAE ou Opportunistic Wireless Encryption (OWE), tout le trafic reste vulnérable à l'interception. Pour cette raison, l'authentification MAC doit toujours être comprise comme une forme de contrôle d'accès réseau (NAC), et non comme une limite de sécurité.

Une complication opérationnelle supplémentaire est apparue avec l'adoption généralisée de la randomisation des adresses MAC. Apple a introduit des adresses MAC randomisées par réseau dans iOS 14 (2020), et Android a suivi avec Android 10. Windows 11 active la randomisation par défaut. Lorsqu'un appareil grand public se connecte à un réseau, il présente une adresse MAC temporaire et randomisée plutôt que son adresse matérielle gravée. Cela rompt directement tout système qui repose sur les adresses MAC pour identifier ou authentifier les utilisateurs récurrents — y compris la mise en cache MAC pour le contournement des Captive Portals sur les réseaux Guest WiFi .

Guide d'Implémentation

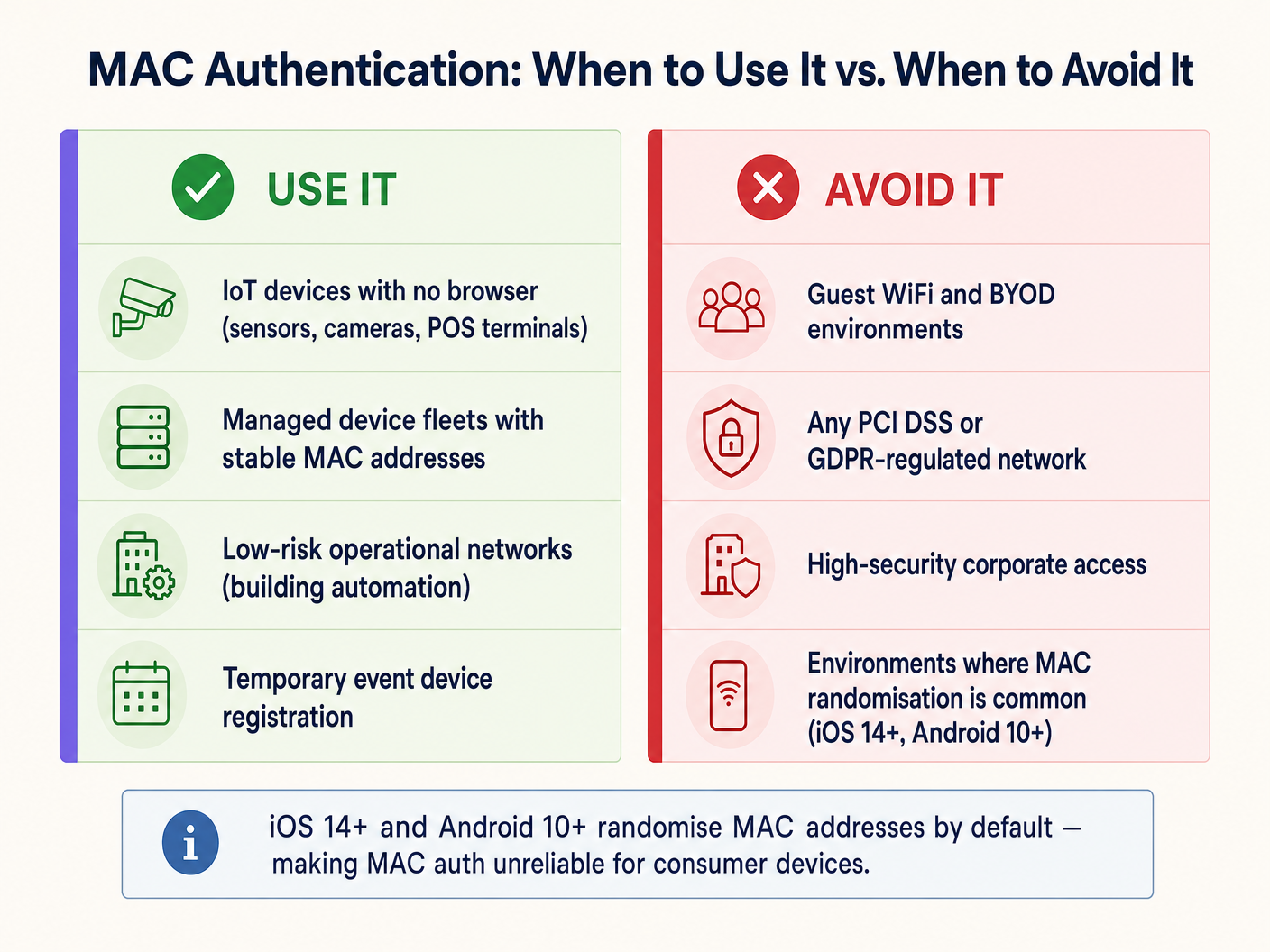

Quand utiliser l'authentification MAC

L'authentification MAC est appropriée exclusivement pour les classes d'appareils qui n'ont pas la capacité de s'authentifier via des méthodes plus robustes. Les principaux cas d'utilisation sont :

| Classe d'appareil | Exemples | Justification |

|---|---|---|

| Appareils IoT sans tête | Smart TV, caméras de vidéosurveillance, capteurs environnementaux | Pas de navigateur ou de capacité de demandeur |

| Technologie Opérationnelle (OT) | Contrôleurs CVC, BMS, panneaux de contrôle d'accès | Protocoles hérités, pas de support 802.1X |

| Terminaux de point de vente (POS) hérités | Anciens terminaux de paiement de détail | WPA2-PSK uniquement ; le filtrage MAC ajoute une faible couche secondaire |

| Parcs d'appareils gérés | Imprimantes, téléphones VoIP, lecteurs de codes-barres | Adresses MAC stables et connues ; gérées centralement |

| Équipement événementiel temporaire | Équipement audiovisuel, tablettes événementielles | Déploiement à court terme et contrôlé |

Pour les environnements Retail , cela couvre généralement le réseau opérationnel en arrière-boutique : scanners de gestion des stocks, étiquettes de prix numériques et systèmes d'automatisation des bâtiments. Pour l' Hospitality , cela couvre les systèmes de divertissement en chambre, les thermostats intelligents et les téléphones IP. Pour le Healthcare , cela couvre les pompes à perfusion, l'équipement de surveillance des patients et les appareils de diagnostic hérités.

Quand éviter l'authentification MAC

Les architectes informatiques doivent activement éviter l'authentification MAC dans plusieurs scénarios critiques :

Réseaux WiFi invités et BYOD. C'est le problème opérationnel le plus important pour les opérateurs de sites aujourd'hui. Les systèmes d'exploitation mobiles modernes randomisent les adresses MAC par défaut. Si un déploiement de Guest WiFi repose sur la mise en cache MAC pour fournir une réauthentification transparente aux visiteurs de retour, il échouera pour la majorité des appareils modernes. L'appareil de l'invité présente une nouvelle MAC aléatoire à chaque visite, le réseau le traite comme un nouvel utilisateur, et il est forcé de passer par le Captive Portal à chaque fois. Cela dégrade l'expérience utilisateur et corrompt les données des visiteurs de retour dans les plateformes WiFi Analytics . La solution est Passpoint (Hotspot 2.0) ou un Captive Portal sécurisé avec des jetons de session persistants.

Réseaux d'entreprise à haute sécurité. Tout segment de réseau gérant des données d'entreprise sensibles doit utiliser le 802.1X avec EAP-TLS (basé sur certificat) ou PEAP-MSCHAPv2 au minimum. Pour des conseils de déploiement détaillés, consultez Comment configurer le WiFi d'entreprise sur iOS et macOS avec 802.1X . L'authentification MAC n'offre aucune protection significative contre les menaces internes ou les attaques ciblées sur l'infrastructure d'entreprise.

Environnements réglementés par PCI DSS. L'exigence 8 de PCI DSS v4.0 impose des contrôles d'authentification forts pour tous les systèmes de l'environnement de données des titulaires de carte (CDE). L'authentification MAC ne répond pas à la définition d'une authentification forte et ne peut pas être utilisée comme contrôle d'accès principal pour tout système qui touche aux données de paiement. La segmentation VLAN peut isoler les appareils authentifiés par MAC du CDE, mais le réseau de paiement lui-même doit utiliser le 802.1X ou un équivalent.

Environnements de données réglementés par le GDPR. Le stockage des adresses MAC en tant qu'identifiants de données personnelles (ce qu'elles peuvent être, en vertu de l'article 4 du GDPR) nécessite une base légale et des mesures de sécurité appropriées. L'utilisation des adresses MAC comme identifiants d'authentification sur les réseaux qui traitent des données personnelles crée à la fois une exposition à la sécurité et à la conformité.

Bonnes pratiques de déploiement

Lors de la mise en œuvre de l'authentification MAC pour les classes d'appareils IoT nécessaires, les pratiques suivantes, indépendantes des fournisseurs, sont non négociables :

Segmentation VLAN. Ne placez jamais les appareils authentifiés par MAC sur le même VLAN que les utilisateurs d'entreprise, les serveurs ou les systèmes de paiement. Affectez-les à un VLAN IoT dédié avec des ACL de pare-feu strictes limitant l'accès uniquement aux services spécifiques dont ils ont besoin. C'est le contrôle compensatoire le plus important. Pour plus de conseils sur l'architecture de sécurité au niveau du réseau, consultez Sécurité des points d'accès : Votre guide d'entreprise 2026 et Protégez votre réseau avec un DNS et une sécurité robustes .

Combiner avec le chiffrement WPA2/WPA3. Configurez toujours le SSID avec WPA2-PSK ou WPA3-SAE pour chiffrer la charge utile sans fil. L'authentification MAC contrôle qui peut rejoindre le réseau ; le chiffrement protège ce qu'ils transmettent.

Profilage des appareils et détection d'anomalies. Déployez des solutions NAC qui intègrent le profilage des appareils. Si un appareil s'authentifie avec l'adresse MAC d'une smart TV enregistrée mais présente les schémas de trafic d'une station de travail Windows (requêtes DNS, trafic SMB, navigation HTTP), le système doit le mettre en quarantaine dynamiquement en attendant une enquête.

Gestion du cycle de vie de la liste blanche. Maintenez un cycle de vie strict pour la liste blanche MAC. Les appareils mis hors service doivent être retirés rapidement. Les entrées obsolètes sont un vecteur d'attaque direct pour l'usurpation d'identité. Automatisez le processus d'audit si possible, en signalant les entrées MAC qui n'ont pas été vues sur le réseau depuis plus de 90 jours.

SSID séparés par classe d'appareils. Évitez de mélanger les appareils IoT et les appareils utilisateurs sur le même SSID. Utilisez des SSID dédiés pour le trafic IoT, d'entreprise et invité, chacun étant mappé à son propre VLAN avec des politiques de sécurité appropriées.

Bonnes pratiques

Le tableau suivant résume la méthode d'authentification recommandée par classe d'appareils et contexte de conformité :

| Scénario | Méthode d'authentification recommandée | Rôle de l'authentification MAC |

|---|---|---|

| Ordinateurs portables et smartphones d'entreprise | 802.1X (EAP-TLS ou PEAP) | Aucun |

| Smartphones et tablettes invités | Captive Portal / Passpoint | Aucun (la randomisation MAC la rend peu fiable) |

| IoT sans tête (caméras, capteurs) | Authentification MAC + WPA2/3-PSK | Principal (seule option viable) |

| Terminaux de point de vente hérités | Authentification MAC + WPA2-PSK + isolation VLAN | Secondaire (contrôle compensatoire) |

| Dispositifs médicaux (HIPAA) | 802.1X si possible ; Authentification MAC + VLAN strict sinon | Dernier recours avec segmentation maximale |

| Dispositifs événementiels/temporaires | Authentification MAC avec accès VLAN limité dans le temps | Approprié pour un déploiement à court terme et contrôlé |

Pour les organisations opérant dans plusieurs secteurs, y compris les hubs de Transport et les installations du secteur public, le principe reste cohérent : authentifier la classe d'appareils avec la méthode la plus forte qu'elle prend en charge, et compenser les méthodes plus faibles avec des contrôles au niveau du réseau.

Dépannage et atténuation des risques

Symptôme : Les appareils authentifiés par MAC échouent à se connecter par intermittence.

Cause première : Le firmware de la carte réseau de l'appareil peut générer des adresses MAC aléatoires ou administrées localement. Vérifiez que l'appareil est configuré pour utiliser sa MAC matérielle gravée. Vérifiez les journaux du serveur RADIUS pour les messages Access-Reject et recoupez-les avec le format de la liste blanche (certains serveurs RADIUS nécessitent un format séparé par des deux-points AA:BB:CC:DD:EE:FF ; d'autres ne nécessitent aucun délimiteur).

Symptôme : Les métriques de visiteurs de retour invités diminuent malgré un trafic piétonnier stable. Cause première : Randomisation MAC sur les appareils iOS 14+/Android 10+. Le mécanisme de mise en cache MAC n'est plus fiable pour les appareils grand public modernes. Passez à la réauthentification basée sur les jetons de session ou à Passpoint pour restaurer des données WiFi Analytics précises.

Symptôme : Appareils inattendus apparaissant sur lele VLAN IoT. Cause première : Usurpation d'adresse MAC ou liste d'autorisation qui n'a pas été auditée récemment. Mettez en œuvre le profilage des appareils pour détecter les incohérences entre le comportement attendu des appareils et les modèles de trafic réels. Examinez les journaux de comptabilité RADIUS pour détecter les durées de session ou les volumes de données inhabituels.

Symptôme : Dégradation des performances du serveur RADIUS pendant les heures de pointe. Cause première : Volume élevé de messages Access-Request provenant d'une grande flotte IoT. Mettez en œuvre la mise en cache du proxy RADIUS ou une instance RADIUS dédiée pour l'authentification MAC afin de décharger le serveur d'authentification principal gérant le 802.1X.

ROI et impact commercial

Le déploiement stratégique – plutôt que généralisé – de l'authentification MAC a un impact direct sur l'efficacité opérationnelle et la posture de sécurité. Pour un grand établissement hôtelier gérant plus de 2 000 appareils IoT en chambre, l'automatisation de l'intégration des téléviseurs intelligents, des thermostats et des téléphones IP via une liste d'autorisation MAC pré-provisionnée élimine le besoin de configuration manuelle par appareil, réduisant le temps de déploiement d'environ 60 à 70 % par rapport à la saisie manuelle des identifiants. Les tickets de support technique liés à la connectivité IoT diminuent généralement de 35 à 45 % lorsque les appareils sont systématiquement attribués au bon VLAN via les attributs RADIUS.

Inversement, tenter d'utiliser l'authentification MAC pour les réseaux invités crée des résultats négatifs mesurables. Les établissements qui s'appuient sur la mise en cache MAC pour le contournement du Captive Portal signalent que les taux d'identification des visiteurs de retour chutent de 70-80 % à moins de 20 % sur les réseaux où la majorité des utilisateurs possèdent des appareils iOS ou Android modernes. Cela compromet directement le ROI de la Plateforme de marketing et d'analyse du WiFi invité , où les données des visiteurs de retour alimentent les campagnes de marketing personnalisées et l'engagement de fidélisation.

L'analyse de rentabilisation est claire : investissez dans le bon mécanisme d'authentification pour chaque classe d'appareil. L'authentification MAC pour les appareils IoT réduit les frais généraux d'exploitation. Les Captive Portals sécurisés et Passpoint pour les appareils invités protègent l'intégrité des analyses et la posture de conformité. Les deux ne devraient jamais être confondus.

Key Definitions

MAC Address (Media Access Control Address)

A unique 48-bit hardware identifier assigned to a network interface controller (NIC) by the manufacturer, typically represented as six pairs of hexadecimal digits (e.g., A4:CF:12:38:8E:7F).

Used in MAC authentication as both the username and password submitted to the RADIUS server. Its cleartext transmission in 802.11 management frames makes it trivially capturable.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users and devices connecting to a network service.

The server-side component of MAC authentication. It receives Access-Request messages from the access point, queries the MAC allowlist, and returns Access-Accept or Access-Reject responses.

MAC Spoofing

The act of altering the factory-assigned MAC address of a network interface to impersonate another device on the network.

The primary attack vector against MAC authentication. Requires no specialist tools or knowledge — standard OS utilities or freely available software (e.g., macchanger on Linux) can accomplish it in under two minutes.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+, Windows 11) that generates a temporary, per-network random MAC address when connecting to WiFi, rather than using the device's hardware-burned address.

The reason MAC authentication and MAC caching fail for modern consumer devices on guest networks. Directly impacts returning visitor analytics and seamless re-authentication workflows.

Headless Device

A computing device that operates without a monitor, graphical user interface, keyboard, or other input peripherals.

The primary legitimate use case for MAC authentication. Headless devices (smart TVs, IP cameras, sensors) cannot interact with captive portals or input 802.1X credentials, making MAC authentication the only viable onboarding mechanism.

VLAN Segmentation

The practice of logically dividing a physical network into multiple isolated virtual networks (VLANs), each with its own traffic policies and firewall rules.

The critical compensating control for MAC authentication deployments. By confining MAC-authenticated devices to a restricted VLAN, the blast radius of a successful MAC spoofing attack is contained.

IEEE 802.1X

An IEEE standard for port-based network access control that provides cryptographic authentication using the Extensible Authentication Protocol (EAP), requiring a supplicant on the client device, an authenticator (the AP), and an authentication server (RADIUS).

The secure alternative to MAC authentication for all capable devices. Should be the default authentication method for corporate devices, managed endpoints, and any device handling sensitive data.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme (based on IEEE 802.11u) that enables automatic, secure authentication to WiFi networks using digital certificates or SIM credentials, without requiring captive portal interaction.

The strategic replacement for MAC caching on guest networks. Provides seamless re-authentication for returning users without relying on MAC addresses, resolving the MAC randomisation problem.

Network Access Control (NAC)

A security approach that enforces policy on devices seeking to access network resources, including pre-admission checks (device health, authentication) and post-admission monitoring (traffic behaviour, anomaly detection).

The broader category under which MAC authentication falls. MAC authentication is a basic form of NAC; enterprise deployments should layer it with device profiling and anomaly detection for meaningful security value.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication handshake used in WPA3 Personal mode, replacing the WPA2 four-way handshake with a more secure Dragonfly key exchange that is resistant to offline dictionary attacks.

The recommended encryption standard to pair with MAC authentication on IoT SSIDs, ensuring that even if a device's MAC is spoofed, the attacker still needs the correct PSK to decrypt the traffic.

Worked Examples

A national retail chain is deploying 500 new digital signage displays across its stores. The displays run a stripped-down Linux OS that does not support 802.1X supplicants or captive portal interactions. The network architect needs to connect them securely without disrupting the corporate or guest networks.

Deploy a dedicated SSID exclusively for the digital signage fleet, secured with WPA3-SAE (or WPA2-PSK if WPA3 is unsupported by the display hardware). Enable MAC address authentication on this SSID. Pre-register all 500 MAC addresses in the central RADIUS server's allowlist, sourced from the device procurement manifest. Configure the RADIUS server to assign all authenticated displays to a dedicated IoT VLAN (e.g., VLAN 50). Apply strict firewall ACLs on VLAN 50 permitting only outbound HTTPS traffic to the specific CMS cloud endpoint and NTP server. Block all inbound connections and all lateral traffic to other VLANs. Schedule a quarterly RADIUS allowlist audit to remove decommissioned display entries.

A 400-room hotel is reporting that returning guests are being forced through the captive portal on every visit, despite the portal being configured to remember devices for 90 days using MAC address caching. The guest WiFi network has been operating this way for three years without issues, but complaints have increased sharply over the past 18 months.

The root cause is MAC address randomisation, introduced as a default behaviour in iOS 14 (September 2020) and Android 10. The 18-month timeline aligns with the widespread adoption of these OS versions across the guest base. The MAC caching mechanism is no longer reliable for modern consumer devices. The immediate fix is to remove MAC caching as the re-authentication mechanism and replace it with a persistent session token stored in the captive portal backend, keyed to the user's email address or loyalty account rather than their MAC address. The medium-term solution is to deploy Passpoint (Hotspot 2.0) credentials, which use cryptographic certificates to identify returning users regardless of MAC address, providing seamless re-authentication without a captive portal interaction.

Practice Questions

Q1. A stadium operations director wants to deploy 200 wireless point-of-sale (POS) terminals for concession vendors. The terminals only support WPA2-PSK and MAC authentication. The director suggests placing them on the main corporate SSID to simplify network management. What is your recommendation, and what are the compliance implications?

Hint: Consider PCI DSS Requirement 8 (strong authentication) and the network segmentation requirements for cardholder data environments.

View model answer

Reject the proposal immediately. Placing POS terminals on the corporate SSID violates PCI DSS network segmentation requirements and creates a direct path from a MAC-spoofable device into the corporate network. The correct architecture is: create a dedicated SSID for POS terminals, secured with WPA2-PSK and MAC authentication, mapped to a dedicated POS VLAN. Apply firewall rules that permit only outbound traffic to the payment gateway processor over HTTPS (port 443). Block all inter-VLAN routing between the POS VLAN and the corporate or guest VLANs. Document this segmentation for the PCI DSS QSA audit. The MAC authentication provides a basic access control layer; the VLAN and firewall rules provide the actual security boundary.

Q2. Your WiFi Analytics dashboard shows that returning visitor identification rates have dropped from 74% to 18% over the past 12 months, despite stable foot traffic at your retail venues. The network uses MAC address caching to bypass the captive portal for returning visitors. What is the root cause, and what is the remediation path?

Hint: Consider the timeline of major mobile OS updates and their privacy features.

View model answer

The root cause is MAC address randomisation. iOS 14 (September 2020) and Android 10 introduced per-network randomised MAC addresses as a default privacy feature. As the guest device base has upgraded to these OS versions, the MAC caching mechanism has progressively failed, causing the analytics platform to treat returning visitors as new users. Immediate remediation: replace MAC caching with a persistent session token system, where the captive portal stores a long-lived cookie or token keyed to the user's email address or loyalty account, allowing the portal to recognise returning users without relying on MAC addresses. Strategic remediation: deploy Passpoint (Hotspot 2.0) to provide seamless, certificate-based re-authentication that is entirely independent of MAC addresses.

Q3. A hospital IT manager needs to connect 50 legacy infusion pumps to the clinical WiFi network. The pumps cannot handle captive portals or 802.1X supplicants. The manager plans to deploy an open SSID with MAC authentication as the sole access control. What is the critical security flaw, and how should the architecture be corrected?

Hint: MAC authentication controls access; it does not protect data in transit. Consider HIPAA Security Rule requirements for data encryption.

View model answer

The critical flaw is the absence of wireless encryption. An open SSID transmits all data in cleartext over the air. Any attacker within radio range can capture all traffic from the infusion pumps — including patient data, dosage commands, and device telemetry — using a standard packet analyser. This is a direct HIPAA Security Rule violation (45 CFR § 164.312(e)(2)(ii) — encryption of ePHI in transit). The corrected architecture must use WPA2-PSK (or WPA3-SAE) on the SSID in addition to MAC authentication, ensuring the wireless payload is encrypted. The pumps must be placed on a dedicated clinical device VLAN with firewall rules restricting traffic to the specific clinical information system they communicate with. The PSK should be complex, stored in the network management system, and rotated on a defined schedule.

Q4. A conference centre IT team is planning to deploy MAC authentication across all SSIDs — including the guest network, the exhibitor network, and the AV equipment network — to simplify management with a single authentication approach. Evaluate this proposal.

Hint: Consider the different device classes and user types on each network, and the impact of MAC randomisation on the guest network.

View model answer

The proposal is inappropriate for two of the three networks. For the AV equipment network (headless devices, stable MAC addresses), MAC authentication is a valid and practical approach — pair it with WPA2/3 and a dedicated VLAN. For the exhibitor network (corporate laptops, tablets), MAC authentication is insufficient; exhibitors' devices support 802.1X and should be onboarded via a secure certificate or credential-based method. For the guest network (consumer smartphones and tablets), MAC authentication is actively counterproductive due to MAC randomisation — it will fail for the majority of modern devices and degrade the guest experience. The correct architecture uses three distinct authentication methods: MAC auth for AV equipment, 802.1X or a secure portal for exhibitors, and a captive portal with session-token-based re-authentication for guests.