Qu'est-ce que l'IPSK ? Les clés pré-partagées d'identité expliquées

Ce guide technique complet explique les clés pré-partagées d'identité (IPSK/DPSK), détaillant comment elles offrent une sécurité de niveau entreprise et une direction dynamique des VLAN pour les unités multi-logements (MDU) et les résidences étudiantes sans la complexité du 802.1X.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Plongée Technique : Qu'est-ce que l'IPSK et comment ça marche ?

- Le Problème Architectural des PSK Partagées

- La Solution IPSK

- Comparaison : WPA2-Personal vs. IPSK vs. 802.1X

- Guide d'Implémentation : Déploiement de l'IPSK dans les Environnements MDU

- 1. Génération de Clés et Entropie

- 2. Application de la Limite d'Appareils

- 3. Configuration de la Direction Dynamique des VLAN

- 4. Intégration avec les systèmes de gestion immobilière (PMS)

- Bonnes pratiques et normes de l'industrie

- Dépannage et atténuation des risques

- Modes de défaillance courants

- ROI et impact commercial

Écoutez notre architecte de solutions senior décortiquer l'architecture IPSK dans ce briefing de 10 minutes :

Résumé Exécutif

Pour les gestionnaires immobiliers et les directeurs informatiques exploitant des unités multi-logements (MDU), en particulier dans les résidences étudiantes, la gestion de l'accès sans fil présente un défi unique. Il faut équilibrer l'expérience d'intégration de qualité grand public attendue par les résidents avec la sécurité de niveau entreprise, la responsabilisation et la segmentation du réseau exigées par la conformité.

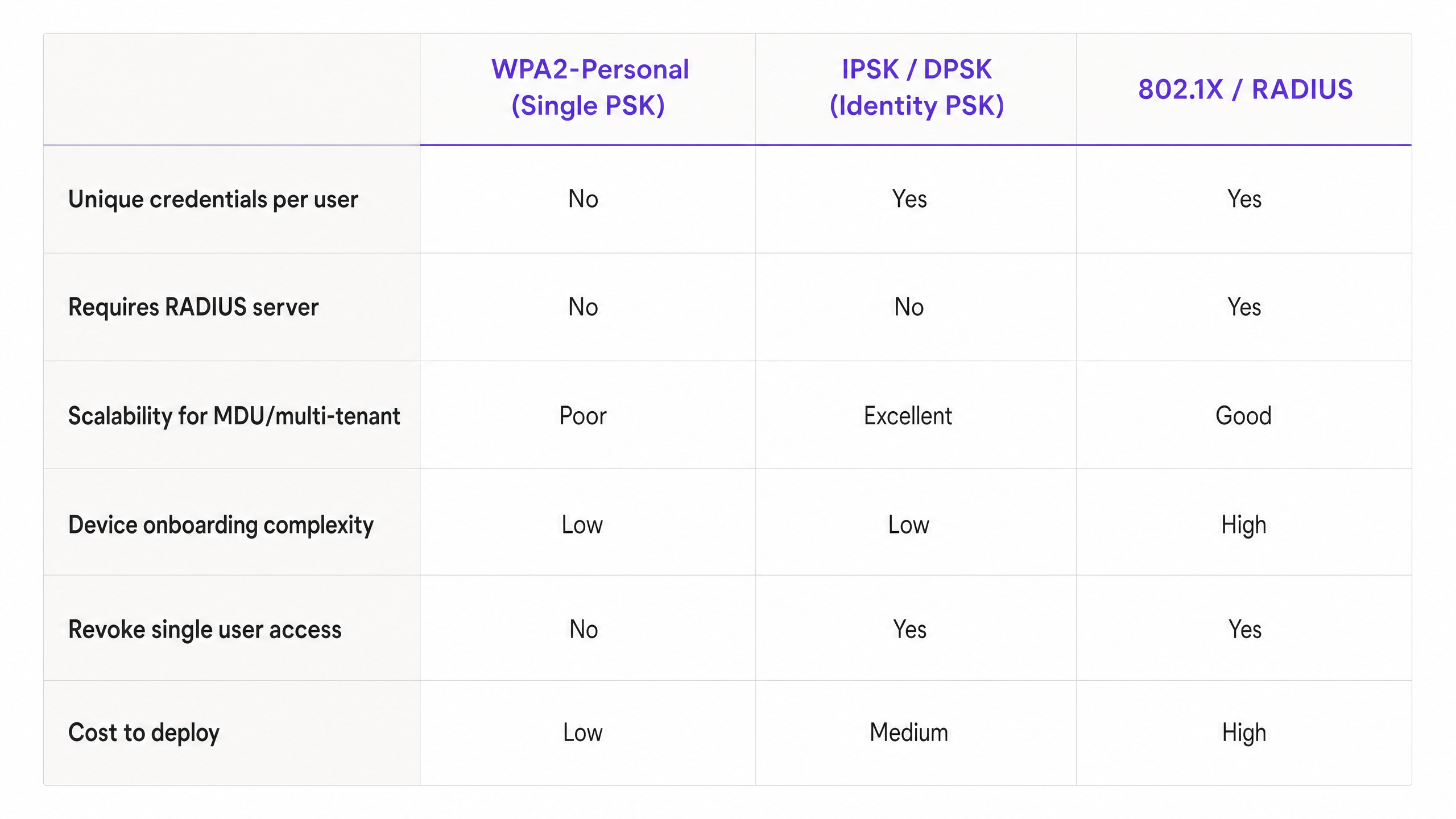

Le WPA2-Personal standard (un seul mot de passe partagé) ne permet pas la responsabilisation des utilisateurs ni la segmentation dynamique du réseau. Inversement, le 802.1X d'entreprise (RADIUS) offre une excellente sécurité mais introduit une friction significative pour l'intégration des appareils sans interface utilisateur tels que les consoles de jeux, les téléviseurs intelligents et le matériel IoT courants dans les environnements résidentiels.

Les clés pré-partagées d'identité (IPSK), également connues sous le nom de Dynamic PSK (DPSK), comblent cette lacune. Elles offrent l'intégration transparente du WPA2-Personal tout en assurant la responsabilisation par utilisateur, la direction dynamique des VLAN et la gestion granulaire du cycle de vie généralement réservées aux architectures 802.1X. Ce guide détaille les mécanismes techniques de l'IPSK, les stratégies de déploiement et pourquoi il s'agit de l'architecture définitive pour les réseaux MDU et de résidences étudiantes modernes.

Plongée Technique : Qu'est-ce que l'IPSK et comment ça marche ?

À la base, l'IPSK est un mécanisme d'authentification qui permet à un seul Service Set Identifier (SSID) de prendre en charge plusieurs clés pré-partagées (PSK) uniques, où chaque clé est liée à une identité spécifique (un utilisateur, une pièce ou un groupe d'appareils) au niveau du contrôleur.

Le Problème Architectural des PSK Partagées

Dans un déploiement WPA2-Personal traditionnel, tous les clients se connectant au SSID utilisent la même phrase secrète. Cela crée plusieurs vulnérabilités architecturales :

- Manque de Contexte d'Identité : Le réseau ne peut pas distinguer le trafic du Résident A de celui du Résident B au niveau de la couche d'authentification.

- Segmentation Réseau Nulle : Tous les appareils atterrissent dans le même domaine de diffusion (VLAN) à moins que des remplacements complexes basés sur les adresses MAC ne soient mis en œuvre.

- Gestion du Cycle de Vie Défaillante : Révoquer l'accès pour un seul appareil compromis ou un résident partant nécessite de changer le PSK global, forçant un événement de reconnexion perturbateur à l'échelle du réseau pour tous les utilisateurs.

La Solution IPSK

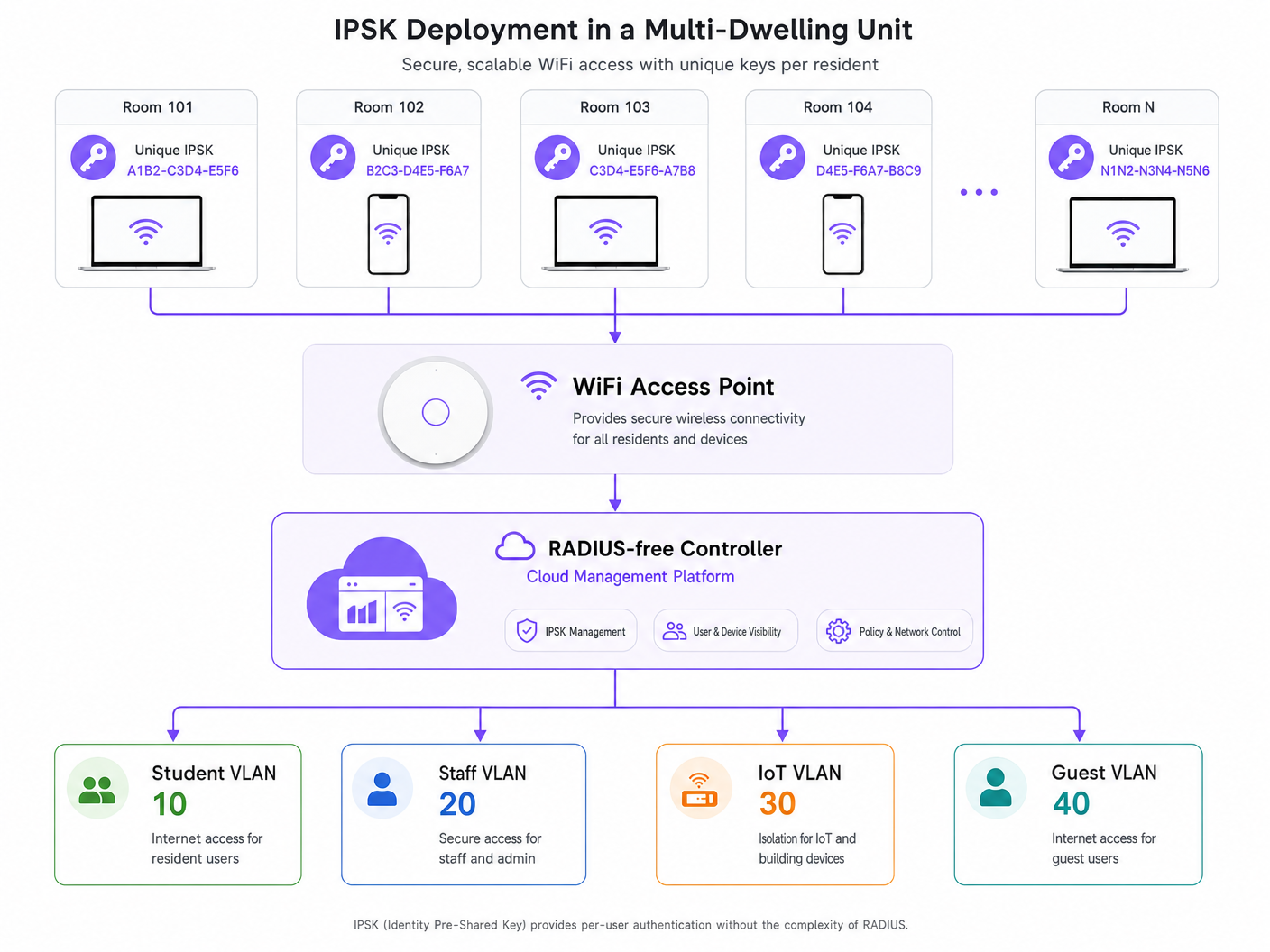

L'IPSK déplace l'intelligence de l'appareil périphérique vers le contrôleur sans fil ou la plateforme de gestion cloud.

Lorsqu'un appareil s'associe au SSID, il présente son PSK attribué. Le point d'accès transmet cette requête au contrôleur. Le contrôleur interroge sa base de données interne (ou un fournisseur d'identité externe via API) pour valider la clé. Après une validation réussie, le contrôleur renvoie le profil d'autorisation associé à cette clé spécifique.

Ce profil d'autorisation dicte généralement :

- Attribution de VLAN : Diriger dynamiquement l'appareil vers un segment de réseau spécifique (par exemple, VLAN 10 pour la Chambre 101, VLAN 20 pour la Chambre 102).

- Contrôle d'Accès Basé sur les Rôles (RBAC) : Application de règles de pare-feu spécifiques ou de listes de contrôle d'accès (ACL).

- Limitation de Débit : Application de plafonds de bande passante par utilisateur ou par pièce.

Étant donné que la clé est unique à l'utilisateur, vous réalisez une mise en réseau basée sur l'identité sans nécessiter de supplicants 802.1X sur les appareils clients.

Comparaison : WPA2-Personal vs. IPSK vs. 802.1X

Comprendre la place de l'IPSK nécessite de le comparer aux alternatives. Bien que le 802.1X reste la référence pour les espaces de bureaux d'entreprise (voir notre guide sur Office Wi Fi: Optimize Your Modern Office Wi-Fi Network ), il est souvent inapproprié pour les MDU en raison de problèmes de compatibilité des appareils. L'IPSK offre les avantages de sécurité du 802.1X avec la simplicité du WPA2-Personal.

Guide d'Implémentation : Déploiement de l'IPSK dans les Environnements MDU

Le déploiement efficace de l'IPSK nécessite une planification minutieuse concernant la génération, la distribution et la gestion du cycle de vie des clés.

1. Génération de Clés et Entropie

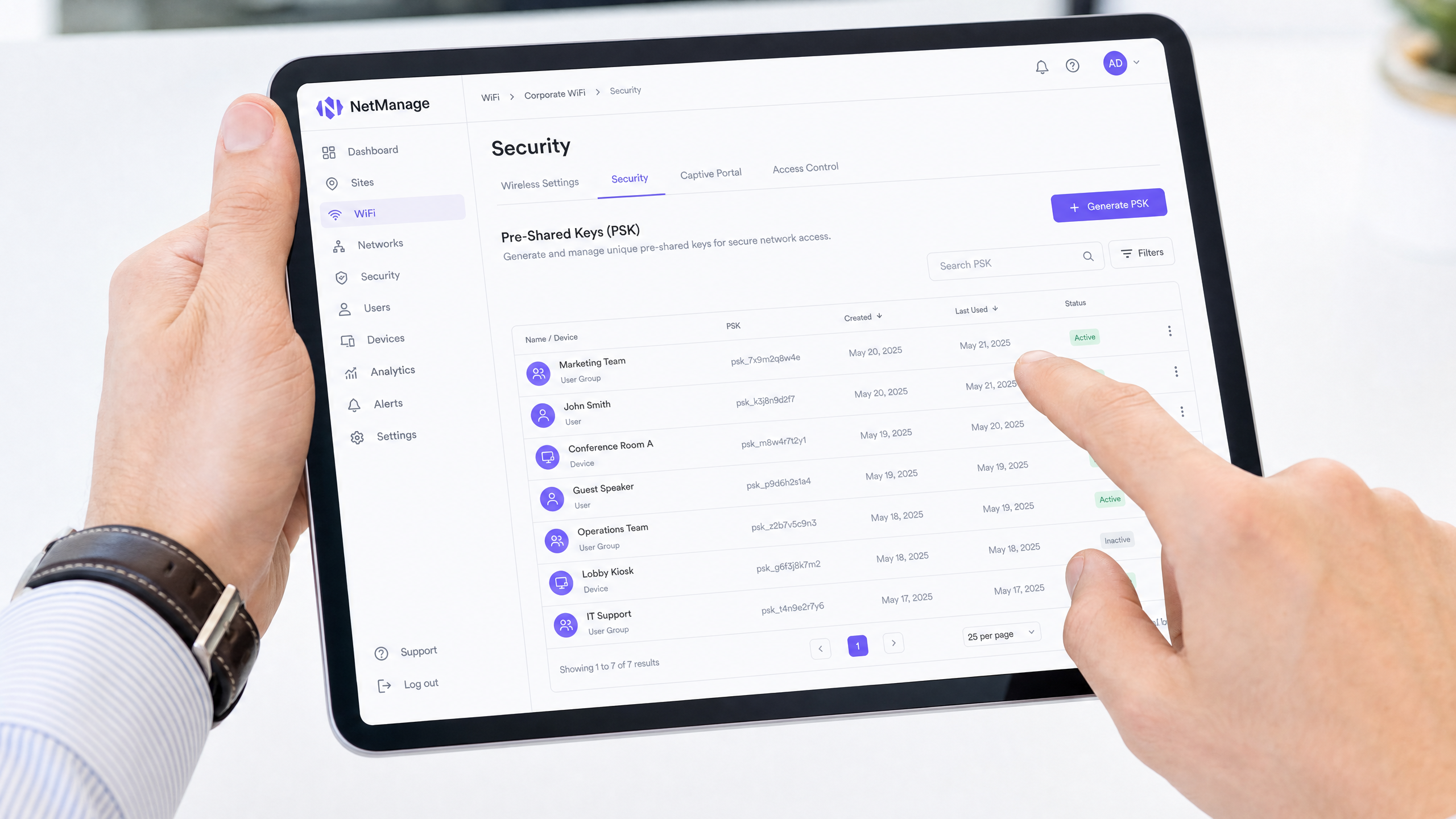

Les clés doivent être cryptographiquement sécurisées. Évitez d'utiliser des numéros séquentiels, des numéros de chambre ou des phrases faciles à deviner. Générez des clés de manière programmatique (minimum 16-20 caractères, alphanumériques). Si vous utilisez une plateforme comme la solution Guest WiFi de Purple, cette génération peut être automatisée et liée au profil du résident.

2. Application de la Limite d'Appareils

Une étape d'implémentation critique est l'application d'un nombre maximal d'appareils par IPSK. Si une clé est attribuée à un résident, celui-ci doit être limité à un nombre raisonnable d'authentifications simultanées (par exemple, 5 à 8 appareils). Ne pas appliquer cette règle permet à une seule clé divulguée d'être utilisée par des dizaines d'utilisateurs non autorisés, dégradant les performances du réseau et compromettant la piste d'audit.

3. Configuration de la Direction Dynamique des VLAN

Configurez votre contrôleur sans fil pour mapper des IPSK spécifiques à des VLAN spécifiques. Dans un environnement de résidence étudiante, l'architecture ressemble généralement à ceci :

- VLAN Résidents : Soit un VLAN unique par chambre (micro-segmentation), soit un VLAN résident partagé avec l'isolation client activée.

- VLAN IoT : Pour la gestion des bâtiments, les thermostats intelligents et les balises BLE (en savoir plus sur BLE Low Energy Explained for Enterprise ).

- VLAN Personnel/Admin : Accès sécurisé pour la gestion immobilière.

Cetteapproche est détaillée dans notre guide complet : Concevoir une architecture WiFi multi-locataire pour les MDU .

4. Intégration avec les systèmes de gestion immobilière (PMS)

Le véritable retour sur investissement (ROI) de l'IPSK est réalisé lorsque le cycle de vie des clés est automatisé. Intégrez l'API de votre contrôleur sans fil à votre PMS ou à votre base de données de location.

- Provisionnement : Lorsqu'un bail est signé, un appel API génère automatiquement une IPSK et l'envoie par e-mail au résident.

- Révocation : Lorsque le bail prend fin, un appel API révoque instantanément la clé, mettant fin à l'accès au réseau sans intervention informatique.

Bonnes pratiques et normes de l'industrie

- Transition WPA3 : Assurez-vous que votre matériel prend en charge WPA3-SAE (Simultaneous Authentication of Equals). WPA3 améliore considérablement la sécurité des clés pré-partagées en atténuant les attaques par dictionnaire hors ligne et en offrant une confidentialité persistante. Les déploiements IPSK modernes devraient tirer parti de WPA3 partout où la compatibilité client le permet.

- Isolation des clients : Si vous placez plusieurs résidents dans un VLAN partagé plutôt que dans des VLAN par chambre, vous DEVEZ activer l'isolation des clients (isolation de couche 2) au niveau du point d'accès (AP) pour empêcher les mouvements latéraux et les attaques de pair à pair entre les résidents.

- Conformité : Pour les opérateurs des secteurs de l' Hôtellerie ou des MDU, l'IPSK fournit les journaux d'audit nécessaires pour se conformer aux réglementations comme le GDPR, car les flux réseau peuvent être directement attribués aux identifiants d'un utilisateur spécifique.

Dépannage et atténuation des risques

Modes de défaillance courants

1. Limites d'échelle du contrôleur Risque : Les contrôleurs sans fil plus anciens ou d'entrée de gamme ont des limites strictes sur le nombre de PSK uniques qu'ils peuvent stocker (par exemple, max 500 clés par SSID). Atténuation : Vérifiez l'échelle IPSK maximale prise en charge par votre matériel avant le déploiement. Pour les grandes MDU, des architectures gérées dans le cloud (comme Cisco Meraki ou Aruba Central) ou des moteurs de politiques dédiés sont nécessaires.

2. Latence d'itinérance Risque : Si la base de données du contrôleur est lente à répondre lors des événements d'itinérance d'AP à AP, les appels vocaux et vidéo seront interrompus. Atténuation : Assurez-vous que l'infrastructure du contrôleur est localisée ou hautement disponible. Activez la transition rapide BSS (802.11r) si elle est prise en charge par votre implémentation IPSK.

3. Accumulation de clés/Clés obsolètes Risque : Ne pas révoquer les clés lorsque les résidents partent entraîne une base de données gonflée et une vulnérabilité de sécurité massive. Atténuation : Mettez en œuvre une gestion automatisée du cycle de vie via l'intégration API avec votre PMS. Effectuez des audits trimestriels des clés actives.

ROI et impact commercial

La transition vers une architecture IPSK offre des résultats commerciaux mesurables pour les gestionnaires immobiliers et les directeurs informatiques :

- Réduction des frais de support : L'élimination des problèmes de configuration des supplicants 802.1X et du besoin d'authentification MAC bypass (MAB) pour les appareils sans interface réduit les tickets du Helpdesk jusqu'à 60 % pendant la période critique d'intégration de septembre.

- Monétisation améliorée : En liant l'identité à l'accès au réseau, les opérateurs peuvent proposer des forfaits de bande passante échelonnés (par exemple, un niveau de base inclus dans le loyer, un niveau premium pour les joueurs).

- Analyses exploitables : Grâce à la mise en réseau sensible à l'identité, les gestionnaires immobiliers peuvent tirer parti de WiFi Analytics pour comprendre l'utilisation de l'espace, les temps de présence dans les zones communes et l'engagement global du bâtiment, de manière similaire aux déploiements dans le Commerce de détail et le Transport .

L'IPSK n'est pas seulement une fonctionnalité de sécurité ; c'est l'architecture fondamentale qui permet des réseaux multi-locataires sécurisés, évolutifs et gérables.

Définitions clés

IPSK (Identity Pre-Shared Key)

An authentication method that allows multiple unique pre-shared keys to be used on a single SSID, with each key tied to a specific user policy or VLAN.

Used in MDUs to provide per-user security without the complexity of 802.1X.

DPSK (Dynamic Pre-Shared Key)

A vendor-specific (primarily Ruckus) term for the same underlying technology as IPSK.

You will encounter this term when evaluating different vendor data sheets.

Dynamic VLAN Steering

The process where a network controller automatically assigns a connecting device to a specific Virtual LAN based on the authentication credentials provided.

Essential for multi-tenant environments to isolate resident traffic from staff or IoT traffic on the same physical access points.

802.1X

The IEEE standard for port-based Network Access Control, requiring a RADIUS server and client supplicants.

The enterprise alternative to IPSK, but often unsuitable for residential environments due to headless device incompatibility.

Headless Device

A network-connected device lacking a web browser or advanced configuration interface (e.g., gaming consoles, smart TVs, IoT sensors).

These devices drive the requirement for IPSK, as they cannot navigate captive portals or configure 802.1X supplicants.

WPA3-SAE

Simultaneous Authentication of Equals, the secure key establishment protocol used in WPA3 to prevent offline dictionary attacks.

The modern security standard that should be paired with IPSK deployments on compatible hardware.

Client Isolation

A wireless network setting that prevents devices connected to the same AP from communicating directly with each other.

Mandatory security control if multiple residents are placed into a single shared VLAN.

MAC Authentication Bypass (MAB)

A fallback mechanism in 802.1X networks where a device's MAC address is used as its identity credential.

A cumbersome administrative process that IPSK eliminates by providing native PSK support for headless devices.

Exemples concrets

A 400-bed student accommodation block currently uses a single WPA2-Personal password. Residents complain about poor performance, and IT cannot prevent departing students from continuing to use the network from the car park. They need to secure the network, segment traffic per room, and support gaming consoles without increasing helpdesk tickets.

Deploy an IPSK architecture on a single SSID. Integrate the wireless controller API with the property management system. Upon lease signing, generate a unique 20-character IPSK per resident. Configure the controller to dynamically steer each resident's key to a unique Per-Room VLAN. Set a device limit of 6 concurrent devices per key. Automate key revocation upon lease termination.

A boutique hotel wants to offer secure, segmented WiFi to guests but cannot rely on captive portals because guests increasingly travel with smart speakers and streaming sticks that cannot navigate web logins.

Implement IPSK tied to the hotel reservation system. When a guest checks in, the PMS triggers an API call to generate a unique IPSK valid only for the duration of their stay. The key is printed on the room key sleeve or sent via SMS. The network dynamically assigns their devices to a private VLAN for that specific room, allowing their phone to cast to the room's smart TV securely.

Questions d'entraînement

Q1. You are designing the network for a 200-unit build-to-rent property. The client wants to use 802.1X for maximum security. However, their demographic research shows residents bring an average of 3 headless devices (smart TVs, consoles) per unit. What is your architectural recommendation?

Conseil : Consider the operational overhead of onboarding 600 headless devices onto an 802.1X network.

Voir la réponse type

Recommend an IPSK architecture instead of 802.1X. While 802.1X provides excellent security, the 600 headless devices would require MAC Authentication Bypass (MAB), creating a massive administrative burden for the helpdesk. IPSK provides the necessary per-user accountability and VLAN segmentation while allowing headless devices to connect seamlessly using standard PSK methods.

Q2. During an IPSK deployment, the property manager requests that residents be allowed to choose their own custom WiFi passwords to improve the user experience. How do you respond?

Conseil : Think about cryptographic entropy and dictionary attacks.

Voir la réponse type

Advise strongly against this. User-selected passwords lack sufficient entropy and are vulnerable to dictionary attacks. In an IPSK environment, weak keys compromise the security of the entire SSID. Keys must be programmatically generated (minimum 16-20 random alphanumeric characters) and distributed securely via the property management system integration.

Q3. A network utilizing IPSK is experiencing IP address exhaustion in the main DHCP pool, despite the building only being at 60% occupancy. What configuration oversight likely caused this?

Conseil : Think about what happens if a key is shared freely.

Voir la réponse type

The network likely failed to enforce a Maximum Device Count per IPSK. Without a device limit, residents can share their unique key with non-residents or connect an unlimited number of devices, rapidly exhausting DHCP scopes and bandwidth. A strict concurrent device limit (e.g., 5-8 devices per key) must be enforced at the controller level.