Qu'est-ce que la donnée de première partie et pourquoi est-elle importante pour les entreprises ?

Ce guide fournit une référence technique définitive sur les données de première partie — ce qu'elles sont, comment elles diffèrent des données de seconde et de tierce partie, et pourquoi la dépréciation des cookies tiers et le renforcement de la réglementation en matière de confidentialité rendent une stratégie de données de première partie non négociable pour les opérateurs de lieux. Il couvre l'architecture du WiFi invité en tant que mécanisme de collecte conforme et à haut rendement, avec des conseils de mise en œuvre pour l'hôtellerie, le commerce de détail, les événements et les environnements du secteur public, et correspond directement à la plateforme d'analyse et de WiFi invité de Purple.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- Définir les Données de Première Partie : Une Taxonomie Précise

- Pourquoi le Modèle de Données de Tierce Partie Échoue

- Le WiFi Invité comme Architecture de Collecte de Données de Première Partie

- Guide d'implémentation

- Phase 1 : Évaluation de l'infrastructure et Conception du cadre de consentement (Semaines 1–4)

- Phase 2 : Déploiement et Intégration de la Plateforme (Semaines 5–10)

- Phase 3 : Qualité et Gouvernance des Données (En continu)

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

- Mesurer la valeur d'un actif de données de première partie

- Étude de cas 1 : Chaîne hôtelière régionale — Hôtellerie

- Étude de cas 2 : Parc de magasins — Commerce de détail multi-sites

- Résultats attendus par type de lieu

Résumé Exécutif

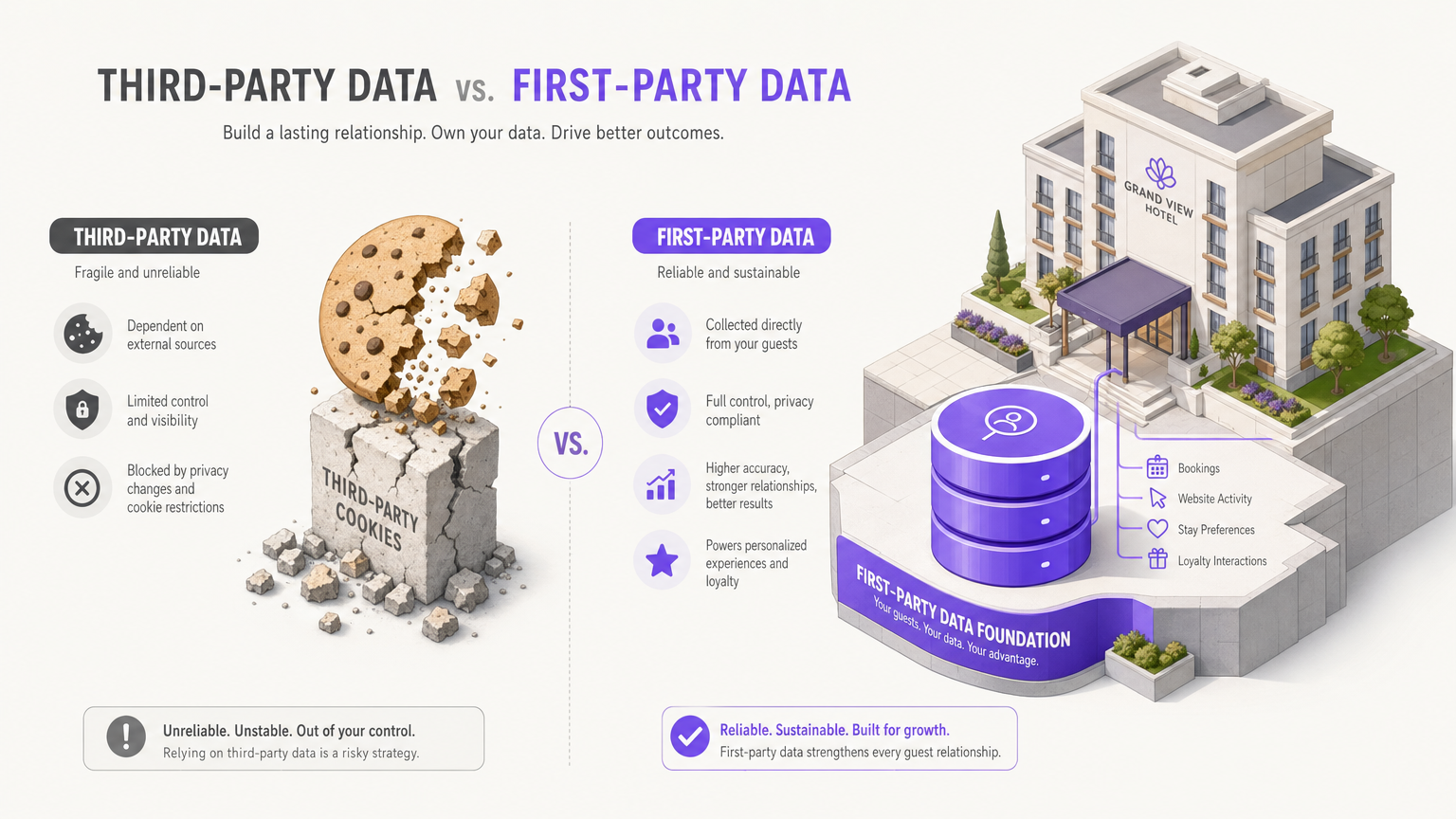

Le modèle de données de tierce partie est structurellement défaillant. La dépréciation des cookies tiers par Google dans Chrome, le cadre de transparence du suivi des applications d'Apple, et la trajectoire d'application du GDPR et du UK Data Protection Act 2018 ont collectivement démantelé l'infrastructure de données sur laquelle la plupart des équipes marketing et d'analyse se sont appuyées au cours de la dernière décennie. Les organisations qui n'ont pas encore élaboré de stratégie de données de première partie fonctionnent sur du temps emprunté.

Les données de première partie — collectées directement auprès de vos invités et clients, avec leur consentement explicite, via vos propres canaux — sont plus précises, plus durables et plus conformes que toute autre alternative. Pour les opérateurs de lieux physiques dans l' hôtellerie , le commerce de détail , le transport et la santé , le réseau WiFi invité est l'un des mécanismes de collecte de données de première partie les plus efficaces disponibles. Chaque connexion authentifiée est un événement de capture de données consenti qui construit un profil d'invité persistant et exploitable.

Ce guide couvre l'architecture technique de la collecte de données de première partie via le WiFi invité , le cadre de conformité requis pour un déploiement sécurisé au regard du GDPR, les modèles de mise en œuvre selon les types de lieux, et l'analyse de rentabilité pour investir dans le WiFi Analytics en tant que couche d'activation pour votre ensemble de données de première partie.

Approfondissement Technique

Définir les Données de Première Partie : Une Taxonomie Précise

L'industrie utilise le terme « données de première partie » de manière lâche, mais pour des raisons d'architecture et de conformité, la précision est essentielle. Le paysage des données se divise en trois niveaux :

| Type de Données | Source | Trace de Consentement | Risque de Conformité | Durabilité |

|---|---|---|---|---|

| Première partie | Collectées directement par votre organisation auprès d'individus ayant une relation directe | Complet, auditable, vous appartenant | Faible | Élevée — non soumise aux changements de politique des tiers |

| Seconde partie | Données de première partie d'une autre organisation accessibles via un partenariat direct | Partiel — dépend du cadre de consentement du partenaire | Moyen | Moyenne — soumise aux termes du partenariat |

| Tierce partie | Agrégées par des courtiers en données à partir de multiples sources | Faible ou absent — pas de relation directe | Élevé — de plus en plus intenable sous le GDPR | Faible — dépréciation des cookies, restrictions de plateforme |

Au sein des données de première partie, il existe quatre classes de données distinctes qu'un système de collecte bien architecturé devrait capturer :

Les données d'identité englobent les identifiants principaux collectés lors de l'authentification : nom, adresse e-mail, numéro de téléphone et attributs démographiques fournis volontairement lors de l'inscription. C'est l'ancre qui relie toutes les observations comportementales ultérieures à un individu connu.

Les données comportementales sont générées passivement par l'interaction réseau : horodatages de connexion, durée de session, fréquence de visite, temps de présence par zone, type d'appareil et système d'exploitation. Pour les opérateurs de lieux, c'est souvent la classe de données la plus précieuse sur le plan opérationnel car elle révèle comment les invités utilisent réellement votre espace, et pas seulement comment ils décrivent leurs préférences.

Les données transactionnelles proviennent des systèmes de point de vente, des moteurs de réservation, des interactions avec les programmes de fidélité et des plateformes de commerce électronique. Lorsqu'elles sont intégrées aux données d'identité et comportementales dérivées du WiFi, elles permettent une véritable attribution — reliant la présence physique au résultat commercial.

Les données de préférences déclarées sont ce que les invités vous disent directement via des enquêtes, des centres de préférences et des formulaires d'inscription. C'est le signal de la plus haute qualité pour la personnalisation, mais sa collecte nécessite une participation active des invités.

Pourquoi le Modèle de Données de Tierce Partie Échoue

L'effondrement structurel des données de tierce partie n'est pas un événement unique — c'est une convergence de pressions réglementaires, techniques et commerciales qui se sont accumulées depuis plusieurs années.

Sur le plan réglementaire, l'exigence du GDPR d'un consentement libre, spécifique, éclairé et univoque a rendu les pratiques implicites de collecte de données de l'écosystème tiers juridiquement précaires. L'UK Information Commissioner's Office a infligé des amendes substantielles pour des violations de consentement, et l'application s'intensifie. Les exigences de la directive ePrivacy concernant le consentement aux cookies ont encore érodé l'utilité pratique du suivi par des tiers.

Sur le plan technique, l'Intelligent Tracking Prevention d'Apple et le cadre de transparence du suivi des applications ont considérablement dégradé la précision du suivi inter-sites sur les appareils iOS. Le partitionnement agressif des cookies de Safari signifie que les cookies tiers ont une durée de vie effective de sept jours pour certains cas d'utilisation. L'initiative Privacy Sandbox d'Android suit une trajectoire similaire.

Pour les opérateurs de lieux, l'implication pratique est simple : les données d'audience que vous achetez auprès de courtiers tiers deviennent moins précises, moins complètes et plus exposées légalement à chaque trimestre qui passe. Les organisations qui gagneront la prochaine décennie sont celles qui construisent dès maintenant des ensembles de données propriétaires de première partie.

Le WiFi Invité comme Architecture de Collecte de Données de Première Partie

Le réseau WiFi invité est positionné de manière unique comme un mécanisme de collecte de données de première partie pour les lieux physiques. Contrairement à une application mobile — qui nécessite un téléchargement, une installation et un engagement actif — la connectivité WiFi est un service que les invités recherchent activement. L'événement de connexion est le moment naturel de la capture du consentement.

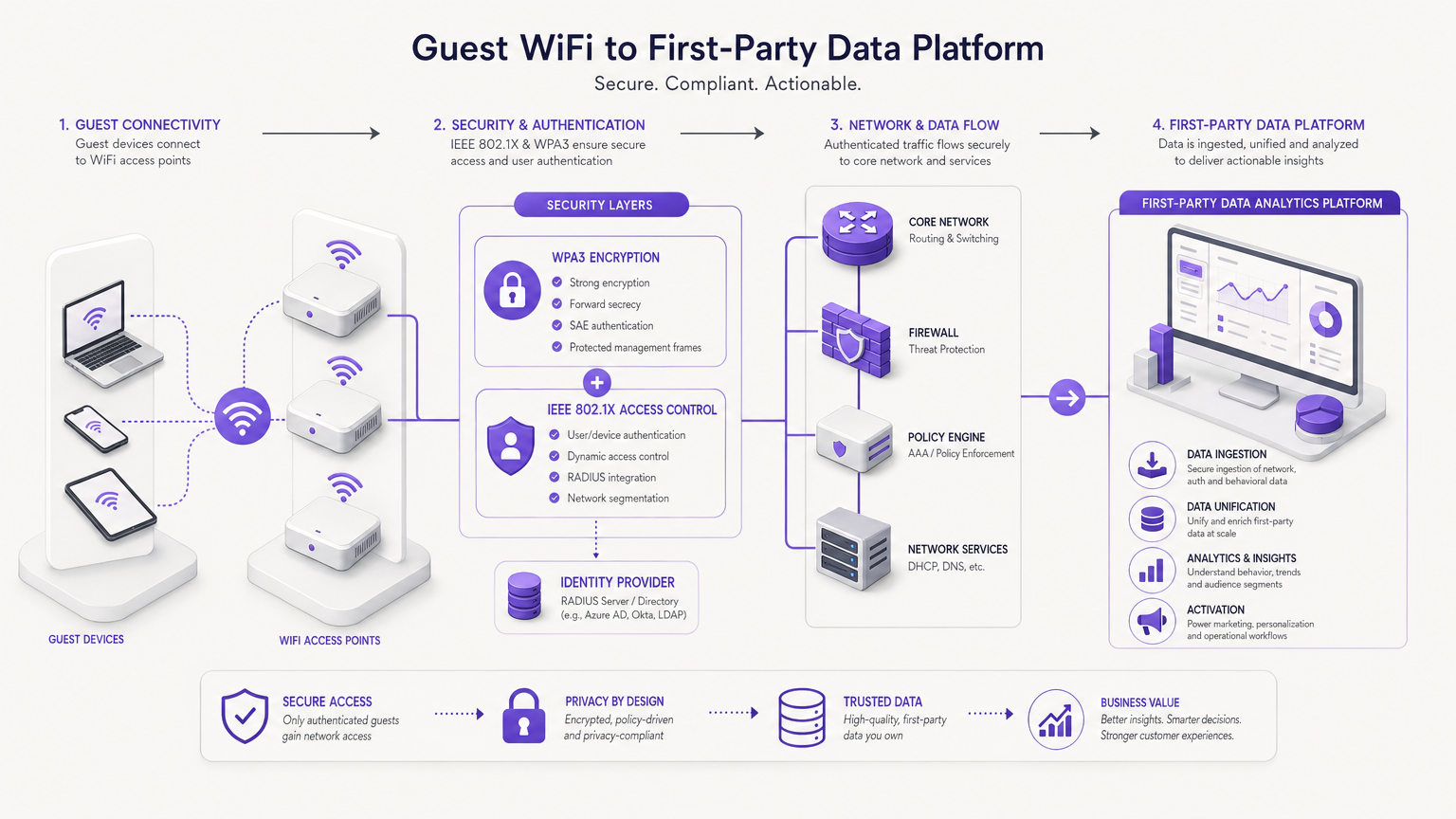

L'architecture technique d'un système de collecte de données de première partie WiFi conforme fonctionne sur quatre couches :

Couche 1 — Contrôle d'accès réseau: IEEE 802.1X fournit un contrôle d'accès réseau basé sur les ports, garantissant que les appareils ne peuvent pas accéder aux ressources réseau tant qu'ils n'ont pas terminé le processus d'authentification. C'est la porte technique qui rend possible la collecte de données authentifiées. Le chiffrement WPA3 avec Authentification Simultanée des Égaux (SAE) garantit que les données de session en transit sont protégées par une confidentialité persistante, ce qui signifie que même si une clé de session est compromise, les données de session historiques ne peuvent pas être déchiffrées.

Couche 2 — Captive Portal et Capture du Consentement: Le Captive Portal — ou page d'accueil — est l'interface par laquelle les invités s'authentifient et donnent leur consentement. Un Captive Portal correctement configuré présente un avis de confidentialité clair, capture le consentement explicite pour des utilisations spécifiques des données (communications marketing, analyses, partage avec des tiers), enregistre l'horodatage du consentement et la version de l'avis de confidentialité, et fournit un mécanisme clair permettant aux invités de retirer leur consentement. La plateforme de Purple gère ce flux de travail de consentement nativement, avec les enregistrements de consentement stockés dans un journal auditable.

Couche 3 — Résolution d'identité et Gestion des adresses MAC: Les appareils iOS et Android modernes randomisent leur adresse MAC par défaut comme mesure de protection de la vie privée. Cela signifie que l'identifiant de l'appareil visible au niveau du réseau peut changer entre les visites, rompant l'identification persistante du visiteur si l'adresse MAC est utilisée comme clé primaire. La réponse architecturale correcte consiste à ancrer l'identification persistante à l'identité authentifiée — l'adresse e-mail ou le numéro de téléphone fourni lors de la connexion — plutôt qu'à l'identifiant de l'appareil. Une fois qu'un invité s'authentifie, l'adresse MAC randomisée de son appareil est mappée à son profil persistant, et les connexions ultérieures du même appareil sont reconnues via l'identifiant d'authentification plutôt que l'identifiant matériel.

Couche 4 — Ingestion et Unification des Données: Les événements de connexion, les données de session et les signaux de localisation issus de la triangulation des points d'accès sont ingérés dans la plateforme d'analyse et normalisés par rapport au profil de l'invité. Pour les opérateurs multi-sites, cette couche est l'endroit où l'intelligence inter-sites est construite. Un invité reconnu dans votre établissement de Londres le lundi et dans votre établissement d'Édimbourg le jeudi est un profil unique avec deux événements comportementaux, et non deux visiteurs anonymes distincts.

Pour les organisations souhaitant étendre l'intelligence de localisation au-delà de la cartographie de couverture WiFi de base, le Guide du système de positionnement intérieur : UWB, BLE, & WiFi fournit une référence technique détaillée sur la combinaison du WiFi avec l'Ultra-Wideband et le Bluetooth Low Energy pour une précision de positionnement sub-métrique.

Guide d'implémentation

Phase 1 : Évaluation de l'infrastructure et Conception du cadre de consentement (Semaines 1–4)

Avant de déployer toute capacité de collecte de données, le cadre de conformité et juridique doit être en place. Engagez votre Délégué à la Protection des Données ou votre conseiller juridique pour examiner et approuver le libellé de l'avis de confidentialité pour votre Captive Portal. L'avis doit spécifier : les catégories de données collectées, la base juridique du traitement (généralement les intérêts légitimes pour l'analyse, le consentement explicite pour le marketing), les périodes de conservation pour chaque catégorie de données, les tiers avec lesquels les données peuvent être partagées, et les droits de l'invité en vertu du GDPR, y compris le droit d'accès, de rectification, d'effacement et de portabilité.

Parallèlement, effectuez un audit de l'infrastructure. Documentez votre parc de points d'accès existant : fournisseur, version du firmware, configuration VLAN et état de l'intégration du serveur RADIUS. Identifiez les lacunes de couverture qui entraîneraient une capture de données incomplète. Pour les environnements de vente au détail, assurez-vous que le placement de vos points d'accès offre une densité suffisante pour une mesure significative du temps de présence — une règle générale est un point d'accès pour 1 000 à 1 500 mètres carrés à des fins d'analyse, ce qui peut être plus dense que vos exigences de pure connectivité.

Phase 2 : Déploiement et Intégration de la Plateforme (Semaines 5–10)

Déployez le Captive Portal et configurez le flux d'authentification. Purple prend en charge plusieurs méthodes d'authentification — enregistrement par e-mail, connexion sociale via OAuth (Google, Facebook, Apple), vérification du numéro de téléphone via SMS OTP et intégration de programme de fidélité. Le choix de la méthode d'authentification affecte directement votre taux de capture de données et la richesse des données d'identité collectées. L'enregistrement par e-mail fournit l'identifiant le plus durable pour l'intégration CRM. La connexion sociale offre des taux de conversion plus élevés mais peut renvoyer des données de profil limitées en fonction des permissions de l'API de la plateforme.

Configurez votre segmentation VLAN pour vous assurer que le trafic WiFi des invités est isolé des réseaux d'entreprise et de cartes de paiement. Il s'agit d'une exigence PCI DSS obligatoire et d'une bonne pratique de sécurité, quel que soit le périmètre des cartes de paiement. Le VLAN invité doit être acheminé via une sortie Internet dédiée avec des politiques de filtrage de contenu et de gestion de la bande passante appropriées.

Intégrez la plateforme d'analyse WiFi à vos systèmes en aval : CRM pour la synchronisation des profils invités, plateforme d'e-mail marketing pour l'activation des campagnes et système de fidélité pour l'intégration des points et récompenses. Purple fournit des connecteurs pré-intégrés pour les principales plateformes CRM et d'automatisation du marketing, réduisant considérablement le temps de développement de l'intégration.

Phase 3 : Qualité et Gouvernance des Données (En continu)

Établissez un suivi de la qualité des données dès le premier jour. Les métriques clés à suivre incluent : le taux d'authentification (le pourcentage d'appareils connectés qui terminent le flux de connexion), l'exhaustivité des données (le pourcentage de profils avec une adresse e-mail valide), le taux de consentement (le pourcentage d'invités authentifiés qui consentent aux communications marketing), et le taux de reconnaissance des visiteurs récurrents (le pourcentage de visites récurrentes où l'invité est a été associé avec succès à un profil existant).

Mettez en œuvre l'automatisation de la rétention des données. Configurez votre plateforme pour purger automatiquement les journaux de session après votre période de rétention définie et pour honorer les demandes de suppression dans la fenêtre de 30 jours requise par le GDPR. Maintenez un journal d'audit de toutes les demandes d'accès aux données des sujets et des actions de suppression.

Pour des conseils sur l'activation de votre ensemble de données de première partie afin d'améliorer l'expérience client, le guide Wie man WiFi Analytics nutzt, um die Kundenerfahrung zu verbessern et son équivalent espagnol Cómo utilizar WiFi Analytics para mejorar la experiencia del cliente fournissent des manuels opérationnels détaillés.

Bonnes pratiques

Architecture du consentement : Utilisez toujours un mécanisme de double opt-in pour le consentement marketing — une case à cocher sur la splash page suivie d'un e-mail de confirmation. Cela fournit un enregistrement de consentement plus solide et réduit le risque que des adresses e-mail invalides n'entrent dans votre CRM. Stockez l'enregistrement de consentement avec l'adresse IP, l'horodatage et le hachage de la version de la politique de confidentialité.

Minimisation des données : Ne collectez que les données pour lesquelles vous avez un cas d'utilisation défini. Le principe de minimisation des données du GDPR n'est pas seulement une exigence de conformité — c'est une bonne hygiène des données. Les profils surchargés d'attributs inutilisés sont plus difficiles à maintenir, plus coûteux à stocker et créent une surface de conformité inutile.

Segmentation du réseau : Maintenez une séparation VLAN stricte entre le WiFi invité, le réseau d'entreprise et tout segment de réseau qui transporte des données de cartes de paiement. Référez-vous à l'exigence 1.3 du PCI DSS pour des conseils détaillés sur la segmentation du réseau. IEEE 802.1X avec attribution dynamique de VLAN est le modèle d'implémentation recommandé pour les environnements avec plusieurs classes d'utilisateurs.

Atténuation de la randomisation MAC : N'essayez pas de contourner la randomisation des adresses MAC par des moyens techniques — il s'agit d'une protection de la vie privée et la contourner pourrait constituer une violation du GDPR. Au lieu de cela, concevez votre flux d'authentification pour maximiser les taux de connexion à la première connexion, car l'identité authentifiée est un identifiant persistant plus fiable que tout signal au niveau de l'appareil.

Résolution d'identité multi-sites : Pour les opérateurs multi-sites, implémentez un enregistrement d'identité invité maître avec des sous-enregistrements comportementaux spécifiques au site. Cette architecture vous permet de répondre à des questions telles que « quel est le comportement de cet invité dans tous nos sites » tout en conservant la capacité de personnaliser au niveau de chaque site individuel.

Pour un contexte plus large sur la façon dont le WiFi s'intègre aux réseaux de capteurs IoT et aux systèmes de gestion des bâtiments, le Internet of Things Architecture: A Complete Guide fournit une architecture de référence utile.

Dépannage et atténuation des risques

Faibles taux d'authentification : Si moins de 40 % des appareils connectés terminent le flux de connexion, les causes les plus courantes sont : un temps de chargement de la splash page dépassant trois secondes (optimisez les ressources et la configuration CDN), des champs de formulaire demandant trop d'informations (réduisez à l'adresse e-mail uniquement pour la capture initiale) et une proposition de valeur peu claire sur la splash page (testez des messages qui mettent l'accent sur le WiFi gratuit et rapide). Effectuez des tests A/B sur la conception de votre splash page — de petits changements dans le texte et la mise en page peuvent faire varier les taux d'authentification de 10 à 15 points de pourcentage.

La randomisation MAC perturbe la reconnaissance des visiteurs récurrents : Si votre taux de reconnaissance des visiteurs récurrents est inférieur à 60 %, vous avez probablement une forte proportion d'appareils iOS 14+ et Android 10+ utilisant des adresses MAC randomisées. Assurez-vous que votre flux d'authentification invite les invités à se connecter à chaque visite, et pas seulement à la première. Envisagez d'implémenter un jeton « se souvenir de moi » stocké dans le stockage local du navigateur de l'appareil pour simplifier la réauthentification sans dépendre de l'adresse MAC.

Lacunes dans les enregistrements de consentement GDPR : Si votre audit de consentement révèle des lacunes — des profils avec des indicateurs de consentement marketing mais sans horodatage de consentement ou version de politique de confidentialité correspondants — vous avez un risque de conformité. Auditez vos données historiques, supprimez tout profil sans enregistrement de consentement valide des envois marketing et mettez en œuvre une campagne de re-consentement pour reconstituer votre audience opt-in sur une base légale propre.

Silos de données empêchant l'activation : La raison la plus courante pour laquelle les données de première partie ne génèrent pas de ROI est qu'elles restent dans la plateforme d'analyse WiFi sans être activées dans les systèmes en aval. Priorisez l'intégration CRM dans votre plan de déploiement. Un profil invité qui n'existe que dans votre plateforme WiFi ne peut pas alimenter des campagnes e-mail, des récompenses de fidélité ou des offres personnalisées. Les données doivent circuler vers les systèmes où elles peuvent être exploitées.

Extension du périmètre PCI DSS : Si votre réseau WiFi invité se trouve sur la même infrastructure physique que votre réseau de traitement des paiements, vous pourriez involontairement faire entrer votre infrastructure WiFi dans le périmètre PCI DSS. Engagez un évaluateur de sécurité qualifié (QSA) pour examiner votre segmentation réseau avant le déploiement. Le coût d'un examen QSA est significativement inférieur au coût d'un projet de remédiation PCI DSS.

ROI et impact commercial

Mesurer la valeur d'un actif de données de première partie

Le ROI d'un programme de données de première partie est mesuré selon trois dimensions : l'impact direct sur les revenus des campagnes basées sur les données, les gains d'efficacité opérationnelle grâce à l'intelligence comportementale et la valeur d'atténuation des risques grâce à une exposition réduite à la conformité.

L'impact direct sur les revenus est le plus simple à mesurer. Suivez les revenus incrémentiels attribuables aux campagnes qui ont utilisé les données WiFi de première partie pour le ciblage ou la personnalisation, par rapport à un groupe de contrôle qui a reçu des communications génériques. Dans les environnements hôteliers, les campagnes e-mail personnalisées destinées aux invités authentifiés via WiFi surpassent constamment les campagnes de diffusion génériques par un facteur de deux à trois fois sur le taux d'ouverture et de quatre à six fois sur le taux de conversion, selon les données de la plateforme Purple sur l'ensemble du parc.

L'efficacité opérationnelle est mesurée à travers le prisme de l'optimisation des sites. Les données de temps de séjour issues de l'analyse WiFi permettent de prendre des décisions en matière de personnel — si votre analytiques montrent que l'affluence atteint son pic entre 12h00 et 14h00 le jeudi, vous pouvez optimiser les plannings du personnel en conséquence. Les données de trafic par zone éclairent les décisions de merchandising dans les environnements de vente au détail. Les données sur le temps d'attente informent la conception des services dans les secteurs du transport et de la santé.

La valeur de l'atténuation des risques est plus difficile à quantifier mais significative. Le coût d'une action d'exécution GDPR — qui peut atteindre 4 % du chiffre d'affaires annuel mondial en vertu de l'article 83(5) — éclipse le coût d'un programme de données de première partie correctement mis en œuvre. Le passage des données tierces aux données de première partie réduit votre exposition aux actions d'exécution découlant d'un traitement illégal des données.

Étude de cas 1 : Chaîne hôtelière régionale — Hôtellerie

Une chaîne hôtelière régionale exploitant douze établissements à travers le Royaume-Uni a déployé la plateforme WiFi pour invités de Purple sur l'ensemble de son parc. Avant le déploiement, la chaîne ne disposait d'aucun mécanisme systématique pour capturer les données de contact des clients au niveau de la propriété — l'inscription au programme de fidélité était gérée à la réception et atteignait un taux de capture de 15 %.

Suite au déploiement du Captive Portal de Purple avec enregistrement par e-mail, la chaîne a atteint un taux d'authentification de 68 % sur les appareils connectés, 54 % des invités authentifiés ayant donné leur consentement marketing. En six mois, la chaîne a constitué une base de données de première partie de 47 000 profils d'invités ayant opté pour la réception de communications, contre 8 200 membres du programme de fidélité avant le déploiement.

La chaîne a utilisé l'ensemble de données dérivé du WiFi pour mener une campagne de réengagement ciblant les clients qui avaient séjourné une fois mais n'étaient pas revenus dans les douze mois. La campagne a atteint un taux d'ouverture de 34 % et un taux de conversion de réservation de 6,2 %, générant 180 000 £ de revenus supplémentaires pour les chambres à partir d'un seul envoi de campagne. Le retour sur investissement de la licence annuelle de la plateforme a été atteint dès le premier cycle de campagne.

Étude de cas 2 : Parc de magasins — Commerce de détail multi-sites

Un détaillant de mode exploitant 45 magasins à travers le Royaume-Uni et l'Irlande a mis en œuvre la plateforme d'analyse WiFi de Purple pour résoudre un problème opérationnel spécifique : l'équipe marketing n'avait aucune visibilité sur le comportement en magasin et ne pouvait pas mesurer l'impact des campagnes publicitaires numériques sur les visites en magasin physique.

Le déploiement a permis au détaillant de construire un modèle d'attribution cross-canal. Les clients qui ont cliqué sur une campagne sociale payante et ont ensuite visité un magasin dans les sept jours ont été identifiés grâce à la correspondance d'authentification WiFi avec l'enregistrement CRM. Ces données d'attribution ont révélé que le social payant générait 23 % de visites en magasin supplémentaires par rapport à ce qui était précédemment attribué, ce qui a directement conduit à une réaffectation de 400 000 £ de dépenses médias annuelles des canaux moins performants.

Les données sur le temps de présence ont également révélé une information significative : les clients qui passaient plus de douze minutes en magasin avaient une valeur de transaction moyenne 3,4 fois plus élevée que les clients qui passaient moins de six minutes. Cette information a conduit à une refonte de l'agencement des magasins dans cinq sites pilotes, avec des cabines d'essayage déplacées pour augmenter le temps de présence moyen. Les magasins pilotes ont montré une augmentation de 18 % de la valeur de transaction moyenne au cours du trimestre suivant.

Pour en savoir plus sur la façon dont l'analyse WiFi s'applique spécifiquement au secteur du Commerce de détail , la page sectorielle de Purple fournit des cas d'utilisation détaillés et des modèles de déploiement.

Résultats attendus par type de lieu

| Type de lieu | Taux d'authentification typique | Temps avant un ensemble de données exploitable | Principal moteur de ROI |

|---|---|---|---|

| Hôtel (200+ chambres) | 55–70% | 4–8 semaines | Campagnes de réengagement, personnalisation de l'upsell |

| Magasin de détail (rue commerçante) | 35–50% | 6–10 semaines | Attribution cross-canal, optimisation du temps de présence |

| Stade / arène | 60–75% | Par événement | Activation de sponsors, upsell F&B, réengagement post-événement |

| Centre de conférence | 70–85% | Par événement | Profilage des délégués, génération de leads exposants |

| Secteur public / pôle de transport | 40–60% | 8–12 semaines | Planification de l'affluence, conception de services, aperçu de l'accessibilité |

Le Wi-Fi dans l'automobile : Le guide complet pour les entreprises 2026 constitue une référence parallèle utile pour les organisations envisageant la collecte de données de première partie dans les contextes automobile et de transport, où les mêmes principes architecturaux s'appliquent dans un environnement mobile.

Termes clés et définitions

First-Party Data

Data collected directly by an organisation from individuals with whom it has a direct relationship, through its own channels and touchpoints, with explicit consent. The organisation owns the data and controls its use.

IT teams encounter this when architecting data collection systems for guest WiFi, mobile apps, loyalty programmes, and website analytics. It matters because it is the only data class that is fully compliant under GDPR and immune to third-party platform policy changes.

Captive Portal

A web page presented to a network user before they are granted access to the internet. In the context of guest WiFi, it serves as the authentication interface and the primary mechanism for consent capture and identity data collection.

Network architects configure captive portals through access point management platforms (e.g., Cisco Meraki, Aruba, Ruckus) or overlay platforms like Purple. The portal's design directly affects authentication rate and data quality.

MAC Address Randomisation

A privacy feature implemented in iOS 14+, Android 10+, and Windows 10+ that causes devices to use a different, randomly generated MAC address for each WiFi network, preventing persistent tracking via hardware identifier.

IT teams must account for MAC randomisation when designing return visitor recognition systems. The correct mitigation is to anchor persistent identification to an authenticated credential (email address) rather than the device MAC address.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism for devices wishing to attach to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) and typically integrates with a RADIUS server for credential validation.

Network architects use 802.1X to ensure that only authenticated devices gain network access, which is the technical prerequisite for tying behavioural data to a known identity. It is also a requirement for enterprise-grade network security and is referenced in PCI DSS network segmentation guidance.

WPA3

The third generation of the Wi-Fi Protected Access security protocol, introducing Simultaneous Authentication of Equals (SAE) for stronger password-based authentication and mandatory forward secrecy, ensuring that session keys cannot be retroactively decrypted even if the long-term key is compromised.

IT teams should require WPA3 on all new access point deployments. For guest WiFi specifically, WPA3-Personal with SAE provides significantly stronger protection for guest session data than WPA2-PSK, which is vulnerable to offline dictionary attacks.

GDPR Consent Record

A structured data record that documents the fact of a data subject's consent, including: the identity of the data subject, the specific processing activities consented to, the timestamp of consent, the version of the privacy notice presented, and the mechanism through which consent was given.

Under GDPR Article 7(1), the data controller bears the burden of demonstrating that consent was obtained. IT teams must ensure that the consent record is stored as a first-class data object, retrievable on demand for data subject access requests and regulatory audits.

Data Minimisation

The GDPR principle (Article 5(1)(c)) that personal data collected must be adequate, relevant, and limited to what is necessary in relation to the purposes for which it is processed.

IT architects should apply data minimisation when designing captive portal registration forms and analytics data schemas. Collecting data fields without a defined use case creates unnecessary compliance surface area and increases the cost of data management.

Identity Resolution

The process of matching and unifying data records that refer to the same individual across multiple data sources, channels, or touchpoints into a single, coherent profile.

For multi-venue operators, identity resolution is the technical challenge of recognising that a guest who visited your London property last month and your Edinburgh property this week is the same person. Email address is the most reliable cross-channel identifier for first-party identity resolution in physical venue contexts.

Dwell Time

The duration for which a guest's device remains connected to a WiFi access point or within range of a set of access points, used as a proxy for the time the guest spends in a specific zone or venue.

Venue operations directors use dwell time data to optimise staffing, layout, and service design. In retail, dwell time correlates strongly with transaction value. In hospitality, zone-level dwell time data informs F&B placement and amenity utilisation decisions.

PCI DSS Network Segmentation

The practice of isolating the cardholder data environment (CDE) from other network segments using firewalls, VLANs, or other access controls, as required by PCI DSS Requirement 1.3, to reduce the scope of PCI DSS compliance assessment.

IT teams deploying guest WiFi in retail or hospitality environments must ensure that the guest VLAN is completely isolated from any network segment that processes, stores, or transmits payment card data. Failure to maintain this segmentation can bring the entire guest WiFi infrastructure into PCI DSS scope.

Études de cas

A 350-room hotel group with four properties wants to build a first-party guest database to replace its reliance on OTA (Online Travel Agency) booking data. The group currently has no CRM and no systematic guest contact capture. The IT team has Cisco Meraki access points deployed across all properties. What is the recommended deployment approach?

Step 1 — Compliance foundation (Week 1–2): Engage legal counsel to draft a GDPR-compliant privacy notice covering WiFi data collection. Define consent categories: analytics (legitimate interests basis), marketing email (explicit consent), third-party sharing (explicit consent). Establish data retention periods: session logs 90 days, guest profiles with marketing consent 3 years, profiles without consent 12 months.

Step 2 — Infrastructure configuration (Week 2–4): Configure Cisco Meraki access points to redirect unauthenticated clients to Purple's captive portal. Create a dedicated guest VLAN (e.g., VLAN 100) isolated from the corporate and PMS networks. Configure RADIUS integration between Meraki and Purple's authentication service. Test MAC address randomisation handling — ensure that returning guests are prompted to re-authenticate and that the authentication credential (email) is used as the persistent identifier.

Step 3 — Captive portal design (Week 3–4): Design the splash page with email registration as the primary authentication method. Include a clear value proposition ('Free high-speed WiFi — takes 30 seconds to connect'). Place the marketing consent checkbox below the fold with clear opt-in language. A/B test two versions of the splash page to optimise authentication rate before full rollout.

Step 4 — CRM integration (Week 4–6): Select and deploy a CRM platform (e.g., HubSpot, Salesforce, or a hospitality-specific PMS with CRM capability). Configure Purple's API integration to sync authenticated guest profiles to the CRM in real time. Map the data fields: email address, first name, visit date, property, device type, marketing consent flag, consent timestamp.

Step 5 — First campaign and measurement (Week 8–12): Once the database reaches 1,000+ opted-in profiles, run a first re-engagement campaign targeting guests who stayed 3–12 months ago. Measure open rate, click rate, and booking conversion. Use this as the baseline ROI measurement for the programme.

A retail chain with 80 stores wants to measure the offline impact of its digital advertising campaigns. The marketing team currently attributes all conversions to the last digital click, which they suspect is significantly undercounting the value of upper-funnel channels. The IT team has Aruba access points deployed. How should they architect a WiFi-based attribution solution?

Step 1 — Identity bridge design: The core of the attribution solution is an identity bridge between the digital advertising ecosystem and the in-store WiFi dataset. Customers who authenticate to the store WiFi with their email address create a first-party identifier. The same email address used for online account registration, loyalty programme membership, or email marketing opt-in becomes the matching key.

Step 2 — CRM unification: Ensure that the WiFi-derived guest profiles are synchronised to the central CRM with a consistent email-based primary key. Configure deduplication logic to merge profiles where the same email address appears in both the WiFi dataset and the existing CRM. This unified profile is the foundation for attribution.

Step 3 — Campaign tagging and UTM configuration: Tag all digital advertising campaigns with UTM parameters that are captured in the CRM when a customer clicks through to the website or app. Record the campaign source, medium, and campaign name against the customer's CRM record.

Step 4 — Attribution window configuration: Define the attribution window — the maximum time between a digital ad interaction and an in-store WiFi connection that counts as an attributed visit. A 7-day window is standard for fashion retail; a 30-day window may be appropriate for considered purchases. Configure the attribution logic in your analytics platform.

Step 5 — Measurement and reporting: Build a dashboard that shows, for each campaign: total digital clicks, attributed in-store visits (WiFi connections within the attribution window from customers with a matching CRM record), and in-store transaction value for attributed visitors. Compare the average transaction value of attributed visitors versus non-attributed visitors to quantify the in-store revenue impact of digital campaigns.

Analyse de scénario

Q1. Your organisation operates a chain of 25 conference centres across the UK. The marketing director wants to use WiFi data to send personalised follow-up emails to event delegates after each event. The IT team has flagged that the current captive portal only asks for a name and accepts anonymous access. What changes are required before the marketing use case can be lawfully implemented?

💡 Astuce :Consider both the technical changes to the authentication flow and the legal changes to the consent framework. GDPR requires that consent for marketing communications is explicit, specific, and freely given — it cannot be bundled with the terms of service for WiFi access.

Afficher l'approche recommandée

Three changes are required. First, the captive portal must be updated to require email address capture as a mandatory field for authentication — anonymous access must be removed or made a separate, non-marketing-consented path. Second, a clearly worded marketing consent checkbox must be added to the splash page, separate from the WiFi terms of service, with language such as 'I agree to receive marketing communications from [Organisation Name] about future events and offers.' This checkbox must be unchecked by default. Third, the consent record infrastructure must be updated to store the timestamp, privacy notice version, and specific consent flag for each profile. Only profiles with a valid marketing consent record should be included in post-event email sends. The privacy notice must also be updated to describe the marketing use case specifically. Once these changes are in place, the marketing use case is lawfully implementable.

Q2. A stadium operator is preparing for a major concert series. The venue has 45,000 capacity and expects 80% of attendees to attempt WiFi connection. The current infrastructure uses WPA2-PSK with a shared password published on event programmes. The IT director wants to implement a first-party data capture solution for the series. What are the key architectural decisions and what is the recommended approach?

💡 Astuce :Consider the authentication method that maximises both data capture rate and data quality at scale. Also consider the network capacity requirements for 36,000 simultaneous connection attempts and the specific compliance requirements for event-based data collection.

Afficher l'approche recommandée

The recommended approach involves four key decisions. First, replace WPA2-PSK with an open network plus captive portal architecture — WPA2-PSK with a shared password provides no per-user authentication and cannot support first-party data capture. The captive portal should use email registration with a single field to maximise completion rate at scale. Second, pre-provision the network for peak load: 36,000 simultaneous connections requires careful DHCP pool sizing (minimum /15 subnet for the guest VLAN), RADIUS server capacity planning, and access point density review — stadium environments typically require higher AP density than the manufacturer's coverage specifications suggest due to RF interference from crowd density. Third, implement event-specific consent language that references the specific event and the operator's identity — generic venue WiFi consent language may not be specific enough for GDPR purposes when the data will be used for post-event marketing. Fourth, configure data retention to align with the event marketing use case — post-event email campaigns should be sent within 30 days of the event, and profiles without subsequent engagement should be suppressed or deleted within 12 months. The WPA3 transition should be planned for the following season to improve session security.

Q3. A retail IT director has been told by the marketing team that their paid social campaigns are 'not working' because in-store sales have not increased despite significant digital ad spend. The IT team has Purple WiFi deployed across all 60 stores with email authentication. How would you design a measurement framework to test whether the paid social campaigns are actually driving in-store visits that are not being attributed?

💡 Astuce :The key is the identity bridge between the digital advertising ecosystem and the in-store WiFi dataset. Consider what identifier exists in both environments and how you would construct the attribution logic.

Afficher l'approche recommandée

The measurement framework requires three components. First, build the identity bridge: export the hashed email addresses of customers who clicked on paid social ads from your ad platform (Facebook/Meta and Google both support customer list matching with hashed emails). Match these against the WiFi authentication dataset — customers who clicked an ad and subsequently authenticated to store WiFi within a defined attribution window (7 days recommended for fashion retail) are attributed visits. Second, define the control group: customers in the CRM who did not receive the paid social ad (or who were in a holdout group) serve as the control. Compare the in-store visit rate of the exposed group versus the control group within the attribution window. The difference is the incremental visit rate attributable to the campaign. Third, layer transaction data: for attributed visitors, pull their in-store transaction value from the POS system (matched via loyalty card or email at checkout). Calculate the revenue per attributed visit and multiply by the incremental visit count to get the total incremental revenue. Compare this to the campaign spend to calculate ROAS. This framework will typically reveal that paid social is driving 20–40% more in-store visits than last-click digital attribution suggests, which has direct implications for media budget allocation.