Qu'est-ce que la sécurité WiFi ? Un guide complet sur la sécurité des réseaux sans fil

Une référence technique complète pour les leaders informatiques sur la sécurisation des réseaux sans fil d'entreprise. Ce guide couvre l'évolution des protocoles de chiffrement, les meilleures pratiques architecturales pour la segmentation et les stratégies de défense contre les menaces WiFi courantes.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Plongée Technique : L'Évolution des Protocoles de Sécurité WiFi

- WEP (Wired Equivalent Privacy)

- WPA (Wi-Fi Protected Access)

- WPA2

- WPA3 : La Norme Actuelle

- Menaces de Sécurité WiFi Courantes

- Guide d'Implémentation : Meilleures Pratiques Architecturales

- 1. Segmentation Réseau et VLANs

- 2. Mécanismes d'Authentification Robustes

- 3. Mise en œuvre de l'isolation des clients

- Meilleures pratiques et normes de l'industrie

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les entreprises modernes – qu'il s'agisse d'une chaîne de vente au détail mondiale, d'un groupe de santé multi-sites ou d'un stade à forte capacité – le WiFi n'est plus seulement un service ; c'est une infrastructure critique. Cependant, à mesure que la dépendance aux réseaux sans fil augmente, la surface d'attaque s'accroît également. Un réseau sans fil compromis expose l'organisation à des violations de données, à des infractions de conformité (telles que PCI DSS et GDPR) et à de graves atteintes à la réputation.

Ce guide technique complet explore les fondamentaux de la sécurité WiFi, détaillant l'évolution des normes de chiffrement, les vecteurs de menace courants et les meilleures pratiques architecturales pour sécuriser les environnements sans fil d'entreprise. Nous examinerons comment déployer une segmentation robuste, mettre en œuvre des mécanismes d'authentification solides et tirer parti de plateformes comme Guest WiFi pour maintenir un réseau sécurisé, conforme et performant tout en extrayant des informations commerciales exploitables via WiFi Analytics .

Plongée Technique : L'Évolution des Protocoles de Sécurité WiFi

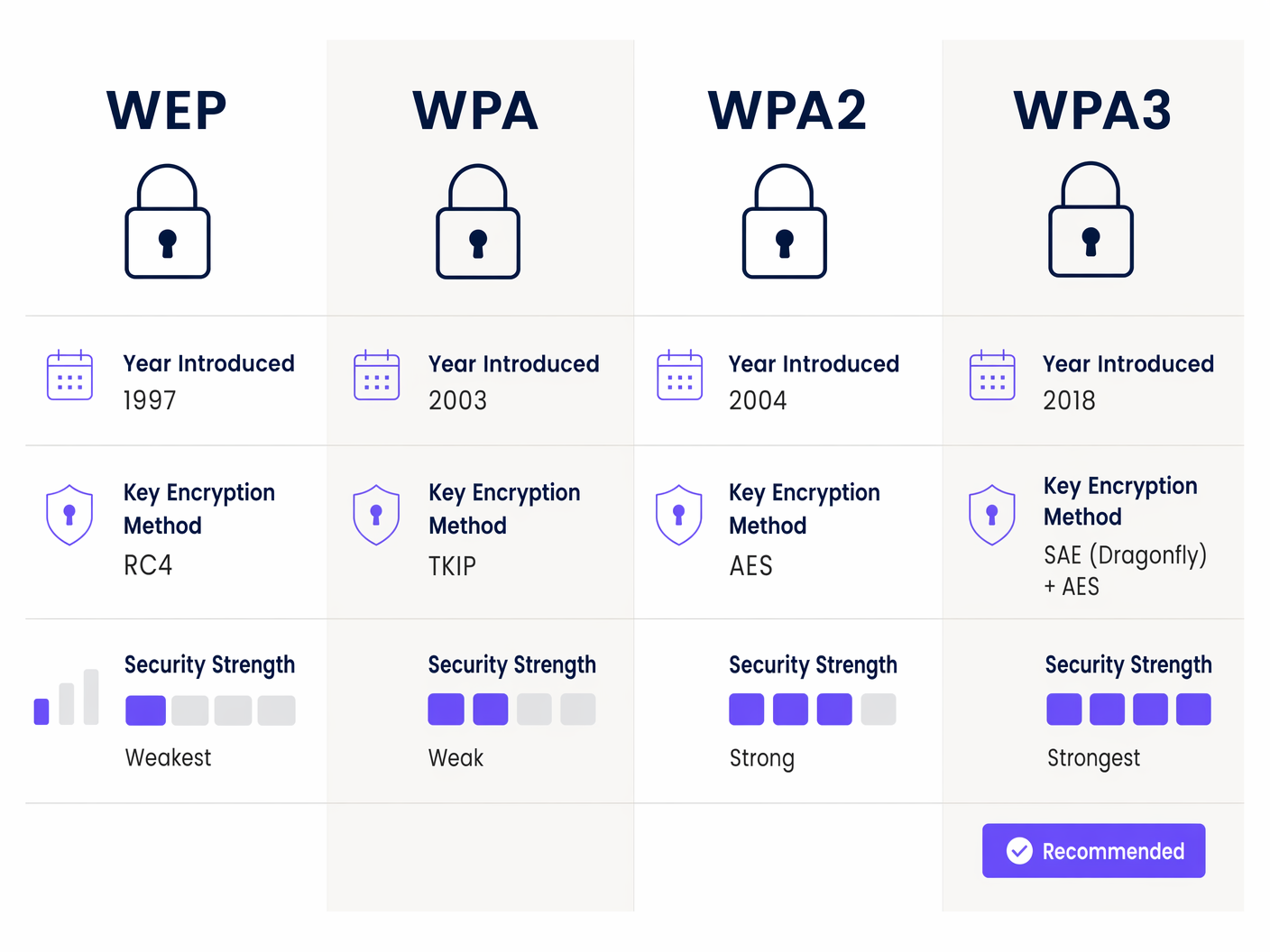

Comprendre l'état actuel de la sécurité WiFi nécessite un bref aperçu de son histoire. La progression des protocoles de sécurité reflète une course à l'armement continue entre les ingénieurs réseau et les acteurs malveillants.

WEP (Wired Equivalent Privacy)

Introduit en 1997, WEP était la norme de sécurité 802.11 originale. Il utilisait le chiffrement de flux RC4 pour la confidentialité et CRC-32 pour l'intégrité. Cependant, des failles cryptographiques dans son implémentation l'ont rendu trivialement facile à casser à l'aide d'outils facilement disponibles. WEP est entièrement obsolète et sa présence sur tout réseau moderne constitue une vulnérabilité critique.

WPA (Wi-Fi Protected Access)

Introduit en 2003 comme solution intérimaire aux failles de WEP, WPA a implémenté le Temporal Key Integrity Protocol (TKIP). Bien qu'il ait amélioré la sécurité en modifiant dynamiquement les clés, il reposait toujours sur le chiffrement RC4 vulnérable et a finalement été compromis.

WPA2

Ratifié en 2004, WPA2 est devenu la norme d'entreprise pendant plus d'une décennie. Il a introduit l'Advanced Encryption Standard (AES) fonctionnant en mode Counter Mode Cipher Block Chaining Message Authentication Code Protocol (CCMP). WPA2 offrait une sécurité robuste mais s'est finalement avéré vulnérable aux attaques par dictionnaire hors ligne contre le handshake à quatre voies, notamment la vulnérabilité KRACK (Key Reinstallation Attacks) découverte en 2017.

WPA3 : La Norme Actuelle

Introduit en 2018, WPA3 corrige les lacunes de WPA2 et est la norme obligatoire pour tous les nouveaux appareils Wi-Fi CERTIFIED.

Améliorations Clés de WPA3 :

- Authentification Simultanée des Égaux (SAE) : Remplace l'échange de clé pré-partagée (PSK). SAE est un protocole d'établissement de clé sécurisé qui offre une confidentialité persistante et est très résistant aux attaques par dictionnaire hors ligne. Même si un utilisateur choisit un mot de passe faible, le handshake ne peut pas être cassé hors ligne.

- WPA3-Enterprise : Offre un mode de force cryptographique optionnel de 192 bits, utilisant la cryptographie Suite B (par exemple, ECDSA avec une courbe de 384 bits et HMAC-SHA384). Ceci est essentiel pour les environnements très sensibles comme les institutions gouvernementales ou financières.

- Chiffrement Sans Fil Opportuniste (OWE) : Répond à la question "le WiFi public est-il sûr". OWE, commercialisé sous le nom de Wi-Fi Enhanced Open, fournit un chiffrement de données individualisé sur les réseaux ouverts sans nécessiter d'authentification utilisateur, atténuant l'écoute passive.

Menaces de Sécurité WiFi Courantes

Les réseaux d'entreprise sont confrontés à une variété de menaces sophistiquées. Comprendre ces vecteurs est crucial pour la mise en œuvre de contre-mesures efficaces.

- Points d'Accès Malveillants (Rogue AP) et Evil Twins : Un attaquant connecte un AP non autorisé au réseau d'entreprise (Rogue AP) ou diffuse un SSID d'apparence légitime pour inciter les utilisateurs à se connecter (Evil Twin). Cela permet l'interception du trafic et le vol d'identifiants.

- Attaques de l'Homme du Milieu (MitM) : Les attaquants se positionnent entre le client et l'AP pour intercepter, lire ou modifier le trafic non chiffré.

- Attaques de Désauthentification : Les attaquants envoient des trames de désauthentification falsifiées pour déconnecter un client de l'AP. Ceci est souvent un précurseur d'une attaque Evil Twin, forçant le client à se reconnecter à l'AP de l'attaquant.

- Collecte d'Identifiants : Les attaquants déploient de faux Captive Portals qui imitent la page d'accueil légitime, incitant les utilisateurs à saisir des identifiants d'entreprise ou des informations personnelles.

Guide d'Implémentation : Meilleures Pratiques Architecturales

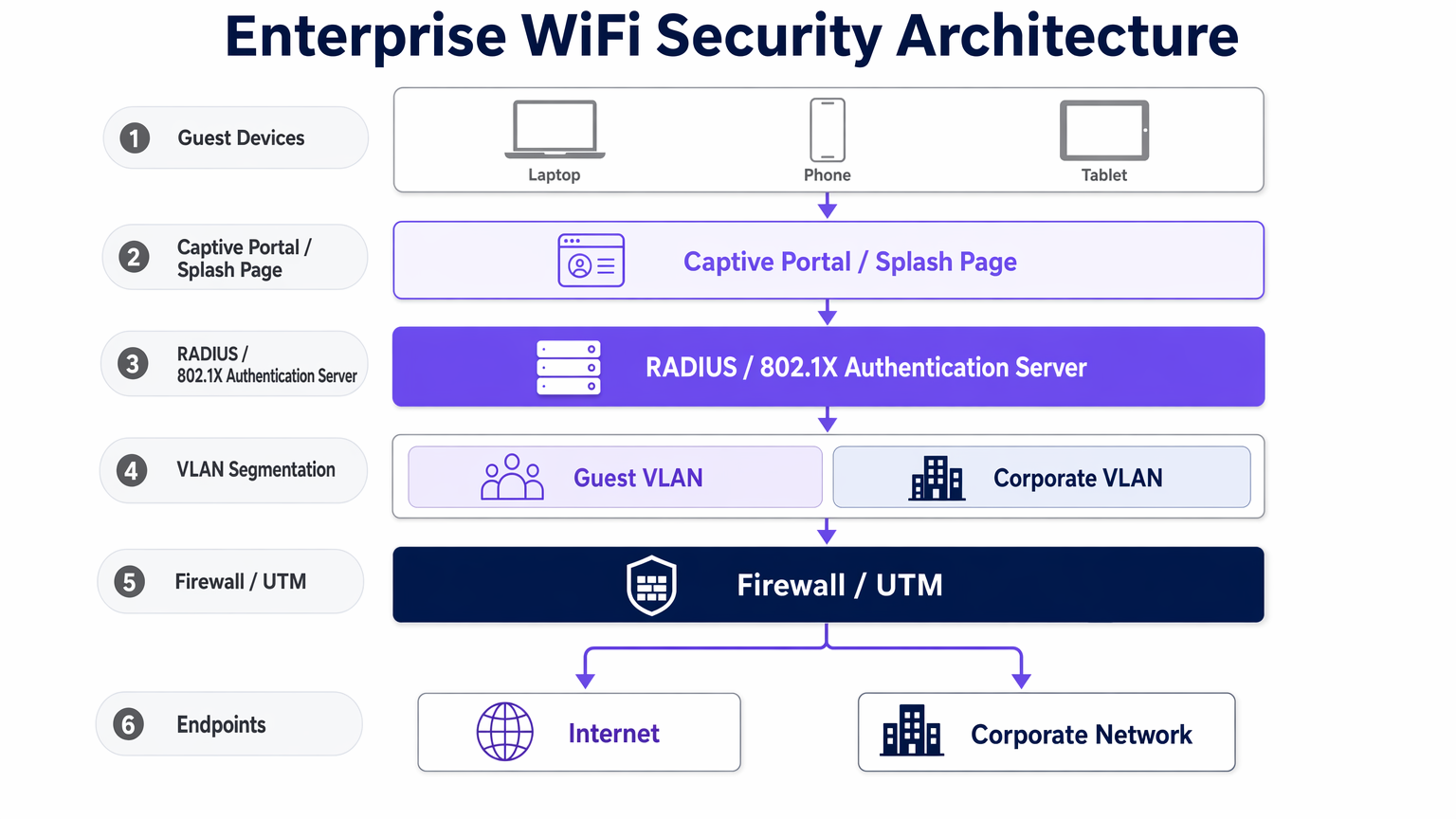

La sécurisation d'un réseau sans fil d'entreprise nécessite une approche de défense en profondeur, allant au-delà du simple chiffrement pour une segmentation architecturale robuste et un contrôle d'accès.

1. Segmentation Réseau et VLANs

Le principe fondamental de la sécurité réseau est l'isolation. Le trafic invité, le trafic d'entreprise, les appareils IoT et les systèmes de point de vente (PoS) doivent résider sur des réseaux locaux virtuels (VLANs) logiquement séparés.

- VLAN Invité : Doit être strictement isolé des sous-réseaux internes. Le trafic doit être acheminé directement vers le pare-feu internet.

- VLAN IoT : Les appareils IoT ont souvent des postures de sécurité faibles. Isolez-les pour empêcher les mouvements latéraux en cas de compromission.

2. Mécanismes d'Authentification Robustes

- Accès d'Entreprise (802.1X) : Ne jamais uclés pré-partagées pour l'accès d'entreprise. Mettre en œuvre l'authentification 802.1X adossée à un serveur RADIUS, en l'intégrant aux services d'annuaire (par exemple, Active Directory). Cela garantit que l'accès au réseau est lié aux identités des utilisateurs individuels et aux certificats des appareils.

- Accès Invité (Captive Portals) : Mettre en œuvre un Captive Portal sécurisé pour l'intégration des invités. Une plateforme robuste comme Purple gère non seulement l'acceptation des conditions de service, mais facilite également l'authentification sécurisée via les connexions sociales ou SMS, assurant la traçabilité. Pour des exemples d'implémentations efficaces, consultez Les 10 meilleurs exemples de pages de démarrage WiFi (et ce qui les rend efficaces) ou l'équivalent français, Les 10 meilleurs exemples de pages de démarrage WiFi (et ce qui les rend efficaces) .

3. Mise en œuvre de l'isolation des clients

Pour les réseaux invités, activez l'isolation des clients (également connue sous le nom d'isolation d'AP). Cela empêche les appareils connectés au même AP ou VLAN de communiquer directement entre eux, atténuant ainsi le risque d'attaques peer-to-peer sur le réseau public.

Meilleures pratiques et normes de l'industrie

- Systèmes de prévention des intrusions sans fil (WIPS) : Déployez des WIPS pour surveiller en continu le spectre RF à la recherche d'AP non autorisés, d'Evil Twins et de comportements anormaux. Un WIPS robuste peut contenir automatiquement les menaces en envoyant des trames de désauthentification aux appareils non autorisés.

- Passpoint (Hotspot 2.0) : Pour simplifier l'accès sécurisé des invités, mettez en œuvre Passpoint. Cela permet aux appareils de s'authentifier automatiquement et en toute sécurité au réseau en utilisant les identifiants fournis par leur opérateur mobile ou un fournisseur d'identité tiers. Purple agit comme un fournisseur d'identité gratuit pour des services comme OpenRoaming sous la licence Connect, facilitant une connectivité fluide et sécurisée.

- Considérations de conformité : Assurez-vous que votre architecture WiFi est conforme aux cadres réglementaires pertinents. Par exemple, PCI DSS exige une segmentation stricte de l'environnement de données des titulaires de carte par rapport au WiFi public, tandis que le GDPR impose le traitement sécurisé de toute information personnellement identifiable (PII) collectée lors de l'intégration des invités.

Dépannage et atténuation des risques

- Mode de défaillance : Prolifération d'AP non autorisés : Dans les grands lieux comme les environnements de Commerce de détail , des AP non autorisés peuvent facilement être branchés sur des ports Ethernet exposés. Atténuation : Mettez en œuvre la sécurité des ports (802.1X sur les ports filaires) et surveillez activement les alertes WIPS.

- Mode de défaillance : Sécurité faible du Captive Portal : Un Captive Portal mal configuré peut être contourné ou usurpé. Atténuation : Assurez-vous que le Captive Portal utilise HTTPS avec des certificats SSL valides. Mettez en œuvre la limitation de débit pour prévenir les attaques par force brute contre les formulaires d'authentification.

- Mode de défaillance : Problèmes d'intégration SD-WAN : Lors de l'intégration du WiFi avec les architectures SD-WAN, assurez-vous que les politiques de sécurité sont cohérentes sur l'ensemble du réseau superposé. Pour plus de contexte, consultez Les avantages clés du SD-WAN pour les entreprises modernes ou Die zentralen SD-WAN-Vorteile für moderne Unternehmen .

ROI et impact commercial

Investir dans une sécurité WiFi robuste n'est pas seulement un centre de coûts ; c'est un catalyseur essentiel pour la transformation numérique et l'atténuation des risques.

- Atténuation des risques : Le coût d'une violation de données – y compris les amendes réglementaires, les frais juridiques et les dommages à la réputation – dépasse de loin l'investissement dans une infrastructure sécurisée (matériel WPA3, WIPS, serveurs RADIUS).

- Efficacité opérationnelle : L'intégration automatisée via 802.1X et Passpoint réduit les tickets de support liés aux réinitialisations de mot de passe et aux problèmes de connectivité.

- Intégrité des données : L'intégration sécurisée des invités garantit l'intégrité des données de première partie collectées pour le marketing et l'analyse. En utilisant une plateforme sécurisée pour le WiFi Invité , les lieux dans l' Hôtellerie et le Transport peuvent exploiter ces données en toute confiance pour stimuler les programmes de fidélité et l'engagement personnalisé sans compromettre la confidentialité des utilisateurs.

Termes clés et définitions

WPA3 (Wi-Fi Protected Access 3)

The latest Wi-Fi security standard, providing enhanced cryptographic strength and replacing the vulnerable PSK exchange with SAE.

Required for all new enterprise deployments to protect against offline dictionary attacks.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3 that provides forward secrecy and prevents offline cracking of passwords.

Replaces the older 4-way handshake used in WPA2, significantly improving security for networks using shared passwords.

802.1X

An IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The standard for enterprise corporate access, tying network authentication to directory services via a RADIUS server.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Essential for segmenting guest, corporate, and IoT traffic to limit the blast radius of a potential breach.

Client Isolation

A security feature that prevents devices connected to the same AP or VLAN from communicating with each other.

Mandatory for guest networks to prevent peer-to-peer attacks and malware propagation among public users.

WIPS (Wireless Intrusion Prevention System)

A network device that monitors the radio spectrum for the presence of unauthorized access points and can automatically take countermeasures.

Critical for detecting and neutralizing Rogue APs and Evil Twin attacks in enterprise environments.

Passpoint (Hotspot 2.0)

A standard that enables cellular-like roaming for Wi-Fi networks, allowing automatic and secure authentication.

Improves user experience and security by eliminating the need to manually connect and authenticate via captive portals.

OWE (Opportunistic Wireless Encryption)

A standard that provides individualized data encryption on open Wi-Fi networks without requiring user authentication.

Improves security on public networks (like coffee shops or airports) by protecting against passive eavesdropping.

Études de cas

A 200-room hotel needs to provide seamless guest WiFi while ensuring strict compliance with PCI DSS for their on-site restaurants and bars. How should the network architecture be designed?

The network must be strictly segmented using VLANs. The Guest WiFi must operate on an isolated VLAN with client isolation enabled, routing traffic directly to the internet. The PoS systems in the restaurants must reside on a separate, highly restricted VLAN (the Cardholder Data Environment), firewalled off from all other traffic. Guest onboarding should be managed via a secure captive portal to capture marketing data compliantly.

A large retail chain is experiencing frequent 'Evil Twin' attacks where malicious actors set up rogue APs to steal customer credentials. What is the recommended technical mitigation?

Deploy a dedicated Wireless Intrusion Prevention System (WIPS). The WIPS will monitor the RF spectrum for unauthorized SSIDs mimicking the corporate network. When detected, the WIPS can automatically contain the threat by transmitting deauthentication frames to prevent clients from connecting to the rogue AP.

Analyse de scénario

Q1. You are designing the network for a large [Healthcare](/industries/healthcare) facility. They require seamless roaming for medical devices (IoT) and secure access for staff and patients. How do you segment this network?

💡 Astuce :Consider the varying security capabilities of IoT devices compared to corporate laptops.

Afficher l'approche recommandée

Implement strict VLAN segmentation. Create a dedicated IoT VLAN with restricted access only to necessary servers (no internet access if possible). Staff devices should use 802.1X on a Corporate VLAN. Patients should use a Guest VLAN with client isolation, routed through a captive portal directly to the internet.

Q2. A venue operator wants to deploy OpenRoaming to improve the guest experience but is concerned about security compared to their existing WPA2-PSK setup. What is your advice?

💡 Astuce :Compare the security of shared passwords versus individualized authentication.

Afficher l'approche recommandée

OpenRoaming (using Passpoint/802.1X) is significantly more secure than WPA2-PSK. It uses enterprise-grade encryption and individualized authentication, eliminating the risks associated with shared passwords (like offline dictionary attacks) and providing a seamless user experience.

Q3. During a security audit, legacy barcode scanners in a warehouse are found to only support WPA2-PSK. Upgrading them is not budgeted for this year. How do you mitigate the risk?

💡 Astuce :If you can't upgrade the protocol, how can you limit the blast radius?

Afficher l'approche recommandée

Isolate the legacy scanners onto a dedicated, highly restricted VLAN. Implement strict firewall rules so this VLAN can only communicate with the specific inventory servers required for operation, blocking all other internal and external access. Rotate the PSK frequently.