RadSec : Comment RADIUS sur TLS améliore la sécurité de l'authentification WiFi

Cette référence technique faisant autorité explique comment RadSec (RFC 6614) sécurise l'authentification WiFi d'entreprise en encapsulant le trafic RADIUS traditionnel dans un chiffrement TLS. Conçu pour les responsables informatiques et les architectes réseau, il couvre l'architecture, les stratégies de déploiement et les étapes pratiques pour atténuer les risques liés au trafic RADIUS UDP non chiffré sur les réseaux d'entreprise et invités.

Listen to this guide

View podcast transcript

- Résumé Exécutif

- Approfondissement Technique : RADIUS vs. RadSec

- La Vulnérabilité du RADIUS Traditionnel

- L'Architecture RadSec (RFC 6614)

- Guide d'Implémentation

- Modèle 1 : RadSec Natif

- Modèle 2 : Le Proxy RadSec

- Intégration avec Purple

- Bonnes Pratiques

- Dépannage et Atténuation des Risques

- ROI et BuImpact sur l'entreprise

- Écoutez le briefing

Résumé Exécutif

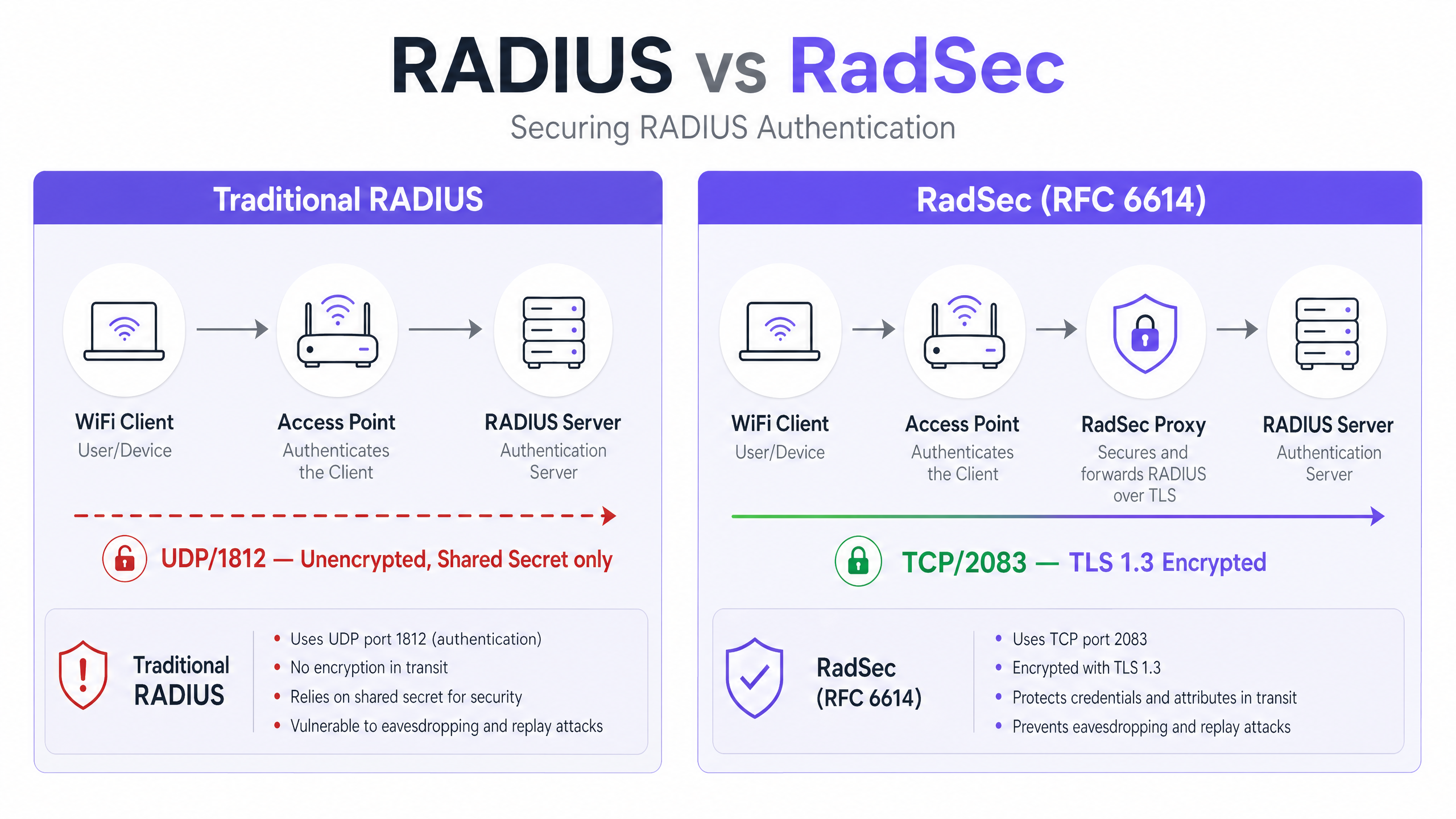

Le RADIUS traditionnel sur UDP (ports 1812/1813) n'a pas été conçu pour le paysage des menaces d'entreprise moderne. S'appuyant uniquement sur un secret partagé et le hachage MD5, il rend les identifiants d'authentification et les attributs de session vulnérables à l'interception, en particulier lors du transit sur des réseaux publics ou de grands domaines distribués comme les chaînes hôtelières et de vente au détail. RadSec (RADIUS sur TLS, RFC 6614) résout cette lacune de sécurité fondamentale en encapsulant le trafic RADIUS dans un tunnel TLS 1.3 basé sur TCP via le port 2083.

Pour les DSI et les architectes réseau, le déploiement de RadSec n'est plus seulement une bonne pratique, c'est une exigence critique pour protéger le WiFi d'entreprise , maintenir la conformité PCI DSS 4.0 et participer aux cadres de roaming fédéré modernes comme OpenRoaming. Ce guide détaille l'architecture, les modèles d'implémentation et les exigences opérationnelles pour sécuriser votre infrastructure d'authentification.

Approfondissement Technique : RADIUS vs. RadSec

La Vulnérabilité du RADIUS Traditionnel

Dans un déploiement 802.1X standard, le point d'accès (authentificateur) transmet les identifiants du client au serveur RADIUS (serveur d'authentification). Dans le RADIUS traditionnel, cette charge utile est envoyée sur UDP. La seule protection est une clé pré-partagée (PSK) utilisée pour masquer le mot de passe via MD5.

Cette architecture présente trois risques critiques :

- Absence de Chiffrement de Transport : Les attributs utilisateur, les adresses MAC et les données de session sont transmis en clair.

- Faiblesse Cryptographique : MD5 est vulnérable aux attaques par dictionnaire hors ligne si un attaquant capture le trafic.

- Pas d'Authentification Mutuelle : Le point d'accès ne peut pas vérifier cryptographiquement qu'il communique avec le serveur RADIUS légitime, ce qui permet les attaques de serveurs malveillants.

L'Architecture RadSec (RFC 6614)

RadSec corrige ces défauts en déplaçant la couche de transport d'UDP vers TCP et en encapsulant l'intégralité de la charge utile dans TLS.

- Transport : Le port TCP 2083 assure une livraison fiable et des connexions avec état, améliorant les performances dans les environnements à forte latence.

- Chiffrement : TLS 1.2 ou 1.3 offre un chiffrement robuste de bout en bout de tous les attributs RADIUS.

- Authentification Mutuelle : Le client RADIUS (ou proxy) et le serveur doivent présenter des certificats X.509 valides émis par une autorité de certification (CA) de confiance. Le secret partagé n'est conservé que pour la compatibilité ascendante ; TLS assure la sécurité réelle.

Cette architecture est essentielle pour les environnements distribués, tels que les chaînes de commerce de détail ou les établissements hôteliers , où les points d'accès acheminent les requêtes d'authentification via l'internet public vers un serveur RADIUS central ou hébergé dans le cloud.

Guide d'Implémentation

Le déploiement de RadSec suit généralement l'un des deux modèles suivants : Support Natif ou Basé sur Proxy.

Modèle 1 : RadSec Natif

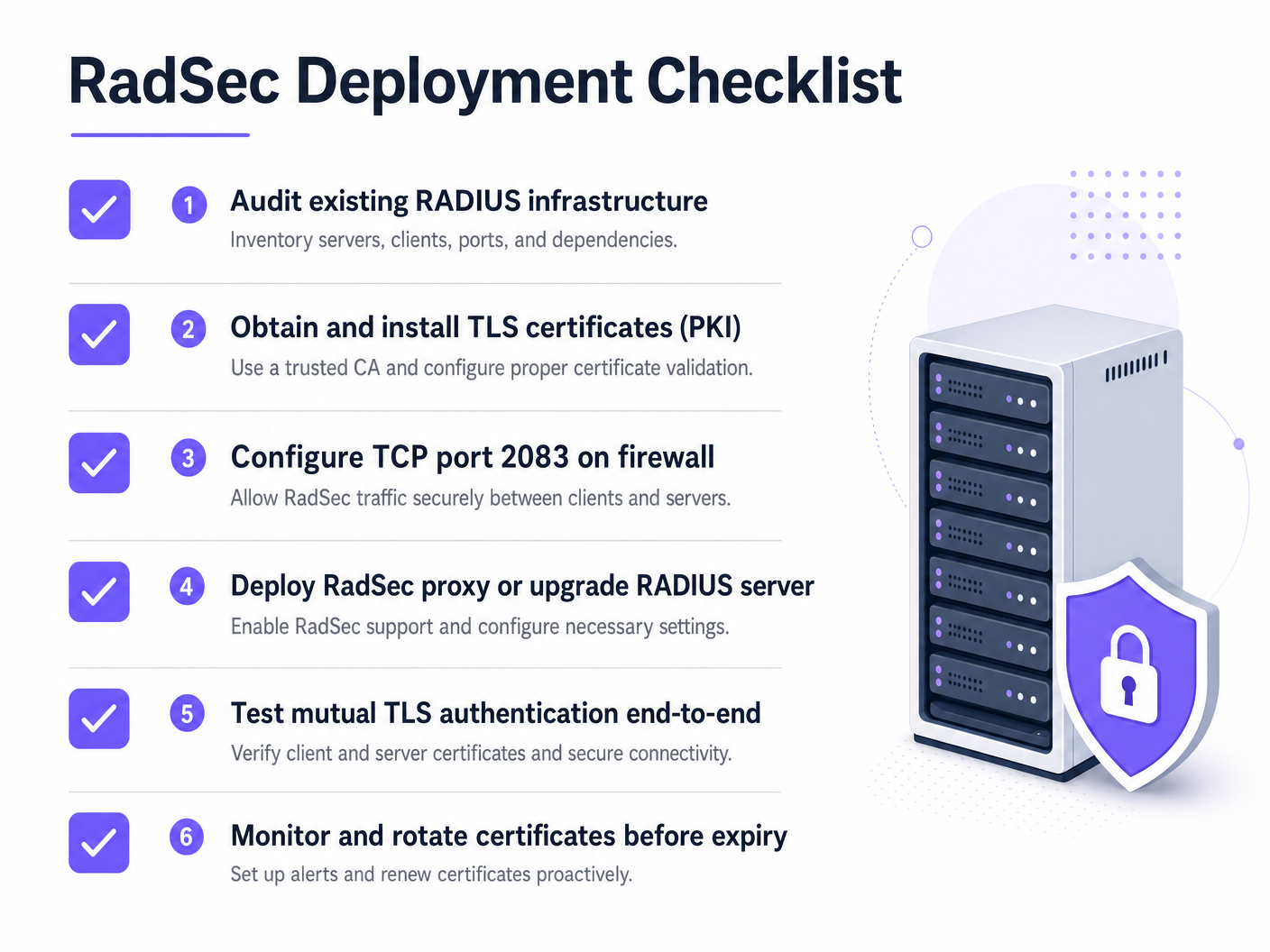

Si votre infrastructure le prend en charge nativement (par exemple, FreeRADIUS 3.0+, Cisco ISE, Aruba ClearPass), vous configurez les certificats TLS directement sur le serveur RADIUS et les points d'accès/contrôleurs. Cela fournit un véritable chiffrement de bout en bout, de la périphérie au cœur.

Modèle 2 : Le Proxy RadSec

De nombreux serveurs RADIUS hérités (notamment Microsoft NPS) ne prennent pas nativement en charge RadSec. Dans ces environnements, un proxy (tel que radsecproxy) est déployé.

- Tronçon Local : Le point d'accès envoie le RADIUS UDP standard au proxy local.

- Tronçon WAN : Le proxy encapsule le trafic dans TLS et l'envoie sur TCP 2083 au serveur en amont.

Ce modèle vous permet de sécuriser le trafic étendu sans remplacer l'infrastructure existante.

Intégration avec Purple

Les plateformes WiFi Invité et WiFi Analytics de Purple s'intègrent parfaitement aux infrastructures RADIUS d'entreprise. Sous la licence Connect, Purple agit comme un fournisseur d'identité gratuit pour OpenRoaming, où RadSec est une exigence obligatoire pour sécuriser le trafic de fédération entre les sites et le hub central.

Bonnes Pratiques

- Gestion du Cycle de Vie des Certificats : Le TLS mutuel repose sur des certificats valides. Mettez en œuvre un renouvellement automatisé (par exemple, via ACME) et une surveillance stricte. Un certificat expiré entraînera une panne totale d'authentification.

- Configuration du Pare-feu : Assurez-vous que le port TCP 2083 est explicitement autorisé à la fois en sortie du site et en entrée vers le serveur RADIUS. Ne supposez pas que les règles UDP 1812 existantes s'appliqueront.

- Prioriser le Trafic à Haut Risque : Commencez le déploiement sur les liaisons qui traversent l'internet public ou les WAN non fiables avant de passer aux VLAN de gestion locaux.

Pour en savoir plus sur la sécurisation de la périphérie, lisez notre guide sur la Sécurité des Points d'Accès : Votre Guide d'Entreprise 2026 .

Dépannage et Atténuation des Risques

Lorsque RadSec échoue, il s'agit rarement d'un problème d'authentification ; c'est presque toujours un problème TLS ou TCP.

- Symptôme : Les points d'accès apparaissent comme déconnectés du serveur RADIUS.

- Vérification : Règles de pare-feu pour TCP 2083. Le RADIUS traditionnel utilise UDP ; les équipes réseau oublient fréquemment d'ouvrir le port TCP.

- Symptôme : La connexion TCP s'établit, mais l'authentification échoue immédiatement.

- Vérification : Validation du certificat. Vérifiez que le Common Name (CN) ou le Subject Alternative Name (SAN) correspond, que le certificat n'a pas expiré et que le client fait confiance à l'autorité de certification (CA) émettrice. Utilisez

openssl s_client -connect :2083pour déboguer le handshake.

- Vérification : Validation du certificat. Vérifiez que le Common Name (CN) ou le Subject Alternative Name (SAN) correspond, que le certificat n'a pas expiré et que le client fait confiance à l'autorité de certification (CA) émettrice. Utilisez

Assurez-vous que vos bases réseau sont solides. Consultez nos conseils sur Protégez Votre Réseau avec un DNS et une Sécurité Robustes .

ROI et BuImpact sur l'entreprise

La mise en œuvre de RadSec est un investissement d'atténuation des risques. Le ROI se mesure par l'évitement des violations de données, des amendes de conformité (PCI DSS, GDPR) et des atteintes à la réputation. De plus, il permet la participation à des fédérations d'itinérance modernes comme OpenRoaming, ce qui peut améliorer considérablement l'expérience des invités dans les environnements Healthcare et Transport .

Écoutez le briefing

Pour une exploration plus approfondie des réalités opérationnelles du déploiement de RadSec, écoutez notre briefing technique de 10 minutes :

Pour les étapes de configuration spécifiques sur les appareils clients, consultez How to Set Up Enterprise WiFi on iOS and macOS with 802.1X ou la version portugaise Como Configurar WiFi Corporativo em iOS e macOS com 802.1X .

Key Definitions

RadSec

An extension to the RADIUS protocol that encapsulates RADIUS traffic within a TLS tunnel over TCP port 2083.

Used to secure authentication traffic when traversing untrusted networks, preventing credential interception.

Mutual TLS (mTLS)

A security process where both the client and the server present X.509 certificates to verify each other's identity before establishing an encrypted connection.

The core authentication mechanism of RadSec, replacing reliance on static shared secrets.

802.1X

The IEEE standard for port-based network access control, used to authenticate devices attempting to connect to a LAN or WLAN.

The framework that relies on RADIUS (and by extension, RadSec) to validate user credentials against a directory.

radsecproxy

An open-source daemon that acts as a proxy, converting standard UDP RADIUS traffic into RadSec (TLS over TCP) and vice versa.

Deployed when native RadSec support is missing from access points or legacy RADIUS servers like Microsoft NPS.

OpenRoaming

A federation standard developed by the Wi-Fi Alliance that allows users to seamlessly and securely connect to participating WiFi networks globally.

OpenRoaming mandates the use of RadSec to secure authentication traffic between venues and identity providers.

Shared Secret

A static text string used in traditional RADIUS to obfuscate passwords and verify the source of requests.

While still technically present in RadSec configurations for backward compatibility, it is superseded by TLS encryption.

FreeRADIUS

A widely deployed open-source RADIUS server that provides native support for RadSec.

Often used in enterprise environments and roaming federations due to its flexibility and native TLS capabilities.

PKI (Public Key Infrastructure)

The framework of roles, policies, and software needed to create, manage, distribute, and revoke digital certificates.

A prerequisite for deploying RadSec, as you must issue and manage certificates for all RADIUS clients and servers.

Worked Examples

A 200-property hotel group uses Microsoft NPS centrally for staff authentication. Access points at each hotel currently send RADIUS requests over the public internet via UDP 1812. The CTO mandates encryption for all authentication traffic, but replacing NPS is not an option this year.

Deploy a RadSec proxy (e.g., radsecproxy) at each hotel site and a corresponding proxy in the central data centre in front of the NPS servers. The local APs send UDP RADIUS to the local proxy. The local proxy establishes a mutual TLS tunnel over TCP 2083 across the internet to the central proxy. The central proxy terminates the TLS tunnel and forwards standard UDP RADIUS to the NPS server.

A large university is deploying OpenRoaming across its campus to allow seamless access for visiting academics. They are running FreeRADIUS 3.0.

Enable native RadSec within FreeRADIUS. Generate X.509 certificates from a CA trusted by the OpenRoaming federation. Configure the campus firewall to allow inbound and outbound TCP 2083 traffic to the federation hubs. Configure the wireless LAN controllers to use RadSec for all federation-bound authentication requests.

Practice Questions

Q1. Your team has deployed native RadSec between your remote branch access points and your central FreeRADIUS server. The APs can ping the server, but authentication requests are timing out completely, and no traffic is hitting the RADIUS logs.

Hint: RadSec uses a different transport protocol and port than traditional RADIUS.

View model answer

The firewall is likely blocking TCP port 2083. Network teams accustomed to traditional RADIUS often only permit UDP ports 1812/1813. You must explicitly allow TCP 2083 outbound from the branch and inbound to the RADIUS server.

Q2. You are auditing a retail client's WiFi architecture. They use Microsoft NPS centrally. Their store APs send authentication requests over the internet via an IPsec VPN. Is RadSec required here?

Hint: Consider the layers of encryption already in place.

View model answer

While RadSec is best practice, the IPsec VPN is already providing transport layer encryption for the UDP RADIUS traffic over the untrusted internet. Deploying RadSec here would provide defence-in-depth but is less urgent than if the traffic were traversing the internet natively.

Q3. A week after a successful RadSec proxy deployment, all WiFi authentication across the enterprise fails simultaneously at 09:00 AM on a Monday. The network team confirms firewall rules are unchanged.

Hint: What is the primary authentication mechanism for the TLS tunnel itself?

View model answer

The X.509 certificates used for mutual TLS authentication have likely expired. When certificates expire, the TLS handshake fails, the TCP connection drops, and RADIUS traffic cannot flow. Implement automated certificate monitoring and rotation to prevent this.