Sécuriser le travail hybride : Combiner le NAC et le ZTNA pour un accès fluide

Ce guide technique faisant autorité couvre la convergence architecturale du Network Access Control (NAC) et du Zero Trust Network Access (ZTNA) pour sécuriser les environnements de travail hybrides dans les entreprises, le commerce de détail, l'hôtellerie et le secteur public. Il fournit un plan de déploiement par phases, des études de cas réelles et des conseils de conformité pour les architectes IT et les CTO qui doivent éliminer les lacunes de sécurité créées par des domaines d'accès isolés sur site et dans le cloud.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique : L'Architecture de Convergence

- Les Limites des Domaines de Sécurité Isolés

- Courtage Unifié d'Identité et de Contexte

- Guide d'Implémentation : Déploiement Étape par Étape

- Phase 1 : Découverte d'Identité et d'Actifs

- Phase 2 : Définition des Politiques et Micro-Segmentation

- Phase 3 : Application et Optimisation

- Bonnes pratiques pour les environnements d'entreprise

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les architectes réseau d'entreprise et les CTO gérant des environnements distribués, le périmètre s'est irrémédiablement dissous. Le modèle traditionnel consistant à sécuriser un siège social avec un robuste Network Access Control (NAC) tout en s'appuyant sur des VPNs hérités pour l'accès à distance n'est plus viable. Les entreprises modernes exigent une posture de sécurité unifiée qui relie de manière transparente l'infrastructure sur site aux applications cloud-native. Ce guide détaille l'intégration architecturale du NAC et du Zero Trust Network Access (ZTNA), fournissant un plan pour sécuriser les environnements de travail hybrides sans compromettre l'expérience utilisateur ou le débit réseau.

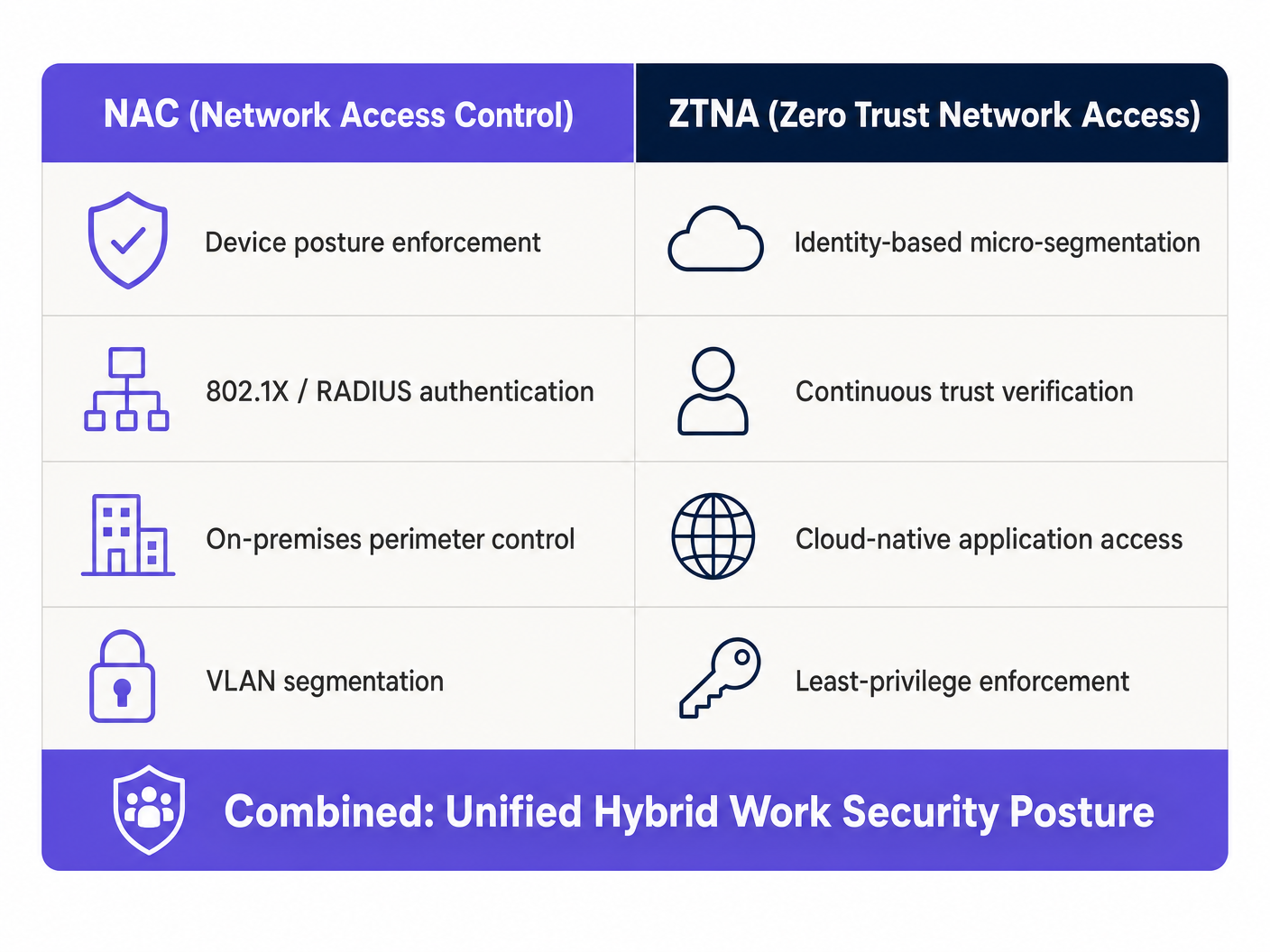

En combinant l'application de la posture au niveau de l'appareil du NAC avec la micro-segmentation centrée sur l'identité du ZTNA, les organisations peuvent atteindre une vérification continue de la confiance, quelle que soit la localisation de l'utilisateur. Cette convergence est particulièrement critique pour les secteurs à forte fréquentation et aux exigences de conformité complexes, tels que le Commerce de détail , la Santé et l' Hôtellerie . De plus, l'exploitation de plateformes comme l'infrastructure Guest WiFi de Purple peut étendre ces principes de zéro confiance aux réseaux invités, garantissant une isolation robuste et une protection des données alignées sur les obligations GDPR et PCI DSS.

Approfondissement Technique : L'Architecture de Convergence

Les Limites des Domaines de Sécurité Isolés

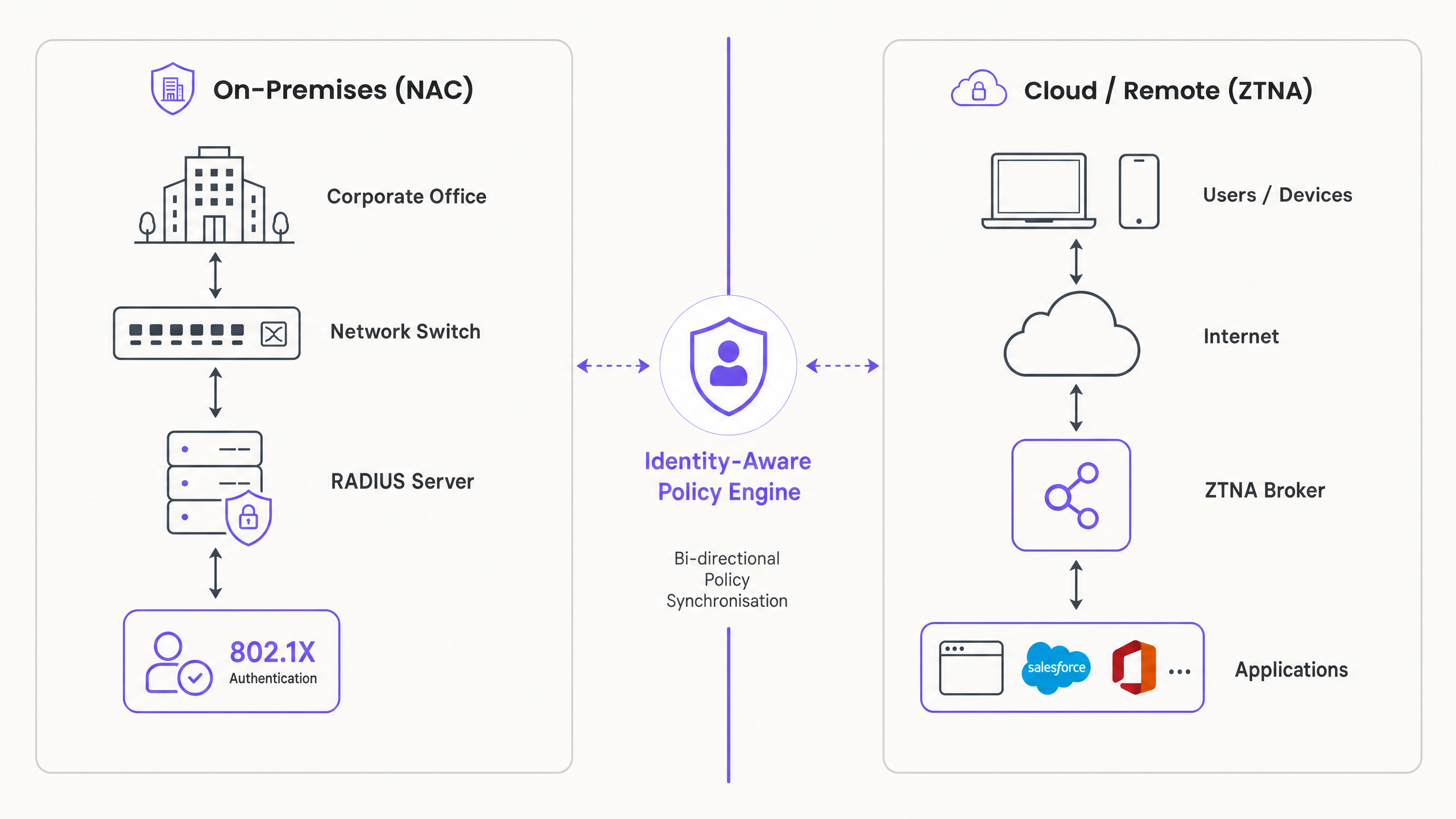

Historiquement, le NAC et le ZTNA fonctionnaient comme des domaines de sécurité isolés. Le NAC, exploitant IEEE 802.1X et RADIUS, excellait dans le contrôle de l'accès physique et sans fil au sein du périmètre de l'entreprise. Il fournissait un profilage robuste des appareils, une évaluation de la posture et une attribution de VLAN. Inversement, le ZTNA est apparu pour sécuriser l'accès à distance aux applications cloud et sur site, fonctionnant sur le principe de « ne jamais faire confiance, toujours vérifier » basé sur l'identité et le contexte de l'utilisateur, plutôt que sur la localisation réseau.

La friction survient lorsque les travailleurs hybrides passent d'un domaine à l'autre. Un utilisateur s'authentifiant de manière transparente via ZTNA à domicile est souvent confronté à une expérience décousue lorsqu'il entre dans le bureau de l'entreprise, où les politiques NAC peuvent ne pas s'aligner sur son contexte ZTNA. Cette fragmentation introduit des angles morts de sécurité et une surcharge opérationnelle qui impactent directement l'efficacité IT et la productivité de l'utilisateur final.

Courtage Unifié d'Identité et de Contexte

La solution architecturale réside dans l'établissement d'une couche unifiée de courtage d'identité et de contexte qui synchronise la télémétrie entre les moteurs de politique NAC et ZTNA. Cette intégration permet une évaluation continue de la posture qui persiste au-delà des frontières du réseau.

L'intégration fonctionne selon trois mécanismes clés. Premièrement, l'Évaluation Continue de la Posture : lorsqu'un appareil se connecte au réseau de l'entreprise, la solution NAC effectue une vérification complète de la posture couvrant la version du système d'exploitation, l'état de l'antivirus et la validation des certificats. Ce contexte est immédiatement partagé avec le courtier ZTNA via l'intégration API. Deuxièmement, l'Application Dynamique des Politiques : si la posture de l'appareil se dégrade — par exemple, un logiciel malveillant est détecté — le système NAC met l'appareil en quarantaine sur le réseau local, tout en demandant simultanément au courtier ZTNA de révoquer l'accès aux applications cloud critiques. Troisièmement, la Transition Transparente : lorsque l'utilisateur se déplace du bureau vers un emplacement distant, le client ZTNA maintient le contexte de confiance établi, éliminant le besoin de réauthentification et assurant un accès ininterrompu aux ressources autorisées.

Pour une compréhension plus approfondie des technologies sans fil sous-jacentes à ces déploiements, consultez notre guide sur les Fréquences Wi-Fi : Un Guide des Fréquences Wi-Fi en 2026 .

Guide d'Implémentation : Déploiement Étape par Étape

Le déploiement d'une architecture NAC/ZTNA convergée nécessite une approche par phases pour minimiser les perturbations et assurer une application robuste des politiques.

Phase 1 : Découverte d'Identité et d'Actifs

Avant d'implémenter des politiques d'application, vous devez obtenir une visibilité complète de votre environnement réseau. Déployez votre solution NAC en mode de surveillance uniquement — configurez-la pour découvrir et profiler tous les appareils connectés, y compris les ordinateurs portables d'entreprise, les BYOD, les IoT et les appareils invités, sans bloquer l'accès. Consolidez les identités des utilisateurs en intégrant les solutions NAC et ZTNA avec un fournisseur d'identité central tel qu'Azure AD ou Okta. Cela garantit des politiques d'authentification cohérentes dans les deux domaines. Simultanément, utilisez votre solution ZTNA pour surveiller les modèles d'accès aux applications, identifiant quels utilisateurs nécessitent un accès à des applications spécifiques et constituant la base de vos politiques de micro-segmentation.

Phase 2 : Définition des Politiques et Micro-Segmentation

Passez de la visibilité au contrôle en définissant des politiques d'accès granulaires basées sur le principe du moindre privilège. Établissez des exigences de sécurité de base pour les appareils d'entreprise, y compris la version minimale du système d'exploitation et les exigences d'agent EDR actif, et configurez la solution NAC pour appliquer ces exigences pour l'accès sur site. Définissez des politiques ZTNA qui restreignent l'accès aux applications en fonction du rôle de l'utilisateur et du contexte de l'appareil, garantissant l'alignement avec les exigences de posture définies dans la solution NAC. De manière critique, configurez l'intégration API entre vos plateformes NAC et ZTNA pour permettre le partage bidirectionnel de contexte, garantissant qu'un changement de posture de l'appareil détecté par le NAC imdéclenche immédiatement une mise à jour de la politique dans le broker ZTNA.

Phase 3 : Application et Optimisation

Activez progressivement le mode d'application, en surveillant les anomalies et en affinant les politiques si nécessaire. Faites passer la solution NAC du mode de surveillance au mode d'application, en commençant par un groupe pilote d'utilisateurs ou de sites, et surveillez les échecs d'authentification. Déployez le client ZTNA sur tous les terminaux d'entreprise, garantissant un accès transparent aux applications cloud et sur site. Étendez des politiques d'accès invité robustes à l'aide de plateformes comme Guest WiFi de Purple, en veillant à ce que le trafic invité soit strictement isolé des ressources de l'entreprise. Tirez parti de WiFi Analytics pour surveiller les modèles d'utilisation et détecter les anomalies potentielles sur l'ensemble du parc invité.

Bonnes pratiques pour les environnements d'entreprise

Priorisez l'expérience utilisateur tout au long du déploiement. La sécurité ne doit pas entraver la productivité, et la transition entre l'accès sur site et l'accès à distance doit être transparente pour l'utilisateur, en tirant parti des mécanismes d'authentification unique et d'authentification continue. Pour l'accès sur site, exigez l'authentification IEEE 802.1X pour tous les appareils d'entreprise, car cela fournit une validation cryptographique robuste de l'identité de l'appareil au niveau du port.

Intégrez des capacités de détection des menaces basées sur l'IA dans vos solutions NAC et ZTNA pour identifier les comportements anormaux et mettre automatiquement en quarantaine les appareils compromis. Pour une perspective prospective sur cette capacité, consultez The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection et l'équivalent en espagnol El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas . Pour les entreprises distribuées, l'intégration de ZTNA avec le SD-WAN peut optimiser le routage des applications et améliorer les performances sur plusieurs sites — consultez notre comparaison sur SD WAN vs MPLS: The 2026 Enterprise Network Guide .

Dépannage et atténuation des risques

Délais de synchronisation du contexte représentent le mode de défaillance le plus critique. Si l'intégration API entre NAC et ZTNA subit une latence, un appareil compromis pourrait conserver l'accès aux applications cloud plus longtemps que ce qui est acceptable. L'atténuation consiste à implémenter des notifications push basées sur des webhooks plutôt que de s'appuyer uniquement sur des mécanismes de sondage, garantissant des mises à jour de politique quasi en temps réel.

Politiques trop restrictives peuvent entraîner des pics importants de tickets de support lors de la mise en œuvre de contrôles de posture stricts sans communication adéquate avec l'utilisateur. Utilisez des Captive Portals pour informer les utilisateurs de la non-conformité et fournir des instructions de remédiation en libre-service avant de bloquer entièrement l'accès.

Échecs d'authentification des appareils IoT sont inévitables dans les environnements de sites. Les appareils IoT sans interface utilisateur ne peuvent pas prendre en charge les clients 802.1X ou ZTNA. La solution est le MAC Authentication Bypass (MAB) combiné à un profilage rigoureux des appareils et à une segmentation VLAN stricte pour isoler le trafic IoT des ressources de l'entreprise.

Surveillance de l'état de l'intégration API est souvent négligée. Si la synchronisation entre NAC et ZTNA est interrompue, une faille de sécurité existe que ni l'un ni l'autre système ne peut résoudre indépendamment. Mettez en œuvre une surveillance et des alertes dédiées sur l'état de l'intégration, et définissez des politiques de sécurité qui déclenchent des restrictions d'accès automatiques si la synchronisation est perdue pendant plus d'un seuil défini.

ROI et impact commercial

La convergence de NAC et ZTNA offre une valeur commerciale mesurable au-delà de l'atténuation des risques. La consolidation de la gestion des politiques réduit la charge administrative des équipes informatiques, leur permettant de se concentrer sur des initiatives stratégiques plutôt que de gérer des silos de sécurité disparates. L'élimination des VPN hérités améliore considérablement l'expérience de travail hybride, réduisant les temps d'arrêt et la frustration tout en améliorant les performances des applications pour les utilisateurs à distance.

La capacité à démontrer une évaluation continue de la posture et un contrôle d'accès basé sur l'identité simplifie la conformité aux cadres tels que PCI DSS et GDPR, particulièrement pertinente dans les environnements de Transport et de vente au détail où les obligations de protection des données des titulaires de carte et des données personnelles sont strictes. Les organisations qui ont déployé des architectures convergées signalent systématiquement une réduction du temps moyen de confinement (MTTC) des incidents de sécurité, car l'application bidirectionnelle des politiques permet une mise en quarantaine automatisée sans nécessiter d'intervention manuelle.

Définitions clés

Network Access Control (NAC)

A security solution that enforces policy on devices seeking access to a network infrastructure, typically utilising IEEE 802.1X for authentication and posture assessment to determine VLAN assignment and access rights.

Critical for securing on-premises environments, ensuring only compliant and authorised devices can connect to corporate switches and wireless access points. IT teams encounter this when managing physical office and venue networks.

Zero Trust Network Access (ZTNA)

An IT security solution that provides secure remote access to applications and services based on defined access control policies, operating on the principle of least privilege and continuous identity verification rather than network location.

Replaces legacy VPNs by providing identity-based micro-segmentation, granting access only to specific applications rather than the entire network. Relevant when securing remote workers and cloud application access.

Micro-segmentation

The practice of dividing a network into isolated segments to reduce the attack surface and prevent lateral movement by threat actors, applied at the application or workload level rather than the network perimeter.

ZTNA applies this concept at the application level, ensuring a compromised endpoint cannot pivot to access unauthorised resources. IT teams encounter this when designing zero-trust architectures.

Posture Assessment

The process of evaluating a device's security state — including OS version, active antivirus, installed certificates, and patch level — before granting network or application access.

A core function of NAC, ensuring that vulnerable or compromised devices are quarantined or remediated before they can interact with the corporate network. Relevant during device onboarding and continuous monitoring.

IEEE 802.1X

An IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN, using EAP (Extensible Authentication Protocol) over the network medium.

The gold standard for enterprise network authentication, providing robust cryptographic validation of device identity. IT teams encounter this when configuring switches, wireless controllers, and RADIUS servers.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service, acting as the communication layer between NAC and identity providers.

The backend protocol utilised by NAC solutions to communicate with identity providers and enforce access policies. Relevant when integrating NAC with Active Directory or cloud IdPs.

MAC Authentication Bypass (MAB)

A fallback authentication method used by NAC solutions for devices that do not support 802.1X, relying on the device's MAC address as an identifier to assign network access policies.

Necessary for accommodating headless devices — printers, IoT sensors, digital signage — in enterprise environments. Less secure than 802.1X and requires strict VLAN segmentation to mitigate MAC spoofing risks.

Identity Provider (IdP)

A system entity that creates, maintains, and manages identity information for principals while providing authentication services to relying applications within a federation or distributed network.

The central source of truth for user identities, integrating with both NAC and ZTNA to ensure consistent authentication policies. IT teams encounter this when configuring SSO and MFA across enterprise systems.

VLAN (Virtual Local Area Network)

A logical subdivision of a physical network that groups devices into isolated broadcast domains, enabling traffic segmentation without requiring separate physical infrastructure.

The primary mechanism for isolating different device classes — corporate, guest, IoT — within a shared physical network. Critical for compliance with PCI DSS requirements for cardholder data environment isolation.

Exemples concrets

A global retail chain with 500 locations needs to secure access for regional managers who frequently travel between stores, corporate headquarters, and remote home offices. They currently experience frequent VPN disconnects and inconsistent access to cloud-hosted inventory management applications.

Implement a converged NAC/ZTNA architecture across all locations. Deploy 802.1X via NAC for seamless, secure access when managers are physically in-store or at HQ, authenticating against a centralised RADIUS server integrated with Azure AD. Deploy a ZTNA client on all corporate laptops. Integrate the NAC and ZTNA policy engines via API, configuring webhook notifications for immediate posture updates. When a manager connects to the in-store network, the NAC authenticates the device and shares the 'trusted internal' context with the ZTNA broker. The ZTNA broker then grants direct, optimised access to the cloud-hosted inventory application without requiring a VPN tunnel, reducing latency and eliminating disconnection issues. When the manager works from home, the ZTNA client establishes a secure micro-tunnel to the application, maintaining the same access policies without relying on the corporate network perimeter. Guest and IoT devices in-store are isolated on separate VLANs managed via Purple's Guest WiFi platform.

A large conference centre needs to provide secure WiFi for corporate staff while isolating thousands of daily guest connections and third-party vendor IoT devices including digital signage, BLE beacons, and environmental sensors.

Deploy a robust NAC solution configured with strict VLAN segmentation across three distinct tiers. Tier one: corporate staff devices authenticate via 802.1X and are assigned to a secure internal VLAN with full access to internal management systems. Tier two: implement Purple's Guest WiFi platform to manage public access, capturing valuable analytics while ensuring complete isolation from the corporate network via a dedicated guest VLAN with internet-only access. Tier three: for vendor IoT devices, utilise MAC Authentication Bypass (MAB) combined with deep device profiling — analysing DHCP fingerprints, HTTP user agents, and traffic patterns — to accurately identify device types and assign them to restricted, internet-only VLANs. Integrate ZTNA for corporate staff to access internal management applications securely from any location within the venue or remotely. For BLE beacon infrastructure, refer to the guide on BLE Low Energy Explained for Enterprise for integration considerations.

Questions d'entraînement

Q1. Your organisation is deploying ZTNA to replace a legacy VPN. However, users returning to the corporate office are experiencing latency when accessing applications hosted locally in the on-premises data centre, as ZTNA traffic is routing through a cloud-hosted broker. What is the recommended architectural solution?

Conseil : Consider how the ZTNA client determines the optimal path to the application based on the user's physical network context.

Voir la réponse type

Implement a Local Edge or On-Premises ZTNA Broker within the corporate data centre. Configure the ZTNA client to detect when the device is authenticated on the internal corporate network via NAC and route traffic directly to the local application via the internal broker, rather than hair-pinning through the cloud-hosted broker. This reduces latency for on-premises applications while maintaining the same identity-based access controls. The NAC context sharing via API should signal to the ZTNA broker that the device is on a trusted internal network, enabling the local routing decision.

Q2. A hospital IT team needs to secure hundreds of connected medical devices — infusion pumps, patient monitors, imaging equipment — that cannot run 802.1X supplicants or ZTNA clients. How should these devices be secured within a converged NAC/ZTNA architecture?

Conseil : Consider fallback authentication methods and the principle of network-level isolation for devices that cannot participate in identity-based controls.

Voir la réponse type

Utilise MAC Authentication Bypass (MAB) on the NAC solution, combined with deep device profiling using DHCP fingerprints, HTTP user agents, and traffic behaviour analysis to accurately identify and classify each medical device type. Once identified, the NAC dynamically assigns these devices to highly restricted, isolated VLANs that only permit communication with specific, required medical servers and systems — blocking all other traffic by default. ZTNA is not applicable to these devices; security relies entirely on strict network segmentation and continuous traffic monitoring for anomalous behaviour. Ensure the medical device VLANs are completely isolated from the cardholder data environment to maintain PCI DSS compliance.

Q3. During a production deployment, the API integration between your NAC and ZTNA solutions fails silently — no alerts are triggered. A user's laptop on the corporate network subsequently becomes infected with malware. Describe the expected security outcome and identify the architectural gap that allowed it.

Conseil : Analyse the impact of broken context synchronisation on each policy engine independently, and consider what monitoring should have been in place.

Voir la réponse type

The NAC solution will detect the degraded posture via EDR integration and quarantine the device on the local network, preventing lateral movement within the corporate environment. However, because the API integration has failed silently, the ZTNA broker has not received the updated posture context. If the user attempts to access a cloud application, the ZTNA client may still establish a connection if the initial identity authentication token remains valid and has not expired. The architectural gap is twofold: first, the absence of health monitoring on the API integration itself; second, the lack of a fail-safe policy that triggers automatic access restrictions if context synchronisation is lost beyond a defined threshold. The remediation is to implement dedicated monitoring with alerting on integration health, configure the ZTNA broker to require periodic posture re-validation (not just initial authentication), and define a default-deny policy that activates if the NAC context feed is unavailable for more than a specified interval.