Sécurité du WiFi hôtelier : Comment protéger vos clients et votre réputation

Ce guide de référence fournit aux responsables informatiques et aux directeurs des opérations hôtelières un cadre complet pour sécuriser les réseaux WiFi des hôtels. Il couvre les implémentations techniques essentielles, notamment la segmentation du réseau, les protocoles d'authentification robustes et les portails captifs conformes, afin de protéger les données des clients et de préserver la réputation de l'établissement.

- Résumé Exécutif

- Approfondissement technique : Architecture réseau et segmentation

- Architecture VLAN

- Normes d'authentification et de chiffrement

- Guide d'implémentation : Sécuriser le processus d'intégration des invités

- Conception et conformité du Captive Portal

- Gestion de la bande passante et mise en forme du trafic

- Bonnes pratiques et normes de l'industrie

- Dépannage et atténuation des risques

- Modes de défaillance courants

- ROI et impact commercial

Résumé Exécutif

Pour les établissements hôteliers modernes, le WiFi invité n'est plus une simple commodité, c'est un service opérationnel essentiel. Cependant, la commodité d'une connectivité omniprésente introduit des vecteurs d'attaque significatifs. Les réseaux invités non sécurisés sont des cibles privilégiées pour les acteurs malveillants cherchant à intercepter des données sensibles, à déployer des logiciels malveillants ou à utiliser l'infrastructure de l'hôtel comme base pour des intrusions plus larges. Ce guide de référence technique fournit un cadre neutre vis-à-vis des fournisseurs et architecturalement solide pour sécuriser le WiFi hôtelier. Nous explorerons les exigences obligatoires en matière de segmentation du réseau, la transition vers des normes d'authentification robustes comme WPA3 et 802.1X, et le rôle critique des Captive Portals axés sur la conformité. Que vous gériez un établissement de charme ou une chaîne mondiale, la mise en œuvre de ces contrôles est essentielle pour atténuer les risques, assurer la conformité réglementaire (telle que PCI DSS et GDPR) et protéger la réputation de votre marque.

Écoutez notre podcast de briefing technique de 10 minutes pour un aperçu exécutif :

Approfondissement technique : Architecture réseau et segmentation

Le principe fondamental de la sécurité du WiFi hôtelier est une segmentation stricte du réseau. Le déploiement d'un réseau plat où le trafic des invités, les applications du personnel et les appareils IoT coexistent est une vulnérabilité critique. Un appareil invité compromis ne doit jamais avoir de visibilité sur le système de gestion immobilière (PMS) ou les terminaux de point de vente (POS).

Architecture VLAN

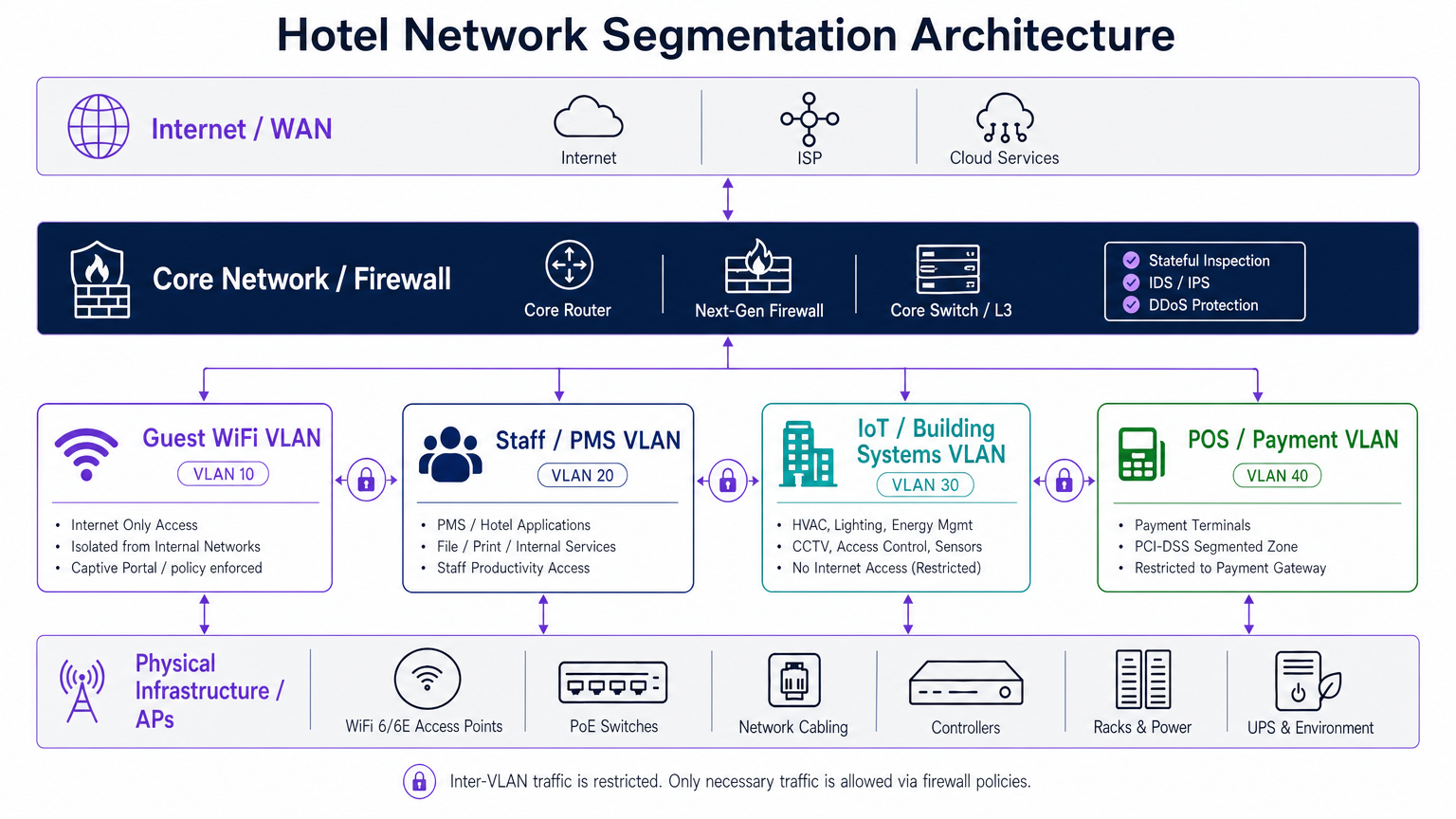

Un déploiement robuste exige l'isolation logique du trafic dans des réseaux locaux virtuels (VLAN) distincts, appliquée par des politiques de pare-feu avec une approche de refus par défaut pour le routage inter-VLAN.

- VLAN WiFi Invité : Cette zone doit être restreinte à un accès Internet uniquement. Il est impératif d'activer l'Isolation Client (également connue sous le nom d'Isolation AP) au niveau du contrôleur sans fil ou du point d'accès. Cela empêche la communication de pair à pair entre les appareils invités, neutralisant ainsi les mouvements latéraux et les attaques de l'homme du milieu (MitM) au sein du réseau invité.

- VLAN Personnel et PMS : Dédié aux opérations internes, ce VLAN héberge le PMS, les applications de back-office et les outils de communication du personnel. L'accès doit nécessiter une authentification forte, de préférence 802.1X.

- VLAN IoT et Systèmes de Bâtiment : Les hôtels modernes dépendent fortement de l'IoT — thermostats intelligents, caméras IP et serrures de porte électroniques. Ces appareils manquent souvent de sécurité native robuste et ont de longs cycles de correctifs. Ils doivent résider sur un VLAN dédié avec un accès Internet strictement défini, uniquement sortant (si nécessaire) et aucun accès entrant depuis d'autres zones internes.

- VLAN POS et Paiement : Pour se conformer à la norme PCI DSS, les terminaux de paiement doivent être isolés dans un VLAN dédié, restreint exclusivement à la communication avec la passerelle de paiement.

Normes d'authentification et de chiffrement

L'ère des réseaux invités ouverts et non chiffrés touche à sa fin. Bien que les réseaux ouverts maximisent la facilité d'utilisation, ils exposent les invités à l'écoute clandestine.

- WPA3-SAE (Simultaneous Authentication of Equals) : Pour les réseaux invités, la transition vers WPA3 est fortement recommandée. WPA3-SAE fournit un chiffrement de données individualisé même sur les réseaux utilisant une phrase secrète partagée, atténuant les attaques par dictionnaire hors ligne.

- 802.1X / RADIUS : Pour les réseaux du personnel et les appareils d'entreprise, 802.1X offre une authentification robuste basée sur l'identité. Cela garantit que seul le personnel autorisé et les appareils gérés peuvent accéder au réseau interne.

- Passpoint (Hotspot 2.0) : Pour une expérience invité fluide et sécurisée, Passpoint permet aux appareils compatibles de s'authentifier et de se connecter automatiquement au réseau en utilisant la sécurité WPA2/WPA3-Enterprise de niveau entreprise, sans nécessiter d'interaction avec un Captive Portal à chaque fois. La plateforme de Purple agit comme un fournisseur d'identité gratuit pour des services comme OpenRoaming sous la licence Connect, facilitant cette intégration sécurisée et sans friction.

Guide d'implémentation : Sécuriser le processus d'intégration des invités

Le Captive Portal est votre première ligne de défense et le mécanisme principal pour faire respecter la conformité. Ce n'est pas seulement un exercice de branding ; c'est un contrôle de sécurité critique.

Conception et conformité du Captive Portal

Lors du déploiement d'un Captive Portal, les équipes informatiques doivent s'assurer qu'il répond à plusieurs exigences opérationnelles et légales :

- Acceptation des Conditions d'Utilisation (ToU) : Le portail doit présenter des Conditions d'Utilisation claires que les invités doivent explicitement accepter avant d'obtenir l'accès au réseau. Cela limite la responsabilité de l'établissement pour les actions malveillantes effectuées par les utilisateurs sur le réseau.

- Conformité GDPR et Confidentialité : Si le portail collecte des données utilisateur (par exemple, des adresses e-mail à des fins de marketing), il doit se conformer aux réglementations de protection des données comme le GDPR. Cela nécessite des mécanismes de consentement explicites et opt-in, ainsi que des politiques de confidentialité claires. L'utilisation d'une plateforme complète de Guest WiFi garantit que ces exigences de conformité sont automatiquement respectées.

- Configuration du Walled Garden : Avant l'authentification, les utilisateurs ne devraient pouvoir accéder qu'au Captive Portal lui-même et aux services essentiels (comme le DNS). Assurez-vous que le Walled Garden est strictement défini pour empêcher l'accès Internet non autorisé via le tunneling DNS ou d'autres techniques de contournement.

Gestion de la bande passante et mise en forme du trafic

La sécurité englobe également la disponibilité. Un seul appareil invité compromis ou malveillant peut consommer toute la bande passante disponible, provoquant un déni de service (DoS) pour les autres utilisaet potentiellement impacter les opérations du personnel.

- Limitation de débit par utilisateur : Mettez en œuvre des limites strictes de bande passante en téléchargement et en téléversement par adresse MAC ou session authentifiée.

- Contrôle des applications : Utilisez des règles de pare-feu de couche 7 pour bloquer ou limiter les applications non essentielles à forte bande passante (par exemple, le partage de fichiers pair-à-pair) sur le réseau invité.

Bonnes pratiques et normes de l'industrie

Pour maintenir une posture de sécurité solide, les équipes informatiques doivent adhérer aux bonnes pratiques suivantes, indépendantes des fournisseurs :

- Détection continue des points d'accès non autorisés (Rogue AP) : Mettez en œuvre des systèmes de prévention d'intrusion sans fil (WIPS) pour surveiller en permanence l'environnement RF à la recherche de points d'accès non autorisés (Rogue AP) et de réseaux 'Evil Twin' conçus pour voler les identifiants des invités. Le système doit automatiquement supprimer ces menaces.

- Mises à jour régulières du micrologiciel : Établissez un calendrier rigoureux de gestion des correctifs pour toutes les infrastructures réseau, y compris les points d'accès, les commutateurs et les pare-feu. Les vulnérabilités dans le matériel réseau sont fréquemment exploitées.

- Filtrage DNS : Mettez en œuvre un filtrage de contenu basé sur DNS sur le réseau invité pour bloquer l'accès aux domaines malveillants connus, aux serveurs de commande et de contrôle (C2) et au contenu illégal. Cela fournit une couche de défense cruciale contre les logiciels malveillants et le phishing.

Dépannage et atténuation des risques

Même avec une architecture robuste, des incidents se produiront. Une approche proactive de la surveillance et de la réponse est essentielle.

Modes de défaillance courants

- Fuite de VLAN : Des ports de commutateur ou des règles de pare-feu mal configurés peuvent involontairement permettre au trafic de circuler entre des VLAN isolés. Atténuation : Effectuez des audits de configuration réguliers et des tests d'intrusion pour vérifier la segmentation du réseau.

- Contournement du Captive Portal : Les attaquants peuvent tenter de contourner le Captive Portal en utilisant l'usurpation d'adresse MAC ou le tunneling DNS. Atténuation : Mettez en œuvre des contrôles robustes de contournement d'authentification MAC (MAB) et surveillez le trafic DNS pour détecter les anomalies.

- Compromission d'un appareil IoT : Un téléviseur intelligent ou un thermostat non corrigé est compromis et utilisé pour scanner le réseau interne. Atténuation : Isolation stricte du VLAN IoT et détection des anomalies de comportement réseau.

ROI et impact commercial

Investir dans une sécurité WiFi robuste n'est pas seulement un centre de coûts ; c'est une stratégie essentielle d'atténuation des risques avec des avantages commerciaux tangibles.

- Protection de la marque : Une violation de données significative provenant du réseau WiFi d'un hôtel peut causer des dommages irréparables à la réputation de la marque, entraînant des pertes de réservations et une diminution de la confiance des clients.

- Conformité réglementaire : Le non-respect de la norme PCI DSS ou du GDPR peut entraîner des amendes substantielles et des responsabilités légales. Une architecture sécurisée simplifie les audits de conformité et réduit l'exposition.

- Continuité opérationnelle : La prévention des infections par logiciels malveillants et des attaques DoS garantit que les opérations hôtelières critiques, telles que les systèmes PMS et POS, restent disponibles et performantes.

- Monétisation des données : Un Captive Portal sécurisé et conforme permet la collecte sécurisée de données de première partie sur les invités. Ces données, lorsqu'elles sont analysées via une plateforme WiFi Analytics robuste, alimentent des campagnes marketing ciblées et améliorent l'expérience globale des invités, impactant directement les revenus.

En priorisant la sécurité dans le cycle de vie du déploiement WiFi, les leaders informatiques de l' Hôtellerie et du Commerce de détail peuvent transformer une vulnérabilité potentielle en un actif sécurisé et générateur de valeur.

Termes clés et définitions

Client Isolation (AP Isolation)

A wireless network security feature that prevents devices connected to the same Access Point from communicating directly with each other.

Crucial for guest networks to prevent peer-to-peer attacks like ARP spoofing or unauthorized file sharing.

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on a single, isolated LAN, regardless of their physical location.

The foundation of network segmentation, separating guest traffic from internal hotel systems.

Captive Portal

A web page that a user is prompted to view and interact with before access is granted to a public network.

Used to enforce Terms of Use, capture consent, and authenticate users.

WPA3-SAE

The latest WiFi security standard providing individualized encryption for users on a network with a shared password.

Protects guest data from eavesdropping even on 'open' networks.

802.1X

An IEEE standard for port-based network access control, requiring users to authenticate against a central server (like RADIUS) before gaining access.

The gold standard for securing staff and corporate networks.

Rogue AP

An unauthorized wireless access point connected to a secure network, often installed by an attacker to bypass security controls.

Requires continuous monitoring (WIPS) to detect and mitigate.

Evil Twin

A fraudulent WiFi access point that appears to be legitimate (e.g., using the hotel's SSID) to eavesdrop on wireless communications.

A common attack vector in public spaces, mitigated by strong authentication and WIPS.

PCI DSS

Payment Card Industry Data Security Standard; a set of security standards designed to ensure that all companies that accept, process, store or transmit credit card information maintain a secure environment.

Requires strict isolation of POS terminals from all other network traffic.

Études de cas

A 300-room resort is upgrading its network infrastructure. The current setup uses a single, flat network for guest WiFi, back-office staff, and the newly installed smart room thermostats. The IT Director needs to design a secure architecture that prevents guest devices from communicating with each other and isolates the thermostats from the internet.

- Implement VLAN Segmentation: Create three distinct VLANs: Guest (VLAN 10), Staff (VLAN 20), and IoT (VLAN 30).

- Configure Firewall Rules: Set a default-deny policy between all VLANs. Allow Staff VLAN access to the internet and specific internal servers. Allow Guest VLAN access only to the internet.

- Isolate IoT: Deny the IoT VLAN access to the internet and all other internal VLANs. Only allow specific, required traffic from the management server to the IoT VLAN.

- Enable Client Isolation: On the wireless controller, enable Client Isolation (AP Isolation) on the Guest SSID to prevent guest devices from communicating with each other.

A hotel chain wants to implement a new captive portal to collect guest email addresses for marketing purposes. They operate in the UK and must comply with GDPR. What are the critical technical and legal requirements for the portal configuration?

- Explicit Consent: The portal must include an unchecked checkbox for marketing opt-in. Pre-ticked boxes are not GDPR compliant.

- Clear Privacy Policy: A link to a clear, easily understandable privacy policy must be provided on the portal before the user submits any data.

- Separation of Terms: Acceptance of the Terms of Use (ToU) for network access must be separate from the marketing consent. Guests cannot be forced to accept marketing to use the WiFi.

- Secure Data Handling: All data submitted through the portal must be transmitted over HTTPS and stored securely in a compliant database.

Analyse de scénario

Q1. A VIP guest complains they cannot cast a video from their phone to the smart TV in their room. Both devices are connected to the 'Hotel_Guest' WiFi network. What is the most likely cause, and how should IT resolve it securely?

💡 Astuce :Consider the security controls implemented on the guest network to prevent peer-to-peer communication.

Afficher l'approche recommandée

The issue is caused by Client Isolation (AP Isolation) being enabled on the guest network, which correctly prevents devices from communicating directly. Disabling Client Isolation globally is a massive security risk. The secure resolution is to implement a dedicated casting solution (like Google Chromecast for Hospitality or similar enterprise gateways) that uses a secure, managed proxy to allow casting between specific devices in a single room without exposing the entire network.

Q2. During a network audit, you discover that the hotel's IP security cameras are on the same VLAN as the back-office staff computers. What are the risks, and what immediate action should be taken?

💡 Astuce :Think about the patch frequency and inherent security of IoT devices compared to managed corporate laptops.

Afficher l'approche recommandée

The risk is that if a vulnerability in an IP camera is exploited, the attacker gains direct access to the staff network, potentially compromising the PMS or sensitive files. The immediate action is to migrate the IP cameras to a dedicated IoT VLAN with strict access control lists (ACLs) that deny access to the staff VLAN and restrict internet access.

Q3. The marketing team wants to replace the current captive portal with a simple 'Click to Connect' button to reduce friction, removing the Terms of Use and Privacy Policy links. As the IT Director, how do you respond?

💡 Astuce :Consider the legal and regulatory implications of providing public network access without terms or consent.

Afficher l'approche recommandée

The request must be denied. Removing the Terms of Use exposes the hotel to legal liability for illegal activities conducted on the network (e.g., copyright infringement). Removing the Privacy Policy violates data protection regulations like GDPR if any data (even MAC addresses) is logged. A frictionless experience can be achieved securely using technologies like Passpoint/OpenRoaming, but initial consent and ToU acceptance are legally mandatory.