TP-Link Omada et Purple WiFi pour les déploiements PME

This authoritative guide provides IT managers and network architects with a definitive blueprint for integrating TP-Link Omada access points with Purple's cloud RADIUS infrastructure. It covers architectural design, step-by-step captive portal configuration, Walled Garden requirements, and a commercial comparison against UniFi for SMB deployments.

🎧 Écouter ce guide

Voir la transcription

- Synthèse

- Analyse technique approfondie

- Aperçu de l'architecture

- Options du contrôleur Omada

- Guide d'implémentation

- Étape 1 : Configuration des paramètres sans fil

- Étape 2 : Configuration du portail invité et de RADIUS

- Étape 3 : Walled Garden (Accès pré-authentification)

- Bonnes pratiques

- Dépannage et atténuation des risques

- Échec du chargement du Captive Network Assistant (CNA) iOS

- Les sessions n'apparaissent pas dans les analyses

- Délais d'authentification expirés

- ROI et impact commercial

- Le choix entre Omada et UniFi

- Mesurer le succès

Synthèse

Pour les PME de l' Hôtellerie-restauration , du Commerce de détail et des lieux publics, fournir un Guest WiFi sécurisé et à l'image de la marque n'est plus un luxe, c'est une exigence opérationnelle. Historiquement, les responsables informatiques étaient confrontés à un choix difficile : déployer du matériel d'entreprise coûteux comme UniFi, ou faire des compromis sur la sécurité et les analyses avec des points d'accès grand public. TP-Link Omada change fondamentalement cette équation. En combinant le matériel rentable et géré dans le cloud d'Omada avec l'authentification de niveau entreprise et le WiFi Analytics de Purple, les exploitants de sites peuvent obtenir une architecture réseau sécurisée et évolutive à une fraction du coût traditionnel.

Ce guide de référence technique fournit un plan d'action définitif pour déployer les points d'accès TP-Link Omada avec l'infrastructure RADIUS cloud de Purple. Nous examinerons l'intégration architecturale, détaillerons les paramètres de configuration spécifiques requis pour une expérience de Captive Portal fluide, et fournirons une analyse coûts-avantages objective comparant Omada à UniFi pour les déploiements dans les PME. Il s'agit d'un guide d'implémentation pratique et neutre, conçu pour les professionnels de l'informatique et les architectes réseau seniors qui ont besoin de conseils concrets pour déployer des réseaux invités robustes ce trimestre.

Analyse technique approfondie

L'intégration entre TP-Link Omada et Purple repose sur une architecture standard de serveur RADIUS externe combinée à une redirection vers un portail web externe. Ce découplage du réseau d'accès radio et du plan de gestion des identités est un principe fondamental de l'architecture moderne de l'Internet des objets ( Architecture de l'Internet des Objets : Un guide complet ).

Aperçu de l'architecture

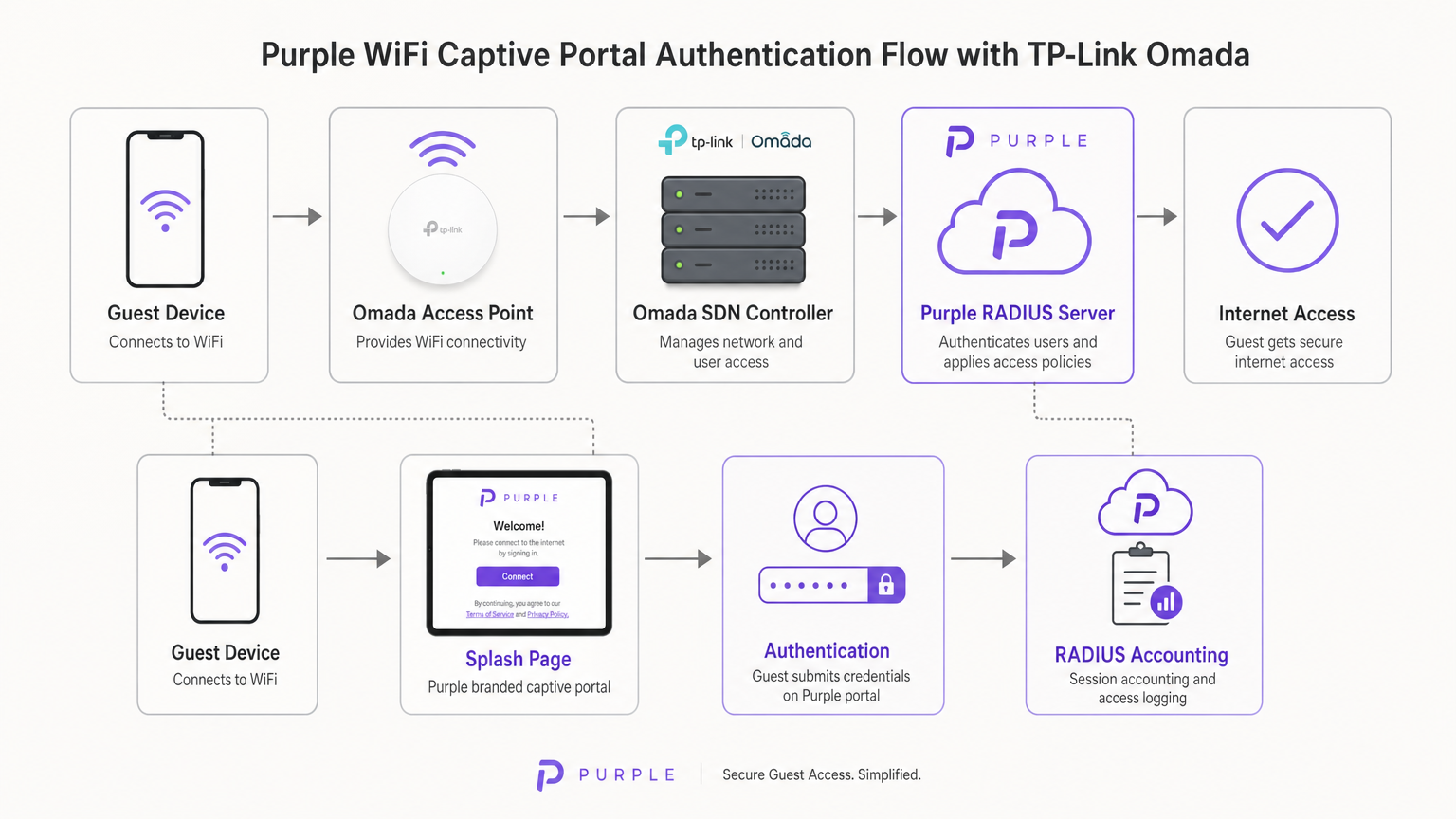

Dans un déploiement standard, le point d'accès Omada (par ex., EAP670 ou EAP650) gère l'environnement RF, l'association des clients et l'itinérance. Cependant, il ne gère pas l'authentification. Lorsqu'un appareil client se connecte au SSID invité, le contrôleur Omada intercepte la connexion et redirige le navigateur de l'utilisateur vers la page d'accueil hébergée par Purple.

Une fois que l'utilisateur soumet ses identifiants (ou accepte les conditions d'utilisation) sur le portail Purple, l'infrastructure cloud de Purple agit comme serveur RADIUS. Elle renvoie un message Access-Accept au contrôleur Omada, qui autorise alors l'adresse MAC de l'appareil client sur le réseau local. Purple gère également toute la comptabilité RADIUS (RADIUS Accounting), en suivant la durée des sessions et l'utilisation des données à des fins d'analyse et de conformité.

Options du contrôleur Omada

La plateforme Omada Software Defined Networking (SDN) nécessite un contrôleur pour gérer les points d'accès et traiter la redirection du Captive Portal. Vous disposez de trois modèles de déploiement principaux :

- Contrôleur basé sur le cloud Omada : Entièrement hébergé par TP-Link. C'est l'approche recommandée pour la plupart des déploiements PME, car elle élimine le besoin de matériel de contrôleur sur site et offre une haute disponibilité.

- Contrôleur matériel (OC200/OC300) : Une appliance physique installée sur le réseau local. Adapté aux environnements avec des liaisons WAN peu fiables où la gestion locale est critique.

- Contrôleur logiciel : Installé sur un serveur local ou une machine virtuelle (Windows ou Linux).

Il est crucial que le contrôleur Omada reste en ligne pour traiter les nouvelles authentifications des invités. Si le contrôleur se déconnecte, les sessions authentifiées existantes resteront actives, mais les nouveaux clients ne pourront pas charger le Captive Portal.

Guide d'implémentation

Le déploiement de Purple sur un contrôleur Omada v4+ nécessite la configuration de trois composants distincts : le réseau sans fil, le portail invité et le Walled Garden.

Étape 1 : Configuration des paramètres sans fil

La base est un SSID dédié configuré pour l'accès invité sans chiffrement local.

- Accédez à Wireless Settings (Paramètres sans fil) dans le contrôleur Omada et cliquez sur Add (Ajouter).

- Définissez le SSID (par ex., "Guest WiFi").

- Activez l'option Guest Network (Réseau invité). Cette étape est critique car elle active l'isolation des clients de niveau 2, empêchant les invités de communiquer entre eux ou d'accéder aux ressources de l'entreprise locale — une exigence obligatoire pour la conformité PCI DSS.

- Réglez le Security Mode (Mode de sécurité) sur None (Aucun). L'authentification sera gérée au niveau 7 via le Captive Portal, et non au niveau 2.

- Appliquez les paramètres sur les bandes 2,4 GHz et 5 GHz.

Étape 2 : Configuration du portail invité et de RADIUS

Cette étape relie le contrôleur Omada à l'infrastructure cloud de Purple.

- Accédez à Wireless Control > Portal et cliquez sur Add a New Portal (Ajouter un nouveau portail).

- Sélectionnez le SSID créé à l'étape 1.

- Réglez le Authentication Type (Type d'authentification) sur External RADIUS Server.

- Configurez le serveur RADIUS principal :

- RADIUS Server IP : Fournie dans votre tableau de bord Purple.

- RADIUS Port :

1812 - RADIUS Password : Votre secret RADIUS Purple unique.

- Authentication Mode :

PAP

- Activez RADIUS Accounting :

- Accounting Server IP : Fournie dans votre tableau de bord Purple.

- Accounting Server Port :

1813 - Accounting Server Password : Votre secret RADIUS Purple unique.

- Activez Interim Update (Mise à jour intermédiaire) et réglez l'intervalle sur

120secondes. Cela garantit un suivi précis des sessions. - Sous Portal Customization (Personnalisation du portail), sélectionnez External Web Portal.

- Saisissez l'External Web Portal URL fournie par Purple.

Remarque critique : Assurez-vous que HTTPS Redirect est réglé sur Disable (Désactivé). L'interception initiale du Captive Portal repose sur HTTP. L'activation de la redirection HTTPS au niveau du contrôleur interrompra le processus de chargement de la page d'accueil.

Étape 3 : Walled Garden (Accès pré-authentification)

Le Walled Garden est le point de défaillance le plus courant dans les déploiements de WiFi invité. Avant qu'un utilisateur ne s'authentifie, son appareil doit pouvoir résoudre et atteindre les serveurs de Purple pour charger la page d'accueil et traiter les connexions sociales.

- Accédez à l'en-tête Access Control (Contrôle d'accès) dans les paramètres du portail.

- Activez Pre-authentication Access (Accès pré-authentification).

- Ajoutez chaque domaine répertorié dans la liste blanche officielle du Walled Garden de Purple. Cela inclut les domaines principaux de Purple, les points de terminaison CDN et les domaines requis pour les fournisseurs de connexion sociale (Facebook, Google, X).

- Si cette configuration n'est pas effectuée correctement, le Captive Network Assistant (CNA) sur iOS et Android ne parviendra pas à afficher la page.

Bonnes pratiques

Pour garantir un déploiement robuste et conforme, respectez les recommandations standard de l'industrie suivantes :

- Segmentation VLAN : Placez toujours le SSID invité sur un VLAN dédié, complètement isolé du trafic de l'entreprise, des systèmes de point de vente (POS) et des interfaces de gestion. Cela atténue les risques et simplifie les audits de conformité.

- Limitation de la bande passante : Implémentez une limitation de débit sur le SSID invité (par ex., 5 Mbps en téléchargement / 1 Mbps en envoi par client) pour éviter qu'un seul utilisateur ne sature la liaison WAN et n'impacte les opérations commerciales.

- Intégration SecurePass : Pour les sites ayant un taux élevé de visiteurs réguliers, configurez le SecurePass de Purple (WPA-Enterprise avec Hotspot 2.0). Cela permet aux invités récurrents de s'authentifier automatiquement via un profil, contournant entièrement le Captive Portal pour une expérience sans friction.

- Haute disponibilité du contrôleur : Si vous utilisez un contrôleur matériel sur site (OC200), assurez-vous qu'il est connecté à une alimentation sans interruption (onduleur/UPS). Un redémarrage du contrôleur interrompra les nouvelles authentifications.

Dépannage et atténuation des risques

Lors du déploiement de Captive Portals tiers, des modes de défaillance spécifiques surviennent fréquemment. Voici comment les résoudre :

Échec du chargement du Captive Network Assistant (CNA) iOS

Si les appareils Apple se connectent au WiFi mais que la page d'accueil ne s'affiche pas automatiquement, le problème vient presque toujours d'un Walled Garden incomplet. Le CNA iOS tente d'atteindre des points de terminaison Apple spécifiques (par ex., captive.apple.com) pour détecter l'accès à Internet. S'ils sont bloqués, ou si les domaines CDN de Purple sont absents de la liste d'accès pré-authentification, la page ne s'affichera pas. Vérifiez la liste blanche par rapport à la documentation actuelle de Purple.

Les sessions n'apparaissent pas dans les analyses

Si les utilisateurs peuvent s'authentifier et accéder à Internet, mais que leurs données de session (durée, bande passante) sont absentes du tableau de bord Purple, vérifiez la configuration de RADIUS Accounting. Assurez-vous que le port de comptabilité est réglé sur 1813, que le secret correspond exactement, et que l'intervalle Interim Update est activé et réglé sur 120 secondes.

Délais d'authentification expirés

Si le portail se charge mais que les utilisateurs reçoivent une erreur de délai d'attente en cliquant sur 'Connecter', le contrôleur Omada ne parvient pas à atteindre le serveur RADIUS Purple sur le port 1812. Vérifiez les règles de pare-feu sortantes sur votre routeur de périphérie pour vous assurer que les ports UDP 1812 et 1813 sont ouverts vers les adresses IP de Purple.

ROI et impact commercial

Pour les directeurs informatiques et les CTO, la décision de déployer le matériel Omada avec le logiciel Purple est fondamentalement commerciale. Comment cette architecture se compare-t-elle aux alternatives, et quel est le retour sur investissement attendu ?

Le choix entre Omada et UniFi

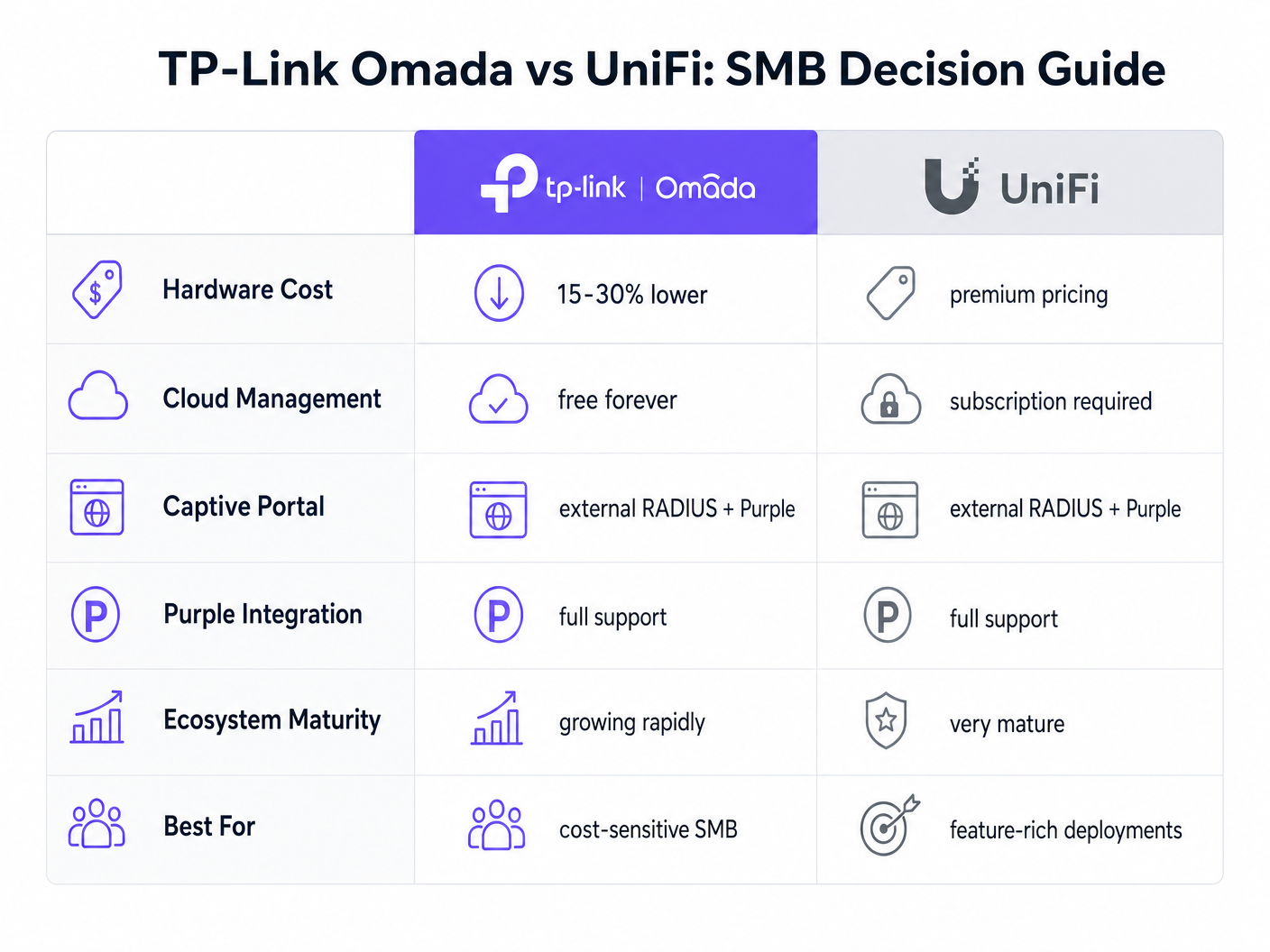

La plateforme UniFi d'Ubiquiti est le leader en place dans l'espace des PME. Cependant, TP-Link Omada offre un avantage financier indéniable sans sacrifier les fonctionnalités de base.

- Dépenses d'investissement (CapEx) : Les points d'accès Omada (par ex., EAP670) sont généralement 15 à 30 % moins chers que leurs équivalents UniFi (par ex., U6 Pro). Dans un déploiement de 50 points d'accès, cela représente des milliers de dollars d'économies sur le matériel.

- Dépenses d'exploitation (OpEx) : TP-Link propose le contrôleur Omada Cloud gratuitement. L'hébergement cloud officiel d'UniFi nécessite un abonnement mensuel par site.

- Intégration : Les deux plateformes prennent en charge un RADIUS externe et s'intègrent parfaitement à Purple.

Pour un écosystème unifié et riche en fonctionnalités incluant des caméras et des accès de porte, UniFi reste supérieur. Cependant, pour un déploiement purement sans fil axé sur la rentabilité et un accès invité fiable, Omada offre une valeur exceptionnelle.

Mesurer le succès

Le déploiement de Purple Connect (la version gratuite) sur le matériel Omada offre un ROI immédiat en réduisant la charge de support informatique associée à la gestion des mots de passe invités. Pour comprendre l'impact commercial plus large d'une mise à niveau vers les versions payantes pour la capture de données et l'automatisation du marketing, consultez notre analyse complète : Pourquoi utiliser le marketing WiFi ? L'analyse de rentabilité avec des données réelles .

En tirant parti du matériel rentable d'Omada, les établissements peuvent réallouer le budget des CapEx d'infrastructure vers des solutions logicielles qui génèrent activement des revenus, transformant ainsi le réseau d'un centre de coûts en un atout marketing.

Termes clés et définitions

External RADIUS Server

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management. In this context, Purple acts as the RADIUS server, verifying users and instructing the Omada controller to grant network access.

IT teams use this architecture to decouple identity management from local network hardware, enabling cloud-based analytics and compliance.

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before access is granted.

This is the primary touchpoint for data capture and brand engagement in guest WiFi deployments.

Walled Garden (Pre-Authentication Access)

A limited environment that controls the user's access to web content and services before they have fully authenticated on the network.

Crucial for allowing devices to reach the splash page hosted on Purple's servers and to communicate with social login providers like Google or Facebook before internet access is granted.

Captive Network Assistant (CNA)

The pseudo-browser built into mobile operating systems (like iOS and Android) that automatically detects captive portals and pops up the login screen.

IT teams must ensure the Walled Garden is perfectly configured, as the CNA is highly sensitive to blocked resources and will fail silently if it cannot reach necessary endpoints.

RADIUS Accounting

The process of tracking network resource consumption by users, including session duration and bytes transferred.

Essential for generating accurate analytics in the Purple dashboard and for enforcing bandwidth or time limits on guest sessions.

Layer 2 Isolation (Guest Network Mode)

A security feature that prevents devices connected to the same wireless network from communicating directly with each other.

A mandatory requirement for public networks to prevent lateral movement of malware and to comply with security standards like PCI DSS.

Interim Update Interval

The frequency at which the network controller sends accounting data updates to the RADIUS server during an active session.

Setting this to 120 seconds ensures Purple has near real-time data on user sessions without overwhelming the network with RADIUS traffic.

Passpoint (Hotspot 2.0)

A standard that enables mobile devices to automatically discover and connect to Wi-Fi networks securely without requiring a captive portal login.

Used by Purple's SecurePass feature to provide a frictionless, secure (WPA-Enterprise) connection for returning guests, improving the user experience and increasing connection rates.

Études de cas

A 150-room boutique hotel needs to deploy guest WiFi across all bedrooms and public areas. They have a strict budget but require GDPR-compliant data capture and seamless roaming. They are evaluating UniFi U6 Pro vs TP-Link Omada EAP670.

The hotel should deploy 40 TP-Link Omada EAP670 access points managed via the free Omada Cloud Controller. They will configure a 'Guest WiFi' SSID with no Layer 2 security, relying on Purple's External RADIUS integration for authentication. They must implement a strict Walled Garden to allow pre-authentication access to Purple's splash pages. The guest network will be placed on an isolated VLAN.

A retail chain with 20 small footprint stores wants to offer free WiFi to customers to capture email addresses for their loyalty program. They currently have unmanaged consumer routers in each store and no centralized IT support.

Deploy a single TP-Link Omada EAP650 access point in each store, connected to an Omada Cloud Controller for centralized management. Configure Purple's 'Connect' or 'Capture' tier via External RADIUS. Implement bandwidth rate limiting (e.g., 5Mbps down/1Mbps up) on the guest SSID to protect the stores' limited WAN connections, which are also used for Point of Sale (POS) systems.

Analyse de scénario

Q1. A venue reports that users can connect to the guest WiFi and browse the internet, but no session data or analytics are appearing in the Purple dashboard. What is the most likely configuration error on the Omada controller?

💡 Astuce :Think about the specific RADIUS protocol responsible for tracking usage, not just granting access.

Afficher l'approche recommandée

The RADIUS Accounting configuration is likely incorrect or disabled. The IT team should verify that Accounting is enabled, the Accounting Server IP is correct, the Accounting Port is set to 1813, and the Interim Update interval is set to 120 seconds.

Q2. During a pilot deployment, Android devices successfully load the Purple splash page, but iOS devices show a blank screen and drop the WiFi connection. How should the network architect resolve this?

💡 Astuce :iOS and Android handle captive portal detection differently. iOS relies heavily on specific domains being reachable before authentication.

Afficher l'approche recommandée

The network architect must update the Pre-Authentication Access List (Walled Garden) on the Omada controller. The iOS Captive Network Assistant (CNA) is failing because it cannot reach required Apple domains or Purple CDN endpoints. They must cross-reference their configuration with Purple's official Walled Garden whitelist.

Q3. A client wants to migrate from an expensive, subscription-based cloud managed WiFi solution to TP-Link Omada to save on OpEx, but they are concerned about losing the enterprise-grade analytics they currently rely on. What is the recommended architecture?

💡 Astuce :How can you separate the hardware management plane from the analytics and identity plane?

Afficher l'approche recommandée

The client should deploy TP-Link Omada access points managed by the free Omada Cloud Controller to eliminate hardware subscription fees. They should then integrate this with Purple WiFi via an External RADIUS configuration. This architecture provides cost-effective hardware management while retaining enterprise-grade analytics, data capture, and CRM integration through the Purple platform.