WiFi en magasin : Comment le WiFi en magasin stimule les ventes, la fidélité et l'affluence

Ce guide de référence technique et faisant autorité détaille comment les équipes informatiques et opérationnelles des entreprises peuvent déployer le WiFi en magasin comme un atout commercial stratégique. Il couvre le passage d'une connectivité de base à une infrastructure génératrice de revenus grâce à la capture de données de première partie, à l'analyse de l'affluence et à une architecture réseau sécurisée et à haute densité.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique : Architecture et Normes

- La Couche d'Accès Radio

- Infrastructure Réseau et Commutation

- Authentification et le Captive Portal

- Sécurité et Conformité

- Guide de Mise en Œuvre

- Étape 1 : Collecte des Exigences et Alignement des Parties Prenantes

- Étape 2 : Étude de site RF et modélisation prédictive

- Étape 3 : Déploiement et configuration de l'infrastructure

- Étape 4 : Captive Portal et intégration CRM

- Étape 5 : Calibration et examen des analytics

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les opérateurs de sites modernes et les entreprises de commerce de détail, fournir du WiFi en magasin n'est plus une simple utilité ou un confort mineur pour le client ; c'est une couche d'infrastructure commerciale critique. Lorsque les architectes informatiques et les responsables marketing s'alignent sur le déploiement, le WiFi en magasin se transforme en un puissant moteur de capture de données de première partie, d'analyse de l'affluence et d'engagement client personnalisé.

Ce guide fournit aux responsables informatiques seniors, aux CTO et aux architectes réseau un cadre stratégique pour le déploiement de WiFi à haute densité dans les magasins de détail. Il va au-delà de la simple fourniture d'accès à Internet pour explorer comment la couche d'accès réseau, les Captive Portals et les intégrations d'analyse se combinent pour offrir un retour sur investissement (ROI) mesurable. Nous examinerons l'architecture technique requise pour prendre en charge des centaines de connexions simultanées en toute sécurité, les exigences de conformité régissant la collecte de données, et l'intégration de plateformes comme le Guest WiFi de Purple pour stimuler la fidélité et les ventes. Que vous mettiez à niveau un seul site phare ou que vous standardisiez l'infrastructure à travers une chaîne de magasins mondiale, cette référence décrit les meilleures pratiques neutres vis-à-vis des fournisseurs et les décisions architecturales nécessaires pour construire un réseau qui sert à la fois l'utilisateur et l'entreprise.

Approfondissement Technique : Architecture et Normes

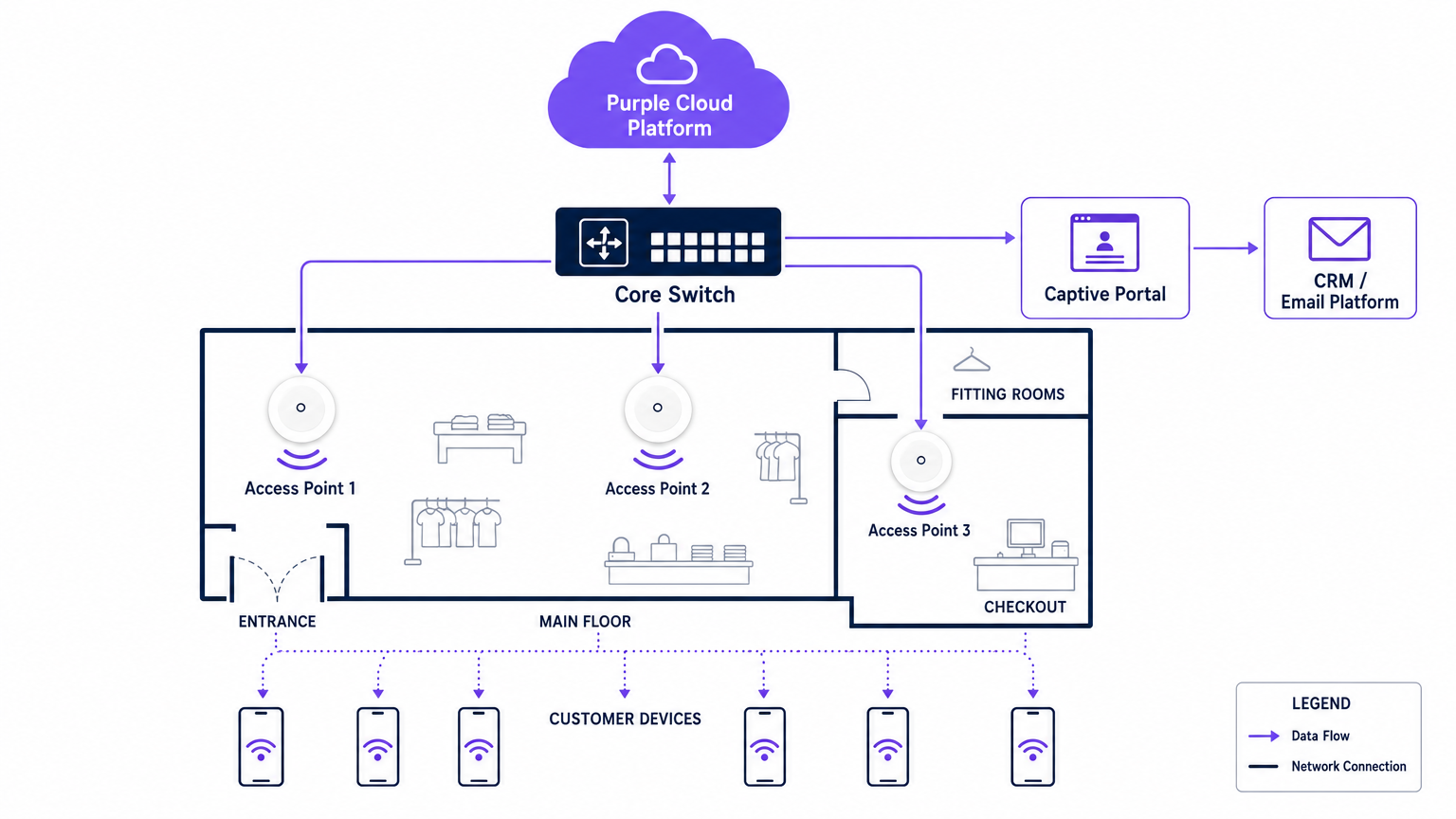

Un déploiement WiFi en magasin robuste nécessite une architecture structurée et multi-niveaux pour garantir la fiabilité, la sécurité et les capacités d'extraction de données. L'infrastructure doit prendre en charge une densité de clients élevée tout en maintenant une isolation stricte entre le trafic invité et les systèmes d'entreprise ou de point de vente (POS).

La Couche d'Accès Radio

La base de tout déploiement de détail moderne est la couche d'accès radio, qui doit être construite sur la norme IEEE 802.11ax, commercialement connue sous le nom de Wi-Fi 6. Pour tout nouveau déploiement dans les magasins de détail avec WiFi, le Wi-Fi 6 est la référence obligatoire. Son principal avantage dans les environnements de détail n'est pas seulement le débit de pointe, mais sa capacité à gérer efficacement une densité de clients élevée grâce à l'accès multiple par répartition orthogonale de la fréquence (OFDMA) et à la coloration des ensembles de services de base (BSS Colouring).

L'OFDMA permet de diviser un seul canal sans fil en sous-canaux plus petits, permettant à un point d'accès de communiquer simultanément avec plusieurs appareils clients. Dans un environnement de détail très fréquenté, tel qu'un grand magasin pendant une période de forte activité, cela évite la dégradation du réseau qui affligeait les anciens déploiements Wi-Fi 5. Le BSS Colouring atténue les interférences de co-canal, ce qui est particulièrement critique dans les parcs commerciaux multi-locataires où les réseaux adjacents se chevauchent souvent.

Infrastructure Réseau et Commutation

Les points d'accès doivent se connecter à une infrastructure filaire résiliente. Les commutateurs de cœur et de périphérie doivent fournir une alimentation Power over Ethernet (PoE+) adéquate pour prendre en charge les points d'accès modernes, ainsi qu'une capacité de liaison montante suffisante. Un magasin de détail de taille moyenne standard nécessite au moins une liaison montante de 1 Gigabit de la périphérie au cœur, tandis que les environnements à haute densité ou les magasins phares devraient agréger à des vitesses de 10 Gigabits.

Le circuit Internet externe est fréquemment un goulot d'étranglement négligé. Les opérateurs de sites devraient privilégier les connexions dédiées et symétriques. Comme détaillé dans notre guide sur Qu'est-ce qu'une ligne louée ? Internet d'entreprise dédié , un circuit dédié fournit les accords de niveau de service (SLA) nécessaires pour garantir la disponibilité des services invités et des opérations de détail critiques.

Authentification et le Captive Portal

Le Captive Portal est l'interface critique où l'infrastructure technique rencontre la stratégie commerciale. Lorsqu'un utilisateur se connecte au réseau invité, il est intercepté et redirigé vers un portail de marque nécessitant une authentification. C'est le mécanisme de capture de données de première partie.

Les méthodes d'authentification incluent généralement l'e-mail, le SMS ou la connexion sociale, bien que l'e-mail reste la plus robuste pour l'intégration CRM à long terme. Le portail doit fonctionner sur HTTPS pour sécuriser les identifiants de l'utilisateur en transit. De plus, le processus d'authentification doit s'intégrer de manière transparente à un backend WiFi Analytics pour corréler l'adresse MAC de l'appareil avec le profil utilisateur authentifié, permettant un suivi comportemental ultérieur.

Sécurité et Conformité

La sécurité dans un environnement WiFi de détail est double : protéger le réseau d'entreprise et protéger l'invité.

- Segmentation du réseau : Le trafic invité doit être logiquement isolé du trafic d'entreprise et POS à l'aide de réseaux locaux virtuels (VLAN). C'est une exigence obligatoire pour la conformité à la norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS). Mélanger le trafic invité et le trafic de paiement sur le même sous-réseau entraînera un échec d'audit immédiat.

- Normes de chiffrement : Bien que les réseaux ouverts avec des Captive Portals restent courants, l'industrie s'oriente vers le chiffrement WPA3. WPA3-SAE (Simultaneous Authentication of Equals) offre une confidentialité persistante, protégeant les sessions passées même si un mot de passe est compromis. Pour les appareils d'entreprise, l'authentification 802.1X doit être strictement appliquée.

- Confidentialité des données (GDPR) : La collecte de données de première partie via le Captive Portal doit être conforme aux réglementations régionales en matière de confidentialité, telles que le GDPR en Europe. Le consentement doit être donné explicitement, être spécifique et dissocié des conditions générales. Le fournisseur de plateforme WiFi doit agir en tant que processeur de données conforme.

Guide de Mise en Œuvre

Le déploiement d'un réseau WiFi de qualité commerciale nécessite une approche systématique pour garantir à la fois les performances techniques et l'alignement commercial.

Étape 1 : Collecte des Exigences et Alignement des Parties Prenantes

L'IT doit net operate in a silo. Before selecting hardware, IT architects must align with marketing and operations directors to define the commercial objectives. Determine the required data capture fields for the captive portal, the integration points with existing CRM systems, and the specific analytics required (e.g., dwell time, zone flow).

Étape 2 : Étude de site RF et modélisation prédictive

Une étude de site de radiofréquence (RF) professionnelle est non négociable. Se fier aux plans d'étage pour estimer le placement des points d'accès entraîne souvent des lacunes de couverture dans des zones critiques comme les cabines d'essayage ou les files d'attente aux caisses.

Les ingénieurs doivent utiliser un logiciel de modélisation prédictive, suivi d'une étude active sur site, pour tenir compte de l'atténuation causée par les étagères, l'inventaire et les caractéristiques architecturales. Une règle générale est un point d'accès pour 150-200 mètres carrés, mais les zones à haute densité nécessitent une planification de capacité spécifique plutôt qu'une simple planification de couverture.

Étape 3 : Déploiement et configuration de l'infrastructure

Pendant l'installation physique, assurez-vous que tout le câblage est conforme aux normes Cat6a pour prendre en charge les futurs points d'accès multi-gigabits. Configurez les contrôleurs réseau pour appliquer l'isolation des clients sur le VLAN invité, empêchant la communication peer-to-peer entre les appareils connectés. Mettez en œuvre des politiques de Qualité de Service (QoS) pour limiter la bande passante des invités, garantissant que les opérations de vente au détail critiques (telles que les scanners d'inventaire et les terminaux POS) reçoivent la priorité.

Étape 4 : Captive Portal et intégration CRM

Concevez le captive portal pour refléter l'identité de la marque tout en minimisant les frictions. Réduisez les champs de saisie de données au minimum — généralement le nom et l'adresse e-mail — pour maximiser les taux de conversion. Intégrez le portal à la plateforme CRM ou d'automatisation marketing de la marque via API. Cela garantit que lorsqu'un client s'authentifie, son profil est immédiatement mis à jour ou créé dans la base de données centrale, déclenchant des flux de travail de bienvenue automatisés ou des intégrations de programmes de fidélité.

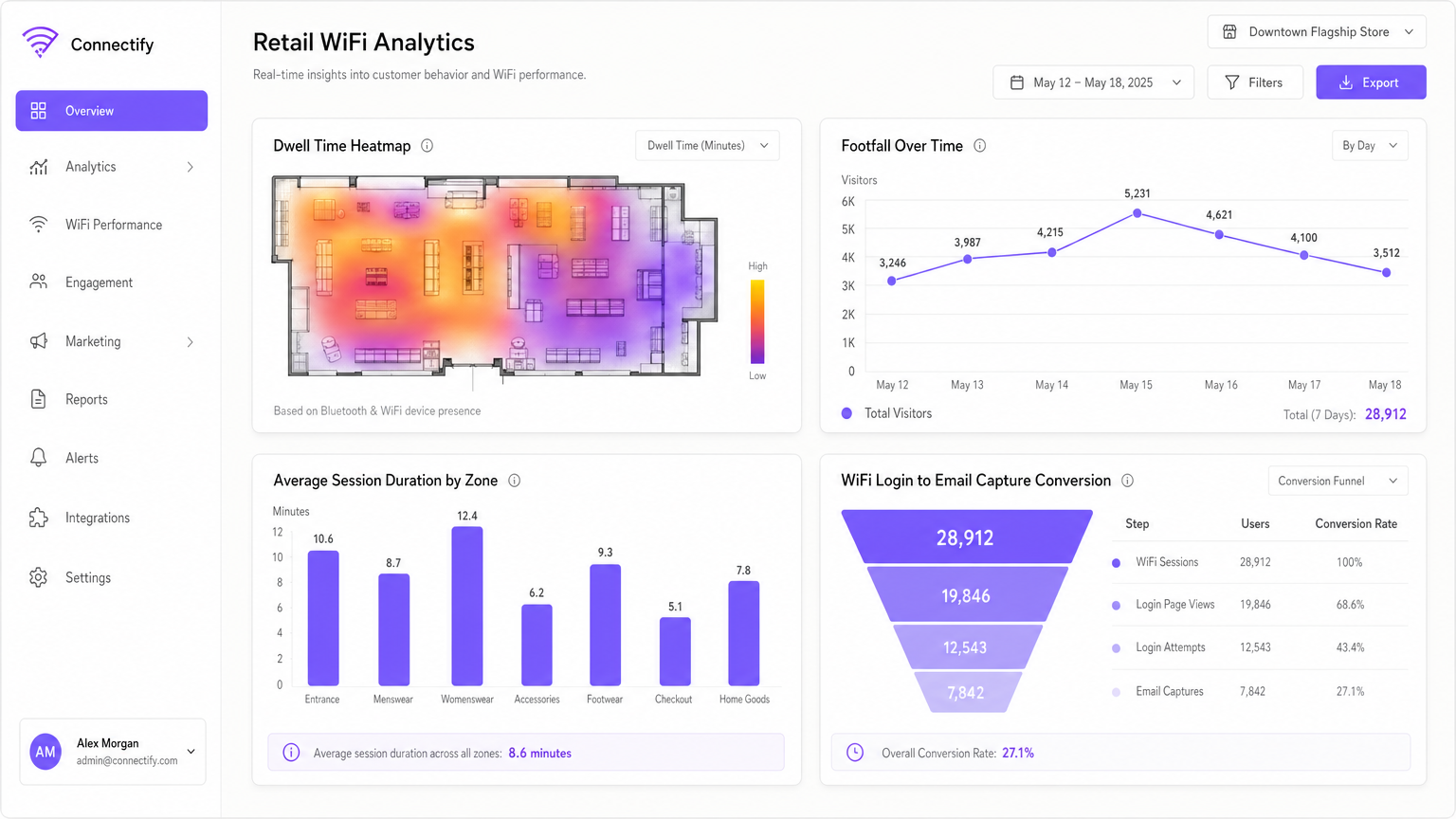

Étape 5 : Calibration et examen des analytics

Une fois le réseau en ligne, calibrez la plateforme analytics pour définir des zones physiques spécifiques dans le magasin (par exemple, 'Vêtements pour hommes', 'Entrée', 'Caisse'). Établissez une cadence d'examen mensuel où les équipes IT et marketing analysent les tendances de fréquentation, les temps de présence et les métriques de performance réseau pour affiner à la fois la configuration du réseau et l'agencement du magasin.

Bonnes pratiques

Pour maximiser le retour sur investissement du WiFi de détail, respectez les bonnes pratiques suivantes de l'industrie :

- Prioriser les données de première partie : Avec la dépréciation des cookies tiers, le WiFi en magasin est l'une des sources les plus fiables de données de première partie. Assurez-vous que votre stratégie de captive portal est optimisée pour la capture de données basée sur le consentement.

- Mettre en œuvre l'authentification basée sur le profil : L'adoption de méthodes d'authentification transparentes et sécurisées, telles que Passpoint (Hotspot 2.0), permet aux utilisateurs de se connecter automatiquement à travers différents lieux sans naviguer à plusieurs reprises dans les captive portals, améliorant considérablement l'expérience utilisateur et la continuité des données.

- Tirer parti des Location Analytics : Utilisez les données de présence générées par les appareils connectés pour comprendre le flux client. Comme observé dans les environnements Retail , l'analyse des allées qui reçoivent le plus de trafic peut éclairer les décisions de merchandising et de personnel.

- Assurer la neutralité du fournisseur : Choisissez une superposition analytics et captive portal, comme Purple, qui est indépendante du matériel. Cela évite le verrouillage du fournisseur au niveau de l'infrastructure et permet des analytics standardisées sur un parc matériel mixte.

Dépannage et atténuation des risques

Même les réseaux bien conçus rencontrent des problèmes. Comprendre les modes de défaillance courants est essentiel pour maintenir la continuité du service.

| Mode de défaillance | Symptôme | Cause première et atténuation |

|---|---|---|

| Défaillance du Captive Portal | Les utilisateurs se connectent au SSID mais ne reçoivent pas d'accès internet et aucune invite de connexion. | Cause : Échec de la redirection DNS ou erreurs de certificat SSL sur le contrôleur du portal. Atténuation : Assurez-vous que la configuration du Walled Garden permet la résolution DNS et l'accès à l'IP/nom d'hôte du portal avant l'authentification. Vérifiez que les certificats SSL sont valides et fiables. |

| Dégradation en haute densité | Débit lent et déconnexions fréquentes pendant les heures de pointe. | Cause : Interférence co-canal ou capacité AP insuffisante (trop de clients par radio). Atténuation : Mettez en œuvre une attribution dynamique des canaux. Mettez à niveau vers des points d'accès Wi-Fi 6. Réduisez la puissance de transmission pour réduire la taille des cellules et encourager l'itinérance vers des AP moins encombrés. |

| Points d'accès non autorisés (Rogue Access Points) | Réseaux non autorisés apparaissant avec des SSIDs similaires (attaques Evil Twin). | Cause : Acteurs malveillants tentant d'intercepter les identifiants des invités. Atténuation : Activez les systèmes de prévention d'intrusion sans fil (WIPS) sur le contrôleur réseau pour détecter et supprimer automatiquement les AP non autorisés. |

| Fuite de VLAN (VLAN Leakage) | Les appareils invités peuvent pinguer les adresses IP de l'entreprise. | Cause : Ports de commutateur mal configurés ou listes de contrôle d'accès (ACL) manquantes sur le routeur central. Atténuation : Effectuez des tests d'intrusion réguliers. Appliquez strictement l'isolation des clients et vérifiez que les ACL bloquent tout l'espace d'adresses privées RFC 1918 du VLAN invité. |

ROI et impact commercial

La mesure ultime d'un déploiement WiFi de détail est son impact sur le résultat net. Les leaders IT doivent articuler cette valeur à l'ensemble de l'entreprise.

- Augmentation du temps de présence : Un WiFi fiable encourage les clients à passer plus de temps en magasin, ce qui est directement corrélé à une augmentation de la taille du panier.

- Attribution marketing : En suivant les adresses MAC des appareils, les détaillants peuvent mesurer l'impact hors ligne des campagnes en ligne. Si un client reçoit un e-mail promotionnel et visite le magasin trois jours plus tard, le réseau WiFi fournit les données d'attribution.

- Acquisition de fidélité : Le captive portal est un canal d'acquisition à forte conversion pour les programmes de fidélité. Offrir un accès haut débit en échange d'une inscription au programme de fidélité permet d'élargir rapidement la base d'utilisateurs du programme.

- Efficacité Opérationnelle : L'analyse de la fréquentation permet des modèles de personnel dynamiques, assurant une couverture adéquate pendant les périodes de pointe et réduisant les coûts salariaux pendant les périodes creuses.

En traitant le WiFi en magasin comme un atout stratégique plutôt qu'un coût irrécupérable, les entreprises de vente au détail peuvent construire un réseau qui non seulement connecte les appareils, mais stimule fondamentalement les ventes, la fidélité et l'intelligence opérationnelle.

Termes clés et définitions

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted. It is the primary mechanism for authentication, terms of service acceptance, and data capture.

IT teams deploy captive portals to secure the network and ensure legal compliance, while marketing teams use them to acquire customer data and drive loyalty program sign-ups.

MAC Address (Media Access Control)

A unique identifier assigned to a network interface controller (NIC) for use as a network address in communications within a network segment.

In retail WiFi analytics, the MAC address is used to anonymously track device movement across the store, providing data on dwell times and repeat visits, even if the user hasn't authenticated.

Wi-Fi 6 (802.11ax)

The sixth generation of the Wi-Fi standard, designed specifically to improve performance in high-density environments through technologies like OFDMA and BSS Colouring.

When upgrading retail infrastructure, IT managers specify Wi-Fi 6 to ensure the network can handle hundreds of simultaneous shoppers without degrading performance.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs. It allows network administrators to partition a single switched network to match the functional and security requirements of their systems.

VLANs are critical in retail to separate the untrusted guest WiFi traffic from the highly sensitive Point-of-Sale (POS) traffic, ensuring PCI DSS compliance.

First-Party Data

Information a company collects directly from its customers and owns entirely, such as email addresses, purchase history, and WiFi session data.

With the decline of third-party tracking cookies, retail marketers rely heavily on the guest WiFi network to capture first-party data for targeted campaigns.

Walled Garden

A network configuration that allows unauthenticated users access to a limited set of specific websites or IP addresses, while blocking all other internet access.

IT teams configure walled gardens so users can access the captive portal login page and necessary authentication services (like social media APIs) before they are fully authorised on the network.

Dwell Time

The length of time a customer spends in a specific area of a store, measured by tracking their device's connection or probe requests to the WiFi access points.

Operations directors use dwell time analytics to evaluate the effectiveness of store layouts, window displays, and promotional endcaps.

PCI DSS (Payment Card Industry Data Security Standard)

An information security standard for organizations that handle branded credit cards from the major card schemes.

IT architects must design the retail network to ensure guest WiFi access does not compromise the security of the payment infrastructure, avoiding severe financial penalties.

Études de cas

A national retail chain with 50 locations is experiencing low marketing opt-in rates (under 5%) on their current guest WiFi network, which uses a generic, unbranded splash page. The CTO needs to increase data capture to support a new omnichannel loyalty initiative.

The IT team deploys a centralised, hardware-agnostic captive portal solution across all 50 locations. They replace the generic splash page with a branded, responsive portal that clearly articulates the value exchange: 'Log in for free high-speed WiFi and an immediate 10% discount code'. The portal is configured to capture only Name and Email, reducing friction. Crucially, the platform is integrated via API with the retailer's CRM. When a user authenticates, their details are pushed to the CRM, triggering an automated email containing the discount code. The network is also configured to remember the device's MAC address, allowing seamless authentication on subsequent visits to any of the 50 locations.

A large department store is suffering from severe network congestion on weekends. Customers complain that the guest WiFi is unusable, and the store manager reports that POS terminals (which share the physical network infrastructure) are occasionally dropping connections.

The network architect conducts an RF spectrum analysis and identifies severe co-channel interference and AP saturation. The remediation plan involves three steps: 1) Upgrading the highest-density zones (food court, main entrance) to Wi-Fi 6 access points to leverage OFDMA. 2) Implementing strict QoS policies on the core router, guaranteeing bandwidth for the POS VLAN and throttling guest VLAN traffic to 5 Mbps per client. 3) Enabling dynamic channel assignment and reducing the transmit power of the access points to shrink the cell sizes, encouraging client devices to roam more efficiently and reducing overlap.

Analyse de scénario

Q1. Your retail client wants to implement a guest WiFi network to capture customer emails. They plan to use their existing flat network architecture, connecting the new guest access points directly to the same switch that handles the POS terminals, without VLAN segmentation. What is the primary risk of this approach?

💡 Astuce :Consider the security standards required for processing payments.

Afficher l'approche recommandée

The primary risk is a severe violation of PCI DSS compliance. A flat network allows untrusted guest devices to potentially communicate with or intercept traffic from the POS terminals. The network must be segmented using VLANs to isolate the cardholder data environment from the guest network.

Q2. A venue operator notices that while footfall in the store is high, the capture rate on the captive portal is below 2%. The portal currently asks for First Name, Last Name, Email, Phone Number, Date of Birth, and Postcode. How should the IT and Marketing teams resolve this?

💡 Astuce :Consider the friction involved in the authentication process.

Afficher l'approche recommandée

The low capture rate is due to excessive friction in the authentication process. The teams should redesign the captive portal to request only the minimum necessary information—typically just Name and Email, or offer a social login option. Progressive profiling can be used later to gather more details once the initial relationship is established.

Q3. A newly deployed Wi-Fi 6 network in a busy shopping centre is experiencing poor performance. The IT manager notes that all access points are transmitting at maximum power on the 2.4GHz band. What configuration change is required?

💡 Astuce :Think about how RF signals interact in dense environments.

Afficher l'approche recommandée

The access points are likely causing severe co-channel interference because their cell sizes are too large and overlapping. The IT manager should reduce the transmit power on the access points, particularly on the 2.4GHz band, to shrink the cell sizes. They should also ensure dynamic channel assignment is enabled and encourage clients to steer towards the 5GHz band where possible.