WiFi en milieu de santé : HIPAA, DSPT et conformité WiFi expliqués

Ce guide fournit une référence technique définitive pour les responsables informatiques, les architectes réseau et les responsables de la conformité déployant des réseaux sans fil dans les environnements de santé. Il met en correspondance les exigences spécifiques de HIPAA (États-Unis) et du NHS Data Security and Protection Toolkit (DSPT, Royaume-Uni) avec des décisions concrètes d'architecture réseau — couvrant la segmentation, l'accès basé sur l'identité, les normes de chiffrement et la gestion des appareils IoMT. La plateforme de guest WiFi et d'analyse de Purple est présentée tout au long comme une solution conforme et de qualité professionnelle pour gérer la connectivité des patients et des visiteurs au sein d'un environnement sans fil réglementé.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- Le Paysage Réglementaire

- Architecture Réseau : Les Quatre Zones de Confiance

- Accès Basé sur l'Identité : Au-delà des PSK Partagés

- Normes de sécurité de transmission et de chiffrement

- Gestion des appareils IoMT : Le problème le plus difficile

- WiFi pour patients et visiteurs : Conformité sans friction

- Guide d'implémentation

- Phase 1 : Découverte et évaluation des risques (Semaines 1–3)

- Phase 2 : Conception de l'architecture (Semaines 4–6)

- Phase 3 : Déploiement et Migration (Semaines 7–12)

- Phase 4 : Journalisation d'audit et Surveillance (Continue)

- Bonnes Pratiques

- Dépannage et Atténuation des Risques

- Mode de Défaillance Courant 1 : Fuite de VLAN

- Mode de Défaillance Courant 2 : Expiration de Certificat Entraînant une Interruption Clinique

- Mode de Défaillance Courant 3 : Contournement du Captive Portal sur iOS/Android

- Mode de Défaillance Courant 4 : Défaillance des Appareils IoMT Après des Modifications Réseau

- Mode de Défaillance Courant 5 : Rétention Insuffisante des Journaux d'Audit

- ROI et impact commercial

Résumé Exécutif

La conformité du WiFi en milieu de santé n'est pas un paramètre de configuration — c'est une discipline architecturale. Que votre organisation opère sous HIPAA aux États-Unis ou sous le NHS Data Security and Protection Toolkit (DSPT) au Royaume-Uni, l'attente réglementaire est identique : chaque appareil, chaque utilisateur et chaque flux de données sur votre réseau sans fil doit être identifié, contrôlé et auditable.

Le coût moyen d'une violation de données dans le secteur de la santé dépasse désormais 10,9 millions de dollars par incident aux États-Unis, ce qui en fait le secteur le plus coûteux en matière de violations pour la treizième année consécutive. Au Royaume-Uni, les NHS Trusts qui échouent à leur soumission annuelle au DSPT risquent de perdre l'accès aux systèmes nationaux et de devoir suivre des programmes de remédiation obligatoires. Le réseau sans fil est fréquemment le maillon faible dans les deux environnements — non pas parce que la technologie est inadéquate, mais parce que les décisions de déploiement ont été prises sans tenir compte d'un cadre de conformité.

Ce guide couvre l'architecture technique, la cartographie réglementaire et les étapes de mise en œuvre nécessaires pour déployer un réseau sans fil de qualité santé qui satisfait aux deux cadres. Il aborde également le défi spécifique du guest WiFi pour les patients et les visiteurs — un service qui doit être simultanément accessible, conforme et complètement isolé des systèmes cliniques.

Approfondissement Technique

Le Paysage Réglementaire

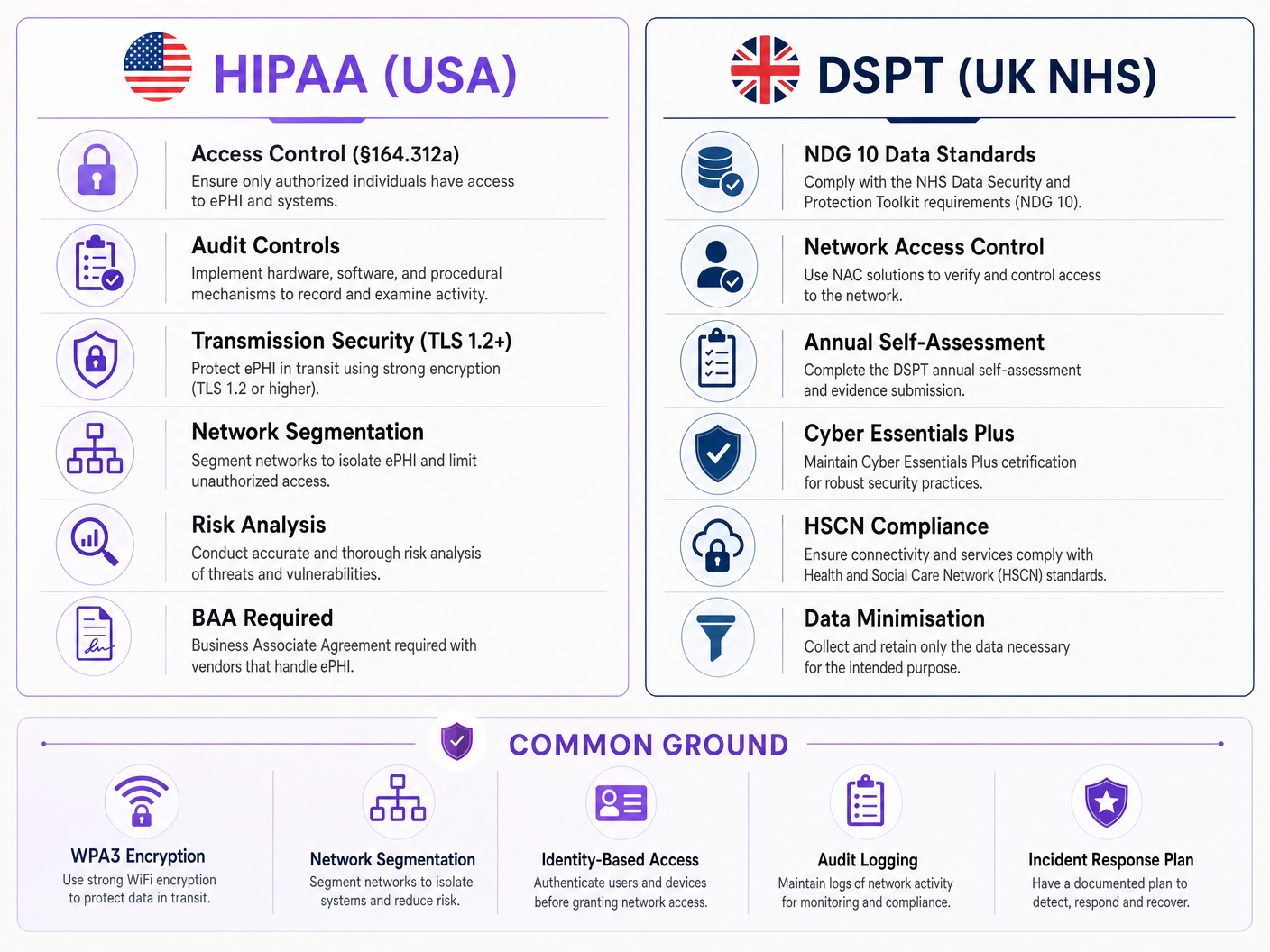

La règle de sécurité de HIPAA (45 CFR Part 164) établit trois catégories de mesures de protection pour les informations de santé protégées électroniques (ePHI) : administratives, physiques et techniques. Pour les réseaux sans fil, les mesures de protection techniques en vertu du §164.312 sont les plus directement applicables. Celles-ci imposent des contrôles d'accès (§164.312(a)(1)), des contrôles d'audit (§164.312(b)), des contrôles d'intégrité (§164.312(c)(1)) et la sécurité de la transmission (§164.312(e)(1)). Il est essentiel de noter que la règle de sécurité est neutre sur le plan technologique — elle ne prescrit pas de protocoles spécifiques, mais elle exige que les organisations mettent en œuvre des mécanismes qui répondent à la norme.

Le DSPT du NHS est structuré autour de dix normes de sécurité des données du National Data Guardian (NDG). Pour les réseaux sans fil, les plus pertinentes sont la Norme 1 (les données personnelles confidentielles ne sont accessibles qu'au personnel qui en a besoin), la Norme 6 (toutes les données personnelles sont traitées légalement et équitablement) et la Norme 9 (les systèmes non pris en charge sont identifiés et gérés). Le DSPT intègre également les exigences de Cyber Essentials Plus, qui imposent des contrôles techniques spécifiques, notamment des pare-feu de périmètre réseau, une configuration sécurisée, le contrôle d'accès, la protection contre les logiciels malveillants et la gestion des correctifs — tous ayant des implications directes pour les réseaux sans fil.

La principale différence entre les deux cadres est le mécanisme d'application. HIPAA est appliqué par le HHS Office for Civil Rights (OCR) par le biais de sanctions financières allant de 100 $ à 50 000 $ par catégorie de violation par an. La conformité au DSPT est appliquée par NHS England, les organisations non conformes pouvant perdre l'accès aux systèmes nationaux du NHS et faire face à des plans d'amélioration obligatoires. Les deux cadres exigent un examen annuel et la soumission de preuves.

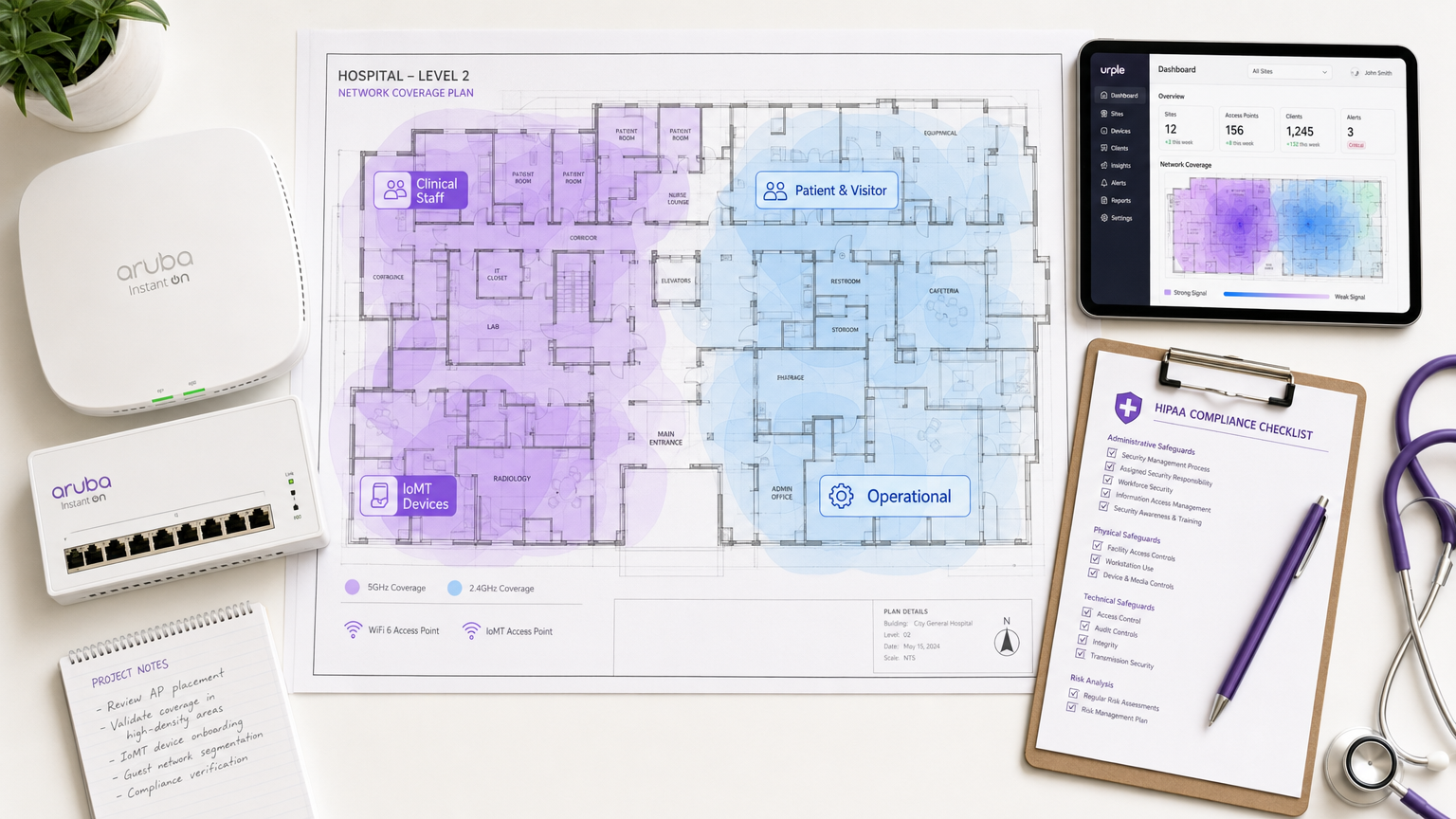

Architecture Réseau : Les Quatre Zones de Confiance

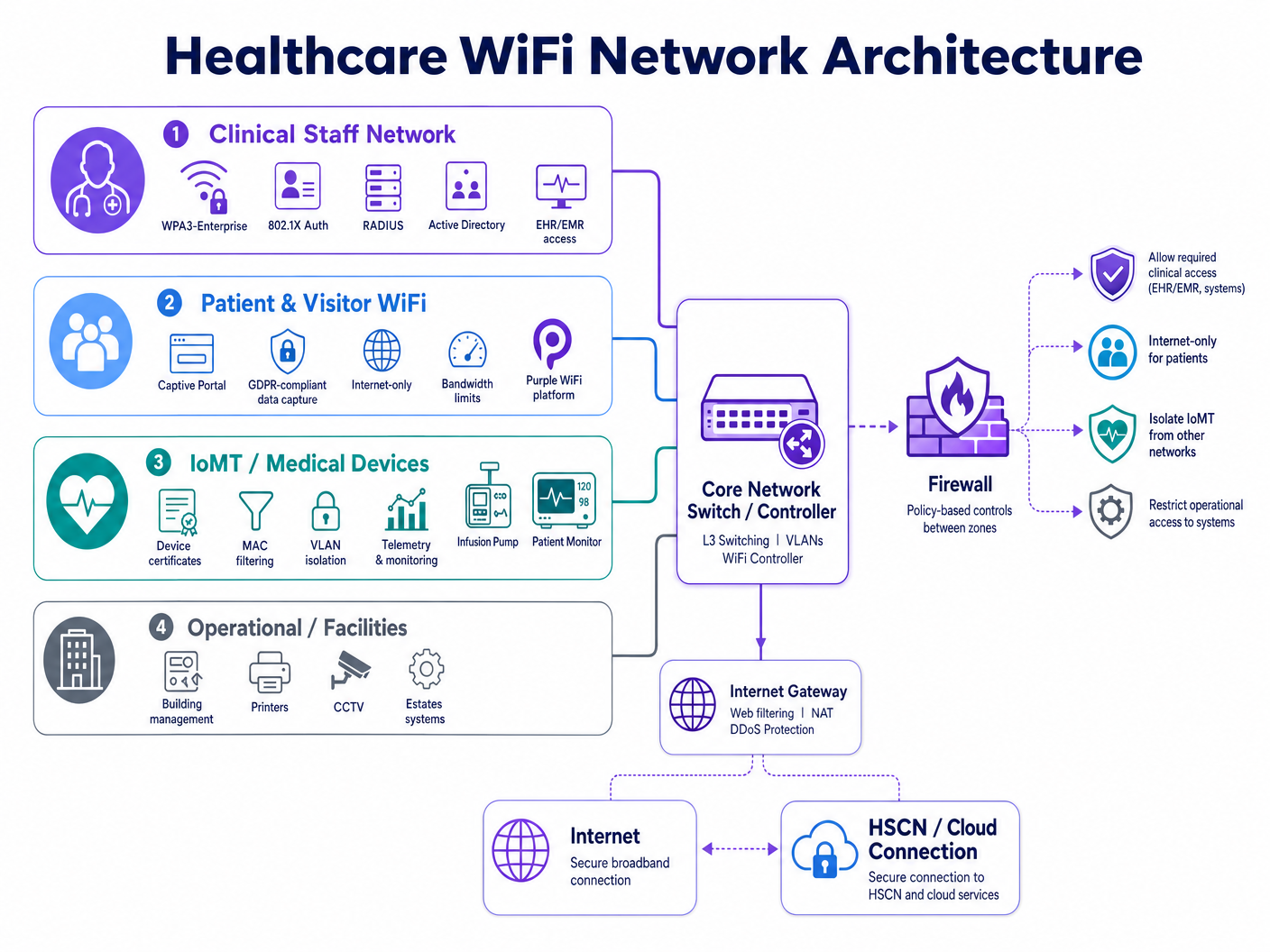

Le principe fondamental de la conformité du WiFi en milieu de santé est la segmentation du réseau en zones de confiance distinctes. Un réseau plat — même avec plusieurs SSID — ne répond pas aux exigences de contrôle d'accès de l'un ou l'autre cadre si l'application de la politique sous-jacente est faible.

Un environnement sans fil hospitalier conforme nécessite quatre domaines de politique distincts :

| Zone | Type d'utilisateur/appareil | Méthode d'authentification | Portée d'accès | Pilote de conformité |

|---|---|---|---|---|

| Personnel Clinique | Cliniciens, infirmières, administration | WPA3-Enterprise, 802.1X, RADIUS | EHR/EMR, applications cliniques, services internes | HIPAA §164.312(a), DSPT Norme 1 |

| Patients & Visiteurs | Patients, familles, visiteurs | Captive portal (conforme GDPR) | Internet uniquement, pas de routage interne | HIPAA §164.312(e), GDPR Art. 5 |

| IoMT / Dispositifs Médicaux | Pompes à perfusion, moniteurs, télémétrie | Certificats d'appareil, filtrage MAC | Micro-segmenté par type d'appareil | HIPAA minimum nécessaire, DSPT Norme 9 |

| Opérationnel / Installations | Imprimantes, CCTV, BMS, patrimoine | VLAN dédié, identifiants gérés | Systèmes opérationnels uniquement | DSPT Norme 6, HIPAA §164.312(a) |

La segmentation doit être appliquée au niveau de la couche réseau — et non pas seulement au niveau de l'étiquette SSID. Chaque zone nécessite son propre VLAN, une politique de pare-feu dédiée et des listes de contrôle d'accès (ACL) inter-zones qui refusent par défaut. La zone du personnel clinique ne doit avoir aucun chemin routable vers la zone invité, et la zone IoMT doit avoir des chemins de communication restreints aux seuls serveurs et ports spécifiques requis par chaque type d'appareil.

Accès Basé sur l'Identité : Au-delà des PSK Partagés

Les clés pré-partagées (PSK) restent la défaillance de conformité la plus courante dans les déploiements sans fil en milieu de santé. Elles sont pratiques sur le plan opérationnel mais créent trois problèmes critiques : elles ne peuvent pas être attribuées à un utilisateur ou un appareil spécifique, elles sont rarement renouvelées selon un calendrier qui correspond au roulement du personnel, et elles n'offrent aucun mécanisme de révocation immédiate lorsqu'un membre du personnel quitte l'organisation ou qu'un appareil est mis hors service.

IEEE 802.1X avec EAP-TLS (Extensible Authentication Protocol — Transport Layer Security) est la norme actuelle pour l'accès sans fil basé sur l'identité dans le secteur de la santé. Selon ce modèle, chaque utilisateur ou appareil géré présente un certificat émis par l'infrastructure à clé publique (PKI) de l'organisation. Le serveur RADIUS validate le certificat par rapport à Active Directory ou un répertoire LDAP, attribue le VLAN et la politique appropriés, et enregistre l'événement d'authentification avec un horodatage, un identifiant d'appareil et une identité d'utilisateur. Lorsqu'un compte de membre du personnel est désactivé dans Active Directory, son accès sans fil est révoqué lors du prochain cycle de réauthentification — généralement en quelques minutes.

WPA3-Enterprise, introduit dans la spécification IEEE 802.11ax (Wi-Fi 6), renforce encore cette sécurité en imposant un mode de sécurité de 192 bits pour les environnements sensibles et en offrant une confidentialité persistante grâce à l'échange de clés Simultaneous Authentication of Equals (SAE). Pour les nouvelles implémentations, WPA3-Enterprise devrait être la norme de base pour toutes les zones cliniques et opérationnelles.

Normes de sécurité de transmission et de chiffrement

HIPAA §164.312(e)(2)(ii) exige que les organisations mettent en œuvre un mécanisme pour chiffrer les ePHI en transit chaque fois que cela est jugé approprié. En pratique, toute transmission sans fil d'ePHI doit être chiffrée. La norme minimale acceptable est TLS 1.2 pour le chiffrement au niveau de l'application, TLS 1.3 étant fortement recommandé pour les nouvelles implémentations. Au niveau sans fil, WPA3 fournit le chiffrement CCMP-256 (Counter Mode Cipher Block Chaining Message Authentication Code Protocol), remplaçant les anciennes normes TKIP et AES-CCMP-128.

Pour les organisations du NHS, les données en transit vers les services HSCN (Health and Social Care Network) doivent être conformes aux exigences de sécurité HSCN, qui imposent TLS 1.2 minimum et interdisent l'utilisation de SSL 3.0, TLS 1.0 et TLS 1.1. Tout point d'accès sans fil ou contrôleur qui termine le trafic destiné au HSCN doit être configuré pour appliquer ces restrictions de suites de chiffrement.

Gestion des appareils IoMT : Le problème le plus difficile

L'Internet des objets médicaux (IoMT) présente le défi de conformité le plus complexe techniquement dans les déploiements sans fil de soins de santé. Les dispositifs médicaux hérités — pompes à perfusion, moniteurs de patients, systèmes de télémétrie, équipements d'imagerie — exécutent fréquemment des systèmes d'exploitation embarqués qui ne peuvent pas prendre en charge l'authentification 802.1X ou les versions TLS modernes. Ils ne peuvent pas être mis à jour selon le même calendrier que les points d'extrémité gérés, et leurs fabricants interdisent souvent les modifications qui affecteraient la certification des dispositifs.

L'approche conforme est la micro-segmentation combinée à des contrôles stricts des chemins de communication. Chaque type ou famille d'appareil est attribué à un sous-VLAN dédié. Les ACL de pare-feu n'autorisent que les paires IP source/destination, les protocoles et les ports spécifiques dont l'appareil a besoin pour sa fonction clinique. Tout autre trafic est bloqué et enregistré. Les solutions de contrôle d'accès réseau (NAC) peuvent appliquer le profilage des appareils — garantissant qu'un appareil se présentant comme une pompe à perfusion se comporte réellement comme tel avant de se voir attribuer sa politique.

La norme DSPT 9 aborde spécifiquement les systèmes non pris en charge : les organisations doivent tenir un inventaire de tous les systèmes qui ne peuvent pas être mis à jour aux normes de sécurité actuelles et doivent mettre en œuvre des contrôles compensatoires. Pour les appareils IoMT, le contrôle compensatoire est l'isolation du réseau combinée à une surveillance améliorée.

WiFi pour patients et visiteurs : Conformité sans friction

Le guest WiFi pour patients et visiteurs est une exigence d'expérience clinique, pas un agrément facultatif. La recherche montre constamment que l'accès à la connectivité réduit l'anxiété des patients, améliore la communication familiale pendant les longues hospitalisations et contribue aux scores globaux de satisfaction des patients. Le défi de la conformité est de fournir ce service sans créer de vecteur de risque pour le réseau clinique.

Un déploiement WiFi patient conforme nécessite trois composants. Premièrement, une isolation complète du réseau : le SSID invité doit acheminer le trafic directement vers Internet via une passerelle dédiée sans aucun chemin vers les systèmes cliniques internes, les plateformes EHR ou les réseaux administratifs. Deuxièmement, un traitement des données conforme au GDPR : toutes les données capturées au niveau du Captive Portal — adresses e-mail, identifiants d'appareil, acceptation des conditions — doivent être traitées conformément au UK GDPR (pour les organisations du NHS) ou à la norme minimale nécessaire de HIPAA (pour les soins de santé américains). Troisièmement, la gestion de la bande passante : les politiques de qualité de service (QoS) doivent garantir que le trafic des visiteurs ne peut pas saturer le support sans fil et dégrader les performances des applications cliniques.

La plateforme guest WiFi de Purple est conçue spécifiquement pour ce cas d'utilisation. Elle fournit un Captive Portal configurable avec des flux de consentement conformes au GDPR, une capture de données de première partie pour les communications avec les patients, et des WiFi analytics qui donnent aux équipes opérationnelles une visibilité sur les temps de séjour des visiteurs, les périodes de pointe d'utilisation et la charge des points d'accès — le tout sans créer de chemin de données vers le réseau clinique. Pour les NHS Trusts, les pratiques de traitement des données de Purple sont documentées pour soutenir les soumissions de preuves DSPT.

Pour un guide de déploiement détaillé couvrant les exigences spécifiques au NHS, consultez NHS Staff WiFi: Comment déployer des réseaux sans fil sécurisés dans les soins de santé .

Guide d'implémentation

Phase 1 : Découverte et évaluation des risques (Semaines 1–3)

Commencez par une étude de site sans fil complète et un inventaire des appareils. Cartographiez chaque SSID actuellement en service, chaque type d'appareil se connectant au réseau et chaque flux de données qui traverse la couche sans fil. Portez une attention particulière aux dispositifs médicaux hérités — cataloguez leurs versions de système d'exploitation, leurs capacités d'authentification et l'état du support fabricant. Cet inventaire constitue la base de votre dossier de preuves DSPT et de votre documentation d'analyse des risques HIPAA.

Menez une analyse des écarts par rapport à votre cadre de conformité cible. Pour HIPAA, cartographiez les contrôles actuels par rapport à la liste de contrôle des mesures de protection techniques. Pour DSPT, effectuez une pré-évaluation par rapport aux normes NDG 10. Identifiez chaque instance où des PSK partagés sont utilisés, où la segmentation du réseau est absente ou incomplète, et où la journalisation d'audit ne capture pas suffisamment de détails.

Phase 2 : Conception de l'architecture (Semaines 4–6)

Concevez le modèle de segmentation à quatre zones décrit ci-dessus. DDéfinir les attributions de VLAN, les règles de politique de pare-feu et les ACL inter-zones. Spécifier l'infrastructure RADIUS — qu'elle soit sur site (Microsoft NPS, FreeRADIUS) ou hébergée dans le cloud (RADIUS-as-a-Service). Concevoir la structure PKI pour l'authentification basée sur les certificats, y compris la gestion du cycle de vie des certificats et les procédures de révocation.

Pour la zone WiFi invité, sélectionner et configurer la plateforme de Captive Portal. Définir les champs de capture de données, la langue de consentement et la politique de rétention des données. S'assurer que la notice de confidentialité du portail respecte les exigences de l'article 13 du GDPR (pour les déploiements au Royaume-Uni/UE) ou les exigences de la Notice of Privacy Practices de HIPAA (pour les déploiements aux États-Unis).

Phase 3 : Déploiement et Migration (Semaines 7–12)

Déployer par ordre de zone : zones opérationnelles et IoMT en premier (risque le plus faible pour les opérations cliniques), puis zones du personnel, puis invités. Pour chaque zone, valider la segmentation en tentant un trafic inter-zone depuis des appareils de test — confirmer que les ACL du pare-feu bloquent le trafic attendu. Valider l'authentification en testant la révocation de certificat — désactiver un compte de test dans Active Directory et confirmer que l'accès sans fil est refusé dans la fenêtre de réauthentification prévue.

Migrer les appareils du personnel vers l'authentification 802.1X en utilisant un déploiement progressif. Déployer les certificats d'appareil via votre plateforme MDM (Mobile Device Management) vers les terminaux gérés. Pour les appareils BYOD, implémenter un SSID d'intégration séparé qui guide les utilisateurs à travers l'installation de certificats avant d'accorder l'accès à la zone du personnel.

Phase 4 : Journalisation d'audit et Surveillance (Continue)

Configurer votre serveur RADIUS et votre contrôleur sans fil pour transférer les journaux d'authentification vers votre plateforme SIEM (Security Information and Event Management). S'assurer que les journaux capturent : horodatage, identité de l'utilisateur, adresse MAC de l'appareil, SSID, attribution de VLAN, durée de session et octets transférés. Pour la conformité HIPAA, conserver les journaux pendant un minimum de six ans. Pour le DSPT, s'assurer que les journaux sont examinés régulièrement et que le processus d'examen est documenté.

Implémenter des alertes automatisées pour les comportements anormaux : appareils se connectant en dehors des heures de bureau, volumes de données inhabituels, tentatives d'authentification échouées dépassant un seuil, et appareils apparaissant sur des VLAN inattendus.

Bonnes Pratiques

Adopter WPA3-Enterprise comme norme de base pour tous les nouveaux déploiements de points d'accès. WPA3 offre un chiffrement et une confidentialité persistante significativement plus forts que WPA2, et est requis pour les équipements certifiés Wi-Fi 6 et Wi-Fi 6E. Les déploiements WPA2 existants devraient être planifiés pour une migration dans un délai défini.

Ne jamais utiliser de PSK partagés sur les réseaux cliniques ou opérationnels. Si les appareils hérités ne peuvent pas prendre en charge le 802.1X, implémenter l'authentification basée sur l'adresse MAC comme contrôle compensatoire, combinée à une micro-segmentation stricte du pare-feu. Documenter le contrôle compensatoire dans votre registre des risques.

Implémenter RADIUS-as-a-Service pour les plus petits NHS Trusts et cabinets de médecins généralistes qui manquent de l'infrastructure pour exploiter des serveurs RADIUS sur site. Le RADIUS hébergé dans le cloud élimine le risque de point de défaillance unique et simplifie la gestion du cycle de vie des certificats.

Effectuer des tests d'intrusion sans fil trimestriels ciblant les limites de segmentation. Tester spécifiquement le VLAN hopping, la détection de points d'accès non autorisés et les vulnérabilités de contournement de Captive Portal. Documenter les résultats et les mesures correctives dans votre dossier de preuves DSPT ou votre analyse des risques HIPAA.

Maintenir un inventaire des appareils en direct intégré à votre plateforme NAC. Chaque appareil du parc sans fil doit avoir un propriétaire connu, une politique définie et une date de révision documentée. Les appareils inconnus doivent déclencher une alerte automatisée et être mis en quarantaine en attendant une enquête.

Pour des principes de sécurité WiFi d'entreprise plus larges qui s'appliquent à tous les secteurs, les directives de Wi-Fi in Auto: The Complete 2026 Enterprise Guide couvrent plusieurs modèles d'architecture directement applicables aux environnements de soins de santé.

Dépannage et Atténuation des Risques

Mode de Défaillance Courant 1 : Fuite de VLAN

La défaillance de segmentation la plus fréquente est une mauvaise configuration de VLAN au niveau de la couche d'accès. Un port trunk mal configuré pour laisser passer tous les VLAN, ou une règle de pare-feu avec une destination trop permissive, peut silencieusement autoriser le trafic inter-zone. Atténuation : Valider la segmentation avec des tests d'intrusion actifs après chaque modification de configuration. Utiliser des outils de balayage réseau automatisés pour détecter les routes inter-VLAN inattendues.

Mode de Défaillance Courant 2 : Expiration de Certificat Entraînant une Interruption Clinique

Lorsque les certificats d'appareil expirent sans renouvellement automatisé, les appareils cliniques perdent l'accès sans fil — potentiellement en plein milieu d'un quart de travail. Atténuation : Implémenter le renouvellement automatisé des certificats via votre plateforme MDM avec une fenêtre de renouvellement minimale de 30 jours. Configurer des alertes pour les certificats expirant dans les 60 jours. Maintenir un PSK de secours pour l'accès d'urgence aux appareils cliniques, avec une journalisation d'accès stricte.

Mode de Défaillance Courant 3 : Contournement du Captive Portal sur iOS/Android

Les systèmes d'exploitation mobiles modernes utilisent le Captive Network Assist (CNA) — un navigateur léger qui intercepte les redirections de Captive Portal. Les changements de comportement du CNA sur iOS ou Android peuvent interrompre les flux du portail. Atténuation : Tester les flux du Captive Portal sur les versions actuelles d'iOS et Android après chaque cycle de mise à jour du système d'exploitation. Utiliser une plateforme comme Purple qui maintient activement la compatibilité du portail entre les versions d'OS.

Mode de Défaillance Courant 4 : Défaillance des Appareils IoMT Après des Modifications Réseau

Les appareils médicaux hérités sont très sensibles aux modifications réseau. Un renumérotation de VLAN, une mise à jour de politique de pare-feu ou un changement de portée DHCP peut interrompre la connectivité de l'appareil. Atténuation : Maintenir une fenêtre de gel des changements pour les VLAN IoMT pendant les heures cliniques. Tester toutes les modifications dans un environnement de laboratoire par rapport à des types d'appareils représentatifs avant le déploiement en production. Engager les équipes d'ingénierie clinique des fabricants d'appareils avant toute modification réseau affectant les VLAN IoMT.

Mode de Défaillance Courant 5 : Rétention Insuffisante des Journaux d'Audit

HIPAA exige une rétention des journaux de six ans. De nombreux contrôleurs sans fil ont une rétention par défaut de 30 ou 90 jours. Atténuation : Configurtoute l'infrastructure sans fil de transmettre les journaux à un SIEM centralisé avec des politiques de rétention appropriées. Validez la configuration de la rétention annuellement dans le cadre de votre analyse des risques HIPAA ou de votre auto-évaluation DSPT.

ROI et impact commercial

L'analyse de rentabilisation pour un WiFi conforme dans le secteur de la santé est simple lorsqu'elle est mesurée par rapport au coût de la non-conformité. Une seule violation HIPAA dans une organisation de soins de santé coûte en moyenne 10,9 millions de dollars en coûts totaux — y compris les amendes réglementaires, les frais juridiques, la remédiation et les dommages à la réputation. Un échec DSPT entraînant une perte d'accès aux systèmes nationaux du NHS peut interrompre les opérations cliniques pendant des jours ou des semaines, avec des implications directes pour la sécurité des patients.

Au-delà de l'atténuation des risques, un environnement sans fil bien architecturé offre des retours opérationnels mesurables. Le personnel clinique passe moins de temps à contourner les problèmes de connectivité — une enquête de NHS Digital de 2023 a révélé qu'une mauvaise connectivité était citée comme un obstacle à la productivité par 67 % du personnel clinique. L'intégration automatisée des appareils via MDM réduit les tickets du service d'assistance informatique pour les problèmes d'accès sans fil. Et un service WiFi invité conforme et bien géré — fourni via une plateforme comme WiFi Analytics de Purple — génère des données patient de première partie qui peuvent soutenir les communications, les enquêtes de satisfaction et la planification opérationnelle.

Pour les NHS Trusts, une soumission DSPT réussie ouvre également l'accès aux cadres de services commerciaux partagés du NHS et aux voies d'approvisionnement nationales, réduisant le coût des futures acquisitions technologiques. L'investissement dans une architecture sans fil conforme rapporte des dividendes sur l'ensemble du patrimoine numérique.

Pour le support à l'implémentation et un déploiement WiFi invité conforme dans votre environnement de soins de santé, explorez les Purple's Healthcare WiFi solutions ou consultez le guide détaillé de déploiement sécurisé pour le personnel du NHS .

Termes clés et définitions

ePHI (Electronic Protected Health Information)

Any individually identifiable health information that is created, received, maintained, or transmitted in electronic form. Under HIPAA, this includes patient names, dates of service, medical record numbers, and any other data that could be used to identify a patient in connection with their health status or care.

IT teams encounter this when designing network segmentation and data handling policies. Any system or network path that could carry ePHI — including wireless networks used by clinical staff — falls under HIPAA's Technical Safeguards requirements.

DSPT (Data Security and Protection Toolkit)

An annual self-assessment framework mandated by NHS England for all organisations that access NHS patient data or connect to NHS systems. Based on the ten National Data Guardian (NDG) Data Security Standards, it requires organisations to demonstrate that personal data is handled securely and that appropriate technical and organisational controls are in place.

NHS Trusts, GP practices, and third-party suppliers with access to NHS systems must complete an annual DSPT submission. For wireless networks, the most relevant standards are Standard 1 (access control), Standard 6 (lawful processing), and Standard 9 (unsupported systems management).

802.1X

An IEEE standard for port-based network access control. It provides an authentication framework that requires devices to present valid credentials (typically a certificate or username/password) to a RADIUS server before being granted network access. In wireless deployments, 802.1X is used with EAP (Extensible Authentication Protocol) to authenticate individual users and devices.

The replacement for shared PSKs in enterprise and healthcare environments. When a staff member's account is disabled in Active Directory, their 802.1X-authenticated wireless access is automatically revoked — providing the access control accountability required by both HIPAA and DSPT.

WPA3-Enterprise

The current Wi-Fi Alliance security certification for enterprise wireless networks, introduced with Wi-Fi 6 (802.11ax). It mandates 192-bit security mode using GCMP-256 encryption and HMAC-SHA-384 for authentication, providing significantly stronger protection than WPA2-Enterprise. It also provides forward secrecy, meaning that compromise of a long-term key does not expose past session traffic.

The baseline encryption standard for new healthcare wireless deployments. Required for Wi-Fi 6 and Wi-Fi 6E certified equipment. Legacy WPA2 deployments should be scheduled for migration as part of the organisation's technology refresh programme.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In wireless deployments, the RADIUS server validates 802.1X credentials, assigns VLAN and policy based on user or device identity, and logs every authentication event with a timestamp and device identifier.

The core infrastructure component for identity-based wireless access. Can be deployed on-premises (Microsoft NPS, FreeRADIUS) or as a cloud service (RADIUS-as-a-Service). The RADIUS authentication log is a primary source of evidence for HIPAA audit controls and DSPT access accountability requirements.

IoMT (Internet of Medical Things)

The ecosystem of connected medical devices that communicate over IP networks, including infusion pumps, patient monitors, telemetry systems, imaging equipment, and wearable sensors. IoMT devices typically run embedded operating systems with limited security capabilities and long replacement cycles, creating specific challenges for healthcare network compliance.

The most technically complex compliance challenge in healthcare wireless deployments. IoMT devices frequently cannot support 802.1X authentication or modern TLS versions, requiring compensating controls such as MAC-based authentication, micro-segmentation, and enhanced monitoring. DSPT Standard 9 specifically requires that unsupported systems (which includes many IoMT devices) are inventoried and managed with documented compensating controls.

Network Segmentation / VLAN

The practice of dividing a physical network into multiple logical networks (Virtual Local Area Networks, or VLANs) that are isolated from each other at the network layer. Traffic between VLANs is controlled by firewall policies and access control lists. In healthcare, segmentation is used to isolate clinical, guest, IoMT, and operational traffic into separate policy domains.

The foundational technical control for healthcare WiFi compliance. Both HIPAA and DSPT require that access to sensitive data is restricted to authorised users and systems. Network segmentation enforces this at the infrastructure layer, ensuring that a guest device on the visitor WiFi cannot route traffic to clinical systems even if the application-layer controls fail.

Captive Portal

A web page that intercepts a user's initial HTTP/HTTPS request when they connect to a WiFi network, requiring them to complete an action (accept terms of service, enter credentials, or provide contact details) before granting full network access. In healthcare, captive portals are used to manage patient and visitor WiFi onboarding, collect GDPR-compliant consent, and enforce acceptable use policies.

The primary user-facing component of a compliant guest WiFi deployment. A captive portal alone does not make a guest network compliant — the underlying network must still be properly segmented and isolated. However, a well-configured portal (such as Purple's platform) handles GDPR consent management, data minimisation, and audit logging for the guest access layer.

HSCN (Health and Social Care Network)

The NHS's managed network service that provides connectivity between health and social care organisations and national NHS systems. HSCN replaced N3 in 2019 and provides a secure, managed IP network for accessing national services including NHS Spine, NHSmail, and clinical information systems. Organisations connecting to HSCN must meet specific security requirements.

Relevant for NHS organisations whose wireless estate provides access to HSCN-connected systems. Wireless access points or controllers that terminate traffic destined for HSCN services must be configured to enforce HSCN security requirements, including TLS 1.2 minimum and approved cipher suites.

Études de cas

A 450-bed NHS Trust is preparing its annual DSPT submission and has identified that clinical staff are currently using a shared WPA2 PSK on the staff SSID. The IT director needs to migrate to identity-based access without disrupting clinical operations. The estate includes 280 managed Windows laptops, 120 iOS devices enrolled in Jamf, and approximately 60 legacy medical devices (infusion pumps and bedside monitors) that cannot support 802.1X.

Phase the migration across four workstreams running in parallel. First, deploy a cloud-hosted RADIUS service (or configure Microsoft NPS on existing domain controllers) and integrate it with Active Directory. Second, use Jamf to push EAP-TLS profiles and device certificates to all 120 iOS devices — this can be completed silently without user intervention. Third, deploy certificates to the 280 Windows laptops via Group Policy, configuring the wireless profile to use EAP-TLS with the new RADIUS server. Run both the legacy PSK SSID and the new 802.1X SSID simultaneously during the migration window, using a dedicated onboarding SSID for devices that need manual certificate installation. Fourth, place the 60 legacy medical devices on a dedicated IoMT VLAN using MAC-based authentication as a compensating control, with firewall ACLs restricting each device type to its required communication paths only. Document the MAC-based authentication as a compensating control in the DSPT risk register, with a review date tied to the device replacement programme. Once all managed devices are migrated, disable the shared PSK SSID and document the migration in the DSPT evidence pack.

A US healthcare system operating three community hospitals needs to deploy compliant patient and visitor WiFi across all sites. Each site has between 150 and 300 beds, with high visitor volumes in waiting areas, outpatient clinics, and cafeterias. The CIO wants to use the guest WiFi to capture patient contact data for post-visit satisfaction surveys, but the legal team has flagged HIPAA concerns about data collection on a healthcare network.

Deploy a dedicated guest WiFi SSID on a separate VLAN at each site, with traffic routed directly to the internet via a dedicated gateway — no routing path to internal clinical systems, EHR platforms, or administrative networks. Implement a captive portal platform (such as Purple) that handles the user onboarding flow. The portal should present a clear privacy notice explaining what data is collected, how it will be used, and how users can opt out — this satisfies HIPAA's Notice of Privacy Practices requirement for any data collection. Critically, the data collected at the portal (email address, device identifier, connection timestamp) does not constitute ePHI because it is not linked to any health information — it is simply contact data collected from a visitor. Configure the portal to collect only the minimum data required for the satisfaction survey use case: email address and optional name. Ensure the data is stored in the guest WiFi platform's cloud environment, not on any system connected to the clinical network. Implement bandwidth QoS policies to cap guest traffic at 10 Mbps per device and 100 Mbps aggregate per site, preventing visitor usage from impacting clinical application performance. Document the network isolation architecture and data handling practices in the HIPAA risk analysis.

A private hospital group in the UK is deploying Wi-Fi 6E across a newly built facility. The network architect needs to design the wireless estate to support both DSPT compliance and CQC (Care Quality Commission) inspection readiness, while also providing a premium patient WiFi experience that supports the hospital's private pay model.

Design a four-zone architecture as described in the Technical Deep-Dive section, leveraging Wi-Fi 6E's 6 GHz band for clinical and IoMT zones (less interference, higher throughput) and the 5 GHz and 2.4 GHz bands for patient/visitor coverage. Deploy WPA3-Enterprise on clinical zones with EAP-TLS authentication integrated with the hospital's Active Directory. For the patient WiFi zone, implement a premium captive portal with branded onboarding, room-number-based authentication (allowing the hospital to associate WiFi sessions with patient records for billing and communications purposes, with explicit GDPR consent), and tiered bandwidth packages. Deploy Purple's guest WiFi platform to handle the captive portal, GDPR-compliant consent management, and analytics. The analytics dashboard provides the operations team with real-time visibility into access point load, patient connectivity rates, and peak usage periods — data that supports both operational planning and CQC evidence on patient experience. Ensure the patient WiFi data is handled under a GDPR-compliant data processing agreement with the platform provider. Document the network architecture, segmentation controls, and data handling practices in the DSPT self-assessment evidence pack.

Analyse de scénario

Q1. Your NHS Trust's IT security team has just completed a wireless site survey and discovered that the radiology department is using a shared WPA2 PSK for all wireless devices in the department, including both managed Windows workstations and three legacy DICOM imaging workstations running Windows 7 (out of support). The DSPT submission is due in six weeks. What is your immediate action plan, and how do you document this for the DSPT?

💡 Astuce :Consider that DSPT Standard 9 specifically addresses unsupported systems. You have two separate problems here: the shared PSK (access control) and the unsupported OS (system management). They require different remediation approaches and different DSPT evidence entries.

Afficher l'approche recommandée

Immediate actions: (1) Migrate the managed Windows workstations to 802.1X authentication using existing domain certificates — this can be completed within the six-week window via Group Policy. (2) Place the three Windows 7 DICOM workstations on a dedicated IoMT VLAN with MAC-based authentication and strict firewall ACLs permitting only DICOM traffic to the PACS server. (3) Document the Windows 7 systems in the DSPT risk register under Standard 9 as 'unsupported systems with compensating controls', specifying the network isolation as the compensating control and including a planned replacement date. (4) Disable the shared PSK SSID once all managed devices are migrated. For the DSPT evidence pack: provide the network architecture diagram showing the new segmentation, the RADIUS authentication logs showing named user authentication for managed devices, the risk register entry for the Windows 7 systems, and the firewall ACL configuration for the IoMT VLAN. The key DSPT insight is that Standard 9 does not require immediate replacement of unsupported systems — it requires that they are identified, risk-assessed, and managed with documented compensating controls.

Q2. A US healthcare system's CISO has received a request from the marketing team to use the hospital's patient WiFi data to send promotional emails about new services to patients who connected during their visit. The marketing team argues that patients provided their email address when connecting to the guest WiFi, so consent was already given. Is this HIPAA-compliant? What controls need to be in place?

💡 Astuce :Consider the distinction between the data collected at the WiFi portal (contact data) and the context in which it was collected (a healthcare facility). Also consider whether the email address, combined with the fact that the person was at a hospital, constitutes ePHI.

Afficher l'approche recommandée

This is a nuanced HIPAA question. An email address collected on a guest WiFi portal is not, by itself, ePHI. However, combining that email address with the fact that the individual was present at a healthcare facility on a specific date could constitute ePHI — because it reveals that the person received or sought healthcare services. This is the 'facility visit' problem in HIPAA: the mere fact of being at a hospital is health information. For the marketing use case to be compliant: (1) The captive portal consent language must explicitly state that the email address will be used for marketing communications about hospital services — generic 'terms of service' acceptance is not sufficient. (2) The consent must be separate from the WiFi access grant — patients must be able to access WiFi without consenting to marketing emails (opt-in, not opt-out). (3) The data handling must be documented in the HIPAA Privacy Notice. (4) If the marketing emails will reference the patient's visit or health services, a HIPAA authorisation (not just consent) may be required. The safest architecture is to treat any email address collected at a healthcare facility WiFi portal as potentially ePHI and handle it accordingly — with a BAA with the WiFi platform provider and explicit opt-in consent for marketing use.

Q3. You are the network architect for a new 200-bed private hospital being built in the UK. The clinical director wants to deploy a 'smart ward' with 45 IoMT devices per ward (infusion pumps, vital signs monitors, nurse call systems, and smart beds), all wireless. The estates team also wants to connect building management systems (BMS), CCTV, and access control to the same wireless infrastructure to reduce cabling costs. How do you design the wireless estate to meet DSPT requirements while accommodating all these use cases?

💡 Astuce :Think carefully about the number of distinct policy domains you need. Smart beds and nurse call systems have different security profiles from infusion pumps. BMS and CCTV have different risk profiles from clinical devices. Consider whether sharing physical infrastructure (access points) while maintaining logical separation (VLANs) is sufficient, or whether some device types require physical separation.

Afficher l'approche recommandée

Design a six-zone architecture for this environment: (1) Clinical Staff — WPA3-Enterprise, 802.1X, Active Directory integration. (2) Patient & Visitor — captive portal, internet-only, GDPR-compliant. (3) Critical IoMT (infusion pumps, vital signs monitors) — dedicated VLAN, device certificates where supported, strict ACLs, enhanced monitoring, no shared infrastructure with non-clinical zones. (4) Non-critical IoMT (smart beds, nurse call) — separate VLAN from critical IoMT, less restrictive ACLs but still isolated from clinical staff and guest zones. (5) Building Management Systems — dedicated VLAN, physically separate from clinical zones where possible, no routing to clinical networks. (6) CCTV / Access Control — dedicated VLAN, consider whether this should be on a physically separate network given the security sensitivity of access control data. The key DSPT consideration is that CCTV and access control data is personal data under UK GDPR, and BMS data may be sensitive operational data — these must not be accessible from the patient WiFi zone or from clinical systems that handle patient data. For the critical IoMT zone, consider whether the 45-device-per-ward density justifies dedicated access points for that zone rather than shared APs with VLAN separation — this provides stronger physical isolation and eliminates the risk of misconfiguration creating cross-zone paths. Document the zone architecture, the rationale for each design decision, and the compensating controls for any devices that cannot support modern authentication in the DSPT evidence pack.