WiFi événementiel : Planification et déploiement de réseaux sans fil temporaires

Ce guide fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de sites une référence technique complète pour la planification et le déploiement de réseaux WiFi temporaires lors d'événements de toute envergure. Il couvre la planification de la capacité, la sélection du matériel, l'architecture VLAN, l'intégration de Captive Portal, la conformité GDPR et l'analyse post-événement — avec des études de cas concrètes issues des environnements hôteliers et de conférences à grande échelle. Pour les producteurs d'événements et les entreprises audiovisuelles, il décrit le cycle de vie complet d'un engagement WiFi événementiel, de l'étude de site initiale au démontage et au reporting.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- Pourquoi le WiFi Événementiel est Différent

- Planification de la Capacité : Les Chiffres Qui Comptent

- Backhaul : La Fondation Non Négociable

- Architecture Réseau et Conception VLAN

- Planification des fréquences radio

- Architecture du Captive Portal et conformité GDPR

- Guide de mise en œuvre

- Phase 1 : Étude de site et modélisation de la capacité (8 semaines avant l'événement)

- Phase 2 : Acquisition de matériel et commande de la liaison de retour (6 à 8 semaines avant l'événement)

- Phase 3 : Configuration et tests pré-événement (1 à 2 semaines avant l'événement)

- Phase 4 : Déploiement sur site (veille de l'événement)

- Phase 5 : Gestion et surveillance sur site

- Bonnes pratiques

- Dépannage et atténuation des risques

- Épuisement du pool DHCP

- Surcharge du serveur d'authentification

- Interférence co-canal

- Échecs de redirection du Captive Portal

- Défaillance de la liaison montante

- ROI et Impact Commercial

Résumé Exécutif

Le WiFi événementiel est une discipline d'ingénierie distincte. Contrairement aux déploiements d'entreprise permanents, les réseaux sans fil temporaires doivent absorber une densité de clients extrême dans des délais contraints, fonctionner sur des infrastructures empruntées ou louées, et respecter les obligations de conformité — tout en offrant une expérience utilisateur fluide qui reflète directement la marque de l'événement. Un réseau défaillant lors d'une conférence de 3 000 personnes n'est pas un inconvénient ; c'est un incident de réputation et commercial.

Ce guide aborde le cycle de vie complet du déploiement : modélisation de la capacité, location de matériel, provisionnement du backhaul, architecture VLAN, conception de Captive Portal et gestion sur site. Il est rédigé pour le professionnel de l'informatique qui doit prendre des décisions d'approvisionnement et d'architecture ce trimestre, et non pour un aperçu théorique des normes sans fil. Lorsque la plateforme Guest WiFi et WiFi Analytics de Purple apporte une valeur ajoutée spécifique — notamment en matière de gestion de Captive Portal, de capture de données conforme au GDPR et de reporting post-événement — ces points d'intégration sont explicitement mentionnés.

Approfondissement Technique

Pourquoi le WiFi Événementiel est Différent

Le défi fondamental du WiFi événementiel est la densité combinée à la simultanéité. Dans un déploiement de bureau standard, vous pourriez avoir 100 appareils répartis sur 1 000 mètres carrés, avec des temps de connexion échelonnés tout au long de la journée de travail. Lors d'une conférence plénière, vous pourriez avoir 2 000 appareils tentant de s'associer dans une fenêtre de cinq minutes alors que les participants entrent dans une salle. L'environnement RF, l'infrastructure DHCP et le backend d'authentification doivent tous être conçus pour cette charge de pointe — et non pour la moyenne.

Trois variables déterminent chaque décision architecturale dans un déploiement événementiel : le nombre de clients, l'exigence de débit par utilisateur et la durée de l'événement. Si ces éléments sont mal évalués au stade de la planification, aucune quantité de dépannage sur site ne pourra redresser la situation.

Planification de la Capacité : Les Chiffres Qui Comptent

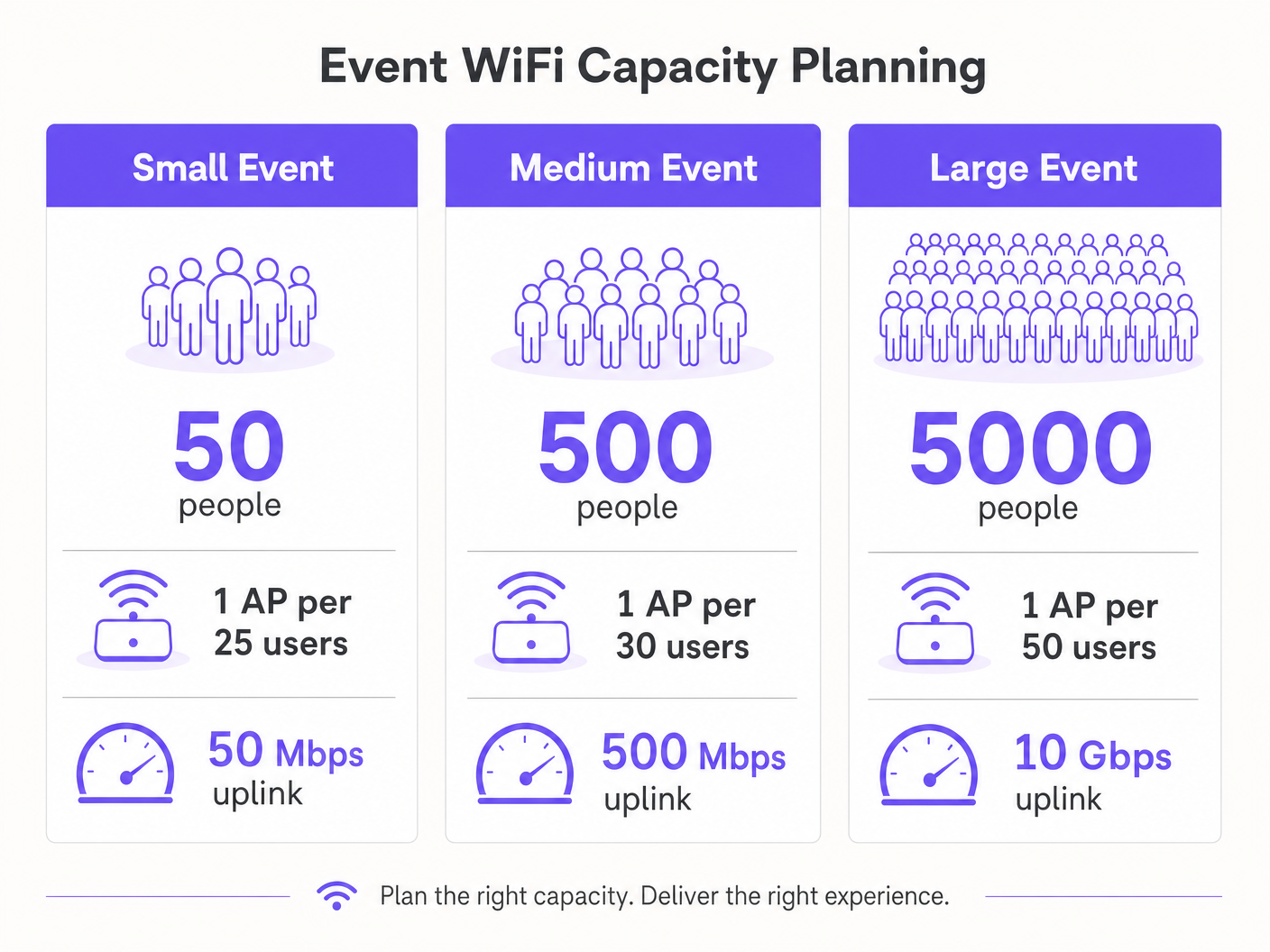

La référence de l'industrie pour le WiFi haute densité est un point d'accès pour 25 à 50 utilisateurs simultanés, mais ce chiffre nécessite des qualifications importantes. Le ratio dépend des capacités radio du point d'accès, du mélange attendu de clients 2,4 GHz et 5 GHz, et si l'événement implique une consommation multimédia intensive (streaming en direct, appels vidéo) ou un trafic de navigation et de messagerie plus léger.

Pour la planification du débit, une estimation prudente de 1 à 2 Mbps par utilisateur actif est appropriée pour une utilisation générale en conférence ou exposition. Pour les événements avec des exigences de streaming en direct ou de vidéo de qualité diffusion — tels que les lancements de produits ou les événements de presse — prévoyez 5 à 10 Mbps par utilisateur actif sur le VLAN de production. Votre liaison montante doit être dimensionnée pour accueillir l'agrégat de tous les VLAN simultanément, avec au moins 20 % de marge.

| Échelle de l'événement | Participants | Points d'accès recommandés | Liaison montante minimale | Portée DHCP |

|---|---|---|---|---|

| Petit | Jusqu'à 100 | 4–6 | 50 Mbps | /24 |

| Moyen | 100–500 | 15–25 | 200–500 Mbps | /23 |

| Grand | 500–2 000 | 50–100 | 1–2 Gbps | /21 |

| Entreprise | 2 000+ | 100+ | 5–10 Gbps | /20 ou plus |

Backhaul : La Fondation Non Négociable

Aucune infrastructure sans fil bien conçue ne peut compenser un backhaul inadéquat. Pour les événements de plus de 200 participants, une ligne louée dédiée est la seule solution de liaison montante appropriée. Une ligne louée fournit une connexion synchrone et non contrecarrée avec un SLA garanti — généralement 99,95 % de disponibilité — ce qui est fondamentalement différent du haut débit partagé et asymétrique que la plupart des sites ont installé pour leurs propres opérations.

Le provisionnement d'une ligne louée nécessite généralement un délai de quatre à six semaines. C'est la défaillance de planification la plus courante dans les déploiements de WiFi événementiel : des équipes qui commencent la conception du réseau deux semaines avant un événement et découvrent qu'elles ne peuvent pas obtenir un circuit dédié à temps. Pour les événements où une ligne louée est réellement impraticable — festivals en plein air, structures temporaires — une solution 4G/5G agrégée utilisant plusieurs cartes SIM de différents opérateurs offre une alternative viable, bien qu'avec un débit garanti inférieur et une latence plus élevée.

Architecture Réseau et Conception VLAN

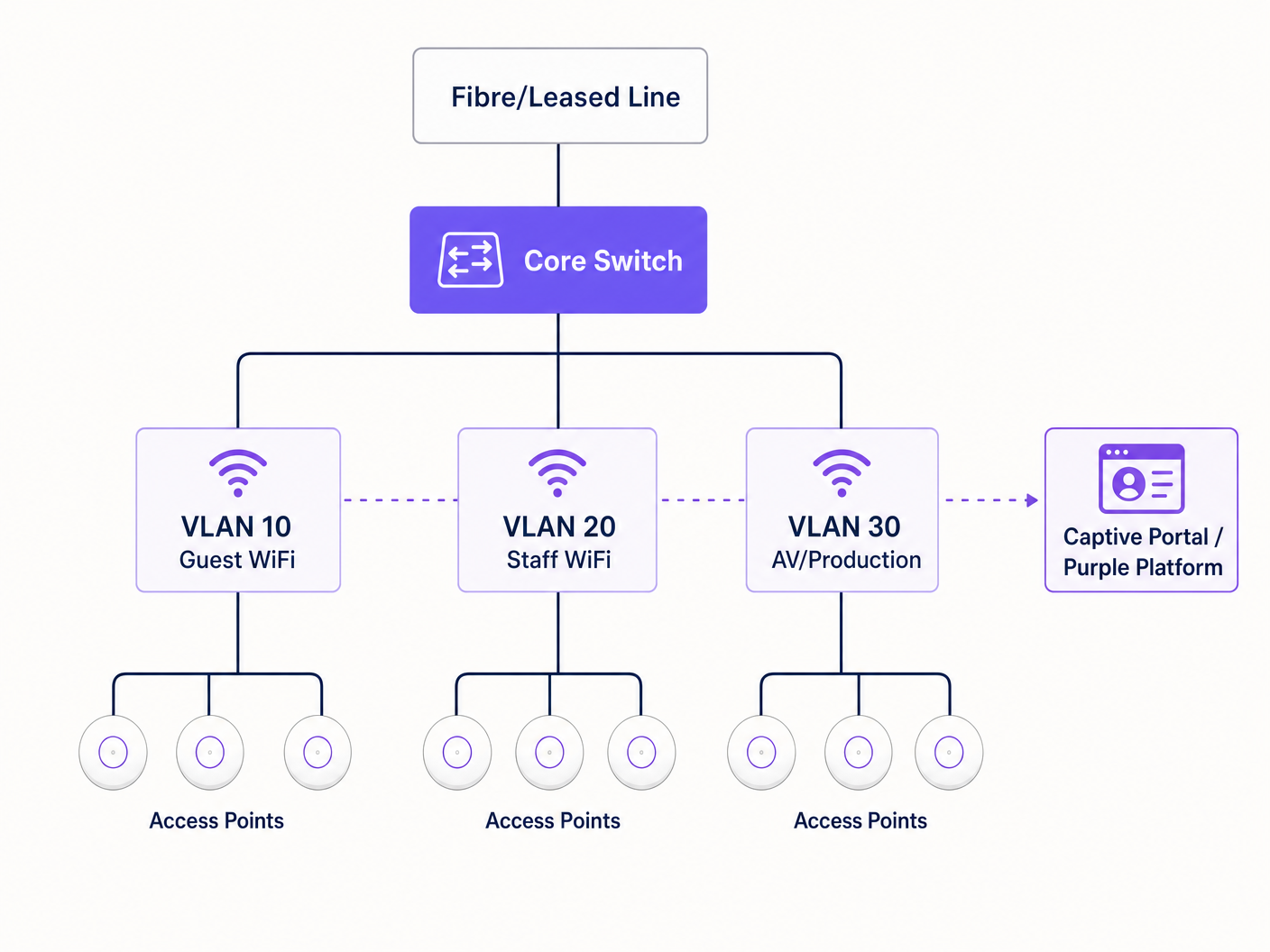

Une segmentation réseau stricte est une exigence de performance et de conformité. L'architecture minimale recommandée pour tout déploiement événementiel utilise trois VLAN :

VLAN 10 — Guest WiFi : Tout le trafic des participants accessible au public. Ce VLAN se connecte au Captive Portal pour l'authentification et la capture de données. L'isolation des clients doit être activée pour empêcher les mouvements latéraux entre les appareils. Le filtrage DNS doit être appliqué pour bloquer les domaines malveillants — consultez le guide de Purple sur la protection de votre réseau avec un DNS et une sécurité robustes pour les détails de mise en œuvre.

VLAN 20 — Personnel et Point de Vente : Trafic opérationnel pour le personnel de l'événement, les systèmes de billetterie et les terminaux de paiement par carte. Si les paiements par carte sont traités sur ce VLAN, la portée PCI DSS s'applique et le VLAN doit être entièrement isolé du réseau invité sans routage entre eux.

VLAN 30 — AV et Production : Dédié aux équipements de diffusion, aux systèmes de présentation et à l'équipe de production. Ce VLAN nécessite généralement le débit garanti le plus élevé et la latence la plus faible, et devrait être provdotées de politiques QoS qui le priorisent par rapport au trafic invité.

Pour les événements plus importants, des VLAN supplémentaires pour les exposants, la presse et les systèmes de sécurité sont courants. Chaque SSID doit être mappé à un seul VLAN, et le routage inter-VLAN doit être désactivé sur le commutateur central, sauf si cela est explicitement requis.

Planification des fréquences radio

Dans les environnements à haute densité, le comportement par défaut de la plupart des AP d'entreprise — sélection automatique des canaux et puissance de transmission maximale — est activement nuisible. L'interférence de co-canal entre des AP adjacents sur le même canal dégrade bien plus les performances qu'une légère réduction de la zone de couverture.

L'approche correcte consiste à attribuer manuellement les canaux et à réduire la puissance de transmission. Sur la bande 5 GHz, utilisez les canaux non superposés disponibles sur les bandes UNII-1 (36, 40, 44, 48), UNII-2 (52–64) et UNII-3 (149–165). Réduisez la puissance de transmission des AP à 8–12 dBm dans les déploiements denses. Cela crée des cellules plus petites et plus propres avec moins d'interférences, ce qui améliore le débit agrégé sur l'ensemble du site.

Le band steering doit être activé sur tous les AP pour éloigner les clients compatibles 5 GHz — qui représentent la grande majorité des smartphones et ordinateurs portables modernes — du spectre 2.4 GHz encombré. Réservez le 2.4 GHz aux appareils IoT hérités et aux équipements d'accessibilité qui ne peuvent pas se connecter au 5 GHz.

Pour les événements en extérieur, l'environnement RF est fondamentalement différent. Sans murs ni plafonds pour contenir le signal, les cellules de couverture sont plus grandes et les interférences provenant de déploiements adjacents ou de hotspots grand public sont plus difficiles à contrôler. Les antennes sectorielles directionnelles sont préférables aux AP omnidirectionnels en extérieur, car elles permettent de concentrer la couverture sur des zones spécifiques — la scène principale, l'aire de restauration, la file d'attente d'inscription — plutôt que de diffuser de manière indiscriminée. Tout le matériel extérieur doit avoir au minimum un indice de protection IP55 ; l'IP67 est préférable pour les festivals ou les environnements exposés.

Architecture du Captive Portal et conformité GDPR

Le Captive Portal est la première interaction de l'utilisateur avec le réseau de votre événement et votre mécanisme principal pour la conformité et la capture de données. Un portail mal conçu qui expire, ne parvient pas à rediriger correctement sur iOS, ou présente un flux de consentement peu clair générera un volume disproportionné de demandes de support et sapera la confiance des participants dans le réseau.

Du point de vue du GDPR, toute collecte de données personnelles — adresses e-mail, jetons de connexion sociale ou identifiants d'appareil — nécessite une base légale, une politique de confidentialité claire et un consentement explicite pour toute utilisation marketing. Le consentement doit être granulaire : le consentement à utiliser le WiFi n'est pas le même que le consentement à recevoir des communications marketing. La plateforme Guest WiFi de Purple gère ce flux de consentement de manière native, présentant des flux d'opt-in conformes et stockant les enregistrements de consentement avec des horodatages et des adresses IP, comme l'exige l'article 7 du GDPR.

L'architecture technique du Captive Portal est importante pour les performances. Un portail hébergé dans le cloud qui redirige les demandes d'authentification vers un serveur externe introduit de la latence dans le flux de connexion. En période de charge maximale — lorsque des centaines d'utilisateurs s'authentifient simultanément — cette latence peut entraîner des délais d'attente et des échecs de connexion. La plateforme de Purple est conçue précisément pour ce cas d'utilisation, avec une infrastructure à mise à l'échelle automatique qui gère les charges d'authentification en rafale sans dégradation.

Guide de mise en œuvre

Phase 1 : Étude de site et modélisation de la capacité (8 semaines avant l'événement)

Commencez par une étude de site physique. Parcourez toutes les zones où les participants seront présents et documentez les hauteurs de plafond, les matériaux des murs, les obstructions structurelles et l'infrastructure existante (chemins de câbles, prises de courant, ports de données). Utilisez un outil d'étude WiFi — Ekahau Site Survey ou iBwave sont les standards de l'industrie — pour modéliser la couverture prévue et identifier les zones mortes avant de commander le matériel.

En parallèle, confirmez l'infrastructure réseau existante du site. Identifiez les ports de données disponibles, l'emplacement du répartiteur principal et la capacité des commutateurs existants. Déterminez si le câblage existant du site peut prendre en charge le PoE+ (802.3at) pour les AP que vous comptez déployer, ou si vous devez apporter vos propres commutateurs et câbles PoE.

Finalisez votre modèle de capacité en fonction du nombre de participants attendus, du programme de l'événement (une session plénière crée un profil de charge très différent d'une réception de réseautage) et des exigences de débit de tous les systèmes de production.

Phase 2 : Acquisition de matériel et commande de la liaison de retour (6 à 8 semaines avant l'événement)

Commandez votre ligne louée immédiatement après l'étude de site. La fenêtre de provisionnement de quatre à six semaines est le chemin critique pour l'ensemble du déploiement. Si le lieu de l'événement dispose déjà d'une ligne louée, négociez une allocation de bande passante dédiée avec l'équipe informatique du site — ne supposez pas que l'infrastructure existante sera mise à disposition.

Pour le matériel, le choix entre l'achat et la location dépend de la fréquence de vos événements. Pour les organisations qui déploient du WiFi événementiel plus de quatre fois par an, la possession d'un kit portable — AP d'entreprise, un commutateur PoE géré, un routeur monté en rack et le câblage — est plus rentable qu'une location répétée. Pour les événements ponctuels, les entreprises spécialisées dans la location de WiFi événementiel fournissent du matériel préconfiguré avec un support sur site, ce qui réduit considérablement le risque de déploiement.

Lors de la spécification des AP à louer ou à acheter, privilégiez le matériel WiFi 6 (802.11ax) pour tout déploiement de plus de 200 utilisateurs. Les fonctionnalités OFDMA et BSS Colouring du WiFi 6 offrent des améliorations de performance significatives dans les environnements à haute densité par rapport au WiFi 5 (802.11ac).

Phase 3 : Configuration et tests pré-événement (1 à 2 semaines avant l'événement)

Configurez tous les équipements réseau dans un environnement de pré-production avant d'arriver sur site. Cela inclut la configuration des VLAN sur le commutateur central, le mappage SSID-vers-VLAN sur le contrôleur sans fil, la configuration de la portée DHCP et l'intégration du Captive Portal. Les tests dans un environnement de pré-production sont bien plus efficaces que le dépannage le jour de l'événement.

Pour les portails captide configuration du portail, intégrez la plateforme de Purple à ce stade. Configurez la page d'accueil personnalisée, la méthode d'authentification (e-mail, connexion sociale ou SMS), le flux de consentement et toute redirection post-authentification. Testez le parcours utilisateur complet sur plusieurs types d'appareils — iOS, Android, Windows et macOS gèrent tous la détection du Captive Portal différemment, et chacun a des exigences spécifiques pour que le mécanisme de redirection fonctionne correctement.

Effectuez un test de charge à l'aide d'un simulateur de client WiFi pour valider que la portée DHCP, le backend d'authentification et la liaison montante peuvent gérer la charge de pointe attendue. Des outils tels que Spirent ou Ixia peuvent simuler des centaines de clients WiFi simultanés à cette fin.

Phase 4 : Déploiement sur site (veille de l'événement)

Arrivez sur site suffisamment tôt pour terminer l'installation et les tests avant l'ouverture du lieu aux participants. Montez les points d'accès (AP) conformément au plan d'étude de site — le montage au plafond est préférable pour une couverture omnidirectionnelle ; le montage mural est acceptable lorsque l'accès au plafond n'est pas disponible. Installez et étiquetez tous les câbles, et documentez l'emplacement physique de chaque AP avec une photographie et une annotation sur le plan d'étage.

Une fois tout le matériel installé, effectuez une étude post-installation à l'aide d'un ordinateur portable ou d'un appareil d'étude dédié pour valider la couverture. Parcourez toute la zone des participants et confirmez une force de signal de -65 dBm ou mieux partout. Identifiez et comblez toute lacune de couverture avant l'ouverture de l'événement.

Testez le parcours utilisateur de bout en bout : connectez un appareil de test à chaque SSID, complétez l'authentification du Captive Portal et vérifiez que l'accès à Internet est disponible. Testez les terminaux de paiement par carte sur le VLAN du personnel. Confirmez que l'équipement audiovisuel sur le VLAN de production peut atteindre toutes les destinations requises.

Phase 5 : Gestion et surveillance sur site

Pendant l'événement, surveillez le réseau en temps réel à l'aide du tableau de bord de gestion du contrôleur sans fil. Les métriques clés à surveiller sont : le nombre d'associations d'AP (signalez tout AP qui dépasse 80 % de sa capacité client recommandée), l'utilisation des canaux, l'utilisation du pool DHCP et le débit de la liaison montante. La plateforme WiFi Analytics de Purple offre une couche de visibilité supplémentaire sur le comportement des utilisateurs — temps de présence, périodes de connexion de pointe et taux de conversion du portail — ce qui est précieux à la fois pour la gestion en temps réel et pour les rapports post-événement.

Mettez en place un processus d'escalade clair pour les problèmes réseau. Désignez un point de contact unique pour toutes les demandes de support réseau du personnel de l'événement, et assurez-vous que l'ingénieur réseau sur site a un accès à distance à tout l'équipement via une connexion de gestion hors bande indépendante du réseau invité.

Bonnes pratiques

Les recommandations suivantes représentent des bonnes pratiques neutres vis-à-vis des fournisseurs, issues de déploiements d'événements à grande échelle dans les secteurs de l' hôtellerie , du commerce de détail et des environnements de conférence.

Désactivez la diffusion des SSID pour les réseaux du personnel et de production. Il n'y a aucune raison opérationnelle pour que ces SSID soient visibles par les participants. Les masquer réduit la surface d'attaque et prévient les connexions accidentelles.

Définissez des durées de bail DHCP agressives sur le VLAN invité. Une durée de bail de 30 à 60 minutes garantit que les adresses IP des appareils déconnectés sont rapidement récupérées. Ceci est particulièrement important lors d'événements de plusieurs jours où la population de participants change considérablement entre les sessions.

Implémentez l'authentification 802.1X sur les VLAN du personnel et de production. WPA3-Enterprise avec 802.1X fournit une authentification par utilisateur et élimine le risque de compromission d'une clé pré-partagée. Pour les réseaux invités, WPA3-Personal ou un réseau ouvert avec un Captive Portal est l'approche standard.

Utilisez DNS-over-HTTPS ou le filtrage DNS sur le VLAN invité. Les réseaux d'événements publics sont une cible pour le détournement DNS et les attaques de phishing. L'application du filtrage DNS — soit via votre fournisseur en amont, soit via un service de sécurité DNS dédié — offre une couche de protection significative pour les participants. La plateforme de Purple s'intègre aux fournisseurs de sécurité DNS pour appliquer ce filtrage au niveau de la couche du Captive Portal.

Documentez tout. Créez un diagramme réseau, un calendrier de câblage et une carte de placement des AP avant d'arriver sur site. Cette documentation est inestimable pour le dépannage pendant l'événement et pour la planification de futurs déploiements au même endroit.

Pour les déploiements dans les aéroports et les pôles de transport, des considérations de sécurité supplémentaires s'appliquent — le guide de Purple sur la sécurité WiFi des aéroports couvre le modèle de menace spécifique et les stratégies d'atténuation pertinentes pour les environnements publics à forte affluence.

Dépannage et atténuation des risques

Épuisement du pool DHCP

C'est le mode de défaillance le plus courant dans le WiFi événementiel. Les symptômes incluent des appareils qui se connectent au WiFi mais ne peuvent pas obtenir d'adresse IP, ou qui reçoivent une adresse APIPA (169.254.x.x). La solution consiste à augmenter la taille de la portée DHCP et à réduire la durée du bail. La prévention est simple : dimensionnez votre portée DHCP à au moins deux fois le nombre de clients de pointe attendu et définissez les durées de bail à 30-60 minutes.

Surcharge du serveur d'authentification

En période de pointe, un grand nombre de requêtes d'authentification simultanées peut submerger un serveur RADIUS sur site ou un backend de Captive Portal. Cela se manifeste par des connexions lentes ou échouées. Les plateformes hébergées dans le cloud comme Purple s'adaptent automatiquement pour gérer les charges de pointe, ce qui constitue un avantage architectural significatif par rapport aux déploiements sur site pour les cas d'utilisation événementiels.

Interférence co-canal

Si plusieurs AP fonctionnent sur le même canal à proximité, les performances se dégradent considérablement. Les symptômes incluent un faible débit malgré une bonne force de signal, et des taux de réessai élevés visibles dans le contrôleur sans fil. La solution consiste à revoir les attributions de canaux et à s'assurer que les AP adjacents sont sur des canaux non superposés. La réduction de la puissance de transmission aide également en réduisant le rayon d'interférence de chaque AP.

Échecs de redirection du Captive Portal

Différents systèLes systèmes d'évaluation utilisent différents mécanismes pour détecter les Captive Portals. iOS utilise un CNA (Captive Network Assistant) dédié qui effectue des requêtes HTTP vers des URL Apple spécifiques. Android utilise un mécanisme similaire avec les serveurs de vérification de connectivité de Google. Si votre Captive Portal ne répond pas correctement à ces sondes, le portail ne s'ouvrira pas automatiquement et les utilisateurs devront naviguer manuellement vers l'URL du portail. Assurez-vous que votre Captive Portal est configuré pour intercepter et répondre à ces requêtes de sonde spécifiques.

Défaillance de la liaison montante

Un point de défaillance unique sur la liaison montante représente le risque le plus impactant lors d'un déploiement événementiel. Atténuez ce risque en prévoyant une connexion de secours 4G/5G qui s'active automatiquement si la ligne louée principale tombe en panne. La plupart des routeurs d'entreprise prennent en charge le basculement double-WAN avec des temps de commutation inférieurs à la seconde. Testez le mécanisme de basculement pendant la configuration pré-événement, et non pendant l'événement lui-même.

ROI et Impact Commercial

Le WiFi événementiel est de plus en plus reconnu non seulement comme un service, mais aussi comme un actif de données. Chaque participant qui se connecte à votre réseau événementiel et s'authentifie via un Captive Portal fournit des données de première partie — adresse e-mail, informations démographiques et données comportementales — qui ont une valeur commerciale significative pour les organisateurs d'événements, les opérateurs de sites et les sponsors.

La plateforme WiFi Analytics de Purple quantifie directement cette valeur. Les rapports post-événement fournissent des données sur le nombre total de connexions uniques, le pic d'utilisateurs simultanés, la durée moyenne des sessions, les taux de conversion du portail et les taux d'adhésion aux communications marketing. Pour une conférence de 2 000 participants avec un taux d'adhésion au portail de 70 %, cela représente 1 400 nouveaux contacts marketing consentis capturés lors d'un seul événement — un coût par acquisition difficile à égaler par tout autre canal.

Pour les opérateurs de sites dans le secteur de l' hospitality , la couche analytique offre une valeur ajoutée grâce à l'analyse de la fréquentation et à la cartographie du temps de présence. Comprendre quelles zones d'un site attirent le plus d'engagement — et pendant combien de temps — éclaire les décisions d'aménagement, le placement des points de restauration et de boissons (F&B) et le positionnement des sponsors pour les futurs événements.

Le calcul du ROI pour l'investissement dans le WiFi événementiel doit prendre en compte trois catégories de retour : opérationnel (réduction des coûts de support grâce à un réseau bien conçu par rapport à un réseau ad-hoc), commercial (capture de données de première partie et adhésions marketing), et réputationnel (la valeur de marque d'un réseau fiable et rapide qui améliore l'expérience des participants). Pour les événements de grande envergure, le retour commercial seul justifie généralement l'investissement dans l'infrastructure en deux ou trois événements.

Termes clés et définitions

Access Point (AP)

A hardware device that creates a wireless local area network (WLAN) by transmitting and receiving WiFi signals. In event deployments, enterprise-grade APs are used rather than consumer devices, as they support multiple SSIDs, VLAN tagging, centralised management, and higher concurrent client counts.

IT teams encounter AP specifications when sizing a deployment. Key parameters are the maximum concurrent client count (typically 100–200 for enterprise APs), the supported WiFi standard (802.11ax/WiFi 6 is current best practice), and the ingress protection rating (IP55+ for outdoor use).

VLAN (Virtual Local Area Network)

A logical network segment created within a physical network infrastructure using IEEE 802.1Q tagging. VLANs allow multiple isolated networks to share the same physical switches and cabling, with traffic between VLANs controlled by routing policies.

VLANs are the primary mechanism for network segmentation in event deployments. Separating guest, staff, and production traffic onto different VLANs is both a performance best practice and a PCI DSS compliance requirement where card payments are involved.

Captive Portal

A web page presented to users when they first connect to a WiFi network, requiring authentication or acceptance of terms before internet access is granted. Captive portals are the standard mechanism for guest WiFi access control, GDPR consent capture, and first-party data collection.

The captive portal is the user's first interaction with the event network. Its performance under load — particularly during peak authentication bursts — directly affects the attendee experience. Cloud-hosted portals like Purple's platform scale automatically to handle burst loads.

DHCP (Dynamic Host Configuration Protocol)

A network protocol that automatically assigns IP addresses to devices when they connect to a network. The DHCP server maintains a pool of available addresses (the scope) and assigns them to clients for a defined period (the lease time).

DHCP pool exhaustion — where all available IP addresses are in use and new devices cannot connect — is the most common failure mode in event WiFi. Correct scope sizing and lease time configuration are critical planning steps.

Leased Line

A dedicated, synchronous, uncontended data connection between two points, provided by a telecommunications carrier with a guaranteed Service Level Agreement (SLA). Unlike broadband, a leased line provides equal upload and download speeds and is not shared with other customers.

A leased line is the recommended uplink for event WiFi deployments above 200 attendees. The key differentiator from broadband is the SLA guarantee and the uncontended nature of the connection. Provisioning typically takes 4–6 weeks.

802.11ax (WiFi 6)

The current generation WiFi standard, introducing OFDMA (Orthogonal Frequency Division Multiple Access) and MU-MIMO (Multi-User Multiple Input Multiple Output) to improve performance in high-density environments. WiFi 6 allows an AP to serve multiple clients simultaneously on the same channel, rather than sequentially.

WiFi 6 is the recommended standard for event deployments above 200 users. Its high-density performance improvements over WiFi 5 (802.11ac) are most pronounced in exactly the kind of environment that event WiFi creates: many clients, high contention, mixed device types.

GDPR (General Data Protection Regulation)

EU regulation (2016/679) governing the collection, processing, and storage of personal data. For event WiFi, GDPR requires a lawful basis for data collection, a clear privacy notice, explicit and granular consent for marketing use, and the ability to demonstrate compliance through consent records.

Any event WiFi deployment that collects personal data — email addresses, social login tokens, or device identifiers — must comply with GDPR. The captive portal is the primary compliance enforcement point. Consent for WiFi access and consent for marketing communications must be separate, granular opt-ins.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandating how organisations that process, store, or transmit card payment data must protect that data. PCI DSS requires that cardholder data environments are network-segmented from any public-facing systems.

Any event that processes card payments — ticketing, F&B, merchandise — must ensure that payment systems are on a network segment that is completely isolated from the guest WiFi network. Placing payment terminals on the same VLAN as public WiFi is a PCI DSS compliance failure.

Band Steering

A wireless network feature that actively encourages dual-band capable client devices to connect to the 5 GHz band rather than 2.4 GHz, by delaying or declining association requests on 2.4 GHz from clients that are capable of 5 GHz.

In high-density event environments, the 2.4 GHz spectrum quickly becomes saturated. Band steering is a standard configuration on enterprise APs that reduces 2.4 GHz congestion by pushing capable clients to the less congested 5 GHz band.

QoS (Quality of Service)

Network traffic management techniques that prioritise certain types of traffic over others, ensuring that high-priority applications receive the bandwidth and latency they require even when the network is congested.

QoS is used in event deployments to guarantee bandwidth for production and press VLANs, and to limit the per-user throughput on the guest VLAN to prevent individual heavy users from degrading the experience for all attendees.

Études de cas

A 3,000-seat conference centre is hosting a two-day technology summit. The event includes a 2,500-person keynote hall, 12 breakout rooms of 50–150 people each, an exhibition floor with 80 exhibitor stands, and a press room with 30 journalists requiring reliable high-throughput connectivity. The venue has existing Cat6 cabling throughout but only a 200 Mbps shared broadband connection. How should the network be designed?

The first priority is backhaul. A 200 Mbps shared broadband connection is wholly inadequate for this event. A dedicated leased line of at least 2 Gbps should be ordered immediately — this is the critical path item with a 4–6 week lead time. A 4G/5G bonded backup should be provisioned as a failover.

For the wireless architecture, the keynote hall requires the most careful planning. With 2,500 potential concurrent users, plan for 60–80 APs in the hall alone, deployed at high density with reduced transmit power (8–10 dBm) and manually assigned channels. WiFi 6 APs are essential at this scale.

VLAN design: VLAN 10 (Guest/Attendee), VLAN 20 (Staff/Registration), VLAN 30 (Exhibitor), VLAN 40 (Press/Production), VLAN 50 (AV/Broadcast). The press VLAN should have guaranteed bandwidth allocation via QoS — budget 5 Mbps per journalist for video upload capability.

For exhibitors, provision a separate SSID on VLAN 30 with WPA2-PSK and a unique password per stand distributed at registration. This prevents exhibitors from accessing each other's networks while keeping the provisioning process manageable.

DHCP: Use a /20 scope for the guest VLAN (4,094 usable addresses), /24 for each operational VLAN. Set guest lease time to 30 minutes.

Captive portal: Deploy Purple's Guest WiFi platform on the attendee VLAN with email or social login authentication, a branded splash page, and explicit GDPR consent for post-event marketing. Estimated opt-in yield at 65–70%: approximately 1,600–1,750 consented marketing contacts.

A major retail chain is running a three-day outdoor pop-up event in a city centre square. Expected footfall is 500–800 visitors per day. The event includes a product demonstration area, a payment kiosk, and a social media activation zone where visitors are encouraged to share content. There is no fixed infrastructure — no cabling, no power, no existing network. How do you provision connectivity?

With no fixed infrastructure, the deployment must be entirely self-contained. The network stack consists of: a 5G bonded router (using SIM cards from two different carriers for resilience) providing the uplink; a managed PoE switch powered from a generator or portable UPS; and outdoor-rated WiFi 6 APs with IP67 ingress protection mounted on temporary rigging or event structures.

For an outdoor environment, use directional sector antennas rather than omnidirectional APs to focus coverage on the event footprint and minimise interference with the surrounding area. Position APs at height — 4–6 metres — to maximise coverage radius while reducing ground-level interference.

VLAN design: VLAN 10 (Visitor WiFi with captive portal), VLAN 20 (Staff and Payment Kiosk — PCI DSS scoped), VLAN 30 (Social Media Activation Zone — higher bandwidth allocation). The payment kiosk VLAN must be completely isolated from visitor traffic and should use a wired connection to the PoE switch rather than WiFi where possible.

For the social media activation zone, configure QoS to prioritise upload traffic (Instagram, TikTok uploads are upload-heavy) and ensure the uplink has sufficient headroom. At 800 concurrent visitors with 10% actively uploading content at any given time, budget 5 Mbps per active uploader: 80 users × 5 Mbps = 400 Mbps upload capacity required.

Captive portal: Deploy Purple's platform with a branded splash page tied to the campaign. Collect email addresses and social handles, with opt-in for post-event follow-up. The social media activation zone can be configured to automatically redirect authenticated users to the campaign hashtag page.

For weather resilience, all equipment should be housed in weatherproof enclosures rated to IP65 or above. Have a spare AP and spare PoE injector on site for rapid replacement.

Analyse de scénario

Q1. You are the IT director for a conference centre that hosts 20 events per year, ranging from 50-person boardroom meetings to 1,500-person annual conferences. The venue currently has a 500 Mbps shared broadband connection and a mix of consumer-grade WiFi routers installed by the previous IT team. Attendee complaints about WiFi quality are increasing. What is your infrastructure upgrade roadmap, and what is the business case for the investment?

💡 Astuce :Consider the range of event sizes and the different network requirements for each. Think about whether a single infrastructure can serve all event types, or whether a tiered approach is needed. The business case should address both the cost of the current situation (complaints, lost business) and the revenue opportunity (data capture, premium WiFi as a service offering).

Afficher l'approche recommandée

The upgrade roadmap has three components. First, replace the shared broadband with a dedicated leased line of at least 1 Gbps — this is the single highest-impact change and addresses the root cause of most performance complaints. Second, replace the consumer WiFi routers with a managed enterprise wireless infrastructure: a wireless controller, enterprise-grade APs deployed according to a proper site survey, and a managed PoE switch. For a venue of this size, 20–30 APs covering all event spaces is a reasonable starting point. Third, deploy a captive portal platform — Purple's Guest WiFi solution — to provide branded authentication, GDPR-compliant data capture, and analytics reporting.

The business case has two components. The cost of the current situation includes reputational damage from poor WiFi (quantifiable through attendee feedback scores), potential lost bookings from event organisers who specify WiFi quality in their venue requirements, and the IT team time spent responding to complaints. The revenue opportunity includes first-party data capture from every event (at 20 events per year with average 500 attendees and 65% opt-in, that is 6,500 new marketing contacts per year), the ability to offer premium WiFi as a billable service to event organisers, and the analytics data that informs venue layout and F&B decisions.

Q2. An outdoor music festival with 8,000 attendees has hired your company to provide event WiFi services. The site is a greenfield location with no existing infrastructure — no power, no cabling, no fixed structures. The event runs for three days. What are the five highest-risk items in this deployment, and how do you mitigate each one?

💡 Astuce :Think about the dependencies that are most likely to fail in an outdoor, infrastructure-free environment. Consider weather, power, connectivity, hardware failure, and human factors. For each risk, think about both prevention and contingency.

Afficher l'approche recommandée

Risk 1 — Uplink failure: With no fixed infrastructure, a leased line is not an option. The mitigation is a bonded 5G solution using SIM cards from at least two different carriers, with automatic failover. Budget for 4–5 SIM cards across carriers with the best coverage at the specific site location (verify this with a site visit before the event). Risk 2 — Power failure: All network equipment runs from generators. The mitigation is a UPS (uninterruptible power supply) between the generator and the network equipment, providing 15–30 minutes of runtime during generator transitions or refuelling. Have a spare generator on site. Risk 3 — Hardware failure: In an outdoor environment, hardware failure rates are higher due to weather, vibration, and physical damage. Bring 20% spare hardware — spare APs, spare PoE injectors, spare patch cables. Document the configuration of every device so that a replacement can be provisioned in under 10 minutes. Risk 4 — Weather damage: All outdoor hardware must be IP67 rated. All cabling must be run in conduit or cable management rated for outdoor use. All equipment enclosures must be sealed and elevated off the ground to prevent water ingress. Risk 5 — DHCP exhaustion: At 8,000 attendees, a standard DHCP scope will fail. Configure a /19 subnet (8,190 usable addresses) with a 30-minute lease time. Monitor the DHCP pool utilisation in real time and have a plan to expand the scope if utilisation exceeds 80%.

Q3. A legal conference is using your event WiFi service. The event organiser wants to collect attendee email addresses through the captive portal and use them for post-event marketing. The event has attendees from both the UK and the EU. What GDPR compliance requirements apply, and how should the captive portal be configured to meet them?

💡 Astuce :Consider the distinction between the lawful basis for providing WiFi access and the lawful basis for marketing communications. Think about what information must be presented to users, what consent records must be kept, and how the rights of data subjects are handled.

Afficher l'approche recommandée

Under GDPR (and the UK GDPR post-Brexit), the collection of email addresses and their use for marketing requires explicit, informed, and freely given consent. The captive portal must be configured as follows. First, the splash page must include a clear privacy notice that identifies the data controller (the event organiser), specifies what data is collected, how it will be used, and how long it will be retained. Second, consent for WiFi access and consent for marketing communications must be separate opt-ins — a single checkbox that conflates the two is non-compliant. Users must be able to access the WiFi without consenting to marketing. Third, the marketing opt-in checkbox must be unchecked by default (no pre-ticked boxes). Fourth, the consent record — including the timestamp, the IP address, and the specific consent text presented — must be stored and retrievable, as required by Article 7(1) GDPR. Fifth, the privacy notice must include information about data subject rights (access, erasure, portability) and provide a contact mechanism for exercising those rights. Purple's Guest WiFi platform handles all of these requirements natively, storing consent records with full audit trail and providing a compliant consent workflow out of the box. For a UK/EU mixed audience, the same GDPR standard applies to both — UK GDPR and EU GDPR are substantively identical in their consent requirements.