WiFi familial : Meilleures pratiques pour les centres commerciaux

Ce guide de référence technique fournit des méthodologies exploitables pour la mise en œuvre du filtrage d'URL basé sur des catégories sur les réseaux WiFi invités dans les environnements de vente au détail. Il détaille l'architecture réseau, la définition des politiques et les stratégies d'atténuation des risques afin d'assurer la conformité et de protéger la réputation de la marque.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Approfondissement Technique

- Architecture de Filtrage DNS

- Segmentation et Isolation du Réseau

- Normes de Chiffrement et Authentification

- Guide d'Implémentation

- 1. Audit et Référence

- 2. Définir la Politique de Catégories

- 3. Gérer le DNS sur HTTPS (DoH)

- 4. Application et Gestion des Exceptions

- Meilleures Pratiques

- Dépannage et atténuation des risques

- Sur-blocage (faux positifs)

- Contournement DoH

- Problèmes de Captive Portal

- ROI et impact commercial

Résumé Exécutif

Fournir un WiFi public dans les environnements de vente au détail exige un équilibre entre une connectivité fluide et une atténuation robuste des risques. Pour les centres commerciaux, la mise en œuvre d'un WiFi familial n'est pas seulement une fonctionnalité, c'est une exigence de base pour les opérations du site. Ce guide détaille l'architecture technique, les méthodologies de déploiement et les meilleures pratiques opérationnelles pour le filtrage d'URL basé sur des catégories sur les réseaux invités. En appliquant des contrôles de contenu au niveau DNS, les responsables informatiques et les architectes réseau peuvent assurer la conformité, protéger la réputation de la marque et offrir un environnement de navigation sécurisé pour toutes les démographies. De plus, un déploiement Guest WiFi correctement structuré transforme un centre de coûts en un atout stratégique, capturant des données de première partie qui stimulent la fidélité et les revenus tout en atténuant le risque de trafic malveillant et d'accès à du contenu inapproprié.

Approfondissement Technique

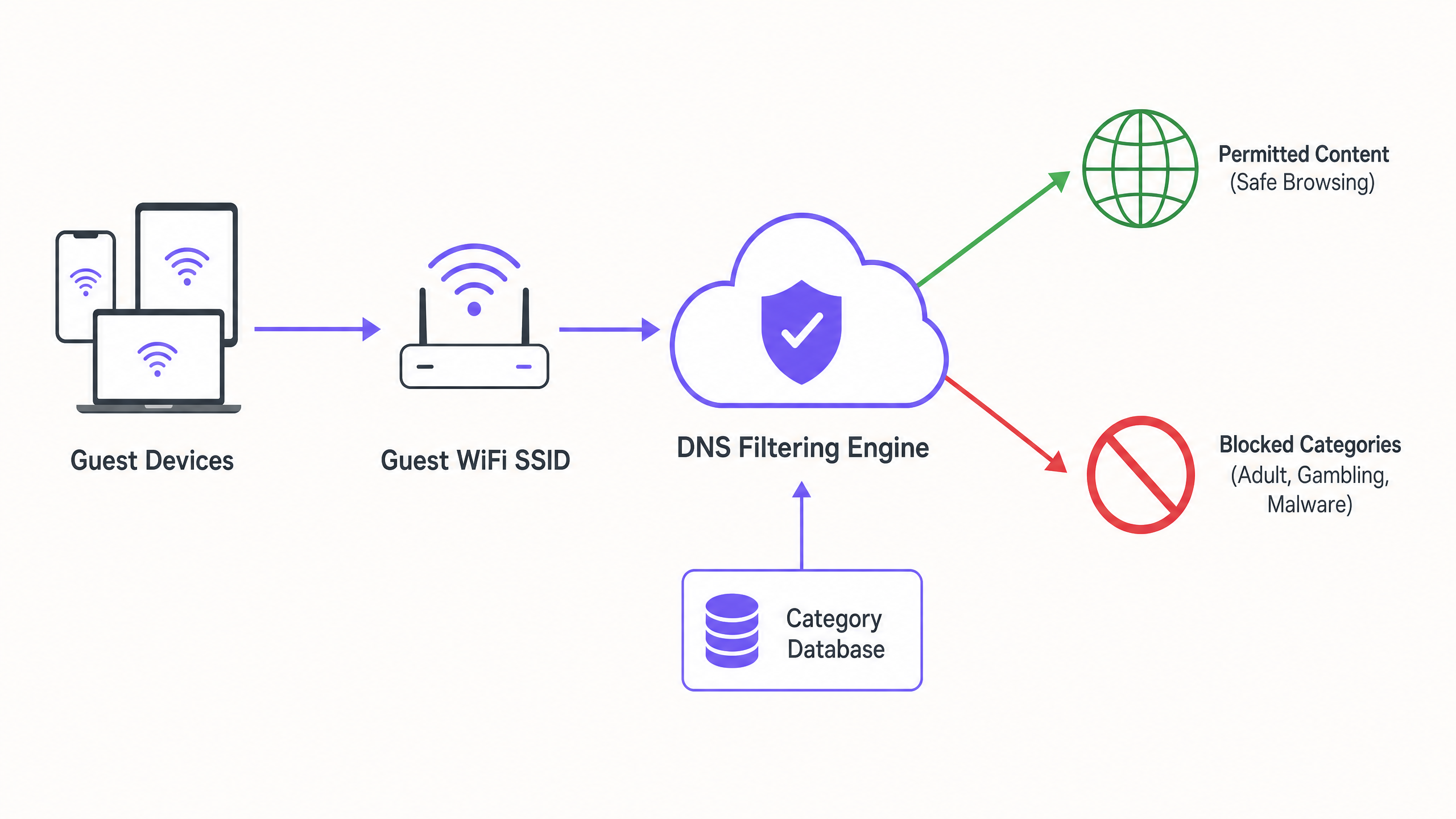

Architecture de Filtrage DNS

Au cœur d'un réseau familial se trouve le filtrage DNS basé sur des catégories. Contrairement au filtrage d'URL au niveau de l'application ou à l'inspection approfondie des paquets (DPI), qui nécessitent une surcharge de traitement importante et rompent souvent le chiffrement SSL, le filtrage DNS opère au niveau de la couche réseau. Lorsqu'un appareil client tente de résoudre un domaine, la requête est interceptée par un moteur de filtrage DNS basé sur le cloud. Le moteur compare le domaine demandé à une base de données d'URL catégorisées, mise à jour en permanence. Si le domaine appartient à une catégorie interdite (par exemple, logiciels malveillants, contenu pour adultes), la résolution est bloquée et l'utilisateur est redirigé vers une page de blocage.

Cette approche offre un débit élevé et une faible latence, ce qui la rend hautement évolutive pour les environnements denses comme les centres commerciaux où des milliers de connexions simultanées sont courantes. Il est crucial de comprendre Qu'est-ce que le filtrage DNS ? Comment bloquer le contenu nuisible sur le WiFi invité pour architecturer cela correctement.

Segmentation et Isolation du Réseau

Une exigence de sécurité fondamentale est l'isolation complète du réseau invité de l'infrastructure d'entreprise. Le SSID invité doit fonctionner sur un VLAN dédié avec une portée DHCP distincte. Le trafic doit être acheminé via le moteur de filtrage DNS avant de sortir vers Internet. Cette segmentation empêche les mouvements latéraux si un appareil invité est compromis et garantit que les politiques de trafic invité n'affectent pas par inadvertance les opérations de back-office.

Normes de Chiffrement et Authentification

Pour l'infrastructure sans fil, WPA3 est la norme actuelle pour un chiffrement robuste, protégeant contre les attaques par dictionnaire hors ligne sur les clés pré-partagées. Bien que WPA2 reste répandu, les nouveaux déploiements devraient exiger le support de WPA3. L'authentification est généralement gérée via un Captive Portal, qui a un double objectif : l'acceptation des conditions de service et la capture de données. L'intégration de cela avec une plateforme WiFi Analytics permet aux opérateurs de sites de collecter des données de première partie basées sur le consentement, en conformité avec le GDPR et d'autres cadres de confidentialité régionaux.

Guide d'Implémentation

Le déploiement du filtrage basé sur des catégories nécessite une approche progressive pour minimiser les perturbations du trafic légitime.

1. Audit et Référence

Avant d'implémenter des règles de blocage, auditez l'architecture réseau existante pour confirmer l'isolation VLAN appropriée. Déployez le moteur de filtrage DNS en 'mode de surveillance' pendant deux à quatre semaines. Cette période de référence offre une visibilité sur les modèles de trafic réels sur le réseau invité, permettant aux équipes informatiques d'identifier les services légitimes qui pourraient être involontairement mal catégorisés.

2. Définir la Politique de Catégories

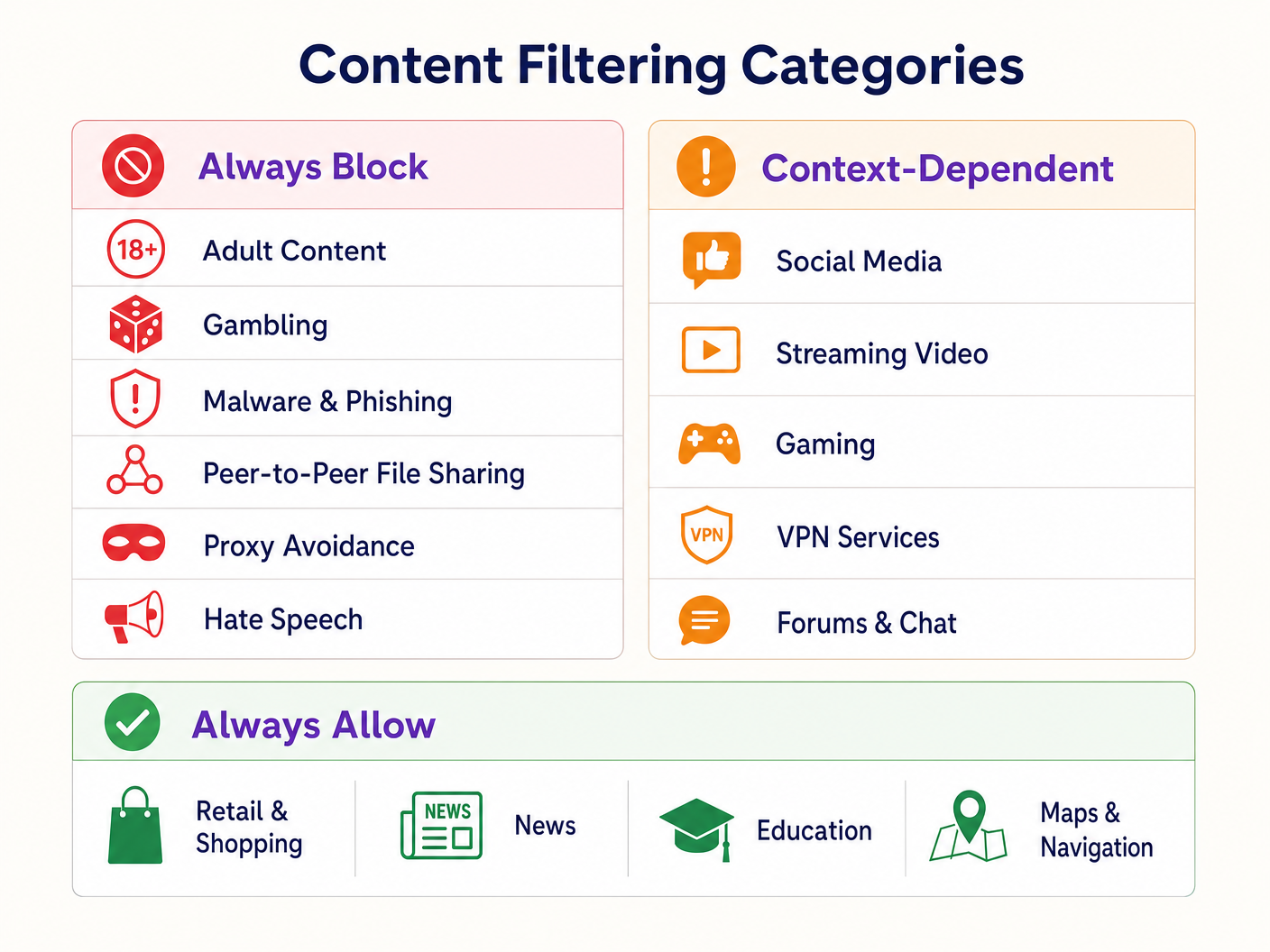

Établissez un cadre de politique à plusieurs niveaux :

- Toujours Bloquer : Contenu pour adultes, jeux de hasard, logiciels malveillants, hameçonnage, partage de fichiers peer-to-peer (P2P) et outils de contournement de proxy.

- Dépendant du Contexte : Médias sociaux, vidéo en streaming et jeux. Ceux-ci nécessitent un alignement avec les objectifs opérationnels du site (par exemple, conservation de la bande passante vs. encouragement du temps de présence).

- Toujours Autoriser : Domaines de vente au détail , actualités, éducation et navigation.

3. Gérer le DNS sur HTTPS (DoH)

Les navigateurs modernes utilisent de plus en plus par défaut le DNS sur HTTPS (DoH), chiffrant les requêtes DNS et contournant le filtrage au niveau du réseau. Pour appliquer la politique de filtrage, le pare-feu périmétrique doit être configuré pour bloquer le trafic sortant sur le port 443 vers les fournisseurs DoH connus (par exemple, 1.1.1.1 de Cloudflare, 8.8.8.8 de Google). Cela force les appareils clients à revenir au résolveur DNS fourni par le réseau.

4. Application et Gestion des Exceptions

Passez du mode de surveillance au mode d'application. Configurez une page de blocage claire et personnalisée qui informe l'utilisateur de la raison de la restriction du contenu et fournit un mécanisme pour signaler les faux positifs. Établissez un flux de travail documenté pour l'examen et la mise en liste blanche des domaines demandés par les locataires commerciaux ou la direction du site.

Meilleures Pratiques

- Communication Proactive : Informez les locataires commerciaux de la politique de filtrage avant son application pour éviter toute perturbation de leurs applications opérationnelles.

- Révisions Régulières des Politiques : Le paysage des menaces et les habitudes d'utilisation d'Internet évoluent. Planifiez des examens trimestriels de la politique de catégories et de la précision de la base de données du moteur de filtrage.

- Exploiter les Captive Portals : Utilisez le Captive Portal non seulement pour le contrôle d'accès, mais aussi comme point de contact stratégique. Assurez-vous que la conception du portail s'aligne avec la marque du site et articule clairement les conditions d'utilisation concernant crestrictions de contenu.

- Surveiller l'utilisation de la bande passante : Bien que le filtrage DNS empêche l'accès à certains contenus, la gestion de la bande passante reste nécessaire. Mettez en œuvre une limitation de débit par client pour assurer une distribution équitable des ressources, en particulier dans les zones à forte densité. En savoir plus sur l'optimisation des performances dans notre guide sur Wi Fi de bureau : Optimisez votre réseau Wi-Fi de bureau moderne .

Dépannage et atténuation des risques

Sur-blocage (faux positifs)

Le mode de défaillance le plus courant est une politique initiale trop agressive entraînant le blocage de domaines légitimes. L'atténuation repose sur la phase de surveillance initiale pour établir une base de référence du trafic et sur un processus de liste blanche réactif.

Contournement DoH

Si les utilisateurs accèdent avec succès à du contenu bloqué, vérifiez que les règles de pare-feu bloquant les résolveurs DoH connus sont actives et à jour. L'incapacité à bloquer DoH rend le filtrage DNS au niveau du réseau inefficace.

Problèmes de Captive Portal

Dans les environnements aux caractéristiques RF complexes, les appareils peuvent avoir du mal à maintenir une connexion suffisamment longtemps pour effectuer l'authentification du Captive Portal. Assurez une densité de points d'accès (AP) adéquate et une planification optimale des canaux. Reportez-vous à Fréquences Wi Fi : Un guide des fréquences Wi-Fi en 2026 pour des stratégies détaillées de planification RF.

ROI et impact commercial

La mise en œuvre d'un WiFi familial via le filtrage DNS offre une valeur commerciale mesurable :

- Atténuation des risques : Réduit considérablement la probabilité d'amendes réglementaires et de dommages à la réputation liés à l'accès à des contenus illégaux ou inappropriés sur le réseau du site.

- Optimisation de la bande passante : Le blocage du partage de fichiers P2P et du streaming vidéo non autorisé préserve la bande passante pour les cas d'utilisation légitimes, reportant les mises à niveau coûteuses des circuits.

- Capture de données améliorée : Un réseau invité sécurisé et fiable encourage des taux d'adhésion plus élevés au Captive Portal, enrichissant le CRM du site avec des données de première partie exploitables pour des campagnes marketing ciblées.

- Satisfaction des locataires : La fourniture d'un environnement réseau propre et performant soutient les initiatives numériques des locataires commerciaux et améliore l'expérience client globale.

Écoutez notre podcast de briefing technique ci-dessous pour plus d'informations sur les stratégies de déploiement et les pièges courants :

Définitions clés

DNS Filtering

The process of blocking access to specific websites by preventing the resolution of their domain names into IP addresses based on categorized databases.

The primary mechanism for enforcing family-friendly content policies efficiently at scale.

VLAN Isolation

The practice of logically separating network traffic into distinct broadcast domains.

Essential for security, ensuring guest traffic cannot interact with corporate or back-office systems.

Captive Portal

A web page that a user must view and interact with before access is granted to a public network.

Used for terms-of-service acceptance and collecting consent-based first-party data.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol.

A significant challenge for network administrators as it encrypts DNS queries, bypassing standard network-level filtering.

WPA3

The third generation of Wi-Fi Protected Access, offering improved encryption and protection against offline dictionary attacks.

The current standard for securing wireless networks, particularly important for public or guest SSIDs.

False Positive

In the context of content filtering, a legitimate website that is incorrectly categorized and blocked by the filtering engine.

Requires a responsive whitelisting process to minimize disruption to venue operations or tenant businesses.

Deep Packet Inspection (DPI)

A form of computer network packet filtering that examines the data part of a packet as it passes an inspection point.

Often too resource-intensive for high-density guest networks compared to DNS filtering.

First-Party Data

Information a company collects directly from its customers and owns.

A key ROI driver for guest WiFi deployments, captured via the captive portal with user consent.

Exemples concrets

A large shopping centre with 150 retail units is experiencing network congestion and complaints from parents regarding inappropriate content access on the open guest WiFi.

- Implement VLAN isolation for the guest SSID. 2. Deploy a cloud-based DNS filtering engine. 3. Configure a strict block policy for Adult, Gambling, Malware, and P2P categories. 4. Block outbound DoH traffic at the firewall. 5. Implement a captive portal requiring terms-of-service acceptance.

A hotel IT manager needs to implement family-friendly WiFi across public areas but must ensure corporate guests can still access necessary VPN services.

- Deploy DNS filtering with a baseline policy blocking Adult, Malware, and Gambling categories. 2. Explicitly allow the 'VPN Services' category in the filtering policy. 3. Monitor traffic logs to identify any specific corporate VPN endpoints that might be miscategorized and whitelist them proactively.

Questions d'entraînement

Q1. A retail tenant complains that their new inventory management web application is being blocked on the shopping centre's guest network. What is the immediate next step?

Conseil : Consider the false-positive resolution workflow.

Voir la réponse type

Review the DNS filtering logs to identify which category the tenant's application domain is currently assigned to. If it is a false positive (e.g., miscategorized as 'Proxy Avoidance'), add the specific domain to the global whitelist and notify the tenant.

Q2. During the monitoring phase of a new DNS filtering deployment, you notice a high volume of traffic to Cloudflare's 1.1.1.1. What does this indicate and how should you respond?

Conseil : Think about encrypted DNS protocols.

Voir la réponse type

This indicates client devices are using DNS over HTTPS (DoH) to bypass the network's DNS resolver. You must configure the perimeter firewall to block outbound port 443 traffic to known DoH provider IP addresses to force fallback to standard DNS.

Q3. A stadium IT director wants to implement family-friendly WiFi but is concerned about the performance impact of inspecting all traffic during a match day with 50,000 concurrent users. What architecture do you recommend?

Conseil : Compare network-layer vs. application-layer filtering.

Voir la réponse type

Recommend cloud-based DNS filtering rather than on-premise Deep Packet Inspection (DPI). DNS filtering only intercepts the initial domain resolution request, adding negligible latency, whereas DPI requires significant processing overhead to inspect the payload of every packet, which would bottleneck under stadium-density loads.