WISPr et connexion automatique au Captive Portal : ce qui fonctionne encore en 2026

This authoritative technical reference guide examines the current state of the WISPr protocol and captive portal auto-login mechanisms in 2026, covering which OS platforms still honour the spec, how iOS and Android handle captive portal detection, and why enterprise deployments are migrating to Passpoint and OpenRoaming. It provides network architects and IT managers with actionable implementation guidance, migration strategies, and risk mitigation frameworks for both legacy and modern Wi-Fi deployments.

🎧 Écouter ce guide

Voir la transcription

- Synthèse

- Analyse technique approfondie : l'état de WISPr en 2026

- L'héritage du XML WISPr

- Mécanismes modernes de détection du Captive Portal

- Les attributs RADIUS WISPr qui comptent encore

- Guide d'implémentation : transition vers Passpoint

- Stratégie de migration étape par étape

- Bonnes pratiques pour la résilience du Captive Portal

- Dépannage et atténuation des risques

- Modes de défaillance courants et résolutions

- ROI et impact commercial

Synthèse

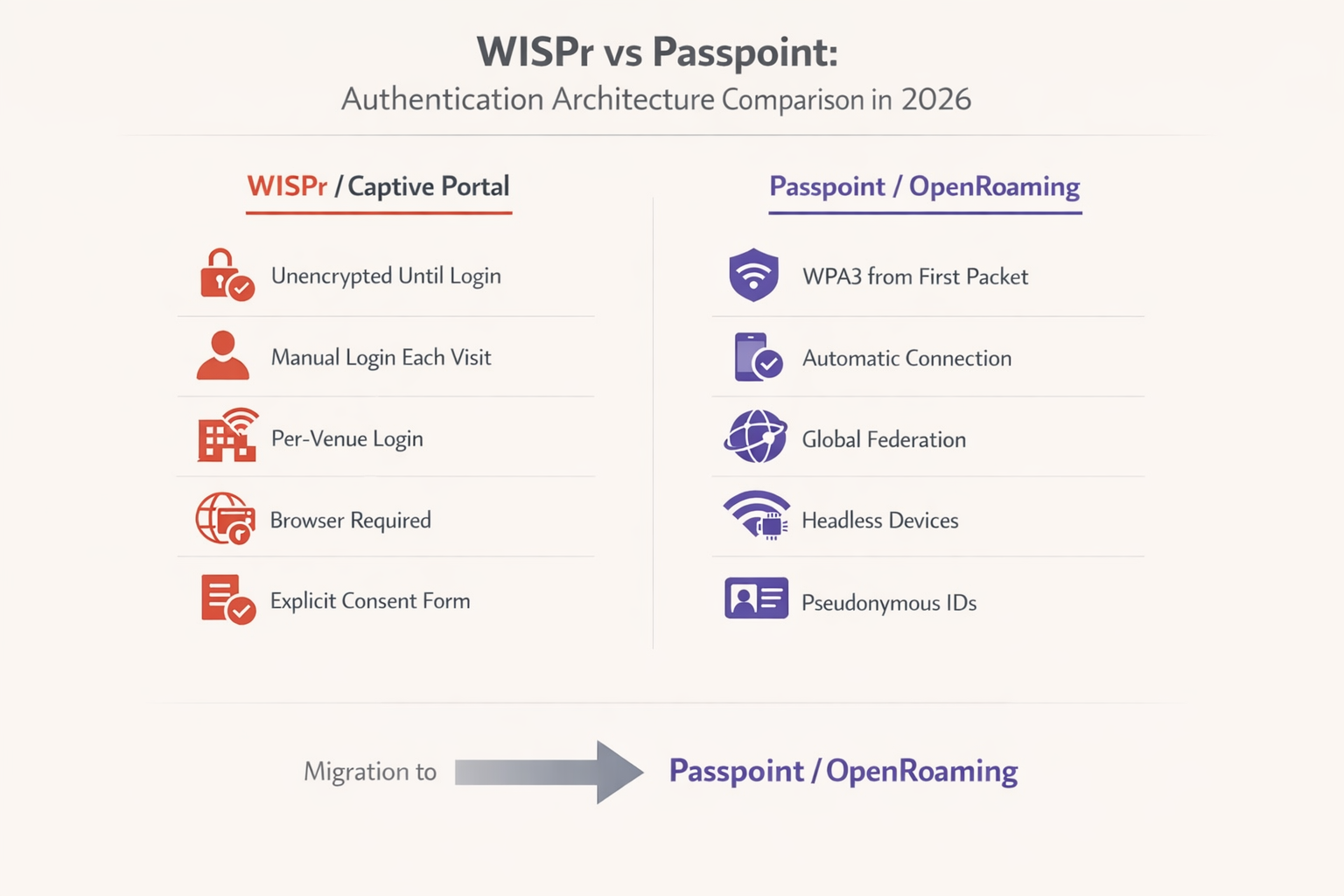

Depuis plus d'une décennie, le protocole WISPr (Wireless Internet Service Provider roaming) a servi de norme de facto pour la connexion automatique au Captive Portal et la fédération de l'itinérance. En 2026, le paysage a fondamentalement changé. Bien que les Captive Portals restent omniprésents dans les environnements de l' Hôtellerie et de la Vente au détail , la dépendance au XML WISPr pour une authentification transparente a été largement remplacée par les assistants de réseau captif (CNA) modernes au niveau du système d'exploitation et par l'adoption rapide de Passpoint (Hotspot 2.0).

Ce guide fournit aux décideurs informatiques de haut niveau une analyse pragmatique de ce qui fonctionne encore concernant WISPr et la détection du Captive Portal. Nous explorons comment iOS 17/18 et les versions modernes d'Android gèrent la redirection de portail, pourquoi les clients intelligents traditionnels échouent, et comment les architectes de réseaux d'entreprise doivent planifier leur transition vers les architectures OpenRoaming. En comprenant les limites techniques des flux UAM (Universal Access Method) hérités, les directeurs des opérations des sites peuvent atténuer les problèmes de connectivité des clients tout en jetant les bases d'un accès Wi-Fi sécurisé et chiffré dès le premier paquet.

Analyse technique approfondie : l'état de WISPr en 2026

L'héritage du XML WISPr

Initialement soumis comme projet de protocole à la Wi-Fi Alliance, WISPr a été conçu pour permettre aux utilisateurs d'itinérer entre différents fournisseurs d'accès Internet sans fil. L'innovation principale était le protocole d'interface Smart Client to Access Gateway, défini dans l'annexe D de la spécification. Ce protocole basé sur XML permettait aux logiciels clients intelligents de détecter un Captive Portal, d'analyser le défi XML intégré dans la redirection HTML et de soumettre automatiquement les identifiants RADIUS via HTTPS POST sans obliger l'utilisateur à interagir avec un navigateur.

En 2026, ce mécanisme est effectivement obsolète sur les systèmes d'exploitation mobiles modernes. L'iOS d'Apple n'a jamais pris en charge nativement la connexion automatique XML WISPr, s'appuyant plutôt sur son Captive Network Assistant. Android a de la même manière abandonné cette prise en charge au profit de ses propres vérifications de connectivité. Seuls certains appareils d'entreprise gérés par MDM et les déploiements Windows hérités (via WLAN AutoConfig) conservent des capacités partielles d'analyse XML WISPr. Cependant, les attributs RADIUS définis par WISPr — tels que WISPr-Bandwidth-Max-Up et WISPr-Location-ID — restent largement utilisés par les principaux fournisseurs de réseaux pour la gestion du trafic et l'application des politiques.

Mécanismes modernes de détection du Captive Portal

Lorsqu'un client se connecte à un SSID ouvert, il doit déterminer s'il dispose d'un accès direct à Internet ou s'il se trouve derrière un Captive Portal. Cela s'effectue via des sondes HTTP spécifiques qui diffèrent selon le système d'exploitation.

iOS et macOS (Captive Network Assistant) : Les appareils Apple effectuent une requête HTTP GET vers des points de terminaison spécifiques, principalement http://captive.apple.com/hotspot-detect.html. Si le réseau intercepte cette requête et renvoie une redirection HTTP 302 ou un HTTP 200 OK avec une charge utile qui ne correspond pas à la chaîne "Success" attendue, le système d'exploitation marque le réseau comme captif. Il lance ensuite le Captive Network Assistant (CNA) — un mini-navigateur en bac à sable — pour afficher la page du portail. Fait crucial, dans iOS 17 et 18, une application stricte signifie que si le réseau utilise HTTPS pour la redirection initiale ou bloque entièrement l'accès à l'URL de la sonde, le CNA ne se lancera pas, laissant l'utilisateur connecté au Wi-Fi mais sans accès à Internet.

Android et ChromeOS : Les appareils Android utilisent des vérifications de connectivité similaires, en sondant des points de terminaison comme http://connectivitycheck.gstatic.com/generate_204. Si une réponse 204 No Content n'est pas reçue, Android invite l'utilisateur à se connecter au réseau. Contrairement à iOS, les versions plus récentes d'Android peuvent effectuer ces vérifications via HTTPS, bien que HTTP reste la norme de repli pour la compatibilité avec les points d'accès hérités.

Windows 10/11 : Le service WLAN AutoConfig de Microsoft sonde http://www.msftconnecttest.com/connecttest.txt. Windows conserve une capacité limitée d'analyse XML WISPr dans son service WLAN AutoConfig, mais celle-ci n'est déclenchée que pour les SSID dotés d'un profil WISPr préconfiguré, généralement déployé via MDM ou stratégie de groupe. Pour le Wi-Fi invité général, Windows se comporte de manière similaire aux systèmes d'exploitation mobiles, en présentant une notification à l'utilisateur.

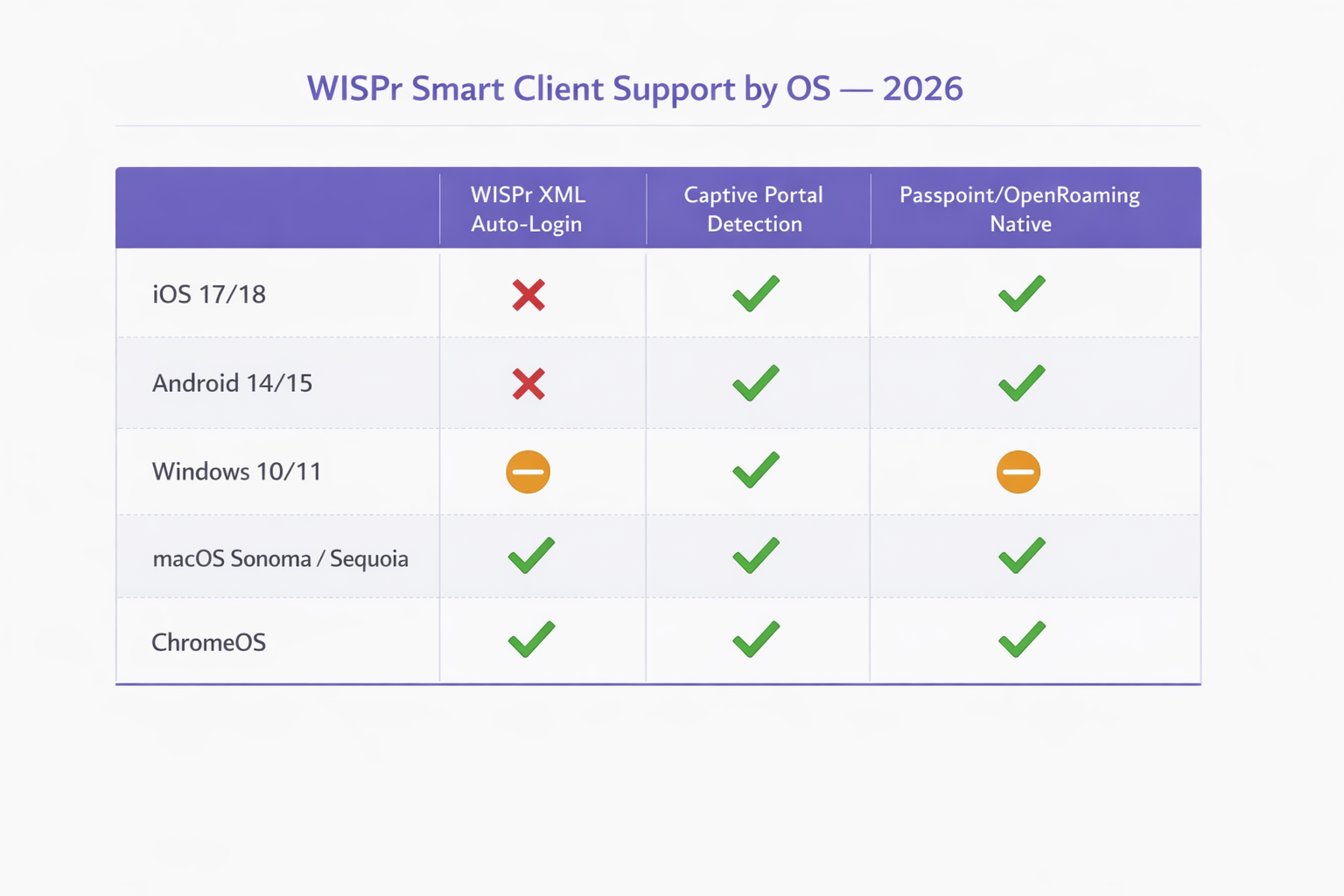

| Système d'exploitation | Connexion automatique XML WISPr | Détection du Captive Portal | Passpoint / OpenRoaming natif |

|---|---|---|---|

| iOS 17 / 18 | Non pris en charge | Oui (sonde HTTP vers captive.apple.com) | Oui (natif) |

| Android 14 / 15 | Non pris en charge | Oui (sonde HTTP vers gstatic.com) | Oui (natif) |

| Windows 10 / 11 | Partiel (provisionné par MDM uniquement) | Oui (sonde HTTP vers msftconnecttest.com) | Partiel (nécessite un profil) |

| macOS Sonoma / Sequoia | Hérité uniquement | Oui (CNA, identique à iOS) | Oui (natif) |

| ChromeOS | Limité | Oui | Oui |

Les attributs RADIUS WISPr qui comptent encore

Bien que la poignée de main d'authentification XML soit obsolète pour la plupart des déploiements, les attributs spécifiques au fournisseur (VSA) RADIUS définis par la spécification WISPr restent une partie active de la politique réseau d'entreprise. Les fournisseurs tels qu'Aruba (HPE), Cisco, Ruckus, Fortinet et Extreme Networks prennent tous en charge ces attributs dans leurs pipelines de traitement RADIUS.

| Attribut | Fonction | Toujours pertinent en 2026 |

|---|---|---|

WISPr-Bandwidth-Max-Up |

Plafond de bande passante montante | Oui — utilisé pour la limitation des invités |

WISPr-Bandwidth-Max-Down |

Plafond de bande passante descendante | Oui — utilisé pour la limitation des invités |

WISPr-Location-ID |

Identifie l'emplacement du hotspot | Oui — utilisé pour l'analyse et la facturation |

WISPr-Location-Name |

Emplacement lisible par l'homme | Oui — utilisé pour les rapports |

WISPr-Session-Terminate-Time |

Horodatage d'expiration de session | Oui — utilisé pour l'accès limité dans le temps |

WISPr-Logoff-URL |

Point de terminaison de session | En déclin — remplacé par CoA |

WISPr-Redirection-URL |

Cible de redirection post-authentification | Oui — utilisé pour les pages d'accueil marketing |

Guide d'implémentation : transition vers Passpoint

Alors que l'industrie s'éloigne des réseaux ouverts non chiffrés, Passpoint (Hotspot 2.0) et OpenRoaming représentent l'évolution nécessaire pour les déploiements d'entreprise. Basé sur la norme IEEE 802.11u, Passpoint permet aux appareils de découvrir et de s'authentifier automatiquement aux réseaux à l'aide d'EAP-TLS ou d'EAP-TTLS, offrant un chiffrement WPA2/WPA3 Enterprise dès le moment de la connexion.

Selon le rapport de l'industrie WBA 2025, 81 % des dirigeants Wi-Fi prévoient de déployer OpenRoaming au sein de leur infrastructure. Pour les centres de Transport , les établissements de Santé et les environnements de vente au détail à grande échelle, cette transition est de plus en plus une exigence de conformité plutôt qu'une mise à niveau discrétionnaire.

Stratégie de migration étape par étape

Étape 1 — Auditer les attributs RADIUS actuels : Passez en revue vos configurations de serveur RADIUS existantes. Identifiez quels attributs spécifiques au fournisseur WISPr sont actuellement utilisés pour la limitation de la bande passante, les délais d'expiration de session ou les rapports d'emplacement. Ces politiques doivent être mappées aux attributs équivalents dans votre nouveau déploiement Passpoint avant que le SSID hérité ne soit mis hors service.

Étape 2 — Déployer des SSID doubles : Pendant la phase de transition, configurez vos points d'accès pour diffuser à la fois le SSID ouvert hérité (avec le Captive Portal) et un nouveau SSID compatible Passpoint. Cela garantit la rétrocompatibilité pour les appareils hérités et le matériel IoT sans interface qui ne peuvent pas participer à l'authentification EAP.

Étape 3 — Configurer le fournisseur d'identité : Pour activer OpenRoaming, vous devez vous intégrer à un fournisseur d'identité établi. Purple fournit un service de fournisseur d'identité gratuit pour OpenRoaming sous la licence Connect, facilitant une authentification transparente pour les utilisateurs détenant des profils valides auprès des opérateurs et fournisseurs de services participants.

Étape 4 — Mettre à jour l'équipement réseau : Assurez-vous que vos contrôleurs de réseau local sans fil (WLC) et vos points d'accès exécutent un micrologiciel prenant en charge Passpoint Release 2 ou supérieur. Les principaux fournisseurs, dont Cisco, Aruba et Ruckus, offrent une prise en charge complète. Pour les environnements PME, consultez le guide Déploiements TP-Link Omada et Purple WiFi pour les PME pour une présentation pratique de l'implémentation.

Étape 5 — Surveiller et déprécier : Utilisez WiFi Analytics pour suivre le taux d'adoption du SSID Passpoint par rapport au SSID du Captive Portal hérité. Une fois qu'un seuil suffisant est atteint — généralement 70 à 80 % des sessions — le Captive Portal hérité peut être restreint à des cas d'utilisation spécifiques ou entièrement supprimé.

Bonnes pratiques pour la résilience du Captive Portal

Pour les environnements qui doivent maintenir un Captive Portal en 2026, le respect de bonnes pratiques de configuration strictes est essentiel pour garantir que le CNA se lance de manière fiable sur tous les appareils.

Ne pas bloquer les URL de sonde : Assurez-vous que votre walled garden ou vos ACL de pré-authentification autorisent la résolution DNS et le trafic HTTP vers captive.apple.com, connectivitycheck.gstatic.com et msftconnecttest.com. Le blocage de ces domaines empêchera le système d'exploitation de détecter le portail et de déclencher le CNA.

Utiliser HTTP pour la redirection initiale : La redirection initiale doit s'effectuer via HTTP (Port 80). Tenter de rediriger une requête HTTPS entraînera un avertissement de certificat TLS, car le point d'accès ne peut pas présenter de certificat valide pour le domaine initialement demandé par l'utilisateur. Il s'agit de la mauvaise configuration la plus courante rencontrée dans les déploiements de Captive Portal d'entreprise.

Sécuriser la page du portail avec HTTPS : Une fois la redirection effectuée, la page de destination réelle du Captive Portal doit être hébergée via HTTPS avec un certificat SSL valide et publiquement approuvé. Cela garantit que les identifiants des utilisateurs et les données de consentement GDPR sont transmis en toute sécurité et que la page du portail n'est pas signalée comme non sécurisée par les navigateurs modernes.

Optimiser pour le CNA : Le Captive Network Assistant est un navigateur limité. Évitez les frameworks JavaScript complexes, les fenêtres contextuelles ou le téléchargement de ressources volumineuses. Le portail doit se charger rapidement et être entièrement réactif pour s'adapter à différentes tailles d'écran. Un portail qui met plus de trois secondes à se charger entraînera un taux d'abandon nettement plus élevé.

Implémenter CoA pour la gestion des sessions : Plutôt que de s'appuyer sur le mécanisme hérité WISPr-Logoff-URL, implémentez le changement d'autorisation (CoA) RADIUS pour une gestion dynamique des sessions. Cela fournit des déclencheurs de fin de session et de réauthentification plus fiables sur tous les types d'appareils.

Dépannage et atténuation des risques

Modes de défaillance courants et résolutions

Symptôme : Les appareils iOS se connectent au Wi-Fi, mais l'écran de connexion n'apparaît jamais.

Cause fondamentale : Le réseau bloque l'accès à captive.apple.com, renvoie une réponse non valide à la sonde, ou la fonctionnalité "Bypass Apple Captive Network Assistant" est activée par inadvertance sur le contrôleur sans fil.

Résolution : Vérifiez les ACL de pré-authentification. Désactivez toutes les fonctionnalités de contournement du CNA sur le WLC. Confirmez que la redirection HTTP 302 est correctement délivrée en surveillant les journaux d'état des clients du WLC.

Symptôme : Les utilisateurs reçoivent des erreurs de certificat avant de voir le Captive Portal. Cause fondamentale : Le réseau tente d'intercepter et de rediriger le trafic HTTPS. Le WLC ne possède pas la clé privée du domaine demandé, ce qui déclenche une erreur TLS du navigateur. Résolution : Configurez le Captive Portal pour intercepter et rediriger uniquement le trafic HTTP sur le port 80. Appuyez-vous sur les sondes de connectivité au niveau du système d'exploitation pour déclencher le portail.

Symptôme : Les utilisateurs Android sont invités à se connecter, mais la page du portail ne se charge pas correctement. Cause fondamentale : La page du portail utilise des fonctionnalités JavaScript ou CSS qui ne sont pas prises en charge par le composant Android WebView utilisé pour le rendu du Captive Portal. Résolution : Testez la page du portail dans un environnement de navigateur restreint. Assurez-vous que toutes les ressources sont chargées à partir du serveur du portail lui-même (aucune dépendance CDN externe bloquée par l'ACL de pré-authentification).

Symptôme : Les limites de bande passante WISPr ne sont pas appliquées après la migration vers l'authentification Passpoint.

Cause fondamentale : Le serveur RADIUS ne renvoie pas les VSA de bande passante WISPr pour les sessions authentifiées 802.1X, uniquement pour les sessions UAM.

Résolution : Mettez à jour la politique RADIUS pour renvoyer les attributs WISPr-Bandwidth-Max-Up et WISPr-Bandwidth-Max-Down pour toutes les sessions authentifiées, quelle que soit la méthode d'authentification utilisée.

ROI et impact commercial

La migration des Captive Portals WISPr hérités vers les architectures Passpoint/OpenRoaming offre une valeur commerciale significative, en particulier dans les environnements à haute densité comme les centres de transport et les déploiements de vente au détail à grande échelle.

Du point de vue de la sécurité et de la conformité, le remplacement des réseaux ouverts par le chiffrement WPA3 Enterprise élimine la fenêtre non chiffrée qui existe entre la connexion et l'authentification au portail. Cela répond directement aux vulnérabilités soulignées dans la norme PCI DSS 4.0 et réduit le risque d'attaques par jumeau maléfique qui sont trivialement faciles à exécuter contre des SSID ouverts.

Sur le plan opérationnel, l'élimination des frictions liées au Captive Portal réduit les tickets d'assistance liés aux problèmes de connectivité Wi-Fi. Dans un établissement hôtelier de 500 chambres, cela peut représenter une réduction significative des appels à la réception pendant les périodes de pointe d'enregistrement. Lorsqu'il est intégré à une plateforme Guest WiFi robuste, le taux d'attachement plus élevé des connexions Passpoint transparentes se traduit par des analyses plus riches et des services basés sur la localisation plus efficaces. Pour en savoir plus sur l'intégration du positionnement en intérieur avec ces architectures, consultez notre Guide du système de positionnement en intérieur : UWB, BLE et WiFi .

Bien que le déploiement initial de Passpoint nécessite des mises à jour de configuration et l'intégration d'un fournisseur d'identité, les gains d'efficacité opérationnelle à long terme et l'expérience utilisateur améliorée offrent un retour sur investissement convaincant pour les opérateurs de réseaux d'entreprise. L'approche de migration à double SSID minimise les perturbations, permettant aux organisations de faire la transition à un rythme qui convient à leurs contraintes opérationnelles.

Termes clés et définitions

WISPr (Wireless Internet Service Provider roaming)

A draft protocol originally submitted to the Wi-Fi Alliance that defined XML-based auto-login mechanisms and specific RADIUS attributes for captive portal environments. WISPr 2.0 was published by the Wireless Broadband Alliance in March 2010.

While the XML auto-login is largely deprecated in 2026, the WISPr RADIUS attributes are still heavily used for bandwidth control and session management across enterprise WLCs.

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before full internet access is granted. Typically implemented via HTTP redirection at the network access layer.

Used extensively in hospitality and retail to capture user consent and first-party data before granting internet access. GDPR Article 7 compliance requirements apply to the consent mechanism.

Captive Network Assistant (CNA)

A limited, sandboxed web browser built into operating systems (iOS, macOS, Android, Windows) specifically designed to render captive portal login pages when a network is detected as captive.

IT teams must ensure portal pages are optimised for the CNA, as it lacks the full feature set of a standard browser and cannot execute complex JavaScript frameworks reliably.

Passpoint (Hotspot 2.0)

An industry standard based on IEEE 802.11u that enables devices to automatically discover and securely connect to Wi-Fi networks using EAP-based authentication, providing WPA2/WPA3 Enterprise encryption from the first packet.

The primary upgrade path for enterprise networks looking to replace unencrypted captive portals with secure, seamless authentication. Supported natively on iOS, Android, Windows, and macOS.

OpenRoaming

A global roaming federation managed by the Wireless Broadband Alliance (WBA), built upon Passpoint technology, that allows seamless Wi-Fi onboarding across participating networks worldwide.

Enables users to automatically connect to participating networks without registering at each venue. Purple acts as a free identity provider for OpenRoaming under the Connect license.

UAM (Universal Access Method)

A standard method for browser-based login at a captive portal, utilizing HTTP redirection to a centralized authentication server. The underlying mechanism that powers traditional captive portal deployments.

Distinct from 802.1X authentication. UAM relies on the user's browser (or CNA) to render the portal page, making it dependent on the OS captive portal detection mechanism.

Pre-Authentication ACL (Walled Garden)

An Access Control List applied to a client before successful authentication, defining what limited network resources they can access. Must allow DNS resolution and access to the portal server while blocking general internet access.

Misconfigured pre-auth ACLs are the most common cause of captive portal failures, particularly when probe URLs for iOS or Android are inadvertently blocked.

ANQP (Access Network Query Protocol)

A query and response protocol used by Passpoint (IEEE 802.11u) to allow devices to discover network capabilities, roaming consortium identifiers, and authentication requirements before associating.

ANQP queries replace the WISPr XML discovery mechanism in Passpoint deployments, enabling automatic and secure network selection without user interaction.

WISPr VSAs (Vendor-Specific Attributes)

RADIUS Vendor-Specific Attributes defined by the WISPr specification, including WISPr-Bandwidth-Max-Up, WISPr-Bandwidth-Max-Down, WISPr-Location-ID, and WISPr-Session-Terminate-Time.

These attributes remain fully functional in 2026 and are returned by RADIUS servers to enforce bandwidth policies and session management for both UAM and 802.1X authenticated sessions.

CoA (Change of Authorisation)

A RADIUS extension (RFC 5176) that allows the AAA server to dynamically modify or terminate an active session without requiring the client to re-authenticate.

The recommended replacement for the legacy WISPr-Logoff-URL mechanism for session management in modern enterprise deployments.

Études de cas

A large conference centre with 3,000 concurrent users is experiencing a high volume of complaints from attendees using iOS 17 devices. Users report that they connect to the 'Conference_Guest' Wi-Fi SSID, but the captive portal login screen never appears, leaving them connected to the network but without internet access. Android users on the same SSID are not experiencing this issue. The network runs on Cisco Catalyst 9800 WLCs.

Step 1: Verify the Pre-Authentication ACLs on the Wireless LAN Controller. Navigate to the guest SSID policy and confirm that DNS resolution is permitted for all clients, and that HTTP traffic (Port 80) destined for any IP address is being intercepted and redirected to the portal URL — not dropped.

Step 2: Check the WLC configuration for any CNA Bypass settings. On Cisco 9800 WLCs, this is found under the WLAN security settings. If 'Captive Bypass Portal' is enabled, disable it immediately. This setting prevents the WLC from redirecting Apple's specific HTTP probe requests, assuming the user will open a full browser manually.

Step 3: Confirm the initial redirection is occurring on HTTP port 80, not HTTPS port 443. Use a packet capture on the WLC management interface to verify the 302 redirect is being sent in response to the iOS probe.

Step 4: Ensure the portal server's HTTPS certificate is valid and trusted. While the initial redirect is HTTP, the portal page itself must be HTTPS. An expired or self-signed certificate will cause the CNA to display a warning and prevent login.

Step 5: Test with an iOS device, monitoring the RADIUS logs and WLC client state to confirm the HTTP 302 redirect is successfully delivered and the CNA launches.

A national retail chain with 200 stores is planning to migrate from their legacy open SSID with a captive portal to a Passpoint-enabled network to improve security and reduce PCI DSS 4.0 compliance risk. However, their network operations team relies heavily on the WISPr-Bandwidth-Max-Down RADIUS attribute to throttle guest traffic to 5Mbps, and their RADIUS infrastructure is managed by a third-party provider. How should they approach this migration without losing bandwidth control?

Step 1: Deploy a dual-SSID strategy across all 200 stores simultaneously using a centralised WLC or cloud management platform. Keep the existing open SSID active while broadcasting the new Passpoint-enabled SSID with the same SSID name as the OpenRoaming profile.

Step 2: Work with the third-party RADIUS provider to update the RADIUS policy. The policy must be configured to return WISPr-Bandwidth-Max-Down (value: 5120 Kbps) and WISPr-Bandwidth-Max-Up attributes in the RADIUS Access-Accept message for all authenticated sessions — including 802.1X/EAP sessions from Passpoint clients, not just UAM sessions from the captive portal.

Step 3: Verify that the WLC firmware at each store supports applying WISPr VSAs to 802.1X-authenticated sessions. Most enterprise WLCs (Cisco, Aruba, Ruckus) support this, but it may require a firmware update on older hardware.

Step 4: Integrate with an OpenRoaming identity provider (such as Purple under the Connect license) to enable automatic onboarding for users whose devices carry valid roaming credentials.

Step 5: Use the WiFi Analytics platform to monitor per-store adoption of the Passpoint SSID. After 90 days, review adoption rates and plan the phased decommissioning of the legacy open SSID on a store-by-store basis.

Analyse de scénario

Q1. Your deployment requires users to download a specific loyalty app before accessing the internet. You configure the pre-authentication ACL to allow access to the Apple App Store and Google Play Store IP ranges. However, users report they cannot access the stores. What is the most likely architectural limitation causing this, and what is the correct resolution?

💡 Astuce :Consider how modern Content Delivery Networks (CDNs) and cloud services resolve IP addresses dynamically.

Afficher l'approche recommandée

The App Store and Play Store utilise complex, dynamic CDNs (such as Akamai or CloudFront). Creating IP-based ACLs for these services is highly unreliable because the IP addresses change frequently based on geography and load balancing. The correct resolution is to use DNS-based ACLs (if supported by the WLC) to whitelist the specific domain names required by the app stores, rather than attempting to maintain a list of static IP ranges. Alternatively, configure the portal to provide a direct download link to the app hosted on your own portal server, bypassing the app store requirement entirely during the pre-auth phase.

Q2. A network engineer proposes implementing a strict HTTPS-only policy for all network traffic, including the initial captive portal redirect, to improve security. Why is this approach fundamentally flawed for captive portal environments, and what is the correct security architecture?

💡 Astuce :Think about how TLS certificates are validated by a client browser and what happens when the WLC intercepts an HTTPS request.

Afficher l'approche recommandée

When a client attempts to access a secure site (e.g., https://example.com ) and the WLC intercepts that traffic to redirect to the portal, the WLC must present a TLS certificate. Because the WLC does not possess the valid private key for 'example.com', the client browser correctly identifies the interception as a Man-in-the-Middle attack and displays a severe security warning, preventing the portal from loading. The correct architecture is: (1) allow the OS connectivity probe (HTTP) to be intercepted and redirected, triggering the CNA; (2) host the portal login page itself on HTTPS with a valid, publicly trusted certificate; (3) use WPA2/WPA3 Enterprise (Passpoint) for full encryption from connection, eliminating the need for the initial unencrypted phase entirely.

Q3. You are tasked with migrating a 60,000-seat stadium network from a legacy captive portal to OpenRoaming. The business requires that user bandwidth is still strictly limited to 5Mbps down / 2Mbps up, and the stadium hosts IoT devices (point-of-sale terminals, digital signage) that cannot participate in EAP authentication. How do you architect this migration?

💡 Astuce :Consider both the bandwidth policy persistence challenge and the IoT device compatibility requirement.

Afficher l'approche recommandée

This requires a three-SSID architecture: (1) A Passpoint/OpenRoaming SSID for modern guest devices, with the RADIUS server returning WISPr-Bandwidth-Max-Down (5120 Kbps) and WISPr-Bandwidth-Max-Up (2048 Kbps) VSAs upon successful EAP authentication — confirming that WISPr bandwidth attributes remain functional in 802.1X contexts. (2) A legacy open SSID with captive portal for transitional guest devices that do not yet have OpenRoaming profiles. (3) A separate WPA2-PSK SSID on a dedicated VLAN for IoT devices, with MAC address filtering and strict firewall rules to prevent lateral movement. The WISPr bandwidth attributes must be explicitly configured in the RADIUS policy for the Passpoint SSID, as they are not automatically inherited from the legacy UAM policy.