WPA2-Enterprise vs Personal pour les appartements et les espaces de co-working

Ce guide de référence technique faisant autorité évalue WPA2-Enterprise par rapport à WPA2-Personal pour les environnements multi-locataires comme les appartements et les espaces de co-working. Il fournit aux architectes réseau et aux responsables informatiques des informations exploitables sur l'authentification 802.1X, l'attribution dynamique de VLAN et la conformité en matière de sécurité, démontrant pourquoi les mots de passe partagés introduisent un risque inacceptable dans les lieux partagés modernes. Les opérateurs de sites trouveront des conseils de mise en œuvre concrets, des études de cas réels et une analyse du retour sur investissement pour soutenir une décision de migration ce trimestre.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Analyse Technique Approfondie : WPA2-Personal vs. WPA2-Enterprise

- La Vulnérabilité de la Clé Pré-Partagée (PSK)

- L'Architecture 802.1X : Sécurité Individualisée

- Attribution Dynamique de VLAN et Micro-Segmentation

- Guide de Mise en Œuvre

- Étape 1 : Établir le Fournisseur d'Identité (IdP)

- Étape 2 : Déployer et configurer l'infrastructure RADIUS

- Étape 3 : Configurer l'infrastructure sans fil

- Étape 4 : Provisionnement et intégration des clients

- Bonnes pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- Atténuation des risques : Le défi de l'itinérance

- ROI et impact commercial

Résumé Exécutif

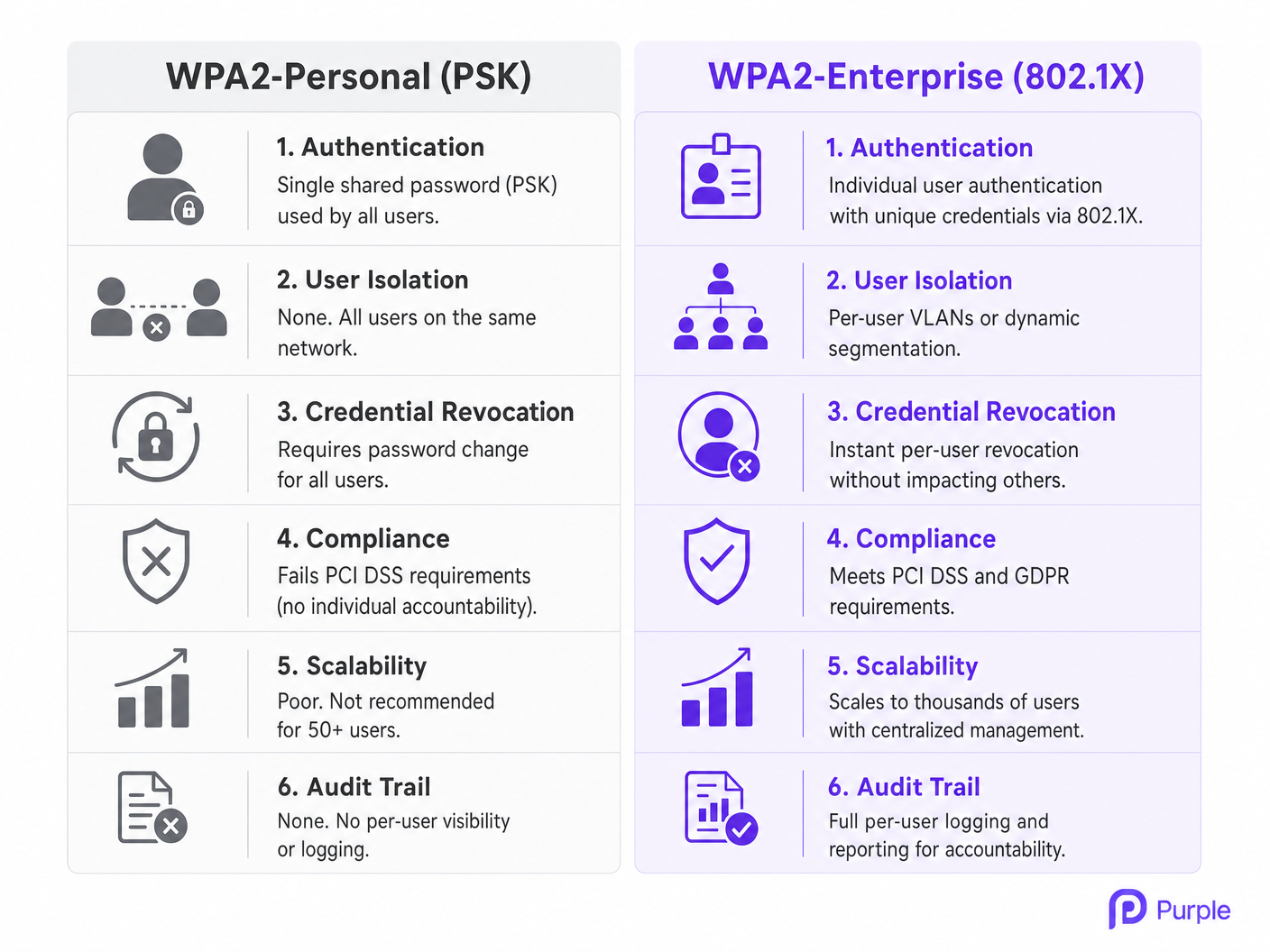

Pour les CTO, les architectes réseau et les directeurs des opérations de sites gérant des environnements multi-locataires — tels que les espaces de co-working et les complexes d'appartements à haute densité — s'appuyer sur WPA2-Personal (Pre-Shared Key ou PSK) constitue une responsabilité opérationnelle et de sécurité. Bien que WPA2-Personal soit suffisant pour une maison individuelle, son déploiement dans des environnements où plusieurs utilisateurs non affiliés partagent le même espace physique introduit des vulnérabilités critiques. Les mots de passe partagés signifient un risque partagé : une seule clé compromise compromet l'ensemble du segment réseau, ne respectant pas les normes de conformité de base comme PCI DSS et GDPR.

Ce guide fournit une comparaison technique complète entre WPA2-Personal et WPA2-Enterprise (802.1X). Il détaille la nécessité architecturale d'une authentification individualisée, les mécanismes d'attribution dynamique de VLAN pour l'isolation des locataires, et l'impact commercial tangible de la migration vers une posture de sécurité de niveau entreprise. En intégrant la gestion des identités à l'accès réseau, les équipes informatiques peuvent obtenir un contrôle granulaire, une révocation instantanée des identifiants et une auditabilité complète — protégeant ainsi la réputation du site et les données des locataires.

Analyse Technique Approfondie : WPA2-Personal vs. WPA2-Enterprise

La Vulnérabilité de la Clé Pré-Partagée (PSK)

WPA2-Personal repose sur une seule clé pré-partagée (PSK) pour authentifier tous les utilisateurs se connectant à un Service Set Identifier (SSID) spécifique. Dans un environnement multi-locataires, cette architecture est fondamentalement défectueuse. Lorsqu'un membre d'un espace de co-working ou un résident d'un appartement se connecte, il partage la même base cryptographique que tous les autres utilisateurs de ce réseau. Ce manque d'isolation signifie que tout utilisateur disposant de la PSK peut potentiellement déchiffrer le trafic des autres, intercepter des données sensibles ou lancer des attaques latérales contre des appareils sur le même sous-réseau.

De plus, la surcharge opérationnelle de la gestion des PSK est insoutenable à grande échelle. Lorsqu'un locataire quitte, la seule façon de révoquer son accès est de changer la PSK pour l'ensemble du réseau, forçant tous les locataires restants à se réauthentifier. Cette friction conduit à une pratique courante et dangereuse : le mot de passe n'est jamais changé, accordant un accès perpétuel aux anciens locataires et aux visiteurs non autorisés. Pour les propriétaires Retail et les opérateurs Hospitality gérant des dizaines de locataires, ce n'est pas un risque théorique — c'est un mode de défaillance opérationnel courant.

L'Architecture 802.1X : Sécurité Individualisée

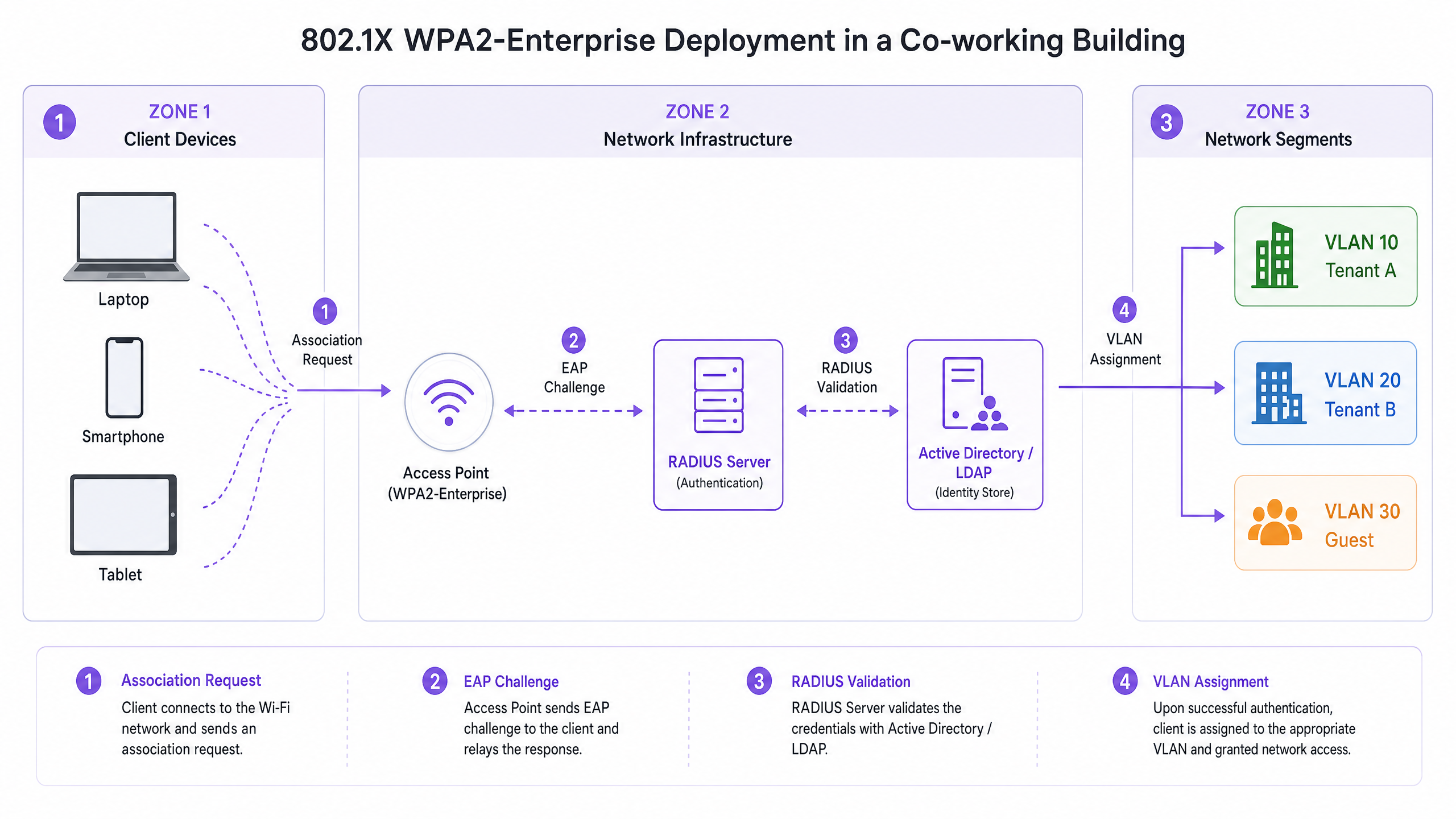

WPA2-Enterprise, basé sur la norme IEEE 802.1X, modifie fondamentalement le modèle de sécurité, passant de l'authentification au niveau du réseau à l'authentification au niveau de l'utilisateur. Au lieu d'un mot de passe partagé, chaque utilisateur (ou appareil) s'authentifie à l'aide d'identifiants uniques — généralement un nom d'utilisateur et un mot de passe, ou un certificat numérique — validés par rapport à un référentiel d'identité central tel qu'Active Directory, LDAP ou un service RADIUS basé sur le cloud.

Cette architecture implique trois composants principaux :

Demandeur (Supplicant) : L'appareil client (ordinateur portable, smartphone) tentant de se connecter.

Authentificateur : Le point d'accès sans fil (AP) ou le commutateur réseau qui contrôle l'accès physique au réseau.

Serveur d'Authentification : Le serveur RADIUS qui valide les identifiants et autorise l'accès.

Lorsqu'un demandeur s'associe à l'AP, l'AP bloque tout le trafic à l'exception des messages Extensible Authentication Protocol (EAP). L'AP transmet les identifiants de l'utilisateur au serveur RADIUS. Ce n'est qu'après une validation réussie que le serveur RADIUS demande à l'AP d'ouvrir le port et d'autoriser le trafic réseau. Cela garantit que chaque session est chiffrée avec une clé unique, générée dynamiquement, empêchant les utilisateurs de s'espionner mutuellement.

Attribution Dynamique de VLAN et Micro-Segmentation

L'une des capacités les plus puissantes de WPA2-Enterprise dans un environnement multi-locataires est l'attribution dynamique de VLAN. Lorsque le serveur RADIUS authentifie un utilisateur, il peut renvoyer des attributs spécifiques à l'AP, y compris un ID de VLAN. Cela permet à l'infrastructure réseau de placer dynamiquement l'utilisateur dans un Virtual Local Area Network (VLAN) spécifique en fonction de son identité, de son rôle ou de son affiliation de locataire, quel que soit l'AP physique auquel il se connecte.

Dans un espace de co-working, par exemple, le Locataire A et le Locataire B peuvent se connecter au même SSID physique (par exemple, « CoWorking_Secure »). Cependant, après authentification, le serveur RADIUS attribue les appareils du Locataire A au VLAN 10 et les appareils du Locataire B au VLAN 20. Cela fournit une isolation robuste de couche 2, garantissant que le Locataire A ne peut pas accéder aux serveurs, imprimantes ou appareils clients du Locataire B. Cette micro-segmentation est essentielle pour répondre aux exigences de conformité et protéger la propriété intellectuelle des locataires. Pour les sites gérant des locataires Healthcare ou des sociétés de services financiers, ce niveau d'isolation est non négociable.

Guide de Mise en Œuvre

Le déploiement de WPA2-Enterprise nécessite une planification minutieuse et une intégration entre l'infrastructure sans fil et le système de gestion des identités. Les étapes suivantes décrivent une stratégie de déploiement indépendante des fournisseurs.

Étape 1 : Établir le Fournisseur d'Identité (IdP)

La base de WPA2-Enterprise est un référentiel d'identité robuste. Pour les déploiements modernes, les annuaires basés sur le cloud (par exemple, Microsoft Entra ID, Google Workspace) sont préférés aux annuaires Active Directory sur site en raison de leur évolutivité et de leur facilité d'intégration. Assurez-vous que l'IdP choisi prend en charge les protocoles nécessaires (par exemple, SAML, LDAP) pour communiquer avec l'infrastructure RADIUS.

Purple peut agir comme un fournisseur d'identité gratuit pour des services comme OpenRoaming sous la licence Connect, simplifiant le déploiement pour les sites cherchant à rationaliser l'accès sans gérer des annuaires sur site complexes.

Étape 2 : Déployer et configurer l'infrastructure RADIUS

Le serveur RADIUS agit comme un pont entre les APs et l'IdP. Les solutions Cloud RADIUS éliminent le besoin de matériel sur site et offrent une haute disponibilité. Configurez le serveur RADIUS pour communiquer en toute sécurité avec l'IdP et définissez les politiques d'authentification.

Sélectionnez la méthode EAP appropriée en fonction des exigences de sécurité et des capacités des appareils clients. PEAP-MSCHAPv2 est courant pour les environnements utilisant l'authentification par nom d'utilisateur/mot de passe, établissant un tunnel TLS sécurisé avant de transmettre les informations d'identification. EAP-TLS est la méthode la plus sécurisée, nécessitant des certificats numériques à la fois sur le serveur et sur l'appareil client, éliminant entièrement les mots de passe et offrant une authentification transparente — bien qu'elle nécessite une infrastructure à clé publique (PKI) ou une solution de gestion des appareils mobiles (MDM) pour la distribution des certificats.

Étape 3 : Configurer l'infrastructure sans fil

Configurez les contrôleurs WLAN ou les APs gérés dans le cloud pour qu'ils pointent vers le serveur RADIUS pour l'authentification. Définissez le SSID WPA2-Enterprise et configurez les attributs RADIUS nécessaires pour l'affectation dynamique de VLAN. Définissez les adresses IP du serveur RADIUS, les ports (généralement 1812 pour l'authentification, 1813 pour la comptabilité) et les secrets partagés sur les APs ou les contrôleurs. Activez l'affectation dynamique de VLAN (souvent appelée « AAA Override » ou terminologie similaire spécifique au fournisseur) dans la configuration du SSID.

Étape 4 : Provisionnement et intégration des clients

Le défi le plus important dans les déploiements WPA2-Enterprise est l'intégration des clients. Les utilisateurs doivent configurer correctement leurs appareils pour se connecter au réseau 802.1X. La configuration manuelle est sujette aux erreurs et génère des tickets de support. Mettez en œuvre une solution d'intégration automatisée — généralement un portail d'intégration sécurisé accessible via un SSID d'intégration ouvert — qui guide l'utilisateur dans l'installation d'un profil ou d'un certificat sur son appareil. Une fois provisionné, l'appareil se connecte automatiquement au SSID WPA2-Enterprise sécurisé. Pour plus de conseils sur l'optimisation des déploiements sans fil de qualité professionnelle, consultez notre guide sur Office Wi-Fi: Optimisez votre réseau Wi-Fi de bureau moderne .

Bonnes pratiques

L'obligation de validation des certificats est la décision de configuration la plus importante dans un déploiement WPA2-Enterprise. Assurez-vous que les appareils clients sont configurés pour valider le certificat du serveur RADIUS. Ne pas le faire expose les utilisateurs aux attaques de type « Evil Twin », où un AP malveillant imite le réseau légitime pour collecter des informations d'identification.

Combinez l'authentification 802.1X avec le profilage des appareils pour identifier les appareils sans tête — imprimantes, capteurs IoT, systèmes de gestion de bâtiments — qui ne peuvent pas prendre en charge le 802.1X. Utilisez le MAC Authentication Bypass (MAB) pour ces appareils, mais restreignez leur accès à des VLAN isolés avec des politiques de pare-feu strictes. Configurez les APs pour envoyer des messages de comptabilité RADIUS au serveur afin de fournir une piste d'audit détaillée des sessions utilisateur, y compris les heures de connexion, l'utilisation des données et les raisons de la terminaison, ce qui est crucial pour le dépannage et la conformité.

Maintenez un réseau Guest WiFi séparé et isolé pour les visiteurs. Ce réseau doit utiliser un Captive Portal pour l'acceptation des conditions de service et la capture de données, s'intégrant avec WiFi Analytics pour générer des informations sur le site, tout en gardant le trafic des invités entièrement séparé du réseau d'entreprise. Pour les pôles de Transport et les centres de conférence, cette séparation est une exigence réglementaire en vertu du GDPR.

Dépannage et atténuation des risques

Modes de défaillance courants

L'expiration des certificats est la cause la plus fréquente de pannes d'authentification soudaines et généralisées dans les environnements WPA2-Enterprise. Si le certificat du serveur RADIUS expire ou est émis par une autorité de certification (CA) non fiable, les appareils clients refuseront de se connecter. Mettez en œuvre une surveillance proactive et des alertes pour l'expiration des certificats avec un préavis minimum de 60 jours.

L'indisponibilité du serveur RADIUS est le deuxième mode de défaillance le plus critique. Si les APs ne peuvent pas atteindre le serveur RADIUS, aucun utilisateur ne peut s'authentifier. Déployez des serveurs RADIUS redondants dans différentes régions géographiques ou zones de disponibilité pour assurer une haute disponibilité. La mauvaise configuration des clients est la source la plus fréquente de tickets de support : les utilisateurs configurant manuellement leurs appareils sélectionnent souvent la mauvaise méthode EAP ou ne font pas confiance au certificat du serveur. Fiez-vous aux outils d'intégration automatisés ou aux solutions MDM pour imposer des configurations client cohérentes.

Atténuation des risques : Le défi de l'itinérance

Dans les grands sites, les utilisateurs se déplacent fréquemment entre les APs. Avec WPA2-Enterprise, un cycle d'authentification 802.1X complet peut prendre plusieurs centaines de millisecondes, provoquant des interruptions notables dans les applications en temps réel comme la VoIP ou la vidéoconférence. Pour atténuer cela, mettez en œuvre des protocoles d'itinérance rapide tels que le 802.11r (Fast BSS Transition) et l'Opportunistic Key Caching (OKC). Ces normes permettent au client et au réseau de mettre en cache les clés d'authentification, réduisant considérablement le temps nécessaire pour se déplacer entre les APs. Pour une présentation technique détaillée de l'optimisation des performances d'itinérance dans les WLAN d'entreprise, consultez notre guide sur Résoudre les problèmes d'itinérance dans les WLAN d'entreprise . Comprendre le comportement RF sous-jacent est également essentiel ; notre guide sur Wi-Fi Frequencies: Un guide des fréquences Wi-Fi en 2026 fournit le contexte fondamental.

ROI et impact commercial

La migration de WPA2-Personal vers WPA2-Enterprise nécesnécessite un investissement initial dans l'infrastructure RADIUS et les solutions d'intégration, mais le retour sur investissement (ROI) à long terme est substantiel, particulièrement dans les secteurs de la Vente au détail , de l' Hôtellerie et de l'immobilier commercial.

| Facteur de ROI | WPA2-Personal | WPA2-Enterprise |

|---|---|---|

| Révocation des identifiants | Interruption complète du réseau | Instantanée, par utilisateur |

| Charge de travail du support technique | Élevée (réinitialisations de mot de passe) | Faible (intégration automatisée) |

| Position de conformité | Non conforme PCI DSS / GDPR | Conforme PCI DSS / GDPR |

| Isolation des locataires | Aucune | Micro-segmentation VLAN complète |

| Piste d'audit | Aucune | Journalisation complète des sessions par utilisateur |

| Évolutivité | Faible (plus de 50 utilisateurs) | Évolue jusqu'à des milliers |

Éliminer la nécessité de mettre à jour manuellement les PSK lorsque les locataires partent réduit considérablement les tickets de support technique et la charge administrative. L'intégration automatisée rationalise le processus de provisionnement, libérant le personnel informatique pour se concentrer sur des initiatives stratégiques. En offrant une responsabilité individuelle et une segmentation du réseau, WPA2-Enterprise permet aux établissements de respecter des exigences de conformité strictes telles que PCI DSS et GDPR, atténuant ainsi le risque de violations de données coûteuses et d'amendes réglementaires.

Offrir une sécurité de niveau entreprise est un facteur de différenciation concurrentiel pour les espaces de co-working et les appartements haut de gamme. Les locataires exigent une connectivité sécurisée et fiable pour protéger leur propriété intellectuelle. Un déploiement robuste de WPA2-Enterprise améliore la proposition de valeur de l'établissement, favorisant une meilleure rétention des locataires et des modèles de tarification premium. Alors que la demande d'espaces de travail sécurisés et flexibles continue de croître, s'appuyer sur des modèles de sécurité hérités n'est plus viable. WPA2-Enterprise fournit la base évolutive et sécurisée nécessaire pour prendre en charge l'environnement multi-locataire moderne.

Définitions clés

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the encapsulation of EAP over IEEE 802 networks.

The foundational protocol that enables WPA2-Enterprise, shifting security from a shared password to individual user authentication via a three-party model: Supplicant, Authenticator, and Authentication Server.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The central server that validates user credentials against an identity store and instructs the AP whether to grant access and which VLAN to assign.

Dynamic VLAN Assignment

The process of assigning a user to a specific Virtual Local Area Network (VLAN) based on their identity or role, returned as a RADIUS attribute (Tunnel-Private-Group-ID) during the 802.1X authentication process.

Crucial for multi-tenant environments to ensure that different companies or residents are isolated on separate network segments without requiring separate SSIDs.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, supporting multiple authentication methods including EAP-TLS, PEAP, and EAP-TTLS.

The protocol used to transport authentication messages between the client device (Supplicant) and the RADIUS server, encapsulated within the 802.1X framework.

Supplicant

A software client on a device (laptop, smartphone) that communicates with the Authenticator to gain network access via 802.1X. Built into all modern operating systems including Windows, macOS, iOS, and Android.

The end-user device attempting to connect to the enterprise WiFi network. Its correct configuration — particularly RADIUS server certificate validation — is critical to security.

MAB (MAC Authentication Bypass)

A method of granting network access based on the device's MAC address, used as a fallback for devices that do not support 802.1X authentication. The MAC address is sent to the RADIUS server as both the username and password.

Used to secure headless devices like printers, IoT sensors, and point-of-sale terminals in an enterprise environment. These devices should always be placed in a restricted, isolated VLAN.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi access point by broadcasting the same SSID, used to eavesdrop on wireless communications or harvest user credentials.

A primary threat in WPA2-Enterprise deployments. Mitigated by requiring client devices to validate the RADIUS server's digital certificate, which a rogue AP cannot replicate.

EAP-TLS (EAP-Transport Layer Security)

The most secure EAP method, requiring mutual authentication via digital certificates on both the RADIUS server and the client device. Eliminates password-based authentication entirely.

The recommended authentication method for high-security environments. Requires a PKI or MDM solution for certificate distribution to client devices, but provides seamless, passwordless authentication.

PEAP-MSCHAPv2 (Protected EAP with Microsoft Challenge Handshake Authentication Protocol v2)

A widely deployed EAP method that establishes a TLS tunnel using only a server-side certificate, then authenticates the user via username and password within that tunnel.

A pragmatic choice for environments where deploying client-side certificates is not feasible. Secure when combined with mandatory server certificate validation on client devices.

Exemples concrets

A 200-room premium apartment complex currently uses a single WPA2-Personal network for all residents. The property manager reports that former tenants are still accessing the network from the street, and residents are complaining about slow speeds due to unauthorised devices. They need to secure the network without requiring IT staff to manually configure every resident's laptop and smartphone.

Deploy a cloud-based RADIUS server integrated with a property management system (PMS) or a dedicated tenant directory. Configure the wireless controllers to use WPA2-Enterprise (802.1X) with PEAP-MSCHAPv2. Implement a self-service onboarding portal accessible via a temporary open onboarding SSID. When a new resident moves in, they receive an email with a link to the onboarding portal. The portal guides them to download a secure network profile that configures their devices for the 802.1X network using their unique credentials. When their lease expires, their account in the directory is disabled, instantly revoking their WiFi access without affecting other residents. Headless devices such as smart TVs and IoT sensors are handled via MAC Authentication Bypass, placed into a per-unit IoT VLAN.

A large co-working space hosts 15 different startup companies, each with 5-20 employees. They need to ensure that devices belonging to Startup A cannot communicate with devices belonging to Startup B, even though they are all connecting to the same physical Access Points. They also need to be able to instantly revoke access for a company that fails to pay its monthly membership fee.

Implement WPA2-Enterprise with dynamic VLAN assignment. Create a central identity directory (e.g., Google Workspace or Microsoft Entra ID) and organise users into groups based on their startup affiliation. Configure the RADIUS server to return a specific VLAN ID attribute based on the user's group membership during the 802.1X authentication process. Configure the network switches and APs to map these VLAN IDs to isolated subnets with strict firewall rules preventing inter-VLAN routing. When a company's membership lapses, disable their group in the directory. All active sessions are terminated and no new sessions can be established. The remaining 14 companies are completely unaffected.

Questions d'entraînement

Q1. A retail complex provides WiFi to its individual store tenants. They want to implement WPA2-Enterprise but are concerned that point-of-sale (POS) terminals and barcode scanners do not support 802.1X authentication. How should the network architect design the access policy to accommodate these devices while maintaining security?

Conseil : Consider how to handle devices that lack a supplicant while maintaining security and isolation.

Voir la réponse type

The architect should implement MAC Authentication Bypass (MAB) alongside 802.1X. The RADIUS server should be configured to first attempt 802.1X authentication. If the device times out (because it lacks a supplicant), the AP falls back to sending the device's MAC address to the RADIUS server. The RADIUS server checks the MAC address against a pre-approved database of known POS terminals and scanners. If a match is found, the device is authorised and placed into a highly restricted, isolated VLAN designated for POS equipment, with firewall rules permitting only payment gateway traffic. This ensures POS devices are on the network without being co-mingled with tenant user data, meeting PCI DSS segmentation requirements.

Q2. During a WPA2-Enterprise deployment at a co-working space, users report that they are frequently prompted to 'Accept Certificate' when connecting to the network for the first time. The IT manager is concerned this will lead to users accepting rogue certificates in an Evil Twin attack. What is the most effective way to resolve this?

Conseil : Relying on users to manually validate certificates is a security risk. How can this process be automated to enforce the correct trust anchor?

Voir la réponse type

The IT manager should implement an automated onboarding solution (such as a secure onboarding portal or an MDM-distributed network profile). This solution automatically configures the client device's supplicant settings, including explicitly defining which RADIUS server certificate to trust and which Certificate Authority (CA) issued it. By pre-configuring the trust anchor, the device will silently and securely authenticate to the legitimate network and automatically reject any rogue APs presenting a different certificate, without prompting the user. The onboarding portal should be delivered over HTTPS on a temporary open SSID, and the profile should lock down the supplicant configuration to prevent users from overriding it.

Q3. A stadium executive suite requires secure, isolated WiFi for high-profile corporate clients during events. The current design uses a separate WPA2-Personal SSID and password for each of the 50 suites, resulting in 50 SSIDs broadcasting simultaneously. The WiFi performance is poor. What is the technical root cause, and how does WPA2-Enterprise resolve it?

Conseil : Consider the physical limitations of the RF spectrum and the overhead generated by management frames.

Voir la réponse type

Broadcasting 50 separate SSIDs creates severe management frame overhead. Each SSID requires the APs to broadcast beacon frames at regular intervals (typically every 102.4ms). With 50 SSIDs, the APs are consuming a significant portion of available RF airtime transmitting beacons before any actual data traffic is sent. This directly degrades throughput and increases latency for all users. WPA2-Enterprise resolves this by consolidating all suites onto a single, secure SSID. Using dynamic VLAN assignment, the RADIUS server authenticates the corporate client's credentials and dynamically places them into an isolated VLAN specific to their suite. This provides the required security and isolation while optimising RF performance by eliminating SSID bloat. The recommended maximum is 3-4 SSIDs per AP in high-density environments.