Zoo et Parc à Thèmes WiFi : Guide de Connectivité pour les Sites à Forte Affluence

Ce guide fournit aux responsables informatiques et aux architectes réseau un cadre complet pour le déploiement de WiFi haute performance dans les zoos et les parcs à thèmes. Il couvre la planification RF extérieure, le déploiement de Captive Portal, le filtrage de contenu adapté aux familles et les stratégies pour transformer la connectivité en analyses opérationnelles exploitables.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- Résumé Exécutif

- Approfondissement Technique

- Planification RF Extérieure et Sélection des Points d'Accès

- Architecture de Backhaul et Redondance

- Segmentation du Réseau et Sécurité

- Guide d'Implémentation

- Étape 1 : Étude de Site Complète

- Étape 2 : Captive Portal et Flux d'Authentification

- Étape 3 : Mise en œuvre du filtrage de contenu familial

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

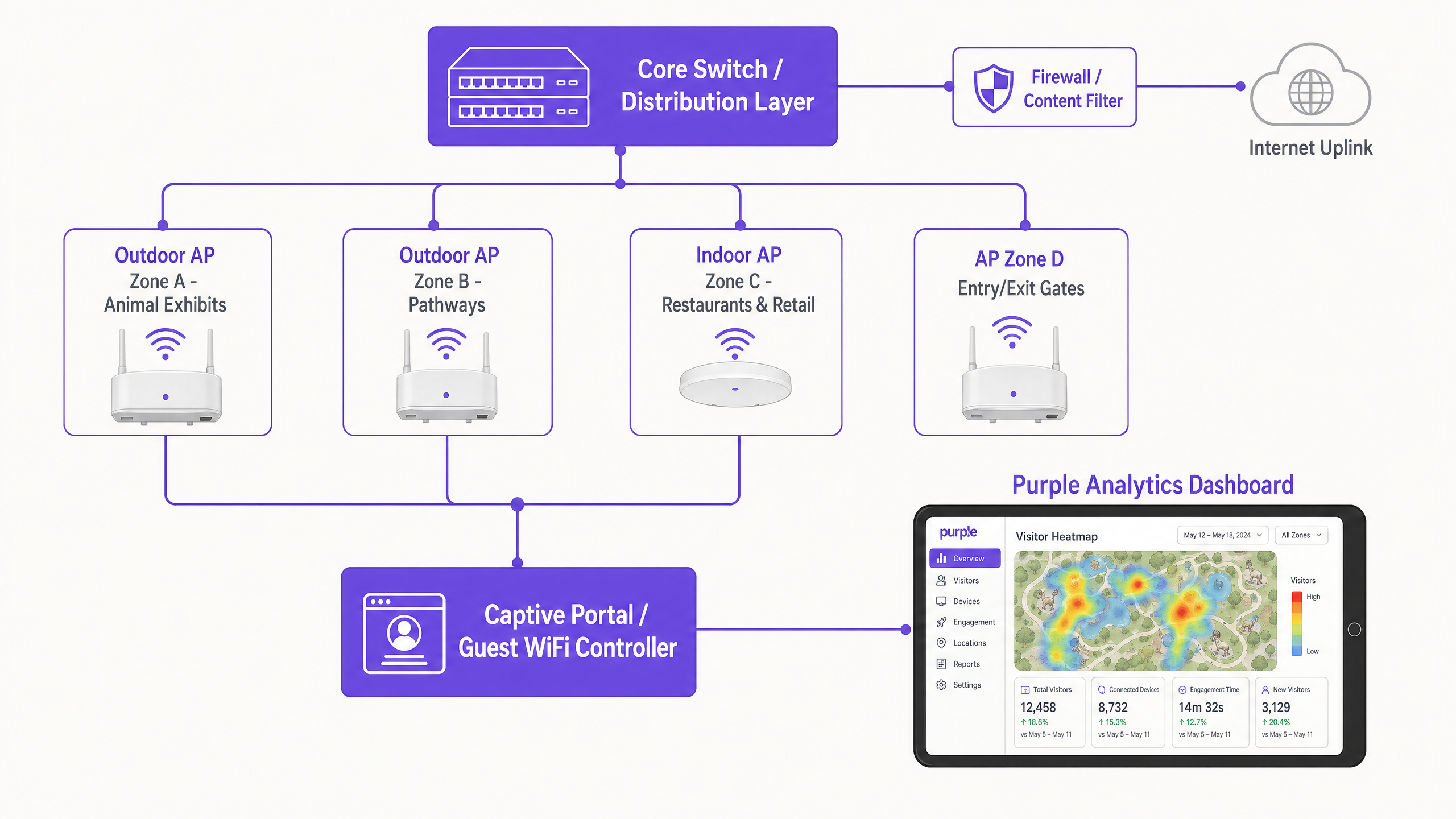

Pour les grands lieux de loisirs comme les zoos et les parcs à thèmes, le déploiement d'un Guest WiFi fiable n'est plus un luxe, mais une exigence opérationnelle fondamentale. Les visiteurs s'attendent à une connectivité fluide pour accéder aux cartes numériques, réserver des créneaux horaires pour les attractions et partager leurs expériences sur les réseaux sociaux. Parallèlement, les opérateurs de sites s'appuient sur cette infrastructure pour alimenter les systèmes de point de vente, la billetterie mobile et la gestion des foules en temps réel.

Cependant, les déploiements extérieurs présentent des défis d'ingénierie uniques. Des densités de foule imprévisibles, des environnements RF complexes impliquant de l'eau et de la végétation, et la nécessité d'un filtrage de contenu robuste exigent une approche stratégique de la conception du réseau. Ce guide fournit aux responsables informatiques, aux architectes réseau et aux CTO des recommandations exploitables et indépendantes des fournisseurs pour l'architecture de réseaux sans fil haute densité dans des environnements extérieurs à forte affluence. Nous explorerons la sélection des points d'accès, les stratégies de backhaul, l'optimisation du Captive Portal et la manière de tirer parti des WiFi Analytics pour générer un retour sur investissement tangible.

Approfondissement Technique

Planification RF Extérieure et Sélection des Points d'Accès

Le déploiement d'une infrastructure sans fil sur de vastes zones extérieures nécessite du matériel conçu pour des conditions difficiles. Les points d'accès (APs) intérieurs tomberont rapidement en panne s'ils sont exposés à l'humidité, aux fluctuations de température et aux rayons UV.

Pour les zones extérieures, les équipes informatiques doivent spécifier des APs avec un indice de protection IP66 ou IP67, garantissant une protection complète contre la pénétration de la poussière et les jets d'eau à haute pression. De plus, le matériel doit supporter une plage de température de fonctionnement adaptée au climat local, généralement de -20°C à +60°C. Dans les zones accessibles au public, telles que les files d'attente ou les structures basses, des boîtiers résistants au vandalisme sont obligatoires pour protéger l'investissement.

Du point de vue du protocole, l'IEEE 802.11ax (Wi-Fi 6) est la norme de base pour les nouveaux déploiements. L'avantage critique du Wi-Fi 6 dans les environnements à forte affluence est l'Accès Multiple par Répartition Orthogonale de la Fréquence (OFDMA). L'OFDMA permet de subdiviser un seul canal AP en unités de ressources plus petites, permettant une transmission simultanée à plusieurs clients. Cela réduit considérablement la latence et améliore l'efficacité dans les zones denses comme les aires de restauration ou les expositions animales, où des centaines d'appareils peuvent se disputer le temps d'antenne. Bien que le Wi-Fi 6E introduise la bande des 6 GHz, le coût supplémentaire du matériel est actuellement difficile à justifier pour la plupart des déploiements de sites extérieurs, faisant du Wi-Fi 6 le choix pragmatique pour équilibrer performance et budget.

Architecture de Backhaul et Redondance

Une conception RF robuste est sans objet si l'infrastructure de backhaul ne peut pas supporter le débit agrégé. Les zoos et les parcs à thèmes s'étendent souvent sur des dizaines ou des centaines d'hectares, rendant le câblage cuivre traditionnel impraticable pour connecter les commutateurs périphériques au cœur du réseau.

Une approche de backhaul hybride est généralement requise :

- Anneaux de Fibre Optique : Déployez des anneaux de fibre optique monomode pour connecter les commutateurs de distribution sur l'ensemble du site. Cela offre une bande passante élevée et une résilience ; si un chemin est coupé (par exemple, lors de travaux de terrassement), le trafic peut être acheminé dans la direction opposée.

- Sans Fil Point-à-Point : Dans les zones où le creusement de tranchées pour la fibre est sensible sur le plan environnemental ou prohibitivement coûteux (par exemple, à travers un lac ou une exposition forestière dense), des ponts sans fil point-à-point ou point-à-multipoint de haute capacité offrent une connectivité fiable.

- Power over Ethernet (PoE) : À partir des commutateurs de distribution, utilisez un câble Cat6A pour fournir à la fois les données et l'alimentation aux APs individuels, en veillant à ce que les longueurs ne dépassent pas la norme de 100 mètres.

Pour la liaison montante Internet principale, le haut débit grand public est insuffisant. Les sites doivent se procurer une ligne louée dédiée, comme détaillé dans notre guide Qu'est-ce qu'une ligne louée ? Internet professionnel dédié , pour garantir une bande passante symétrique et des Accords de Niveau de Service (SLA) stricts.

Segmentation du Réseau et Sécurité

La sécurité est primordiale lorsque l'on mélange l'accès public des invités avec les opérations critiques du site. Le réseau doit être segmenté logiquement à l'aide de Réseaux Locaux Virtuels (VLANs).

- Réseau Invité : Configuré avec WPA3-Personal (ou mode mixte WPA2/WPA3 pour la prise en charge des appareils hérités) et strictement isolé de toutes les ressources internes. L'isolation des clients doit être activée au niveau de l'AP pour empêcher les appareils invités de communiquer entre eux.

- Réseau Opérationnel : VLANs dédiés pour les terminaux de point de vente (POS), l'affichage numérique et les appareils IoT. L'accès doit être sécurisé à l'aide de l'IEEE 802.1X avec authentification par certificat pour garantir que seuls les appareils appartenant à l'entreprise peuvent se connecter.

Pour plus d'informations sur la sécurisation de l'infrastructure des sites, consultez notre article : Protégez votre réseau avec un DNS et une sécurité robustes .

Guide d'Implémentation

Étape 1 : Étude de Site Complète

Ne vous fiez jamais uniquement à la modélisation prédictive pour les environnements extérieurs. Menez une étude de site RF active à l'aide d'outils d'analyse spectrale. Les arbres, les plans d'eau et les enceintes métalliques (comme les cages ou les structures d'attractions) absorbent et réfléchissent les signaux RF de manière imprévisible. L'étude doit cartographier les exigences de couverture zone par zone, en identifiant les sources d'interférences et les emplacements optimaux pour le montage des APs.

Étape 2 : Captive Portal et Flux d'Authentification

Le Captive Portal est la passerelle vers le réseau invité et le principal mécanisme de capture de données. Une expérience d'intégration fluideence est essentielle pour maximiser les taux de connexion.

- Options d'authentification : Proposez la connexion sociale (Facebook, Google, Apple) en plus de l'enregistrement traditionnel par e-mail. Les établissements offrant la connexion sociale observent généralement des taux de connexion 30 à 40 % plus élevés que ceux qui dépendent exclusivement des formulaires.

- Conformité : Assurez-vous que le portail recueille explicitement le consentement pour le traitement des données et les communications marketing, en respectant strictement le GDPR ou les réglementations locales en matière de confidentialité.

- Réauthentification sans friction : Utilisez la mise en cache des adresses MAC ou des plateformes comme OpenRoaming pour reconnecter automatiquement les visiteurs de retour sans qu'ils aient à refaire le processus du Captive Portal.

Étape 3 : Mise en œuvre du filtrage de contenu familial

Les zoos et parcs à thème ont le devoir d'offrir un environnement numérique sûr. Le filtrage de contenu basé sur DNS est la méthode la plus efficace pour y parvenir à grande échelle. En interceptant les requêtes DNS et en bloquant la résolution des domaines classés comme contenu adulte, jeux de hasard ou violence, les établissements peuvent appliquer des politiques d'utilisation acceptable sans la latence introduite par l'inspection approfondie des paquets (DPI). Ce filtrage doit être appliqué par défaut au SSID invité.

Bonnes pratiques

- Concevoir pour la densité maximale, pas pour les moyennes : Les établissements sous-estiment fréquemment le nombre d'appareils pendant les périodes de pointe (par exemple, les jours fériés). Prévoyez 2 à 3 appareils par visiteur (smartphone, smartwatch, tablette) et concevez la densité des points d'accès (AP) en conséquence. Une règle générale est un AP pour 500 mètres carrés dans les zones à forte densité (aires de restauration, arènes de spectacle) et un pour 1 000 mètres carrés dans les zones de transit à faible densité.

- Prioriser le parcours utilisateur : Le Captive Portal doit être optimisé pour les mobiles et se charger rapidement. Tout délai dans l'affichage du portail entraînera un abandon.

- Tirer parti de l'infrastructure existante : Lors de l'installation de points d'accès extérieurs, utilisez les poteaux d'éclairage existants, les mâts de vidéosurveillance ou les façades de bâtiments pour minimiser les coûts d'installation et l'impact visuel.

Dépannage et atténuation des risques

| Mode de défaillance | Cause première | Stratégie d'atténuation |

|---|---|---|

| Effondrement du réseau sous la charge | Densité de points d'accès insuffisante ; manque de support OFDMA. | Mise à niveau vers une infrastructure Wi-Fi 6 ; refonte des cartes de couverture basées sur les estimations d'utilisateurs simultanés en pointe. |

| Le Captive Portal ne se charge pas | Mauvaise configuration DNS ; paramètres de sécurité agressifs du système d'exploitation mobile. | Assurez-vous que le "walled garden" inclut tous les domaines nécessaires pour les API de connexion sociale et les URL de détection du Captive Portal (par exemple, captive.apple.com). |

| Mauvaise performance d'itinérance | Puissance de transmission des points d'accès (AP) trop élevée, ce qui fait que les clients "collent" aux AP distants. | Mettre en œuvre une gestion radio dynamique ; réduire la puissance TX pour encourager les appareils clients à se déplacer vers des AP plus proches ; activer 802.11k/v/r. |

ROI et impact commercial

L'analyse de rentabilisation pour le déploiement d'un WiFi haute performance va bien au-delà de la connectivité de base. Lorsqu'il est intégré à une plateforme d'analyse robuste, le réseau devient un atout stratégique.

- Intelligence opérationnelle : En suivant les adresses MAC (même anonymisées), les établissements peuvent générer des cartes thermiques et analyser le flux de visiteurs. Ces données identifient les points de congestion, mesurent les temps de séjour à des expositions spécifiques et éclairent les déploiements de personnel et de sécurité.

- Marketing et génération de revenus : Les données de première partie capturées via le Captive Portal alimentent directement le CRM de l'établissement. Cela permet des campagnes d'e-mails post-visite ciblées, l'inscription à des programmes de fidélité et des offres personnalisées, stimulant les visites répétées et augmentant la valeur à vie du client.

- Expérience client améliorée : Une connectivité fiable permet l'utilisation d'applications mobiles spécifiques à l'établissement pour l'orientation, la commande de nourriture mobile et la file d'attente virtuelle, améliorant directement les scores de satisfaction des clients et réduisant les frictions opérationnelles.

Comme on le voit dans des déploiements similaires dans les secteurs de l' Hôtellerie et du Commerce de détail , l'intégration de la connectivité et de l'analyse transforme l'infrastructure informatique d'un centre de coûts en une plateforme génératrice de revenus. Pour en savoir plus sur les déploiements temporaires, consultez notre guide sur WiFi événementiel : Planification et déploiement de réseaux sans fil temporaires .

GuidesSlugPage.keyDefinitionsTitle

Captive Portal

A web page that intercepts a user's initial HTTP request on a public network, requiring authentication or acceptance of terms before granting internet access.

The primary mechanism for capturing visitor data and enforcing acceptable use policies in venue deployments.

OFDMA (Orthogonal Frequency Division Multiple Access)

A feature of Wi-Fi 6 that allows an AP to divide a wireless channel into smaller sub-channels (Resource Units), enabling simultaneous data transmission to multiple devices.

Critical for maintaining network performance in high-density areas like queues and food courts by reducing latency and overhead.

IP67 Rating

An ingress protection standard indicating a device is completely protected against dust and can withstand temporary immersion in water.

The minimum required environmental protection rating for hardware deployed in outdoor zoo and theme park environments.

Walled Garden

A limited environment that controls the user's access to web content and services prior to full authentication.

Must be configured to allow access to social media login APIs and captive portal detection URLs before the guest is fully connected.

DNS-Based Content Filtering

A security technique that blocks access to inappropriate websites by preventing the Domain Name System (DNS) from resolving restricted URLs into IP addresses.

The standard method for ensuring family-safe browsing on venue guest networks without impacting performance.

Client Isolation

A wireless security feature that prevents devices connected to the same AP or VLAN from communicating directly with one another.

Mandatory on guest networks to prevent lateral movement of malware and protect visitor devices from unauthorized access.

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on the same physical network, regardless of their actual location.

Used to securely segment guest traffic from critical operational systems (e.g., point-of-sale, CCTV).

MAC Caching

A feature that remembers the Media Access Control (MAC) address of a previously authenticated device, allowing it to bypass the captive portal on subsequent visits.

Significantly improves the guest experience by providing frictionless connectivity for returning visitors.

GuidesSlugPage.workedExamplesTitle

A regional zoo spanning 40 acres is upgrading its legacy Wi-Fi 4 network. The IT Director notes that during the summer holidays, the network in the main food court (a 2,000 sq metre outdoor plaza) completely fails, with guests unable to load the captive portal. How should the team architect the food court coverage?

- Upgrade to Wi-Fi 6 (802.11ax) APs with IP67 ratings to leverage OFDMA for high-density client handling.

- Deploy high-density directional antennas (patch antennas) rather than omnidirectional antennas to create smaller, focused RF cells. This minimizes co-channel interference.

- Install 4-6 APs around the perimeter of the food court, pointing inward, ensuring transmit power is lowered to encourage roaming and prevent cell overlap.

- Ensure the backhaul switch supporting this zone has at least a 10Gbps uplink to the core to handle the aggregated traffic.

A theme park marketing team wants to increase the number of email addresses captured via the guest WiFi. Currently, visitors must fill out a 5-field form (Name, Email, Phone, Postcode, DOB). The connection rate is only 12%. What technical and strategic changes should be implemented?

- Implement Social Login (Facebook, Google, Apple) on the captive portal to provide a one-click authentication option.

- Reduce the manual form fields to just Name and Email for users who prefer not to use social login.

- Enable 'Seamless Mac Authentication' (MAC caching) so returning visitors are automatically reconnected without seeing the portal again, improving the user experience.

- Ensure the walled garden configuration allows traffic to the social network authentication APIs before the user is fully authorized.

GuidesSlugPage.practiceQuestionsTitle

Q1. You are designing the WiFi coverage for a new 5-acre outdoor primate enclosure. The landscape architect has specified dense tree planting and a large central water feature. What are the primary RF considerations, and how should you position the APs?

GuidesSlugPage.hintPrefixConsider how water and foliage interact with RF signals, particularly at 5GHz.

GuidesSlugPage.viewModelAnswer

Foliage (which contains water) and the central water feature will heavily absorb and reflect RF signals, particularly in the 5GHz band. Predictive modeling will be inaccurate here. You must conduct an active site survey. APs should be positioned at the perimeter facing inward using directional antennas to punch through the foliage, rather than relying on omnidirectional APs in the center. Ensure all hardware is IP67 rated due to the outdoor environment.

Q2. During a busy bank holiday weekend, the IT helpdesk receives reports that guests in the main plaza can connect to the WiFi network but cannot reach the internet. The captive portal does not load. The APs show high utilization but are online. What is the most likely cause, and how do you resolve it?

GuidesSlugPage.hintPrefixThink about the IP addressing process before a device can reach the captive portal.

GuidesSlugPage.viewModelAnswer

The most likely cause is DHCP pool exhaustion. The sheer volume of devices (including those just passing through and probing the network) has consumed all available IP addresses in the guest VLAN. The mitigation is to reduce the DHCP lease time (e.g., to 30 minutes or 1 hour) to quickly reclaim IP addresses from devices that have left the area, and to expand the subnet size for the guest VLAN (/22 or /21 instead of a standard /24).

Q3. The venue's operations director wants to use WiFi analytics to track visitor dwell times at various exhibits to optimize staffing. However, they are concerned about GDPR compliance, as they are tracking MAC addresses. How do you architect the solution to provide analytics while maintaining compliance?

GuidesSlugPage.hintPrefixConsider the difference between anonymized location data and personally identifiable information (PII).

GuidesSlugPage.viewModelAnswer

To maintain compliance, the WiFi analytics platform must anonymize or pseudonymize MAC addresses (e.g., via cryptographic hashing) immediately upon collection if the user has not authenticated. For users who do authenticate via the captive portal, explicit consent must be obtained to link their location data with their PII (email/social profile). The privacy policy must clearly state that location analytics are being gathered and provide an opt-out mechanism.