अपने Wi-Fi को ठीक से सुरक्षित करने के लिए, आपको केवल एक पासवर्ड रखने से आगे सोचने की आवश्यकता है। असली लक्ष्य हर एक उपयोगकर्ता और डिवाइस के लिए पहचान-आधारित प्रमाणीकरण (identity-based authentication) है। इसका मतलब है WPA3-Enterprise और 802.1X जैसे मजबूत प्रोटोकॉल का उपयोग करना ताकि यह सुनिश्चित हो सके कि केवल अधिकृत लोग और उपकरण ही आपके नेटवर्क के करीब आ सकें। आधुनिक साइबर खतरों से आपके व्यावसायिक डेटा की सुरक्षा करने में यह एक बुनियादी कदम है।

पारंपरिक Wi-Fi सुरक्षा आपके व्यवसाय के लिए क्यों विफल हो रही है

सीधे शब्दों में कहें: एक साझा पासवर्ड वाले साधारण गेस्ट नेटवर्क का पुराना मॉडल जो कभी नहीं बदलता, वह मूल रूप से टूट चुका है। किसी भी एंटरप्राइज़ के लिए—विशेष रूप से हॉस्पिटैलिटी, रिटेल या मल्टी-टेनेंट संपत्तियों में—यह केवल एक मामूली जोखिम नहीं है। यह हमलावरों के लिए एक खुला निमंत्रण है।

सच तो यह है कि पारंपरिक Wi-Fi सुरक्षा विधियां आज के नेटवर्क वातावरण की जटिलता का सामना नहीं कर सकती हैं। कमजोरियां अक्सर सबसे बुनियादी चीजों से शुरू होती हैं। कई व्यवसाय अभी भी अपने राउटर के साथ आने वाली डिफ़ॉल्ट सेटिंग्स पर निर्भर करते हैं, जो अक्सर सार्वजनिक रूप से ज्ञात होती हैं और जिनका आसानी से फायदा उठाया जा सकता है।

यह केवल एक सैद्धांतिक समस्या नहीं है। 2025 के एक सर्वेक्षण से पता चला है कि यूके के 47% इंटरनेट उपयोगकर्ताओं ने कभी भी अपने राउटर की डिफ़ॉल्ट सेटिंग्स नहीं बदली थीं, जिससे वे पूरी तरह से असुरक्षित हो गए। यह ढीला रवैया इस बात तक भी फैला हुआ है कि एक्सेस को कैसे प्रबंधित किया जाता है। व्हाइटबोर्ड पर लिखा या रसीद पर छपा वह पासवर्ड जल्दी ही सार्वजनिक हो जाता है, और एक बार इसके बाहर आने के बाद, आप इस बात पर पूरी दृश्यता और नियंत्रण खो देते हैं कि आपके नेटवर्क से कौन जुड़ रहा है।

BYOD और अनमैनेज्ड IoT के साथ समस्या

यह चुनौती तब और भी बड़ी हो जाती है जब आप दो प्रमुख प्रवृत्तियों पर विचार करते हैं: ब्रिंग योर ओन डिवाइस (BYOD) नीतियां और अनमैनेज्ड इंटरनेट ऑफ थिंग्स (IoT) उपकरणों का विस्फोट। आपके नेटवर्क से जुड़ने वाला हर व्यक्तिगत स्मार्टफोन, टैबलेट और स्मार्ट टीवी खतरों के लिए एक और संभावित प्रवेश बिंदु का प्रतिनिधित्व करता है।

इन उपकरणों में शायद ही कभी एंटरप्राइज़-ग्रेड सुरक्षा नियंत्रण होते हैं, जिससे वे प्रमुख लक्ष्य बन जाते हैं। स्टाफ नेटवर्क से जुड़ने वाला एक भी समझौता किया गया कर्मचारी फोन हमलावर को संवेदनशील कंपनी डेटा तक सीधा रास्ता दे सकता है। इसी तरह, स्मार्ट थर्मोस्टैट्स या सुरक्षा कैमरों जैसे असुरक्षित IoT उपकरणों को हाईजैक किया जा सकता है और आपके अपने नेटवर्क परिधि के अंदर से हमले शुरू करने के लिए उपयोग किया जा सकता है।

पारंपरिक Wi-Fi के साथ मुख्य समस्या विफलता के एक ही बिंदु—साझा पासवर्ड—पर इसकी निर्भरता है। यदि उस कुंजी से समझौता किया जाता है, तो पूरा नेटवर्क असुरक्षित हो जाता है। कोई व्यक्तिगत जवाबदेही नहीं है, गतिविधि का पता लगाने का कोई तरीका नहीं है, और सभी को बाधित किए बिना किसी एक उपयोगकर्ता के लिए एक्सेस रद्द करने की कोई विधि नहीं है।

Wi-Fi को सुरक्षित करने के पुराने तरीके स्पष्ट रूप से अब काम नहीं कर रहे हैं। इस अंतर को उजागर करने के लिए, आइए देखें कि आधुनिक खतरे पुरानी सुरक्षा के सामने कैसे खड़े होते हैं।

आधुनिक Wi-Fi खतरे बनाम पारंपरिक सुरक्षा

जैसा कि यह तालिका दिखाती है, पुरानी रणनीति खतरनाक रूप से अप्रचलित है। यही कारण है कि अब कई संगठन ज़ीरो ट्रस्ट (Zero Trust) सुरक्षा लागू करते हैं , जो "कभी भरोसा न करें, हमेशा सत्यापित करें" के महत्वपूर्ण सिद्धांत पर निर्मित एक आधुनिक ढांचा है।

वास्तविक दुनिया के व्यावसायिक परिणाम

ये जोखिम केवल तकनीकी नहीं हैं; वे वास्तविक व्यावसायिक नुकसान में बदल जाते हैं। एक असुरक्षित Wi-Fi नेटवर्क पर शुरू होने वाला उल्लंघन डेटा चोरी, विनियामक जुर्माने और सुधार की भारी लागत से विनाशकारी वित्तीय नुकसान का कारण बन सकता है।

तत्काल वित्तीय झटके से परे, प्रतिष्ठा को होने वाला नुकसान और भी गंभीर हो सकता है। किसी होटल, रिटेलर या आवासीय भवन के लिए, एक प्रचारित डेटा उल्लंघन ग्राहकों के विश्वास और वफादारी को पूरी तरह से खत्म कर सकता है, जिससे आने वाले वर्षों तक राजस्व प्रभावित हो सकता है। अंततः, आधुनिक Wi-Fi सुरक्षा में निवेश करने में विफल होना केवल एक तकनीकी चूक नहीं है—यह एक ऐसा जुआ है जिसे अधिकांश व्यवसाय वहन नहीं कर सकते।

अपनी सुरक्षित Wi-Fi नींव का निर्माण

यदि आप अभी भी अपने मुख्य Wi-Fi नेटवर्क के लिए एक एकल, साझा पासवर्ड का उपयोग कर रहे हैं, तो यह एक बुनियादी बदलाव का समय है। उस पुराने मॉडल से आगे बढ़ना आपके Wi-Fi बुनियादी ढांचे को सुरक्षित करने का पहला वास्तविक कदम है। वास्तव में मजबूत सुरक्षा स्थिति बनाने के लिए, आपको आधुनिक, पहचा���-संचालित प्रोटोकॉल पर आधारित नींव की आवश्यकता है। इसका मतलब है साझा कुंजियों की कमजोरियों को पीछे छोड़ना और एक ऐसी प्रणाली को अपनाना जहां हर एक कनेक्शन प्रमाणित और विश्वसनीय हो।

इस आधुनिक दृष्टिकोण की आधारशिला WPA3-Enterprise है। हालांकि यह नाम इसके घरेलू उपयोग वाले संस्करण (WPA3-Personal) के समान लगता है, "Enterprise" संस्करण पूरी तरह से अलग सुरक्षा स्तर पर काम करता है। सभी के लिए एक पासवर्ड के बजाय, यह एक केंद्रीय निर्देशिका के विरुद्ध व्यक्तिगत रूप से प्रत्येक उपयोगकर्ता और डिवाइस की पहचान की जांच करने के लिए 802.1X प्रोटोकॉल का लाभ उठाता है।

यह नेटवर्क एक्सेस के बारे में आपके सोचने के तरीके में एक पूर्ण बदलाव है। अब यह इस बारे में नहीं है कि आप क्या जानते हैं (एक पासवर्ड) बल्कि आप कौन हैं (एक सिद्ध पहचान)। यह विधि सुनिश्चित करती है कि केवल अधिकृत लोग और कंपनी-प्रबंधित डिवाइस ही नेटवर्क पर आ सकें, जो चोरी किए गए या साझा किए गए पासवर्ड के साथ प्रवेश करने की कोशिश करने वाले किसी भी व्यक्ति के लिए प्रभावी रूप से दरवाजा बंद कर देता है।

802.1X और EAP को समझना

WPA3-Enterprise के मूल में 802.1X मानक है, जो आपके नेटवर्क के लिए एक द्वारपाल के रूप में कार्य करता है। यह Extensible Authentication Protocol (EAP) के साथ मिलकर काम करता है, जो क्रेडेंशियल्स को सत्यापित करने के लिए उपयोग की जाने वाली विशिष्ट "भाषा" है। 802.1X को दरवाजे पर सुरक्षा गार्ड और EAP को उनके द्वारा जांचे जाने वाले आईडी कार्ड के रूप में सोचें।

EAP के कई "प्रकार" हैं, जिनमें से प्रत्येक का पहचान सत्यापित करने का अपना तरीका है। सही का चयन करना सुरक्षा और उपयोगकर्ता अनुभव के बीच एक महत्वपूर्ण संतुलन कार्य है।

- EAP-TLS (Transport Layer Security): इसे व्यापक रूप से Wi-Fi सुरक्षा के लिए स्वर्ण मानक के रूप में देखा जाता है। यह एक-दूसरे को प्रमाणित करने के लिए सर्वर और क्लाइंट डिवाइस दोनों पर डिजिटल प्रमाणपत्रों का उपयोग करता है। यह पूरी तरह से पासवर्ड से छुटकारा दिलाता है, जिससे यह फ़िशिंग और मैन-इन-द-मिडिल हमलों के प्रति अविश्वसनीय रूप से प्रतिरोधी बन जाता है।

- EAP-TTLS (Tunneled Transport Layer Security): यह विधि पहले एक सुरक्षित, एन्क्रिप्टेड टनल बनाती है और फिर उसके अंदर उपयोगकर्ता को प्रमाणित करती है, अक्सर एक मानक उपयोगकर्ता नाम और पासवर्ड के साथ। यह एक मजबूत विकल्प है जिसे EAP-TLS की तुलना में रोल आउट करना थोड़ा आसान है यदि आप पूर्ण प्रमाणपत्र-आधारित सेटअप के लिए पूरी तरह तैयार नहीं हैं।

- PEAP (Protected Extensible Authentication Protocol): EAP-TTLS के समान, PEAP उपयोगकर्ता के क्रेडेंशियल्स की जांच करने से पहले एक एन्क्रिप्टेड टनल बनाता है। इसे Microsoft द्वारा विकसित किया गया था और यह Windows-भारी वातावरण में बहुत आम है।

अधिकांश एंटरप्राइज़ सेटअप के लिए, EAP-TLS अंतिम लक्ष्य है। यह श्रृंखला की सबसे कमजोर कड़ी—पासवर्ड—को पूरी तरह से हटाकर सबसे मजबूत सुरक्षा प्रदान करता है। Purple जैसे समाधान प्रमाणपत्र परिनियोजन को स्वचालित करने के लिए क्लाउड निर्देशिकाओं के साथ एकीकृत करके इसे बहुत सरल बनाते हैं, जिससे यह शीर्ष-स्तरीय सुरक्षा सामान्य जटिलता के बिना पहुंच के भीतर आ जाती है। आप Purple के डेटा और सुरक्षा ढांचे के हमारे व्यापक अवलोकन की समीक्षा करके अधिक जान सकते हैं।

नेटवर्क सेगमेंटेशन की महत्वपूर्ण भूमिका

एक बार जब आप मजबूत प्रमाणीकरण सुनिश्चित कर लेते हैं, तो अगला मूलभूत स्तंभ नेटवर्क सेगमेंटेशन है। सीधे शब्दों में कहें तो, सभी ट्रैफ़िक समान नहीं होते हैं, और उन सभी को एक ही फ्लैट नेटवर्क पर मिश्रित नहीं किया जाना चाहिए। सेगमेंटेशन विभिन्न प्रकार के ट्रैफ़िक के लिए पृथक, आभासी मार्ग बनाने के लिए Virtual LANs (VLANs) का उपयोग करता है।

अपने नेटवर्क की कल्पना एक इमारत के रूप में करें। VLANs के बिना, हर कोई—स्टाफ, मेहमान और आपके सभी IoT डिवाइस—एक ही ओपन-प्लान कार्यालय में घूम रहे हैं। एक समझौता किए गए डिवाइस को हर चीज पर ताक-झांक करने की खुली छूट होती है।

VLANs के साथ, आप अलग, बंद कमरे बनाते हैं। कर्मचारी एक कमरे में हैं जहां संवेदनशील कंपनी संसाधनों तक पहुंच है। मेहमान दूसरे कमरे में हैं जहां केवल इंटरनेट एक्सेस है। आपके IoT डिवाइस, जैसे सुरक्षा कैमरे और स्मार्ट थर्मोस्टैट्स, तीसरे कमरे में हैं, जो बाकी सभी चीजों से पूरी तरह से अलग हैं। एक कमरे में उल्लंघन दूसरों से समझौता नहीं करता है।

उचित सेगमेंटेशन केवल एक अच्छी सुविधा नहीं है; एंटरप्राइज़ Wi-Fi को सुरक्षित करने के लिए यह गैर-परक्राम्य है। यह आपके हमले की सतह को काफी कम कर देता है और यदि कोई डिवाइस कभी समझौता कर लेता है तो नुकसान को सीमित करता है।

Meraki और Aruba के साथ इसे व्यवहार में लाना

सिद्धांत एक बात है, लेकिन इसे साकार करना ही मायने रखता है। शुक्र है, Meraki और Aruba जैसे वेंडर्स के आधुनिक नेटवर्क हार्डवेयर इन अवधारणाओं को लागू करना काफी सीधा बनाते हैं。

- Meraki डैशबोर्ड पर कॉन्फ़िगर करना: WPA3-Enterprise को चालू करने के लिए, आप SSID सेटिंग्स पर नेविगेट करेंगे, "Enterprise with my RADIUS server" का चयन करेंगे, और अपने RADIUS सर्वर विवरण दर्ज करेंगे। फिर आप स्टाफ, गेस्ट और IoT ट्रैफ़िक के लिए अलग-अलग SSIDs बनाएंगे, प्रत्येक को एक विशिष्ट VLAN ID (उदा., स्टाफ के लिए VLAN 10, मेहमानों के लिए VLAN 20) असाइन करेंगे।

- Aruba कंट्रोलर पर सेट अप करना: प्रक्रिया बहुत समान है। Aruba इंटरफ़ेस में, आप एक नया WLAN परिभाषित करेंगे, 802.1X प्रमाणीकरण के साथ WPA3-Enterprise चुनेंगे, और इसे अपने प्रमाणीकरण सर्वर प्रोफ़ाइल से लिंक करेंगे। वहां से, आप WLAN को एक विशिष्ट VLAN असाइन करते हैं, यह सुनिश्चित करते हुए कि डिवाइस के कनेक्ट होने के क्षण से ट्रैफ़िक ठीक से अलग हो गया है।

WPA3-Enterprise जैसे मजबूत, पहचान-आधारित प्रमाणीकरण को VLANs का उपयोग करके कठोर नेटवर्क सेगमेंटेशन के साथ जोड़कर, आप एक लचीली नींव बनाते हैं। यह स्तरित सुरक्षा सुनिश्चित करती है कि भले ही एक सुरक्षा नियंत्रण विफल हो जाए, अन्य आपकी महत्वपूर्ण संपत्तियों की रक्षा के लिए तैयार हैं।

पासवर्डलेस और प्रमाणपत्र-आधारित एक्सेस की ओर बढ़ना

एक बार जब आप अपना प्रमाणीकरण सुरक्षित कर लेते हैं और अपने नेटवर्क को खंडित कर लेते हैं, तो अगली बड़ी छलांग श्रृंखला की सबसे कमजोर कड़ी: पासवर्ड से छुटकारा पाना है। यहीं पर आधुनिक सुरक्षा वास्तव में चमकने लगती है, जो उपयोगकर्ताओं को याद रखने वाली चीज़ से हटकर उनके उपकरणों की वास्तविक स्थिति—विश्वसनीय और सत्यापित—पर स्थानांतरित हो जाती है। यह एक ऐसा कदम है जो IT के लिए पासवर्ड प्रबंधन के सिरदर्द को समाप्त करता है और उपयोगकर्ताओं के लिए फ़िशिंग जोखिमों को खत्म करता है, जिससे कहीं अधिक सुरक्षित और सहज अनुभव बनता है।

इस तरह के मजबूत समाधानों की मांग तेजी से बढ़ रही है। यूके वायरलेस नेटवर्क सुरक्षा बाजार 2023 में USD 1,436.9 मिलियन तक पहुंच गया और 2030 तक लगभग दोगुना होने की राह पर है। यह केवल एक प्रवृत्ति नहीं है; यह एक स्पष्ट संकेत है कि हॉस्पिटैलिटी, रिटेल और हेल्थकेयर में एंटरप्राइज़ अपने Wi-Fi को सुरक्षित करने के बेहतर तरीकों की तत्काल तलाश कर रहे हैं।

OpenRoaming के साथ निर्बाध गेस्ट अनुभव

गेस्ट नेटवर्क के लिए—विशेष रूप से होटल, हवाई अड्डों या शॉपिंग सेंटर जैसे व्यस्त सार्वजनिक स्थानों में—मुख्य लक्ष्य बिना किसी घर्षण के सुरक्षित एक्सेस है। OpenRoaming और Passpoint (जिसे आप Hotspot 2.0 के रूप में याद कर सकते हैं) जैसी तकनीकें बिल्कुल इसी के लिए बनाई गई थीं। वे "एक बार कनेक्ट करें, और आप हमेशा कनेक्टेड रहें" का अनुभव बनाते हैं।

इसके पीछे का जादू यह है: एक मेहमान एक विश्वसनीय पहचान का उपयोग करके केवल एक बार प्रमाणित करता है, जैसे कि उनका मोबाइल कैरियर या यहां तक कि Purple जैसे प्लेटफॉर्म के माध्यम से एक साधारण ईमेल सत्यापन। उसके बाद, उनका डिवाइस दुनिया भर में हजारों स्थानों पर फैले किसी भी OpenRoaming-सक्षम स्थान के पास होने पर स्वचालित रूप से और सुरक्षित रूप से Wi-Fi से जुड़ जाता है।

यह दो बड़े लाभों को खोलता है:

- कड़ी सुरक्षा: कनेक्शन पहले पैकेट से ही एन्क्रिप्ट किया जाता है, जो उपयोगकर्ताओं को "ईविल ट्विन" हमलों जैसे सामान्य खतरों से बचाता है जहां एक हैकर वैध गेस्ट Wi-Fi नेटवर्क की नकल करता है।

- घर्षण रहित एक्सेस: आगंतुकों को हर बार आने पर नेटवर्क खोजने, पासवर्ड टाइप करने या किसी भद्दे Captive Portal से जूझने की आवश्यकता नहीं होती है। उनका डिवाइस बस कनेक्ट हो जाता है। यह एक बहुत ही बेहतर उपयोगकर्ता अनुभव है।

स्टाफ के लिए प्रमाणपत्र-आधारित प्रमाणीकरण

आपके कर्मचारियों के लिए, स्वर्ण मानक प्रमाणपत्र-आधारित प्रमाणीकरण है। यह विधि नेटवर्क एक्सेस को सीधे डिवाइस की डिजिटल पहचान से जोड़ती है, जिसे आपकी केंद्रीय क्लाउड निर्देशिका द्वारा प्रबंधित किया जाता है—जैसे Entra ID, Google Workspace, या Okta। उपयोगकर्ता नाम और पासवर्ड के बजाय, प्रत्येक कॉर्पोरेट डिवाइस को एक अद्वितीय डिजिटल प्रमाणपत्र मिलता है जो इसके जाली न बनाए जा सकने वाले आईडी कार्ड के रूप में कार्य करता है।

जब कोई कर्मचारी कनेक्ट करने का प्रयास करता है, तो नेटवर्क बस निर्देशिका के विरुद्ध उनके डिवाइस के प्रमाणपत्र की जांच करता है। यदि यह मान्य है, तो वे अंदर हैं। यदि नहीं, तो कनेक्शन को सीधे तौर पर अस्वीकार कर दिया जाता है। यह दृष्टिकोण ज़ीरो-ट्रस्ट आर्किटेक्चर की आधारशिला है।

प्रमाणपत्र-आधारित एक्सेस का सबसे शक्तिशाली हिस्सा इसे तुरंत रद्द करने की क्षमता है। जिस क्षण कोई कर्मचारी छोड़ता है और उनका खाता Entra ID में अक्षम हो जाता है, उनका Wi-Fi प्रमाणपत्र तुरंत अमान्य हो जाता है। उनके डिवाइस अब नेटवर्क पर नहीं आ सकते—IT के शून्य मैन्युअल प्रयास के साथ एक बड़ा सुरक्षा अंतर बंद हो गया।

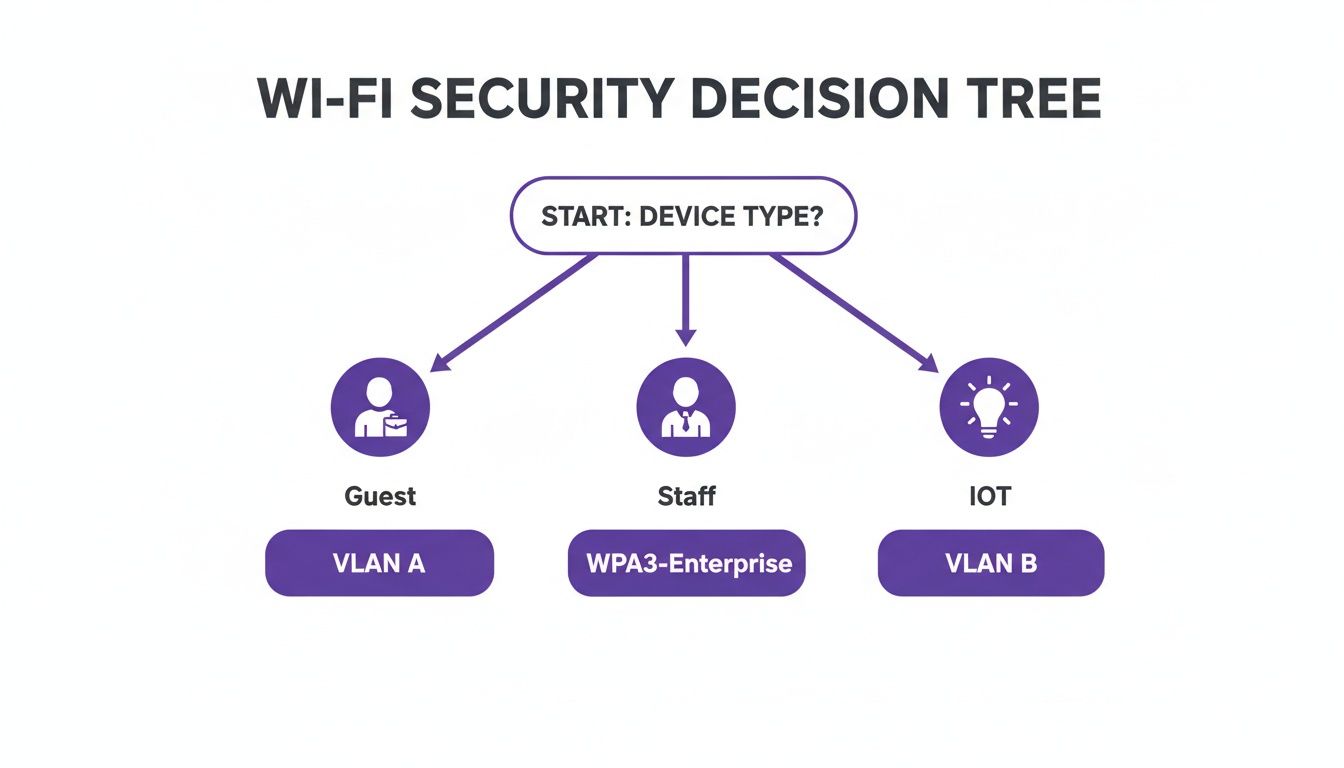

सही सुरक्षा नीति चुनना वास्तव में इस बात पर निर्भर करता है कि कौन या क्या कनेक्ट हो रहा है। यह निर्णय वृक्ष (decision tree) मेहमानों, कर्मचारियों और IoT उपकरणों के लिए विभिन्न नीतियों को लागू करने के बारे में सोचने का एक व्यावहारिक तरीका दिखाता है।

यहां मुख्य निष्कर्ष यह है कि एक आकार सभी के लिए उपयुक्त नहीं है। उपयोगिता को जोखिम के साथ ठीक से संतुलित करने के लिए आपको प्रत्येक डिवाइस प्रकार के लिए एक अनुरूप सुरक्षा नीति की आवश्यकता है।

प्रमाणीकरण विधि की तुलना

आपके नेटवर्क के विभिन्न हिस्सों के लिए सही दृष्टिकोण तय करने में आपकी मदद करने के लिए, यहां हमारे द्वारा चर्चा की गई मुख्य प्रमाणीकरण विधियों की एक त्वरित तुलना दी गई है। प्रत्येक का अपना स्थान है, और सुरक्षा और उपयोगकर्ता अनुभव के बीच के समझौते (trade-offs) को समझना महत्वपूर्ण है।

अंततः, इन विधियों के संयोजन का उपयोग करने वाला एक बहु-स्तरीय दृष्टिकोण आधुनिक एंटरप्राइज़ नेटवर्क के लिए सबसे व्यापक सुरक्षा स्थिति प्रदान करता है।

iPSK के साथ पुराने और IoT उपकरणों से निपटना

आइए यथार्थवादी बनें: आपके नेटवर्क का हर उपकरण परिष्कृत 802.1X प्रमाणीकरण को नहीं संभाल सकता है। पुराने सिस्टम, प्रिंटर, स्मार्ट टीवी और IoT उपकरणों की एक पूरी सेना के पास अक्सर इसके लिए सॉफ़्टवेयर नहीं होता है। यहीं पर Individual Pre-Shared Keys (iPSK)—जिसे Private PSK या Multi-PSK के रूप में भी जाना जाता है—एक शानदार, व्यावहारिक समाधान के रूप में आता है।

इन सभी विविध उपकरणों के लिए एक साझा पासवर्ड (एक बड़ा सुरक्षा जोखिम) के बजाय, iPSK आपको प्रत्येक के लिए एक अद्वितीय कुंजी उत्पन्न करने देता है। यह आपको एक मानक PSK नेटवर्क पर कई बड़े लाभ देता है:

- व्यक्तिगत रद्दीकरण: यदि किसी डिवाइस से समझौता किया जाता है या उसे हटा दिया जाता है, तो आप बस उसकी विशिष्ट कुंजी को रद्द कर देते हैं। कोई अन्य डिवाइस प्रभावित नहीं होता है।

- डिवाइस की पहचान: आप ठीक से जानते हैं कि कौन सा डिवाइस किस कुंजी का उपयोग कर रहा है, जो आपको बहुत आवश्यक दृश्यता और ट्रैसेबिलिटी देता है।

- नेटवर्क सेगमेंटेशन: प्रत्येक कुंजी को एक विशिष्ट VLAN और एक्सेस नियमों के सेट से जोड़ा जा सकता है। यह सुनिश्चित करता है कि एक IoT कैमरा, उदाहरण के लिए, केवल अपने सर्वर से बात कर सकता है और नेटवर्क पर किसी अन्य चीज़ से नहीं।

वास्तव में विस्तृत नियंत्रण प्राप्त करने के लिए, Role Based Access Control (RBAC) जैसे सिद्धांतों को लागू करना महत्वपूर्ण है। iPSK डिवाइस स्तर पर इन सिद्धांतों को लागू करने के लिए एक बेहतरीन उपकरण है, यहां तक कि उन उपकरणों के लिए भी जो उपयोगकर्ता-आधारित लॉगिन का समर्थन नहीं करते हैं। यदि आप गहराई में जाना चाहते हैं, तो iPSK पर हमारी गाइड पहचान-आधारित सुरक्षा का संपूर्ण अवलोकन प्रदान करती है 。

इन पासवर्डलेस और प्रमाणपत्र-आधारित विधियों को एक साथ लाकर, आप एक ऐसा Wi-Fi वातावरण बना सकते हैं जो अत्यधिक सुरक्षित होने के साथ-साथ आपके उपयोगकर्ताओं के एक्सेस के लिए बेहद सरल भी है। Purple जैसा एक आधुनिक प्लेटफॉर्म इन सभी तकनीकों को व्यवस्थित कर सकता है, परिनियोजन को सरल बना सकता है और सुरक्षा के इस स्तर को महीनों में नहीं, बल्कि हफ्तों में प्राप्त करने योग्य बना सकता है।

अपने कोर बुनियादी ढांचे के साथ Wi-Fi सुरक्षा को एकीकृत करना

प्रभावी सुरक्षा कोई ऐसी सुविधा नहीं है जिसे आप अंत में जोड़ते हैं; इसे सीधे आपके IT इकोसिस्टम के ताने-बाने में बुना जाना चाहिए। किसी भी आधुनिक व्यवसाय के लिए, Wi-Fi को सुरक्षित करने का अर्थ है स्टैंडअलोन सिस्टम को छोड़ना और एक एकीकृत सुरक्षा स्थिति बनाना। यह भद्दे, उच्च-रखरखाव वाले ऑन-प्रेम RADIUS सर्वरों को चुस्त, क्लाउड-नेटिव समाधानों के साथ बदलने के बारे में है जो सीधे आपके मुख्य पहचान प्रदाताओं से बात करते हैं।

पूरी ब���त Wi-Fi प्रमाणीकरण को आपके केंद्रीय पहचान प्रबंधन का एक स्वाभाविक विस्तार बनाने की है। Entra ID (जो पहले Azure AD हुआ करता था), Google Workspace , या Okta जैसी निर्देशिकाओं से सीधे जुड़कर, आप अपने कर्मचारियों के लिए एक्सेस जीवनचक्र को पूरी तरह से स्वचालित कर सकते हैं। अधिक काम करने वाली IT टीमों के लिए, यह पूरी तरह से गेम-चेंजर है।

अपनी क्लाउड निर्देशिका से कनेक्ट करना

स्थानीय RADIUS सर्वर को प्रबंधित करने का पुराना तरीका केवल परेशानी को बुलावा देना है। यह अक्षम है और मानवीय त्रुटि की संभावनाओं से भरा है। प्रत्येक नए कर्मचारी को मैन्युअल सेटअप की आवश्यकता होती है, और प्रत्येक छोड़ने वाले को उनके एक्सेस को समाप्त करने के लिए त्वरित, मैन्युअल निष्कासन की आवश्यकता होती है। एक भूला हुआ खाता एक सुरक्षा उल्लंघन है जो होने की प्रतीक्षा कर रहा है।

आधुनिक क्लाउड-आधारित प्लेटफॉर्म इस जोखिम से पूरी तरह बचते हैं। जब आप अपनी क्लाउड निर्देशिका के साथ एकीकृत होते हैं, तो उपयोगकर्ता प्रोविजनिंग और डी-प्रोविजनिंग एक "सेट करें और भूल जाएं" प्रक्रिया बन जाती है।

- स्वचालित ऑनबोर्डिंग: जब किसी नए कर्मचारी को Entra ID में जोड़ा जाता है, तो उनका Wi-Fi एक्सेस स्वचालित रूप से प्रोविज़न किया जा सकता है। आप उनके पहले दिन दरवाजे से अंदर आने से पहले ही उनके कंपनी डिवाइस पर एक सुरक्षा प्रमाणपत्र भी भेज सकते हैं।

- त्वरित रद्दीकरण: जिस क्षण किसी कर्मचारी को आपकी निर्देशिका में निष्क्रिय के रूप में चिह्नित किया जाता है, उनका Wi-Fi एक्सेस काट दिया जाता है। तुरंत और स्वचालित रूप से। कोई देरी नहीं है, चलाने के लिए कोई मैन्युअल चेकलिस्ट नहीं है, और किसी खाते के छूटने की शून्य संभावना है।

यह स्वचालित रद्दीकरण एक महत्वपूर्ण सुरक्षा नियंत्रण है। यह सुनिश्चित करता है कि जब कोई छोड़ता है, तो उनका एक्सेस एक ही समय में सभी प्रणालियों से काट दिया जाता है, जो एक सामान्य भेद्यता को बंद कर देता है जिसे प्रबंधित करने के लिए कई संगठन संघर्ष करते हैं। यह एक वास्तविक ज़ीरो-ट्रस्ट मॉडल की दिशा में एक बड़ा कदम है।

एकीकरण का यह गहरा स्तर Wi-Fi सुरक्षा को एक प्रतिक्रियाशील, मैन्युअल काम से एक सक्रिय, स्वचालित ताकत में बदल देता है। यह आपकी IT टीम को अधिक महत्वपूर्ण कार्यों के लिए मुक्त करता है और आपकी समग्र सुरक्षा को बड़े पैमाने पर मजबूत करता है। आप 802.1X प्रमाणीकरण के लाभों पर हमारे लेख में इसके पीछे के सिद्धांतों की गहरी समझ प्राप्त कर सकते हैं।

सुरक्षित डिवाइस ऑनबोर्डिंग वर्कफ़्लो डिज़ाइन करना

एक मजबूत सुरक्षा नींव रखने का कोई मतलब नहीं है यदि आपके उपयोगकर्ता वास्तव में अपने उपकरणों को सुरक्षित और आसानी से कनेक्ट नहीं कर सकते हैं। एक भद्दी, निराशाजनक ऑनबोर्डिंग प्रक्रिया केवल सपोर्ट टिकटों की बाढ़ लाती है और लोगों को असुरक्षित समाधान खोजने के लिए प्रोत्साहित करती है। कुंजी सरल, सुरक्षित वर्कफ़्लो डिज़ाइन करना है जो कॉर्पोरेट-स्वामित्व वाले और व्यक्तिगत (BYOD) दोनों उपकरणों के लिए काम करते हैं।

कंपनी के स्वामित्व वाले उपकरणों के लिए, प्रक्रिया उपयोगकर्ता के लिए व्यावहारिक रूप से अदृश्य होनी चाहिए। मोबाइल डिवाइस मैनेजमेंट (MDM) प्लेटफॉर्म का उपयोग करके, IT सीधे लैपटॉप और स्मार्टफोन पर Wi-Fi प्रोफाइल और प्रमाणपत्र भेज सकता है। डिवाइस पूर्व-कॉन्फ़िगर किया हुआ दिखाई देता है और उपयोगकर्ता को कुछ भी किए बिना सुरक्षित कॉर्पोरेट नेटवर्क से जुड़ जाता है।

BYOD के लिए, वर्कफ़्लो को उतना ही सरल होना चाहिए लेकिन सही सुरक्षा गार्डरेल के साथ। एक स्वयं-सेवा पोर्टल इसे संभालने का सही तरीका है।

उदाहरण BYOD ऑनबोर्डिंग वर्कफ़्लो

- प्रारंभिक कनेक्शन: उपयोगकर्ता अपने व्यक्तिगत डिवाइस को एक समर्पित "ऑनबोर्डिंग" SSID से कनेक्ट करता है। यह नेटवर्क पूरी तरह से अलग है और किसी भी आंतरिक संसाधन तक नहीं पहुंच सकता है; इसका एकमात्र काम उपयोगकर्ता को ऑनबोर्डिंग पोर्टल तक पहुंचाना है।

- प्रमाणीकरण: उन्हें एक साधारण वेबपेज पर रीडायरेक्ट किया जाता है जहां वे अपने सामान्य कंपनी क्रेडेंशियल्स (उदा., उनके Microsoft 365 या Google लॉगिन) के साथ साइन इन करते हैं।

- प्रोफ़ाइल स्थापना: एक बार प्रमाणित होने के बाद, पोर्टल उन्हें कॉन्फ़िगरेशन प्रोफ़ाइल स्थापित करने के लिए एक-क्लिक प्रक्रिया के माध्यम से ले जाता है। इस प्रोफ़ाइल में प्रमाणपत्र और सुरक्षित स्टाफ Wi-Fi नेटवर्क (WPA3-Enterprise) से कनेक्ट करने के लिए आवश्यक सभी सेटिंग्स होती हैं।

- सुरक्षित कनेक्शन: डिवाइस स्वचालित रूप से ऑनबोर्डिंग नेटवर्क को छोड़ देता है और उचित, एन्क्रिप्टेड स्टाफ नेटवर्क से जुड़ जाता है। उसके बाद से, भविष्य के सभी कनेक्शन स्वचालित होते हैं।

इस पूरी प्रक्रिया में एक मिनट से भी कम समय लगता है। यह गारंटी देता है कि आपके नेटवर्क से जुड़ने वाला प्रत्येक व्यक्तिगत उपकरण IT नीति के अनुसार ठीक से प्रमाणित और कॉन्फ़िगर किया गया है, वह भी आपके उपयोगकर्ताओं या आपके हेल्पडेस्क के लिए सिरदर्द पैदा किए बिना।

अपने नेटवर्क की निगरानी करना और खतरों का जवाब देना

मजबूत प्रमाणीकरण और नेटवर्क सेगमेंटेशन को लागू करना एक शानदार शुरुआत है, लेकिन अपने Wi-Fi को सुरक्षित करना एक बार का काम नहीं है। यह निरंतर सतर्कता की मांग करता है। वास्तविक बदलाव को विशुद्ध रूप से निवारक मानसिकता से सक्रिय पहचान और प्रतिक्रिया की ओर होना चाहिए। यह उन खतरों से निपटने के लिए महत्वपूर्ण है जो अनिवार्य रूप से आपकी सुरक्षा का परीक्षण करेंगे।

यह जानने के बारे में है कि क्या देखना है और जब कुछ संदिग्ध सामने आता है तो कार्रवाई की एक ठोस योजना होना है।

हमलावर लगातार लगे रहते हैं। यह एक साधारण तथ्य है। सरकारी शोध इस बात पर प्रकाश डालता है कि पिछली रिपोर्टिंग अवधि में यूके के 43% व्यवसायों में साइबर सुरक्षा उल्लंघन हुए। इसका मतलब है कि रिटेल, हॉस्पिटैलिटी और हेल्थकेयर में 600,000 से अधिक संगठनों को उन हमलों का सामना करना पड़ा जो नेटवर्क भेद्यता के साथ शुरू हुए थे। यह दिखाता है कि वास्तव में खतरा कितना व्यापक है। इन यूके साइबर सुरक्षा आंकड़ों के बारे में अधिक जानकारी प्राप्त करें ।

देखने के लिए प्रमुख मेट्रिक्स और अलर्ट

प्रभावी निगरानी उसी क्षण शुरू हो जाती है जब आप अजीब व्यवहार को फ़्लैग करने के लिए अपने नेटवर्क प्रबंधन सिस्टम को कॉन्फ़िगर करते हैं। आपकी IT टीम के पास कई महत्वपूर्ण वायरलेस सुरक्षा घटनाओं के लिए अलर्ट ट्यून होने चाहिए। ये प्रारंभिक चेतावनियां किसी हमले को वास्तविक नुकसान पहुंचाने से पहले बंद करने का आपका सबसे अच्छा मौका हैं।

सेट अप करने के लिए प्रमुख अलर्ट में शामिल हैं:

- रॉग एक्सेस पॉइंट्स (Rogue Access Points): आपके सिस्टम को आपकी कंपनी के SSID को प्रसारित करने वाले किसी भी अनधिकृत AP को तुरंत फ़्लैग करना चाहिए। यह "ईविल ट्विन" हमले का क्लासिक हस्ताक्षर है, जिसे उपयोगकर्ताओं को दुर्भावनापूर्ण नेटवर्क से जुड़ने के लिए मूर्ख बनाने के लिए डिज़ाइन किया गया है।

- डीऑथेंटिकेशन हमले (Deauthentication Attacks): नेटवर्क से जबरन निकाले जा रहे उपकरणों में अचानक वृद्धि डिनायल-ऑफ-सर्विस (DoS) हमले का संकेत दे सकती है। हमलावर इसका उपयोग व्यवसाय को बाधित करने या उपकरणों को अपने रॉग AP से जुड़ने के लिए मजबूर करने के लिए करते हैं।

- असामान्य ट्रैफ़िक पैटर्न: उन उपकरणों से अचानक, बड़े डेटा ट्रांसफर के प्रति सतर्क रहें जो आमतौर पर बहुत अधिक डेटा स्थानांतरित नहीं करते हैं, खासकर यदि यह काम के घंटों के बाहर हो रहा हो। यह एक समझौता की गई मशीन से डेटा चोरी (data exfiltration) का स्पष्ट संकेत हो सकता है।

एक अच्छी तरह से कॉन्फ़िगर किया गया अलर्टिंग सिस्टम आपके डिजिटल तंत्रिका तंत्र के रूप में कार्य करता है। यह आपको उसी क्षण बता देता है जब कुछ गलत होता है, जिससे आप घटना के हफ्तों या महीनों बाद उल्लंघन का पता लगाने के बजाय गति और सटीकता के साथ प्रतिक्रिया कर सकते हैं।

Wi-Fi खतरों के लिए एक घटना प्रतिक्रिया योजना

जब कोई अलर्ट बजता है, तो आपकी टीम को एक स्पष्ट, पूर्व-परिभाषित योजना की आवश्यकता होती है। एक अराजक प्रतिक्रिया केवल आग में घी डालने का काम करती है। एक Wi-Fi-विशिष्ट घटना प्रतिक्रिया चेकलिस्ट वह है जो एक प्रबंधित घटना को पूर्ण संकट से अलग करती है।

आपकी चेकलिस्ट को टीम को इन चरणों से गुजारना चाहिए:

- जांच करें और सत्यापित करें: पहला कदम हमेशा खतरे की पुष्टि करना होता है। क्या वह एक वास्तविक रॉग AP है, या केवल एक गलत कॉन्फ़िगर किया गया कंपनी डिवाइस है? संदिग्ध सिग्नल के भौतिक स्रोत को इंगित करने के लिए अपने नेटवर्क टूल का उपयोग करें।

- खतरे को रोकें: एक बार पुष्टि हो जाने के बाद, तत्काल रोकथाम ही सब कुछ है। इसका मतलब रॉग डिवाइस से जुड़े स्विच पोर्ट को बंद करना या दुर्भावनापूर्ण क्लाइंट के MAC पते को ब्लॉक करने के लिए अपने प्रबंधन कंसोल का उपयोग करना हो सकता है। लक्ष्य खतरे को अलग करना और इसे फैलने से रोकना है।

- उन्मूलन और पुनर्प्राप्ति: रोकथाम के बाद, खतरे को अपने वातावरण से बाहर निकालने का समय आ गया है। इसका मतलब है भौतिक रूप से रॉग हार्डवेयर को हटाना, किसी भी समझौता किए गए डिवाइस को वाइप करना, और तीन बार जांचना कि सभी सिस्टम साफ हैं।

- सीखें और मजबूत करें: यह सबसे महत्वपूर्ण कदम है। घटना के बाद की समीक्षा करें। विश्लेषण करें कि उल्लंघन वास्तव में कैसे हुआ और आप अपनी सुरक्षा को मजबूत करने के लिए क्या कर सकते हैं। क्या किसी नीति की अनदेखी की गई थी? क्या आपके सुरक्षा स्टैक में कोई अंतर है? अपनी समग्र सुरक्षा स्थिति को बेहतर बनाने के लिए हर घटना को एक सबक के रूप में उपयोग करें।

यह संरचित दृष्टिकोण एक संभावित संकट को एक प्रबंधनीय घटना में बदल देता है। इससे भी बेहतर, आधुनिक एनालिटिक्स प्लेटफॉर्म, जैसे कि Purple के साथ एकीकृत, इस कच्चे सुरक्षा डेटा को मूल्यवान व्यावसायिक बुद्धिमत्ता (business intelligence) में बदल सकते हैं। कनेक्शन डेटा का विश्लेषण करके, मार्केटिंग और संचालन टीमें फुटफॉल और आगंतुक व्यवहार का वास्तविक अर्थ प्राप्त कर सकती हैं, यह साबित करते हुए कि Wi-Fi को सुरक्षित करने में एक मजबूत निवेश पूरे व्यवसाय में एक शक्तिशाली, सकारात्मक रिटर्न दे सकता है।

आपकी Wi-Fi सुरक्षा परिनियोजन चेकलिस्ट

ठीक है, आइए सिद्धांत को व्यवहार में बदलें। हमने जिन सभी रणनीतियों पर चर्चा की है वे बहुत अच्छी हैं, लेकिन एक ठोस कार्य योजना के बिना वे बेकार हैं। यह चेकलिस्ट आपका रोडमैप है, जो आपके Wi-Fi बुनियादी ढांचे को सुरक्षित करने के लिए सब कुछ स्पष्ट, कार्रवाई योग्य चरणों में समेकित करती है।

इसे एक स्तरित सुरक्षा बनाने के रूप में सोचें। यह केवल कुछ स्विच फ़्लिक करने के बारे में नहीं है; यह एक ऐसी सुरक्षा स्थिति बनाने के बारे में है जो आपके संगठन को जमीनी स्तर से सुरक्षित रखती है।

मूलभूत सुरक्षा और एक्सेस नियंत्रण

सबसे पहले, आपको एक मजबूत आधार रेखा की आवश्यकता है। इसका मतलब है अपने मुख्य प्रोटोकॉल को सुरक्षित करना और इस बात पर कड़ी पकड़ बनाना कि कौन क्या और कैसे एक्सेस कर सकता है।

- WPA3-Enterprise लागू करें: यह आपके स्टाफ नेटवर्क के लिए गैर-परक्राम्य है। यह एन्क्रिप्शन के लिए स्वर्ण मानक है और, इससे भी महत्वपूर्ण बात यह है कि यह उस पहचान-आधारित प्रमाणीकरण को सक्षम बनाता है जिसकी आपको जोखिम भरे साझा पासवर्ड से आगे बढ़ने के लिए आवश्यकता है। इसे अपना डिफ़ॉल्ट बनाएं।

- 802.1X प्रमाणीकरण लागू करें: यह हमेशा के लिए प्री-शेयर्ड कुंजियों को छोड़ने का समय है। प्रत्येक उपयोगकर्ता और डिवाइस को आपके नेटवर्क के करीब आने से पहले एक विश्वसनीय निर्देशिका के विरुद्ध यह साबित करने के लिए मजबूर करने के लिए 802.1X का उपयोग करें कि वे कौन हैं।

- अपनी क्लाउड निर्देशिका के साथ एकीकृत करें: अपने Wi-Fi प्रमाणीकरण को सीधे अपने मुख्य पहचान प्रदाता से जोड़ें, चाहे वह Entra ID हो या Google Workspace । ऐसा करने से उपयोगकर्ता प्रोविजनिंग स्वचालित हो जाती है और, महत्वपूर्ण रूप से, इसका मतलब है कि कर्मचारी के कंपनी छोड़ते ही एक्सेस कट जाता है।

नेटवर्क सेगमेंटेशन और ऑनबोर्डिंग

एक मजबूत नींव के साथ, अगला काम आपके नेटवर्क ट्रैफ़िक को विभाजित करना और नए उपकरणों को कनेक्ट करने के लिए एक सुरक्षित, सरल तरीका बनाना है। यह आपके उपयोगकर्ताओं और आपकी IT टीम के लिए जीवन को आसान बनाते हुए संभावित खतरों को रोकने के बारे में है।

एक अच्छी तरह से संरचित परिनियोजन चेकलिस्ट कॉन्फ़िगरेशन ड्रिफ्ट और मानवीय त्रुटि के खिलाफ आपका सबसे अच्छा बचाव है। यह निरंतरता और पूर्णता सुनिश्चित करता है, आपकी सुरक्षा नीति को एक व्यावहारिक वास्तविकता में बदल देता है जो दिन-ब-दिन आपके व्यवसाय की रक्षा करता है।

- अलग VLANs बनाएं: यहां कोई कोताही न बरतें। कर्मचारियों, मेहमानों और IoT उपकरणों के लिए अलग-अलग VLANs के साथ अपने नेटवर्क को खंडित करना महत्वपूर्ण है। यह हमलावरों को आपके नेटवर्क में पार्श्व रूप से (laterally) जाने से रोकता और एक क्षेत्र में संभावित उल्लंघन को तबाही बनने से रोकता है।

- एक सुरक्षित ऑनबोर्डिंग SSID तैनात करें: BYOD उपकरणों के लिए एक समर्पित, स्वयं-सेवा वर्कफ़्लो सेट करें। यह उपयोगकर्ताओं को WPA3-Enterprise एक्सेस के लिए अपने व्यक्तिगत फोन और लैपटॉप को सुरक्षित रूप से कॉन्फ़िगर करने देता है, जिससे आपका हेल्पडेस्क सपोर्ट टिकटों के पहाड़ के नीचे दबने से बच जाता है।

Wi-Fi सुरक्षित करने के बारे में अक्सर पूछे जाने वाले प्रश्न

जब आप नेटवर्क सुरक्षा में सुधार कर रहे होते हैं, तो कुछ प्रश्न बार-बार सामने आते हैं। आइए कुछ सबसे आम बाधाओं से निपटें जिनका सामना IT पेशेवर अपने एंटरप्राइज़ Wi-Fi को सुरक्षित करते समय करते हैं।

WPA3-Personal बनाम WPA3-Enterprise

यहां वास्तविक अंतर प्रमाणीकरण विधि पर आता है, और यह एक महत्वपूर्ण है।

WPA3-Personal मूल रूप से उपभोक्ता-ग्रेड संस्करण है। यह नेटवर्क से जुड़ने वाले प्रत्येक व्यक्ति और डिवाइस के लिए एक ही पासवर्ड, या प्री-शेयर्ड की (PSK) का उपयोग करता है। हालांकि एन्क्रिप्शन WPA2 से एक कदम ऊपर है, फिर भी यह व्यावसायिक उपयोग के लिए मौलिक रूप से त्रुटिपूर्ण है क्योंकि यह एक साझा रहस्य पर निर्भर करता है।

दूसरी ओर, WPA3-Enterprise व्यवसाय के लिए बनाया गया है। यह 802.1X प्रोटोकॉल का लाभ उठाता है, जो प्रत्येक उपयोगकर्ता और डिवाइस को Entra ID जैसी केंद्रीय निर्देशिका के विरुद्ध व्यक्तिगत रूप से प्रमाणित करने के लिए मजबूर करता है। इसका मतलब है कि प्रत्येक कनेक्शन के अपने स्वयं के अद्वितीय क्रेडेंशियल्स होते हैं, जो आपको विस्तृत नियंत्रण और एक स्पष्ट ऑडिट ट्रेल देते हैं कि आपके नेटवर्क पर कौन और कब है—कुछ ऐसा जो आप साझा पासवर्ड के साथ नहीं कर सकते।

पासवर्डलेस अधिक सुरक्षित क्यों है

ईमानदारी से कहें तो: पारंपरिक पासवर्ड सुरक्षा श्रृंखला की सबसे कमजोर कड़ी हैं। उन्हें फ़िश किया जाता है, चुराया जाता है, स्टिकी नोट्स पर लिखा जाता है, और क्रैक किया जाता है। यहां तक कि सबसे सख्त पासवर्ड नीतियों की कल्पना करने के बावजूद, आप अभी भी पूर्ण मानवीय व्यवहार पर दांव लगा रहे हैं, जो हमेशा हारने वाला खेल है।

पासवर्डलेस प्रमाणीकरण, विशेष रूप से डिजिटल प्रमाणपत्रों के साथ EAP-TLS, इस मानवीय जोखिम से पूरी तरह बचता है। एक्सेस किसी ऐसी चीज़ द्वारा नहीं दिया जाता है जिसे आप जानते हैं (एक पासवर्ड), बल्कि किसी ऐसी चीज़ द्वारा दिया जाता है जो आपके पास है—एक विश्वसनीय डिवाइस पर स्थापित एक क्रिप्टोग्राफ़िक रूप से सुरक्षित प्रमाणपत्र। यह दृष्टिकोण फ़िशिंग और क्रेडेंशियल चोरी से लगभग प्रतिरक्षित है, जो सुरक्षा आश्वासन का बहुत उच्च स्तर प्रदान करता है।

पुराने IoT उपकरणों को सुरक्षित करना

यह एक ऐसी समस्या है जो हर किसी को होती है। आपके पास पुराने सुरक्षा कैमरे, HVAC सेंसर, या अन्य IoT गैजेट हैं जो 802.1X जैसे आधुनिक सुरक्षा प्रोटोकॉल का समर्थन नहीं करते हैं। उन्हें साझा पासवर्ड नेटवर्क पर डालना परेशानी के लिए एक खुला निमंत्रण है।

इन पुराने उपकरणों से निपटने के सबसे अच्छे तरीके में दो-तरफा हमला शामिल है:

- Individual Pre-Shared Keys (iPSK) का उपयोग करें: अपने सभी IoT कबाड़ के लिए एक पासवर्ड के बजाय, आप प्रत्येक व्यक्तिगत डिवाइस को एक अद्वितीय, लंबा और जटिल पासवर्ड असाइन करते हैं। इस तरह, यदि किसी एक डिवाइस से समझौता किया जाता है, तो आप बाकी सब कुछ बाधित किए बिना तुरंत उसका एक्सेस रद्द कर सकते हैं।

- कठोर नेटवर्क सेगमेंटेशन: यह गैर-परक्राम्य है। सभी IoT उपकरणों को अपने स्वयं के पृथक VLAN पर रहना चाहिए, जो आपके कॉर्पोरेट नेटवर्क से पूरी तरह से अलग हो। वहां से, आप इसके एक्सेस को लॉक कर देते हैं ताकि यह केवल उन विशिष्ट इंटरनेट सर्वरों के साथ संचार कर सके जिनकी इसे कार्य करने के लिए नितांत आवश्यकता है, और कुछ नहीं।

यह रणनीति प्रभावी रूप से जोखिम को नियंत्रित करती है। यहां तक कि अगर कोई हमलावर किसी IoT डिवाइस से समझौता करने का प्रबंधन करता है, तो वे एक डिजिटल पिंजरे में फंस जाते हैं जहां जाने के लिए कोई जगह नहीं होती है। वे आपके नेटवर्क के उन हिस्सों में पार्श्व रूप से नहीं जा सकते जो वास्तव में मायने रखते हैं।

पासवर्ड खत्म करने और अपनी Wi-Fi सुरक्षा को स्वचालित करने के लिए तैयार हैं? Purple आपके मौजूदा बुनियादी ढांचे और Meraki और Aruba जैसे प्रमुख वेंडर्स के साथ निर्बाध रूप से एकीकृत होता है ताकि महीनों में नहीं, बल्कि हफ्तों में ज़ीरो-ट्रस्ट, प्रमाणपत्र-आधारित एक्सेस प्रदान किया जा सके। https://www.purple.ai पर अधिक जानें