क्या यूनिवर्सिटी WiFi सुरक्षित है? छात्रों के लिए एक मार्गदर्शिका

यूनिवर्सिटी WiFi (eduroam/802.1X) की सुरक्षा वास्तुकला पर IT प्रबंधकों और स्थल संचालकों के लिए एक व्यापक तकनीकी संदर्भ। यह मार्गदर्शिका बताती है कि एंटरप्राइज़-ग्रेड प्रमाणीकरण कैसे काम करता है, इसके कार्यान्वयन में आने वाली कमियाँ, और ये सिद्धांत आतिथ्य, खुदरा और सार्वजनिक क्षेत्र के परिनियोजन पर कैसे लागू होते हैं।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: कैंपस सुरक्षा की वास्तुकला

- IEEE 802.1X and EAP

- The eduroam Federation Model

- प्रति-उपयोगकर्ता एन्क्रिप्शन

- कार्यान्वयन मार्गदर्शिका: कैंपस सुरक्षा को एंटरप्राइज़ में लागू करना

- 1. प्रमाणपत्र प्रबंधन और सप्लीकेंट कॉन्फ़िगरेशन

- 2. हेडलेस IoT उपकरणों को संभालना

- 3. एनालिटिक्स और खतरे की दृश्यता

- स्थल संचालकों के लिए सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

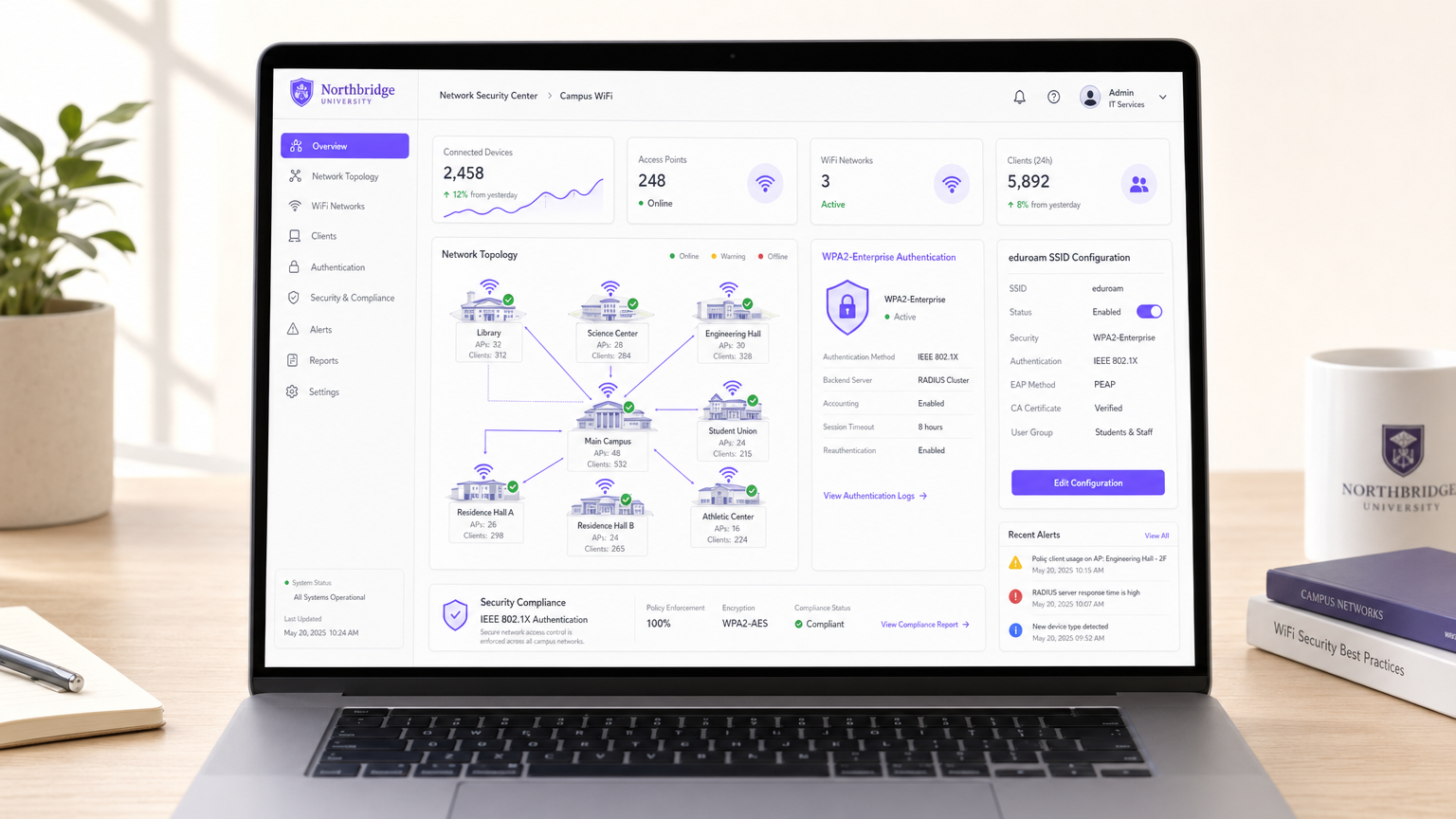

बड़े पैमाने पर सार्वजनिक या अर्ध-सार्वजनिक स्थलों का प्रबंधन करने वाले IT निदेशकों और नेटवर्क आर्किटेक्ट्स के लिए, यह प्रश्न कि "क्या यूनिवर्सिटी WiFi सुरक्षित है?" एंटरप्राइज़ मोबिलिटी में एक महत्वपूर्ण केस स्टडी के रूप में कार्य करता है। यूनिवर्सिटी कैंपस दुनिया के कुछ सबसे प्रतिकूल, सघन और जटिल RF वातावरण का प्रतिनिधित्व करते हैं। उन्हें हजारों समवर्ती उपयोगकर्ताओं, अप्रबंधित BYOD (Bring Your Own Device) एंडपॉइंट्स और सख्त अनुपालन आवश्यकताओं का समर्थन करना चाहिए, यह सब निर्बाध रोमिंग बनाए रखते हुए।

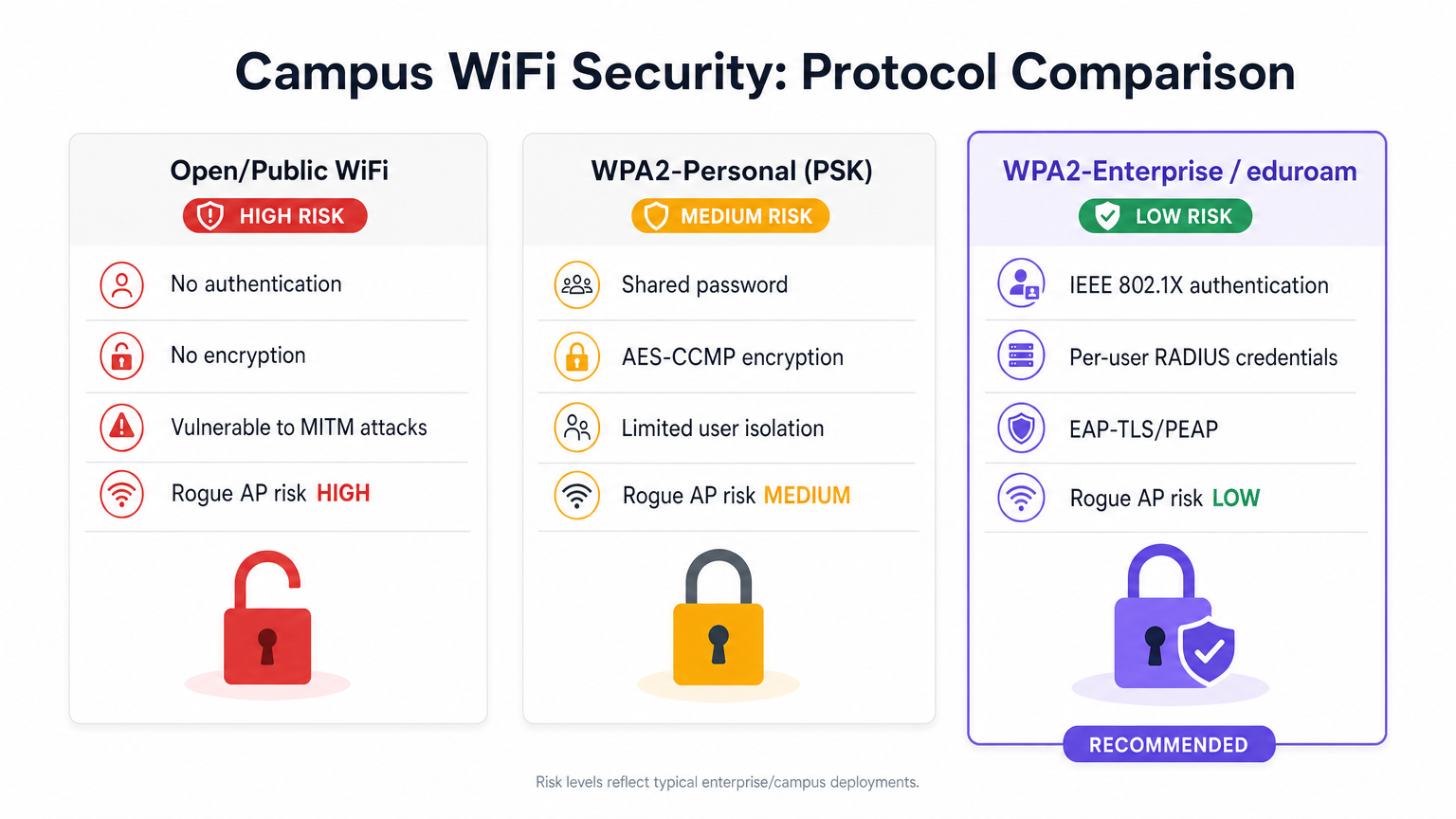

संक्षिप्त उत्तर हाँ है—जब IEEE 802.1X और WPA2/WPA3-Enterprise (आमतौर पर eduroam फेडरेशन के माध्यम से) के आसपास डिज़ाइन किया जाता है, तो यूनिवर्सिटी WiFi असाधारण रूप से सुरक्षित होता है। यह सुरक्षा परिधि को नेटवर्क किनारे से व्यक्तिगत उपयोगकर्ता सत्र में स्थानांतरित करता है, अद्वितीय ओवर-द-एयर एन्क्रिप्शन प्रदान करता है जो खुले सार्वजनिक नेटवर्कों या साझा Pre-Shared Key (PSK) परिनियोजन में निहित निष्क्रिय जासूसी के जोखिमों को बेअसर करता है।

यह मार्गदर्शिका कैंपस WiFi सुरक्षा के तकनीकी यांत्रिकी, सामान्य कार्यान्वयन की कमियों, और आतिथ्य, खुदरा और स्वास्थ्य सेवा में CTOs कैसे इन्हीं आर्किटेक्चर का लाभ उठा सकते हैं—अक्सर Purple के Guest WiFi और WiFi Analytics जैसे प्लेटफॉर्म का उपयोग करके—बड़े पैमाने पर सुरक्षित, घर्षण-रहित कनेक्टिविटी प्रदान करने के लिए, इसका विवरण देती है।

तकनीकी गहन-विश्लेषण: कैंपस सुरक्षा की वास्तुकला

स्थानीय कॉफी शॉप के खुले Captive Portal या छोटे व्यवसाय के साझा पासवर्ड के विपरीत, यूनिवर्सिटी नेटवर्क एंटरप्राइज़-ग्रेड प्रमाणीकरण प्रोटोकॉल पर निर्भर करते हैं।

IEEE 802.1X and EAP

कैंपस WiFi सुरक्षा की नींव IEEE 802.1X पोर्ट-आधारित नेटवर्क एक्सेस कंट्रोल है, जो Extensible Authentication Protocol (EAP) के साथ मिलकर काम करता है।

जब एक क्लाइंट डिवाइस (सप्लीकेंट) किसी कैंपस एक्सेस पॉइंट (ऑथेंटिकेटर) से जुड़ने का प्रयास करता है, तो AP सभी IP ट्रैफिक को ब्लॉक कर देता है। यह LAN (EAPOL) पर केवल EAP ट्रैफिक की अनुमति देता है जब तक कि डिवाइस बैकएंड RADIUS सर्वर के विरुद्ध सफलतापूर्वक प्रमाणित न हो जाए।

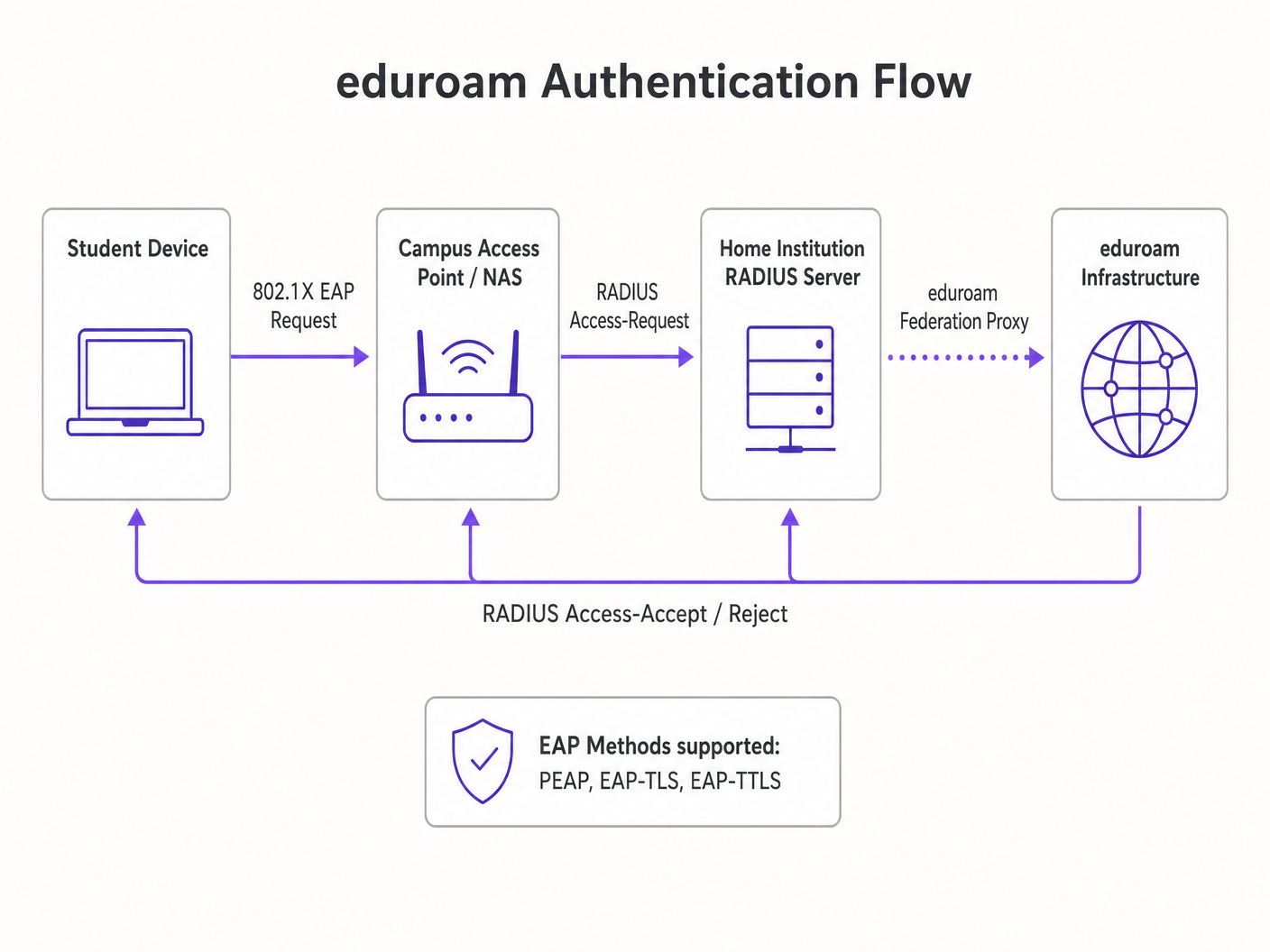

The eduroam Federation Model

उच्च शिक्षा में सबसे प्रचलित कार्यान्वयन eduroam है। यह एक फेडरेटेड RADIUS पदानुक्रम है जो भाग लेने वाले संस्थानों के छात्रों को विश्व स्तर पर किसी भी अन्य भाग लेने वाले कैंपस में सुरक्षित रूप से WiFi एक्सेस करने की अनुमति देता है।

- प्रमाणीकरण रूटिंग: यदि संस्थान A का कोई छात्र संस्थान B का दौरा करता है, तो संस्थान B का AP प्रमाणीकरण अनुरोध को अपने स्थानीय RADIUS सर्वर पर अग्रेषित करता है।

- रीयल रूटिंग: स्थानीय RADIUS सर्वर उपयोगकर्ता के रीयल (जैसे,

@institutionA.edu) को पढ़ता है और अनुरोध को राष्ट्रीय शीर्ष-स्तरीय RADIUS सर्वर पर प्रॉक्सी करता है, जो इसे संस्थान A के होम सर्वर पर रूट करता है। - क्रेडेंशियल सुरक्षा: प्रमाणीकरण छात्र के डिवाइस और उनके गृह संस्थान के बीच एक एन्क्रिप्टेड टनल (आमतौर पर PEAP या EAP-TLS) के माध्यम से सीधे होता है। दौरा किया गया कैंपस उपयोगकर्ता का पासवर्ड कभी नहीं देखता है।

प्रति-उपयोगकर्ता एन्क्रिप्शन

एक बार प्रमाणित होने के बाद, RADIUS सर्वर एक Access-Accept संदेश भेजता है जिसमें एक मास्टर सेशन कुंजी (MSK) होती है। AP और क्लाइंट डिवाइस इसका उपयोग एक अद्वितीय पेयरवाइज ट्रांजिएंट कुंजी (PTK) प्राप्त करने के लिए करते हैं।

इसका मतलब है कि प्रत्येक उपयोगकर्ता का ओवर-द-एयर ट्रैफिक एक अद्वितीय कुंजी के साथ एन्क्रिप्टेड होता है। भले ही कोई हमलावर RF ट्रैफिक को कैप्चर कर ले, वे उसी SSID पर अन्य उपयोगकर्ताओं के डेटा को डिक्रिप्ट नहीं कर सकते। यह मूल रूप से ओपन नेटवर्कों और WPA2-Personal की सुरक्षा खामियों को हल करता है।

कार्यान्वयन मार्गदर्शिका: कैंपस सुरक्षा को एंटरप्राइज़ में लागू करना

Retail या Hospitality में स्थल संचालकों के लिए, खुले नेटवर्कों से एंटरप्राइज़-ग्रेड सुरक्षा में माइग्रेट करने के लिए सावधानीपूर्वक योजना की आवश्यकता होती है।

1. प्रमाणपत्र प्रबंधन और सप्लीकेंट कॉन्फ़िगरेशन

PEAP (सबसे आम EAP विधि) की सबसे बड़ी कमजोरी क्लाइंट-साइड प्रमाणपत्र सत्यापन है। यदि किसी उपयोगकर्ता का डिवाइस RADIUS सर्वर के प्रमाणपत्र को सख्ती से मान्य करने के लिए कॉन्फ़िगर नहीं किया गया है, तो वे Evil Twin हमलों के प्रति संवेदनशील होते हैं जहाँ एक दुष्ट AP SSID को स्पूफ करता है।

सिफारिश: उपयोगकर्ता उपकरणों को स्वचालित रूप से कॉन्फ़िगर करने के लिए ऑनबोर्डिंग प्लेटफॉर्म (जैसे SecureW2) या MDM प्रोफाइल का उपयोग करें। प्रोफाइल में विश्वास करने के लिए सटीक CA प्रमाणपत्र और सर्वर नाम निर्दिष्ट होना चाहिए।

2. हेडलेस IoT उपकरणों को संभालना

802.1X को एक सप्लीकेंट (सॉफ्टवेयर जो प्रमाणीकरण संवाद को संभालता है) की आवश्यकता होती है। स्मार्ट टीवी, डिजिटल साइनेज और चिकित्सा उपकरणों में अक्सर यह क्षमता नहीं होती है। WiFi in Hospitals: A Guide to Secure Clinical Networks को तैनात करते समय यह एक प्रमुख विचार है।

सिफारिश: मल्टीपल प्री-शेयर्ड कीज़ (MPSK) या आइडेंटिटी PSK (iPSK) का उपयोग करके एक समानांतर SSID लागू करें। यह प्रत्येक IoT डिवाइस MAC एड्रेस को एक अद्वितीय पासफ्रेज़ असाइन करता है, जिससे 802.1X की आवश्यकता के बिना प्रति-डिवाइस एन्क्रिप्शन और डायनामिक VLAN असाइनमेंट बना रहता है।

3. एनालिटिक्स और खतरे की दृश्यता

एन्क्रिप्शन केवल आधी लड़ाई है; दृश्यता दूसरी है। एंटरप्राइज़ नेटवर्कों को असामान्य व्यवहार, दुष्ट APs और MAC स्पूफिंग की निगरानी करनी चाहिए।

सिफारिश: अपने वायरलेस LAN कंट्रोलर (WLC) को एक मजबूत एनालिटिक्स इंजन के साथ एकीकृत करें। Purple का प्लेटफॉर्म RADIUS लॉग, DHCP डेटा और स्थान टेलीमेट्री (हमारी Indoor Positioning System: UWB, BLE, & WiFi Guide देखें) को ग्रहण करता है ताकि मार्केटिंग एनालिटिक्स के साथ-साथ कार्रवाई योग्य सुरक्षा इंटेलिजेंस प्रदान की जा सके।

स्थल संचालकों के लिए सर्वोत्तम अभ्यास

- क्लाइंट आइसोलेशन लागू करें: WLC को एक ही सबनेट पर क्लाइंट्स के बीच पीयर-टू-पीयर ट्रैफिक को ड्रॉप करने के लिए कॉन्फ़िगर करें। एक समझौता किया गया लैपटॉप गेस्ट नेटवर्क पर किसी अन्य डिवाइस को स्कैन या हमला करने में सक्षम नहीं होना चाहिए।rk.

- डायनामिक VLAN स्टीयरिंग: RADIUS एट्रिब्यूट्स का उपयोग करके उपयोगकर्ताओं को उनकी पहचान समूह (जैसे, स्टाफ बनाम अतिथि बनाम IoT) के आधार पर विशिष्ट VLANs असाइन करें, जिससे एज पर नेटवर्क सेगमेंटेशन लागू हो सके।

- OpenRoaming में संक्रमण: सार्वजनिक स्थानों के लिए, WBA OpenRoaming फेडरेशन में शामिल होने पर विचार करें। Purple OpenRoaming के लिए एक मुफ्त पहचान प्रदाता के रूप में कार्य करता है, जो परिवहन हब जैसे वाणिज्यिक वातावरण के लिए eduroam का सहज, सुरक्षित ऑफलोड अनुभव प्रदान करता है।

समस्या निवारण और जोखिम न्यूनीकरण

| विफलता मोड | लक्षण | न्यूनीकरण रणनीति |

|---|---|---|

| RADIUS टाइमआउट | पीक आवर्स के दौरान क्लाइंट प्रमाणीकरण में विफल रहते हैं। | RADIUS लोड बैलेंसिंग लागू करें और सुनिश्चित करें कि बैकएंड पहचान प्रदाता (जैसे, Active Directory) के पास पर्याप्त IOPS है। |

| ईविल ट्विन अटैक | उपयोगकर्ता एक स्पूफ किए गए SSID से कनेक्ट होते हैं और क्रेडेंशियल लीक करते हैं। | क्लाइंट डिवाइस पर सख्त प्रमाणपत्र सत्यापन लागू करें; दुष्ट APs का पता लगाने और उन्हें दबाने के लिए WIPS (वायरलेस घुसपैठ रोकथाम प्रणाली) का उपयोग करें। |

| MAC स्पूफिंग | अनधिकृत डिवाइस क्लोन किए गए MAC का उपयोग करके कैप्टिव पोर्टल को बायपास करता है। | एनालिटिक्स प्लेटफॉर्म के माध्यम से असामान्य यात्रा-समय का पता लगाने (एक MAC एड्रेस का एक साथ दो शारीरिक रूप से दूर APs में दिखाई देना) को लागू करें। |

ROI और व्यावसायिक प्रभाव

802.1X/एंटरप्राइज़ WiFi आर्किटेक्चर में अपग्रेड करना केवल एक लागत केंद्र नहीं है; यह एक रणनीतिक प्रवर्तक है।

- जोखिम न्यूनीकरण: डेटा उल्लंघनों के लिए हमले की सतह को नाटकीय रूप से कम करता है, ब्रांड प्रतिष्ठा की रक्षा करता है और नियामक जुर्माने (जैसे, GDPR, PCI DSS) से बचाता है।

- परिचालन दक्षता: घूमते हुए साझा पासवर्ड को प्रबंधित करने या कैप्टिव पोर्टल संगतता समस्याओं से निपटने के हेल्पडेस्क ओवरहेड को समाप्त करता है।

- डेटा गुणवत्ता: नेटवर्क एक्सेस को क्षणिक MAC एड्रेस के बजाय सत्यापित डिजिटल पहचान से जोड़कर, एनालिटिक्स और एट्रिब्यूशन के लिए एकत्र किए गए डेटा की गुणवत्ता में काफी सुधार होता है।

विशिष्ट वर्टिकल अनुप्रयोगों में गहन जानकारी के लिए, हमारी मार्गदर्शिका देखें: क्या अस्पताल का WiFi सुरक्षित है? मरीजों और आगंतुकों को क्या जानना चाहिए (हिंदी में भी उपलब्ध है: क्या अस्पताल का WiFi सुरक्षित है? मरीजों और आगंतुकों को क्या जानना चाहिए ).

मुख्य शब्द और परिभाषाएं

IEEE 802.1X

A network authentication protocol that opens ports for network access only after a user's identity has been successfully authorized via a centralized server.

The fundamental standard required to move a venue from shared passwords to enterprise-grade, per-user security.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend server that validates credentials and tells the Access Point which VLAN to assign the user to.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, allowing for various authentication methods like certificates or secure passwords.

The 'language' spoken between the user's device and the RADIUS server during the login process.

eduroam

An international roaming service for users in research, higher education, and further education, providing secure network access across participating institutions.

The primary case study for how federated 802.1X architecture can scale globally.

Supplicant

The software client on an end-user device (laptop, smartphone) that negotiates the EAP authentication with the network.

A common point of failure; if the OS supplicant is misconfigured, the user cannot connect securely.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi network to eavesdrop on wireless communications or steal credentials.

The primary threat vector that proper EAP certificate validation is designed to prevent.

VLAN Steering (Dynamic VLAN Assignment)

The process where the RADIUS server instructs the Access Point to place a specific user into a specific virtual network segment based on their identity or role.

Crucial for network segmentation, ensuring guest devices cannot route traffic to administrative servers.

OpenRoaming

A federation standard created by the WBA that allows mobile users to automatically and securely roam between Wi-Fi networks and cellular networks without captive portals.

The commercial equivalent of eduroam, allowing retail and hospitality venues to offer secure, frictionless connectivity.

केस स्टडीज

A 400-room enterprise hotel currently uses an open captive portal for guest WiFi. They want to upgrade to a secure, encrypted connection for returning loyalty members without requiring them to manually log in on every visit. How should the network architect design this?

The architect should implement Passpoint (Hotspot 2.0) / OpenRoaming. When a loyalty member downloads the hotel's app, it installs an EAP-TLS certificate or a TTLS profile on the device. The hotel's WLC broadcasts the Passpoint ANQP elements. The device recognizes the network, automatically authenticates via 802.1X using the installed profile against the hotel's RADIUS server, and establishes an AES-encrypted connection. No captive portal is required for returning users.

A university IT team is deploying new wireless digital signage across the campus. These devices only support basic WPA2-Personal and cannot run an 802.1X supplicant. How can they secure these devices without creating a vulnerable campus-wide shared password?

The IT team should deploy an MPSK (Multiple Pre-Shared Key) or iPSK (Identity PSK) architecture. They broadcast a single 'Campus-IoT' SSID. However, instead of one global password, the RADIUS server generates a unique, complex PSK for the specific MAC address of each digital sign. When the sign connects, the WLC queries RADIUS, verifies the MAC-to-PSK mapping, and dynamically assigns the device to an isolated 'Digital Signage' VLAN.

परिदृश्य विश्लेषण

Q1. Your enterprise retail client wants to deploy WPA3-Enterprise across 500 stores. However, they have a fleet of legacy barcode scanners that only support WPA2-Personal. How do you architect the wireless network to maximize security for corporate devices while maintaining connectivity for the scanners?

💡 संकेत:Consider how you can broadcast SSIDs and segment traffic at the edge.

अनुशंसित दृष्टिकोण दिखाएं

Deploy two separate SSIDs. The primary SSID ('Corp-Secure') should be configured for WPA2/WPA3-Enterprise mixed mode utilizing 802.1X/PEAP, authenticating against the corporate RADIUS server for all laptops and modern devices. Deploy a secondary, hidden SSID ('Retail-IoT') utilizing Identity PSK (iPSK) or MPSK. The RADIUS server will assign a unique PSK to each barcode scanner's MAC address and dynamically steer them into an isolated, internet-only VLAN that cannot route to the corporate subnet.

Q2. During an eduroam deployment, users are complaining that their devices frequently prompt them to 'Trust this certificate' when roaming between buildings, leading to confusion and helpdesk tickets. What is the architectural flaw?

💡 संकेत:Think about how the supplicant verifies the identity of the authentication server.

अनुशंसित दृष्टिकोण दिखाएं

The client devices (supplicants) have not been properly provisioned with a strict certificate trust profile. They are likely configured to 'prompt user' when encountering a new or updated RADIUS certificate. To fix this, the IT team must deploy an onboarding tool (like SecureW2) or an MDM payload that explicitly configures the supplicant to trust only the specific Root CA that signed the RADIUS server's certificate, and strictly match the server's domain name. This eliminates the prompt and prevents Evil Twin attacks.

Q3. A hospital IT director wants to implement Purple's WiFi Analytics but is concerned that moving from an Open Captive Portal to an 802.1X OpenRoaming architecture will break their ability to collect guest data. Is this true?

💡 संकेत:How does identity mapping work in federated roaming environments?

अनुशंसित दृष्टिकोण दिखाएं

No, it is not true. While OpenRoaming eliminates the traditional captive portal 'splash page', it actually improves data fidelity. When a user connects via OpenRoaming, the identity provider passes specific, verified attributes (like an anonymized identifier or verified email, depending on the terms of service) to the venue's network. Purple's platform ingests this RADIUS accounting data, allowing the hospital to track dwell time, roaming patterns, and return visits with higher accuracy than MAC-based tracking, which is often broken by MAC randomization.