Ist Universitäts-WiFi sicher? Ein Leitfaden für Studierende

Eine umfassende technische Referenz für IT-Manager und Betreiber von Veranstaltungsorten zur Sicherheitsarchitektur von Universitäts-WiFi (eduroam/802.1X). Dieser Leitfaden erläutert, wie Authentifizierung auf Unternehmensniveau funktioniert, welche Implementierungsfallen es gibt und wie diese Prinzipien auf Bereitstellungen in den Bereichen hospitality, retail und public sector angewendet werden können.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung

- Technischer Deep-Dive: Die Architektur der Campus-Sicherheit

- IEEE 802.1X und EAP

- Das eduroam Föderationsmodell

- Pro-Benutzer-Verschlüsselung

- Implementierungsleitfaden: Anwendung der Campus-Sicherheit im Unternehmen

- 1. Zertifikatsverwaltung und Supplicant-Konfiguration

- 2. Umgang mit Headless IoT-Geräten

- 3. Analysen und Bedrohungstransparenz

- Best Practices für Betreiber von Veranstaltungsorten

- Fehlerbehebung & Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung

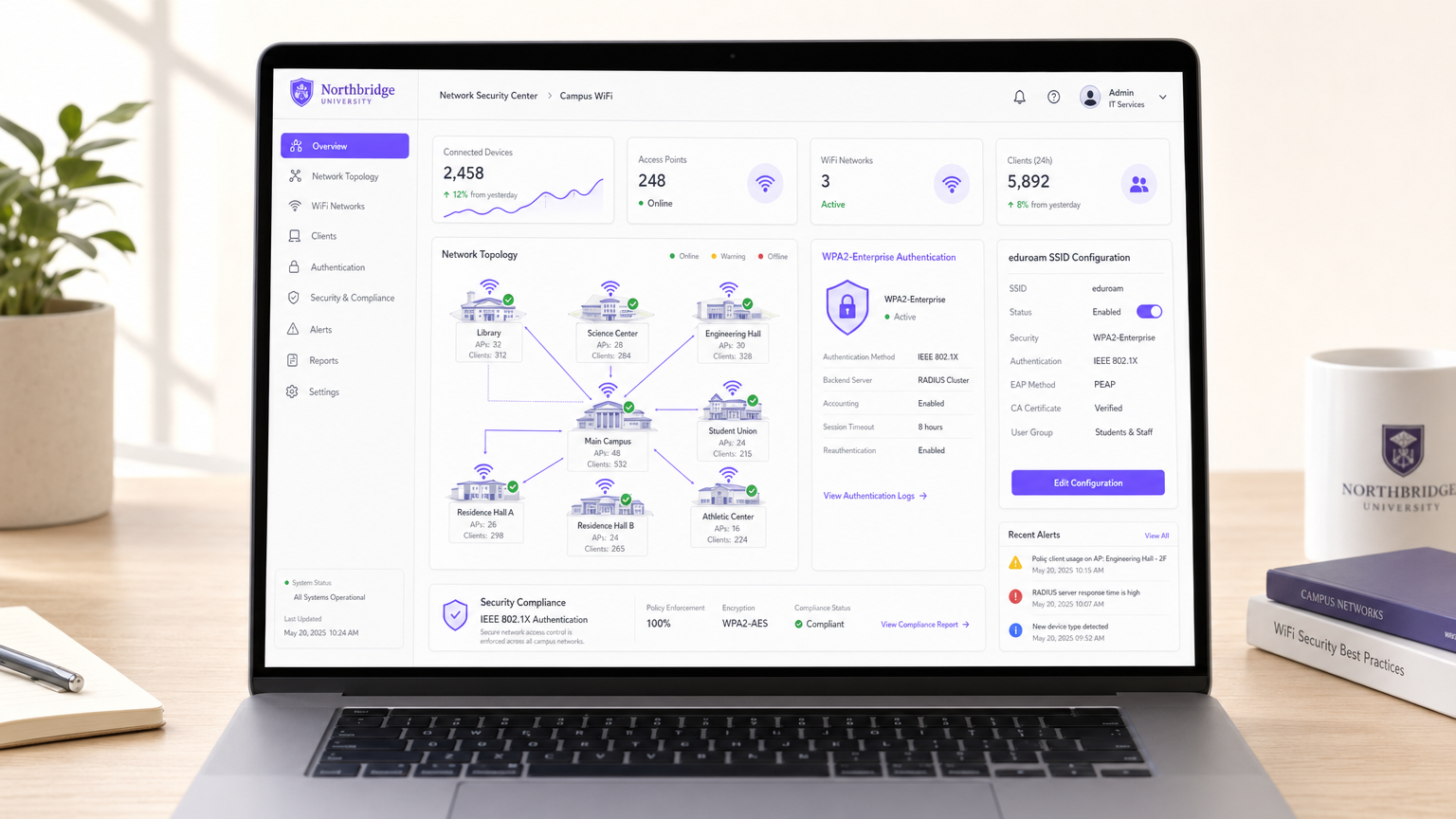

Für IT-Direktoren und Netzwerkarchitekten, die große öffentliche oder halböffentliche Veranstaltungsorte verwalten, dient die Frage „Ist Universitäts-WiFi sicher?“ als kritische Fallstudie im Bereich der Unternehmensmobilität. Universitätscampusse stellen einige der feindseligsten, dichtesten und komplexesten RF-Umgebungen der Welt dar. Sie müssen Zehntausende gleichzeitiger Benutzer, unmanaged BYOD (Bring Your Own Device)-Endpunkte und strenge Compliance-Anforderungen unterstützen, während sie gleichzeitig nahtloses Roaming gewährleisten.

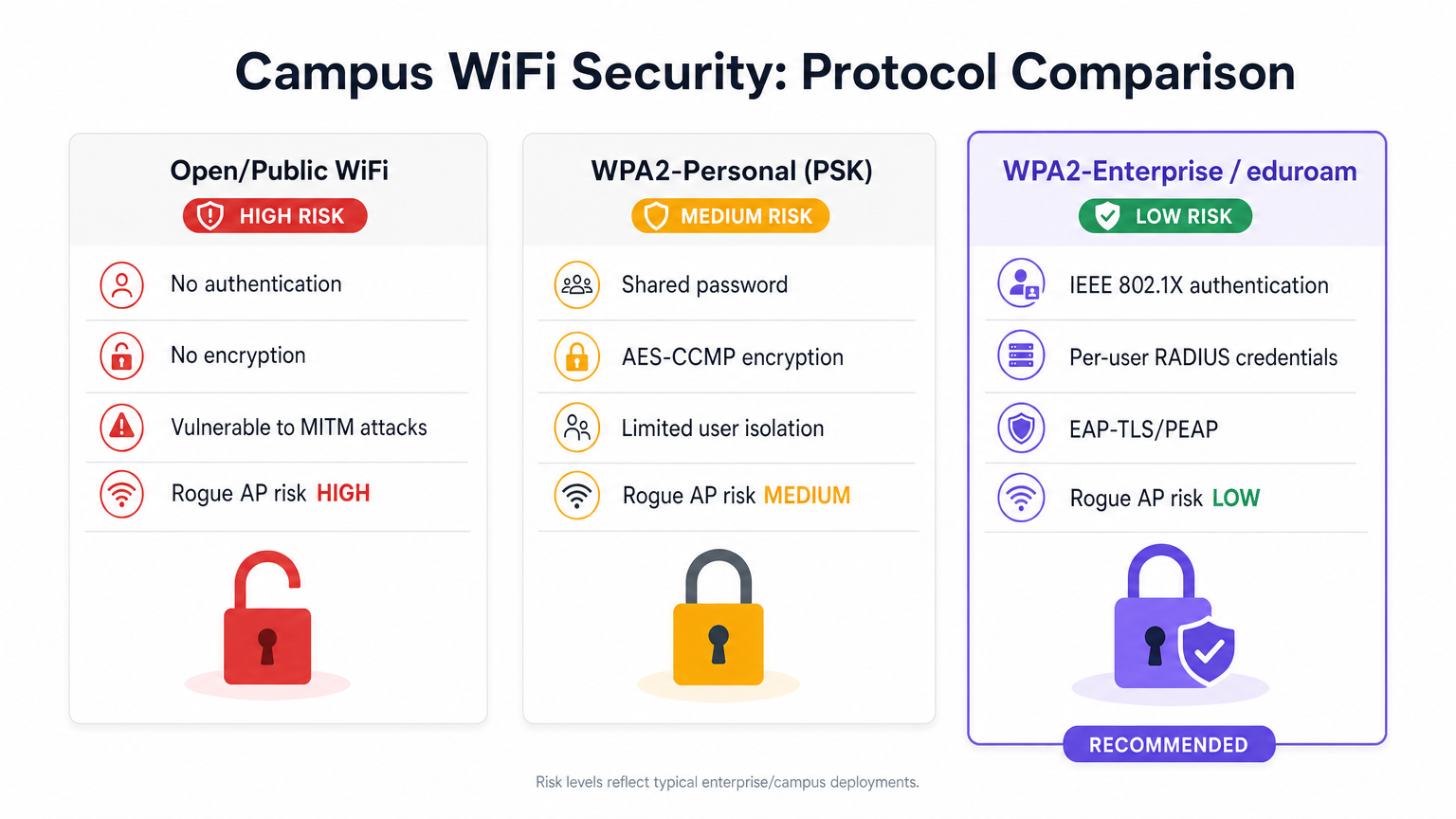

Die kurze Antwort ist ja – wenn es um IEEE 802.1X und WPA2/WPA3-Enterprise (üblicherweise über die eduroam-Föderation) herum aufgebaut ist, ist Universitäts-WiFi außergewöhnlich sicher. Es verlagert die Sicherheitsgrenze vom Netzwerkrand zur individuellen Benutzersitzung und bietet eine einzigartige Over-the-Air-Verschlüsselung, die die passiven Abhörrisiken neutralisiert, die in offenen öffentlichen Netzwerken oder gemeinsam genutzten Pre-Shared Key (PSK)-Bereitstellungen inhärent sind.

Dieser Leitfaden erläutert die technischen Mechanismen der Campus-WiFi-Sicherheit, häufige Implementierungsfallen und wie CTOs in den Bereichen hospitality, retail und healthcare dieselben Architekturen nutzen können – oft unter Verwendung von Plattformen wie Purple's Guest WiFi und WiFi Analytics –, um sichere, reibungslose Konnektivität in großem Maßstab bereitzustellen.

Technischer Deep-Dive: Die Architektur der Campus-Sicherheit

Im Gegensatz zum offenen captive portal des lokalen Cafés oder dem gemeinsamen Passwort eines Kleinunternehmens verlassen sich Universitätsnetzwerke auf Authentifizierungsprotokolle auf Unternehmensniveau.

IEEE 802.1X und EAP

Die Grundlage der Campus-WiFi-Sicherheit ist die IEEE 802.1X portbasierte Netzwerkzugangskontrolle, die in Verbindung mit dem Extensible Authentication Protocol (EAP) arbeitet.

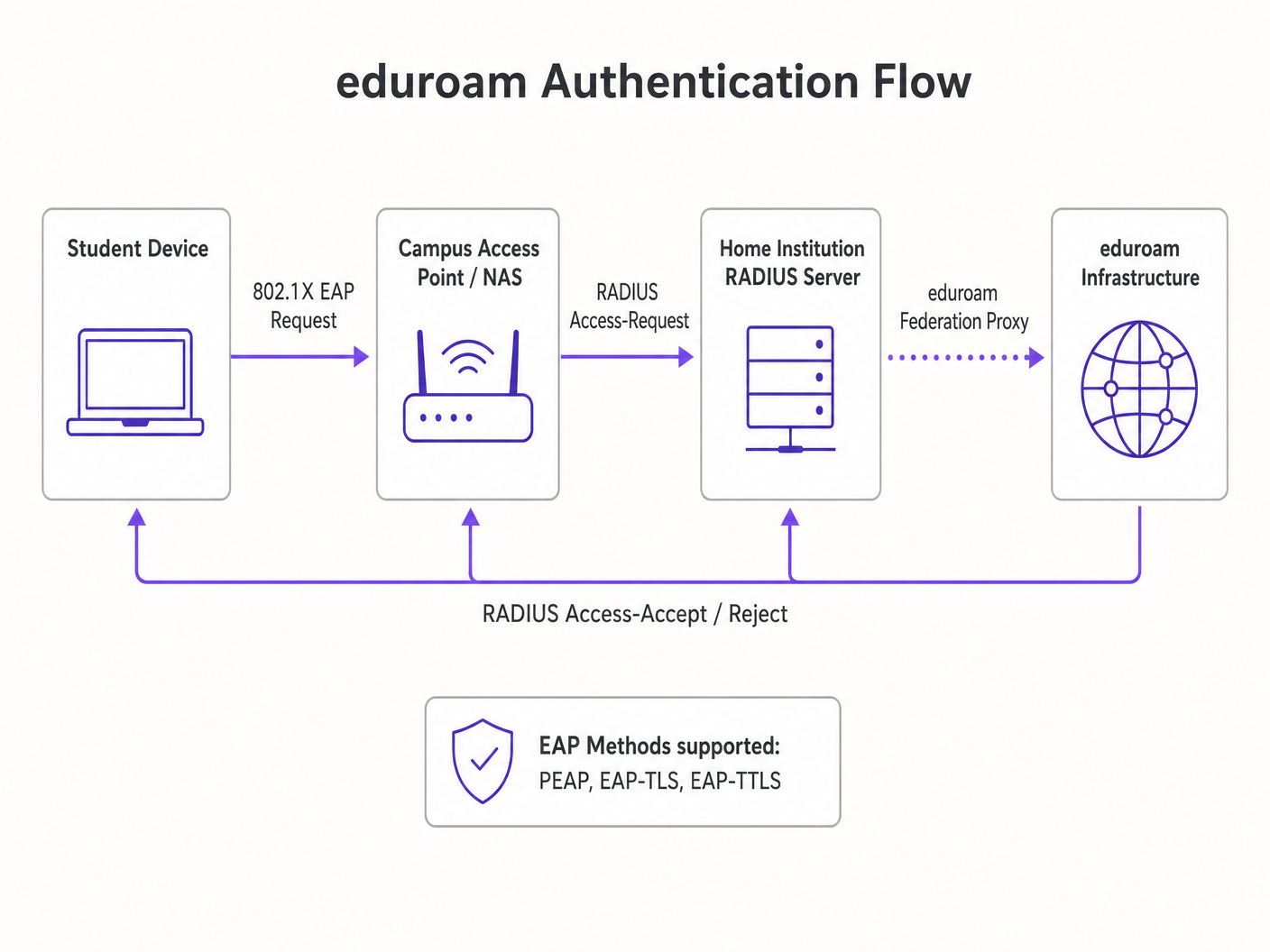

Wenn ein Client-Gerät (der Supplicant) versucht, sich mit einem Campus Access Point (dem Authenticator) zu verbinden, blockiert der AP den gesamten IP-Verkehr. Er erlaubt nur EAP-Verkehr über das LAN (EAPOL), bis sich das Gerät erfolgreich gegen einen Backend-RADIUS-Server authentifiziert hat.

Das eduroam Föderationsmodell

Die am weitesten verbreitete Implementierung in der Hochschulbildung ist eduroam. Dies ist eine föderierte RADIUS-Hierarchie, die es Studierenden von teilnehmenden Institutionen ermöglicht, sicher auf WiFi an jedem anderen teilnehmenden Campus weltweit zuzugreifen.

- Authentifizierungs-Routing: Wenn ein Student von Institution A Institution B besucht, leitet der AP von Institution B die Authentifizierungsanfrage an seinen lokalen RADIUS-Server weiter.

- Realm-Routing: Der lokale RADIUS-Server liest den Realm des Benutzers (z.B.

@institutionA.edu) und leitet die Anfrage an den nationalen Top-Level-RADIUS-Server weiter, der sie an den Heimserver von Institution A routet. - Schutz der Anmeldeinformationen: Die Authentifizierung erfolgt direkt zwischen dem Gerät des Studenten und seiner Heiminstitution über einen verschlüsselten Tunnel (typischerweise PEAP oder EAP-TLS). Der besuchte Campus sieht niemals das Passwort des Benutzers.

Pro-Benutzer-Verschlüsselung

Nach der Authentifizierung sendet der RADIUS-Server eine Access-Accept-Nachricht, die einen Master Session Key (MSK) enthält. Der AP und das Client-Gerät verwenden diesen, um einen eindeutigen Pairwise Transient Key (PTK) abzuleiten.

Das bedeutet, dass der Over-the-Air-Verkehr jedes Benutzers mit einem eindeutigen Schlüssel verschlüsselt wird. Selbst wenn ein Angreifer den RF-Verkehr abfängt, kann er die Daten anderer Benutzer auf derselben SSID nicht entschlüsseln. Dies löst grundlegend die Sicherheitsmängel von Open networks und WPA2-Personal.

Implementierungsleitfaden: Anwendung der Campus-Sicherheit im Unternehmen

Für Betreiber von Veranstaltungsorten im Retail oder Hospitality erfordert die Migration von offenen Netzwerken zu Sicherheit auf Unternehmensniveau eine sorgfältige Planung.

1. Zertifikatsverwaltung und Supplicant-Konfiguration

Die Achillesferse von PEAP (der häufigsten EAP-Methode) ist die clientseitige Zertifikatsvalidierung. Wenn das Gerät eines Benutzers nicht so konfiguriert ist, dass es das Zertifikat des RADIUS-Servers streng validiert, ist es anfällig für Evil Twin-Angriffe, bei denen ein Rogue AP die SSID fälscht.

Empfehlung: Nutzen Sie Onboarding-Plattformen (wie SecureW2) oder MDM-Profile, um Benutzergeräte automatisch zu konfigurieren. Das Profil muss das genaue CA-Zertifikat und den Servernamen angeben, dem vertraut werden soll.

2. Umgang mit Headless IoT-Geräten

802.1X erfordert einen Supplicant (Software, die den Authentifizierungsdialog handhabt). Smart TVs, digitale Beschilderungen und medizinische Geräte verfügen oft nicht über diese Fähigkeit. Dies ist ein wichtiger Aspekt bei der Bereitstellung von WiFi in Hospitals: A Guide to Secure Clinical Networks .

Empfehlung: Implementieren Sie eine parallele SSID, die Multiple Pre-Shared Keys (MPSK) oder Identity PSK (iPSK) verwendet. Dies weist jeder IoT-Geräte-MAC-Adresse ein eindeutiges Passwort zu, wodurch die Pro-Gerät-Verschlüsselung und die dynamische VLAN-Zuweisung ohne 802.1X aufrechterhalten werden.

3. Analysen und Bedrohungstransparenz

Verschlüsselung ist nur die halbe Miete; Transparenz ist die andere. Unternehmensnetzwerke müssen anomales Verhalten, Rogue APs und MAC-Spoofing überwachen.

Empfehlung: Integrieren Sie Ihren Wireless LAN Controller (WLC) mit einer robusten Analyse-Engine. Die Plattform von Purple erfasst RADIUS-Protokolle, DHCP-Daten und Standorttelemetrie (siehe unseren Indoor Positioning System: UWB, BLE, & WiFi Guide ), um umsetzbare Sicherheitsinformationen zusammen mit Marketinganalysen bereitzustellen.

Best Practices für Betreiber von Veranstaltungsorten

- Client-Isolation implementieren: Konfigurieren Sie den WLC so, dass Peer-to-Peer-Verkehr zwischen Clients im selben Subnetz unterbunden wird. Ein kompromittierter Laptop sollte nicht in der Lage sein, ein anderes Gerät im Gastnetzwerk zu scannen oder anzugreifen.rk.

- Dynamische VLAN-Steuerung: Verwenden Sie RADIUS-Attribute, um Benutzern basierend auf ihrer Identitätsgruppe (z. B. Personal vs. Gast vs. IoT) bestimmte VLANs zuzuweisen und so die Netzwerksegmentierung am Edge durchzusetzen.

- Übergang zu OpenRoaming: Für öffentliche Einrichtungen sollten Sie erwägen, der WBA OpenRoaming-Föderation beizutreten. Purple fungiert als kostenloser Identitätsanbieter für OpenRoaming und bietet die nahtlose, sichere Offload-Erfahrung von eduroam für kommerzielle Umgebungen wie Transport -Drehkreuze.

Fehlerbehebung & Risikominderung

| Fehlermodus | Symptom | Minderungsstrategie |

|---|---|---|

| RADIUS-Timeout | Clients können sich während der Spitzenzeiten nicht authentifizieren. | Implementieren Sie RADIUS-Lastverteilung und stellen Sie sicher, dass der Backend-Identitätsanbieter (z. B. Active Directory) über ausreichende IOPS verfügt. |

| Evil Twin Attack | Benutzer verbinden sich mit einer gefälschten SSID und geben Anmeldeinformationen preis. | Erzwingen Sie eine strikte Zertifikatsvalidierung auf Client-Geräten; nutzen Sie WIPS (Wireless Intrusion Prevention System), um nicht autorisierte APs zu lokalisieren und zu unterdrücken. |

| MAC Spoofing | Unautorisiertes Gerät umgeht das Captive Portal mithilfe einer geklonten MAC-Adresse. | Implementieren Sie eine Erkennung anomaler Reisezeiten (eine MAC-Adresse, die gleichzeitig in zwei physisch weit entfernten APs erscheint) über Analyseplattformen. |

ROI & Geschäftsauswirkungen

Ein Upgrade auf eine 802.1X/Enterprise WiFi-Architektur ist nicht nur ein Kostenfaktor, sondern ein strategischer Wegbereiter.

- Risikominderung: Reduziert drastisch die Angriffsfläche für Datenschutzverletzungen, schützt den Markenruf und vermeidet behördliche Bußgelder (z. B. GDPR, PCI DSS).

- Betriebliche Effizienz: Eliminiert den Helpdesk-Aufwand für die Verwaltung rotierender gemeinsamer Passwörter oder die Bewältigung von Kompatibilitätsproblemen mit Captive Portals.

- Datenqualität: Durch die Verknüpfung des Netzwerkzugangs mit verifizierten digitalen Identitäten anstelle von kurzlebigen MAC-Adressen verbessert sich die Qualität der für Analysen und Attribution gesammelten Daten erheblich.

Für einen tieferen Einblick in spezifische vertikale Anwendungen lesen Sie unseren Leitfaden: Ist Krankenhaus-WiFi sicher? Was Patienten und Besucher wissen sollten (auch auf Hindi verfügbar: क्या अस्पताल का WiFi सुरक्षित है? मरीजों और आगंतुकों को क्या जानना चाहिए ).

Schlüsselbegriffe & Definitionen

IEEE 802.1X

A network authentication protocol that opens ports for network access only after a user's identity has been successfully authorized via a centralized server.

The fundamental standard required to move a venue from shared passwords to enterprise-grade, per-user security.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The backend server that validates credentials and tells the Access Point which VLAN to assign the user to.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, allowing for various authentication methods like certificates or secure passwords.

The 'language' spoken between the user's device and the RADIUS server during the login process.

eduroam

An international roaming service for users in research, higher education, and further education, providing secure network access across participating institutions.

The primary case study for how federated 802.1X architecture can scale globally.

Supplicant

The software client on an end-user device (laptop, smartphone) that negotiates the EAP authentication with the network.

A common point of failure; if the OS supplicant is misconfigured, the user cannot connect securely.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi network to eavesdrop on wireless communications or steal credentials.

The primary threat vector that proper EAP certificate validation is designed to prevent.

VLAN Steering (Dynamic VLAN Assignment)

The process where the RADIUS server instructs the Access Point to place a specific user into a specific virtual network segment based on their identity or role.

Crucial for network segmentation, ensuring guest devices cannot route traffic to administrative servers.

OpenRoaming

A federation standard created by the WBA that allows mobile users to automatically and securely roam between Wi-Fi networks and cellular networks without captive portals.

The commercial equivalent of eduroam, allowing retail and hospitality venues to offer secure, frictionless connectivity.

Fallstudien

A 400-room enterprise hotel currently uses an open captive portal for guest WiFi. They want to upgrade to a secure, encrypted connection for returning loyalty members without requiring them to manually log in on every visit. How should the network architect design this?

The architect should implement Passpoint (Hotspot 2.0) / OpenRoaming. When a loyalty member downloads the hotel's app, it installs an EAP-TLS certificate or a TTLS profile on the device. The hotel's WLC broadcasts the Passpoint ANQP elements. The device recognizes the network, automatically authenticates via 802.1X using the installed profile against the hotel's RADIUS server, and establishes an AES-encrypted connection. No captive portal is required for returning users.

A university IT team is deploying new wireless digital signage across the campus. These devices only support basic WPA2-Personal and cannot run an 802.1X supplicant. How can they secure these devices without creating a vulnerable campus-wide shared password?

The IT team should deploy an MPSK (Multiple Pre-Shared Key) or iPSK (Identity PSK) architecture. They broadcast a single 'Campus-IoT' SSID. However, instead of one global password, the RADIUS server generates a unique, complex PSK for the specific MAC address of each digital sign. When the sign connects, the WLC queries RADIUS, verifies the MAC-to-PSK mapping, and dynamically assigns the device to an isolated 'Digital Signage' VLAN.

Szenarioanalyse

Q1. Your enterprise retail client wants to deploy WPA3-Enterprise across 500 stores. However, they have a fleet of legacy barcode scanners that only support WPA2-Personal. How do you architect the wireless network to maximize security for corporate devices while maintaining connectivity for the scanners?

💡 Hinweis:Consider how you can broadcast SSIDs and segment traffic at the edge.

Empfohlenen Ansatz anzeigen

Deploy two separate SSIDs. The primary SSID ('Corp-Secure') should be configured for WPA2/WPA3-Enterprise mixed mode utilizing 802.1X/PEAP, authenticating against the corporate RADIUS server for all laptops and modern devices. Deploy a secondary, hidden SSID ('Retail-IoT') utilizing Identity PSK (iPSK) or MPSK. The RADIUS server will assign a unique PSK to each barcode scanner's MAC address and dynamically steer them into an isolated, internet-only VLAN that cannot route to the corporate subnet.

Q2. During an eduroam deployment, users are complaining that their devices frequently prompt them to 'Trust this certificate' when roaming between buildings, leading to confusion and helpdesk tickets. What is the architectural flaw?

💡 Hinweis:Think about how the supplicant verifies the identity of the authentication server.

Empfohlenen Ansatz anzeigen

The client devices (supplicants) have not been properly provisioned with a strict certificate trust profile. They are likely configured to 'prompt user' when encountering a new or updated RADIUS certificate. To fix this, the IT team must deploy an onboarding tool (like SecureW2) or an MDM payload that explicitly configures the supplicant to trust only the specific Root CA that signed the RADIUS server's certificate, and strictly match the server's domain name. This eliminates the prompt and prevents Evil Twin attacks.

Q3. A hospital IT director wants to implement Purple's WiFi Analytics but is concerned that moving from an Open Captive Portal to an 802.1X OpenRoaming architecture will break their ability to collect guest data. Is this true?

💡 Hinweis:How does identity mapping work in federated roaming environments?

Empfohlenen Ansatz anzeigen

No, it is not true. While OpenRoaming eliminates the traditional captive portal 'splash page', it actually improves data fidelity. When a user connects via OpenRoaming, the identity provider passes specific, verified attributes (like an anonymized identifier or verified email, depending on the terms of service) to the venue's network. Purple's platform ingests this RADIUS accounting data, allowing the hospital to track dwell time, roaming patterns, and return visits with higher accuracy than MAC-based tracking, which is often broken by MAC randomization.